وقت القراءة: 5 دقائق هناك معضلة حول مجموعة الأحداث الخاصة بمنتجات اكتشاف نقطة النهاية والاستجابة لها (EDR). يعني جمع كل الأحداث الناتجة عن نقاط النهاية وجود اختناقات في نقطة النهاية وعلى الشبكة. قد يؤدي جمع القليل إلى فقدان الأحداث المهمة ؛ قد يؤدي جمع المزيد إلى نقاط نهاية منخفضة الأداء.

يستخدم موردو EDR الحاليون بما في ذلك Crowdstrike مخطط حدث محدد مسبقًا حيث يتم ترميز جميعهم بشكل ثابت في وكلائهم. تعلن Crowdstrike أنها تستخدم 400 حدثًا مختلفًا (حيث تكون النسبة المئوية منها أحداثًا خاصة بالوكيل) ثابتة ، مع قواعد محددة مسبقًا مثل عمليات التحقق من مواقع ملفات التسجيل المحددة ، إلخ.

فيما يلي أهم فئات الأحداث الخاصة بهم:

- أحداث التسجيل

- أحداث الملف

- أحداث السلوك

- أحداث المتصفح

- عمليات الحافظة

- أحداث العملية

- أحداث المهام المجدولة

- أحداث الخدمة

- أحداث الموضوع

- متغيرات البيئة

- أحداث مهاجم

- أحداث قواعد IOA

- أحداث NetShare

- أحداث USB

- أحداث الحقن

- أحداث الشبكة

- سجل أحداث ويندوز

- أحداث FS

- تثبيت الأحداث

- أحداث جافا

- أحداث Kernel

- أحداث الوحدة

- أحداث LSASS

- إجراءات العزل

- إجراءات الفدية

- أحداث عميل SMB

لكل فئة ، يتم إنشاء أحداث محددة مثل PdfFileWritten و DmpFileWritten و DexFileWritten وما إلى ذلك ، ولكن هذه كلها عمليات كتابة ملف حيث تم تغيير نوع الملف فقط. الأمر نفسه ينطبق على أحداث التسجيل وأحداث الخدمة وما إلى ذلك.

ولكن ماذا عن عملية كتابة الملف لنوع ملف غير معروف أو عام؟ ماذا عن ليس مجرد حدث واحد ولكن سلسلة من الأحداث؟ أم تواتر الأحداث؟ أو أنماط من نفس الأحداث التي تعتبر مهمة؟ في مثل هذه الحالات ، يكون لنموذج الحدث الثابت مثل Crowdstrike نطاقًا محدودًا للغاية لاكتشاف هذا النوع الجديد من هجمات APT. يمكننا اعتبار نموذج حدث Crowdstrike على أنه "مجموعة أحداث قائمة على التوقيع" تشبه إلى حد كبير ماسحات AV القديمة القائمة على التوقيع.

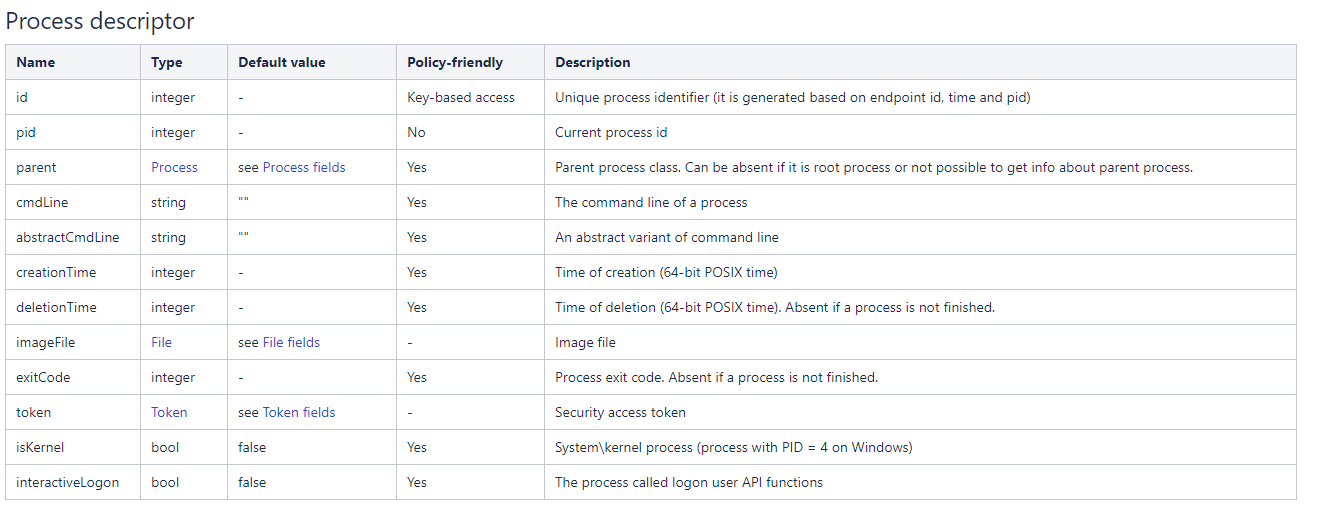

تقدم شركة Dragon Enterprise من Comodo "نمذجة الأحداث التكيفية" حيث يتم تعريف الأحداث من واصفات أساسية مثل

عملية:

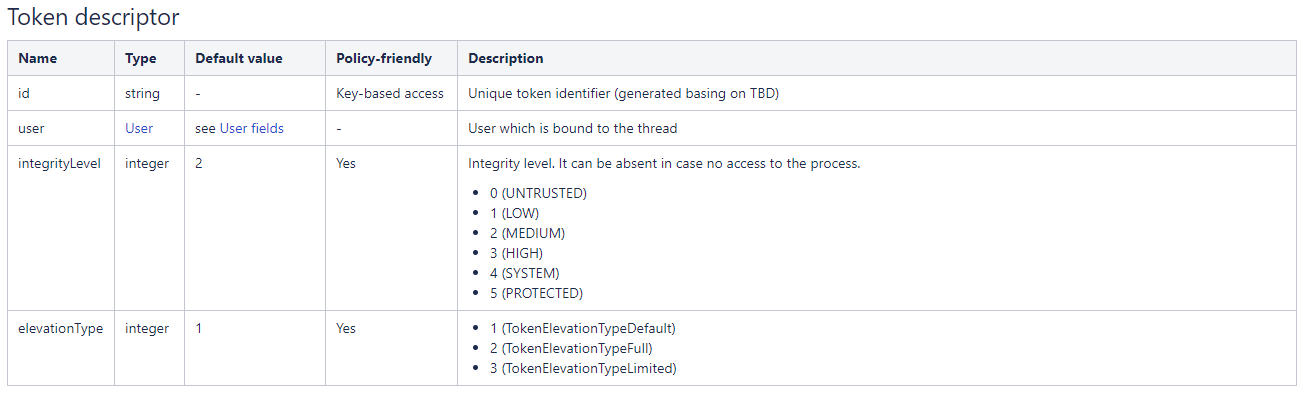

رمز:

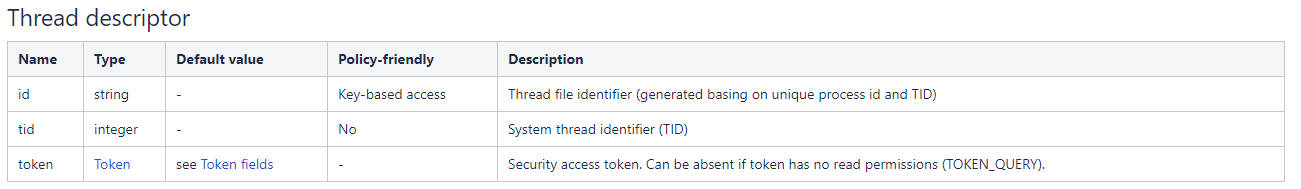

خيط:

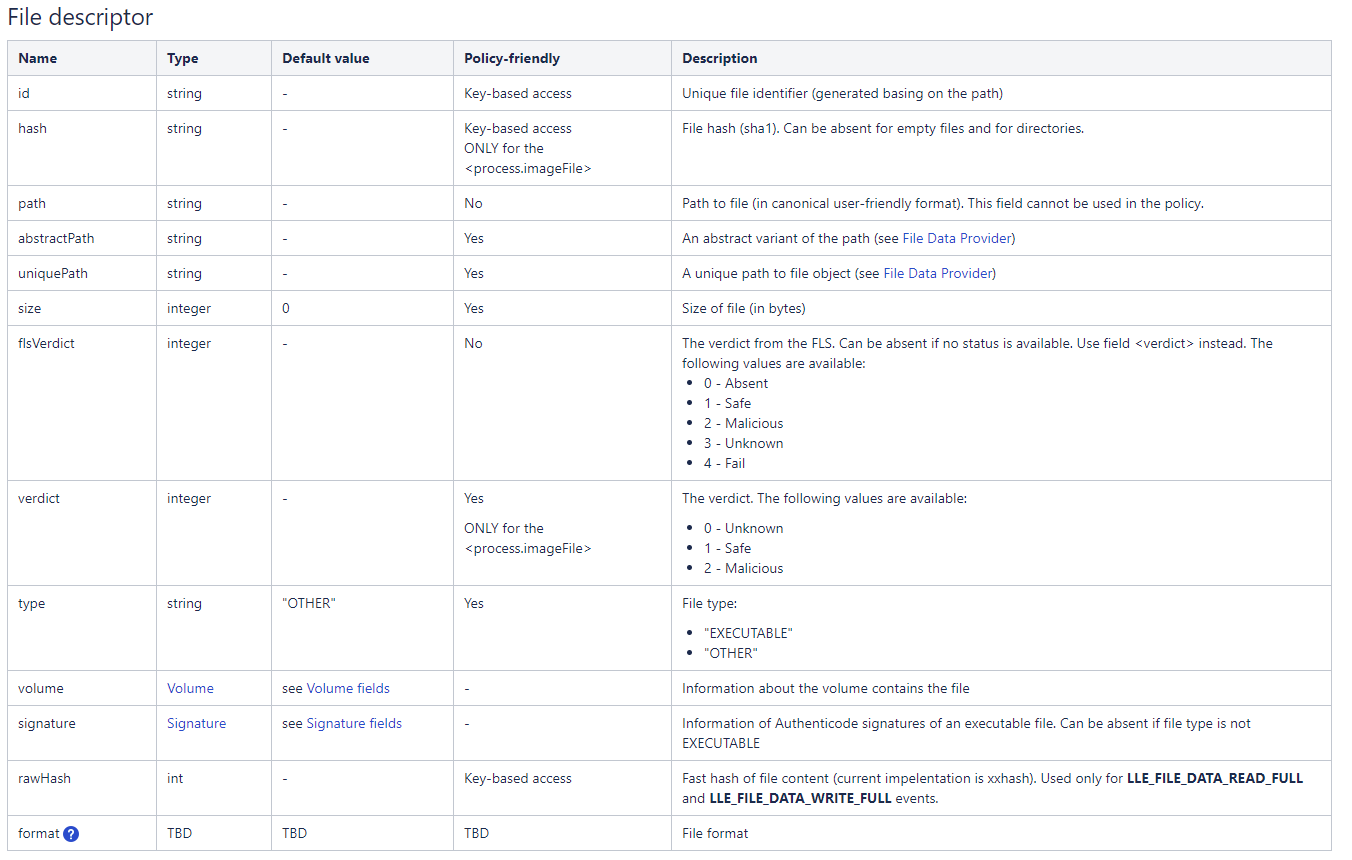

ملف:

بعض الواصفات الأخرى هي:

- مستخدم

- سجل

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- شبكة

- خدمة،

- حجم،

- IP ، إلخ.

ويتم إنشاء الأحداث ذات المستوى المنخفض (LLE) نتيجة نشاط أولي واحد. تستند هذه إلى أحداث أولية من مكونات مختلفة ولكنها توفر بعض طبقة التجريد من مصدر الحدث والبيانات الخاصة بواجهة برمجة التطبيقات والبيانات الخاصة بوحدة التحكم. على سبيل المثال ، يمكن تحويل أحداث أولية مختلفة من وحدات تحكم مختلفة ومع مجموعة مختلفة من الحقول إلى LLE من نوع واحد.

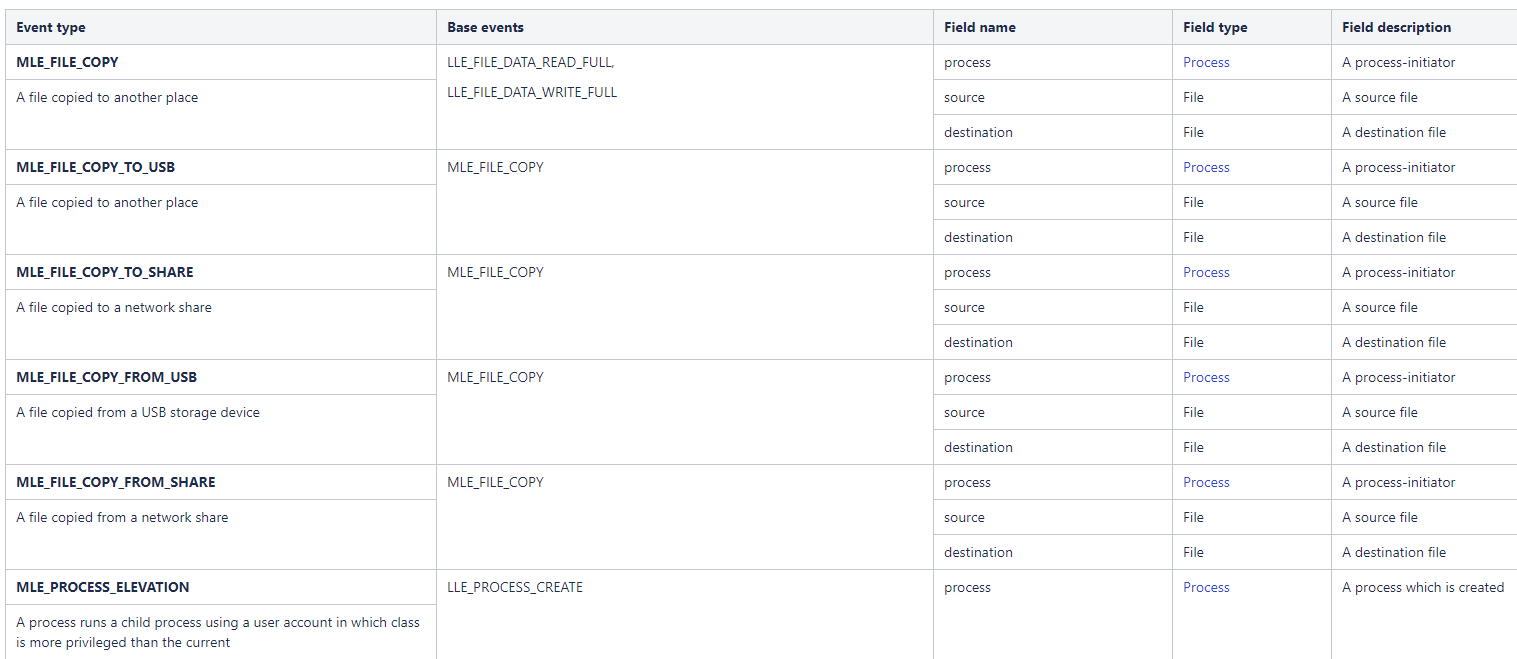

أحداث المستوى المتوسط (MLE) هي أحداث يتم إنشاؤها نتيجة لتسلسل LLE. وفيما يلي بعض الأمثلة على ذلك:

وعادة ما يتم إنشاؤها بواسطة الأنماط المحلية المطابقة للمكونات. يحتوي كل واصف حدث على مجموعة حقول خاصة به. ومع ذلك ، فإن الأحداث لها مجالات مشتركة قياسية.

يتم استخدام واصف الحدث في مطابقة السياسة. يمكن للسياسة الوصول إلى الحقول في قواعد الشروط ومقارنتها بالقيم المحددة مسبقًا. ومع ذلك ، لا يمكن استخدام جميع حقول الأحداث للتحقق من السياسة.

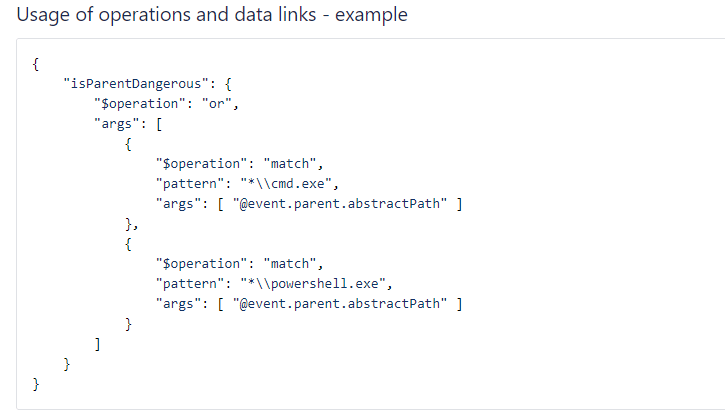

بعض الحقول ليست أنواعًا قياسية ولكنها أنواع معقدة (قواميس ومتواليات). يتم توفير الوصول إلى حقول القاموس باستخدام ".". يتم توفير الوصول إلى حقول التسلسل باستخدام تدوين "[]". الأمثلة أدناه:

عملية.pid

Process.parent.pid

قناع عملية الوصول [0]

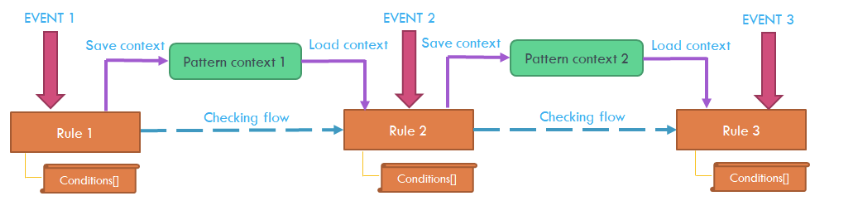

الشكل 1 مثال على سياسات نمذجة الأحداث التكيفية

يتم تمثيل الكائنات المنطقية (مثل العملية ، الملف ، المستخدم) في الأحداث على أنها قواميس ذات تنسيق محدد مسبقًا. يتم وصف تنسيق كل كائن ، ويمكن استخدام حقوله لمطابقة السياسة إذا تم تحديده. يمكن أن يحتوي واصف الكائن على حقول تشير إلى كائنات أخرى.

الشكل 2 أنماط التسلسل

باستخدام هذا التعريف ، تحدد Comodo Dragon Platform مجموعة الأحداث القائمة على السياسة والتي يمكن تطبيقها ليس فقط على نقطة النهاية نفسها ، ولكن يمكن أن تكون مختلفة لكل عملية أو خدمة أو إجراءات مستخدم. من خلال ذلك ، لا نتمكن فقط من جمع كل ما يجمعه Crowdstrike ، ولكنه أيضًا قابل للتكيف أثناء الحوادث. لماذا يجب علينا جمع وإرسال جميع أحداث الكتابة بالنار لعملية موثوقة إذا لم يتم إدخالها بعد؟ في حالة حدوث حقنة أو حدوث شوكة مختلفة ، تبدأ منصة Dragon Platform في جمع كل التفاصيل الخاصة بهذه العملية ، وتبقى مجموعة العمليات الأخرى كما هي. فيما يلي بعض الأمثلة على الأحداث منخفضة المستوى التي لا يجمعها Crowdstrike:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

يقوم Dragon Enterprise بكل مطابقة الأنماط ديناميكيًا على نقطة النهاية، يتحكم في ما يتم جمعه ، وما يجب ربطه ، ويريد إرساله بناءً على تعريفات السياسة التكيفية.

من ناحية أخرى ، يحلل Dragon Enterprise أيضًا سلسلة زمنية من الأحداث ذات الصلة. كما تبحث نمذجة الحدث التكيفي لدينا في درجات مختلفة من التواتر في البيانات ، بما في ذلك عملية المستخدم المنتظمة ، والعملية العملية ، وتكامل نظام العملية ، بالإضافة إلى التأثيرات اليومية والأسبوعية ، واستنتاجات حول الأحداث المكتشفة (مثل الشعبية أو مستوى الحضور).

مثل التهديدات المستمرة المتقدمة (APT) ، يجب أيضًا مراعاة التهديدات الداخلية في نطاق EDR. عادةً ما يُظهر السلوك المجمّع للأفراد الأفراد تواترًا زمنيًا على عدة مقاييس (يومية ، أسبوعية ، إلخ) تعكس إيقاعات النشاط البشري الأساسي وتجعل البيانات تبدو غير متجانسة. في الوقت نفسه ، غالبًا ما تتلف البيانات بسبب العديد من فترات "الاندفاع" من السلوكيات غير العادية. إن مشكلة العثور على هذه الأحداث الشاذة واستخراجها أصبحت صعبة بسبب كلا العنصرين. تستخدم Dragon Enterprises التعلم غير الخاضع للإشراف في هذا السياق ، بناءً على نماذج عملية متغيرة بمرور الوقت يمكن أن تفسر أيضًا الأحداث الشاذة. لقد أنشأنا التعلم التكيفي والمستقل لفصل أحداث "الانفجار" غير العادية عن آثار النشاط البشري الطبيعي.

لمزيد من المعلومات حول Comodo Dragon Enterprise مقابل زيارة Crowdstrike https://bit.ly/3fWZqyJ

تكنولوجيا المعلومات إدارة الكمبيوتر

كشف نقطة النهاية والاستجابة لها

وظيفة ما هي نمذجة الأحداث التكيفية لمنصة Comodo Dragon ولماذا نعتقد أنها أفضل من Crowdstrike's ظهرت للمرة الأولى على أخبار كومودو ومعلومات أمن الإنترنت.

- كوينسمارت. أفضل بورصة للبيتكوين والعملات المشفرة في أوروبا.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. دخول مجاني.

- كريبتوهوك. الرادار. تجربة مجانية.

- المصدر: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- الوصول

- حسابي

- عملاء

- الكل

- تعلن

- APT

- الهجمات

- AV

- المدونة

- الحالات

- تدقيق

- الشيكات

- جمع

- مشترك

- البيانات

- كشف

- تنين

- البريد الإلكتروني

- نقطة النهاية

- مشروع

- إلخ

- الحدث/الفعالية

- أحداث

- مجال

- نار

- شوكة

- شكل

- هنا

- HTTPS

- بما فيه

- معلومات

- مطلع

- التكامل

- IT

- تعلم

- مستوى

- محدود

- محلي

- نموذج

- تصميم

- شبكة

- عمليات

- أخرى

- نمط

- المنصة

- سياسة

- المنتجات

- الخام

- استجابة

- القواعد

- أمن

- مسلسلات

- طقم

- التهديدات

- الوقت

- تيشرت

- تعليم غير مشرف عليه

- الباعة

- مقابل

- أسبوعي

- ما هي تفاصيل