لقد أدى المشهد الجيوسياسي المتطور والمتطلبات التنظيمية المتغيرة إلى تحويل بيئة الأمن السيبراني في أوروبا خلال العام الماضي، مما جلب تحديات جديدة لحماية البنية التحتية الحيوية والبيانات الحساسة.

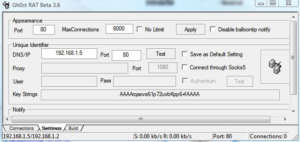

وقد أدت حرب أوكرانيا والصراع في غزة إلى ارتفاع النشاط القرصنة الإلكترونية، وتفوقت عصابات برامج الفدية في الاستفادة بسرعة من نقاط الضعف الحرجة الجديدة للوصول الأولي داخل العديد من المنظمات. ويتفاقم هذا الأمر بسبب قدرة الجهات الفاعلة في مجال التهديد على الوصول إلى وسائل مختلفة للأتمتة، سواء كانت أدوات القيادة والتحكم (C2) المتاحة بسهولة، أو الذكاء الاصطناعي التوليدي (genAI) لدعم جهود التصيد الاحتيالي، أو برامج الفدية المتاحة تجاريًا من الويب المظلم.

سيطر الصراع في أوكرانيا على الجزء الأول من العام، مع احتمال خروج التهديد من الهجمات السيبرانية على مستوى الدول القومية والهجمات المضادة من مسرح الحرب إلى النظام البيئي السيبراني الأوروبي الأوسع. يقول غاريث ليندال وايز، كبير مسؤولي تكنولوجيا المعلومات في شركة Ontinue: "ستظل البنية التحتية الحيوية هدفًا لكل من أغراض "الدعاية" والتعطيل الحقيقي". "سيستمر البحث بنشاط عن البيانات الحساسة لتحقيق ميزة عسكرية تشغيلية، ولأغراض الابتزاز الإجرامي، وكذلك لصالح الدولة القومية والميزة التجارية".

سجلت وكالة الاتحاد الأوروبي للأمن السيبراني (ENISA)، وهي وكالة الاتحاد الأوروبي المخصصة لتحقيق مستوى مشترك عالٍ من الأمن السيبراني في جميع أنحاء أوروبا، ما يقرب من 2,580 حادثًا في الفترة من يوليو 2022 إلى يونيو 2023. ولا يشمل هذا الرقم 220 حادثًا تستهدف على وجه التحديد اثنين أو أكثر من دول الاتحاد الأوروبي. الدول الأعضاء، وفقا للمتحدثة باسم ENISA لورا هوفينك. يقول هوفينك: "في معظم الحالات، قد تكون التهديدات الكبرى مدفوعة بمجموعة من النوايا مثل تحقيق مكاسب مالية، أو تعطيل، أو تجسس، أو تدمير، أو أيديولوجية في حالة القرصنة الإلكترونية".

الاتحاد الأوروبي يمضي قدمًا في وضع القواعد الأمنية

وعلى الجبهة التنظيمية للبيانات، يظل الاتحاد الأوروبي نشطا بشكل لا يصدق.

لقد أدت اللائحة العامة لحماية البيانات (GDPR) - وهو قانون شامل لحماية البيانات ينفذه الاتحاد الأوروبي في مايو 2018 - إلى دفع قدر كبير من التركيز والطاقة لدى الأشخاص الذين يعملون في وظائف الأمن لفهم البيانات الموجودة لديهم بشكل أفضل، ومكان وجودها، وكيفية استخدامها. فهو مؤمن ومن يتم مشاركته معه. يقول ليندال-وايز: "باستثناء عنصري "الموافقة" و"حق الاستخدام"، كان ينبغي أن تكون هذه أساسيات أساسية لأمن البيانات منذ البداية". "هناك خطر من أن تُترك البيانات الحساسة تجاريًا، ولكن غير المتعلقة بمعلومات تحديد الهوية الشخصية، باعتبارها ذات صلة ضعيفة في تحديد الأولويات."

يهدف التوجيه الجديد للاتحاد الأوروبي، NIS 2 Directive 2022/2555، إلى تحسين أمان ومرونة الشبكات وأنظمة المعلومات في جميع أنحاء الاتحاد الأوروبي. المنظمات المتضررة (مقدمو ما يعتبر "خدمات أساسية"، مثل موردي الطاقة، ومياه الشرب، والمؤسسات المالية والرعاية الصحية، ومقدمي خدمات الإنترنت، والنقل، والإدارة العامة، على سبيل المثال لا الحصر) ملزمة قانونًا بتنفيذ "التقنيات المناسبة والمتناسبة". والضمانات التشغيلية والتنظيمية "لإدارة وتخفيف مخاطر الأمن السيبراني. أمام المنظمات حتى أكتوبر 2024 للامتثال.

في حين أدى القانون العام لحماية البيانات (GDPR) إلى تدقيق متزايد بشأن خصوصية البيانات ومعالجة البيانات - من يستخدم بياناتنا وأين ولأي غرض - فإن NIS2 تدفع المؤسسات الأوروبية إلى تعزيز نضجها السيبراني بشكل كبير، كما يقول ماكس هاينماير، كبير مسؤولي المنتجات في Darktrace ، مشيرًا إلى أن NIS2 كان موضوعًا رئيسيًا في العديد من المؤتمرات الأمنية الأوروبية هذا العام. يقول هاينماير: "تشعر المنظمات بالضغط من أجل التصرف ومواكبة الامتثال".

في أوائل ديسمبر/كانون الأول، أعلنت المفوضية الأوروبية والمجلس والبرلمان أنهم توصلوا إلى اتفاق بشأن نص قانون المرونة السيبرانية. وهذا يعني أنه على الرغم من أنه لا تزال هناك أشياء يتعين التوصل إليها خلال العملية التشريعية، فمن المتوقع أن يصبح القانون قانونًا ويدخل حيز التنفيذ في أوائل عام 2024. وستقدم هيئة تنظيم الاتصالات، التي تهدف إلى حماية المستهلكين والشركات التي تستخدم المنتجات الرقمية، مجموعة جديدة من إجراءات الأمن السيبراني. الالتزامات، مثل التحديثات الأمنية الإلزامية لمدة لا تقل عن خمس سنوات، والكشف عن نقاط الضعف غير المصححة التي يتم استغلالها بشكل نشط للوكالات الحكومية.

تأمين أمان الذكاء الاصطناعي/تعلم الآلة

لقد استجاب الاتحاد الأوروبي لمخاطر الأمن السيبراني المحتملة الناجمة عن الذكاء الاصطناعي والتعلم الآلي من خلال قانون الذكاء الاصطناعي الأوروبي. وبينما لا يزال القانون بحاجة إلى المرور بعدة جولات من الإجراءات التشريعية قبل أن يصبح قانونًا، إلا أن هناك اتفاقًا حول الخطوط العريضة. ستقيد العناصر المقترحة استخدام تقنيات التعرف التلقائي على الوجوه، وتحظر الطرق المختلفة التي يمكن من خلالها استخدام الذكاء الاصطناعي، وتضع المنتجات عالية المخاطر التي تدير الاتحاد الإفريقي تحت المراقبة، وتفرض متطلبات الشفافية والرقابة فيما يتعلق بنماذج الذكاء الاصطناعي. يعد الأمن السيبراني عنصرًا مهمًا في متطلبات القانون لضمان موثوقية أنظمة الذكاء الاصطناعي.

سيكون قانون الذكاء الاصطناعي أول تنظيم شامل بشأن تكنولوجيا الذكاء الاصطناعي، وعلى غرار الطريقة التي وضعت بها اللائحة العامة لحماية البيانات معيارًا لحماية البيانات، فإن هذا من شأنه أن يضع معيارًا عاليًا لتنظيم الذكاء الاصطناعي لكي تتبعه البلدان الأخرى. ومع ذلك، هناك مخاوف من أن تنظيم الذكاء الاصطناعي سيكون صعبًا للغاية، ومن الممكن أن يعيق الابتكار في أوروبا، كما يقول رون موسكونا، الشريك في شركة المحاماة الدولية دورسي آند ويتني. إذا فرض الاتحاد الأوروبي لوائح بشأن تطوير وتوزيع برامج الذكاء الاصطناعي، فسيؤثر ذلك على المطورين ومقدمي الخدمات العاملين في الاتحاد الأوروبي، ولكن سيتم تجاهله إلى حد كبير من قبل الشركات والمؤسسات البحثية والوكالات الحكومية في البلدان الأخرى.

"قد تعني النتيجة أنه على الرغم من إعاقة تطوير التكنولوجيا المحلية في أوروبا نتيجة للوائح التنظيمية الصارمة، فإنها ستستمر في التطور في أماكن أخرى دون رادع نسبيًا، وسيكون من الصعب للغاية الاعتماد على اللوائح المحلية لإيقاف برمجيات الذكاء الاصطناعي غير المتوافقة التي يتم إنشاؤها حول العالم. يقول موسكونا: "العالم من إيجاد طرقه إلى الأسواق والمستخدمين الأوروبيين".

مبادرات الذكاء الاصطناعي والأمن السيبراني الأخرى

هناك جهود مثل إنشاء الأكاديمية الأوروبية لمهارات الأمن السيبراني والمركز الأوروبي لكفاءة الأمن السيبراني، بالإضافة إلى تطوير مخططات الأمن السيبراني الأوروبية، وهو إطار شامل لإصدار الشهادات. ويقول يوخن ميشيلز، رئيس الشؤون العامة في أوروبا لدى كاسبرسكي: "تركز هذه المبادرات بشكل أساسي على جوانب مثل أمن سلسلة التوريد، والشفافية، والأمن من خلال التصميم وبناء المهارات والتدريب".

تعمل ENISA على رسم خرائط النظام البيئي للأمن السيبراني للذكاء الاصطناعي وتقديم توصيات أمنية للتحديات التي تتوقعها. كما نشرت الوكالة تقرير أبحاث الذكاء الاصطناعي والأمن السيبراني، والذي يهدف إلى تحديد الحاجة إلى البحث في استخدامات الأمن السيبراني للذكاء الاصطناعي وتأمين الذكاء الاصطناعي. يقول هيوفينك من ENISA إن تقييم المخاطر الأمنية يجب أن يأخذ في الاعتبار تصميم النظام والغرض المقصود منه. يعد الأمن السيبراني وحماية البيانات أمرًا مهمًا في كل جزء من النظام البيئي للذكاء الاصطناعي لإنشاء تكنولوجيا جديرة بالثقة.

هناك جانبان مختلفان يجب مراعاتهما حول تأثير الذكاء الاصطناعي على الأمن السيبراني. فمن ناحية، يمكن استغلال الذكاء الاصطناعي لمعالجة النتائج المتوقعة، مثل كيفية استخدام الذكاء الاصطناعي في آلة الوعي السيبراني المفتوحة التابعة لـ ENISA، والتي تقوم تلقائيًا بجمع وتصنيف وتقديم المعلومات المتعلقة بالأمن السيبراني والحوادث السيبرانية من المصادر المفتوحة. من ناحية أخرى، يمكن استخدام تقنيات الذكاء الاصطناعي لدعم العمليات الأمنية - ولكن لكي ينجح هذا الأمر، تحتاج المنظمة إلى أن تكون قادرة على تقييم تأثير الذكاء الاصطناعي، بالإضافة إلى مراقبته والتحكم فيه بهدف جعل الذكاء الاصطناعي آمنًا وقويًا.

يقول هيوفينك: "إن الأمن السيبراني أمر مسلَّم به إذا أردنا ضمان مصداقية وموثوقية وقوة أنظمة الذكاء الاصطناعي، مع السماح بالإضافة إلى ذلك بزيادة قبول المستخدم والنشر الموثوق لأنظمة الذكاء الاصطناعي والامتثال التنظيمي".

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cyber-risk/europe-hacktivism-gdpr-new-security-laws-ahead-2024

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 2018

- 2022

- 2023

- 2024

- 220

- a

- ماهرون

- من نحن

- الأكاديمية

- قبول

- الوصول

- وفقا

- حسابي

- تحقيق

- في

- عمل

- نشط

- بنشاط

- الجهات الفاعلة

- وبالإضافة إلى ذلك

- إدارة

- مميزات

- شئون

- تتأثر

- وكالات

- وكالة

- اتفاقية

- قدما

- AI

- قانون AI

- نماذج الذكاء الاصطناعى

- تنظيم الذكاء الاصطناعي

- أنظمة الذكاء الاصطناعي

- AI / ML

- تهدف

- وتهدف

- السماح

- أيضا

- كمية

- an

- و

- أعلن

- مناسب

- ما يقرب من

- هي

- حول

- مصطنع

- الذكاء الاصطناعي

- AS

- الجوانب

- تقييم

- التقييم المناسبين

- At

- الهجمات

- أوتوماتيك

- تلقائيا

- أتمتة

- متاح

- وعي

- الأساسيات

- BE

- أصبح

- يصبح

- كان

- قبل

- يجري

- أفضل

- ما بين

- على حد سواء

- وبذلك

- واسع

- ابني

- الأعمال

- لكن

- by

- CAN

- الاستفادة

- حقيبة

- الحالات

- مركز

- الشهادات

- سلسلة

- التحديات

- رئيس

- مدير المنتج

- CISO

- مجموعة

- تجاري

- تجاريا

- عمولة

- مشترك

- الشركات

- الالتزام

- الامتثال

- شامل

- اهتمامات

- المؤتمرات

- صراع

- موافقة

- نظر

- نظرت

- المستهلكين

- استمر

- مراقبة

- جوهر

- استطاع

- مجلس

- Counter

- دولة

- CRA

- خلق

- خلق

- مجرم

- حرج

- بنية تحتية حرجة

- الانترنت

- الأمن الإلكتروني

- هجمات الكترونية

- الأمن السيبراني

- DANGER

- غامق

- الويب المظلم

- البيانات

- خصوصية البيانات

- معالجة المعلومات

- حماية البيانات

- قانون حماية البيانات

- أمن البيانات

- ديسمبر

- مخصصة

- يطالب

- نشر

- تصميم

- تطوير

- المطورين

- التطوير التجاري

- مختلف

- صعبة

- رقمي

- إفشاء

- تشويش

- توزيع

- هل

- هيمنت

- دورسي

- مدفوع

- قيادة

- أثناء

- في وقت مبكر

- أصداء

- النظام الإيكولوجي

- تأثير

- جهود

- العنصر

- عناصر

- في مكان آخر

- طاقة

- ضمان

- البيئة

- تجسس

- أساسي

- الخدمات الضرورية

- الأثير (ETH)

- EU

- أوروبا

- المجلة الأوروبية

- المفوضية الاوروبية

- الإتحاد الأوربي

- كل

- المتطورة

- متوقع

- استغلال

- ابتزاز

- الوجه

- تمييز الوجوه

- شعور

- قليل

- مالي

- العثور على

- شركة

- الاسم الأول

- خمسة

- تركز

- اتباع

- في حالة

- إلى الأمام

- الإطار

- تبدأ من

- جبهة

- وظائف

- ربح

- GDPR

- العلاجات العامة

- البيانات العامة

- تنظيم حماية البيانات عام

- ولدت

- توليدي

- الذكاء الاصطناعي التوليدي

- حقيقي

- الجغرافية السياسية

- معطى

- Go

- حكومة

- الوكالات الحكومية

- ضمان

- النضال البرمجي

- كان

- توصل

- يد

- يملك

- وجود

- رئيس

- الرعاية الصحية

- مرتفع

- مخاطرة عالية

- كيفية

- لكن

- HTTPS

- تحديد

- if

- التأثير

- تنفيذ

- نفذت

- أهمية

- مفروض

- تحسين

- in

- في أخرى

- حوادث

- تتضمن

- زيادة

- في ازدياد

- لا يصدق

- معلومات

- نظم المعلومات

- البنية التحتية

- في البداية

- المبادرات

- الابتكار

- المؤسسات

- رؤيتنا

- معد

- النوايا

- عالميا

- Internet

- إلى

- تقديم

- IT

- انها

- JPG

- يوليو

- يونيو

- Kaspersky

- احتفظ

- المشهد

- إلى حد كبير

- القانون

- محاماة

- القوانين

- تعلم

- ليد

- اليسار

- قانونيا

- تشريعي

- مستوى

- محلي

- آلة

- آلة التعلم

- في الأساس

- رائد

- القيام ب

- إدارة

- إلزامي

- كثير

- رسم الخرائط

- الأسواق

- نضج

- ماكس

- مايو..

- تعني

- يعني

- عضو

- عسكر

- الحد الأدنى

- تخفيف

- عارضات ازياء

- مراقبة

- الأكثر من ذلك

- أكثر

- الدافع

- الاسم

- حاجة

- إحتياجات

- شبكة

- جديد

- ملاحظة

- عدد

- الالتزامات

- شهر اكتوبر

- of

- امين شرطة منزل فؤاد

- on

- ONE

- جاكيت

- تعمل

- تشغيل

- عمليات

- or

- منظمة

- التنظيمية

- المنظمات

- أخرى

- لنا

- خارج

- النتائج

- حدود

- في الخارج

- على مدى

- مراقبة

- مجلس النواب

- جزء

- الشريكة

- الماضي

- مجتمع

- PII

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- فقير

- محتمل

- يحتمل

- الهدايا

- الضغط

- تحديد الأولويات

- خصوصية

- إجراءات

- عملية المعالجة

- معالجة

- المنتج

- المنتجات

- حظر

- دعاية

- متناسب

- المقترح

- الحماية

- مقدمي

- توفير

- جمهور

- نشرت

- غرض

- أغراض

- يدفع

- بسرعة

- الفدية

- التي تم الوصول إليها

- بسهولة

- اعتراف

- ساندي خ. ميليك

- مسجل

- اللائحة

- قوانين

- المنظمين

- التدقيق المطلوب

- ذات صلة

- علاقة

- نسبي

- نسبيا

- الموثوقية

- الخدمة الموثوقة

- اعتمد

- لا تزال

- بقايا

- تقرير

- المتطلبات الأساسية

- بحث

- والمؤسسات البحثية

- مرونة

- بتقييد

- نتيجة

- حق

- ارتفاع

- المخاطرة

- تقييم المخاطر

- المخاطر

- قوي

- متانة

- RON

- جولات

- تشغيل

- s

- حماية

- الضمانات

- يقول

- مخططات

- فحص دقيق

- تأمين

- مضمون

- تأمين

- أمن

- العمليات الأمنية

- تحديثات الأمان

- يرى

- حساس

- الخدمة

- مقدمي الخدمة

- خدماتنا

- طقم

- عدة

- شاركت

- التحول

- ينبغي

- هام

- بشكل ملحوظ

- مماثل

- مهارة

- مهارات

- تطبيقات الكمبيوتر

- بحث

- مصادر

- على وجه التحديد

- المتحدث باسم

- فريق العمل

- معيار

- الولايه او المحافظه

- المحافظة

- خطوة

- لا يزال

- قلة النوم

- هذه

- الموردين

- تزويد

- سلسلة التوريد

- الدعم

- نظام

- أنظمة

- أخذ

- الهدف

- استهداف

- تقني

- تقنيات

- التكنولوجيا

- تكنولوجيا

- تنمية التكنولوجيا

- نص

- أن

- •

- العالم

- مسرح

- من مشاركة

- هناك.

- تشبه

- هم

- الأشياء

- هذا العام

- التهديد

- الجهات التهديد

- التهديدات

- عبر

- إلى

- جدا

- تيشرت

- موضوع

- قادة الإيمان

- تحول

- الشفافية

- وسائل النقل

- الثقة

- جدير بالثقة

- اثنان

- أوكرانيا

- حرب أوكرانيا

- مع

- فهم

- الاتحاد

- حتى

- آخر التحديثات

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- يستخدم

- استخدام

- مختلف

- جدا

- المزيد

- نقاط الضعف

- تريد

- حرب

- مياه

- طرق

- we

- الويب

- حسن

- ابحث عن

- التي

- في حين

- في حين

- من الذى

- على نطاق أوسع

- سوف

- مع

- في غضون

- للعمل

- عامل

- العالم

- سوف

- عام

- سنوات

- حتى الآن

- زفيرنت