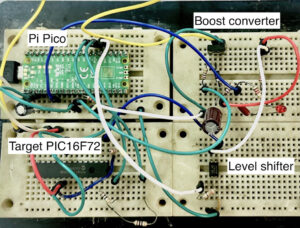

يقضي مهندس الأمن [Guillaume Quéré] يومًا في اختبار أنظمة الاختراق لصاحب العمل وقد أشار إلى أحد الثغرة واستغلها بنجاح. ضعف واضح إلى حد ما في ال تشفير BitLocker بالحجم الكامل النظام، كما هو مذكور في المقالة المرتبطة، يسمح للشخص ببساطة باستنشاق حركة المرور بين شريحة TPM المنفصلة ووحدة المعالجة المركزية عبر ناقل SPI. الطريقة التي يعمل بها Bitlocker هي استخدام مفتاح خاص مخزّن في شريحة TPM لتشفير مفتاح الحجم الكامل الذي تم استخدامه بدوره لتشفير بيانات الحجم. يتم كل ذلك عن طريق برامج تشغيل الأجهزة ذات المستوى المنخفض في Windows kernel وهي شفافة للمستخدم.

https://www.errno.fr/BypassingBitlocker.html

” data-image-caption data-medium-file=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer.png” data-large-file=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?w=800″ decoding=”async” class=”wp-image-610909 size-medium” src=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer.png” alt width=”400″ height=”300″ srcset=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png 2016w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=250,188 250w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=400,300 400w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=800,600 800w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=1536,1152 1536w” sizes=”(max-width: 400px) 100vw, 400px”>

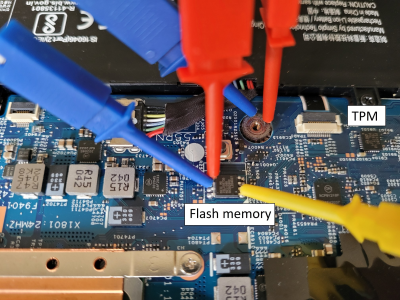

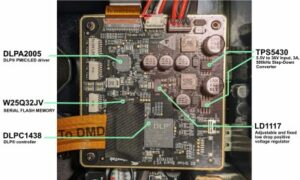

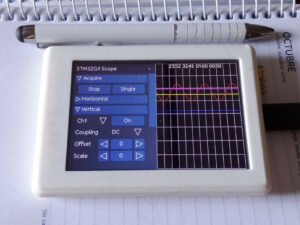

كان الهدف الأساسي من BitLocker هو منع الوصول إلى البيانات الموجودة على وحدة التخزين المؤمنة في حالة سرقة الجهاز الفعلي أو فقدانه. إن مجرد سحب محرك الأقراص وإسقاطه في جهاز غير آمن أو أي محول آخر لن يوفر أي بيانات بدون المفتاح المخزن بواسطة TPM. ومع ذلك، بما أن هذا المفتاح يجب أن يمر كنص عادي من TPM إلى وحدة المعالجة المركزية أثناء تسلسل التمهيد، يوضح [Guillaume] أنه من السهل جدًا - باستخدام أدوات منخفضة التكلفة جدًا وبرامج مجانية - تحديد موقع TPM واكتشافه ببساطة. -معاملة وحدة المعالجة المركزية وفك تشفير دفق البيانات وتحديد موقع المفتاح. باستخدام ما يزيد قليلاً عن محلل منطقي رخيص موصول ببعض الأطراف الكبيرة بشكل ملائم على شريحة فلاش قريبة (نظرًا لأن أطراف SCK وMISO وMOSI تتم مشاركتها مع TPM) تم فك تشفير TIS البسيط بما يكفي لقفل وحدات بايت TPM إطار. يمكن بعد ذلك فك تشفير هذا باستخدام ملف تطبيق ويب لوحدة فك ترميز تيار TPMمجاملة من مجموعة مجتمع برامج TPM2. الأمر الذي يجب البحث عنه هو TPM_CC.Unseal وهو الطلب من وحدة المعالجة المركزية إلى TPM لإرسال هذا المفتاح الذي يهمنا. بعد ذلك، سيؤدي مجرد الاستيلاء على إطار استجابة TPM وفك تشفيره إلى الكشف عن البضائع على الفور.

ما تفعله بعد ذلك هو مسألة راحة، ولكن معظم أنواع الأمان والطب الشرعي ستكون موجودة بالفعل على ملف صورة قرص منخفض المستوى للوحدة التخزينية المستهدفة. باستخدام نظام لينكس XXD أمر لتحويل مفتاح التفريغ السداسي ذو 32 بايت إلى ملف مفتاح ثنائي، وهو ملف وحدة فك القفل والصمامات يمكنك إنشاء نظام ملفات افتراضي تم فك تشفيره ديناميكيًا ويمكنك تركيبه فقط. إذا أردت، يمكنك بعد ذلك كتابة بيانات المجلد التي تم فك تشفيرها على قرص جديد، وإسقاطها في الجهاز، وتشغيل نظام التشغيل. من المحتمل أنك لم تتمكن من تسجيل الدخول، ولكن كما يشير [Guillaume]، من خلال الكتابة فوق تطبيق المفاتيح الثابتة (sethc.exe) باستخدام cmd.exe، يمكنك الوصول إلى موجه الأوامر فقط عن طريق الضغط على مفتاح Shift خمس مرات. اوقات سعيدة!

إذا كنت بالفعل بحاجة إلى دعم TPM لنظام قديم، لتثبيت Windows 11 (إذا كان يجب عليك ذلك حقًا)، فحينئذٍ يمكنك دائمًا أن تصنع بنفسك. أيضًا، نظرًا لأن واجهة LPC موجودة على العديد من اللوحات الأم، فلماذا لا تستفيد منها و استخدمه لتعليق محول ناقل ISA لتوصيل بطاقة Soundblaster الكلاسيكية القديمة التي لا يمكنك تحمل التخلص منها؟

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://hackaday.com/2023/08/25/bypassing-bitlocker-with-a-logic-analzyer/

- :لديها

- :يكون

- :ليس

- $ UP

- 1

- 11

- 2016

- 300

- a

- الوصول

- الوصول إلى البيانات

- في الواقع

- بعد

- الكل

- يسمح

- سابقا

- أيضا

- دائما

- an

- و

- أي وقت

- التطبيق

- هي

- البند

- AS

- BE

- دب

- لان

- ما بين

- حافلة

- لكن

- by

- CAN

- يستطيع الحصول على

- فيزا وماستركارد

- رقاقة

- كلاسيكي

- مجتمع

- ملاءمة

- استطاع

- وحدة المعالجة المركزية:

- خلق

- البيانات

- تدفق المعلومات

- يوم

- فك

- جهاز

- do

- فعل

- قيادة

- السائقين

- قطرة

- إسقاط

- تفريغ

- أثناء

- حيوي

- آخر

- مهندس

- كاف

- الأثير (ETH)

- الحدث/الفعالية

- استغلال

- قم بتقديم

- خمسة

- Flash

- في حالة

- التحاليل الجنائية

- FRAME

- مجانًا

- البرمجيات الحرة

- جديد

- تبدأ من

- بالإضافة إلى

- دولار فقط واحصل على خصم XNUMX% على جميع

- GitHub جيثب:

- خير

- بضائع

- تعليق

- HEX

- لكن

- HTML

- HTTPS

- if

- صورة

- فورا

- in

- تثبيت

- يستفد

- السطح البيني

- إلى

- IT

- م

- القفل

- مفاتيح

- كبير

- الرافعة المالية

- على الأرجح

- مرتبط

- لينكس

- القليل

- سجل

- منطق

- بحث

- خسارة

- منخفضة التكلفة

- آلة

- جعل

- كثير

- أمر

- ماكس العرض

- الأكثر من ذلك

- أكثر

- MOUNT

- يجب

- حاجة

- التالي

- واضح

- of

- قديم

- أقدم

- on

- ONE

- تعمل

- نظام التشغيل

- or

- طلب

- أخرى

- خارج

- على مدى

- الخاصة

- pass

- اختراق

- مادي

- دبابيس

- نص عادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- قابس

- البوينت

- نقاط

- منع

- خاص

- المفتاح الخاص

- تزود

- سحب

- في الحقيقة

- طلب

- استجابة

- كشف

- يقول

- مضمون

- أمن

- إرسال

- تسلسل

- شاركت

- نقل

- يظهر

- الاشارات

- ببساطة

- منذ

- جلسة

- صغير

- تطبيقات الكمبيوتر

- بعض

- شيء

- لزج

- تخزين

- صريح

- مجرى

- بنجاح

- الدعم

- نظام

- أنظمة

- الهدف

- الاختبار

- من

- أن

- •

- سرقة

- من مشاركة

- then

- مرات

- إلى

- جدا

- أدوات

- TPM

- حركة المرور

- صفقة

- شفاف

- منعطف أو دور

- أنواع

- تستخدم

- مستعمل

- مستخدم

- استخدام

- جدا

- بواسطة

- افتراضي

- حجم

- مطلوب

- وكان

- طريق..

- الويب

- التي

- كامل

- لماذا

- ويكيبيديا

- سوف

- نوافذ

- 11 النوافذ

- مع

- بدون

- أعمال

- سوف

- اكتب

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت