إنه أصعب مما تعتقد

لا يوجد مشغل صوت أدناه؟ يستمع مباشرة على Soundcloud.

مع دوج آموث وبول دوكلين. موسيقى مقدمة وخاتمة بواسطة إديث مودج.

يمكنك الاستماع إلينا على SoundCloud لل, Apple Podcasts, Google Podcasts, سبوتيفي, الخياطة وفي أي مكان توجد فيه ملفات بودكاست جيدة. أو قم بإسقاط ملف عنوان URL لخلاصة RSS الخاصة بنا في podcatcher المفضل لديك.

اقرأ النص

دوغ. مدير كلمات المرور يتصدع ، وأخطاء تسجيل الدخول ، والملكة إليزابيث الأولى ضد ماري ملكة اسكتلندا ... بالطبع!

كل ذلك وأكثر على بودكاست Naked Security.

[مودم موسيقي]

مرحبا بكم في البودكاست ، الجميع.

أنا دوغ عاموث. هو بول دوكلين.

كيف حالك يا بول؟

بطة. نجاح باهر!

يلتقي حيل تكنولوجيا المعلومات في القرن السادس عشر ببودكاست Naked Security ، دوغلاس.

لا استطيع الانتظار!

دوغ. من الواضح ، نعم ... سنصل إلى ذلك قريبًا.

ولكن أولاً ، كما هو الحال دائمًا ، هذا الأسبوع في تاريخ التكنولوجيا ، في 28 مايو 1987 ، أصدر مزود الخدمة عبر الإنترنت CompuServe شيئًا صغيرًا يسمى تنسيق تبادل الرسومات ، أو GIF [HARD G].

تم تطويره بواسطة الراحل Steve Wilhite ، المهندس في CompuServe (الذي ، بالمناسبة ، أقسم لأعلى ولأسفل كان يُلفظ "jif") كوسيلة لدعم الصور الملونة على النطاق الترددي المحدود وقدرات التخزين لشبكات الكمبيوتر القديمة.

يدعم الإصدار الأولي GIF 87a 256 لونًا كحد أقصى ؛ سرعان ما اكتسب شعبية بسبب قدرته على عرض الرسوم المتحركة البسيطة ودعمه الواسع عبر أنظمة الكمبيوتر المختلفة.

شكرا لك سيد ويلهايت.

بطة. وماذا ترك لنا دوغلاس؟

الرسوم المتحركة على الويب ، والجدل حول ما إذا كان يتم نطق الكلمة "رسومات" [HARD G] أو "giraffics" [SOFT G].

دوغ. بالضبط. [يضحك]

بطة. أنا فقط لا أستطيع أن أسميها "giff" [HARD G].

دوغ. نفسه!

دعنا نختم ذلك وننتقل إلى قصتنا المثيرة ...

... عن الملكة إليزابيث الأولى وماري ملكة اسكتلندا ورجل يلعب كلا الجانبين بين محتالو برامج الفدية وصاحب عمله ، بول.

حكايات برامج الفدية: هجوم MitM الذي كان له حقًا رجل في الوسط

بطة. [يضحك] لنبدأ بنهاية القصة.

في الأساس ، كان هجوم فدية ضد شركة تكنولوجيا في أوكسفوردشاير ، في إنجلترا.

(ليست هذه ... كانت شركة في أكسفورد ، على بعد 15 كم من النهر من أبينجدون أون تيمز ، حيث يقع مقر سوفوس.)

بعد تعرضهم لبرامج الفدية ، فقد واجهوا ، كما يمكنك أن تتخيل ، طلبًا بدفع Bitcoin لاستعادة بياناتهم.

ومثل هذه القصة كان لدينا ملف قبل أسبوعين، أحد أعضاء فريقهم الدفاعي ، الذي كان من المفترض أن يساعد في التعامل مع هذا ، اكتشف ، "سأدير MiTM" ، وهو هجوم رجل في الوسط.

أعلم ذلك ، لتجنب اللغة الجنسانية ولإظهار حقيقة أنه ليس دائمًا شخصًا (غالبًا ما يكون جهاز كمبيوتر في المنتصف) هذه الأيام ...

... على Naked Security ، أكتب الآن "Manipulator-in-the-Middle."

لكن هذا كان حرفياً رجلاً في المنتصف.

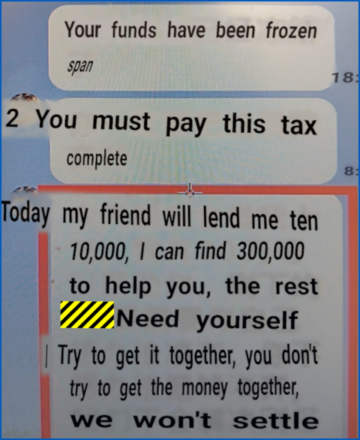

ببساطة ، دوج ، تمكن من البدء في إرسال بريد إلكتروني إلى صاحب العمل من المنزل ، باستخدام نوع من حساب البريد الإلكتروني المطبعي الذي يشبه عنوان البريد الإلكتروني للمحتال.

لقد اختطف الخيط ، وغير عنوان Bitcoin في آثار البريد الإلكتروني التاريخية ، لأنه كان لديه حق الوصول إلى حسابات البريد الإلكتروني لكبار المديرين التنفيذيين ...

... وبدأ التفاوض بشكل أساسي كرجل في الوسط.

لذا ، تتخيل أنه يتفاوض الآن بشكل فردي مع المحتال ، ثم يقوم بتمرير تلك المفاوضات إلى صاحب العمل.

لا نعرف ما إذا كان يأمل في الهروب بكل هذه المكافأة ثم يخبر صاحب العمل ، "مهلا ، احزر ماذا ، خدعنا المحتالون" ، أو ما إذا كان يريد التفاوض مع المحتالين على نهايته ، و صاحب العمل على الطرف الآخر.

لأنه يعرف كل الأشياء الصحيحة / الخاطئة ليقولها لزيادة الخوف والرعب داخل الشركة.

لذلك ، كان هدفه في الأساس هو اختطاف مدفوعات الفدية.

حسنًا ، دوغ ، كل شيء على شكل كمثرى قليلاً لأنه ، لسوء الحظ بالنسبة له ولحسن الحظ لصاحب العمل ولإنفاذ القانون ، قررت الشركة عدم الدفع.

دوغ. [يضحك] هممم!

بطة. لذلك لم يكن هناك بيتكوين يسرقها ثم يقطعها ويهرب.

أيضًا ، يبدو أنه لم يخفِ آثاره جيدًا ، ثم ظهر وصوله غير القانوني إلى سجلات البريد الإلكتروني في الغسيل.

من الواضح أنه كان يعلم أن رجال الشرطة كانوا يقتربون منه ، لأنه حاول مسح البيانات المارقة من أجهزة الكمبيوتر والهواتف الخاصة به في المنزل.

لكن تم الاستيلاء عليها ، وتم استعادة البيانات.

بطريقة ما استمرت القضية لمدة خمس سنوات ، وأخيرًا ، عندما كان على وشك المثول أمام المحكمة ، من الواضح أنه قرر أنه ليس لديه حقًا ساق ليقف عليها وأقر بالذنب.

إذن ، ها أنت ذا ، دوغ.

هجوم رجل في الوسط!

دوغ. حسنًا ، كل هذا جيد وجيد في عام 2023 ...

... لكن خذنا يعود إلى 1580sبول.

ماذا عن ماري ، ملكة اسكتلندا والملكة إليزابيث الأولى؟

بطة. حسنًا ، لأكون صريحًا ، لقد اعتقدت للتو أن هذه طريقة رائعة لشرح هجوم رجل في الوسط من خلال العودة إلى الوراء كل تلك السنوات.

لأن الملكة إليزابيث وابنة عمها ماري ، ملكة اسكتلندا ، كانت شهيرة الأعداء الدينيين والسياسيين.

كانت إليزابيث ملكة إنجلترا. كانت مريم طالبة على العرش.

لذلك ، تم احتجاز ماري فعليًا تحت الإقامة الجبرية.

كانت ماري تعيش في بعض الرفاهية ، لكنها محصورة في قلعة ، وكانت في الواقع تتآمر ضد ابن عمها ، لكنهم لم يتمكنوا من إثبات ذلك.

وكانت ماري ترسل وتستقبل رسائل محشوة في سلال براميل البيرة التي تم تسليمها إلى القلعة.

على ما يبدو ، في هذه الحالة ، كان الرجل في المنتصف مورّدًا للبيرة متوافقًا ، وكان يزيل الرسائل قبل أن تحصل عليها ماري ، حتى يمكن نسخها.

وكان يقوم بإدخال رسائل بديلة ، مشفرة بشفرة ماري ، مع تغييرات طفيفة أقنعت ماري في النهاية بكتابة أكثر مما ينبغي أن تفعله.

لذلك لم تكشف فقط عن أسماء المتآمرين الآخرين ، بل أشارت أيضًا إلى أنها وافقت على مؤامرة اغتيال الملكة إليزابيث.

لقد كانت أوقاتا عصيبة في ذلك الوقت ... وكان لدى إنجلترا بالتأكيد عقوبة الإعدام في تلك الأيام ، وحوكمت ماري وأُعدم.

دوغ. حسنًا ، بالنسبة لأي شخص يستمع ، فإن الفكرة الرئيسية لهذا البودكاست هي "أخبار ونصائح الأمن السيبراني ، وقليل من التاريخ".

العودة إلى رجلنا في الوسط في اليوم الحالي.

تحدثنا عنه تهديد آخر من الداخل مثل هذا منذ وقت ليس ببعيد.

لذلك سيكون من المثير للاهتمام معرفة ما إذا كان هذا نمطًا ، أو ما إذا كان هذا مجرد مصادفة.

لكننا تحدثنا عن بعض الأشياء التي يمكنك القيام بها لحماية نفسك من هذه الأنواع من الهجمات ، لذلك دعنا نراجعها بسرعة مرة أخرى.

بدءا من: فرق تسد، وهو ما يعني في الأساس ، "لا تمنح شخصًا واحدًا في الشركة حق الوصول غير المقيد إلى كل شيء ،" بول.

بطة. نعم.

دوغ. ثم لدينا: احتفظ بالسجلات الثابتةالتي بدت وكأنها حدثت في هذه الحالة ، أليس كذلك؟

بطة. نعم.

يبدو أن عنصرًا أساسيًا من الأدلة في هذه القضية هو حقيقة أنه كان يبحث في رسائل البريد الإلكتروني لكبار المديرين التنفيذيين ويغيرها ، ولم يكن قادرًا على إخفاء ذلك.

لذلك تتخيل ، حتى بدون الأدلة الأخرى ، حقيقة أنه كان يعبث برسائل البريد الإلكتروني التي تتعلق على وجه التحديد بمفاوضات الفدية وعناوين Bitcoin ستكون مريبة للغاية.

دوغ. حسنًا ، أخيرًا: قم دائمًا بالقياس ، ولا تفترض أبدًا.

بطة. في الواقع!

دوغ. ربح الأخيار في النهاية ... استغرق الأمر خمس سنوات ، لكننا فعلناها.

دعنا ننتقل إلى قصتنا التالية.

تعثر شركة أمان الويب على خطأ في تسجيل الدخول في مجموعة أدوات إنشاء التطبيقات.

تم إصلاح الخطأ بسرعة وشفافية ، لذلك هذا جيد ... لكن هناك القليل المزيد عن القصة، بالطبع ، بول.

بطة. نعم.

هذه شركة لتحليل أمان ترميز الويب (آمل أن أكون قد اخترت المصطلحات الصحيحة هناك) تسمى SALT ، ووجدوا ثغرة في المصادقة في مجموعة أدوات لبناء التطبيقات تسمى Expo.

وبارك في قلوبهم ، يدعم Expo شيئًا يسمى OAUTH ، و فتح إذن نظام.

هذا هو نوع النظام الذي يتم استخدامه عندما تذهب إلى موقع ويب قرر ، "أنت تعرف ماذا ، لا نريد متاعب محاولة معرفة كيفية تأمين كلمة المرور لأنفسنا. ما سنفعله هو أننا سنقول ، "تسجيل الدخول باستخدام Google ، تسجيل الدخول باستخدام Facebook" ، "شيء من هذا القبيل.

والفكرة هي أنه ، إذا تحدثنا بشكل فضفاض ، فإنك تتصل بـ Facebook أو Google ، أو أيًا كانت الخدمة السائدة وتقول ، "مرحبًا ، أريد أن أعطي example.com إذن للقيام X. "

لذا ، يقوم Facebook ، أو Google ، أو أيًا كان ، بمصادقتك ثم يقول ، "حسنًا ، إليك رمز سحري يمكنك تقديمه للطرف الآخر الذي يقول ،" لقد قمنا بفحصك ؛ لقد قمت بالمصادقة معنا ، وهذا هو رمز المصادقة الخاص بك. "

بعد ذلك ، يمكن للطرف الآخر بشكل مستقل التحقق من Facebook أو Google أو أي شيء آخر للتأكد من إصدار هذا الرمز نيابةً عنك.

ما يعنيه ذلك هو أنك لا تحتاج أبدًا إلى تسليم أي كلمة مرور إلى الموقع ... فأنت ، إذا كنت ترغب في ذلك ، تختار Facebook أو Google للقيام بجزء المصادقة الفعلي نيابة عنك.

إنها فكرة رائعة إذا كنت تمتلك موقعًا إلكترونيًا صغيرًا وتعتقد ، "لن أقوم بتجميع التشفير الخاص بي."

لذلك ، هذا ليس خطأ في OAUTH.

انها مجرد سهو. شيء تم نسيانه في تنفيذ إكسبو لعملية OAUTH.

وبصورة فضفاضة ، دوغ ، تسير الأمور على هذا النحو.

ينشئ رمز Expo عنوان URL عملاقًا يتضمن جميع المعلمات اللازمة للمصادقة باستخدام Facebook ، ثم تحديد مكان إرسال رمز الوصول السحري النهائي.

لذلك ، من الناحية النظرية ، إذا قمت بإنشاء عنوان URL الخاص بك أو كنت قادرًا على تعديل عنوان URL ، فيمكنك تغيير المكان الذي تم إرسال رمز المصادقة السحري هذا أخيرًا إليه.

لكنك لن تكون قادرًا على خداع المستخدم ، لأنه يظهر مربع حوار يقول ، "التطبيق في URL-here يطلب منك تسجيل الدخول إلى حسابك على Facebook. هل تثق تمامًا بهذا الأمر وتريد السماح له بذلك؟ نعم أو لا؟"

ومع ذلك ، عندما يتعلق الأمر بنقطة استلام رمز التفويض من Facebook أو Google أو أيًا كان ، وتمريره إلى "عنوان URL للعودة" ، فلن يتحقق رمز Expo مما إذا كنت قد نقرت بالفعل على Yes في مربع حوار الموافقة.

إذا رأيت بنشاط الحوار والنقر No، فإنك ستمنع حدوث الهجوم.

لكن هذا "الافتتاح الفاشل" بشكل أساسي.

إذا لم تشاهد الحوار مطلقًا ، فلن تعرف حتى أن هناك شيئًا ما تنقر عليه ولم تفعل شيئًا ، وبعد ذلك أطلق المهاجمون ببساطة زيارة URL التالية بأنفسهم باستخدام المزيد من JavaScript ...

… ثم سيعمل النظام.

والسبب في نجاحه هو أن "عنوان URL للعودة" السحري ، وهو المكان الذي سيتم إرسال رمز التفويض السري للغاية ، تم تعيينه في ملف تعريف ارتباط ويب لاستخدامه لاحقًا * قبل النقر فوق Yes في مربع الحوار *.

في وقت لاحق ، تم اعتبار وجود ملف تعريف الارتباط "عنوان URL للإرجاع" بشكل أساسي ، إذا كنت ترغب في ذلك ، كدليل على أنك قد شاهدت مربع الحوار ، ويجب أن تكون قد قررت المضي قدمًا.

بينما ، في الواقع ، لم يكن هذا هو الحال.

لذلك كان كوبًا ضخمًا وشفتين ، دوغلاس.

دوغ. حسنًا ، لدينا بعض النصائح ، بدءًا من: عندما يتعلق الأمر بالإبلاغ عن هذا الخطأ والكشف عنه ، كانت هذه حالة كتابية.

هذا هو بالضبط ما يجب أن تفعله يا بول.

كل شيء يعمل كما ينبغي ، لذلك هذا مثال رائع على كيفية القيام بذلك بأفضل طريقة ممكنة.

بطة. وهذا أحد الأسباب الرئيسية التي جعلتني أرغب في كتابتها على Naked Security.

سالت ، الأشخاص الذين اكتشفوا الخطأ ...

.. وجدوا ذلك. أفصحوا عنها بمسؤولية ؛ لقد عملوا مع Expo ، الذين قاموا بإصلاحه ، حرفياً في غضون ساعات.

لذلك ، على الرغم من أنه كان خطأً ، على الرغم من أنه كان خطأً في الترميز ، فقد أدى ذلك إلى قول SALT ، "أتعلمون ، كان من دواعي سروري العمل مع أعضاء إكسبو."

بعد ذلك ، شرعت SALT في الحصول على CVE ، وبدلاً من أن تقول ، "مرحبًا ، تم إصلاح الخطأ الآن ، لذلك بعد يومين ، يمكننا إجراء حملة علاقات عامة كبيرة حول هذا الموضوع" ، ومع ذلك فقد حددوا موعدًا قبل ثلاثة أشهر عندما يكتبون بالفعل حتى النتائج التي توصلوا إليها وكتابة تقريرهم التربوي للغاية.

بدلاً من الاستعجال في الخروج من أجل أغراض العلاقات العامة الفورية ، في حالة تعرضهم للفرار في اللحظة الأخيرة ، لم يقوموا بالإبلاغ عن هذا الأمر بشكل مسؤول فقط حتى يمكن إصلاحه قبل أن يكتشفه المحتالون (ولا يوجد دليل على أن أي شخص قد أساء استغلال هذه الثغرة الأمنية) ، بل قاموا أيضًا بعد ذلك أعطت مساحة كبيرة لإكسبو للذهاب إلى هناك والتواصل مع عملائها.

دوغ. ثم بالطبع تحدثنا قليلاً عن هذا: تأكد من إغلاق عمليات التحقق من المصادقة الخاصة بك.

تأكد من أنها لا تستمر في العمل فقط إذا تجاهلها شخص ما أو ألغاها.

لكن المشكلة الأكبر هنا هي: لا تفترض أبدًا أن رمز العميل الخاص بك سيكون متحكمًا في عملية التحقق.

بطة. إذا اتبعت العملية الدقيقة لرمز JavaScript الذي قدمه Expo ليأخذك خلال عملية OAUTH هذه ، فستكون بخير.

ولكن إذا تجنبت الكود الخاص بهم وقمت بالفعل بتشغيل الروابط باستخدام JavaScript خاص بك ، بما في ذلك تجاوز أو إلغاء النافذة المنبثقة ، فستربح.

إن تجاوز كود العميل الخاص بك هو أول شيء سيفكر فيه المهاجم.

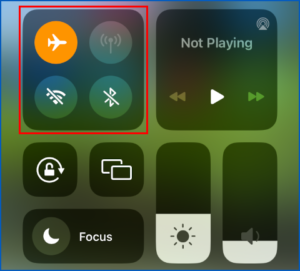

دوغ. حسنًا ، أخيرًا وليس آخرًا: قم بتسجيل الخروج من حسابات الويب عندما لا تستخدمها بشكل نشط.

هذه نصيحة جيدة في كل مكان.

بطة. نقولها طوال الوقت على بودكاست Naked Security ، ولدينا ذلك سنوات عدة.

إنها نصيحة لا تحظى بشعبية ، لأنها غير مريحة إلى حد ما ، تمامًا مثل إخبار الأشخاص ، "مرحبًا ، لماذا لا تضبط متصفحك على مسح جميع ملفات تعريف الارتباط عند الخروج؟"

إذا فكرت في الأمر ، في هذه الحالة بالذات ... دعنا نقول أن تسجيل الدخول كان يحدث عبر حسابك على Facebook ؛ OAUTH عبر Facebook.

إذا تم تسجيل خروجك من Facebook ، فبغض النظر عن خيانة JavaScript التي حاول المهاجم (قتل نافذة Expo المنبثقة وكل هذه الأشياء) ، فإن عملية المصادقة مع Facebook لن تنجح لأن Facebook سيذهب ، "مرحبًا ، هذا الشخص يطلب مني المصادقة عليها. لم يتم تسجيل دخولهم حاليًا. "

لذلك سترى دائمًا وبشكل لا مفر منه تسجيل الدخول إلى Facebook في تلك المرحلة: "تحتاج إلى تسجيل الدخول الآن."

وهذا من شأنه أن يزيل الحيلة على الفور.

دوغ. حسنا جيد جدا.

وآخر قصتنا لهذا اليوم: لا داعي للذعر ، ولكن يبدو أن هناك طريقة لاختراق كلمة المرور الرئيسية لمدير كلمات المرور مفتوح المصدر KeePass.

لكن ، مرة أخرى ، لا داعي للذعر ، لأنه ملف أكثر تعقيدًا مما يبدو ، بول.

يجب عليك حقًا التحكم في آلة شخص ما.

الأمان الجاد: برنامج KeePass "كراك كلمة المرور الرئيسي" وما يمكننا تعلمه منه

بطة. أنت تفعل.

إذا كنت تريد تتبع ذلك ، فهو CVE-2023-32784.

إنها حشرة رائعة ، وقد كتبت نوعًا ما أعظم ما أبدع مقال على غرار Naked Security حول هذا الموضوع ، بعنوان: "كسر كلمة المرور الرئيسية" في KeePass وما يمكن أن نتعلمه منه.

لذلك لن أفسد هذه المقالة ، التي تدخل في تخصيص الذاكرة من النوع C ، وتخصيص ذاكرة من نوع لغة البرمجة النصية ، وأخيراً سلاسل C # أو .NET المُدارة ... تخصيص الذاكرة المُدار بواسطة النظام.

سأصف فقط ما اكتشفه الباحث في هذه الحالة.

ما فعلوه هو… ذهبوا للبحث في كود KeePass ، وفي مقالب ذاكرة KeePass ، للحصول على دليل على مدى سهولة العثور على كلمة المرور الرئيسية في الذاكرة ، وإن كان ذلك مؤقتًا.

ماذا لو كانت هناك دقائق أو ساعات أو أيام بعد ذلك؟

ماذا لو كانت كلمة المرور الرئيسية لا تزال موجودة ، ربما في ملف المبادلة على القرص ، حتى بعد إعادة تشغيل جهاز الكمبيوتر الخاص بك؟

لذلك قمت بإعداد KeePass ، وأعطيت نفسي كلمة مرور مكونة من 16 حرفًا وكلها أحرف كبيرة ، لذا سيكون من السهل التعرف عليها إذا وجدتها في الذاكرة.

ولم أجد في أي وقت من الأوقات كلمة المرور الرئيسية الخاصة بي في الذاكرة: ليس كسلسلة ASCII ؛ ليس كسلسلة Windows widechar (UTF-16)).

رائع!

لكن ما لاحظه هذا الباحث هو أنه عندما تكتب كلمة المرور الخاصة بك في KeePass ، فإنها تطرح ... سأطلق عليها "حرف blob Unicode" ، فقط لتوضيح أنك ، نعم ، قمت بالضغط على مفتاح ، وبالتالي لتظهر لك كم عدد الأحرف التي كتبتها.

لذلك ، أثناء كتابة كلمة المرور الخاصة بك ، ترى سلسلة blob [●] ، blob-blob [●●] ، blob-blob-blob [●●●] ، وفي حالتي ، كل شيء يصل إلى 16 نقطة.

حسنًا ، لا يبدو أن سلاسل البيانات الثنائية هذه قد تمثل خطرًا أمنيًا ، لذلك ربما تم تركها فقط لوقت تشغيل .NET لإدارتها على أنها "سلاسل مُدارة" ، حيث قد تكمن في الذاكرة بعد ذلك ...

... ولا يتم تنظيفها لأن ، "مرحبًا ، إنها مجرد نقاط."

اتضح أنه إذا قمت بإجراء تفريغ ذاكرة لـ KeePass ، والذي يمنحك مساحة هائلة تبلغ 250 ميجابايت من الأشياء ، وذهبت للبحث عن سلاسل مثل blob-blob و blob-blob-blob وما إلى ذلك (أي عدد من النقاط) ، فهناك جزء كبير من الذاكرة حيث سترى نقطتين ، ثم ثلاث نقاط ، ثم أربع نقاط ، ثم خمس نقاط ... وفي حالتي ، حتى 16 نقطة.

وبعد ذلك ستحصل فقط على هذه المجموعة العشوائية من "أحرف blob التي تحدث عن طريق الخطأ" ، إذا أردت.

بعبارة أخرى ، فإن مجرد البحث عن سلاسل blob هذه ، على الرغم من أنها لا تكشف عن كلمة مرورك الفعلية ، سيؤدي إلى تسريب طول كلمة المرور الخاصة بك.

ومع ذلك ، يصبح الأمر أكثر إثارة للاهتمام ، لأن ما تساءل عنه هذا الباحث هو ، "ماذا لو كانت البيانات القريبة من سلاسل البيانات الثنائية في الذاكرة مرتبطة بطريقة ما بالأحرف الفردية التي تكتبها في كلمة المرور؟"

لذا ، ماذا لو انتقلت إلى ملف تفريغ الذاكرة ، وبدلاً من مجرد البحث عن نقطتين ، وثلاث نقاط / أربع نقاط ، والمزيد ...

... هل تبحث عن سلسلة من النقاط متبوعة بشخصية تعتقد أنها موجودة في كلمة المرور؟

لذلك ، في حالتي ، كنت أبحث فقط عن الأحرف من الألف إلى الياء ، لأنني كنت أعرف أن هذا هو ما كان موجودًا في كلمة المرور.

أنا أبحث عن أي سلسلة من النقاط ، متبوعة بحرف ASCII واحد.

خمن ماذا حدث يا (دوغ)؟

أحصل على نقطتين متبوعين بالحرف الثالث من كلمة المرور الخاصة بي ؛ ثلاث نقاط متبوعة بالحرف الرابع من كلمة المرور الخاصة بي ؛ على طول الطريق حتى 15 نقطة متبوعة مباشرة بالحرف السادس عشر في كلمة المرور الخاصة بي.

دوغ. نعم ، إنها بصرية جامحة في هذه المقالة!

كنت أتابعها على طول ... لقد كان الأمر تقنيًا قليلاً ، وفجأة رأيت للتو ، "توقف! تبدو وكأنها كلمة مرور! "

بطة. يبدو الأمر بشكل أساسي كما لو أن الأحرف الفردية لكلمة المرور الخاصة بك مبعثرة بشكل كبير في الذاكرة ، ولكن تلك التي تمثل أحرف ASCII التي كانت في الواقع جزءًا من كلمة مرورك أثناء كتابتها ...

... يبدو الأمر كما لو أنهم مرتبطون بقالب مضيء.

لذلك ، تعمل سلاسل النقاط هذه عن غير قصد كآلية لوضع العلامات لوضع علامة على الأحرف في كلمة مرورك.

وفي الحقيقة ، فإن المغزى من القصة هو أن الأشياء يمكن أن تتسرب في الذاكرة بطرق لم تكن تتوقعها أبدًا ، وأنه حتى مراجع الكود المطّلع قد لا يلاحظ ذلك.

لذا فهي قراءة رائعة ، وهي تذكير رائع بأن كتابة تعليمات برمجية آمنة يمكن أن تكون أصعب بكثير مما تعتقد.

والأهم من ذلك ، أن مراجعة التعليمات البرمجية الآمنة وضمان الجودة واختبارها يمكن أن تكون أصعب ...

... لأنه يجب أن تكون لديك عيون في الأمام والخلف وجوانب رأسك ، وعليك حقًا أن تفكر كمهاجم وتحاول البحث عن الأسرار المسربة تمامًا في كل مكان تستطيعه.

دوغ. حسنا، التحقق من ذلك، إنه موجود على makedsecurity.sophos.com.

ومع بدء غروب الشمس في عرضنا ، حان الوقت للاستماع إلى أحد قرائنا.

في البودكاست السابق (هذا أحد تعليقاتي المفضلة حتى الآن ، بول) ، علق تشانغ مستمع Naked Security:

هناك. لقد فعلتها. بعد ما يقرب من عامين من الاستماع بنهم ، انتهيت من الاستماع إلى جميع حلقات بودكاست Naked Security. أنا محاصر.

لقد استمتعت به منذ البداية ، بدءًا من Chet Chat طويل الأمد ؛ ثم إلى طاقم المملكة المتحدة ؛ "أوه لا! إنه كيم "كان التالي ؛ ثم وصلت أخيرًا إلى "هذا الأسبوع في تاريخ التكنولوجيا".

ما مطية!

شكرا لك تشانغ!

لا أصدق أنك أقمت كل الحلقات ، لكننا نفعل كل شيء (آمل ألا أتحدث عن دورنا) نقدر ذلك كثيرًا.

بطة. كثيرًا حقًا ، دوغ!

من الجيد أن تعرف ليس فقط أن الناس يستمعون ، ولكن أيضًا أنهم يجدون البودكاست مفيدًا ، وأنه يساعدهم على تعلم المزيد عن الأمن السيبراني ، ورفع مستوى لعبهم ، حتى لو كان ذلك قليلاً.

لأنني أعتقد ، كما قلت عدة مرات من قبل ، إذا رفعنا جميعًا لعبة الأمن السيبراني قليلاً ، فإننا نفعل الكثير لإبعاد المحتالين عما لو كانت شركة واحدة أو شركتان ، أو منظمة واحدة أو مؤسستان ، واحدة أو بذل شخصان قدراً هائلاً من الجهد ، لكن بقيتنا متخلفون عن الركب.

دوغ. بالضبط!

حسنًا ، شكرًا جزيلاً لك مجددًا ، تشانغ ، لإرسال ذلك.

نحن نقدر ذلك حقا.

وإذا كانت لديك قصة أو تعليق أو سؤال مثير للاهتمام تود إرساله ، فنحن نحب قراءته على البودكاست.

يمكنك إرسال بريد إلكتروني إلى tips@sophos.com ، أو التعليق على أي من مقالاتنا ، أو يمكنك التواصل معنا على مواقع التواصل الاجتماعي:nakedsecurity.

هذا هو عرضنا لهذا اليوم. شكرا جزيلا على الاستماع.

بالنسبة لبول دوكلين ، أنا دوج آموث ، أذكرك ، حتى المرة القادمة ، بـ ...

على حد سواء. كن آمنا!

[مودم موسيقي]

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 10

- 15%

- 28

- a

- القدرة

- ماهرون

- من نحن

- حوله

- مطلق

- إطلاقا

- الوصول

- حسابي

- الحسابات

- في

- عمل

- بنشاط

- يقدم

- في الواقع

- العنوان

- عناوين

- نصيحة

- بعد

- مرة أخرى

- ضد

- منذ

- قدما

- الكل

- توزيع

- حسنا

- أيضا

- دائما

- am

- كمية

- an

- تحليل

- و

- الرسوم المتحركة

- أي وقت

- أي شخص

- في أى مكان

- التطبيق

- تفاح

- نقدر

- موافقة

- من وزارة الصحة

- هي

- حول

- اعتقال

- البند

- مقالات

- AS

- At

- مهاجمة

- الهجمات

- سمعي

- مصادقة

- موثق

- يصادق

- التحقّق من المُستخدم

- المؤلفة

- إذن

- تجنب

- تجنب

- بعيدا

- الى الخلف

- عرض النطاق الترددي

- برميل

- على أساس

- في الأساس

- خليج

- BE

- لان

- كان

- بيرة

- قبل

- البداية

- وراء

- يجري

- اعتقد

- أقل من

- أفضل

- ما بين

- كبير

- أكبر

- قطعة

- إلى البيتكوين

- عنوان بيتكوين

- على حد سواء

- هبة

- المتصفح

- علة

- البق

- لكن

- by

- دعوة

- تسمى

- أتى

- CAN

- القدرات

- حقيبة

- اشتعلت

- قرن

- بالتأكيد

- تشانغ

- تغيير

- غير

- التغييرات

- متغير

- حرف

- الأحرف

- التحقق

- التحقق

- الشيكات

- صفر

- واضح

- انقر

- زبون

- إغلاق

- الكود

- البرمجة

- صدفة

- مجموعة شتاء XNUMX

- COM

- التعليق

- تعليقات

- التواصل

- الشركات

- حول الشركة

- متوافقة

- الكمبيوتر

- أجهزة الكمبيوتر

- التواصل

- مراقبة

- جدال

- كوكي

- ملفات تعريف الارتباط ( الكوكيز )

- الشرطة

- استطاع

- الدورة

- صدع

- مشقوق

- يخلق

- المحتالون

- التشفير

- التشفير

- كوب

- حالياًّ

- حاليا

- العملاء

- CVE

- الأمن السيبراني

- البيانات

- التاريخ

- يوم

- أيام

- صفقة

- الموت

- قررت

- اتخاذ القرار

- دفاعي

- تم التوصيل

- الطلب

- وصف

- محتجز

- المتقدمة

- حوار

- حوار

- فعل

- مات

- مختلف

- إفشاء

- اكتشف

- العرض

- do

- لا

- فعل

- لا

- إلى أسفل

- قطرة

- اثنان

- تفريغ

- في وقت مبكر

- سهل

- تربوي

- على نحو فعال

- جهد

- العنصر

- مصعد الملعب

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- مشفرة

- النهاية

- أعداء

- تطبيق

- مهندس

- إنكلترا

- بعنوان

- الحلقات

- أساسيا

- حتى

- في النهاية

- EVER

- كل شىء

- دليل

- بالضبط

- دراسة

- مثال

- المثيره

- أعدم

- خروج

- متوقع

- شرح

- معرض

- العيون

- فيسبوك

- حقيقة

- يفشلون

- اشتهر

- ساحر

- المفضلة—الحقيبة

- خوف

- أحسب

- قم بتقديم

- نهائي

- أخيرا

- العثور على

- النتائج

- ويرى

- نهاية

- الاسم الأول

- ثابت

- يتبع

- متابعيك

- في حالة

- نسي

- شكل

- لحسن الحظ

- وجدت

- أربعة

- رابع

- تبدأ من

- جبهة

- تماما

- اكتسبت

- لعبة

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- عملاق

- GIF

- منح

- يعطي

- Go

- هدف

- يذهب

- الذهاب

- خير

- شراء مراجعات جوجل

- الرسومات

- عظيم

- مذنب

- كان

- يد

- يحدث

- حدث

- حدث

- الثابت

- يملك

- he

- رئيس

- سماع

- مساعدة

- لها

- هنا

- إخفاء

- خطف

- وسلم

- له

- تاريخي

- تاريخ

- ضرب

- الصفحة الرئيسية

- أمل

- أمل

- ساعات العمل

- منـزل

- كيفية

- كيفية

- HTTPS

- ضخم

- i

- سوف

- فكرة

- if

- صور

- تخيل

- فوري

- فورا

- غير قابل للتغيير

- التنفيذ

- in

- يشمل

- بما فيه

- القيمة الاسمية

- بشكل مستقل

- وأشار

- فرد

- بشكل فردي

- الأفراد

- معلومات

- تكنولوجيا المعلومات

- في البداية

- مطلع

- بدلًا من ذلك

- وكتابة مواضيع مثيرة للاهتمام

- إلى

- قضية

- نشر

- IT

- انها

- جافا سكريبت

- م

- احتفظ

- القفل

- متماسكة

- علم

- لغة

- اسم العائلة

- متأخر

- الى وقت لاحق

- القانون

- تطبيق القانون

- تسرب

- تعلم

- الأقل

- ليد

- اليسار

- الطول

- مثل

- محدود

- وصلات

- مستمع

- استماع

- القليل

- الذين يعيشون

- سجل

- تسجيل الدخول

- تسجيل الدخول

- طويل

- بدا

- أبحث

- تبدو

- الكثير

- حب

- فاخرة

- آلة

- سحر

- الرئيسية

- التيار

- جعل

- رجل

- إدارة

- تمكن

- مدير

- كثير

- رئيسي

- أمر

- أقصى

- مايو..

- يعني

- قياس

- آلية

- يجتمع

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- رسائل

- وسط

- ربما

- دقيقة

- دقائق

- خطأ

- MITM

- تعديل

- المقبلة.

- أخلاقي

- الأكثر من ذلك

- خطوة

- mr

- كثيرا

- موسيقى

- موسيقي

- يجب

- my

- الأمن عارية

- بودكاست الأمن العاري

- أسماء

- قرب

- حاجة

- بحاجة

- مفاوضات

- صاف

- الشبكات

- أبدا

- مع ذلك

- أخبار

- التالي

- رحلة جميلة

- لا

- لا شى

- يلاحظ..

- الآن

- عدد

- أوث

- of

- خصم

- غالبا

- on

- ONE

- منها

- online

- فقط

- المصدر المفتوح

- or

- منظمات

- أخرى

- لنا

- أنفسنا

- خارج

- على مدى

- مراقبة

- الخاصة

- أكسفورد

- ذعر

- المعلمات

- جزء

- خاص

- مرور

- كلمة المرور

- إدارة كلمة المرور

- نمط

- بول

- وسائل الدفع

- مجتمع

- إذن

- شخص

- مقتنع

- الهواتف

- التقطت

- رمية

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لاعب

- متعة

- بودكاست

- بودكاست

- البوينت

- سياسي

- فرقعة

- شعبية

- ممكن

- المنشورات

- pr

- يقدم

- صحافة

- منع

- سابق

- المحتمل

- عملية المعالجة

- واضح

- دليل

- حماية

- إثبات

- المقدمة

- مزود

- أغراض

- وضع

- يضع

- الملكة اليزابيث

- سؤال

- بسرعة

- عشوائية

- الفدية

- رانسومواري الهجوم

- بدلا

- التي تم الوصول إليها

- عرض

- القراء

- في الحقيقة

- سبب

- الأسباب

- يستلم

- تعرف

- تعكس

- ذات صلة

- صدر

- إزالة

- إستبدال

- تقرير

- وذكرت

- التقارير

- مثل

- الباحث

- REST

- مراجعة

- حق

- المخاطرة

- آر إس إس

- يجري

- تشغيل

- قال

- ملح

- نفسه

- قول

- قول

- يقول

- مبعثر

- بحث

- البحث

- تأمين

- أمن

- انظر تعريف

- بدا

- يبدو

- رأيت

- ضبطت

- إرسال

- كبير

- أرسلت

- الخدمة

- مقدم الخدمة

- طقم

- هي

- قريبا

- ينبغي

- إظهار

- جانب

- أصناف جانبية

- إشارة

- الاشارات

- ببساطة

- So

- العدالة

- ناعم

- بعض

- شخص ما

- شيء

- SoundCloud لل

- تحدث

- على وجه التحديد

- سبوتيفي

- موقف

- بداية

- بدأت

- ابتداء

- إقامة

- خطوات

- ستيف

- لا يزال

- تخزين

- قصتنا

- خيط

- نمط

- تقدم

- النجاح

- مفاجئ

- تعرض جيد للشمس

- الدعم

- مدعومة

- مفترض

- مشكوك فيه

- مقايضة

- نظام

- أنظمة

- أخذ

- اتخذت

- فريق

- التكنولوجيا

- تقني

- تكنولوجيا

- اقول

- المصطلح

- الاختبار

- الكتاب المدرسي

- من

- شكر

- شكر

- أن

- •

- المملكة المتحدة

- من مشاركة

- منهم

- أنفسهم

- then

- نظرية

- هناك.

- وبالتالي

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- الثالث

- هذا الأسبوع

- هؤلاء

- على الرغم من؟

- فكر

- ثلاثة

- عرش

- عبر

- مربوط

- الوقت

- مرات

- نصائح

- إلى

- اليوم

- رمز

- جدا

- استغرق

- أدوات

- تيشرت

- أعلى 10

- مسار

- بشفافية

- محاكمة

- حاول

- أثار

- الثقة

- محاولة

- منعطف أو دور

- يتحول

- اثنان

- نوع

- أنواع

- Uk

- غير قادر

- مع

- لسوء الحظ

- يونيكود

- حتى

- URL

- us

- تستخدم

- مستعمل

- مستخدم

- استخدام

- التحقق

- الإصدار

- مقابل

- جدا

- بواسطة

- قم بزيارتنا

- حيوي

- الضعف

- تريد

- مطلوب

- وكان

- طريق..

- طرق

- we

- الويب

- الموقع الإلكتروني

- أسبوع

- أسابيع

- حسن

- ذهب

- كان

- ابحث عن

- أيا كان

- متى

- سواء

- التي

- من الذى

- لماذا

- واسع الانتشار

- بري

- سوف

- نوافذ

- مسح

- مع

- في غضون

- بدون

- وون

- كلمة

- كلمات

- للعمل

- عمل

- عامل

- سوف

- كنت لأعطي

- اكتب

- جاري الكتابة

- X

- سنوات

- نعم فعلا

- حتى الآن

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت

![الموسم 3 الحلقة 122: توقف عن وصف كل خرق بأنه "متطور"! [صوت + نص]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep122-stop-calling-every-breach-sophisticated-audio-text-300x145.png)