اتخذت المعركة ضد الاحتيال وسرقة الهوية أبعادًا وتعقيدات جديدة في عالم اليوم الرقمي المتزايد.

يعد عام 2024 بأن يكون حاسما في النضال المستمر ضد الجرائم الإلكترونية المالية. مع استمرار تطور الصناعة المالية، تتطور أيضًا الأساليب التي يستخدمها المحتالون.

ستتناول هذه المقالة الاتجاهات الرئيسية التي تشكل مشهد الاحتيال والهوية لعام 2024، من خلال استخلاص رؤى من مصادر مختلفة، بما في ذلك SumSub وLexisNexis Risk Solution وFeedzai وJumio.

تهيمن عمليات الاحتيال المتطورة على مشهد الاحتيال

بيوكاتش تقرير يكشف عن طفرة مذهلة في الجرائم الإلكترونية المالية في منطقة آسيا والمحيط الهادئ. نظرًا لأن عمليات الاحتيال تمثل 54 بالمائة من جميع الحالات، هناك زيادة بنسبة 200 بالمائة في عمليات الاحتيال الصوتي مقارنة بالعام السابق.

أصبحت هذه الجرائم متطورة بشكل متزايد، حيث تستفيد من الإكراه الذي يتمحور حول الإنسان وأدوات الوصول عن بعد، مما يشير إلى واقع قاتم بالنسبة لأمن الخدمات المصرفية الرقمية.

إن الاقتصاد الرقمي في جنوب شرق آسيا، والذي من المتوقع أن يصل إلى 100 مليار دولار أمريكي، هو سيف ذو حدين. إنه يجلب الرخاء ولكنه يجعل المنطقة أيضًا نقطة ساخنة للهجمات الإلكترونية.

أفادت الشركات في المنطقة عن ارتفاع بنسبة 28% في التهديدات السيبرانية، مما يسلط الضوء على الحاجة الملحة إلى اتخاذ تدابير قوية للأمن السيبراني. ستكون معالجة مثل هذا الاحتيال المتطور في الهوية أولوية عبر منطقة آسيا والمحيط الهادئ في عام 2024.

تواجه دول آسيا والمحيط الهادئ تحديات احتيال فريدة من نوعها

في تقرير جوميو صورة مثيرة للقلق يظهر هذا في منطقة آسيا والمحيط الهادئ (APAC)، حيث تتزايد التحديات الكبيرة المتعلقة بقضايا الاحتيال والهوية.

وتفتخر منطقة آسيا والمحيط الهادئ بأعلى معدل احتيال بين جميع المناطق، بنسبة مثيرة للقلق تبلغ 3.27%. والأمر الأكثر إثارة للقلق هو الزيادة الصارخة في معدل الاحتيال هذا، والذي ارتفع بنسبة 24 بالمائة من عام 2022 إلى عام 2023.

وفقًا لفيدزاي، فإن ظاهرة الاحتيال موجودة في منطقة آسيا والمحيط الهادئ تطور إلى مصدر قلق كبير، يعكس انتشار وتعقيد جائحة عالمي. وهذا الاتجاه مثير للقلق نظراً للتوجه الثقافي للمنطقة نحو الثقة، والتي يستغلها المحتالون دون عقاب.

ولزيادة التأكيد على نقاط الضعف داخل بلدان محددة في منطقة آسيا والمحيط الهادئ، تسلط بيانات SumSub الضوء على أن هونغ كونغ وباكستان وبنغلاديش قد برزت كدول معرضة بشكل خاص للاحتيال في الهوية. هُم تزوير الهوية تتراوح المعدلات من 3.33 بالمائة إلى 5.44 بالمائة.

على جبهة أخرى، تشير LexisNexis Risk Solutions إلى الجهود الاستباقية التي تبذلها سلطة النقد في هونغ كونغ لتعزيز أمن الخدمات المصرفية عبر الإنترنت ومكافحة الاحتيال الرقمي.

وتشمل هذه التدابير المصادقة الإضافية للعملاء، ومراجعات حدود التحويلات عبر الحدود، وضوابط إدارة الجلسة، وإنشاء منصة لتبادل المعلومات بين البنوك لحماية القطاع المالي من التهديدات المتطورة.

وفي الوقت نفسه، وفي حادث منفصل وقع في سنغافورة، شهد مشهد الأمن السيبراني طفرة كبيرة في مجال الأمن السيبراني محاولات التصيد تستهدف الكيانات المحلية في عام 2022. وتشير التقارير إلى حوالي 8,500 حالة، مما يمثل زيادة كبيرة بنسبة 175 بالمائة عن العام السابق.

أكثر من 80% من حملات التصيد الاحتيالي هذه تحاكي البنوك أو الخدمات المالية، بما في ذلك المؤسسات الموجودة في الصين، بالإضافة إلى خدمات محلية مثل Singpass وSingPost.

وبالتوازي مع ذلك، تواجه الهند تحديات الأمن السيبراني الفريدة، بما في ذلك الشعبية المتزايدة لتطبيقات القروض الصغيرة وظهور مشاريع المدن الذكية المخطط لها، والتي أثارت المخاوف بشأن نقاط الضعف في البنية التحتية لإنترنت الأشياء.

وفي عام 2021، كان أكثر من 60 بالمائة من حالات الجرائم الإلكترونية المُبلغ عنها في الهند والبالغ عددها 53,000 حالة مرتبطة بالاحتيال، حيث استغل المجرمون نقاط الضعف في الخدمات المصرفية الرقمية والتجارة الإلكترونية.

ولمعالجة هذه المشكلات، قرر بنك الاحتياطي الهندي (RBI) اتخذت إجراءات في عام 2023 من خلال فرض حوكمة أكثر صرامة لتكنولوجيا المعلومات وضوابط المخاطر. علاوة على ذلك، من المقرر أن تصبح مكافحة الاحتيال في الهوية الاصطناعية، التي تنطوي على بيانات حقيقية ومزيفة، أولوية قصوى في الهند لعام 2024.

الاحتيال في الهوية الاصطناعية آخذ في الارتفاع

إن ظهور نماذج الذكاء الاصطناعي التوليدية مثل DALL-E وChatGPT وغيرها يعمل بسرعة على توليد هويات مزيفة ولكن ذات مصداقية، مما يمكن المجرمين من إنشاء هويات اصطناعية على نطاق واسع.

ومن خلال الجمع بين البيانات الشخصية الحقيقية المسربة من الانتهاكات والمعلومات الملفقة بواسطة الذكاء الاصطناعي، يستطيع المحتالون إنشاء هويات مزيفة ولكنها ذات مصداقية بسرعة.

وفقًا لبحث أجرته LexisNexis Risk Solutions، من المرجح أن تشهد منطقة آسيا والمحيط الهادئ زيادات كبيرة في الهوية الاصطناعية احتيال في 2024.

مع انتقال البنوك إلى النماذج الرقمية أولاً، يستغل المجرمون نقاط الضعف عبر الإنترنت لفتح حسابات احتيالية باستخدام معرفات اصطناعية.

تحتاج البنوك إلى تقنيات متقدمة للتحقق من الهوية والتوثيق لمواجهة الاحتيال الاصطناعي، بما في ذلك التحقق من المستندات، وتحليل الرسم البياني للهوية، والقياسات الحيوية السلوكية.

ويمكن لمبادرات تبادل البيانات التعاونية أن تساعد أيضًا في الكشف عن أنماط الهوية الاصطناعية عبر المؤسسات.

يسمح الاحتيال كخدمة بأتمتة الهجمات

كما أن ظهور النماذج التوليدية للذكاء الاصطناعي يمكّن أيضًا من تقديم عروض جديدة للاحتيال كخدمة. يمكن للجماعات الإجرامية استخدام هذه الخدمات الآلية لتعلم العمليات المصرفية بسرعة وإنشاء نصوص برمجية مخصصة للهندسة الاجتماعية.

ومن خلال الحد من العوائق التي تواجهها مراكز الاتصال التقليدية، يسمح الاحتيال كخدمة بهجمات واسعة النطاق تستهدف بنوكًا محددة. يعد الاحتيال في الحسابات الجديدة والاحتيال في التطبيقات عرضة للخطر بشكل خاص، حيث يقوم المجرمون بتلفيق الهويات التي تبدو ذات مصداقية بسرعة.

يجب على البنوك تنفيذ إجراءات قوية لإثبات الهوية والتحقق من صحتها عند الإعداد لمواجهة هذه التهديدات الآلية. تساعد المراقبة السلوكية المستمرة بعد الإعداد أيضًا على اكتشاف الحسابات الاحتيالية التي تم إنشاؤها باستخدام الهويات الاصطناعية.

اللوائح تجلب تغييرات المسؤولية

يقوم المنظمون عبر منطقة آسيا والمحيط الهادئ بتحديث اللوائح لحماية المستهلكين من أساليب الاحتيال المتطورة. وتهدف هذه التحديثات إلى جعل البنوك والمؤسسات المالية أكثر عرضة للمساءلة عن إدارة الاحتيال.

في عام 2023، هيئة تنظيم نظام الدفع في المملكة المتحدة (PSR) أدخلت نموذج المسؤولية 50-50 الذي يتطلب من البنوك المرسلة والمستقبلة تقاسم المسؤولية عن خسائر الاحتيال بالتساوي.

ومن المرجح أن تحفز هذه السابقة المزيد من الهيئات التنظيمية في منطقة آسيا والمحيط الهادئ على تنفيذ أطر مساءلة مماثلة.

تحفز تغييرات المسؤولية البنوك على إعطاء الأولوية لمراقبة الاحتيال الوقائي في الوقت الفعلي وإدارة الاحتيال المفرط في رد الفعل. يمكن للبنوك استخدام القياسات الحيوية السلوكية وغيرها من التقنيات للتعرف على سلوك ضحايا الاحتيال وإحباط الهجمات قبل اكتمالها.

زيادة التعاون في مجال الخدمات المالية

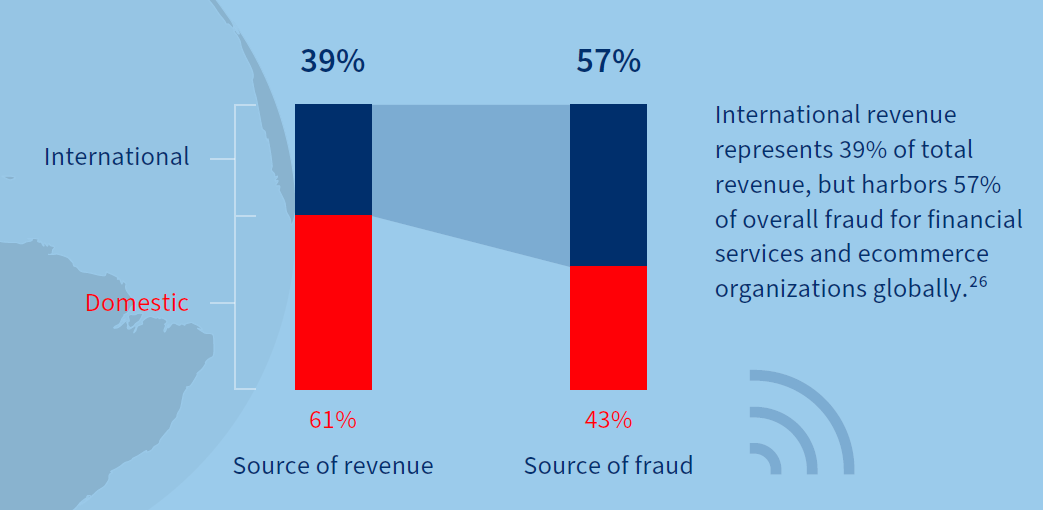

ونظرًا لأن 57% من عمليات الاحتيال العالمية في الخدمات المالية تأتي من القنوات الدولية، وفقًا لما أوردته LexisNexis، فإن الارتفاع في الجرائم الإلكترونية المنسقة عبر الحدود والمؤسسات أصبح واضحًا. وتستغل الشبكات الرقمية هذا الأمر، وتختبر بيانات الاعتماد المسروقة عبر مختلف البنوك.

نهج موحد بين البنوك وشركات التكنولوجيا المالية و regtechs أمر ضروري لمواجهة هذه المخططات المتطورة. تعد مشاركة البيانات والرؤى أمرًا حيويًا لتعزيز الدفاعات ضد أنماط الاحتيال المعقدة هذه.

من المتوقع أن تعمل التغييرات التنظيمية على دعم وتوضيح عمليات مشاركة البيانات، والتغلب على العقبات التي تفرضها اللوائح مثل اللائحة العامة لحماية البيانات (GDPR). وهذا التعاون، رغم أهميته، يتطلب التنقل الدقيق للأطر القانونية لضمان تبادل المعلومات بشكل فعال ومتوافق.

خطر التزييف العميق والمعلومات المضللة

كما أن النمو المتسارع للاقتصاد الرقمي في منطقة آسيا والمحيط الهادئ يتيح ظهور تهديدات معلومات مضللة جديدة. بحسب سمسوب المتقدم تقنيات التزييف العميق السماح بالتلاعب السهل بالصوت والفيديو والصور لنشر أخبار مزيفة أو تشويه سمعة الأفراد.

نظرًا لأن الوصول إلى التزييف العميق أصبح أكثر سهولة وأكثر صعوبة في اكتشافه، فقد تواجه المنظمات صعوبة في مكافحة المحتوى المزيف. يمكن للمجرمين الاستفادة من التزييف العميق للابتزاز وتخريب العلامات التجارية والاحتيال وغيرها من المخططات غير المشروعة.

في منطقة آسيا والمحيط الهادئ، كان هناك 1530 في المئة زيادة في حوادث التزييف العميق، حيث تتصدر فيتنام واليابان عدد الهجمات.

من المحتمل أن يسمح الاستخدام السائد في اليابان للتزييف العميق في صناعة الترفيه للمحتالين بإساءة استخدام هذه التكنولوجيا في قطاعات أخرى. وفي الوقت نفسه، يمثل الاقتصاد الرقمي المزدهر في فيتنام وعدد كبير من مستخدمي الإنترنت هدفًا مربحًا لمجرمي الإنترنت.

ستتطلب مكافحة المعلومات المضللة تثقيف المستهلك والتعاون بين الحكومات ومنصات التكنولوجيا وأصحاب المصلحة الآخرين. يعد تطوير تقنيات متقدمة للكشف عن التزييف العميق أمرًا بالغ الأهمية لاستعادة الثقة في المحتوى عبر الإنترنت.

تكييف المصادقة في عصر خروقات البيانات

في بيئة مليئة بانتهاكات البيانات والمخاوف المتعلقة بالخصوصية، تفقد طرق المصادقة التقليدية مثل المصادقة الثنائية المستندة إلى الرسائل القصيرة (2FA) والمصادقة القائمة على المعرفة (KBA) فعاليتها.

يسلط Jumio الضوء على كيفية قيام مجرمي الإنترنت باختراق هذه الأساليب بشكل متزايد باستخدام المعلومات من وسائل التواصل الاجتماعي، وانتهاكات البيانات، وهجمات التصيد الاحتيالي.

ونتيجة لذلك، يطالب المستهلكون بتقنيات مصادقة أكثر أمانًا وتركز على الخصوصية والتي تستخدم بصمتهم الرقمية - وهي مجموعة أكثر تعقيدًا وفردية من البيانات التي يصعب على المحتالين تكرارها.

في الوقت نفسه، تدخل شركات التكنولوجيا الكبرى ساحة إدارة الهوية، مما يؤدي إلى ارتفاع محتمل في الهويات الموحدة من شركات مثل شراء مراجعات جوجلوApple وAmazon لتسجيل الدخول والمصادقة المصرفية. يوفر هذا التحول الراحة ولكنه يثير تساؤلات حول خصوصية البيانات والتحكم فيها.

ولمواجهة هذه التحديات، تستكشف البنوك تقنيات متقدمة مثل السلوكية القياسات الحيوية، والتي توفر تجربة مستخدم قوية وسلسة من خلال تحليل أنماط سلوك المستخدم الفريدة.

ومع ذلك، فإن التكيف مع هذه الأساليب الجديدة يتطلب من البنوك التنقل في مشهد الهوية المتغير، وتحقيق التوازن بين الابتكار والاضطراب الذي تسببه شركات التكنولوجيا الكبرى.

الوجبات الرئيسية

مع تقدم منطقة آسيا والمحيط الهادئ في التحول الرقمي، يستجيب مجرمو الإنترنت بتهديدات أكثر تعقيدًا وتدميرًا.

ومع ذلك، يمكن لمؤسسات منطقة آسيا والمحيط الهادئ معالجة التحديات الناشئة من خلال تبادل المعلومات، وتبني التقنيات الجديدة، والتعاون عبر النظام البيئي.

وللهيئات التنظيمية أيضاً دور حاسم في تنفيذ أطر المسؤولية الأكثر توازناً. ومن خلال المساءلة المشتركة واليقظة الجماعية، تستطيع منطقة آسيا والمحيط الهادئ مكافحة الاحتيال مع مواصلة مسار نموها الرقمي.

رصيد الصورة المميز: تم التعديل من Freepik

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://fintechnews.sg/83655/fintech/fraud-and-identity-trends-2024/

- :لديها

- :يكون

- :أين

- 000

- 1

- 200

- 2021

- 2022

- 2023

- 2024

- 24

- 250

- 27

- 28

- 2FA

- 300

- 32

- 33

- 500

- 53

- 54

- 60

- 7

- 8

- 80

- a

- من نحن

- الوصول

- يمكن الوصول

- وفقا

- حسابي

- المساءلة

- مسؤول

- المحاسبة

- الحسابات

- في

- اكشن

- إضافي

- العنوان

- متقدم

- مجيء

- ضد

- AI

- هدف

- الكل

- السماح

- يسمح

- أيضا

- أمازون

- من بين

- an

- تحليل

- و

- آخر

- اباك

- تظهر

- تفاح

- تطبيق

- نهج

- التطبيقات

- هي

- حلبة

- حول

- البند

- AS

- آسيا

- At

- الهجمات

- سمعي

- التحقّق من المُستخدم

- السلطة

- الآلي

- أتمتة

- متوازن

- موازنة

- بنغلادش

- مصرف

- بنك الهند

- البنوك والمصارف

- البنوك

- الحواجز

- على أساس

- معركة

- BE

- أصبح

- أن تصبح

- كان

- قبل

- بدأ

- سلوك

- ما بين

- كبير

- التكنولوجيا الكبيرة

- مليار

- BioCatch

- القياسات الحيوية

- تفتخر

- دعم

- الحدود

- على حد سواء

- العلامة تجارية

- مخالفات

- جلب

- يجلب

- لكن

- by

- دعوة

- الحملات

- CAN

- قبعات

- حذر

- الحالات

- تسبب

- مراكز

- التحديات

- تحدي

- التغييرات

- متغير

- قنوات

- شات جي بي تي

- الصين

- المدينة

- التعاون

- للاتعاون

- جماعي

- مكافحة

- مكافحة

- الجمع بين

- الشركات

- إكمال

- مجمع

- التعقيدات

- تعقيد

- متوافقة

- تسوية

- قلق

- حول

- اهتمامات

- مستهلك

- المستهلكين

- محتوى

- تواصل

- استمرار

- مراقبة

- ضوابط

- ملاءمة

- منسق

- Counter

- مواجهة

- دولة

- خلق

- خلق

- أوراق اعتماد

- معقول

- ائتمان

- جرائم

- مجرم

- المجرمين

- عبر الحدود

- حاسم

- ثقافي

- زبون

- الانترنت

- هجوم الانترنت

- جرائم الإنترنت

- مجرمو الإنترنت

- الأمن السيبراني

- دال

- البيانات

- خرق البيانات

- تسربت البيانات

- خصوصية البيانات

- حماية البيانات

- deepfakes

- الخوض

- يطالب

- بكشف أو

- كشف

- تطوير

- رقمي

- المصرفية الرقمية

- الاقتصاد الرقمي

- التحول الرقمي

- العالم الرقمي

- الأبعاد

- التضليل

- تشويش

- do

- وثيقة

- سيطر

- رسم

- التجارة الإلكترونية

- سهل

- اقتصاد

- النظام الإيكولوجي

- التعليم

- الطُرق الفعّالة

- فعالية

- جهود

- احتضان

- ظهرت

- ظهور

- يظهر

- الناشئة

- تمكن

- تمكين

- شمل

- النهاية

- الهندسة

- ضمان

- الدخول

- ترفيه

- الكيانات

- البيئة

- بالتساوي

- عصر

- أساسي

- تأسيس

- حتى

- واضح

- يتطور

- المتطورة

- تبادل

- متوقع

- الخبره في مجال الغطس

- استغلال

- استكشاف

- الأسي

- النمو الأسي

- ابتزاز

- الوجه

- زائف

- أخبار وهمية

- Feedzai

- مالي

- المؤسسات المالية

- القطاع المالي

- الخدمات المالية

- FINTECH

- fintechs

- الشركات

- في حالة

- مزور

- النموذج المرفق

- الأطر

- احتيال

- المحتالين

- محتال

- تبدأ من

- جبهة

- علاوة على ذلك

- ربح

- GDPR

- العلاجات العامة

- البيانات العامة

- تنظيم حماية البيانات عام

- توليد

- توليدي

- معطى

- العالمية

- وباء عالمي

- الحكم

- الحكومات

- رسم بياني

- متجهم

- مجموعات

- التسويق

- أصعب

- يملك

- مساعدة

- يساعد

- مرتفع

- أعلى

- تسليط الضوء

- ويبرز

- ضرب

- كونغ

- 香港

- سلطة النقد فى هونج كونج

- نقطة ساخنة

- سخونة

- كيفية

- HTTPS

- العقبات

- المتطابقات

- هوية

- إدارة الهوية

- انتحال الشخصية

- التحقق من الهوية

- IDS

- غير مشروع

- صورة

- صور

- تنفيذ

- تحقيق

- in

- في أخرى

- حادث

- حوادث

- بما فيه

- القيمة الاسمية

- الزيادات

- على نحو متزايد

- الهند

- تشير

- مبينا

- الأفراد

- العالمية

- معلومات

- البنية التحتية

- المبادرات

- الابتكار

- رؤى

- حالات

- المؤسسات

- رؤيتنا

- عالميا

- Internet

- إنترنت الأشياء

- إلى

- تنطوي

- قام المحفل

- مسائل

- IT

- انها

- اليابان

- Jumio

- القفل

- هونغ

- المشهد

- على نطاق واسع

- قيادة

- تعلم

- شروط وأحكام

- الرافعة المالية

- الاستفادة من

- يكسيس

- حلول مخاطر LexisNexis

- مسئولية

- مثل

- على الأرجح

- مما سيحدث

- محلي

- تسجيل الدخول

- فقدان

- خسائر

- مربح

- ميل تشيمب

- رائد

- جعل

- يصنع

- إدارة

- تكليف

- تلاعب

- وسم

- ماكس العرض

- مايو..

- في غضون

- الإجراءات

- الوسائط

- تهديد

- طرق

- يعكس

- سوء استخدام

- نموذج

- عارضات ازياء

- نقدي

- السلطة النقدية

- مراقبة

- شهر

- الأكثر من ذلك

- يجب

- الأمم

- التنقل

- قائمة الإختيارات

- حاجة

- الشبكات

- جديد

- التكنولوجيات الجديدة

- أخبار

- عدد

- of

- عروض

- عروض

- on

- التأهيل ل

- مرة

- جارية

- online

- الخدمات المصرفية عبر الإنترنت

- جاكيت

- or

- منظمات

- منشأ

- أخرى

- أخرى

- على مدى

- التغلب على

- باكستان

- وباء

- موازية

- خاصة

- أنماط

- وسائل الدفع

- نظام الدفع

- فى المائة

- الشخصية

- البيانات الشخصية

- ظاهرة

- التصيد

- هجمات التصيد

- مخطط

- المنصة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- شعبية

- سكان

- طرح

- محتمل

- يحتمل

- سابق

- يقدم

- سائد

- سابق

- قبل

- الأولوية

- الأولوية

- خصوصية

- استباقية

- العمليات

- المتوقع

- مشروع ناجح

- وعود

- ازدهار

- حماية

- الحماية

- تزود

- PSR

- الأسئلة المتكررة

- بسرعة

- رفع

- يثير

- نطاق

- بسرعة

- معدل

- الأجور

- RBI

- حقيقي

- في الوقت الحقيقي

- واقع

- يستلم

- تقليص

- منطقة

- المناطق

- اللائحة

- قوانين

- منظم

- الجهات التنظيمية

- ذات صلة

- عن بعد

- الوصول عن بعد

- تقرير

- تقرير 2023

- وذكرت

- التقارير

- تطلب

- يتطلب

- بحث

- حجز

- بنك احتياطي

- بنك الاحتياطي في الهند

- الرد

- استجابة

- مسؤولية

- استعادة

- التعليقات

- ارتفاع

- ارتفاع

- المخاطرة

- قوي

- النوع

- رأى

- حجم

- احتيال

- المحتالين

- الحيل

- مخططات

- مخطوطات

- سلس

- القطاع

- قطاعات

- تأمين

- أمن

- انظر تعريف

- إرسال

- مستقل

- خدماتنا

- الجلسة

- طقم

- الشكل

- تشكيل

- مشاركة

- شاركت

- مشاركة

- نقل

- التحول

- هام

- مماثل

- سنغافورة

- سمارت

- مدينة ذكية

- So

- العدالة

- هندسة اجتماعية

- وسائل التواصل الاجتماعي

- حل

- الحلول

- متطور

- مصادر

- الجنوب الشرقي

- جنوب شرق آسيا

- محدد

- بقعة

- انتشار

- أصحاب المصلحة

- قاس

- مسروق

- أكثر صرامة

- النضال

- جوهري

- هذه

- الدعم

- موجة

- ارتفعت

- عرضة

- سيف

- اصطناعي

- نظام

- معالجة

- العرقلة

- التكتيكات

- تناسب

- اتخذت

- الهدف

- استهداف

- التكنولوجيا

- تقنيات

- التكنولوجيا

- تكنولوجيا

- الاختبار

- أن

- •

- البنك الاحتياطي الهندي

- سرقة

- من مشاركة

- هناك.

- تشبه

- الأشياء

- التهديدات

- إلى

- اليوم

- أدوات

- تيشرت

- نحو

- تقليدي

- مسار

- تحويل

- تحول

- انتقال

- اكثر شيوعا

- جديد الموضة

- الثقة

- كشف

- فريد من نوعه

- متحد

- آخر التحديثات

- تحديث

- عاجل

- تستخدم

- مستخدم

- تجربة المستخدم

- استخدام

- الاستخدامات

- التحقق من صحة

- مختلف

- التحقق

- فيديو

- فيتنام

- يقظة

- رؤية

- حيوي

- صوت

- نقاط الضعف

- الضعف

- الضعيفة

- حسن

- كان

- التي

- في حين

- سوف

- مع

- في غضون

- العالم

- عام

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت