有一个新的 SSH 漏洞, 龟 (pdf论文),而且它有可能变得令人讨厌——但仅限于极其有限的情况。要理解这个问题,我们必须了解 SSH 的设计目的。它取代了 telnet 作为在远程计算机上获取命令行 shell 的工具。 Telnet 以明文形式发送所有文本,但 SSH 将其全部封装在公钥加密隧道内。它旨在安全地协商不友好的网络,这就是为什么 SSH 客户端如此明确地接受新密钥,并在密钥发生更改时发出警报。

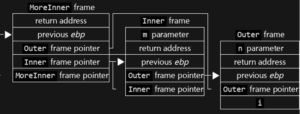

SSH 使用序列计数器来检测中间人 (MitM) 恶作剧,例如数据包删除、重放或重新排序。该序列实际上并不包含在数据包中,但用作多种加密模式的消息身份验证检查 (MAC) 的一部分。这意味着,如果数据包从加密隧道中删除,MAC 会在其余数据包上失败,从而触发完全连接重置。该序列实际上从零开始,在交换版本横幅后发送第一个未加密的数据包。从理论上讲,这意味着攻击者在预加密阶段篡改数据包也会使整个连接失效。只有一个问题。

Terrapin 研究人员的创新在于,具有 MitM 连接访问权限的攻击者可以在预加密阶段插入大量良性消息,然后在加密阶段默默地删除第一批消息。只需对之间的任何消息进行一点 TCP 序列重写,服务器和客户端都无法检测到欺骗。这是一个非常有趣的技巧——但是我们能用它做什么呢?

对于大多数 SSH 实现来说,并不多。这 OpenSSH 9.6 版本 解决了该错误,称其在密码学上新颖,但指出实际影响仅限于禁用 9.5 版中添加的一些时序混淆功能。

对会话保密性或会话完整性没有其他明显的影响。

但是,对于至少另一台 SSH 服务器 AsyncSSH,有 风险更大。这个Python库既是SSH服务器又是客户端,并且每个库都存在Terrapin漏洞。对于 AsyncSSH 客户端,该漏洞允许在转换为加密之前注入扩展信息消息。给出的例子是可以降级客户端认证算法,这看起来并不是特别有用。

更值得注意的漏洞是当任何 SSH 客户端用于连接到 AsynchSSH 服务器时。如果攻击者在该服务器上也有帐户,则受害者的连接可以路由到攻击者控制的 shell。虽然这不会直接破坏 SSH 加密,但它具有本质上相同的效果。这并不是一种天塌下来的漏洞,因为利用的先决条件非常有限。这绝对是一种独特而新颖的方法,我们预计其他研究人员会在该技术的基础上获得更多发现。

AlphV 已被扣押——又被解开

在一段爆笑的传奇故事中, FBI 与 AlphV 玩捉迷藏 通过 .onion 勒索软件网站。 TOR 洋葱服务使用公钥-私钥,其中公钥是 .onion 地址,私钥控制将用户连接到服务的所有路由魔法。联邦调查局显然抓住了物理服务器,并使用捕获的私钥将 .onion 地址重定向到删除页面。

显然,AlphV 管理员也保留了对该私钥的控制,因为一条相当厚颜无耻的消息不断取代 FBI 的通知。在“未扣押”版本中,黑猫提出了新的 .onion 地址。哦,为了报复这一行为,AlphV 取消了针对医院和其他关键基础设施的限制。剩下的一个障碍是他们不愿把目标瞄准独立国家联合体,也就是前苏联。

自动溢出

这听起来很糟糕。 Android 应用程序可以访问密码管理器凭据。但更深入的观察可能会减轻我们的痛苦。首先,请记住 Android 应用程序有一个用于正常操作的本机视图,并且还有一个用于显示 Web 内容的 Web 视图。这里的问题是,当密码管理器自动填充到该 Web 视图中的网站时,内容会泄漏回本机应用程序的界面。

那么,威胁模型是不受信任的应用程序启动一个网站以进行“登录”身份验证流程。您的密码管理器会检测 Facebook/Google/Microsoft 网站,并提供自动填充凭据。自动填充后,应用程序本身现在已经捕获了它们。谷歌和密码管理公司需要花一些时间才能就到底是谁的问题以及是否需要修复达成一致。更多细节, 有一个 PDF 可用.

位和字节

哈希冲突通常是一件坏事。如果哈希算法有任何可能的冲突机会,那么就该将其淘汰以进行任何严肃的工作。但是如果我们只需要碰撞前 7 个字节怎么办?例如,在与 git 一起使用时,出于可用性考虑,SHA-256 通常会被截断为前 7 个字节。碰撞这些有多难?那么添加最后 7 个字节又如何呢? [大卫·布坎南]为我们计算了数字,并且我们只是说您确实需要检查 256 位哈希的所有字节以确保加密的稳健性。通过一些提高效率的技巧,128 位的 SHA256 哈希值只需花费 93,000 美元,大约需要一个月的时间。

这是一个新/旧的想法:发送电子邮件,包括 . ,以及带有完整标题的第二封电子邮件。接收邮件服务器会做什么?在某些情况下,这封奇怪的电子邮件被视为一条消息,而在某些情况下,它被视为两条消息。换句话说, 您遇到 SMTP 走私。这确实是一个问题,因为它会欺骗一个电子邮件主机将您的任意电子邮件作为可信消息发送。想要以 bill.gates(at)microsoft.com 的身份发送消息并查看 DKIM?通过 Office365 服务器走私消息!另一方面,这个问题已经被泄露给了一堆易受攻击的服务,所以你可能已经失去了机会。

为了一点乐趣, 微软的网络钓鱼模拟器捕获真正的网络钓鱼!也就是说,微软现在有一个攻击模拟器工具,可以帮助您发送虚假的网络钓鱼电子邮件,以帮助训练用户不要点击该链接。 [Vaisha Bernard] 对该工具进行了测试运行,并意识到其中一个虚假链接指向了一个不存在的融合页面,并且是从未注册的域发送的。注册两者,网络钓鱼模拟器就有了真正的牙齿。显然,[Vaisha] 最终解决了整个问题并获得了多个错误赏金,这表明好奇是值得的。

- :具有

- :是

- :不是

- :在哪里

- 000

- 7

- 9

- a

- 关于

- 接受

- ACCESS

- 账号管理

- 实际

- 通

- 添加

- 添加

- 地址

- 地址

- 后

- 驳

- 又名

- 算法

- 所有类型

- 允许

- 已经

- 还

- an

- 和

- 安卓

- 预料

- 任何

- 应用

- 的途径

- 应用

- 保健

- AS

- At

- 攻击

- 认证

- 背部

- 坏

- 横幅

- BE

- 很

- 作为

- 之间

- 法案

- 位

- 黑色

- 都

- 悬赏

- 午休

- 问题

- bug赏金

- 建筑物

- 束

- 但是

- 调用

- CAN

- 捕获

- 例

- 喵星人

- 机会

- 变

- 查

- 环境

- 情况

- 清除

- 点击

- 客户

- 客户

- CO

- 碰撞

- 碰撞

- COM的

- 联邦

- 公司

- 完成

- 一台

- 合流

- 分享链接

- 地都

- 所连接

- 内容

- Contents

- 控制

- 控制

- 成本

- Counter

- 资历

- 危急

- 关键基础设施

- 加密

- 密码地

- 好奇

- DA

- David

- 欺骗

- 更深

- 无疑

- 设计

- 详情

- 检测

- 直接

- 遇险

- do

- 不

- 不会

- 域

- 降级

- 下降

- 每

- 赚

- 效果

- 效率

- 邮箱地址

- 电子邮件

- 加密

- 加密

- 整个

- 本质上

- 究竟

- 例子

- 交换

- 开发

- 延期

- 非常

- 眼

- 失败

- 假

- 联邦调查局

- 可行

- 特征

- 终于

- 发现

- 姓氏:

- 固定

- 固定

- 流

- 针对

- 止

- ,

- 开玩笑

- 通常

- 得到

- 混帐

- 特定

- 给予

- GOES

- 谷歌

- 得到了

- 手

- 硬

- 哈希

- 散列

- 有

- 头

- 帮助

- 相关信息

- 欢闹的

- 医院

- 主持人

- 创新中心

- HTML

- HTTPS

- 主意

- if

- 影响力故事

- 实现

- in

- 其他

- 包括

- 包括

- 独立

- info

- 基础设施

- 原来

- 創新

- 内

- 例

- 诚信

- 有趣

- 接口

- 成

- IT

- 本身

- JPG

- 只是

- 只有一个

- 不停

- 键

- 键

- 名:

- 启动

- 最少

- 自学资料库

- 喜欢

- 有限

- Line

- 友情链接

- 链接

- 小

- 看

- 丢失

- MAC

- 魔法

- 经理

- 手段

- 的话

- 条未读消息

- 微软

- 可能

- MITM

- 模型

- 模式

- 月

- 更多

- 最先进的

- 许多

- 多

- 本地人

- 必要

- 需求

- 打印车票

- 也不

- 网络

- 全新

- 没有

- 也不

- 正常

- 显着

- 注意..

- 注意

- 小说

- 现在

- 数

- 数字

- of

- 折扣

- 优惠精选

- 经常

- oh

- 老

- on

- 一

- 仅由

- 运营

- or

- 其他名称

- 我们的

- 输出

- 超过

- 包

- 页

- 部分

- 尤其

- 密码

- 密码管理器

- 国家

- 相

- 钓鱼

- 的

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 播放

- 潜力

- 礼物

- 漂亮

- 先

- 私立

- 私钥

- 大概

- 市场问题

- 国家

- 公钥

- 蟒蛇

- 勒索

- 宁

- 真实

- 实现

- 真

- 接收

- 重定向

- 寄存器

- 释放

- 不愿

- 遗迹

- 纪念

- 远程

- 去除

- 研究人员

- REST的

- 限制

- 保留

- 报应

- 重写

- 稳健性

- 路由

- 运行

- 安然

- 传奇

- 清酒

- 同

- 对工资盗窃

- 其次

- 保安

- 似乎

- 看到

- 查获

- 提交

- 发送

- 发送

- 序列

- 严重

- 服务器

- 服务

- 特色服务

- 会议

- 集

- 几个

- SHA256

- 壳

- 显示

- 显示

- 模拟器

- 单

- 网站

- So

- 一些

- 苏联

- 启动

- 州

- 行李牌

- 采取

- 服用

- 目标

- 瞄准

- 技术

- test

- 试运行

- 文本

- 这

- 其

- 他们

- 然后

- 理论

- 事

- Free Introduction

- 本星期

- 那些

- 威胁

- 通过

- 次

- 定时

- 至

- 也有

- 工具

- 门

- 培训

- 过渡

- 触发

- 信任

- 隧道

- 二

- 理解

- 不友好

- 工会

- 独特

- 未注册

- 上

- 可用性

- 使用

- 用过的

- 用户

- 用户

- 使用

- 版本

- 非常

- 查看

- 漏洞

- 脆弱

- 想

- 是

- we

- 卷筒纸

- 您的网站

- 周

- 井

- 什么是

- ,尤其是

- 这

- 而

- 全

- 为什么

- 将

- 话

- 工作

- 将

- 您

- 您一站式解决方案

- 和风网

- 零