加利福尼亚州圣何塞,9 年 2022 月 XNUMX 日 — 花边®,一家数据驱动的云安全公司,今天宣布为 Polygraph® 数据平台提供新的云原生应用程序保护平台 (CNAPP) 功能,该功能可提供改进的攻击路径分析和无代理工作负载扫描以查找秘密和漏洞。 这些功能可以更好地了解当今日益复杂的安全环境,使组织能够立即了解重要事项,以便他们可以更快地进行分类和响应。

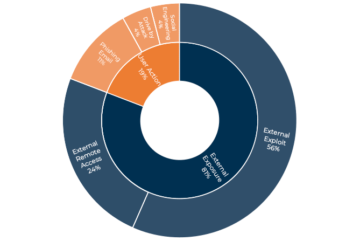

根据最新的 Lacework 云威胁报告,攻击者的复杂性正在迅速增加,特别关注基础设施。 攻击者不断寻找阻力最小的路径来破坏系统,隐藏在看似完全不同的风险的复杂性中,并尽可能地利用它们。 尽管云采用在各行各业几乎无处不在,但许多企业仍然缺乏真正管理和理解这些在其云环境中存在或出现的复杂漏洞所需的可见性。 即使是大多数现代安全解决方案在这方面也有不足之处,它们依赖于基于规则的方法,而这些方法没有考虑到每个组织的云环境的动态独特性。

“随着云环境变得越来越复杂,组织很难清楚地了解其关键基础设施中正在发生的事情,因此他们可以有效地工作以扩展安全性以通过现代软件开发的速度来管理风险,”高级工程师 Melinda Marks 说。 ESG分析师。 “Lacework 是 CNAPP 类别中的强大参与者,因为它将可见性与对客户整个云环境中的行为的深入理解相结合。”

为了应对这些挑战,Lacework 推出了 攻击路径分析,它将潜在攻击路径的可视化表示与来自 Polygraph 数据平台的深入运行时洞察相结合。 这些可视化攻击路径将不同的攻击向量联系在一起,包括环境中每台主机的漏洞、配置错误、网络可达性、机密以及身份和访问管理 (IAM) 角色。 这是作为每个警报的附加上下文层提供的,以清楚地显示哪些资产可能受到攻击以及原因。 随着云威胁的数量和复杂性不断增加,这一关键环境使安全团队能够根据风险确定补救措施并确定其优先级,并在它们成为问题之前积极观察漏洞利用,所有这些都来自一个平台。

除了 无代理工作负载扫描,客户可以更灵活地构建分层安全性、更广泛的跨环境覆盖范围,以及通过在运行时环境中发现漏洞和秘密而无需使用代理来更快地实现价值。 客户现在可以评估容器映像、主机和语言库中的漏洞和暴露的秘密,并为其运行时环境提供软件材料清单。 这使得:

- 通过最新的软件组件清单以及有关生产环境中的漏洞和公开秘密的信息,更好地了解云环境和潜在风险

- 能够在没有代理的情况下扫描更多资源以更完整地覆盖运行时环境并保持符合安全标准和业务需求

- 通过持续监控构建分层安全性的更多灵活性和选择

“我们非常重视安全性,在构建或部署新服务时始终将其视为关键因素,”Medallia 安全运营总监 Charly Vitrano 说。 “Lacework 为市场提供了一个新的、更好的、更安全的无代理扫描选项——隐私和最小权限元素对于我们在我们的环境中部署该解决方案至关重要。”

“为了提供完整、强大的安全解决方案,客户既需要了解风险以优先考虑在整个云环境中进行修复,又需要深入了解他们环境中正在发生的事情,以便他们能够迅速采取行动来保护他们的业务,”说Lacework 产品副总裁 Adam Leftik。 “我们知道仅提供风险优先级排序是不够的,这就是为什么我们将高级可见性和针对主动攻击的保护纳入我们的测谎仪数据平台。 客户现在拥有了他们需要的上下文,以确保他们的环境即使在威胁继续增长的情况下也能保持安全。”

Lacework 是唯一一个安全平台,它结合了从攻击者的角度看到潜在风险的能力,以及对正在发生的事情的了解,从而无需编写单个规则即可发现攻击。 这使客户能够优先缓解最具影响力的攻击向量,并自动检测它们是否或何时被利用。

Lacework 客户现在普遍可以使用攻击路径分析和无代理漏洞扫描。 访问我们的 官网 今天就开始吧

其他资源:

- 要了解更多信息并申请演示,请访问我们的网站: www.lacework.com/

- 看看我们的 新闻 有关我们新的无代理扫描功能的更多信息。

阅读 Lacework 客户 必须说 关于 Lacework 测谎仪数据平台。