尽管 Kaseya 勒索软件攻击雄心勃勃,但它并不是一个孤立的事件。它加入了最近一系列类似的攻击,包括 SolarWinds 和 Colonial Pipeline。

新泽西州霍博肯(PRWEB) 2021 年 8 月 11 日

A 纽约地区勒索软件专家 IT 安全服务提供商在 eMazzanti Technologies 网站上的一篇新文章中解释了最近的 Kaseya 勒索软件攻击中发生的情况以及需要吸取的教训。

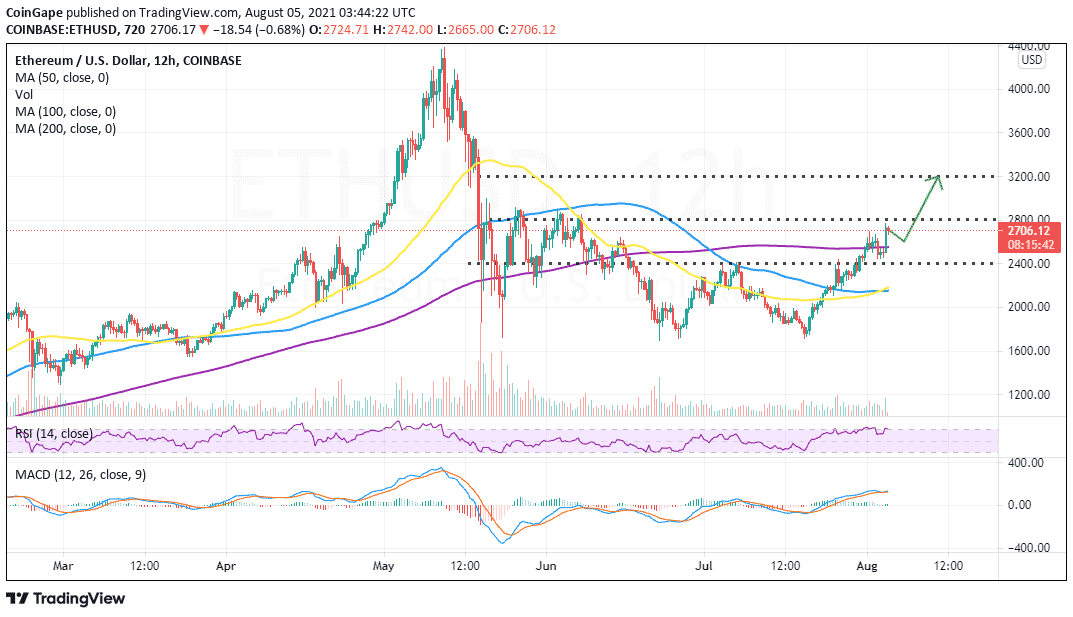

这篇信息丰富的文章首先介绍了网络犯罪团伙 REvil 如何利用 Kaseya 远程监控工具中的漏洞,然后利用更新过程将勒索软件推送给托管服务提供商 (MSP) 及其客户。

然后,作者描述了 Kaseya 的快速响应,并解释了企业领导者可以实施的勒索软件预防措施。采取的步骤包括更新业务连续性计划、安全评估、持续监控、零信任策略和保护供应链。

eMazzanti Technologies 首席信息安全官 Almi Dumi 表示:“虽然 Kaseya 勒索软件攻击野心勃勃,但它并不是一个孤立的事件。” “它加入了最近一系列类似的攻击,包括 SolarWinds 和 Colonial Pipeline。”

以下是文章的摘录,“Kaseya 勒索软件攻击,值得学习的教训设立的区域办事处外,我们在美国也开设了办事处,以便我们为当地客户提供更多的支持。“

凸显供应链漏洞

“在当前的攻击中,REvil 通过其虚拟系统管理员软件中附加的恶意代码感染了 Kaseya。该感染传播到了大约 60 名 Kaseya 客户,他们都是 MSP。这 60 名顾客无意中将感染传播给了下游多达 1,500 家企业。”

更新业务连续性计划

“无论组织多么努力地解决网络安全问题,遭受攻击的可能性都很高。具有讽刺意味的是,就在攻击发生前几个月,卡塞亚还获得了多项网络安全卓越奖。因此,企业应该花时间定期更新其业务连续性和 事件响应计划设立的区域办事处外,我们在美国也开设了办事处,以便我们为当地客户提供更多的支持。“

进行安全评估和监控

“卡塞亚袭击发生得非常快。从服务器被感染到勒索软件部署在各个设备上,仅相隔两个小时。攻击的速度和复杂性凸显了持续监控的必要性。”

实施零信任策略

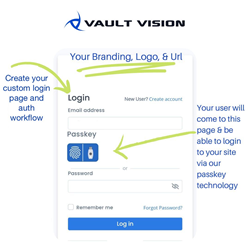

“零信任安全策略意味着系统在授予对数据和资源的访问权限之前验证每个访问请求。因此,每次用户或设备尝试访问信息时,系统都需要验证。这可以采取以下形式 多因素认证、端点安全、身份和访问管理等等。”

专家帮助提高业务安全

20 年来,eMazzanti Technologies 始终坚持安全第一的理念。它遵循 最高安全标准 并及时了解网络安全工具和最佳实践。该公司的网络安全专家提供风险评估,以确定薄弱环节。然后,他们帮助企业领导者实施全面的数据安全计划,包括 24/7 监控。

你读了...吗?

关于eMazzanti技术

eMazzanti 的训练有素、经过认证的 IT 专家团队为从律师事务所到全球高端零售商的客户快速提供更高的收入增长、数据安全性和生产力,提供先进的网络安全、零售和支付技术、云和移动解决方案、多站点实施、 24×7 外包网络管理、远程监控和支持。

eMazzanti已连续5000年入选Inc. 9榜单4X,连续四年成为Microsoft年度1X合作伙伴,纽约地区MSP和NJ年度最佳企业排名第一! 联系人:1-866-362-9926,info@emazzanti.net或 http://www.emazzanti.net Twitter:@emazzanti Facebook:Facebook.com/emazzantitechnologies。

分享社交媒体或电子邮件的文章: