物联网设备尽管有很多好处,但很容易受到恶意软件的影响。 它们有限的尺寸和计算能力使它们很容易成为目标。 保护这些设备免受攻击是企业安全团队面临的日常挑战。

让我们更深入地了解物联网恶意软件为何如此令人担忧,并研究保护物联网设备免受恶意软件攻击的方法。

为什么物联网设备容易受到恶意软件的攻击

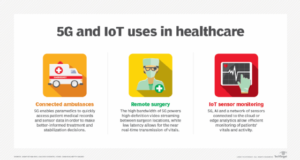

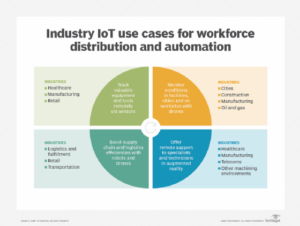

物联网设备被归类为任何非标准计算设备。 它们可以是消费产品,其中包括智能电视和可穿戴设备,也可以是工业产品,例如控制系统、监控摄像头、资产跟踪器或 医疗器械。 无论其关注点如何,物联网设备已经改变了世界的工作和生活方式。

存在数千种不同类型的物联网设备,但它们都具有连接到网络的能力。 连接性使这些设备能够被远程控制,并能够访问和收集它们的数据。

尽管物联网设备有很多好处,但它们生成、收集和共享的数据以及执行的操作使得物联网设备对恶意黑客极具吸引力。 它们连接到网络的事实使它们容易受到远程攻击,而且它们的外形因素意味着它们缺乏必要的内置安全性来保护自己免受威胁和利用。

物联网的弱点和漏洞

根据 Bitdefender 的 2023 年物联网安全形势报告,美国家庭平均有 46 台设备连接到互联网,平均每 24 小时就会遭受 XNUMX 次针对这些设备的攻击。 这还只是消费级物联网设备。

2023 年 XNUMX 月,Nozomi Networks 的分布式物联网蜜罐每天都会发现数百个和数千个独特的攻击者 IP 地址。

物联网攻击的目的是获得设备的控制权、窃取或删除敏感数据,或者将其纳入一个组织中。 僵尸网络。 成功的攻击——特别是针对运行关键基础设施或医疗系统的连接设备的攻击——可能会导致严重的物理后果。

下列 安全问题 使物联网设备容易受到恶意软件的攻击:

- 设备限制。 大多数物联网设备的设计都具有足以执行其任务的最少硬件和软件功能。 这使得全面的安全机制或数据保护能力几乎为零,使它们更容易受到攻击。

- 硬编码和默认密码。 硬编码和默认密码使采用暴力策略的攻击者很有可能破解设备的身份验证。 例如,HEH 僵尸网络使用硬编码凭据和暴力破解密码来感染设备。

- 缺乏加密。 以明文形式存储或传输的数据很容易被窃听、损坏和劫持。 例如,从物联网设备发送的重要遥测信息可能会被操纵以提供错误的结果。

- 易受攻击的组件。 使用通用硬件组件意味着任何具有电子电路板和通信协议知识的人,例如 通用异步接收器/发送器 和内部集成电路,可以拆开设备并查找硬件漏洞。

- 设备多样性。 与台式机、笔记本电脑和手机相比,物联网设备在外形尺寸和操作系统方面存在显着差异。 物联网设备采用的网络技术和协议也是如此。 这种多样性需要更复杂的安全措施和控制来提供标准级别的保护。

- 缺乏审计能力。 攻击者危害和利用物联网设备,无需担心其活动被记录或检测到。 受感染的设备的性能或服务可能不会出现任何明显的下降。

- 更新机制差。 许多设备缺乏安全更新固件或软件的能力。 这一缺口要求公司投入大量资源来保护物联网设备免受新漏洞的影响,从而使许多设备暴露在外。 此外,物联网设备通常部署时间较长,因此保护它们免受新攻击模式的攻击变得越来越困难。

- 缺乏安全意识。 组织通常在部署物联网设备时没有充分了解其弱点及其对整体网络安全的影响。 同样,大多数消费者在将新设备连接到互联网之前缺乏更改默认密码和设置的知识,这使得该小工具很容易成为攻击者的目标。

物联网恶意软件和攻击

物联网设备可能涉及任意数量的网络安全漏洞和恶意软件感染,其影响可能是立竿见影、连锁反应并造成重大破坏。 攻击包括僵尸网络、勒索软件、破坏软件和流氓设备。

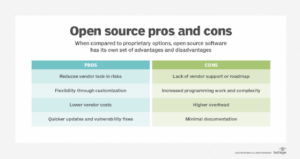

- 物联网僵尸网络。 僵尸网络恶意软件通常是开源的,可以在地下论坛上免费获得。 它旨在感染和控制尽可能多的设备,同时阻止其他僵尸网络恶意软件控制设备。 由于物联网设备的安全性较差,威胁行为者可以将其招募为机器人,并创建巨大的僵尸网络来发起毁灭性的 DDoS 攻击。 事实上,根据 2023 年诺基亚威胁情报报告,物联网僵尸网络产生的 DDoS 流量占当今所有 DDoS 流量的 40% 以上,比过去一年增加了五倍。 第一次重大物联网僵尸网络攻击发生在 2016 年 Mirai 僵尸网络攻击。 超过 600,000 台物联网设备受到感染,包括闭路电视摄像机和家用路由器。 几个主要网站瘫痪了几个小时。 物联网僵尸网络可以发起其他攻击,包括暴力攻击、网络钓鱼攻击和垃圾邮件活动。

- 勒索。 尽管许多物联网设备不在本地存储有价值的数据,但它们仍然可能成为勒索软件攻击的受害者。 物联网勒索软件会锁定设备的功能,冻结智能设备并关闭业务运营或关键基础设施。 例如,FLocker 和 El Gato 勒索软件以手机、平板电脑和智能电视为目标,攻击者要求在解锁受感染设备之前付款。 虽然可能可以重置受感染的物联网设备,但在重大情况发生之前对数百或数千台设备执行此操作会给攻击者带来很大的影响力。 在正确的时间或地点发生的勒索软件攻击使受害者几乎没有选择,只能支付赎金。

- 破坏软件。 这是一个虚构的术语,但它抓住了这种物联网恶意软件的意图。 破坏软件是一种旨在破坏基础设施以达到政治、意识形态或纯粹恶意目的的攻击。 典型的例子:2015 年乌克兰电网遭受的攻击。 这次精心策划的复杂攻击摧毁了整个电网; 几个月后才完全恢复运营。 部分攻击涉及覆盖关键串行以太网转换器上的固件,使真正的操作员无法发出远程控制。 受感染的设备必须更换为新设备。 类似的攻击 发生在2022中.

- 流氓设备。 许多网络犯罪分子不会尝试控制物联网设备,而是简单地将恶意设备连接到未得到充分保护的物联网网络。 这创建了一个接入点,攻击者可以从该接入点进一步进入网络。

如何检测物联网恶意软件攻击

物联网设备现在几乎是每个主要行业的重要组成部分。 安全团队必须了解特定于其部署和使用的复杂风险因素。 然而,物联网恶意软件检测技术仍在进行中。 例如,由于物联网设备的架构不同和资源限制,标准的机载动态和静态分析技术是不可能的。

检测物联网恶意软件的最佳方法是中央监控系统,该系统梳理设备活动,例如网络流量、资源消耗和用户交互,然后使用人工智能生成行为档案。 这些配置文件可以帮助检测由网络攻击或恶意软件修改引起的任何偏差,无论设备类型如何。 生成或处理机密数据的设备应使用 去中心化联邦学习模型 以确保模型训练时的数据隐私。

未来的物联网检测方法可能包括电磁信号分析。 例如,在 IRISA 工作的安全研究人员, 确定 通过分析电磁活动,在 Raspberry Pi 设备上运行的恶意软件的准确率达到 98%。 该技术的一大优点是任何恶意软件都无法检测、阻止或规避它。

如何预防物联网恶意软件

在找到可行且有效的方法来快速检测和阻止恶意软件之前,最好的方法是确保设备在部署之前和部署期间受到充分保护。

采取以下步骤:

- 启用强授权。 始终更改默认密码。 如果可能,请使用多因素身份验证。

- 使用始终在线的加密。 始终加密所有数据和网络通信通道。

- 禁用不必要的功能。 如果未使用某些功能(例如,如果设备通过 Wi-Fi 进行通信则使用蓝牙),则禁用它们以减少攻击面。

- 应用补丁和更新。 与所有其他网络资产一样,使所有物联网应用程序和设备保持最新状态,尤其是固件。 对于无法修补的旧设备来说,这可能会出现问题。 如果无法升级,请将设备放置在单独的网络上,以免其他设备面临风险。 网关设备 可以帮助保护这些类型的设备免遭发现和攻击。

- 安全 API。 API 是物联网生态系统的重要组成部分。 它们提供设备和后端系统之间的接口。 因此,对 IoT 设备使用的所有 API 进行压力测试并检查它们,以确保只有授权设备才能通过它们进行通信。

- 保持全面的资产库存。 将每个物联网设备添加到库存管理工具中。 记录 ID、位置、服务历史记录和其他重要指标。 这提高了物联网生态系统的可视性,帮助安全团队识别连接到网络的恶意设备,并标记可能表明正在进行的攻击的异常流量模式。 网络发现工具还可以帮助团队掌控大型且快速扩展的物联网网络。

- 实施强有力的网络安全。 隔离物联网设备连接的所有网络并部署专用的周边防御。

- 监控物联网后端应用程序。 设置警报以警告异常活动并定期扫描漏洞。

- 积极主动地做好安全工作。 当发现新的攻击方法或恶意软件时,实施缓解措施。 及时了解物联网威胁形势的发展。 制定一个经过充分演练的计划来检测和 应对勒索软件 和 DDoS 攻击。

- 制定在家工作政策。 随着越来越多的人将消费物联网设备连接到家庭网络,在家工作的员工必须严格遵守管理他们如何访问公司网络和资源的策略。 智能家居设备的安全性也可能较弱, 开放风险 攻击者可以创建进入公司网络的入口点。 让员工意识到他们的智能设备造成的安全风险以及如何确保他们免受攻击。

- 制定错误赏金计划。 向成功发现并报告物联网生态系统硬件或软件中的漏洞或错误的道德黑客提供奖励。

物联网攻击的未来

制定计划来缓解物联网恶意软件漏洞并确定如何应对物联网攻击是所有组织的首要任务。 随着世界越来越依赖智能技术,物联网攻击的频率只会增加。

物联网生态系统本质上很复杂,攻击面很大; 恶意黑客正确地将物联网设备视为唾手可得的果实。 缺乏全球公认的物联网安全标准使得确保物联网设备的安全变得更加困难。 倡议,例如来自 NIST, ENISA是, 欧洲电信标准协会 和 ioXt联盟,将大大提高未来物联网设备的内置安全性。 与此同时,欧盟的网络弹性法案旨在确保 制造商提高安全性 他们的数字设备。

Michael Cobb,CISSP-ISSAP,是一位著名的安全作家,在 IT 行业拥有 20 多年的经验。

- :是

- :不是

- :在哪里

- $UP

- 000

- 01

- 1

- 20

- 20 年

- 2015

- 2016

- 2023

- 24

- 30

- 32

- 40

- 46

- 50

- a

- 对,能力--

- Able

- 公认

- ACCESS

- 访问

- 根据

- 法案

- 活动

- 活动

- 演员

- 增加

- 地址

- 优点

- 驳

- AI

- 瞄准

- 目标

- 警报

- 所有类型

- 还

- 时刻

- 其中

- an

- 分析

- 分析

- 和

- 任何

- 任何人

- 除了

- APIs

- 应用领域

- 的途径

- 保健

- AS

- 财富

- 办公室文员:

- At

- 攻击

- 攻击

- 吸引力

- 审计

- 八月

- 认证

- 作者

- 授权

- 授权

- 可使用

- 察觉

- 意识

- 后端

- BE

- 成为

- before

- 作为

- 好处

- 最佳

- 之间

- 大

- 阻止

- 封锁

- 闭塞

- 蓝牙

- 僵尸网络

- 僵尸网络

- 机器人

- 赏金

- 赏金计划

- 违规

- 问题

- 虫子赏金

- 内建的

- 商业

- 商业运营

- 但是

- by

- 来了

- 相机

- 活动

- CAN

- 不能

- 能力

- 容量

- 捕获

- 案件

- 原因

- 央视

- 中央

- 一定

- 挑战

- 挑战

- 机会

- 更改

- 变

- 通道

- 查

- 收集

- 承诺

- 相当常见

- 通信

- 沟通

- 公司

- 公司

- 复杂

- 组件

- 全面

- 妥协

- 计算

- 计算能力

- 关心

- 分享链接

- 已联繫

- 连接的设备

- 连接

- 连接方式

- 约束

- 消费者

- 消费产品

- 消费者

- 消费

- 控制

- 受控

- 控制

- 公司

- 腐败

- 可以

- Counter

- 开裂

- 创建信息图

- 创建

- 资历

- 危急

- 关键基础设施

- 网络

- 网络攻击

- 网络罪犯

- 网络安全

- 每天

- data

- 数据隐私

- 数据保护

- 日期

- DDoS攻击

- 专用

- 更深

- 默认

- 严格

- 部署

- 部署

- 部署

- 设计

- 尽管

- 检测

- 检测

- 检测

- 确定

- 破坏性的

- 发展

- 设备

- 设备

- 不同

- 难

- 数字

- 通过各种方式找到

- 发现

- 发现

- 中断

- 分布

- 不同

- 多元化

- 做

- 不

- 向下

- 两

- ,我们将参加

- 动态

- 易

- 生态系统

- 生态系统

- 有效

- 影响

- el

- 电子

- 员工

- 雇用

- enable

- 使

- 加密

- 巨大

- 确保

- 企业

- 企业安全

- 整个

- 条目

- 必要

- 伦理

- EU

- 欧洲

- 所有的

- 日常

- 检查

- 例子

- 存在

- 扩大

- 体验

- 利用

- 开发

- 裸露

- 非常

- 事实

- 因素

- 因素

- 秋季

- 恐惧

- 特征

- 姓氏:

- 标志

- 专注焦点

- 遵循

- 以下

- 针对

- 申请

- 论坛

- 自如

- 冷冻保存

- 频率

- 止

- 充分

- 功能

- 进一步

- 未来

- Gain增益

- 生成

- 真正

- 给

- 给

- 在全球范围内

- 非常

- 格

- 黑客

- 民政事务总署

- 处理

- 硬件

- 有

- 帮助

- 帮助

- 高度

- 历史

- 主页

- 家园

- HOURS

- 家庭

- 创新中心

- How To

- 但是

- HTTPS

- 数百

- ICON

- ID

- 鉴定

- if

- 即时

- 影响力故事

- 重要

- 改善

- 改善

- 提高

- in

- 包括

- 包含

- 增加

- 日益

- 表明

- 产业

- 行业中的应用:

- 併发感染

- 信息

- 基础设施

- 项目

- 代替

- 房源搜索

- 意图

- 互动

- 接口

- 网络

- 成

- 库存

- 库存管理

- 参与

- 物联网

- 物联网设备

- 物联网设备

- IP

- IP地址

- ISN

- 问题

- IT

- IT行业

- JPG

- 只是

- 保持

- 保持

- 知识

- 缺乏

- 景观

- 笔记本电脑

- 大

- 发射

- 铅

- 学习

- 离开

- Level

- 杠杆作用

- 有限

- 小

- 生活

- 当地

- 圖書分館的位置

- 锁

- 长

- 看

- 占地

- 主要

- 使

- 制作

- 制作

- 恶意软件

- 恶意软件检测

- 颠覆性技术

- 操纵

- 许多

- 意味着

- 手段

- 与此同时

- 措施

- 机制

- 医生

- 方法

- 方法

- 指标

- 可能

- 最小

- 减轻

- 联络号码

- 手机

- 模型

- 修改

- 监控

- 个月

- 更多

- 最先进的

- 许多

- 多因素身份验证

- 必须

- 必要

- 网络

- 网络安全

- 网络流量

- 网络

- 全新

- NIST

- 没有

- 诺基亚

- 现在

- 数

- of

- 这一点在线下监测数字化产品的影响方面尤为明显。

- 经常

- 老年人

- on

- 板载

- 那些

- 仅由

- 打开

- 开放源码

- 运营

- 运营商

- 附加选项

- or

- 组织

- 组织

- OS

- 其他名称

- 超过

- 最划算

- 部分

- 尤其

- 密码

- 过去

- 补丁

- 模式

- 付款

- 员工

- 演出

- 性能

- 钓鱼

- 网络钓鱼攻击

- 手机

- 的

- 枢

- 地方

- 纯文本

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 大量

- 点

- 政策

- 政治

- 贫困

- 可能

- 功率

- 电网

- 防止

- 优先

- 隐私

- 主动

- 热销产品

- 简介

- 曲目

- 进展

- 保护

- 保护

- 保护

- 保护

- 协议

- 提供

- 目的

- 放

- 很快

- 后果

- 赎金

- 勒索

- 勒索软件攻击

- 急速

- 覆盆子

- Raspberry Pi的

- 记录

- 记录

- recruit

- 减少

- 而不管

- 经常

- 远程

- 远程

- 闻名

- 更换

- 报告

- 需要

- 研究人员

- 弹性

- 资源

- 资源

- 恢复

- 导致

- 成果

- 奖励

- 右

- 风险

- 风险因素

- 风险

- 运行

- s

- 安全

- 同

- 浏览

- 部分

- 安全

- 安全

- 保安

- 安全意识

- 保安措施

- 安全研究员

- 安全风险

- 敏感

- 发送

- 分开

- 服务

- 集

- 设置

- 几个

- 严重

- Share

- 缺口

- 应该

- 显示

- 信号

- 显著

- 显著

- 类似

- 只是

- 情况

- 尺寸

- 智能

- 智能家居

- 智能家居设备

- So

- 软件

- 极致

- 来源

- 垃圾邮件

- 具体的

- 标准

- 标准

- 州

- 留

- 步骤

- 仍

- 商店

- 存储

- 应力

- 强烈

- 成功

- 顺利

- 这样

- 足够

- 磁化面

- 监控

- 易感

- 系统

- 产品

- T

- 策略

- 采取

- 服用

- 目标

- 目标

- 任务

- 队

- 技术

- 技术

- 技术

- 电信

- 术语

- test

- 比

- 这

- 未来

- 世界

- 其

- 他们

- 他们自己

- 然后

- 那里。

- 博曼

- 他们

- Free Introduction

- 那些

- 数千

- 威胁

- 威胁者

- 威胁情报

- 威胁

- 通过

- 次

- 时

- 至

- 今晚

- 了

- 工具

- 工具

- 最佳

- 跟踪器

- 交通

- 熟练

- true

- 试图

- 类型

- 类型

- 乌克兰

- 理解

- 理解

- 独特

- 联合的

- 美国

- 解锁

- 异常

- 更新

- 最新动态

- 使用

- 用过的

- 用户

- 使用

- 运用

- 平时

- 有价值

- 非常

- 通过

- 可行

- 受害者

- 查看

- 实质上

- 能见度

- 漏洞

- 漏洞

- 脆弱

- 是

- 方法..

- 方法

- 身打扮

- 网站

- 井

- 为

- ,尤其是

- 这

- 而

- WHO

- 为什么

- 无线网络连接

- 将

- 中

- 也完全不需要

- 目击

- 工作

- 在家里工作

- 加工

- 合作

- 世界

- 年

- 年

- 您一站式解决方案

- 和风网