网络安全专家长期以来一直在讨论这样一个概念,即未来的冲突将不再仅在物理战场上进行,而是在数字空间中进行。 尽管最近的冲突表明实体战场不会很快消失,但我们也看到比以往任何时候都更多的国家支持的网络攻击。 因此,企业、个人和政府确保他们为攻击做好准备至关重要。 在数字战场上,不仅仅是士兵成为攻击目标——每个人都处于火线之中。

从广义上讲,网络战行为是任何以外国网络为目标的国家支持的恶意在线活动。 然而,与大多数地缘政治现象一样,现实世界中的网络战例子要复杂得多。 在国家支持的网络犯罪的阴暗世界中,并不总是政府情报机构直接进行攻击。 相反,更常见的是来自与民族国家有联系的有组织网络犯罪组织的攻击。 这些组织被称为高级持续威胁 (APT) 组织。 臭名昭著的 APT-28,也被称为 Fancy Bear,它 2016 年入侵民主党全国委员会 是此类间谍活动的一个很好的例子。

APT 组织与国家情报机构之间的松散联系意味着国际间谍活动与更传统的网络犯罪之间的界限变得模糊。 这使得定义特定攻击是否是“网络战行为”变得困难。 因此,安全分析师通常只能假设攻击是否得到了百分比和确定性程度的支持。 在某种程度上,这是恶意国家机构的完美掩护,这些机构希望瞄准并破坏关键基础设施,同时降低产生地缘政治危机或武装冲突的可能性。

如果敌人在范围内,你也在

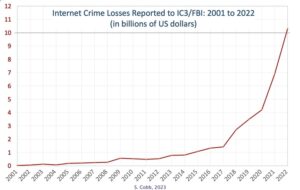

无论网络攻击是否与外国国家机构直接相关,对 关键基础设施 可能会产生毁灭性的后果。 关键基础设施不仅仅指电网、政府机构等国有和运营的基础设施; 银行、大公司和 ISP 都属于 关键基础设施目标.

例如,有针对性的“hack, pump, and dump”计划,其中多个个人在线交易组合受到损害,以便 操纵股价,可能由一个国家支持的团体进行,以破坏另一个国家的储蓄和退休基金,可能对经济造成灾难性后果。

随着政府和私人组织继续采用智能互联 IT 网络,风险和潜在后果将继续增加。 最近的研究 密歇根大学发现本地交通信号灯系统存在重大安全漏洞。 从一个接入点,研究团队能够控制 100 多个交通信号。 尽管该系统中的缺陷随后已被修补,但这凸显了强大的、最新的内置安全系统对于保护基础设施免受网络攻击的重要性。

现在保卫或以后被征服

对于更大、更复杂的网络,漏洞被利用的机会呈指数级增长。 如果组织要有机会抵御复杂的国家支持的攻击,就必须持续监控和保护网络上的每个端点。

有些人已经以惨痛的方式吸取了这一教训。 2017 年,美国食品巨头 Mondelez 在遭受俄罗斯 ATP 网络攻击后被拒绝支付 100 亿美元的保险赔付,因为 攻击被认为是“战争行为” 并且不在公司的网络安全保险政策范围内。 (该集团和苏黎世保险公司最近 解决了他们的争端 未公开条款。)

端点安全从未像今天这样重要。 几乎每个行业都普遍使用个人移动设备作为工作工具。 可怕的是,这种自带设备政策的兴起在一定程度上是由于错误的假设,即移动设备本质上比台式机更安全。

然而,一些拥有成熟网络能力的政府和 ATP 组织已经适应并 利用移动威胁环境超过 10 年 具有危险的低检测率。 对政府和民用移动网络的攻击有可能导致大部分劳动力停工,使生产力陷入停顿,并扰乱从政府决策到经济的一切事务。

在当今的威胁形势下,网络攻击不仅是一种潜在风险,而且是意料之中的。 值得庆幸的是,将损害降至最低的解决方案相对简单:不信任任何人并确保一切安全。

IT 和安全经理可能无法阻止网络攻击或网络战争; 但是,他们可以保护自己免受最坏结果的影响。 如果设备连接到基础设施,无论是物理连接还是虚拟连接,它都是威胁行为者访问数据和中断操作的潜在后门。 因此,如果组织希望避免卷入网络战的交火中,端点安全必须是所有操作(从移动设备到桌面设备)中的首要任务。