ہم نے LastPass کہانی کا ذکر کچھ ہفتے پہلے بند کرنے میں کیا تھا، لیکن تفصیلات ابھی بھی تھوڑی بہت کم تھیں۔ امید یہ تھی کہ LastPass اس بارے میں مزید شفاف معلومات جاری کرے گا کہ کیا ہوا، اور کتنے اکاؤنٹس تک رسائی ہوئی۔ بدقسمتی سے ایسا لگتا ہے۔ 22 دسمبر کی خبروں کی ریلیز ہم سب کو حاصل کرنے جا رہے ہیں۔. LastPass صارفین کے لیے، یہ کچھ فیصلے کرنے کا وقت ہے۔

دوبارہ حاصل کرنے کے لیے، ایک حملہ آور نے اگست 2022 کی خلاف ورزی کی معلومات کو سوشل انجینئرنگ کی چال سے LastPass کے ملازم کو نشانہ بنانے کے لیے استعمال کیا۔ یہ کامیاب ہو گیا، اور حملہ آور LastPass بیک اپ، خاص طور پر کسٹمر اکاؤنٹ کے ڈیٹا بیس اور کسٹمر والٹس تک رسائی حاصل کرنے میں کامیاب ہو گیا۔ اس بارے میں کوئی باضابطہ لفظ نہیں بتایا گیا ہے کہ کتنے صارفین کا ڈیٹا شامل کیا گیا تھا، لیکن اشارہ یہ ہے کہ یہ پورا ڈیٹا سیٹ تھا۔ اور معاملات کو مزید خراب کرنے کے لیے، انکرپٹڈ والٹ صرف جزوی طور پر انکرپٹڈ ہے۔ محفوظ کردہ URLs کو حملہ آور کے سامنے سادہ متن کے طور پر ظاہر کیا گیا تھا، حالانکہ صارف کے نام اور پاس ورڈ اب بھی آپ کے ماسٹر پاس ورڈ کا استعمال کرتے ہوئے انکرپٹ کیے گئے ہیں۔

تو اب LastPass صارف کو کیا کرنا چاہیے؟ یہ منحصر کرتا ہے. ہم فرض کر سکتے ہیں کہ جس کے پاس لاسٹ پاس والٹ ڈیٹا ہے وہ اس وقت دستیاب ہر پاس ورڈ کی فہرست کو پھینک رہا ہے۔ اگر آپ نے کمزور پاس ورڈ استعمال کیا ہے — جو کسی بھی زبان کے الفاظ سے اخذ کیا گیا ہو یا پہلے سمجھوتہ کیا گیا ہو — تو اب وقت آگیا ہے کہ آپ اپنے تمام پاس ورڈز کو تبدیل کر دیں جو والٹ میں تھے۔ وہ جل جاتے ہیں۔

چاہے آپ LastPass کے ساتھ قائم رہیں یا کسی اور حل پر جائیں، یہ صرف وقت کی بات ہے جب تک کہ آپ کا والٹ ٹوٹ نہ جائے۔ معاملات کو مزید خراب کرتے ہوئے، کچھ پرانے Lastpass اکاؤنٹس PBKDF5,000 (پاس ورڈ پر مبنی کلیدی اخذ فنکشن) ہیشنگ کے صرف 2 راؤنڈ استعمال کرتے ہیں۔ نئے اکاؤنٹس 100,000 سے زیادہ تکرار استعمال کرنے کے لیے سیٹ ہیں، لیکن کچھ پرانے اکاؤنٹس اب بھی پرانی ترتیب کو استعمال کر سکتے ہیں۔ نتیجہ یہ ہے کہ انکرپٹڈ والٹ کے خلاف حملہ بہت تیزی سے چلتا ہے۔ تکرار کی تعداد تقریباً یقینی طور پر چوری شدہ ڈیٹا میں ہے، اس لیے ان اکاؤنٹس کو پہلے ٹیسٹ کیا جائے گا۔ اگر آپ طویل عرصے سے صارف ہیں تو والٹ میں محفوظ تمام پاس ورڈز کو تبدیل کریں۔

کچھ اچھی خبر ہے۔ والٹس پاس ورڈز کے ساتھ جانے کے لیے نمک کا استعمال کرتے ہیں - اضافی ڈیٹا جو PBKDF2 فنکشن میں فولڈ ہو جاتا ہے۔ اس کا مطلب ہے کہ پاس ورڈ کریکنگ کا طریقہ کار فی صارف انفرادی طور پر کیا جانا چاہیے۔ اگر آپ صرف ایک اور غیر دلچسپ صارف ہیں، تو شاید آپ کبھی بھی کریکنگ کا نشانہ نہ بنیں۔ لیکن اگر آپ دلچسپ ہوسکتے ہیں، یا آپ کے پاس ایسے URLs ہیں جو دلچسپ نظر آتے ہیں، تو ہدف بنائے جانے کا امکان زیادہ ہے۔ اور بدقسمتی سے، یہ سادہ متن تھے۔

تو ریاضی اسٹیک اپ کیسے کرتا ہے؟ ہمارے لیے خوش قسمت، [ولادیمیر پالانٹ] ہمارے لیے نمبر چلایا. LastPass پاس ورڈ کے لیے 2018 کے قوانین کا استعمال کرتے ہوئے ایک کم از کم پیچیدگی والا پاس ورڈ، 4.8×10^18 ممکنہ پاس ورڈ کے امتزاج کا نتیجہ ہے۔ ایک RTX 4090 PBKDF1.7 کے صرف 5,000 تکرار کا استعمال کرتے ہوئے اکاؤنٹ پر 2 ملین اندازے فی سیکنڈ کے بال پارک میں برقرار رکھ سکتا ہے، یا مناسب طریقے سے محفوظ اکاؤنٹ پر 88,000 اندازے فی سیکنڈ۔ یہ 44,800 سال ہے، اور 860,000 سال ایک والٹ کو کھولنے کے لیے، فرض کریں کہ ایک RTX4090 اس پر کام کر رہا ہے۔ کچھ بہت مشکل ریاضی پر تین حرفی ایجنسی ڈیٹا سینٹر کا سائز تجویز کریں گے کہ ان ڈیٹا سینٹرز میں سے کسی ایک کو کام کے لیے وقف کرنے سے کم محفوظ والٹ 4 ماہ سے کم عرصے میں ٹوٹ جائے گا۔ مکمل حفاظتی ترتیبات استعمال کرنے والے اکاؤنٹ کے ساتھ، یہ تقریباً چھ سال تک بڑھ جاتا ہے۔ ذہن میں رکھیں، یہ نقطہ نظر حملہ آور کے لیے بہترین صورت حال ہے، اور ایک توسیعی مدت کے لیے $1.5 بلین ڈیٹا سینٹر کو اس کام کے لیے وقف کرنے کی نمائندگی کرتا ہے۔ لیکن یہ بھی فرض کرتا ہے کہ آپ نے اپنا پاس ورڈ تصادفی طور پر منتخب کیا ہے۔

لیکن یہاں رگڑنا ہے: اگر خطرہ آپ کو کارروائی کی طرف دھکیلنے کے لئے کافی ہے، تو آپ کا LastPass پاس ورڈ تبدیل کرنا کافی نہیں ہے۔ چاہے آپ LastPass کے ساتھ رہیں یا کسی اور حل پر جائیں، آپ کو پہلے ماسٹر پاس ورڈ کو تبدیل کرنا ہوگا، اور پھر اپنے LastPass والٹ میں ہر پاس ورڈ کو تبدیل کرنے کے سخت عمل سے گزرنا ہوگا۔ یہ ساری گڑبڑ یقینی طور پر LastPass کی طرف سے ایک ناکامی تھی، اور ان کی واقعہ کے بعد کی رپورٹنگ یقینی طور پر مطلوبہ شفافیت کو چھوڑ دیتی ہے۔ ہر محفوظ کردہ پاس ورڈ کے ساتھ منسلک غیر خفیہ شدہ یو آر ایل بدقسمتی کی بات ہے۔ لیکن مرکزی اصول، یہ کہ LastPass بھی آپ کے محفوظ کردہ پاس ورڈز تک رسائی حاصل نہیں کر سکتا، ایسا لگتا ہے کہ وہ برقرار ہے۔

بٹ کوائن ہیکر نے ہیک کیا۔

لیوک ڈیشجر ایک بٹ کوائن کور ڈویلپر ہے، بٹ کوائن ناٹس سافٹ ویئر کا بنیادی دستخط کنندہ، اور ایک بڑی سیکورٹی کی خلاف ورزی کا سامنا کرنا پڑا ہے. یہ فالو آن کا واقعہ ہو سکتا ہے۔ نومبر کا جسمانی حملہ، جہاں کسی نے فلیش ڈرائیو سے اپنے شریک مقام سرور کو ریبوٹ کرنے اور بیک ڈور انسٹال کرنے کا انتظام کیا۔ وہ پکڑا گیا تھا، اور میلویئر بظاہر ہٹا دیا گیا تھا۔ لیوک نے اپنے فعال (گرم) اور آف لائن (ٹھنڈے) بٹوے دونوں میں سے، تقریباً 200 بٹ کوائن کھوئے۔ وہ اسے مکمل سمجھوتے کے طور پر دیکھ رہا ہے، اور خبردار کیا ہے کہ اس کی PGP کلید کو بھی مشتبہ ہونا چاہیے۔ اس کا مطلب ہے کہ Bitcoin Knots کی حالیہ ریلیز کو بھی مشتبہ ہونا چاہیے۔

ٹیکس کی ذمہ داری سے بچنے کے لیے "بوٹنگ ایکسیڈنٹ" سے لے کر ٹالوس سسٹم پر بے ترتیب تعداد پیدا کرنے کے بارے میں معلوم مسئلہ تک کئی نظریات سامنے آئے ہیں (CVE-2019-15847)۔ اس میں سے کوئی بھی اس خیال کے طور پر کافی امکان نہیں لگتا ہے کہ یہ سمجھوتہ کرنے والے سرور پر ایک چھوٹی ہوئی روٹ کٹ تھی، اور [لیوک] کے ہوم نیٹ ورک میں پس منظر کی نقل و حرکت۔ کسی بھی طرح سے، یہ ایک خوفناک گندگی ہے، اور ہم امید کرتے ہیں کہ ایک مثبت حل کے منتظر ہیں۔

PyTorch نائٹ کمپرومائز

PyTorch رات کا پیکج تھا۔ انحصار کنفیوژن حملے کے ساتھ مارا، 25 دسمبر اور 30 دسمبر کے درمیان فعال۔ یہاں مسئلہ یہ ہے کہ PyTorch میزبانی کرتا ہے a torchtriton پیکج اپنے رات کے ریپو کے حصے کے طور پر، اور اس پیکیج کے نام کا دعوی PyPi پر نہیں کیا گیا تھا۔ لہذا، کسی کو صرف یہ کرنا تھا کہ اس نام سے ایک پیکیج اپ لوڈ کریں، اور PyTorch-nightly کے کسی بھی نئے پائپ انسٹال نے PyPi ورژن کو پکڑ لیا۔ بدنیتی پر مبنی پیکج سسٹم کے ڈیٹا کو خالی کر دیتا ہے، جیسے موجودہ نیم سرورز، میزبان نام، صارف نام، ورکنگ ڈائرکٹری، اور ماحول کے متغیرات، اور انہیں h4ck[dot]cfd (آرکائیو لنک)۔ یہ تھوڑا سا اتنا برا نہیں ہے، حالانکہ ماحولیاتی متغیرات میں تصدیق کے ٹوکن شامل ہونے کا یقین ہے۔ ککر یہ ہے کہ باش کی تاریخ، /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh، اور ہوم ڈائرکٹری میں پہلی 1000 فائلیں سبھی پیک اور اپ لوڈ کی جاتی ہیں۔ ایک جدید نظام پر، passwd فائل میں اصل میں کوئی پاس ورڈ ہیش نہیں ہے، لیکن .ssh فولڈر میں بہت اچھی طرح سے نجی SSH کلیدیں شامل ہوسکتی ہیں۔ ہائے

اب، اس بوگس پیکیج کے پیچھے ڈویلپر مل گیا ہے۔، اور دعویٰ کرتا ہے کہ اس کا مقصد حفاظتی تحقیق کرنا تھا، اور وعدہ کرتا ہے کہ تمام ڈیٹا کو حذف کر دیا جائے گا۔ چوری شدہ ڈیٹا کے بارے میں دعویٰ کیا گیا تھا کہ وہ متاثرہ کی مثبت شناخت کرنے کے لیے، غالباً بگ باؤنٹیز جمع کرنے کے مقصد سے۔ اس میں یقین کا کچھ عنصر ہے، لیکن واقعی اس سے کوئی فرق نہیں پڑتا، کیونکہ اس واقعے میں جو بھی راز افشا ہوئے ہیں، اس سے قطع نظر اسے منسوخ کرنے کی ضرورت ہے۔ سلور لائننگ یہ ہے کہ کوئی بھی بدنیتی پر مبنی کوڈ صرف پیکیج کو انسٹال کرکے نہیں چلایا جاتا ہے، لیکن ایک ازگر اسکرپٹ کو ایک واضح کام کرنے کی ضرورت ہوگی۔ import triton پے لوڈ کو متحرک کرنے کے لیے۔ PyTorch پروجیکٹ نے پیکیج کا نام تبدیل کر دیا ہے۔ pytorch-triton، اور اس پروجیکٹ کا نام PyPi پر محفوظ کیا تاکہ دوبارہ واقعہ سے بچا جا سکے۔

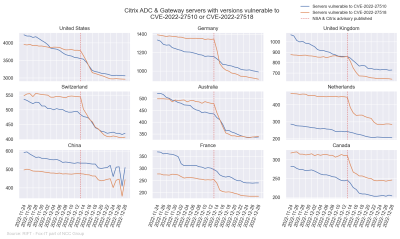

Vulnerable Citrix انسٹالز کی میپنگ

Citrix ADC اور Citrix گیٹ وے میں حال ہی میں چند اہم کمزوریاں طے کی گئی ہیں، جن میں سے ایک NSA کی طرف سے ایک نوٹس کی طرف اشارہ کرتی ہے کہ APT (ایڈوانسڈ پرسسٹنٹ تھریٹ) بگ کے ساتھ فعال طور پر سسٹم سے سمجھوتہ کر رہا ہے۔ فکسڈ ورژن نمبرز معلوم ہیں، اور اس نے Fox It کے محققین کو حیران کر دیا، جو NCC گروپ کا حصہ ہے۔ کیا ریلیز ورژن کا تعین کرنے کا کوئی طریقہ ہے؟ پہلے سے توثیق HTTP جواب سے Citrix ڈیوائس کا؟ سپوئلر: وہاں ہے۔ دی /vpn/index.html اینڈ پوائنٹ ایک ہیش پر مشتمل ہے جو لگتا ہے کہ ریلیز ورژن کے درمیان مختلف ہوتی ہے۔ ہیش کو ورژن پر واپس نقشہ کرنے کا ایک تیز طریقہ تلاش کرنا صرف ایک ہی چال رہ گئی تھی۔

گوگل کے کلاؤڈ مارکیٹ پلیس میں داخل ہوں، جس میں نئی Citrix ورچوئل مشین کو اسپن کرنے کے لیے ایک کلک کا اختیار ہے۔ ایک SSH سیشن نے بعد میں ورژن اور متعلقہ ہیش کی تصدیق کی۔ وہ ایک نیچے ہے۔ اس کے علاوہ گوگل کی سروس کا ایک حصہ ایک زپ فائل ہے جس میں پرانے ورژنز کے بارے میں معلومات موجود ہیں، بشمول تصویر کے نام جو کہ پچھلے ورژنز کو ڈاؤن لوڈ کرنے کے لیے استعمال کیا جا سکتا ہے۔ qcow2 ورچوئل ڈسک امیج - وہاں سے ہیش اور ورژن نمبر حاصل کرنے کے لیے کافی آسان ہے۔ ان امیجز اور Citrix ڈاؤن لوڈ پیج کے درمیان، معلوم شدہ ہیشوں میں سے کچھ کی شناخت کی گئی تھی، لیکن عجیب بات یہ ہے کہ جنگل میں کچھ ایسی ہیشیں دیکھی گئی ہیں جو معلوم ریلیز کے مطابق نہیں لگتی تھیں۔ ایک مخصوص صرف پڑھنے والی فائل کو تلاش کرنے سے جو دور سے بھی قابل رسائی ہے، یہ ایک درست ٹائم اسٹیمپ حاصل کرنا ممکن ہے کہ ایک دیا ہوا فرم ویئر کب بنایا گیا تھا۔ یہ معلوم ورژن نمبروں کے خلا کو پُر کرتا ہے، اور انہیں یہ بتانے دیں کہ جنگلی میں کون سے ورژن دکھائے جا رہے ہیں۔

چونکہ ہیش شوڈان جیسی اسکیننگ سروسز کے ذریعے جمع کیے گئے ڈیٹا کا حصہ تھا، اس لیے انسٹال شدہ ورژنز کی تاریخ کے ساتھ ساتھ موجودہ حالت کو بھی دیکھنا ممکن ہے۔ NSA کے انتباہ کے مطابق، تعینات شدہ ورژنز میں ایک بہت ہی نمایاں تبدیلی ہے۔ یہاں تک کہ، بہت سے تعینات کردہ Citrix سرورز ہیں جو اب بھی کمزور فرم ویئر چلا رہے ہیں، اگرچہ تعیناتی کی تفصیلات کا مطلب یہ ہوسکتا ہے کہ وہ آسنن خطرے میں نہیں ہیں۔ یہ ایک بہت ہی دلچسپ نظر ہے کہ ہم اس طرح کے اعدادوشمار کے ساتھ کیسے ختم ہوتے ہیں۔

بٹس اور بائٹس

Synology کا VPN سرور ایک اہم خطرہ ہے، CVE-2022-43931، جو 10 کا CVSS اسکور بناتا ہے، اور غیر تصدیق شدہ حملہ آور کو صوابدیدی احکامات پر عمل درآمد کرنے کی اجازت دیتا ہے۔ پیچ شدہ ریلیز دستیاب ہیں۔ ریموٹ ڈیسک ٹاپ سروس میں یہ خامی بذات خود ایک حد سے باہر کی تحریر ہے، اس لیے کچھ امید ہے کہ یہ کمزور سروس کھلے انٹرنیٹ کے سامنے وسیع پیمانے پر سامنے نہیں آئے گی۔

یہاں وہ استحصال ہے جس کی آپ کو ضرورت نہیں تھی، شیل کوڈ حاصل کرنے کے لیے Lua انٹرپریٹر سے باہر نکلنا عملدرآمد. یہاں چال شیل کوڈ کو نمبرز کے طور پر انکوڈ کرنا ہے، پھر رن ٹائم کو غیر منسلک رسائی میں چلانا ہے، جو پروگرام کے عمل کو ڈیٹا میں چھلانگ لگاتا ہے۔ ایک اور مزے کی چال یہ ہے کہ ٹارگٹ Lua انٹرپریٹر آپ کو Lua bytecode چلانے دے گا اور عام Lua کوڈ کی طرح اس پر بھروسہ کرتا ہے۔ تو اس سب کا مقصد کیا ہے؟ کبھی کبھی مزہ سفر میں ہوتا ہے۔

جب غضب زدہ سیکیورٹی محققین الیکٹرک اسکوٹر کے لیے موبائل ایپ پر پوک کرنے کا فیصلہ کرتے ہیں تو آپ کو کیا ملتا ہے؟ بہت سارے پراسرار طور پر ہارن بجاتے اور چمکتے سکوٹر۔ اور جب وہی محققین آگے بڑھیں اور کاروں کو ہانک بنانے کی کوشش کریں؟ دور دراز کے خطرات کی واقعی متاثر کن فہرست تمام برانڈز کی گاڑیوں میں۔ لائیو GPS ٹریکنگ سے لے کر، لائٹس آن کرنے، دروازے کھولنے، اور یہاں تک کہ دور سے گاڑیاں شروع کرنے تک، [Sam Curry] اور اس کے خوش کن ہیکرز کے بینڈ نے ایسا کیا۔ متاثر ہونے والے بہت سے دکانداروں کے کریڈٹ پر، ہر کمزوری کا خاتمہ "انہوں نے فوراً ٹھیک کر دیا" کے ساتھ ہوتا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- ہمارے بارے میں

- تک رسائی حاصل

- رسائی

- قابل رسائی

- اکاؤنٹ

- اکاؤنٹس

- درست

- عمل

- فعال

- فعال طور پر

- اصل میں

- ایڈیشنل

- اعلی درجے کی

- اعلی درجے کا مستقل خطرہ

- کے خلاف

- تمام

- کی اجازت دیتا ہے

- اور

- ایک اور

- اپلی کیشن

- ظاہر

- نقطہ نظر

- اے پی ٹی

- منسلک

- حملہ

- اگست

- مصنف

- دستیاب

- واپس

- پچھلے دروازے

- بیک اپ

- برا

- بینڈ

- مار

- پیچھے

- کیا جا رہا ہے

- کے درمیان

- ارب

- بٹ

- بٹ کوائن

- بٹ کوائن کور

- بٹ کوائن ناٹس

- سووڈنگ کمپیوٹر

- بور

- فضلات

- برانڈز

- خلاف ورزی

- توڑ

- بگ کی اطلاع دیں

- بگ بونٹس

- تعمیر

- کاریں

- پکڑے

- مرکزی

- یقینی طور پر

- موقع

- تبدیل

- تبدیل کرنے

- چارٹ

- دعوی کیا

- دعوے

- اختتامی

- بادل

- کوڈ

- جمع

- کے مجموعے

- کس طرح

- پیچیدگی

- سمجھوتہ

- سمجھوتہ کیا

- سمجھوتہ

- منسلک

- الجھن

- پر مشتمل ہے

- کور

- بنیادی ڈویلپر

- اسی کے مطابق

- سکتا ہے

- جوڑے

- ٹوٹنا

- کریڈٹ

- اہم

- موجودہ

- موجودہ حالت

- اس وقت

- گاہک

- خطرے

- اعداد و شمار

- ڈیٹا بیس

- ڈیٹا سنٹر

- دسمبر

- فیصلے

- انحصار

- انحصار کرتا ہے

- تعینات

- تعیناتی

- اخذ کردہ

- ڈیسک ٹاپ

- تفصیلات

- اس بات کا تعین

- ڈیولپر

- آلہ

- نہیں کرتا

- دروازے

- ڈاٹ

- نیچے

- ڈاؤن لوڈ، اتارنا

- ڈرائیو

- ہر ایک

- یا تو

- الیکٹرک

- ملازم

- خفیہ کردہ

- اختتام پوائنٹ

- ختم ہو جاتا ہے

- انجنیئرنگ

- کافی

- پوری

- پوری

- ماحولیات

- بھی

- کبھی نہیں

- سب کچھ

- بالکل

- عملدرآمد

- پھانسی

- دھماکہ

- ظاہر

- تیز تر

- چند

- فائل

- فائلوں

- مل

- تلاش

- پہلا

- مقرر

- فلیش

- چمکتا

- غلطی

- آگے

- سے

- مکمل

- مزہ

- تقریب

- گیٹ وے

- نسل

- حاصل

- GitHub کے

- دی

- Go

- جا

- اچھا

- گوگل

- GPS

- قبضہ

- گروپ

- ہیکر

- ہیکروں

- ہو

- ہوا

- ہیش

- ہیشنگ

- Held

- یہاں

- اعلی

- تاریخ

- ہوم پیج (-)

- امید ہے کہ

- امید ہے کہ

- HOT

- کس طرح

- HTML

- HTTPS

- خیال

- کی نشاندہی

- تصویر

- تصاویر

- متاثر کن

- in

- واقعہ

- شامل

- شامل

- سمیت

- اشارہ

- انفرادی طور پر

- معلومات

- انسٹال

- انسٹال کرنا

- دلچسپ

- انٹرنیٹ

- مسئلہ

- IT

- تکرار

- خود

- سفر

- چھلانگ

- رکھیں

- کلیدی

- چابیاں

- جان

- جانا جاتا ہے

- زبان

- LastPass

- ذمہ داری

- امکان

- لائن

- لسٹ

- رہتے ہیں

- دیکھو

- تلاش

- دیکھنا

- بند

- مشین

- بنا

- اہم

- بنا

- بنانا

- میلویئر

- میں کامیاب

- بہت سے

- نقشہ

- بازار

- ماسٹر

- ریاضی

- معاملہ

- معاملات

- زیادہ سے زیادہ چوڑائی

- کا مطلب ہے کہ

- ذکر کیا

- میری

- شاید

- دس لاکھ

- برا

- کم سے کم

- موبائل

- موبائل اپلی کیشن

- جدید

- ماہ

- زیادہ

- منتقل

- تحریک

- نام

- نام

- تقریبا

- ضرورت ہے

- ضرورت

- نیٹ ورک

- نئی

- خبر

- خبر جاری

- نومبر

- تعداد

- تعداد

- سرکاری

- آف لائن

- پرانا

- ایک

- کھول

- اختیار

- حکم

- پیکج

- حصہ

- پاس ورڈ

- پاس ورڈز

- پی بی کے ڈی ایف 2۔

- مدت

- جسمانی

- سادہ

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پرہار

- مثبت

- ممکن

- خوبصورت

- پچھلا

- پہلے

- پرائمری

- نجی

- مسئلہ

- عمل

- پروگرام

- منصوبے

- وعدہ کیا ہے

- مناسب طریقے سے

- مقصد

- پش

- ازگر

- pytorch

- فوری

- بے ترتیب

- ریپپ

- حال ہی میں

- حال ہی میں

- بے شک

- باقاعدہ

- جاری

- ریلیز

- ریموٹ

- ہٹا دیا گیا

- دوبارہ

- رپورٹ

- کی نمائندگی کرتا ہے

- تحقیق

- محققین

- محفوظ

- قرارداد

- جواب

- نتیجہ

- نتائج کی نمائش

- اٹھتا ہے

- رسک

- چکر

- آر ٹی ایکس

- قوانین

- رن

- چل رہا ہے

- نمک

- سیم

- اسی

- سکیننگ

- کبھی

- دوسری

- محفوظ بنانے

- محفوظ

- سیکورٹی

- سیکورٹی محققین

- لگتا ہے

- سروس

- سروسز

- اجلاس

- مقرر

- قائم کرنے

- ترتیبات

- کئی

- ہونا چاہئے

- سلور

- صرف

- چھ

- سائز

- So

- سماجی

- معاشرتی انجینرنگ

- سافٹ ویئر کی

- حل

- کچھ

- کسی

- مخصوص

- خاص طور پر

- سپن

- ڈھیر لگانا

- شروع

- حالت

- کے اعداد و شمار

- رہنا

- چپکی

- ابھی تک

- چوری

- ذخیرہ

- کہانی

- کے نظام

- سسٹمز

- talos

- ہدف

- ھدف بنائے گئے

- ٹاسک

- ٹیکس

- ۔

- والٹ

- ان

- وہاں.

- اس ہفتے

- خطرہ

- کے ذریعے

- پھینک دو

- وقت

- ٹائمسٹیمپ

- کرنے کے لئے

- ٹوکن

- بھی

- کل

- ٹریکنگ

- شفافیت

- شفاف

- علاج

- ٹرگر

- ٹرسٹ

- ٹرننگ

- کے تحت

- بدقسمتی کی بات

- غیر مقفل

- اپ لوڈ کردہ

- us

- استعمال کی شرائط

- رکن کا

- صارفین

- ویکیومز

- والٹ

- والٹس

- گاڑیاں

- دکانداروں

- ورژن

- وکٹم

- مجازی

- مجازی مشین

- VPN

- نقصان دہ

- خطرے کا سامنا

- قابل اطلاق

- بٹوے

- انتباہ

- ویبپی

- ہفتے

- مہینے

- کیا

- چاہے

- جس

- جو بھی

- بڑے پیمانے پر

- وائلڈ

- گے

- لفظ

- الفاظ

- کام کر

- گا

- لکھنا

- سال

- اور

- زیفیرنیٹ

- زپ