1سینٹر آف کوانٹم ٹیکنالوجیز، نیشنل یونیورسٹی آف سنگاپور، سنگاپور

2الیکٹریکل اینڈ کمپیوٹر انجینئرنگ کا شعبہ، نیشنل یونیورسٹی آف سنگاپور

اس کاغذ کو دلچسپ لگتا ہے یا اس پر بات کرنا چاہتے ہیں؟ SciRate پر تبصرہ کریں یا چھوڑیں۔.

خلاصہ

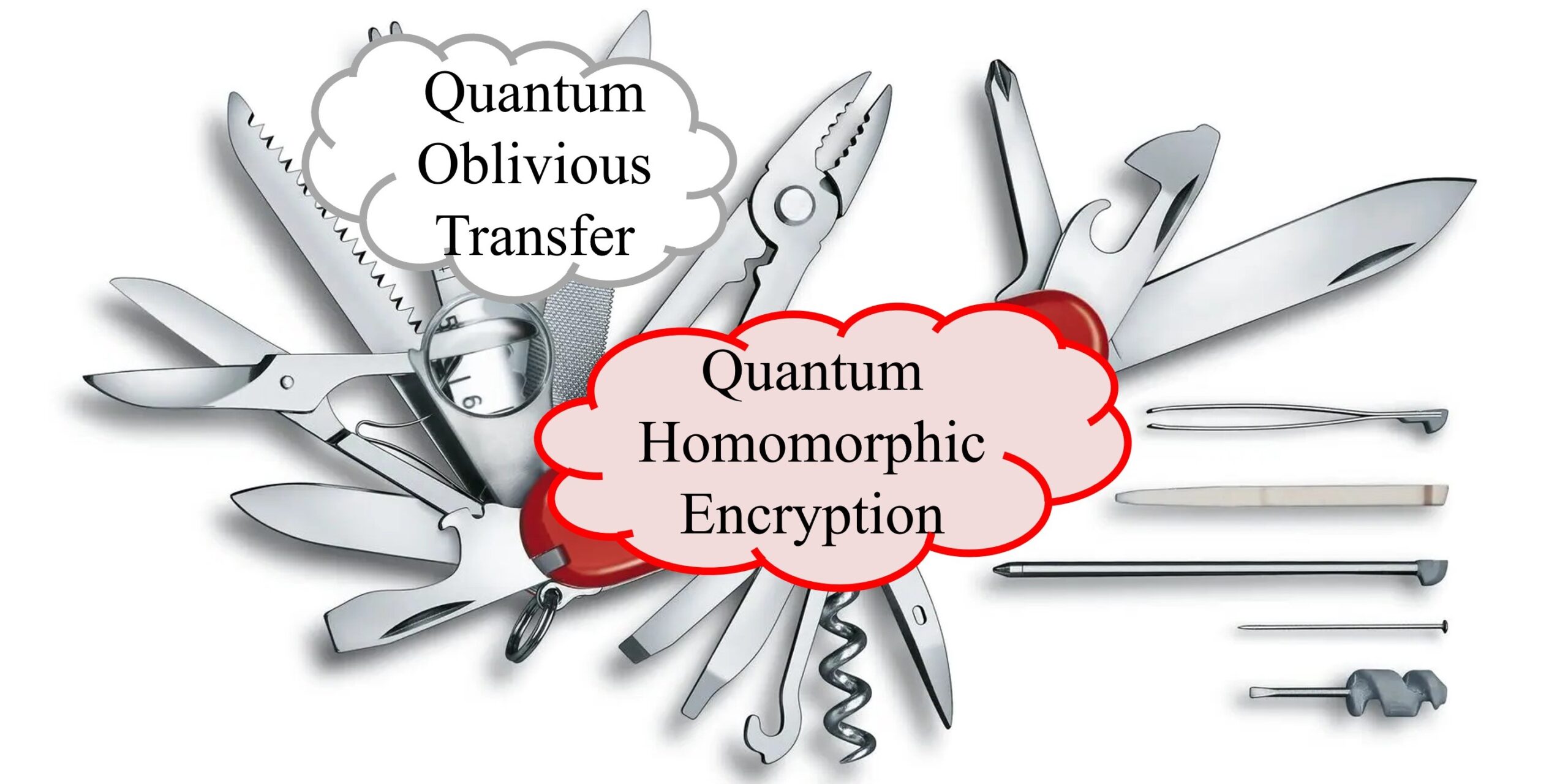

کوانٹم ہومومورفک انکرپشن، جو سرور کے ذریعے براہ راست انکرپٹڈ ڈیٹا پر کمپیوٹنگ کی اجازت دیتا ہے، ایک بنیادی پرائمیٹو ہے جس میں سے زیادہ پیچیدہ کوانٹم کرپٹوگرافی پروٹوکول بنائے جا سکتے ہیں۔ اس طرح کی تعمیرات کے ممکن ہونے کے لیے، کوانٹم ہومومورفک انکرپشن کو رازداری کی دو خصوصیات کو پورا کرنا ضروری ہے: ڈیٹا پرائیویسی جو اس بات کو یقینی بناتی ہے کہ ان پٹ ڈیٹا سرور سے پرائیویٹ ہے، اور سرکٹ پرائیویسی جو اس بات کو یقینی بناتی ہے کہ کمپیوٹیشن کے بعد سائفر ٹیکسٹ سرکٹ کے بارے میں کوئی اضافی معلومات ظاہر نہیں کرتا ہے۔ اسے انجام دینے کے لیے استعمال کیا جاتا ہے، خود حساب کتاب کے آؤٹ پٹ سے باہر۔ اگرچہ کلاسیکی خفیہ نگاری میں سرکٹ پرائیویسی کا اچھی طرح سے مطالعہ کیا جاتا ہے اور بہت سی ہومومورفک انکرپشن اسکیمیں اس سے لیس ہوسکتی ہیں، اس کے کوانٹم اینالاگ پر بہت کم توجہ دی گئی ہے۔ یہاں ہم معلومات کے نظریاتی تحفظ کے ساتھ کوانٹم ہومومورفک انکرپشن کے لیے سرکٹ پرائیویسی کی تعریف قائم کرتے ہیں۔ مزید برآں، ہم کوانٹم ہومومورفک انکرپشن میں کوانٹم فراموش منتقلی کو کم کرتے ہیں۔ اس کمی کو استعمال کرتے ہوئے، ہمارا کام سرکٹ پرائیویسی، ڈیٹا پرائیویسی اور کوانٹم ہومومورفک انکرپشن پروٹوکولز کے ایک وسیع خاندان کے لیے درستگی کے درمیان بنیادی تجارت کو کھولتا ہے، بشمول وہ اسکیمیں جو صرف کلفورڈ سرکٹس کی گنتی کی اجازت دیتی ہیں۔

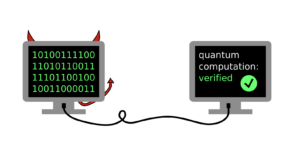

نمایاں تصویر: کوانٹم ہومومورفک انکرپشن، کوانٹم کرپٹوگرافی کا سوئس آرمی چاقو، کوانٹم فراموش ٹرانسفر بنا سکتا ہے۔

[سرایت مواد]

مقبول خلاصہ

اگر آپ میں سے کوئی ایک مخصوص پیچیدہ مسئلہ کو حل نہیں کر سکتا، تو ہاں، اور آپ کلاسیکی ہومومورفک انکرپشن استعمال کر سکتے ہیں۔ تاہم، کیا ہم قابل اعتراض مفروضے سے چھٹکارا پا سکتے ہیں؟ امید یہ ہے کہ کوانٹم میکینکس کو کوانٹم ہومومورفک انکرپشن میں لایا جائے، جو عام طور پر سیکورٹی کو بہتر بناتا ہے۔

ہمارے پیپر میں، ہم سوال کا جواب نہیں دیتے ہیں۔ آپ اور آپ کے اکاؤنٹنٹ میں سے ایک مطمئن نہیں ہو سکتا۔ آپ کی لیک ہونے والی معلومات اور آپ کے اکاؤنٹنٹ کے لیک ہونے والی معلومات کے درمیان تجارت ہے۔

► BibTeX ڈیٹا

► حوالہ جات

ہے [1] جوزف ایف فٹزسیمنز۔ "پرائیویٹ کوانٹم کمپیوٹیشن: بلائنڈ کوانٹم کمپیوٹنگ اور متعلقہ پروٹوکول کا تعارف"۔ npj کوانٹم معلومات 3، 1–11 (2017)۔

https://doi.org/10.1038/s41534-017-0025-3

ہے [2] ڈورٹ احرونوف، مائیکل بین-اور، اور ایلاد ایبان۔ "کوانٹم کمپیوٹیشن کے لیے انٹرایکٹو ثبوت" (2008) arXiv:0810.5375۔

https://doi.org/10.48550/arXiv.0810.5375

آر ایکس سی: 0810.5375

ہے [3] این براڈبینٹ، جوزف فٹزسیمنز، اور الہام کاشفی۔ "یونیورسل بلائنڈ کوانٹم کمپیوٹیشن"۔ 2009 میں کمپیوٹر سائنس کی بنیادوں پر 50 ویں سالانہ IEEE سمپوزیم۔ صفحات 517-526۔ (2009)۔

https://doi.org/10.1109/FOCS.2009.36

ہے [4] Tomoyuki Morimae اور Keisuke Fujii۔ "بلائنڈ کوانٹم کمپیوٹیشن پروٹوکول جس میں ایلس صرف پیمائش کرتی ہے"۔ طبیعات Rev. A 87, 050301 (2013)۔

https:///doi.org/10.1103/PhysRevA.87.050301

ہے [5] بین ڈبلیو ریچارڈٹ، فاک انگر، اور امیش وزیرانی۔ "کوانٹم سسٹمز کی کلاسیکل کمانڈ"۔ فطرت 496، 456–460 (2013)۔

https://doi.org/10.1038/nature12035

ہے [6] اتل منتری، ٹوماسو ایف ڈیمیری، نکولس سی مینیکیکی، اور جوزف ایف فٹزسیمنز۔ "بہاؤ ابہام: کلاسیکی طور پر چلنے والے اندھے کوانٹم کمپیوٹیشن کی طرف ایک راستہ"۔ طبیعات Rev. X 7, 031004 (2017)۔

https:///doi.org/10.1103/PhysRevX.7.031004

ہے [7] لی یو، کارلوس اے پیریز-ڈیلگاڈو، اور جوزف ایف فٹزسیمنز۔ "معلومات - نظریاتی طور پر محفوظ کوانٹم ہومومورفک انکرپشن پر حدود"۔ طبیعیات Rev. A 90, 050303 (2014)۔

https:///doi.org/10.1103/PhysRevA.90.050303

ہے [8] این براڈبینٹ اور سٹیسی جیفری۔ "کم ٹی گیٹ پیچیدگی کے سرکٹس کے لئے کوانٹم ہومومورفک انکرپشن"۔ Rosario Gennaro اور Matthew Robshaw میں، ایڈیٹرز، Advances in Cryptology – CRYPTO 2015۔ صفحات 609–629۔ برلن، ہائیڈلبرگ (2015)۔ اسپرنگر برلن ہیڈلبرگ۔

https://doi.org/10.1007/978-3-662-48000-7_30

ہے [9] Yfke Dulek، Christian Schaffner، اور Florian Speelman۔ "کثیراتی سائز کے سرکٹس کے لیے کوانٹم ہومومورفک انکرپشن"۔ میتھیو روبشا اور جوناتھن کٹز میں، ایڈیٹرز، ایڈوانسز ان کرپٹولوجی – کرپٹو 2016۔ صفحات 3–32۔ برلن، ہائیڈلبرگ (2016)۔ اسپرنگر برلن ہیڈلبرگ۔

https://doi.org/10.1007/978-3-662-53015-3_1

ہے [10] Si-Hui Tan, Joshua A. Kettlewell, Yingkai Ouyang, Lin Chen, and Joseph F. Fitzsimons. "ہومومورفک انکرپشن کے لیے ایک کوانٹم اپروچ"۔ سائنسی رپورٹس 6، 33467 (2016)۔

https://doi.org/10.1038/srep33467

ہے [11] Yingkai Ouyang، Si-Hui Tan، اور Joseph F. Fitzsimons. "کوانٹم کوڈز سے کوانٹم ہومومورفک انکرپشن"۔ طبیعیات Rev. A 98, 042334 (2018)۔

https:///doi.org/10.1103/PhysRevA.98.042334

ہے [12] ارمیلا مہادیو۔ "کوانٹم سرکٹس کے لیے کلاسیکل ہومومورفک انکرپشن"۔ SIAM جرنل آن کمپیوٹنگ 0، FOCS18–189 (2020)۔

https://doi.org/10.1137/18M1231055

ہے [13] Yingkai Ouyang اور Peter P. Rohde. "کوانٹم ہومومورفک انکرپشن اور کوانٹم ایرر تصحیح کی تشکیل کے لیے ایک عمومی فریم ورک" (2022) arXiv:2204.10471۔

https://doi.org/10.48550/arXiv.2204.10471

آر ایکس سی: 2204.10471

ہے [14] کریگ جنٹری۔ "مثالی جالیوں کا استعمال کرتے ہوئے مکمل طور پر ہومومورفک انکرپشن"۔ تھیوری آف کمپیوٹنگ پر 41 ویں سالانہ ACM سمپوزیم کی کارروائی میں۔ صفحات 169-178۔ (2009)۔

https://doi.org/10.1145/1536414.1536440

ہے [15] کریگ جنٹری۔ "ایک مکمل طور پر ہومومورفک انکرپشن اسکیم"۔ پی ایچ ڈی کا مقالہ۔ سٹینفورڈ یونیورسٹی. (2009)۔ url: crypto.stanford.edu/craig۔

https://crypto.stanford.edu/craig

ہے [16] کریگ گینٹری، شائی ہیلیوی، اور ونود ویکنتناتھن۔ "I-hop homomorphic encryption and rerandomizable yao سرکٹس"۔ کرپٹولوجی میں پیشرفت پر 30 ویں سالانہ کانفرنس کی کارروائی میں۔ صفحہ 155-172۔ CRYPTO'10Berlin، Heidelberg (2010)۔ اسپرنگر-ورلاگ۔

https://doi.org/10.1007/978-3-642-14623-7_9

ہے [17] Baoz Barak اور Zvika Brakerski۔ "کرپٹوگرافی کا سوئس آرمی چاقو" (2012) url: windowsontheory.org/2012/05/01/the-swiss-army-knife-of-cryptography/.

https://windowsontheory.org/2012/05/01/the-swiss-army-knife-of-cryptography/

ہے [18] یہودا لنڈیل۔ "کرپٹوگرافی کی بنیادوں پر سبق: oded Goldreich کے لیے وقف"۔ اسپرنگر پبلشنگ کمپنی، انکارپوریٹڈ۔ (2017)۔ پہلا ایڈیشن۔

https://doi.org/10.1007/978-3-319-57048-8

ہے [19] سعید اسماعیل زادے، نصراللہ پاکنیات، اور زیبا اسلمی۔ "ہومومورفک انکرپشن اسکیموں سے سادہ غافل ٹرانسفر پروٹوکول بنانے کے لیے ایک عام تعمیر"۔ دی جرنل آف سپر کمپیوٹنگ 78، 72–92 (2022)۔

https://doi.org/10.1007/s11227-021-03826-0

ہے [20] عمر رینگولڈ، لوکا ٹریویسن، اور سلیل ودھن۔ "کرپٹوگرافک پرائمیٹوز کے درمیان تخفیف کے تصورات"۔ مونی نور، ایڈیٹر، تھیوری آف کرپٹوگرافی میں۔ صفحہ 1-20۔ برلن، ہائیڈلبرگ (2004)۔ اسپرنگر برلن ہیڈلبرگ۔

https://doi.org/10.1007/978-3-540-24638-1_1

ہے [21] چنگ یی لائی اور کائی من چنگ۔ "اعداد و شمار کے لحاظ سے محفوظ کوانٹم ہومومورفک انکرپشن پر"۔ کوانٹم معلومات۔ کمپیوٹنگ 18، 785–794 (2018)۔

https://doi.org/10.26421/QIC18.9-10-4

ہے [22] مائیکل نیومین۔ "معلومات پر مزید حدود - نظریاتی طور پر محفوظ کوانٹم ہومومورفک انکرپشن" (2018) arXiv:1809.08719۔

https://doi.org/10.48550/arXiv.1809.08719

آر ایکس سی: 1809.08719

ہے [23] اشون نائک۔ "کوانٹم آٹومیٹا اور بے ترتیب رسائی کوڈز کے لیے بہترین نچلی حدیں"۔ کمپیوٹر سائنس کی بنیادوں پر 40ویں سالانہ سمپوزیم میں (Cat. No.99CB37039)۔ صفحات 369–376۔ (1999)۔

https:///doi.org/10.1109/SFFCS.1999.814608

ہے [24] Si-Hui Tan، Yingkai Ouyang، اور Peter P. Rohde. "ہم آہنگ ریاستوں کے ساتھ عملی کچھ حد تک محفوظ کوانٹم کچھ ہومومورفک خفیہ کاری"۔ طبیعات Rev. A 97, 042308 (2018)۔

https:///doi.org/10.1103/PhysRevA.97.042308

ہے [25] Yingkai Ouyang، Si-Hui Tan، Joseph Fitzsimons، اور Peter P. Rohde. "لکیری آپٹکس کوانٹم کمپیوٹیشن کا ہومومورفک انکرپشن روشنی کی تقریباً صوابدیدی حالتوں پر غیر علامتی طور پر کامل حفاظت کے ساتھ"۔ فزیکل ریویو ریسرچ 2، 013332 (2020)۔

https:///doi.org/10.1103/PhysRevResearch.2.013332

ہے [26] آندرے چیلوکس، آئرڈینس کیرینیڈس، اور جیمی سکورا۔ "کوانٹم بھول جانے والی منتقلی کے لیے کم حدیں"۔ کوانٹم معلومات۔ کمپیوٹنگ 13، 158–177 (2013)۔

https://doi.org/10.26421/QIC13.1-2-9

ہے [27] آندرے چیلوکس اور جیمی سکورا۔ نیم ایماندار کوانٹم اولیویئس ٹرانسفر کے لیے بہترین حدود۔ شکاگو جرنل آف تھیوریٹیکل کمپیوٹر سائنس 2016 (2016)۔

https:///doi.org/10.4086/cjtcs.2016.013

ہے [28] ریان امیری، رابرٹ سٹارک، ڈیوڈ ریخمتھ، ایتوپ وی. پتھور، میشل میکوڈا، لاڈیسلاو میشٹا، جونیئر، میلوسلاو ڈوسک، پیٹروس والڈن، اور ایریکا اینڈرسن۔ "نامکمل 1-آؤٹ-آف-2 کوانٹم فراموش منتقلی: حدود، ایک پروٹوکول، اور اس کا تجرباتی نفاذ"۔ PRX کوانٹم 2، 010335 (2021)۔

https:///doi.org/10.1103/PRXQuantum.2.010335

ہے [29] Koenraad MR Audenaert اور Milán Mosonyi۔ "کوانٹم ایک سے زیادہ ریاستی امتیاز میں خرابی کے امکانات اور غیر علامتی غلطی کے ایکسپوننٹ پر بالائی حد"۔ جرنل آف میتھمیٹیکل فزکس 55، 102201 (2014)۔

https://doi.org/10.1063/1.4898559

ہے [30] کارل ڈبلیو ہیلسٹروم۔ "ڈیٹیکشن تھیوری اور کوانٹم میکینکس"۔ معلومات اور کنٹرول 10، 254–291 (1967)۔

https://doi.org/10.1016/S0019-9958(67)90302-6

ہے [31] الیگزینڈر ایس ہولیوو۔ "کوانٹم کمیونیکیشن چینل کے ذریعے منتقل کی جانے والی معلومات کی مقدار کی حد"۔ معلومات کی ترسیل کے مسائل 9، 177–183 (1973)۔ url: http://mi.mathnet.ru/ppi903۔

http://mi.mathnet.ru/ppi903

ہے [32] جان واٹروس۔ "کوانٹم معلومات کا نظریہ"۔ کیمبرج یونیورسٹی پریس۔ (2018)۔

https://doi.org/10.1017/9781316848142

ہے [33] CA Fuchs اور J. وان ڈی گراف۔ "کوانٹم مکینیکل حالتوں کے لیے کرپٹوگرافک امتیازی اقدامات"۔ آئی ای ای ای ٹرانزیکشنز آن انفارمیشن تھیوری 45، 1216–1227 (1999)۔

https://doi.org/10.1109/18.761271

ہے [34] A. Uhlmann. *-الجبرا کی ریاستی جگہ میں "منتقلی کا امکان"۔ ریاضی کی طبیعیات 9، 273–279 (1976) پر رپورٹس۔

https://doi.org/10.1016/0034-4877(76)90060-4

ہے [35] مائیکل اے نیلسن اور آئزک چوانگ۔ "کوانٹم کمپیوٹیشن اور کوانٹم معلومات: 10 ویں سالگرہ ایڈیشن"۔ کیمبرج یونیورسٹی پریس۔ (2010)۔

https://doi.org/10.1017/CBO9780511976667

ہے [36] Hoi-Kwong Lo. "کوانٹم محفوظ کمپیوٹیشنز کی عدم تحفظ"۔ طبیعات Rev. A 56, 1154–1162 (1997)۔

https:///doi.org/10.1103/PhysRevA.56.1154

ہے [37] راجر کولبیک۔ "محفوظ دو فریق کلاسیکی حساب کتاب کا ناممکن"۔ طبیعات Rev. A 76, 062308 (2007)۔

https:///doi.org/10.1103/PhysRevA.76.062308

ہے [38] کارلوس موچن۔ "کوانٹم کمزور سکہ من مانی طور پر چھوٹے تعصب کے ساتھ پلٹنا" (2007) arXiv:0711.4114۔

https://doi.org/10.48550/arXiv.0711.4114

آر ایکس سی: 0711.4114

ہے [39] آندرے چیلوکس اور آئرڈینس کیرینیڈس۔ "بہترین کوانٹم مضبوط سکہ پلٹنا"۔ 2009 میں کمپیوٹر سائنس کی بنیادوں پر 50 ویں سالانہ IEEE سمپوزیم۔ صفحات 527–533۔ IEEE (2009)۔

https://doi.org/10.1109/FOCS.2009.71

ہے [40] Dorit Aharonov، André Chailloux، Maor Ganz، Iordanis Kerenidis، اور Loïck Magnin۔ "منمانی طور پر چھوٹے تعصب کے ساتھ پلٹتے ہوئے کوانٹم کمزور سکے کے وجود کا ایک آسان ثبوت"۔ SIAM جرنل آن کمپیوٹنگ 45، 633–679 (2016)۔

https://doi.org/10.1137/14096387X

ہے [41] کارل اے ملر۔ "موثر کوانٹم کمزور سکے کے پلٹنے کا ناممکن"۔ تھیوری آف کمپیوٹنگ پر 52 ویں سالانہ ACM SIGACT سمپوزیم کی کارروائی میں۔ صفحات 916-929۔ نیویارک، نیویارک، امریکہ (2020)۔ ایسوسی ایشن برائے کمپیوٹنگ مشینری۔

ہے [42] Hoi-Kwong Lo اور HF Chau۔ "کیا کوانٹم بٹ عزم واقعی ممکن ہے؟"۔ طبیعات Rev. Lett. 78، 3410–3413 (1997)۔

https:///doi.org/10.1103/PhysRevLett.78.3410

ہے [43] ڈومینک میئرز۔ "غیر مشروط طور پر محفوظ کوانٹم بٹ عزم ناممکن ہے"۔ طبیعیات Rev. Lett. 78، 3414–3417 (1997)۔

https:///doi.org/10.1103/PhysRevLett.78.3414

کی طرف سے حوالہ دیا گیا

یہ مقالہ کوانٹم میں کے تحت شائع کیا گیا ہے۔ Creative Commons انتساب 4.0 انٹرنیشنل (CC BY 4.0) لائسنس کاپی رائٹ اصل کاپی رائٹ ہولڈرز جیسے مصنفین یا ان کے اداروں کے پاس رہتا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ایڈریین ایشلے کے ساتھ مستقبل کا نقشہ بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://quantum-journal.org/papers/q-2023-04-13-976/

- : ہے

- ][p

- 1

- 10

- 11

- 1999

- 2012

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 28

- 39

- 67

- 7

- 8

- 9

- 98

- a

- ہمارے بارے میں

- خلاصہ

- تک رسائی حاصل

- اکاؤنٹنگ

- ACM

- ایڈیشنل

- اضافی معلومات

- ترقی

- وابستگیاں

- کے بعد

- الیگزینڈر

- کی اجازت دیتا ہے

- محیط

- اور

- سالگرہ

- سالانہ

- جواب

- نقطہ نظر

- کیا

- فوج

- AS

- ایسوسی ایشن

- مفروضہ

- توجہ

- مصنف

- مصنفین

- BE

- برلن

- کے درمیان

- سے پرے

- تعصب

- بٹ

- توڑ

- لانے

- وسیع

- تعمیر

- تعمیر

- by

- کیمبرج

- کر سکتے ہیں

- نہیں کر سکتے ہیں

- ، کارل

- CAT

- چینل

- چن

- شکاگو

- مربوط

- سکے

- تبصرہ

- وابستگی

- عمومی

- مواصلات

- کمپنی کے

- پیچیدہ

- پیچیدگی

- پیچیدہ

- حساب

- گنتی

- کمپیوٹر

- کمپیوٹر انجینئرنگ

- کمپیوٹر سائنس

- کمپیوٹنگ

- کانفرنس

- تعمیر

- تعمیر

- مواد

- برعکس

- حصہ ڈالا

- کنٹرول

- کاپی رائٹ

- کریگ

- کرپٹو

- cryptographic

- کرپٹپٹ

- اعداد و شمار

- ڈیٹا کی رازداری

- ڈیوڈ

- وقف

- یہ

- براہ راست

- تبعیض

- بات چیت

- کارفرما

- ایڈیشن

- ایڈیٹر

- ہنر

- ایمبیڈڈ

- خفیہ کردہ

- خفیہ کاری

- انجنیئرنگ

- یقینی بناتا ہے

- لیس

- Erika

- خرابی

- قائم کرو

- Ether (ETH)

- خاندان

- فرم

- کے لئے

- بنیادیں

- فریم ورک

- سے

- مکمل طور پر

- بنیادی

- مزید برآں

- جنرل

- حاصل

- جا

- یہاں

- ہولڈرز

- امید ہے کہ

- کس طرح

- تاہم

- HTTP

- HTTPS

- مثالی

- IEEE

- تصویر

- نفاذ

- ناممکن

- بہتر ہے

- in

- سمیت

- انکم

- شامل

- معلومات

- معلومات

- ان پٹ

- اداروں

- دلچسپ

- بین الاقوامی سطح پر

- تعارف

- IT

- میں

- خود

- جیمی

- جاوا سکرپٹ

- ایوب

- جان

- جرنل

- فوٹو

- جان

- لیک

- لیک

- جانیں

- چھوڑ دو

- لائسنس

- روشنی

- حدود

- تھوڑا

- کھو

- لو

- مشینری

- بناتا ہے

- بہت سے

- ریاضیاتی

- زیادہ سے زیادہ چوڑائی

- پیمائش

- اقدامات

- میکینکس

- مائیکل

- ملر

- مہینہ

- زیادہ

- ایک سے زیادہ

- قومی

- فطرت، قدرت

- نئی

- NY

- اگلے

- نکولس

- NY

- of

- on

- ایک

- کھول

- نظریات

- اصل

- دوسری صورت میں

- پیداوار

- کاغذ.

- راستہ

- کامل

- انجام دینے کے

- پیٹر

- جسمانی

- طبعیات

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- ممکن

- پریس

- آدم

- کی رازداری

- نجی

- امکان

- مسئلہ

- مسائل

- کارروائییں

- ثبوت

- ثبوت

- خصوصیات

- پروٹوکول

- پروٹوکول

- شائع

- پبلیشر

- پبلشنگ

- مقدار

- کوانٹم

- کمانٹم کمپیوٹنگ

- کوانٹم خفیہ نگاری

- کوانٹم غلطی کی اصلاح

- کوانٹم معلومات

- کوانٹم میکینکس

- کوانٹم سسٹمز

- سوال

- بے ترتیب

- موصول

- کو کم

- حوالہ جات

- متعلقہ

- باقی

- رپورٹیں

- تحقیق

- ظاہر

- کا جائزہ لینے کے

- چھٹکارا

- ROBERT

- ریان

- s

- مطمئن

- سکیم

- منصوبوں

- سائنس

- محفوظ بنانے

- سیکورٹی

- سیم

- سادہ

- سنگاپور

- چھوٹے

- حل

- خلا

- مخصوص

- اسٹینفورڈ

- اسٹینفورڈ یونیورسٹی

- حالت

- امریکہ

- مضبوط

- اس طرح

- سپر کام کرنا

- سوئس

- سمپوزیم

- سسٹمز

- ٹیکس

- ٹیکنالوجی

- کہ

- ۔

- کے بارے میں معلومات

- ریاست

- ان

- نظریاتی

- وقت

- عنوان

- کرنے کے لئے

- کی طرف

- معاملات

- منتقل

- کے تحت

- یونیورسٹی

- URL

- امریکا

- استعمال کی شرائط

- عام طور پر

- حجم

- W

- جس

- جبکہ

- گے

- ساتھ

- کام

- X

- سال

- اور

- اپنے آپ کو

- یو ٹیوب پر

- زیفیرنیٹ