پچھلے ہفتے کے آخر میں، مائیکروسافٹ نے ایک رپورٹ شائع کی جس کا عنوان تھا۔ غیر مجاز ای میل تک رسائی کے لیے Storm-0558 تکنیک کا تجزیہ.

اس ڈرامائی دستاویز میں، کمپنی کی سیکیورٹی ٹیم نے پہلے سے غیر واضح ہیک کے پس منظر کا انکشاف کیا جس میں ای میل ٹیکسٹ، منسلکات اور بہت کچھ سمیت ڈیٹا تک رسائی حاصل کی گئی تھی۔

تقریباً 25 تنظیموں سے، بشمول سرکاری ایجنسیاں اور عوامی کلاؤڈ میں متعلقہ صارفین کے اکاؤنٹس۔

بری خبر، اگرچہ بظاہر صرف 25 تنظیموں پر حملہ کیا گیا تھا، یہ ہے کہ اس سائبر کرائم نے اس کے باوجود بڑی تعداد میں افراد کو متاثر کیا ہے، اس لیے کہ کچھ امریکی حکومتی ادارے دسیوں سے لے کر سیکڑوں ہزاروں افراد کو کہیں بھی ملازمت دیتے ہیں۔

اچھی خبر، کم از کم ہم میں سے اکثریت کے لیے جو بے نقاب نہیں ہوئے، یہ ہے کہ حملے میں استعمال ہونے والی چالیں اور بائی پاس کافی مخصوص تھے کہ مائیکروسافٹ کے خطرے کے شکاری ان کو قابل اعتماد طریقے سے تلاش کرنے کے قابل تھے، اس لیے حتمی کل 25 تنظیمیں واقعی ایک مکمل ہٹ لسٹ لگتی ہے۔

سیدھے الفاظ میں، اگر آپ نے ابھی تک مائیکروسافٹ سے اس ہیک کا حصہ بننے کے بارے میں براہ راست نہیں سنا ہے (کمپنی نے واضح طور پر متاثرین کی فہرست شائع نہیں کی ہے)، تو آپ یہ بھی سمجھ سکتے ہیں کہ آپ بالکل واضح ہیں۔

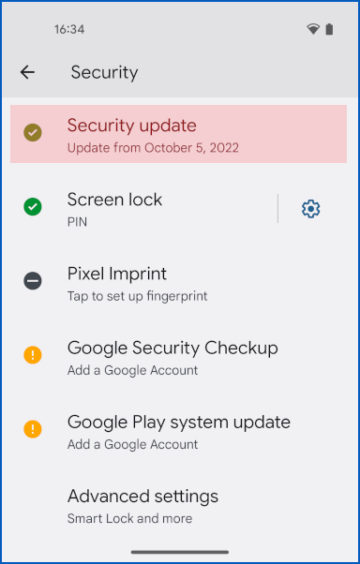

اس سے بھی بہتر، اگر یہاں صحیح لفظ ہے تو، حملہ مائیکروسافٹ کے بیک اینڈ آپریشنز میں سیکیورٹی کی دو ناکامیوں پر انحصار کرتا ہے، یعنی دونوں کمزوریوں کو "گھر میں" طے کیا جا سکتا ہے، بغیر کسی کلائنٹ سائیڈ سافٹ ویئر یا کنفیگریشن اپ ڈیٹس کو آگے بڑھائے۔

اس کا مطلب ہے کہ کوئی نازک پیچ نہیں ہے جسے آپ کو جلدی سے باہر نکلنے اور خود کو انسٹال کرنے کی ضرورت ہے۔

وہ صفر دن جو نہیں تھے۔

صفر کے دن، جیسا کہ آپ جانتے ہیں، وہ حفاظتی سوراخ ہوتے ہیں جنہیں برے لوگوں نے پہلے تلاش کیا اور اس سے فائدہ اٹھانے کا طریقہ معلوم کیا، اس طرح کوئی دن دستیاب نہیں بچا جس کے دوران انتہائی حساس اور باخبر سیکیورٹی ٹیمیں بھی حملوں سے پہلے ہی پیچ کر سکتی تھیں۔

تکنیکی طور پر، اس لیے، ان دو Storm-0558 سوراخوں کو صفر دنوں میں شمار کیا جا سکتا ہے، کیونکہ مائیکروسافٹ اس میں شامل کمزوریوں سے نمٹنے کے قابل ہونے سے پہلے بدمعاشوں نے کیڑے کا بھرپور فائدہ اٹھایا۔

تاہم، یہ دیکھتے ہوئے کہ مائیکروسافٹ نے اپنی کوریج میں لفظ "زیرو ڈے" سے احتیاط سے گریز کیا، اور یہ دیکھتے ہوئے کہ سوراخوں کو ٹھیک کرنے کے لیے ہم سب کو پیچ ڈاؤن لوڈ کرنے کی ضرورت نہیں ہے، آپ دیکھیں گے کہ ہم نے اوپر کی سرخی میں ان کا حوالہ دیا ہے۔ نیم صفر دن، اور ہم اس کی تفصیل اس پر چھوڑ دیں گے۔

اس کے باوجود، اس معاملے میں دو باہم منسلک سیکورٹی مسائل کی نوعیت تین چیزوں کی ایک اہم یاد دہانی ہے، یعنی:

- اپلائیڈ کرپٹوگرافی مشکل ہے۔

- سیکیورٹی کی تقسیم مشکل ہے۔

- خطرے کا شکار کرنا مشکل ہے۔

برائی کی پہلی نشانیوں میں بدمعاشوں کو آؤٹ لک ویب ایکسیس (OWA) کے ذریعے متاثرین کے ایکسچینج ڈیٹا میں چھپتے ہوئے دکھایا گیا، غیر قانونی طور پر حاصل کردہ تصدیقی ٹوکنز کا استعمال کرتے ہوئے۔

عام طور پر، ایک توثیقی ٹوکن ایک عارضی ویب کوکی ہے، جو ہر آن لائن سروس کے لیے مخصوص ہے جو آپ استعمال کرتے ہیں، جو سروس آپ کے براؤزر کو بھیجتی ہے جب آپ اپنی شناخت کو تسلی بخش معیار پر ثابت کر دیتے ہیں۔

سیشن کے آغاز میں اپنی شناخت کو مضبوطی سے قائم کرنے کے لیے، آپ کو ایک پاس ورڈ اور ایک بار استعمال ہونے والا 2FA کوڈ درج کرنے کی ضرورت ہو سکتی ہے، ایک خفیہ نگاری والی "پاسکی" ڈیوائس پیش کرنے کے لیے جیسے کہ یوبیکی، یا ایک سمارٹ کارڈ کو کھولنے اور داخل کرنے کے لیے۔ قاری

اس کے بعد، آپ کے براؤزر کو جاری کردہ تصدیقی کوکی ایک مختصر مدت کے پاس کے طور پر کام کرتی ہے تاکہ آپ کو سائٹ کے ساتھ ہونے والے ہر ایک تعامل کے لیے بار بار اپنا پاس ورڈ درج کرنے، یا اپنا سیکیورٹی ڈیوائس پیش کرنے کی ضرورت نہ ہو۔

آپ لاگ ان کے ابتدائی عمل کے بارے میں سوچ سکتے ہیں جیسے ایئر لائن کے چیک ان ڈیسک پر اپنا پاسپورٹ پیش کرنا، اور بورڈنگ کارڈ کے طور پر تصدیقی ٹوکن جو آپ کو ایک مخصوص پرواز کے لیے ہوائی اڈے اور ہوائی جہاز پر جانے دیتا ہے۔

بعض اوقات آپ کو اپنا پاسپورٹ دوبارہ دکھا کر اپنی شناخت کی تصدیق کرنے کی ضرورت پڑ سکتی ہے، جیسے کہ آپ ہوائی جہاز میں سوار ہونے سے پہلے، لیکن اکثر بورڈنگ کارڈ دکھانا آپ کے لیے "وہاں ہونے کا حق" قائم کرنے کے لیے کافی ہوگا۔ ہوائی اڈے کے ایئر سائیڈ حصوں کے آس پاس کا راستہ۔

ممکنہ وضاحتیں ہمیشہ درست نہیں ہوتیں۔

جب بدمعاش اپنی ویب درخواستوں کے HTTP ہیڈرز میں کسی اور کے توثیقی ٹوکن کے ساتھ ظاہر ہونا شروع کر دیتے ہیں، تو سب سے زیادہ ممکنہ وضاحتوں میں سے ایک یہ ہے کہ مجرموں نے متاثرہ کے کمپیوٹر پر پہلے ہی میلویئر لگا دیا ہے۔

اگر وہ میلویئر شکار کے نیٹ ورک ٹریفک کی جاسوسی کے لیے ڈیزائن کیا گیا ہے، تو یہ عام طور پر بنیادی ڈیٹا کو استعمال کے لیے تیار کیے جانے کے بعد دیکھ سکتا ہے، لیکن اس سے پہلے کہ اسے انکرپٹ کیا جائے اور بھیج دیا جائے۔

اس کا مطلب ہے کہ بدمعاش اہم پرائیویٹ براؤزنگ ڈیٹا کو چوری کر سکتے ہیں، بشمول تصدیقی ٹوکنز۔

عام طور پر، حملہ آور توثیق کے ٹوکن کو نہیں سونگ سکتے جب وہ انٹرنیٹ پر سفر کرتے ہیں، جیسا کہ وہ عام طور پر 2010 تک کر سکتے تھے۔ اس کی وجہ یہ ہے کہ ان دنوں ہر معروف آن لائن سروس کا تقاضا ہے کہ لاگ ان صارفین کو آنے اور جانے والے ٹریفک کو HTTPS کے ذریعے سفر کرنا چاہیے۔ ، اور صرف HTTPS کے ذریعے، مختصر کے لیے محفوظ HTTP.

HTTPS TLS استعمال کرتا ہے، مختصر کے لیے نقل و حمل کی پرت سیکورٹی، جو اس کے نام سے ظاہر ہوتا ہے۔ تمام ڈیٹا کو مضبوطی سے انکرپٹ کیا جاتا ہے کیونکہ یہ آپ کے براؤزر سے نکلتا ہے لیکن نیٹ ورک پر آنے سے پہلے، اور اسے اس وقت تک ڈکرپٹ نہیں کیا جاتا جب تک کہ یہ دوسرے سرے پر مطلوبہ سرور تک نہ پہنچ جائے۔ ڈیٹا کو ختم کرنے کا وہی عمل الٹا اس ڈیٹا کے لیے ہوتا ہے جسے سرور اپنے جوابات میں واپس بھیجتا ہے، یہاں تک کہ اگر آپ اس ڈیٹا کو بازیافت کرنے کی کوشش کرتے ہیں جو موجود نہیں ہے اور تمام سرور کو آپ کو یہ بتانے کی ضرورت ہوتی ہے کہ وہ غلط ہے۔ 404 Page not found.

خوش قسمتی سے، مائیکروسافٹ کے خطرے کا شکار کرنے والوں کو جلد ہی احساس ہو گیا کہ جعلی ای میل کے تعاملات نیٹ ورک کنکشن کے کلائنٹ کی طرف سے پیدا ہونے والے مسئلے کی وجہ سے نہیں تھے، یہ ایک مفروضہ ہے جس سے متاثرہ تنظیموں کو میلویئر کی تلاش میں 25 الگ الگ جنگلی ہنس کا پیچھا کرنے پر بھیج دیا گیا ہو گا۔ وہاں نہیں

اگلی ممکنہ وضاحت یہ ہے کہ نظریہ میں اسے ٹھیک کرنا آسان ہے (کیونکہ اسے ایک ہی بار میں سب کے لیے طے کیا جا سکتا ہے)، لیکن عملی طور پر صارفین کے لیے زیادہ تشویشناک ہے، یعنی کہ بدمعاشوں نے توثیق بنانے کے عمل سے کسی طرح سمجھوتہ کر لیا ہے۔ پہلی جگہ میں ٹوکن.

ایسا کرنے کا ایک طریقہ یہ ہوگا کہ ان سرورز کو ہیک کیا جائے جو انہیں تیار کرتے ہیں اور پہلے صارف کی شناخت کو چیک کیے بغیر ایک درست ٹوکن تیار کرنے کے لیے بیک ڈور لگانا ہے۔

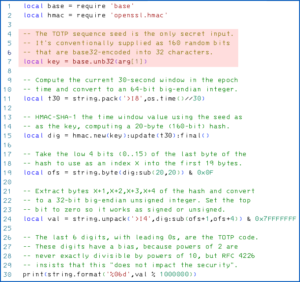

ایک اور طریقہ، جو بظاہر وہی ہے جس کی مائیکروسافٹ نے اصل میں تفتیش کی تھی، یہ ہے کہ حملہ آور تصدیقی سرورز سے کافی ڈیٹا چرانے میں کامیاب ہو گئے تھے تاکہ اپنے لیے جعلی لیکن درست نظر آنے والے تصدیقی ٹوکن تیار کر سکیں۔

اس سے یہ ظاہر ہوتا ہے کہ حملہ آور کرپٹوگرافک دستخط کرنے والی کلیدوں میں سے ایک کو چرانے میں کامیاب ہو گئے تھے جسے توثیق کرنے والا سرور اپنے جاری کردہ ٹوکنز میں "موزوں کی مہر" پر مہر لگانے کے لیے استعمال کرتا ہے، تاکہ کسی کے لیے جعلی ٹوکن بنانا اتنا ہی اچھا ہو جتنا ناممکن ہے۔ یہ جمع ہو جائے گا.

جاری کردہ ہر رسائی ٹوکن میں ڈیجیٹل دستخط شامل کرنے کے لیے ایک محفوظ نجی کلید کا استعمال کرتے ہوئے، ایک توثیق کرنے والا سرور ماحولیاتی نظام میں موجود کسی دوسرے سرور کے لیے ان ٹوکنز کی درستگی کی جانچ کرنا آسان بناتا ہے جو وہ وصول کرتے ہیں۔ اس طرح، توثیق کرنے والا سرور مختلف نیٹ ورکس اور سروسز پر بھی قابل اعتماد طریقے سے کام کر سکتا ہے، بغیر کبھی بھی حقیقی، معروف اچھے ٹوکنز کی ایک لیک ہونے والی فہرست کو شیئر کرنے (اور باقاعدگی سے اپ ڈیٹ کرنے) کی ضرورت کے۔

ایک ہیک جو کام کرنے والا نہیں تھا۔

مائیکروسافٹ نے بالآخر اس بات کا تعین کیا کہ Storm-0558 حملے میں بدمعاش رسائی کے ٹوکنز پر قانونی طور پر دستخط کیے گئے تھے، جس سے ایسا لگتا تھا کہ کسی نے واقعی کمپنی پر دستخط کرنے والی کلید کو چٹکی دی تھی…

…لیکن وہ اصل میں بالکل صحیح قسم کے ٹوکن نہیں تھے۔

سمجھا جاتا ہے کہ کارپوریٹ اکاؤنٹس کو Azure Active Directory (AD) ٹوکنز کا استعمال کرتے ہوئے کلاؤڈ میں تصدیق شدہ ہونا چاہیے، لیکن ان جعلی اٹیک ٹوکنز پر دستخط کیے گئے تھے جسے MSA کلید کہا جاتا ہے، مختصر کے لیے Microsoft اکاؤنٹ، جو ظاہر ہے کہ AD پر مبنی کارپوریٹ اکاؤنٹس کے بجائے اسٹینڈ اسٹون صارف اکاؤنٹس کا حوالہ دینے کے لئے استعمال ہونے والی ابتدا ہے۔

واضح طور پر، بدمعاش جعلی تصدیقی ٹوکن بنا رہے تھے جو مائیکروسافٹ کے سیکورٹی چیک کو پاس کر چکے تھے، پھر بھی ان ٹوکنز پر ایسے دستخط کیے گئے تھے جیسے کسی صارف کے لیے کسی کارپوریٹ اکاؤنٹ میں لاگ ان کرنے کے بجائے کسی ذاتی Outlook.com اکاؤنٹ میں لاگ ان کر رہے ہوں۔

ایک لفظ میں، "کیا؟!!؟!"

بظاہر، بدمعاش کارپوریٹ سطح پر دستخط کرنے والی کلید کو چوری کرنے کے قابل نہیں تھے، صرف صارف کی سطح کی ایک (یہ صارف کی سطح کے صارفین کی توہین نہیں ہے، صرف دو حصوں کو تقسیم کرنے اور الگ کرنے کے لیے ایک دانشمندانہ خفیہ احتیاط ہے۔ ماحولیاتی نظام)۔

لیکن اس پہلے نیم صفر کے دن کو ختم کرنے کے بعد، یعنی مائیکروسافٹ کے خفیہ نگاری کا راز حاصل کرنے کے بعد، بدمعاشوں کو بظاہر دوسرا نیم صفر دن ملا جس کے ذریعے وہ صارف کے اکاؤنٹ کی کلید کے ساتھ دستخط شدہ رسائی ٹوکن پاس کر سکتے تھے۔ "یہ کلید یہاں سے تعلق نہیں رکھتی" کا اشارہ دینا چاہیے تھا گویا اس کی بجائے یہ Azure AD کے دستخط شدہ ٹوکن ہو۔

دوسرے لفظوں میں، اگرچہ بدمعاش حملے کے لیے غلط قسم کی دستخطی چابی کے ساتھ پھنس گئے تھے جس کی انہوں نے منصوبہ بندی کی تھی، اس کے باوجود انہوں نے تقسیم اور الگ الگ حفاظتی اقدامات کو نظرانداز کرنے کا ایک طریقہ ڈھونڈ لیا جو ان کی چوری شدہ چابی کو کام کرنے سے روکنا تھا۔

مزید بری اور اچھی خبریں۔

مائیکروسافٹ کے لیے بری خبر یہ ہے کہ یہ واحد موقع نہیں ہے جب کمپنی کو گزشتہ سال میں کلیدی سیکیورٹی پر دستخط کرنے کے سلسلے میں خواہشمند پائی گئی ہو۔

۔ تازہ ترین پیچ منگلدرحقیقت، مائیکروسافٹ نے تاخیر سے بدمعاش، میلویئر سے متاثرہ ونڈوز کرنل ڈرائیوروں کے ایک گروپ کے خلاف بلاک لسٹ تحفظ کی پیشکش کرتے ہوئے دیکھا جس پر خود ریڈمنڈ نے اپنے ونڈوز ہارڈ ویئر ڈیولپر پروگرام کے تحت دستخط کیے ہیں۔

اچھی خبر یہ ہے کہ، کیونکہ بدمعاش صارفین کی طرز کی خفیہ کلید کے ساتھ دستخط شدہ کارپوریٹ طرز تک رسائی کے ٹوکن استعمال کر رہے تھے، اس لیے جب مائیکروسافٹ کی سیکیورٹی ٹیم کو معلوم ہو جاتا کہ کیا تلاش کرنا ہے تو ان کے بدمعاش تصدیقی اسناد کو قابل اعتماد طور پر خطرے سے دوچار کیا جا سکتا ہے۔

جرگن سے بھرپور زبان میں، مائیکروسافٹ نوٹ کرتا ہے کہ:

درخواستوں پر دستخط کرنے کے لیے غلط کلید کے استعمال نے ہماری تفتیشی ٹیموں کو اداکاروں تک رسائی کی تمام درخواستیں دیکھنے کی اجازت دی جو ہمارے انٹرپرائز اور صارفی نظام دونوں میں اس طرز پر عمل پیرا ہیں۔

دعوے کے اس دائرہ کار پر دستخط کرنے کے لیے غلط کلید کا استعمال اداکار کی سرگرمی کا واضح اشارہ تھا کیونکہ کوئی بھی مائیکروسافٹ سسٹم اس طرح ٹوکن پر دستخط نہیں کرتا ہے۔

سادہ انگریزی میں، اس حقیقت کا منفی پہلو کہ مائیکروسافٹ میں کوئی بھی اس کے بارے میں پہلے سے نہیں جانتا تھا (اس طرح اسے فعال طور پر پیچ کرنے سے روکتا ہے)، ستم ظریفی یہ ہے کہ مائیکروسافٹ میں کسی نے بھی اس طرح کام کرنے کے لیے کوڈ لکھنے کی کوشش نہیں کی تھی۔ .

اور اس کا، بدلے میں، مطلب یہ تھا کہ اس حملے میں بدمعاش رویے کو ایک قابل اعتماد، منفرد IoC کے طور پر استعمال کیا جا سکتا ہے، یا سمجھوتہ کا اشارہ.

یہی وجہ ہے کہ ہم فرض کرتے ہیں کہ مائیکروسافٹ اب یہ بتانے میں پراعتماد محسوس کرتا ہے کہ اس نے ہر اس واقعہ کا سراغ لگایا ہے جہاں ان ڈبل سیمی-زیرو ڈے ہولز کا استحصال کیا گیا تھا، اور اس طرح اس کے متاثرہ صارفین کی 25-مضبوط فہرست ایک مکمل فہرست ہے۔

کیا کیا جائے؟

اگر اس بارے میں Microsoft کی طرف سے آپ سے رابطہ نہیں کیا گیا ہے، تو ہم سمجھتے ہیں کہ آپ کو یقین ہو سکتا ہے کہ آپ متاثر نہیں ہوئے۔

اور چونکہ حفاظتی علاج مائیکروسافٹ کی اپنی کلاؤڈ سروس کے اندر لاگو کیے گئے ہیں (یعنی، کسی بھی چوری شدہ MSA سائننگ کیز کو مسترد کرنا اور "غلط قسم کی کلید" کو کارپوریٹ تصدیق کے لیے استعمال کرنے کی اجازت دینے والی خامی کو بند کرنا)، آپ کو اس سے لڑنے کی ضرورت نہیں ہے۔ کوئی بھی پیچ خود انسٹال کریں۔

تاہم، اگر آپ پروگرامر ہیں، کوالٹی ایشورنس پریکٹیشنر، ریڈ ٹیمر/بلیو ٹیمر، یا بصورت دیگر آئی ٹی میں شامل ہیں، تو براہ کرم اپنے آپ کو ان تین نکات کی یاد دلائیں جو ہم نے اس مضمون کے اوپری حصے میں کیے ہیں:

- اپلائیڈ کرپٹوگرافی مشکل ہے۔ آپ کو صرف صحیح الگورتھم کا انتخاب کرنے اور انہیں محفوظ طریقے سے نافذ کرنے کی ضرورت نہیں ہے۔ آپ کو انہیں صحیح طریقے سے استعمال کرنے کی بھی ضرورت ہے، اور کسی بھی خفیہ کلید کو منظم کرنے کے لیے جس پر نظام مناسب طویل مدتی دیکھ بھال کے ساتھ انحصار کرتا ہے۔

- سیکیورٹی کی تقسیم مشکل ہے۔ یہاں تک کہ جب آپ کو لگتا ہے کہ آپ نے اپنے ماحولیاتی نظام کے ایک پیچیدہ حصے کو دو یا زیادہ حصوں میں تقسیم کر دیا ہے، جیسا کہ مائیکروسافٹ نے یہاں کیا، آپ کو یہ یقینی بنانا ہوگا کہ علیحدگی واقعی آپ کی توقع کے مطابق کام کرتی ہے۔ خود سے علیحدگی کی حفاظت کی جانچ اور جانچ کریں، کیونکہ اگر آپ اس کی جانچ نہیں کرتے ہیں، تو بدمعاش ضرور کریں گے۔

- خطرے کا شکار کرنا مشکل ہے۔ پہلی اور سب سے واضح وضاحت ہمیشہ صحیح نہیں ہوتی، یا شاید صرف ایک ہی نہ ہو۔ جب آپ کے پاس اپنی پہلی قابل فہم وضاحت ہو تو شکار کرنا بند نہ کریں۔ اس وقت تک جاری رکھیں جب تک کہ آپ نے نہ صرف موجودہ حملے میں استعمال ہونے والے اصل کارناموں کی نشاندہی کر لی ہے، بلکہ ممکنہ طور پر دیگر ممکنہ طور پر متعلقہ وجوہات کو بھی دریافت کر لیا ہے، تاکہ آپ ان کو فعال طور پر جوڑ سکیں۔

ایک معروف جملہ کا حوالہ دینا (اور حقیقت یہ ہے کہ یہ سچ ہے اس کا مطلب ہے کہ ہم اس کے کلچ ہونے کے بارے میں فکر مند نہیں ہیں): سائبرسیکیوریٹی ایک سفر ہے، منزل نہیں۔

سائبرسیکیوریٹی خطرے کے شکار کا خیال رکھنے کے لیے وقت یا مہارت کی کمی؟ پریشان ہیں کہ سائبرسیکیوریٹی آپ کو ان تمام چیزوں سے ہٹا دے گی جن کی آپ کو ضرورت ہے؟

کے بارے میں مزید معلومات حاصل کریں سوفوس نے کھوج اور جواب کا انتظام کیا۔:

24/7 خطرے کا شکار، پتہ لگانے، اور ردعمل ▶

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 15٪

- 25

- 2FA

- a

- قابلیت

- ہمارے بارے میں

- اس کے بارے میں

- اوپر

- مطلق

- تک رسائی حاصل

- رسائی

- اکاؤنٹ

- اکاؤنٹس

- حاصل

- حاصل کرنا

- کے پار

- فعال

- ایکٹو ڈائریکٹری

- سرگرمی

- کام کرتا ہے

- اصل

- اصل میں

- Ad

- شامل کریں

- آگے بڑھانے کے

- کے بعد

- پھر

- کے خلاف

- ایجنسیوں

- ایئر لائن

- ہوائی اڈے

- یلگوردمز

- تمام

- کی اجازت

- اجازت دے رہا ہے

- اکیلے

- پہلے ہی

- بھی

- ہمیشہ

- an

- اور

- کوئی بھی

- کسی

- کہیں

- واضح

- اطلاقی

- تقریبا

- کیا

- ارد گرد

- مضمون

- AS

- فرض کرو

- مفروضہ

- یقین دہانی

- At

- حملہ

- حملے

- تصدیق شدہ

- کی توثیق

- مصنف

- آٹو

- دستیاب

- سے بچا

- Azure

- واپس

- پیچھے کے آخر میں

- پچھلے دروازے

- پس منظر

- پس منظر کی تصویر

- برا

- BE

- کیونکہ

- رہا

- اس سے پہلے

- کیا جا رہا ہے

- بہتر

- بورڈنگ

- لاشیں

- سرحد

- دونوں

- پایان

- براؤزر

- براؤزنگ

- کیڑوں

- گچرچھا

- لیکن

- by

- کر سکتے ہیں

- کارڈ

- پرواہ

- احتیاط سے

- کیس

- وجوہات

- سینٹر

- یقینی طور پر

- چیک کریں

- جانچ پڑتال

- چیک

- میں سے انتخاب کریں

- واضح

- کلائنٹ

- اختتامی

- بادل

- کوڈ

- رنگ

- COM

- عام طور پر

- کمپنی کے

- کمپنی کی

- مکمل

- پیچیدہ

- سمجھوتہ کیا

- کمپیوٹر

- اعتماد

- ترتیب

- کنکشن

- سمجھا

- صارفین

- کوکی کی

- کارپوریٹ

- سکتا ہے

- احاطہ

- کوریج

- تخلیق

- تخلیق

- اسناد

- مجرم

- اہم

- کروک

- cryptographic

- کرپٹپٹ

- موجودہ

- گاہکوں

- سائبر جرائم

- سائبر سیکیورٹی

- اعداد و شمار

- دن

- دن

- نمٹنے کے

- تفصیل

- ڈیزائن

- ڈیسک

- منزل

- کھوج

- کا تعین

- ڈیولپر

- آلہ

- DID

- مختلف

- ڈیجیٹل

- براہ راست

- دریافت

- دکھائیں

- do

- دستاویز

- کرتا

- نہیں کرتا

- نہیں

- نیچے

- ڈاؤن لوڈ، اتارنا

- نیچے کی طرف

- ڈرامائی

- ڈرائیور

- کے دوران

- ہر ایک

- آسان

- آسان

- ماحول

- ورنہ

- ای میل

- خفیہ کردہ

- آخر

- آخر سے آخر تک

- انگریزی

- کافی

- درج

- انٹرپرائز

- جس کا عنوان

- قائم کرو

- بھی

- کبھی نہیں

- ہر کوئی

- سب

- ایکسچینج

- وجود

- توقع ہے

- مہارت

- وضاحت

- دھماکہ

- استحصال کیا۔

- استحصال

- ظاہر

- حقیقت یہ ہے

- جعلی

- سمجھا

- فائنل

- پہلا

- درست کریں

- مقرر

- پرواز

- پیچھے پیچھے

- کے لئے

- ملا

- دھوکہ دہی

- سے

- پیدا

- حاصل

- دی

- Go

- جا

- اچھا

- حکومت

- ہیک

- تھا

- ہوتا ہے

- ہارڈ

- ہارڈ ویئر

- ہے

- ہونے

- ہیڈر

- شہ سرخی

- سنا

- اونچائی

- یہاں

- مارو

- سوراخ

- ہور

- کس طرح

- کیسے

- HTTP

- HTTPS

- سینکڑوں

- شکار

- کی نشاندہی

- شناختی

- if

- پر عملدرآمد

- مضمر

- in

- سمیت

- اشارے

- افراد

- ابتدائی

- کے اندر

- انسٹال

- مثال کے طور پر

- کے بجائے

- ارادہ

- بات چیت

- بات چیت

- باہم منسلک

- انٹرنیٹ

- میں

- تحقیقات

- ملوث

- ستم ظریفی یہ ہے کہ

- جاری

- مسائل

- IT

- میں

- خود

- سفر

- فوٹو

- صرف

- رکھیں

- کلیدی

- چابیاں

- جان

- جانا جاتا ہے

- زبان

- بڑے

- آخری

- پرت

- کم سے کم

- چھوڑ دو

- چھوڑ کر

- قیادت

- چھوڑ دیا

- آو ہم

- کی طرح

- امکان

- لسٹ

- لاگ ان

- لاگ ان

- طویل مدتی

- دیکھو

- تلاش

- نجات کا راستہ

- بنا

- اکثریت

- بنا

- بناتا ہے

- میلویئر

- انتظام

- میں کامیاب

- بہت سے

- مارجن

- زیادہ سے زیادہ چوڑائی

- مئی..

- مطلب

- کا مطلب ہے کہ

- مراد

- اقدامات

- محض

- مائیکروسافٹ

- شاید

- minting

- زیادہ

- سب سے زیادہ

- ضروری

- نام

- یعنی

- فطرت، قدرت

- ضرورت ہے

- ضرورت ہے

- ضروریات

- نیٹ ورک

- نیٹ ورک ٹریفک

- نیٹ ورک

- نیٹ ورکس اور خدمات

- پھر بھی

- خبر

- نہیں

- عام

- نوٹس

- اب

- تعداد

- واضح

- of

- بند

- کی پیشکش

- اکثر

- on

- ایک بار

- ایک

- والوں

- آن لائن

- صرف

- آپریشنز

- or

- تنظیمیں

- تنظیمیں

- اصل میں

- دیگر

- دوسری صورت میں

- ہمارے

- باہر

- آؤٹ لک

- پر

- خود

- صفحہ

- حصہ

- حصے

- منظور

- منظور

- پاسپورٹ

- پاس ورڈ

- گزشتہ

- پیچ

- پیچ

- پاٹرن

- پال

- لوگ

- ذاتی

- مقام

- منصوبہ بنایا

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مناسب

- مہربانی کرکے

- پوائنٹس

- پوزیشن

- مراسلات

- ممکنہ طور پر

- پریکٹس

- تیار

- حال (-)

- کی روک تھام

- پہلے

- نجی

- ذاتی کلید

- تحقیقات

- مسئلہ

- مسائل

- عمل

- پیدا

- پروگرام

- پروگرامر

- تحفظ

- ثابت ہوا

- عوامی

- عوامی بادل

- شائع

- دھکیلنا

- ڈال

- معیار

- اقتباس

- بلکہ

- پہنچتا ہے

- ریڈر

- واقعی

- وصول

- ریڈ

- کہا جاتا ہے

- باقاعدگی سے

- متعلقہ

- رشتہ دار

- قابل اعتماد

- رپورٹ

- قابل بھروسہ

- درخواستوں

- کی ضرورت

- ضرورت

- کی ضرورت ہے

- احترام

- انکشاف

- ریورس

- ٹھیک ہے

- اچانک حملہ کرنا

- s

- اسی

- دیکھا

- گنجائش

- موسم

- دوسری

- خفیہ

- محفوظ بنانے

- محفوظ طریقے سے

- سیکورٹی

- حفاظتی اقدامات

- دیکھنا

- لگتا ہے

- لگ رہا تھا

- انقطاع

- بھیجنے

- بھیجتا ہے

- بھیجا

- علیحدہ

- سروس

- سروسز

- اجلاس

- سیکنڈ اور

- مختصر

- مختصر مدت کے

- ہونا چاہئے

- سے ظاہر ہوا

- ظاہر

- کی طرف

- سائن ان کریں

- دستخط

- دستخط کی

- نشانیاں

- ایک

- سائٹ

- ہوشیار

- جاسوسی

- So

- سافٹ ویئر کی

- ٹھوس

- کچھ

- کسی

- اسی طرح

- بات

- مخصوص

- تقسیم

- اسٹینڈ

- معیار

- شروع کریں

- حالت

- چوری

- بند کرو

- طوفان

- سختی

- اس طرح

- مشورہ

- پتہ چلتا ہے

- موزوں

- سمجھا

- اس بات کا یقین

- SVG

- کے نظام

- سسٹمز

- لے لو

- ٹاک

- ٹیم

- ٹیموں

- تکنیک

- بتا

- عارضی

- دہلی

- ٹیسٹ

- سے

- کہ

- ۔

- ان

- ان

- خود

- تو

- نظریہ

- وہاں.

- لہذا

- یہ

- وہ

- چیزیں

- لگتا ہے کہ

- اس

- ان

- اگرچہ؟

- ہزاروں

- خطرہ

- تین

- وقت

- TLS

- کرنے کے لئے

- ٹوکن

- ٹوکن

- سب سے اوپر

- کل

- ٹریک

- ٹریفک

- منتقلی

- شفاف

- سفر

- کوشش کی

- متحرک

- سچ

- کوشش

- ٹرن

- دو

- عام طور پر

- آخر میں

- کے تحت

- بنیادی

- منفرد

- انلاک

- جب تک

- اپ ڈیٹ کریں

- تازہ ترین معلومات

- صلی اللہ علیہ وسلم

- الٹا

- URL

- us

- امریکی حکومت

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- استعمال

- کا استعمال کرتے ہوئے

- وسیع

- کی طرف سے

- وکٹم

- متاثرین

- اہم

- نقصان دہ

- چاہتے ہیں

- تھا

- راستہ..

- we

- ویب

- ہفتے

- اچھا ہے

- اچھی طرح سے جانا جاتا ہے

- تھے

- کیا

- جب

- جس

- ڈبلیو

- کیوں

- وائلڈ

- گے

- کھڑکیاں

- WISE

- ساتھ

- بغیر

- لفظ

- الفاظ

- کام

- کام کر

- فکر مند

- گا

- لکھنا

- کوڈ لکھیں

- غلط

- سال

- ابھی

- آپ

- اور

- اپنے آپ کو

- زیفیرنیٹ