سمجھوتہ شدہ RIPE اکاؤنٹس کے ذریعے چوری ہونے والے نیٹ ورک آپریٹر کی سینکڑوں اسناد حال ہی میں ڈارک ویب پر دریافت ہوئیں۔

RIPE، مشرق وسطیٰ کے ساتھ ساتھ یورپ اور افریقہ کے ہر ملک کے لیے IP پتوں اور ان کے مالکان کا ڈیٹا بیس، دیر سے ایک مقبول ہدف رہا ہے کیونکہ حملہ آوروں نے معلومات اکٹھا کرنے کے لیے اکاؤنٹ لاگ ان سے سمجھوتہ کیا ہے، محققین ریسکیوٹی نے ایک بلاگ پوسٹ میں کہا.

“Bad actors use the acquired compromised credentials to RIPE and other portals for the probing of other applications and services to which the victim may have privileged access. Based on our assessment, such tactics increase their chances on successful network intrusion into target enterprises and telecom operators,” says Shawn Loveland, COO at Resecurity, which found the leaked credentials.

اس مہینے کے پہلے، اورنج سپین suffered an Internet outage after a hacker breached the company’s RIPE account to misconfigure BGP routing and an RPKI configuration.

In a statement, RIPE said it was investigating the compromise of a RIPE Network Coordination Center Access account that “temporarily” affected “some services” for that account.

Network Engineers a “RIPE” Target

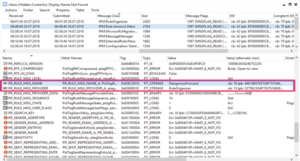

ریسکیوریٹی نے Q1 2024 میں ایک وسیع نگرانی کی مشق کی اور ڈارک ویب پر لیک ہونے والی اسناد کے ساتھ 716 سمجھوتہ کرنے والے RIPE NCC صارفین کی نشاندہی کی۔ ان تنظیموں میں ایران کی ایک سائنسی تحقیقی تنظیم شامل تھی۔ سعودی عرب میں مقیم آئی سی ٹی ٹیکنالوجی فراہم کنندہ؛ عراق سے ایک سرکاری ایجنسی؛ اور بحرین میں ایک غیر منافع بخش انٹرنیٹ ایکسچینج۔

مجموعی طور پر، ریسکیورٹی نے RIPE اور دیگر علاقائی نیٹ ورکس بشمول APNIC، AFRINIC، اور LACNIC میں 1,572 کسٹمر اکاؤنٹس کا پردہ فاش کیا، جو میلویئر کی سرگرمیوں کی وجہ سے سمجھوتہ کیے گئے تھے جن میں پاس ورڈ چوری کرنے والے معروف سرخ لکیر, Vidar, Lumma, Azorult, and Taurus.

Gene Yoo, CEO of Resecurity, explains that attackers not only stole RIPE accounts but also lifted other privileged user credentials. Once they dropped malware onto the victim’s computer, the attackers were able to exfiltrate other passwords and forms as well.

“That’s why what we purchased includes credentials not limited to RIPE only (and other organizations selling IPs), but [also] credentials to other services” he says.

انفوسٹیلرز نے نیٹ ورک انجینئرز، آئی ایس پی/ٹیلی کام انجینئرز، ڈیٹا سینٹر ٹیکنیشنز، اور خاص طور پر آؤٹ سورسنگ کمپنیوں کو نشانہ بنایا۔

“As the largest registry, it makes sense that RIPE would have the largest victim pool. Therefore, it’s difficult to say whether this registry has been targeted more deliberately than its global peers,” said Resecurity in its blog.

تنقیدی میراثی نظام

ایلیٹ ولکس، ایڈوانسڈ سائبر ڈیفنس سسٹمز کے سی ٹی او، نوٹ کرتے ہیں کہ اسناد کی چوری مشرق وسطیٰ اور عالمی سطح پر ایک بہت بڑا مسئلہ ہے۔

“Organizations that use contractors and remote staff to complete engineering tasks absolutely must deploy tools to protect their privileged access,” he says. “In these companies, engineers often will have elevated or admin access to critical legacy systems.”

ولکس تجویز کرتا ہے کہ موثر مراعات یافتہ رسائی کے انتظامی ٹولز کو وقتی پابند اسناد کی تعیناتی کے لیے صرف وقت میں (JIT) رسائی کا استعمال کرنا چاہیے، جو وقت کی کھڑکی کو تنگ کرتا ہے جس کے اندر چوری شدہ اسناد کا استحصال کیا جا سکتا ہے۔

Paul Lewis, CISO at Nominet, the UK’s official registry for domain names, cautions that RIPE customers must take responsibility for their corporate security.

“What’s interesting is how this incident leveraged the centralization of services, such as the RIPE NCC portal. While we can centralize critical services such as BGP or RPKI and outsource them, it doesn’t mean that an organization can outsource the risk entirely. They need to acknowledge that and implement the correct controls,” he said.

Lewis added: “Privileged users need to be aware of the security risks that could be present in key outsourcing situations and use proper due diligence when using these services. Strong authentication is a must-have in this type of situation.”

Take the Orange España case. “Ultimately, it all comes back to the basics. Orange España seemed to use extremely basic passwords and it would also seem [that it] didn’t enable multi-factor authentication and [was] lacking in foundational security hygiene,” Lewis says.

لیکس اور سائبر حملے

IDC META (مشرق وسطی، ترکی اور افریقہ) کے مطابق، مشرق وسطیٰ میں میلویئر سے پیدا ہونے والے سائبر حملوں میں حالیہ اضافہ ہوا ہے۔ META میں 65% سے زیادہ CISOs نے میلویئر میں اضافے کی اطلاع دی، جیسا کہ میں رپورٹ کیا گیا ہے۔ IDC’s 2024 security survey، فشنگ حملوں، اسناد کے لیکس، اور سوشل انجینئرنگ کا حوالہ دیتے ہوئے

“These types of attacks, arising from credential leaks, are becoming very common in the Middle East,” says Shilpi Handa, associate research director at IDC Middle East.

وہ کہتی ہیں کہ کریڈینشل لیکس حملہ آوروں کو لاگ ان کی تفصیلات فراہم کرتی ہیں جو کریڈینشل اسٹفنگ، استحقاق میں اضافے، اور توثیق بائی پاس کے لیے استعمال کی جا سکتی ہیں۔ چوری شدہ اسناد، خاص طور پر مراعات یافتہ صارفین کی طرف سے، نیٹ ورکس کے اندر پس منظر کی نقل و حرکت کو قابل بناتی ہیں اور اہم حفاظتی خطرات لاحق ہیں۔

ڈارک ریڈنگ نے مزید تبصرہ کے لیے RIPE سے رابطہ کیا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- : ہے

- : ہے

- : نہیں

- 1

- 2024

- a

- قابلیت

- بالکل

- تک رسائی حاصل

- رسائی کا انتظام

- اکاؤنٹ

- اکاؤنٹس

- تسلیم کرتے ہیں

- حاصل

- کے پار

- سرگرمی

- اداکار

- شامل کیا

- پتے

- منتظم

- اعلی درجے کی

- متاثر

- افریقہ

- کے بعد

- ایجنسی

- تمام

- بھی

- an

- اور

- ایپلی کیشنز

- کیا

- پیدا ہونے والا

- AS

- تشخیص

- ایسوسی ایٹ

- At

- حملے

- کی توثیق

- آگاہ

- واپس

- برا

- بحرین

- کی بنیاد پر

- بنیادی

- مبادیات

- BE

- بننے

- رہا

- بلاگ

- لیکن

- بائی پاس

- کر سکتے ہیں

- کیس

- احتیاطی تدابیر

- سینٹر

- سنبھالنے

- مرکزی بنانا

- مرکز

- سی ای او

- مشکلات

- CISO

- حوالے

- آتا ہے

- تبصرہ

- کامن

- کمپنیاں

- کمپنی کے

- مکمل

- سمجھوتہ

- سمجھوتہ کیا

- کمپیوٹر

- منعقد

- ترتیب

- ٹھیکیداروں

- کنٹرول

- coo

- سمنوی

- کارپوریٹ

- درست

- سکتا ہے

- ملک

- کریڈینٹل

- ساکھ بھرنا

- اسناد

- اہم

- CTO

- گاہک

- گاہکوں

- سائبر

- سائبرٹیکس

- گہرا

- گہرا ویب

- اعداد و شمار

- ڈیٹا سینٹر

- ڈیٹا بیس

- دفاع

- تعیناتی

- تفصیلات

- نہیں کیا

- مشکل

- محتاج

- ڈائریکٹر

- دریافت

- نہیں

- ڈومین

- DOMAIN NAMES

- گرا دیا

- دو

- وسطی

- موثر

- بلند

- کو چالو کرنے کے

- انجنیئرنگ

- انجینئرز

- اداروں

- مکمل

- اضافہ

- خاص طور پر

- Ether (ETH)

- یورپ

- ہر کوئی

- ایکسچینج

- ورزش

- بیان کرتا ہے

- استحصال کیا۔

- وسیع

- انتہائی

- کے لئے

- فارم

- ملا

- بنیادی

- سے

- مزید

- جمع

- گلوبل

- عالمی سطح پر

- حکومت

- ہیکر

- ہے

- he

- کس طرح

- HTTPS

- ICT

- آئی ڈی سی

- کی نشاندہی

- پر عملدرآمد

- in

- واقعہ

- شامل

- شامل ہیں

- سمیت

- اضافہ

- معلومات

- دلچسپ

- انٹرنیٹ

- میں

- شامل

- IP

- آئی پی پتے

- ایران

- عراق

- مسئلہ

- IT

- میں

- جیٹ

- فوٹو

- کلیدی

- کمی

- سب سے بڑا

- مرحوم

- لیک

- کی وراست

- لیورڈڈ

- لیوس

- لیپت

- کی طرح

- لمیٹڈ

- لاگ ان

- لاگ ان

- بناتا ہے

- میلویئر

- انتظام

- مینجمنٹ ٹولز

- مئی..

- مطلب

- میٹا

- مشرق

- مشرق وسطی

- نگرانی

- مہینہ

- زیادہ

- تحریک

- کثیر عنصر کی تصدیق

- ضروری

- ہونا ضروری ہے

- نام

- ضرورت ہے

- نیٹ ورک

- نیٹ ورک

- نوٹس

- of

- سرکاری

- اکثر

- on

- ایک بار

- صرف

- آپریٹر

- آپریٹرز

- or

- اورنج

- حکم

- تنظیم

- تنظیمیں

- دیگر

- ہمارے

- گزرنا

- آؤٹ لک

- آاٹسورسنگ

- مالکان

- خاص طور پر

- پاس ورڈ

- پاس ورڈز

- ساتھی

- فشنگ

- فشنگ حملوں

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پول

- مقبول

- پورٹل

- حال (-)

- استحقاق

- امتیازی سلوک

- مناسب

- حفاظت

- فراہم

- فراہم کنندہ

- خریدا

- Q1

- پڑھنا

- حال ہی میں

- حال ہی میں

- علاقائی

- رجسٹری

- ریموٹ

- اطلاع دی

- تحقیق

- محققین

- ذمہ داری

- رسک

- خطرات

- روٹنگ

- s

- کہا

- فروخت

- سعودی

- سعودی عرب

- کا کہنا ہے کہ

- کا کہنا ہے کہ

- سائنسی

- سائنسی تحقیق

- سیکورٹی

- سیکورٹی خطرات

- لگتا ہے

- لگ رہا تھا

- فروخت

- احساس

- سروسز

- شون

- ہونا چاہئے

- اہم

- صورتحال

- حالات

- سماجی

- معاشرتی انجینرنگ

- کچھ

- سٹاف

- بیان

- چرا لیا

- چوری

- مضبوط

- بھرنے

- کامیاب

- اس طرح

- پتہ چلتا ہے

- اضافے

- سسٹمز

- T

- حکمت عملی

- لے لو

- ہدف

- ھدف بنائے گئے

- کاموں

- ورشب

- ٹیکنالوجی

- ٹیلی کام

- سے

- کہ

- ۔

- مبادیات

- برطانیہ

- چوری

- ان

- ان

- وہاں.

- لہذا

- یہ

- وہ

- اس

- وقت

- کرنے کے لئے

- اوزار

- کل

- ترکی

- قسم

- اقسام

- Uk

- آخر میں

- بے نقاب

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- کا استعمال کرتے ہوئے

- بہت

- کی طرف سے

- وکٹم

- تھا

- we

- ویب

- اچھا ہے

- اچھی طرح سے جانا جاتا ہے

- تھے

- کیا

- جب

- چاہے

- جس

- جبکہ

- ڈبلیو

- کیوں

- گے

- ونڈو

- ساتھ

- کے اندر

- گا

- زیفیرنیٹ