ESET نے گرینڈوریرو بوٹ نیٹ میں خلل ڈالنے کی کوشش میں برازیل کی وفاقی پولیس کے ساتھ تعاون کیا ہے۔ ESET نے تکنیکی تجزیہ، شماریاتی معلومات، اور معلوم کمانڈ اینڈ کنٹرول (C&C) سرور ڈومین کے نام اور IP پتے فراہم کر کے پروجیکٹ میں تعاون کیا۔ گرینڈوریرو کے نیٹ ورک پروٹوکول میں ڈیزائن کی خرابی کی وجہ سے، ای ایس ای ٹی کے محققین بھی شکار کے بارے میں ایک جھلک حاصل کرنے کے قابل تھے۔

ESET خودکار نظاموں نے گرینڈوریرو کے ہزاروں نمونوں پر کارروائی کی ہے۔ ڈومین جنریشن الگورتھم (DGA) جو میلویئر اکتوبر 2020 کے بعد سے استعمال کر رہا ہے ایک اہم ڈومین تیار کرتا ہے، اور اختیاری طور پر کئی فیل سیف ڈومینز، فی دن۔ ڈی جی اے واحد طریقہ ہے جو گرینڈوریرو جانتا ہے کہ کس طرح C&C سرور کو رپورٹ کرنا ہے۔ موجودہ تاریخ کے علاوہ، ڈی جی اے سٹیٹک کنفیگریشن کو بھی قبول کرتا ہے - ہم نے اس تحریر تک 105 ایسی کنفیگریشنز کا مشاہدہ کیا ہے۔

گرینڈوریرو کے آپریٹرز نے اپنے نیٹ ورک کے بنیادی ڈھانچے کی میزبانی کے لیے کلاؤڈ فراہم کنندگان جیسے Azure اور AWS کے ساتھ بدسلوکی کی ہے۔ ESET محققین نے ان سرورز کو ترتیب دینے کے ذمہ دار اکاؤنٹس کی شناخت کے لیے اہم ڈیٹا فراہم کیا۔ برازیل کی وفاقی پولیس کی جانب سے کی جانے والی مزید تفتیش کے نتیجے میں شناخت اور گرفتاری ان سرورز کے کنٹرول میں افراد کا۔ اس بلاگ پوسٹ میں، ہم دیکھتے ہیں کہ ہم نے اس رکاوٹ کے آپریشن کو انجام دینے میں قانون نافذ کرنے والوں کی مدد کے لیے ڈیٹا کیسے حاصل کیا۔

پس منظر

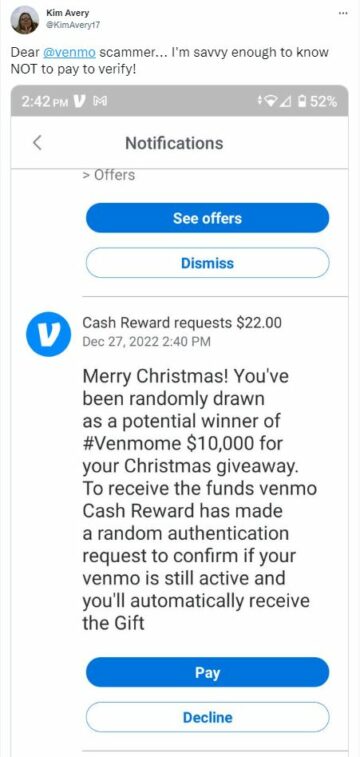

گرینڈوریرو بہت سے لوگوں میں سے ایک ہے لاطینی امریکی بینکنگ ٹروجن. یہ کم از کم 2017 سے فعال ہے اور ESET کے محققین اس کے بعد سے اس پر گہری نظر رکھے ہوئے ہیں۔ گرینڈوریرو نے برازیل اور میکسیکو کو نشانہ بنایا، اور 2019 سے اسپین کو بھی (شکل 1 دیکھیں)۔ جبکہ اسپین 2020 اور 2022 کے درمیان سب سے زیادہ نشانہ بنایا گیا ملک تھا، 2023 میں ہم نے میکسیکو اور ارجنٹائن کی طرف توجہ کے واضح سوئچ کا مشاہدہ کیا، جو بعد میں گرینڈوریرو کے لیے نیا تھا۔

فعالیت کے لحاظ سے، گرینڈوریرو ہمارے آخری وقت سے بہت زیادہ تبدیل نہیں ہوا ہے۔ 2020 میں بلاگ پوسٹ. ہم اس سیکشن میں میلویئر کا ایک مختصر جائزہ پیش کرتے ہیں اور بعد میں چند تبدیلیوں، خاص طور پر نئی DGA منطق، میں غوطہ لگاتے ہیں۔

جب ایک لاطینی امریکی بینکنگ ٹروجن کامیابی کے ساتھ کسی مشین سے سمجھوتہ کرتا ہے، تو یہ عام طور پر ایک ریموٹ سرور کو HTTP GET درخواست جاری کرتا ہے، جس سے سمجھوتہ شدہ مشین کے بارے میں کچھ بنیادی معلومات بھیجی جاتی ہیں۔ جبکہ پرانے گرینڈوریرو نے اس خصوصیت کو نافذ کیا، وقت کے ساتھ، ڈویلپرز نے اسے چھوڑنے کا فیصلہ کیا۔

گرانڈوریرو وقتاً فوقتاً پیش منظر والی ونڈو کی نگرانی کرتا ہے تاکہ کسی ویب براؤزر کے عمل سے تعلق رکھنے والے کو تلاش کیا جا سکے۔ جب ایسی ونڈو مل جاتی ہے اور اس کا نام بینک سے متعلقہ سٹرنگز کی ہارڈ کوڈ شدہ فہرست میں سے کسی بھی سٹرنگ سے میل کھاتا ہے، تب ہی مالویئر اپنے C&C سرور کے ساتھ مواصلت شروع کرتا ہے، کم از کم ایک سیکنڈ میں درخواستیں بھیجتا ہے۔

متاثرہ کی رقم چوری کرنے کے لیے آپریٹر کو سمجھوتہ شدہ مشین کے ساتھ دستی طور پر بات چیت کرنی ہوگی۔ میلویئر اجازت دیتا ہے:

- شکار کی سکرین کو مسدود کرنا،

- لاگنگ کی اسٹروکس،

- ماؤس اور کی بورڈ کی سرگرمی کی نقل کرنا،

- متاثرہ کی سکرین کا اشتراک کرنا، اور

- جعلی پاپ اپ ونڈوز کی نمائش

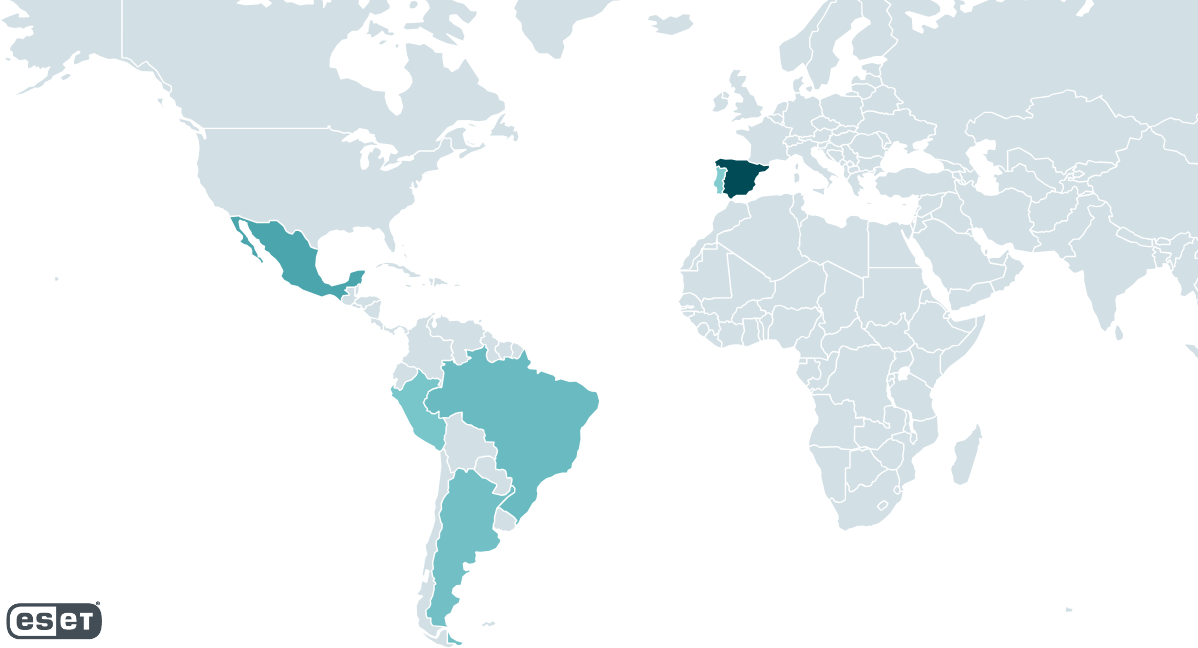

گرینڈوریرو تیزی سے اور مسلسل ترقی سے گزر رہا ہے۔ کبھی کبھار، ہم نے ہفتے میں کئی نئی تعمیرات بھی دیکھی ہیں، جس سے ٹریک رکھنا مشکل ہو جاتا ہے۔ ظاہر کرنے کے لیے، فروری 2022 میں، گرینڈوریرو کے آپریٹرز نے بائنریز میں ایک ورژن شناخت کنندہ شامل کیا۔ شکل 2 میں ہم دکھاتے ہیں کہ ورژن کا شناخت کنندہ کتنی جلدی تبدیل ہوا ہے۔ اوسطاً، یہ فروری 2022 اور جون 2022 کے درمیان ہر چار دن بعد ایک نیا ورژن تھا۔ 24 مئی کے درمیان مہینے کے طویل وقفے میںth، 2022 اور جون 22nd، 2022 میں ہم نے PE تالیف کے وقت کے ساتھ نئے نمونے دیکھنا جاری رکھا، لیکن ان میں ورژن شناخت کنندہ کی کمی تھی۔ 27 جون کوth, 2022 ورژن شناخت کنندہ کو تبدیل کر دیا گیا۔ V37 اور اس کے بعد سے ہم نے اس میں کوئی تبدیلی نہیں دیکھی، جس سے ہمیں یہ نتیجہ اخذ کرنا پڑا کہ اس خصوصیت کو چھوڑ دیا گیا تھا۔

لاطینی امریکی بینکنگ ٹروجن بہت سی مشترکات کا اشتراک کریں. گرینڈوریرو دیگر لاطینی امریکی بینکنگ ٹروجنز کی طرح ہے جو بنیادی طور پر واضح بنیادی فعالیت اور MSI انسٹالرز کے اندر اپنے ڈاؤن لوڈرز کو بنڈل کرنے میں ہے۔ ماضی میں، ہم نے کچھ ایسے معاملات دیکھے ہیں جہاں اس کے ڈاؤن لوڈرز کے ساتھ اشتراک کیا گیا تھا۔ میکوٹیو اور واڈوکرسٹاگرچہ گزشتہ دو سالوں میں نہیں. گرانڈوریرو بینکنگ ٹروجن کا دوسرے خاندانوں سے بنیادی امتیاز اس کا منفرد بائنری پیڈنگ میکانزم تھا جو بڑے پیمانے پر حتمی قابل عمل کو اکٹھا کرتا ہے (جس کی وضاحت ہمارے 2020 میں بلاگ پوسٹ)۔ وقت گزرنے کے ساتھ، گرانڈوریرو کے آپریٹرز نے اس مخالف تجزیہ تکنیک کو اپنے ڈاؤنلوڈرز میں بھی شامل کیا۔ ہماری حیرت کی بات یہ ہے کہ Q3 2023 میں، اس خصوصیت کو بینکنگ ٹروجن اور ڈاؤنلوڈر بائنریز سے مکمل طور پر خارج کر دیا گیا تھا اور اس کے بعد سے ہم نے اس کا مشاہدہ نہیں کیا۔

فروری 2022 سے، ہم ایک کو ٹریک کر رہے ہیں۔ دوسری قسم گرینڈوریرو کا جو اہم سے نمایاں طور پر مختلف ہے۔ ہم نے اسے مارچ، مئی اور جون 2022 میں چھوٹی مہموں میں دیکھا۔ اس کے C&C سرور ڈومینز کی اکثریت کے حل نہ ہونے کی بنیاد پر، اس کی بنیادی خصوصیات اکثر بدلتی رہتی ہیں، اور اس کا نیٹ ورک پروٹوکول ٹھیک سے کام نہیں کر رہا، ہمیں پختہ یقین ہے کہ یہ ایک کام جاری ہے؛ اس لیے ہم اس بلاگ پوسٹ میں مرکزی قسم پر توجہ مرکوز کریں گے۔

گرینڈوریرو طویل مدتی ٹریکنگ

منتخب مالویئر خاندانوں کی خودکار، طویل مدتی ٹریکنگ کے لیے ڈیزائن کیے گئے ESET سسٹمز 2017 کے آخر سے گرینڈوریرو کی نگرانی کر رہے ہیں، ورژن کی معلومات، C&C سرورز، اہداف اور 2020 کے آخر سے DGA کنفیگریشنز نکال رہے ہیں۔

ڈی جی اے ٹریکنگ

ڈی جی اے کنفیگریشن کو گرینڈوریرو بائنری میں ہارڈ کوڈ کیا گیا ہے۔ ہر کنفیگریشن کا حوالہ اس سٹرنگ کے ذریعے کیا جا سکتا ہے جسے ہم کہتے ہیں۔ dga_id. DGA کے لیے مختلف کنفیگریشنز استعمال کرنے سے مختلف ڈومینز حاصل ہوتے ہیں۔ ہم بعد میں متن میں ڈی جی اے میکانزم میں گہرائی میں ڈوبتے ہیں۔

ESET نے کل 105 مختلف نکالے ہیں۔ dga_ids گرینڈوریرو کے نمونوں سے جو ہمیں معلوم ہے۔ ان میں سے 79 کنفیگریشنز نے کم از کم ایک بار ایک ڈومین تیار کیا جس نے ہماری ٹریکنگ کے دوران ایک فعال C&C سرور IP ایڈریس کو حل کیا۔

تیار کردہ ڈومینز No-IP کی ڈائنامک DNS سروس (DDNS) کے ذریعے رجسٹرڈ ہیں۔ Grandoreiro کے آپریٹرز DGA کے ساتھ خط و کتابت کے لیے اپنے ڈومینز کو بار بار تبدیل کرنے اور اپنی مرضی سے IP پتے تبدیل کرنے کے لیے سروس کا غلط استعمال کرتے ہیں۔ ان ڈومینز کے IP پتے کی اکثریت کلاؤڈ فراہم کنندگان کی طرف سے فراہم کی جاتی ہے، خاص طور پر AWS اور Azure۔ جدول 1 گرینڈوریرو سی اینڈ سی سرورز کے لیے استعمال ہونے والے IP پتوں کے بارے میں کچھ اعدادوشمار کی وضاحت کرتا ہے۔

جدول 1. جب سے ہم نے اپنی ٹریکنگ شروع کی ہے، گرینڈوریرو C&C IP پتوں کے بارے میں شماریاتی معلومات

| معلومات | اوسط | کم از کم کے | زیادہ سے زیادہ |

| فی دن نئے C&C IP پتوں کی تعداد | 3 | 1 | 34 |

| فی دن فعال C&C IP پتوں کی تعداد | 13 | 1 | 27 |

| C&C IP پتے کی عمر (دنوں میں) | 5 | 1 | 425 |

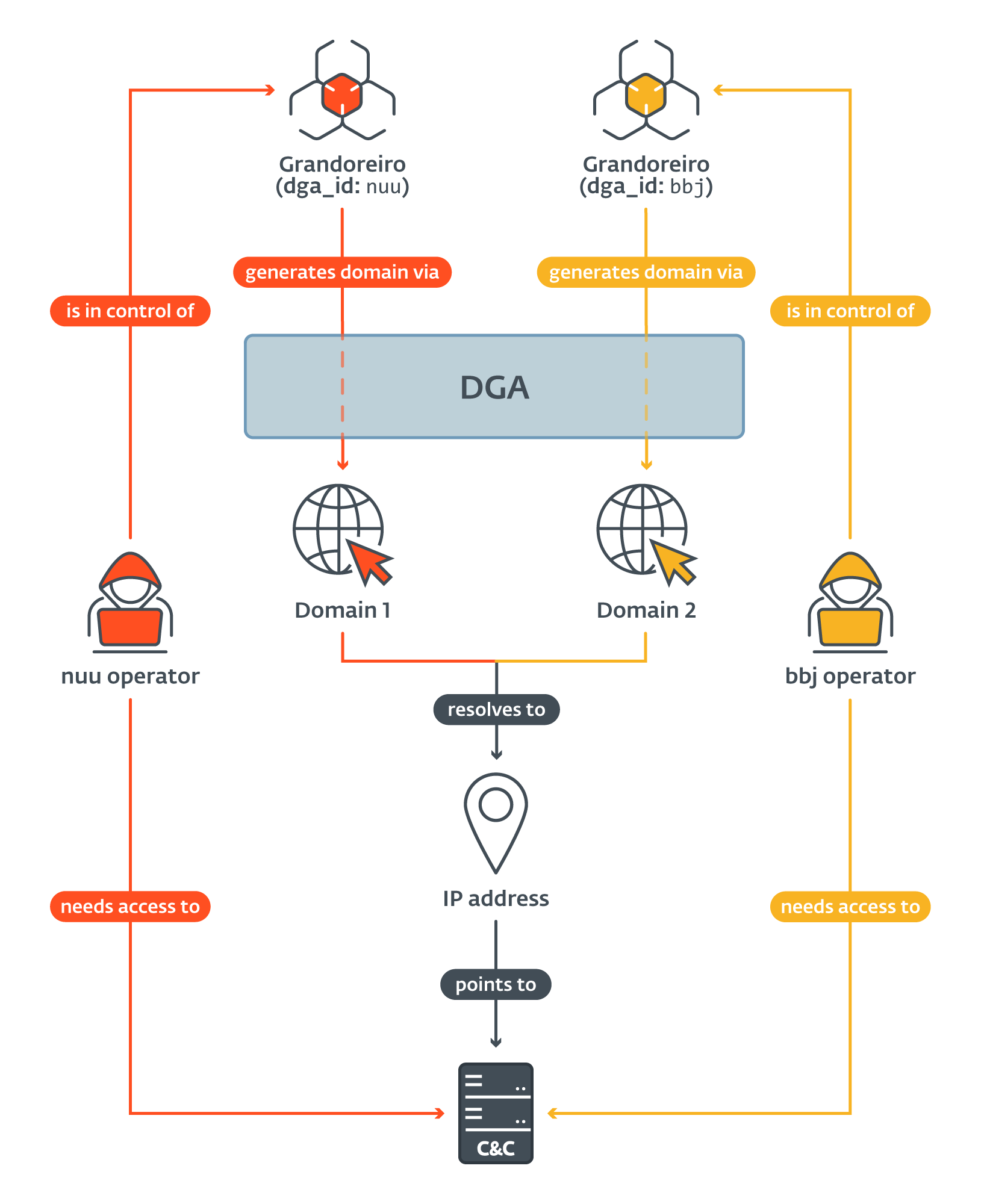

بہت جلد جب ہم نے تیار کردہ ڈومینز اور ان سے منسلک IP پتوں کو ٹریک کرنا شروع کیا، ہم نے یہ دیکھنا شروع کیا کہ DGAs کے ذریعے مختلف کنفیگریشنز کے ساتھ تیار کردہ بہت سے ڈومین ایک ہی IP ایڈریس پر حل کرتے ہیں (جیسا کہ تصویر 3 میں دکھایا گیا ہے)۔ اس کا مطلب یہ ہے کہ کسی مخصوص دن، متاثرین نے مختلف کے ساتھ گرینڈوریرو کے نمونوں سے سمجھوتہ کیا۔ dga_id سب ایک ہی C&C سرور سے جڑے ہوئے ہیں۔ یہ واقعہ کوئی اتفاقی نہیں تھا – ہم نے اپنی ٹریکنگ کے دوران تقریباً روزانہ کی بنیاد پر اس کا مشاہدہ کیا۔

بہت شاذ و نادر مواقع پر، ہم نے یہ بھی دیکھا ہے کہ ایک IP ایڈریس کو کسی دوسرے کے ذریعے دوبارہ استعمال کیا جا رہا ہے۔ dga_id کچھ دنوں کے بعد. صرف اس بار، گرانڈوریرو نے کنکشن قائم کرنے کے لیے استعمال کیے گئے پیرامیٹرز (بعد میں متن میں بیان کیے گئے) بھی بدل گئے۔ اس کا مطلب ہے کہ، اس دوران، C&C سرور سائیڈ کو دوبارہ انسٹال یا دوبارہ ترتیب دیا گیا ہوگا۔

ہمارا ابتدائی قیاس یہ تھا کہ dga_id ہر DGA کنفیگریشن کے لیے منفرد ہے۔ یہ بعد میں غلط ثابت ہوا - ہم نے دیکھا ہے کہ مختلف کنفیگریشنز کے دو سیٹ ایک جیسے ہیں۔ dga_id. جدول 2 ان دونوں کو دکھاتا ہے، "jjk" اور "gh"، جہاں "jjk" اور "jjk(2)" دو مختلف DGA کنفیگریشنز سے مطابقت رکھتے ہیں، جیسا کہ "gh" اور "gh(2)"۔

جدول 2 ان کلسٹرز کو دکھاتا ہے جن کا ہم مشاہدہ کرنے کے قابل تھے۔ تمام DGA کنفیگریشنز جنہوں نے کم از کم ایک IP ایڈریس کا اشتراک کیا ہے ایک ہی کلسٹر اور ان سے وابستہ ہیں۔ dga_ids درج ہیں۔ کلسٹر جو تمام متاثرین میں سے 1% سے بھی کم ہیں نظر انداز کیے جاتے ہیں۔

ٹیبل 2۔ گرینڈوریرو ڈی جی اے کلسٹرز

|

کلسٹر آئی ڈی |

dga_id فہرست |

کلسٹر کا سائز |

تمام C&C سرورز کا % |

تمام متاثرین کا فیصد |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, fox, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6٪ |

94٪ |

|

2 |

jl2، jly |

2 |

2.4٪ |

2.5٪ |

|

3 |

ابن |

1 |

0.8٪ |

1.6٪ |

|

4 |

جے وائی |

1 |

1.6٪ |

1.1٪ |

سب سے بڑا کلسٹر تمام فعالوں کا 78% پر مشتمل ہے۔ dga_ids یہ تمام C&C سرور IP پتوں کے 93.6% اور تمام متاثرین میں سے 94% جو ہم نے دیکھا ہے۔ واحد دوسرا کلسٹر جو 1 سے زیادہ پر مشتمل ہے۔ dga_id کلسٹر 2 ہے۔

کچھ ذرائع دعوی کریں کہ Grandoreiro مالویئر کے طور پر ایک سروس (MaaS) کے طور پر کام کرتا ہے۔ گرانڈوریرو سی اینڈ سی سرور بیک اینڈ ایک ساتھ ایک سے زیادہ آپریٹر کی بیک وقت سرگرمی کی اجازت نہیں دیتا ہے۔ جدول 2 کی بنیاد پر، ڈی جی اے کے تیار کردہ آئی پی ایڈریسز کی اکثریت کو بغیر کسی واضح ڈسٹری بیوشن کے ایک ساتھ کلسٹر کیا جا سکتا ہے۔ آخر میں، نیٹ ورک پروٹوکول کی بھاری بینڈوڈتھ کی ضروریات پر غور کرتے ہوئے (ہم بلاگ پوسٹ کے آخر میں اس پر غور کرتے ہیں)، ہم سمجھتے ہیں کہ مختلف C&C سرورز کو ایک پرائمیٹو لوڈ بیلنسنگ سسٹم کے طور پر استعمال کیا جاتا ہے اور اس بات کا زیادہ امکان ہے کہ گرانڈوریرو کو ایک کے ذریعے چلایا جاتا ہے۔ ایک گروہ یا چند گروہوں کے ذریعے ایک دوسرے کے ساتھ قریبی تعاون کرتے ہیں۔

سی اینڈ سی ٹریکنگ

گرینڈوریرو کے اپنے نیٹ ورک پروٹوکول کے نفاذ نے ESET کے محققین کو پردے کے پیچھے جھانکنے اور مظلومیت کی ایک جھلک دیکھنے کی اجازت دی۔ Grandoreiro C&C سرورز منسلک متاثرین کے بارے میں معلومات فراہم کرتے ہیں۔ ابتدائی درخواست کے وقت ہر نئے منسلک شکار کو۔ اس نے کہا، ڈیٹا درخواستوں کی تعداد، ان کے وقفوں، اور C&C سرورز کے ذریعہ فراہم کردہ ڈیٹا کی درستگی کے لحاظ سے متعصب ہے۔

گرینڈوریرو سی اینڈ سی سرور سے منسلک ہر شکار کی شناخت a کے ذریعہ کی جاتی ہے۔ لاگ ان_سٹرنگ - کنکشن قائم کرنے پر گرانڈوریرو ایک تار بناتا ہے۔ مختلف تعمیرات مختلف فارمیٹس استعمال کرتی ہیں اور مختلف فارمیٹس میں مختلف معلومات ہوتی ہیں۔ ہم ان معلومات کا خلاصہ کرتے ہیں جو کہ سے حاصل کی جاسکتی ہیں۔ لاگ ان_سٹرنگ جدول 3 میں۔ واقعہ کالم ان تمام فارمیٹس کا فیصد دکھاتا ہے جو ہم نے دیکھے ہیں جن میں متعلقہ قسم کی معلومات ہوتی ہیں۔

جدول 3۔ معلومات کا جائزہ جو گرانڈوریرو کے شکار سے حاصل کیا جا سکتا ہے۔ لاگ ان_سٹرنگ

|

معلومات |

واقعہ |

Description |

|

آپریٹنگ سسٹم |

100٪ |

شکار کی مشین کا OS۔ |

|

کمپیوٹر کا نام |

100٪ |

شکار کی مشین کا نام۔ |

|

ملک |

100٪ |

وہ ملک جسے Grandoreiro نمونہ ہدف بناتا ہے (مالویئر کے نمونے میں ہارڈ کوڈ شدہ)۔ |

|

ورژن |

100٪ |

ورژن (ورژن_سٹرنگگرینڈوریرو کے نمونے کا۔ |

|

بینک کا کوڈ نام |

92٪ |

بینک کا کوڈ نام جس نے C&C کنکشن کو متحرک کیا (Grandoreiro کے ڈویلپرز کے ذریعہ تفویض کیا گیا)۔ |

|

اپ ٹائم |

25٪ |

وقت (گھنٹوں میں) جب شکار کی مشین چل رہی ہے۔ |

|

سکرین جزیات کاری |

8% |

شکار کے مرکزی مانیٹر کی سکرین ریزولوشن۔ |

|

صارف کا نام |

8% |

شکار کا صارف نام۔ |

تین فیلڈز قریب سے وضاحت کے مستحق ہیں۔ ملک مناسب خدمات کے ذریعے حاصل کردہ معلومات کے بجائے گرینڈوریرو بائنری میں ہارڈ کوڈ کردہ سٹرنگ ہے۔ لہذا، یہ ایک کی طرح زیادہ کام کرتا ہے ارادہ شکار کا ملک.

بینک کا کوڈ نام ایک سٹرنگ گرانڈوریرو کے ڈویلپرز ہے جو کسی خاص بینک یا دوسرے مالیاتی ادارے سے وابستہ ہے۔ متاثرہ نے اس بینک کی ویب سائٹ کا دورہ کیا، جس نے C&C کنکشن کو متحرک کیا۔

۔ ورژن_سٹرنگ ایک تار ہے جو ایک مخصوص گرینڈوریرو کی تعمیر کی نشاندہی کرتی ہے۔ یہ مالویئر میں ہارڈ کوڈ شدہ ہے اور اس میں ایک تار ہے جو ایک مخصوص تعمیراتی سیریز، ایک ورژن (جس کے بارے میں ہم نے پہلے ہی تعارف میں بات کی ہے)، اور ایک ٹائم اسٹیمپ کی شناخت ہوتی ہے۔ جدول 4 مختلف فارمیٹس اور ان کے پاس موجود معلومات کی وضاحت کرتا ہے۔ نوٹ کریں کہ کچھ ٹائم اسٹیمپ میں صرف مہینہ اور دن ہوتے ہیں، جبکہ دیگر میں سال بھی ہوتا ہے۔

جدول 4۔ مختلف کی فہرست ورژن_سٹرنگ فارمیٹس اور ان کی تجزیہ

|

ورژن کی تار |

Build-ID |

ورژن |

ٹائمسٹیمپ |

|

ڈینیلو |

ڈینیلو |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(دوبارہ لوڈ)EMAIL2607 |

MADMX(دوبارہ لوڈ) ای میل |

N / A |

26/07 |

کسی کو یہ کہنے کی آزمائش ہو سکتی ہے کہ بلڈ آئی ڈی دراصل آپریٹر کی شناخت کرتی ہے۔ تاہم، ہمارے خیال میں ایسا نہیں ہے۔ اس سٹرنگ کی شکل بہت افراتفری ہے، بعض اوقات اس سے مراد صرف ایک مہینہ ہوتا ہے جس میں بائنری شاید بنایا گیا تھا (جیسے (AGOSTO)2708)۔ مزید برآں، ہم اس پر پختہ یقین رکھتے ہیں۔ P1X گرینڈوریرو آپریٹر (زبانیں) کے ذریعہ استعمال کردہ کنسول سے مراد ہے۔ پکسلاگر.

C&C سرور سے باخبر رہنا - نتائج

اس سیکشن میں، ہم اس پر توجہ مرکوز کرتے ہیں کہ ہم نے C&C سرورز سے استفسار کرکے کیا پایا ہے۔ اس سیکشن میں درج تمام شماریاتی ڈیٹا براہ راست Grandoreiro C&C سرورز سے حاصل کیا گیا ہے، ESET ٹیلی میٹری سے نہیں۔

پرانے نمونے اب بھی فعال ہیں۔

ہر لاگ ان_سٹرنگ ہم نے مشاہدہ کیا پر مشتمل ہے ورژن_سٹرنگ اور ان کی اکثریت ٹائم اسٹیمپ کی معلومات پر مشتمل ہے (ٹیبل 3 اور جدول 4 دیکھیں)۔ جب کہ ان میں سے بہت سے صرف دن اور مہینے پر مشتمل ہوتے ہیں، جیسا کہ کبھی کبھار ڈویلپر کا انتخاب لگتا ہے، سب سے قدیم بات چیت کے نمونے کو ٹائم اسٹیمپ کیا گیا تھا۔ 15/09/2020 - یہ اس وقت سے ہے جب اس ڈی جی اے کو پہلی بار گرینڈوریرو میں متعارف کرایا گیا تھا۔ تازہ ترین نمونہ ٹائم اسٹیمپڈ تھا۔ 12/23/2023.

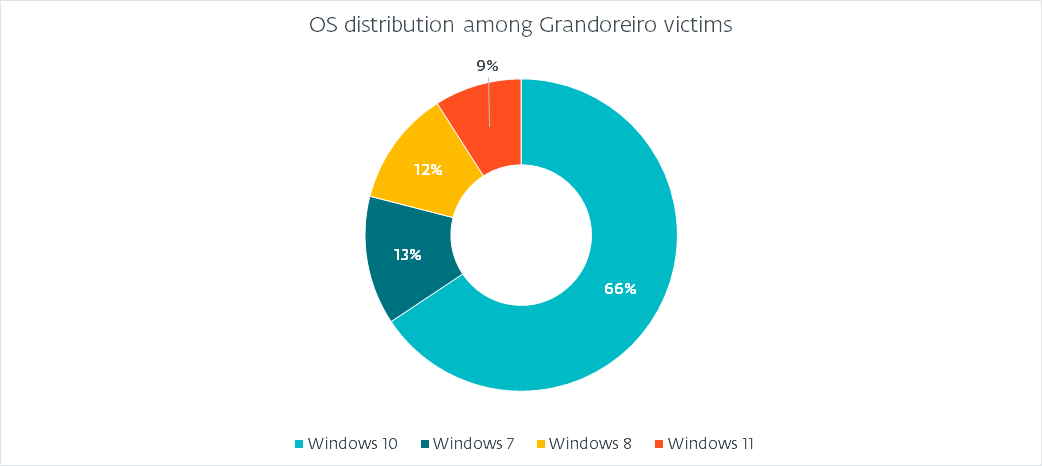

آپریٹنگ سسٹم کی تقسیم

تمام کے بعد سے لاگ ان_سٹرنگ فارمیٹس میں OS کی معلومات ہوتی ہیں، ہم ایک درست تصویر پینٹ کر سکتے ہیں کہ آپریٹنگ سسٹم کس چیز کا شکار ہوئے، جیسا کہ تصویر 4 میں دکھایا گیا ہے۔

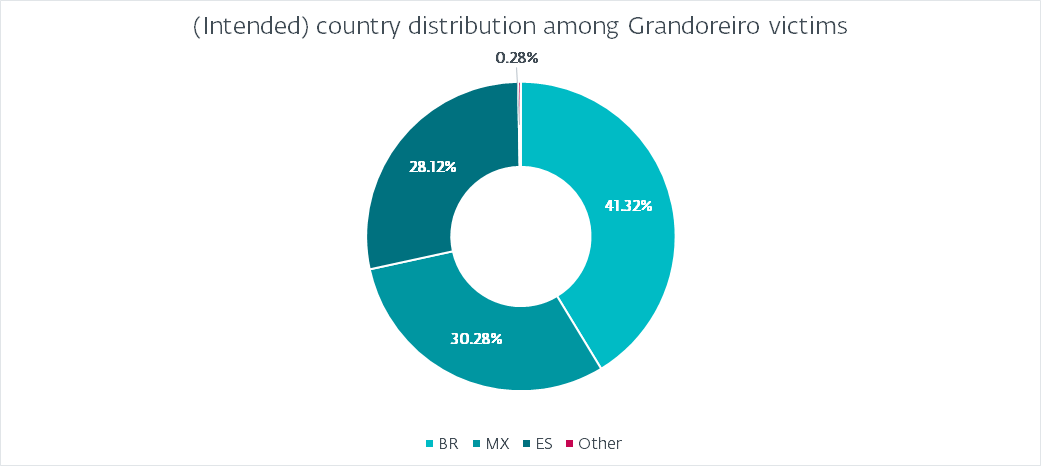

(مقصد) ملک کی تقسیم

ہم نے پہلے ہی ذکر کیا ہے کہ گرانڈوریرو متاثرہ کا ملک حاصل کرنے کے لیے کسی سروس سے استفسار کرنے کے بجائے ہارڈ کوڈ شدہ قدر کا استعمال کرتا ہے۔ شکل 5 اس تقسیم کو ظاہر کرتی ہے جس کا ہم نے مشاہدہ کیا ہے۔

یہ تقسیم گرینڈوریرو سے متوقع ہے۔ دلچسپ بات یہ ہے کہ یہ شکل 1 میں دکھائے گئے ہیٹ میپ کے ساتھ کوئی تعلق نہیں رکھتا۔ سب سے زیادہ منطقی وضاحت یہ ہے کہ تعمیرات کو ان کے مطلوبہ اہداف سے مشابہت کے لیے ٹھیک سے نشان زد نہیں کیا گیا ہے۔ مثال کے طور پر، ارجنٹائن میں حملوں میں اضافہ ہارڈ کوڈ مارکنگ سے بالکل بھی ظاہر نہیں ہوتا ہے۔ تمام متاثرین میں برازیل کا حصہ تقریباً 41 فیصد ہے، اس کے بعد میکسیکو میں 30 فیصد اور اسپین میں 28 فیصد ہیں۔ ارجنٹائن، پرتگال اور پیرو میں 1% سے بھی کم ہیں۔ دلچسپ بات یہ ہے کہ ہم نے چند (10 سے کم) متاثرین کو بطور نشان زد دیکھا ہے۔ PM (سینٹ پیئر اور میکیلون) GR (یونان)، یا FR (فرانس)۔ ہمیں یقین ہے کہ یہ یا تو ٹائپنگ کی غلطیاں ہیں یا ان ممالک کو نشانہ بنانے کے بجائے ان کے دوسرے معنی ہیں۔

اس وقت بھی نوٹ کریں۔ گرانڈوریرو نے لاطینی امریکہ سے باہر بہت سے ممالک کے اہداف کو شامل کیا۔ 2020 کے اوائل میں، ہم نے ان ممالک کو نشانہ بنانے والی چند مہمات کا مشاہدہ کیا ہے اور شکل 5 اس کی تائید کرتی ہے۔

متاثرین کی تعداد

ہم نے مشاہدہ کیا ہے کہ ایک دن میں جڑے ہوئے متاثرین کی اوسط تعداد 563 ہے۔ تاہم، یہ تعداد یقینی طور پر ڈپلیکیٹ پر مشتمل ہے، کیونکہ اگر کوئی شکار زیادہ دیر تک جڑا رہتا ہے، جس کا ہم نے مشاہدہ کیا ہے اکثر ایسا ہوتا ہے، تو گرینڈوریرو C&C سرور متعدد درخواستوں پر اس کی اطلاع دیں گے۔

اس مسئلے کو حل کرنے کی کوشش کرتے ہوئے، ہم نے ایک وضاحت کی ہے۔ منفرد شناخت کرنے والی خصوصیات (جیسے کمپیوٹر کا نام، صارف نام، وغیرہ) کے منفرد سیٹ کے ساتھ شکار کے طور پر جو تبدیلی کے تابع ہیں (جیسے اپ ٹائم)۔ اس کے ساتھ، ہم 551 کے ساتھ ختم ہوئے۔ منفرد متاثرین اوسطاً ایک دن میں جڑے ہوئے ہیں۔

اس بات کو مدنظر رکھتے ہوئے کہ ہم نے ایسے متاثرین کا مشاہدہ کیا ہے جو ایک سال سے زیادہ عرصے سے مسلسل C&C سرورز سے جڑ رہے تھے، ہم نے اوسطاً 114 کا حساب لگایا۔ نیا منفرد ہر روز سی اینڈ سی سرورز سے جڑنے والے متاثرین۔ ہم نظر انداز کر کے اس نمبر پر آئے منفرد متاثرین جن کا ہم پہلے مشاہدہ کر چکے ہیں۔

گرینڈوریرو انٹرنلز

آئیے، گہرائی میں، گرینڈوریرو کی دو انتہائی اہم خصوصیات پر توجہ مرکوز کریں: ڈی جی اے اور نیٹ ورک پروٹوکول۔

DGA

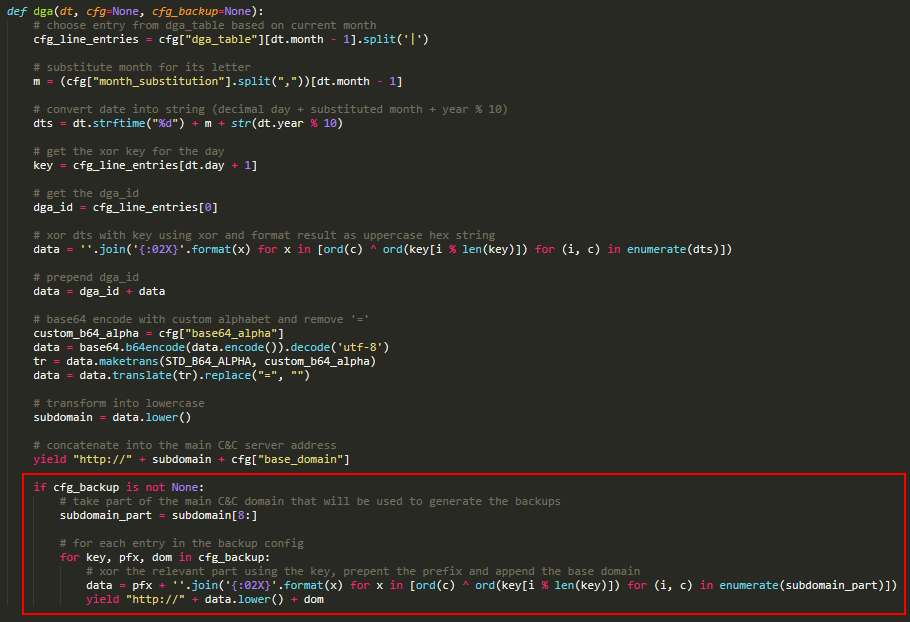

گرانڈوریرو کے آپریٹرز نے گزشتہ برسوں کے دوران کئی قسم کے DGAs کو لاگو کیا ہے، جس میں سب سے حالیہ جولائی 2020 میں ظاہر ہوا ہے۔ جب کہ ہم نے کچھ معمولی تبدیلیاں دیکھیں، اس کے بعد سے الگورتھم کا بنیادی حصہ تبدیل نہیں ہوا۔

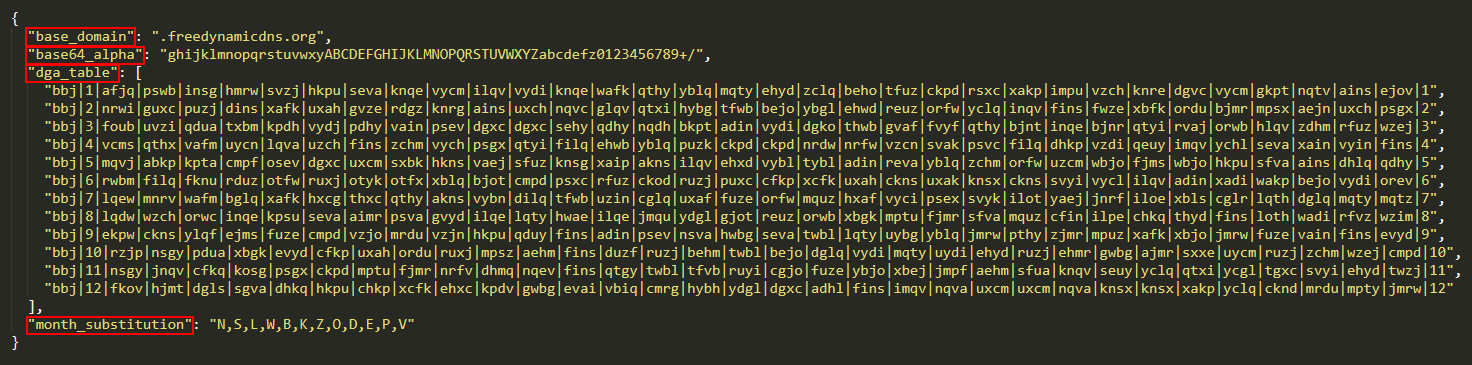

ڈی جی اے ایک مخصوص کنفیگریشن کا استعمال کرتا ہے جو بائنری میں ہارڈ کوڈ کی جاتی ہے، جسے متعدد تاروں کے طور پر محفوظ کیا جاتا ہے۔ شکل 6 ایسی ہی ایک ترتیب دکھاتا ہے (کے ساتھ dga_id "bbj")، بہتر پڑھنے کی اہلیت کے لیے JSON میں دوبارہ فارمیٹ کیا گیا۔

مقدمات کی اکثریت میں ، base_domain فیلڈ ہے freedynamicdns.org or zapto.org. جیسا کہ پہلے ہی ذکر کیا جا چکا ہے، گرینڈوریرو اپنے ڈومین رجسٹریشن کے لیے No-IP کا استعمال کرتا ہے۔ دی base64_alpha فیلڈ اپنی مرضی کے مطابق بیس 64 حروف تہجی سے مطابقت رکھتا ہے جسے DGA استعمال کرتا ہے۔ دی مہینہ_متبادل ایک کردار کے لیے مہینے کے نمبر کو بدلنے کے لیے استعمال کیا جاتا ہے۔

۔ dga_ٹیبل ترتیب کا بنیادی حصہ بناتا ہے۔ یہ 12 تاروں پر مشتمل ہے، ہر ایک میں 35 فیلڈز | ہر لائن کا پہلا اندراج ہے۔ dga_id. دوسرا اور آخری اندراج اس مہینے کی نمائندگی کرتا ہے جس کے لیے لائن کا ارادہ ہے۔ باقی 32 فیلڈز میں سے ہر ایک مہینے کے مختلف دن کے لیے ایک قدر کی نمائندگی کرتا ہے (کم از کم ایک فیلڈ کو غیر استعمال شدہ چھوڑ کر)۔

DGA کی منطق کو شکل 7 میں دکھایا گیا ہے۔ الگورتھم پہلے درست لائن اور اس سے صحیح اندراج کا انتخاب کرتا ہے، اسے چار بائٹ کلید کے طور پر دیکھتا ہے۔ اس کے بعد یہ موجودہ تاریخ کو سٹرنگ میں فارمیٹ کرتا ہے اور ایک سادہ XOR کا استعمال کرتے ہوئے اسے کلید کے ساتھ خفیہ کرتا ہے۔ یہ پھر prepends dga_id نتیجہ میں، اپنی مرضی کے حروف تہجی کے ساتھ base64 کا استعمال کرتے ہوئے نتیجہ کو انکوڈ کرتا ہے، اور پھر کسی بھی = پیڈنگ حروف کو ہٹا دیتا ہے۔ حتمی نتیجہ ذیلی ڈومین ہے جس کے ساتھ مل کر base_domain، موجودہ دن کے لئے C&C سرور کے طور پر استعمال کیا جانا ہے۔ سرخ رنگ میں نمایاں کیا گیا حصہ ایک فیل سیف میکانزم ہے اور ہم اس پر آگے بات کریں گے۔

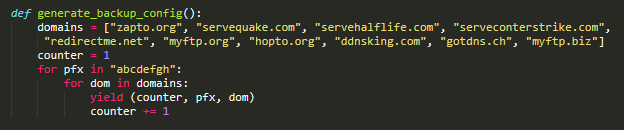

گرانڈوریرو نے کچھ تعمیرات میں، ایک فیل سیف میکانزم نافذ کیا ہے جب مین ڈومین حل کرنے میں ناکام ہو جاتا ہے۔ یہ طریقہ کار تمام تعمیرات میں موجود نہیں ہے اور اس کی منطق چند بار تبدیل ہوئی ہے، لیکن بنیادی خیال کو شکل 7 میں دکھایا گیا ہے۔ یہ ایک ایسی ترتیب کا استعمال کرتا ہے جو ہم نے تجزیہ کیے گئے نمونوں میں مستقل ہے اور اسے شکل میں دکھائے گئے سادہ کوڈ سے تیار کیا جا سکتا ہے۔ 8. ہر اندراج ایک کلید، ایک سابقہ، اور ایک بنیادی ڈومین پر مشتمل ہوتا ہے۔

فیل سیف الگورتھم مرکزی C&C ذیلی ڈومین کا ایک حصہ لیتا ہے۔ اس کے بعد یہ تمام کنفیگریشن اندراجات پر اعادہ کرتا ہے، اسے XOR کا استعمال کرتے ہوئے انکرپٹ کرتا ہے اور الگورتھم کے مرکزی حصے کی طرح ایک سابقہ پیش کرتا ہے۔

ستمبر 2022 سے، ہم نے ایسے نمونوں کا مشاہدہ کرنا شروع کر دیا ہے جو قدرے تبدیل شدہ DGA کو استعمال کرتے ہیں۔ الگورتھم تقریباً ایک جیسا ہی رہتا ہے، لیکن آخری مرحلے میں سب ڈومین کو بیس 64 کو انکوڈنگ کرنے کے بجائے، اس کے ساتھ ایک ہارڈ کوڈ والا سابقہ جوڑا جاتا ہے۔ ہماری ٹریکنگ کی بنیاد پر، یہ طریقہ تقریباً جولائی 2023 سے غالب آ گیا ہے۔

نیٹ ورک پروٹوکول

گرینڈوریرو آر ٹی سی پورٹل کا استعمال کرتا ہے، ڈیلفی کے اجزاء کا ایک مجموعہ RealThinClient SDK جو HTTP(S) کے اوپر بنایا گیا ہے۔ آر ٹی سی پورٹل تھا۔ 2017 میں بند کر دیا گیا۔ اور اس کا ماخذ کوڈ شائع ہوا ہے۔ GitHub کے. بنیادی طور پر، RTC پورٹل ایک یا زیادہ کنٹرولز کو ایک یا زیادہ میزبانوں تک دور سے رسائی کی اجازت دیتا ہے۔ میزبانوں اور کنٹرولوں کو گیٹ وے نامی ثالثی جزو کے ذریعے الگ کیا جاتا ہے۔

Grandoreiro آپریٹرز C&C سرور (گیٹ وے کے طور پر کام کرتے ہوئے) سے رابطہ قائم کرنے اور سمجھوتہ شدہ مشینوں (میزبان کے طور پر کام کرتے ہوئے) سے بات چیت کرنے کے لیے کنسول (کنٹرول کے طور پر کام کرتے ہوئے) استعمال کرتے ہیں۔ گیٹ وے سے جڑنے کے لیے، تین پیرامیٹرز درکار ہیں: ایک خفیہ کلید، کلید کی لمبائی، اور لاگ ان۔

سرور کو بھیجی گئی ابتدائی درخواست کو خفیہ کرنے کے لیے خفیہ کلید کا استعمال کیا جاتا ہے۔ لہذا، سرور کو خفیہ کلید کو بھی جاننے کی ضرورت ہے تاکہ ابتدائی کلائنٹ کی درخواست کو ڈکرپٹ کیا جا سکے۔

کلید کی لمبائی ہینڈ شیک کے دوران قائم ہونے والی ٹریفک کو خفیہ کرنے کے لیے کیز کی لمبائی کا تعین کرتی ہے۔ ٹریفک کو حسب ضرورت سٹریم سائفر کا استعمال کرتے ہوئے انکرپٹ کیا جاتا ہے۔ دو مختلف کلیدیں قائم کی گئی ہیں - ایک ان باؤنڈ کے لیے اور ایک آؤٹ باؤنڈ ٹریفک کے لیے۔

لاگ ان کوئی بھی تار ہو سکتا ہے۔ گیٹ وے کے لیے ہر منسلک جزو کا ایک منفرد لاگ ان ہونا ضروری ہے۔

گرینڈوریرو خفیہ کلید اور کلیدی لمبائی کی اقدار کے دو مختلف مجموعوں کا استعمال کرتا ہے، جو ہمیشہ بائنری میں ہارڈ کوڈ ہوتے ہیں، اور ہم پہلے ہی اس پر تبادلہ خیال کر چکے ہیں۔ لاگ ان_سٹرنگ جو لاگ ان کے طور پر استعمال ہوتا ہے۔

RTC دستاویزات میں کہا گیا ہے کہ یہ صرف ایک ہی وقت میں محدود تعداد میں کنکشن ہینڈل کر سکتا ہے۔ اس بات پر غور کرتے ہوئے کہ ہر منسلک میزبان کو فی سیکنڈ کم از کم ایک درخواست بھیجنے کی ضرورت ہے ورنہ اس کا کنکشن چھوڑ دیا جائے گا، ہمارا ماننا ہے کہ گرینڈوریرو متعدد C&C سرورز کو استعمال کرنے کی وجہ ان میں سے کسی کو مغلوب نہ کرنے کی کوشش ہے۔

نتیجہ

اس بلاگ پوسٹ میں، ہم نے گرانڈوریرو کی طویل مدتی ٹریکنگ کے پردے کے پیچھے جھانکنا فراہم کیا ہے جس نے اس رکاوٹ کو ممکن بنانے میں مدد کی۔ ہم نے گہرائی میں بیان کیا ہے کہ گرینڈوریرو کا ڈی جی اے کس طرح کام کرتا ہے، کتنی مختلف کنفیگریشنز بیک وقت موجود ہیں، اور ہم ان کے درمیان بہت سے IP ایڈریس اوورلیپس کو کیسے تلاش کرنے میں کامیاب ہوئے۔

ہم نے C&C سرورز سے حاصل کردہ شماریاتی معلومات بھی فراہم کی ہیں۔ یہ معلومات متاثرین اور ہدف سازی کا ایک بہترین جائزہ فراہم کرتی ہے، جبکہ ہمیں اثر کی اصل سطح کو دیکھنے کی بھی اجازت دیتی ہے۔

برازیل کی فیڈرل پولیس کی سربراہی میں خلل ڈالنے والے آپریشن کا مقصد وہ افراد ہیں جن کے بارے میں خیال کیا جاتا ہے کہ وہ گرینڈوریرو آپریشن کے درجہ بندی میں اعلیٰ ہیں۔ ESET ٹریک کرنا جاری رکھے گا۔ دوسرے لاطینی امریکی بینکنگ ٹروجن اس خلل کے آپریشن کے بعد گرینڈوریرو کی کسی بھی سرگرمی کی قریب سے نگرانی کرتے ہوئے

WeLiveSecurity پر شائع ہونے والی ہماری تحقیق کے بارے میں کسی بھی استفسار کے لیے، براہ کرم ہم سے رابطہ کریں۔ ਧਮਕੀینٹیل@eset.com.

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سیز

فائلوں

|

ان شاء 1 |

فائل کا نام |

کھوج |

Description |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI ڈاؤنلوڈر |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI ڈاؤنلوڈر |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

گرینڈوریرو |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

گرینڈوریرو (بائنری پیڈنگ کے ساتھ) |

نیٹ ورک

|

IP |

ڈومین |

ہوسٹنگ فراہم کنندہ |

پہلی بار دیکھا |

تفصیلات دیکھیں |

|

20.237.166[.]161 |

ڈی جی اے نے تیار کیا۔ |

Azure |

2024-01‑12 |

سی اینڈ سی سرور۔ |

|

20.120.249[.]43 |

ڈی جی اے نے تیار کیا۔ |

Azure |

2024-01‑16 |

سی اینڈ سی سرور۔ |

|

52.161.154[.]239 |

ڈی جی اے نے تیار کیا۔ |

Azure |

2024-01‑18 |

سی اینڈ سی سرور۔ |

|

167.114.138[.]249 |

ڈی جی اے نے تیار کیا۔ |

OVH |

2024-01‑02 |

سی اینڈ سی سرور۔ |

|

66.70.160[.]251 |

ڈی جی اے نے تیار کیا۔ |

OVH |

2024-01‑05 |

سی اینڈ سی سرور۔ |

|

167.114.4[.]175 |

ڈی جی اے نے تیار کیا۔ |

OVH |

2024-01‑09 |

سی اینڈ سی سرور۔ |

|

18.215.238[.]53 |

ڈی جی اے نے تیار کیا۔ |

AWS |

2024-01‑03 |

سی اینڈ سی سرور۔ |

|

54.219.169[.]167 |

ڈی جی اے نے تیار کیا۔ |

AWS |

2024-01‑09 |

سی اینڈ سی سرور۔ |

|

3.144.135[.]247 |

ڈی جی اے نے تیار کیا۔ |

AWS |

2024-01‑12 |

سی اینڈ سی سرور۔ |

|

77.246.96[.]204 |

ڈی جی اے نے تیار کیا۔ |

وی ڈی سینا |

2024-01‑11 |

سی اینڈ سی سرور۔ |

|

185.228.72[.]38 |

ڈی جی اے نے تیار کیا۔ |

ماسٹر دا ویب |

2024-01‑02 |

سی اینڈ سی سرور۔ |

|

62.84.100[.]225 |

N / A |

وی ڈی سینا |

2024-01‑18 |

ڈسٹری بیوشن سرور۔ |

|

20.151.89[.]252 |

N / A |

Azure |

2024-01‑10 |

ڈسٹری بیوشن سرور۔ |

MITER ATT&CK تکنیک

یہ میز استعمال کرتے ہوئے بنایا گیا تھا۔ ورژن 14 MITER ATT&CK فریم ورک کا۔

|

حربہ |

ID |

نام |

Description |

|

وسائل کی ترقی |

صلاحیتوں کو تیار کریں: میلویئر |

Grandoreiro ڈویلپرز اپنے حسب ضرورت ڈاؤنلوڈر تیار کرتے ہیں۔ |

|

|

ابتدائی رسائی |

فریب دہی |

گرینڈوریرو فشنگ ای میلز کے ذریعے پھیلتا ہے۔ |

|

|

پھانسی |

صارف پر عملدرآمد: نقصان دہ فائل |

گرینڈوریرو متاثرین پر فشنگ اٹیچمنٹ کو دستی طور پر انجام دینے کے لیے دباؤ ڈالتا ہے۔ |

|

|

مسلسل |

بوٹ یا لاگ ان آٹو اسٹارٹ ایگزیکیوشن: رجسٹری رن کیز / اسٹارٹ اپ فولڈر |

گرینڈوریرو ثابت قدمی کے لیے معیاری آٹو اسٹارٹ مقامات کا استعمال کرتا ہے۔ |

|

|

ہائی جیک ایگزیکیوشن فلو: ڈی ایل ایل سرچ آرڈر ہائی جیکنگ |

گرینڈوریرو کو ڈی ایل ایل سرچ آرڈر سے سمجھوتہ کرکے پھانسی دی جاتی ہے۔ |

||

|

دفاعی چوری |

فائلوں یا معلومات کو ڈیوبفسکیٹ/ڈی کوڈ کریں۔ |

Grandoreiro اکثر پاس ورڈ سے محفوظ زپ آرکائیوز میں تقسیم کیا جاتا ہے۔ |

|

|

مبہم فائلیں یا معلومات: بائنری پیڈنگ |

Grandoreiro EXEs بڑا ہوا کرتے تھے۔ .rsrc بڑی BMP تصاویر والے حصے۔ |

||

|

سسٹم بائنری پراکسی ایگزیکیوشن: Msiexec |

گرینڈوریرو ڈاؤن لوڈرز MSI انسٹالرز کے اندر بنڈل ہیں۔ |

||

|

رجسٹری میں ترمیم کریں۔ |

گرینڈوریرو اپنے کنفیگریشن ڈیٹا کا کچھ حصہ ونڈوز رجسٹری میں محفوظ کرتا ہے۔ |

||

|

ڈسکوری |

ایپلیکیشن ونڈو ڈسکوری |

گرینڈوریرو نے ونڈو کے ناموں پر مبنی آن لائن بینکنگ ویب سائٹس دریافت کیں۔ |

|

|

عمل دریافت |

گرینڈوریرو پروسیس کے ناموں پر مبنی حفاظتی ٹولز دریافت کرتا ہے۔ |

||

|

سافٹ ویئر ڈسکوری: سیکیورٹی سافٹ ویئر ڈسکوری |

گرینڈوریرو نے بینکنگ پروٹیکشن مصنوعات کی موجودگی کا پتہ لگایا۔ |

||

|

سسٹم انفارمیشن ڈسکوری |

گرینڈوریرو شکار کی مشین کے بارے میں معلومات جمع کرتا ہے، جیسے %COMPUTERNAME% اور آپریٹنگ سسٹم۔ |

||

|

جمعکاری |

ان پٹ کیپچر: GUI ان پٹ کیپچر |

Grandoreiro جعلی پاپ اپ ڈسپلے کر سکتا ہے اور ان میں ٹائپ کردہ ٹیکسٹ کیپچر کر سکتا ہے۔ |

|

|

ان پٹ کیپچر: کیلاگنگ |

گرینڈوریرو کی اسٹروک پر قبضہ کرنے کی صلاحیت رکھتا ہے۔ |

||

|

ای میل مجموعہ: مقامی ای میل مجموعہ |

Grandoreiro کے آپریٹرز نے Outlook سے ای میل پتے نکالنے کے لیے ایک ٹول تیار کیا۔ |

||

|

کمانڈ اور کنٹرول |

ڈیٹا انکوڈنگ: غیر معیاری انکوڈنگ |

Grandoreiro RTC کا استعمال کرتا ہے، جو ڈیٹا کو اپنی مرضی کے مطابق سٹریم سائفر کے ساتھ خفیہ کرتا ہے۔ |

|

|

ڈائنامک ریزولوشن: ڈومین جنریشن الگورتھم |

Grandoreiro C&C سرور ایڈریس حاصل کرنے کے لیے مکمل طور پر DGA پر انحصار کرتا ہے۔ |

||

|

خفیہ کردہ چینل: ہم آہنگ خفیہ نگاری |

RTC میں، انکرپشن اور ڈکرپشن ایک ہی کلید کا استعمال کرتے ہوئے کیا جاتا ہے۔ |

||

|

غیر معیاری پورٹ |

گرینڈوریرو اکثر تقسیم کے لیے غیر معیاری بندرگاہوں کا استعمال کرتا ہے۔ |

||

|

ایپلیکیشن لیئر پروٹوکول |

RTC HTTP(S) کے اوپر بنایا گیا ہے۔ |

||

|

جلاوطنی |

C2 چینل کے اوپر Exfiltration |

Grandoreiro ڈیٹا کو اپنے C&C سرور پر نکالتا ہے۔ |

|

|

اثر |

سسٹم شٹ ڈاؤن/ریبوٹ |

Grandoreiro سسٹم کو دوبارہ شروع کرنے پر مجبور کر سکتا ہے۔ |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- : ہے

- : ہے

- : نہیں

- :کہاں

- ][p

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35٪

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- قابلیت

- ہمارے بارے میں

- بدسلوکی

- کے ساتھ زیادتی

- قبول کرتا ہے

- تک رسائی حاصل

- اکاؤنٹ

- اکاؤنٹس

- درست

- اداکاری

- فعال

- سرگرمی

- اصل

- اصل میں

- شامل کیا

- اس کے علاوہ

- پتہ

- پتے

- کے بعد

- مقصد

- مقصد

- یلگورتم

- تمام

- کی اجازت

- کی اجازت

- اجازت دے رہا ہے

- کی اجازت دیتا ہے

- تقریبا

- الفابیٹ

- پہلے ہی

- بھی

- ہمیشہ

- امریکی

- کے درمیان

- an

- تجزیہ

- تجزیہ کیا

- اور

- ایک اور

- کوئی بھی

- مناسب

- تقریبا

- اے پی ٹی

- محفوظ شدہ دستاویزات

- ابلیھاگار

- کیا

- ارجنٹینا

- ارد گرد

- AS

- تفویض

- مدد

- منسلک

- مفروضہ

- At

- حملے

- کرنے کی کوشش

- آٹومیٹڈ

- اوسط

- دور

- AWS

- Azure

- پسدید

- بینڈوڈتھ

- بینک

- بینکنگ

- بیس

- کی بنیاد پر

- بنیادی

- بنیاد

- BE

- کیونکہ

- بن

- رہا

- اس سے پہلے

- شروع ہوا

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- خیال کیا

- تعلق رکھتا ہے

- اس کے علاوہ

- بہتر

- کے درمیان

- bhg

- باصلاحیت

- سب سے بڑا

- دونوں

- کی botnet

- برازیل

- براؤزر

- تعمیر

- بناتا ہے

- تعمیر

- بنڈل

- لیکن

- by

- حساب

- فون

- کہا جاتا ہے

- آیا

- مہمات

- کر سکتے ہیں

- صلاحیتوں

- صلاحیت رکھتا

- قبضہ

- گرفتاری

- کیس

- مقدمات

- کچھ

- یقینی طور پر

- تبدیل

- تبدیل کر دیا گیا

- تبدیلیاں

- تبدیل کرنے

- چینل

- کردار

- خصوصیات

- حروف

- انتخاب

- سائپر

- کا دعوی

- واضح

- کلائنٹ

- قریب سے

- قریب

- بادل

- کلسٹر

- کوڈ

- کوڈ

- اتفاق

- تعاون کیا

- مجموعہ

- جمع کرتا ہے

- کالم

- COM

- کے مجموعے

- ابلاغ

- بات چیت

- مواصلات

- مکمل طور پر

- جزو

- اجزاء

- سمجھوتہ کیا

- سمجھوتہ

- حساب

- کمپیوٹر

- نتیجہ اخذ

- ترتیب

- رابطہ قائم کریں

- منسلک

- مربوط

- کنکشن

- کنکشن

- پر غور

- پر مشتمل ہے

- مشتمل

- کنسول

- مسلسل

- مسلسل

- رابطہ کریں

- پر مشتمل ہے

- پر مشتمل ہے

- جاری

- جاری رہی

- حصہ ڈالا

- کنٹرول

- کنٹرول

- تعاون کرنا

- کور

- درست

- اسی کے مطابق

- مساوی ہے

- ممالک

- ملک

- کورس

- اہم

- موجودہ

- پردے

- اپنی مرضی کے

- DA

- روزانہ

- اعداد و شمار

- تاریخ

- دن

- دن

- ڈی ڈی این ایس

- فیصلہ کیا

- خرابی

- گہرے

- کی وضاحت

- Delphi کے

- مظاہرہ

- گہرائی

- بیان کیا

- مستحق

- ڈیزائن

- ڈیزائن

- کھوج

- یہ تعین

- ترقی

- ترقی یافتہ

- ڈویلپرز

- ترقی

- مختلف

- مشکل

- براہ راست

- پتہ چلتا ہے

- دریافت

- بات چیت

- بات چیت

- دکھائیں

- دکھاتا ہے

- نظرانداز کرنا

- خلل ڈالنا

- خلل

- امتیاز

- تقسیم کئے

- تقسیم

- ڈوبکی

- DNS

- دستاویزات

- کرتا

- ڈومین

- DOMAIN NAMES

- ڈومینز

- غالب

- کیا

- نہیں

- چھوڑ

- گرا دیا

- دو

- نقل

- کے دوران

- متحرک

- e

- ہر ایک

- ابتدائی

- یا تو

- اور

- ای میل

- ای میل

- انکوڈنگ

- خفیہ

- خفیہ کردہ

- خفیہ کاری

- آخر

- ختم

- نافذ کرنے والے

- اندراج

- بنیادی طور پر

- قائم کرو

- قائم

- قیام

- وغیرہ

- بھی

- کبھی نہیں

- ہر کوئی

- مثال کے طور پر

- بہترین

- عملدرآمد

- پھانسی

- پھانسی

- وجود

- توقع

- وضاحت کی

- وضاحت

- نکالنے

- ناکام رہتا ہے

- جعلی

- خاندانوں

- نمایاں کریں

- خصوصیات

- فروری

- وفاقی

- وفاقی پولیس

- چند

- کم

- میدان

- قطعات

- اعداد و شمار

- فائلوں

- فائنل

- آخر

- مالی

- مالیاتی ادارے

- مل

- پہلا

- غلطی

- بہاؤ

- توجہ مرکوز

- پیچھے پیچھے

- کے بعد

- کے لئے

- مجبور

- فارمیٹ

- فارم

- ملا

- چار

- لومڑی

- فریم ورک

- فرانس

- اکثر

- سے

- فعالیت

- کام کرنا

- مزید

- فرق

- گیٹ وے

- پیدا

- نسل

- جنریٹر

- حاصل

- دے دو

- دی

- جھلک

- گلوبل

- یونان

- گروپ

- گروپ کا

- تھا

- ہینڈل

- ہے

- بھاری

- مدد

- لہذا

- درجہ بندی

- ہائی

- روشنی ڈالی گئی

- تاریخ

- پکڑو

- کی ڈگری حاصل کی

- میزبان

- میزبان

- HOURS

- کس طرح

- کیسے

- تاہم

- HTTP

- HTTPS

- ID

- خیال

- ایک جیسے

- کی نشاندہی

- شناخت

- شناخت

- کی نشاندہی

- if

- وضاحت کرتا ہے

- تصویر

- تصاویر

- اثر

- نفاذ

- عملدرآمد

- in

- غلط

- اضافہ

- افراد

- معلومات

- انفراسٹرکچر

- ابتدائی

- شروع کرتا ہے

- ان پٹ

- انکوائری

- کے اندر

- کے بجائے

- انسٹی

- انٹیلی جنس

- ارادہ

- بات چیت

- میں

- متعارف

- تعارف

- تحقیقات

- IP

- IP ایڈریس

- آئی پی پتے

- مسئلہ

- مسائل

- IT

- میں

- جنوری

- JPY

- JSON

- جولائی

- جون

- رکھیں

- کلیدی

- چابیاں

- بچے

- قسم

- جان

- جانا جاتا ہے

- جانتا ہے

- بڑے

- آخری

- بعد

- لاطینی

- لاطینی امریکی

- قانون

- قانون نافذ کرنے والے اداروں

- پرت

- کم سے کم

- چھوڑ کر

- قیادت

- لمبائی

- کم

- سطح

- کی طرح

- امکان

- لمیٹڈ

- لائن

- لسٹ

- فہرست

- مقامی

- مقامات

- منطق

- منطقی

- لاگ ان

- لانگ

- طویل وقت

- طویل مدتی

- دیکھو

- بہت

- مشین

- مشینیں

- مین

- بنیادی طور پر

- اکثریت

- بنا

- بنانا

- بدقسمتی سے

- میلویئر

- Malware-as-a-Service (MaaS)

- دستی طور پر

- بہت سے

- مارچ

- نشان لگا دیا گیا

- مارکنگ

- بڑے پیمانے پر

- میچ

- مئی..

- معنی

- کا مطلب ہے کہ

- اس دوران

- میکانزم

- ذکر کیا

- طریقہ

- میکسیکو

- معمولی

- نظر ثانی کی

- قیمت

- کی نگرانی

- نگرانی

- نظر رکھتا ہے

- مہینہ

- زیادہ

- سب سے زیادہ

- ماؤس

- MSI

- بہت

- ایک سے زیادہ

- ضروری

- MX

- نام

- نام

- ضروریات

- نیٹ ورک

- نئی

- نیا

- اگلے

- نہیں

- براہ مہربانی نوٹ کریں

- نوٹس..

- تعداد

- مشاہدہ

- مشاہدہ

- حاصل

- حاصل کی

- واضح

- او سی سی

- مواقع

- واقعہ

- اکتوبر

- of

- پیش کرتے ہیں

- تجویز

- اکثر

- بڑی عمر کے

- سب سے پرانی

- on

- ایک بار

- ایک

- آن لائن

- آن لائن بینکنگ

- صرف

- چل رہا ہے

- چل رہا ہے

- کام

- آپریٹنگ سسٹم

- آپریٹنگ سسٹم

- آپریشن

- آپریٹر

- آپریٹرز

- or

- حکم

- OS

- دیگر

- دیگر

- ہمارے

- آؤٹ لک

- باہر

- پر

- مجموعی جائزہ

- خود

- پی اینڈ ای

- صفحہ

- پینٹ

- پیرامیٹرز

- حصہ

- گزشتہ

- پاٹرن

- فی

- فیصد

- کارکردگی

- مدت

- مسلسل

- پیرو

- رجحان

- فشنگ

- تصویر

- پتھر

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- براہ مہربانی رابطہ کریں

- پولیس

- پاپ اپ

- پورٹل

- بندرگاہوں

- پرتگال

- ممکن

- کی موجودگی

- حال (-)

- آدم

- نجی

- شاید

- عمل

- عملدرآمد

- پیدا کرتا ہے

- حاصل

- پیش رفت

- ترقی

- منصوبے

- مناسب طریقے سے

- تحفظ

- پروٹوکول

- پروٹوکول

- ثابت ہوا

- فراہم

- فراہم کرنے والے

- فراہم کرتا ہے

- فراہم کرنے

- پراکسی

- شائع

- ازگر

- Q3

- جلدی سے

- بہت

- تیزی سے

- شرح

- بلکہ

- وجہ

- حال ہی میں

- ریڈ

- کہا جاتا ہے

- مراد

- جھلکتی ہے

- رجسٹرڈ

- رجسٹریشن

- رجسٹری

- باقی

- باقی

- ریموٹ

- دور

- ہٹاتا ہے

- رپورٹ

- رپورٹیں

- کی نمائندگی

- درخواست

- درخواستوں

- ضرورت

- ضروریات

- کی ضرورت ہے

- تحقیق

- محققین

- قرارداد

- حل

- حل کیا

- کے حل

- ذمہ دار

- نتیجہ

- رن

- چل رہا ہے

- s

- کہا

- SAINT

- اسی

- دیکھا

- کا کہنا ہے کہ

- سکرین

- تلاش کریں

- دوسری

- خفیہ

- سیکشن

- سیکشنز

- سیکورٹی

- سیکیورٹی سافٹ ویئر

- حفاظتی اوزار

- دیکھنا

- لگتا ہے

- دیکھا

- منتخب

- بھیجنے

- بھیجنا

- بھیجا

- ستمبر

- سیریز

- سرور

- سرورز

- کام کرتا ہے

- سروس

- سروسز

- مقرر

- سیٹ

- قائم کرنے

- کئی

- مشترکہ

- اشتراک

- دکھائیں

- دکھایا گیا

- شوز

- کی طرف

- نمایاں طور پر

- اسی طرح

- سادہ

- ساتھ ساتھ

- بیک وقت

- بعد

- ایک

- چھوٹے

- So

- سافٹ ویئر کی

- مکمل طور پر

- کچھ

- کبھی کبھی

- اسی طرح

- ماخذ

- ماخذ کوڈ

- سپین

- مخصوص

- کمرشل

- اسپریڈز

- معیار

- شروع

- شروع

- امریکہ

- شماریات

- کے اعداد و شمار

- مرحلہ

- ابھی تک

- ذخیرہ

- پردہ

- سٹریم

- سلک

- سختی

- ذیلی ڈومین

- موضوع

- کامیابی کے ساتھ

- اس طرح

- مختصر

- کی حمایت کرتا ہے

- حیرت

- سوئچ کریں

- کے نظام

- سسٹمز

- ٹیبل

- لے لو

- لیتا ہے

- ھدف بنائے گئے

- ھدف بندی

- اہداف

- ٹیکنیکل

- تکنیکی تجزیہ

- تکنیک

- دہلی

- متن

- سے

- کہ

- ۔

- کے بارے میں معلومات

- ان

- ان

- تو

- لہذا

- یہ

- وہ

- لگتا ہے کہ

- اس

- ان

- اگرچہ؟

- ہزاروں

- خطرہ

- تین

- کے ذریعے

- وقت

- اوقات

- ٹائمسٹیمپ

- عنوان

- کرنے کے لئے

- مل کر

- کے آلے

- اوزار

- سب سے اوپر

- کل

- کی طرف

- ٹریک

- ٹریکنگ

- ٹریفک

- علاج

- متحرک

- ٹروجن

- دو

- گزرتا ہے

- منفرد

- جب تک

- غیر استعمال شدہ

- صلی اللہ علیہ وسلم

- اپ ٹائم

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- استعمال

- کا استعمال کرتے ہوئے

- عام طور پر

- استعمال

- استعمال کرتا ہے

- قیمت

- اقدار

- مختلف

- وسیع

- ورژن

- ورژن کی معلومات

- بہت

- کی طرف سے

- وکٹم

- متاثرین

- دورہ

- کا دورہ کیا

- تھا

- راستہ..

- we

- ویب

- ویب براؤزر

- ویب سائٹ

- ویب سائٹ

- ہفتے

- اچھا ہے

- تھے

- کیا

- جب

- جس

- جبکہ

- ڈبلیو

- گے

- ونڈو

- کھڑکیاں

- ساتھ

- کے اندر

- کام

- کام کرتا ہے

- تحریری طور پر

- سال

- سال

- پیداوار

- زیفیرنیٹ

- زپ