یہ آپ کے خیال سے کہیں زیادہ مشکل ہے۔

نیچے کوئی آڈیو پلیئر نہیں ہے؟ سنو براہ راست ساؤنڈ کلاؤڈ پر۔

ڈوگ آموت اور پال ڈکلن کے ساتھ۔ انٹرو اور آؤٹرو میوزک بذریعہ ایڈتھ موج.

آپ ہماری بات سن سکتے ہیں۔ پر SoundCloud, ایپل پوڈ, گوگل پوڈ کاسٹ, Spotify, Stitcher اور جہاں بھی اچھے پوڈ کاسٹ ملتے ہیں۔ یا صرف ڈراپ کریں۔ ہمارے RSS فیڈ کا URL اپنے پسندیدہ پوڈ کیچر میں۔

ٹرانسکرپٹ پڑھیں

ڈوگ پاس ورڈ مینیجر کریکس، لاگ ان کیڑے، اور ملکہ الزبتھ اول بمقابلہ میری کوئین آف سکاٹس… یقیناً!

وہ سب کچھ، اور بہت کچھ، ننگی سیکیورٹی پوڈ کاسٹ پر۔

[میوزیکل موڈیم]

پوڈ کاسٹ میں خوش آمدید، سب۔

میں ڈوگ آموت ہوں؛ وہ پال ڈکلن ہے۔

پال، تم کیسے کرتے ہو؟

بطخ. واہ!

16ویں صدی کی انفارمیشن ٹکنالوجی کی کھوپڑی کی ڈگر نیکڈ سیکیورٹی پوڈ کاسٹ، ڈگلس سے ملتی ہے۔

میں انتظار نہیں کرسکتا!

ڈوگ ظاہر ہے، ہاں… ہم جلد ہی اس پر پہنچ جائیں گے۔

لیکن پہلے، ہمیشہ کی طرح، ٹیک ہسٹری میں یہ ہفتہ، 28 مئی 1987 کو، آن لائن سروس فراہم کرنے والے CompuServe نے ایک چھوٹی سی چیز جاری کی جسے گرافکس انٹرچینج فارمیٹ، یا GIF [HARD G] کہا جاتا ہے۔

اسے CompuServe کے ایک انجینئر مرحوم اسٹیو ولہائٹ نے تیار کیا تھا (جس نے ویسے بھی اوپر اور نیچے اس کا تلفظ "jif" کیا تھا) ابتدائی کمپیوٹر نیٹ ورکس کی محدود بینڈوتھ اور اسٹوریج کی صلاحیتوں پر رنگین امیجز کو سپورٹ کرنے کے ایک ذریعہ کے طور پر تیار کیا تھا۔

ابتدائی ورژن، GIF 87a، زیادہ سے زیادہ 256 رنگوں کو سپورٹ کرتا ہے۔ اس نے سادہ اینیمیشن دکھانے کی صلاحیت اور مختلف کمپیوٹر سسٹمز میں اس کی وسیع حمایت کی وجہ سے تیزی سے مقبولیت حاصل کی۔

شکریہ، مسٹر ولہائٹ۔

بطخ. اور اس نے ہمیں کیا چھوڑا ہے، ڈگلس؟

ویب اینیمیشنز، اور اس بات پر تنازعہ کہ آیا اس لفظ کا تلفظ "گرافکس" [ہارڈ جی] یا "جرافکس" [سافٹ جی] ہے۔

ڈوگ بالکل۔ [ہنسی]

بطخ. میں اسے "گف" [ہارڈ جی] نہیں کہہ سکتا۔

ڈوگ اسی!

آئیے اس پر مہر لگائیں، اور اپنی دلچسپ کہانی کی طرف بڑھیں…

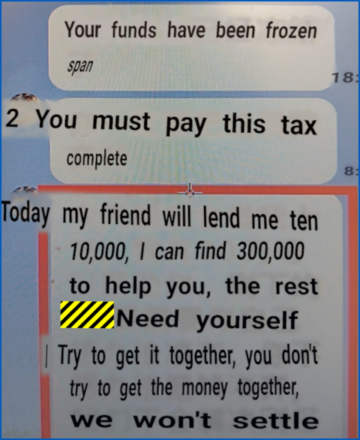

…ملکہ الزبتھ اول، سکاٹس کی میری ملکہ، اور ایک آدمی کے بارے میں دونوں طرف سے کھیلنا رینسم ویئر بدمعاش اور اس کے آجر، پال کے درمیان۔

رینسم ویئر کی کہانیاں: MitM حملہ جس میں واقعی ایک آدمی درمیان میں تھا۔

بطخ. آئیے کہانی کے آخر سے شروع کرتے ہیں۔

بنیادی طور پر، یہ انگلینڈ میں آکسفورڈ شائر میں ایک ٹیکنالوجی کمپنی کے خلاف رینسم ویئر حملہ تھا۔

(یہ ایک نہیں… یہ آکسفورڈ میں ایک کمپنی تھی، ابنگڈن-آن-تھیمز سے 15 کلومیٹر اوپریور، جہاں سوفوس مقیم ہے۔)

رینسم ویئر کی زد میں آنے کے بعد، وہ، جیسا کہ آپ تصور کر سکتے ہیں، اپنا ڈیٹا واپس حاصل کرنے کے لیے بٹ کوائن کی ادائیگی کا مطالبہ کر رہے تھے۔

اور، اس کہانی کی طرح ہمارے پاس ایک تھا۔ دو ہفتے پہلے, ان کی اپنی دفاعی ٹیم میں سے ایک، جو سمجھا جاتا تھا کہ اس سے نمٹنے میں مدد کر رہی تھی، "میں ایک MiTM چلانے جا رہا ہوں"، ایک مین-ان-دی-مڈل حملہ۔

میں جانتا ہوں کہ، صنفی زبان سے بچنے اور اس حقیقت کی عکاسی کرنے کے لیے کہ ان دنوں یہ ہمیشہ ایک شخص نہیں ہوتا (یہ اکثر درمیان میں کمپیوٹر ہوتا ہے)…

…نیکڈ سیکیورٹی پر، میں اب لکھتا ہوں "منیپولیٹر-ان-دی مڈل۔"

لیکن یہ لفظی طور پر درمیان میں ایک آدمی تھا۔

سیدھے الفاظ میں، ڈوگ، وہ اپنے آجر کو گھر سے ای میل کرنا شروع کرنے میں کامیاب ہوا، ایک قسم کا ٹائپوسکویٹ ای میل اکاؤنٹ استعمال کرتے ہوئے جو بدمعاش کے ای میل ایڈریس کی طرح تھا۔

اس نے تھریڈ کو ہائی جیک کر لیا، اور تاریخی ای میل ٹریس میں بٹ کوائن کا پتہ تبدیل کر دیا، کیونکہ اسے سینئر ایگزیکٹوز کے ای میل اکاؤنٹس تک رسائی حاصل تھی…

…اور اس نے بنیادی طور پر درمیان میں آدمی کے طور پر بات چیت شروع کی۔

تو، آپ تصور کریں کہ وہ اب بدمعاش کے ساتھ انفرادی طور پر بات چیت کر رہا ہے، اور پھر وہ اس بات چیت کو اپنے آجر کو دے رہا ہے۔

ہم نہیں جانتے کہ کیا وہ تمام فضل کے ساتھ بھاگنے کی امید کر رہا تھا اور پھر اپنے آجر سے صرف اتنا کہے، "ارے، اندازہ لگائیں، بدمعاشوں نے ہمیں کیا دھوکہ دیا"، یا کیا وہ بدمعاشوں سے اپنے انجام پر بات چیت کرنا چاہتا تھا، اور دوسرے سرے پر اس کا آجر۔

کیونکہ وہ کمپنی کے اندر خوف اور دہشت کو بڑھانے کے لیے کہنے والی تمام صحیح/غلط باتیں جانتا تھا۔

لہذا، اس کا مقصد بنیادی طور پر رینسم ویئر کی ادائیگی کو ہائی جیک کرنا تھا۔

ٹھیک ہے، ڈوگ، یہ سب کچھ تھوڑا سا ناشپاتی کی شکل میں چلا گیا کیونکہ، بدقسمتی سے اس کے لیے اور خوش قسمتی سے اس کے آجر اور قانون نافذ کرنے والے اداروں کے لیے، کمپنی نے ادائیگی نہ کرنے کا فیصلہ کیا۔

ڈوگ ہممم!

بطخ. اس لیے اس کے لیے چوری کرنے اور پھر کاٹ کر بھاگنے کے لیے کوئی بٹ کوائن نہیں تھا۔

اس کے علاوہ، ایسا لگتا ہے کہ اس نے اپنے نشانات کو اچھی طرح سے نہیں چھپایا، اور ای میل لاگز تک اس کی غیر قانونی رسائی پھر دھول میں آ گئی۔

وہ واضح طور پر جانتا تھا کہ پولیس والے اس پر بند ہو رہے ہیں، کیونکہ اس نے گھر میں اپنے کمپیوٹر اور فون سے بدمعاش ڈیٹا کو صاف کرنے کی کوشش کی۔

لیکن وہ پکڑے گئے، اور ڈیٹا برآمد کر لیا گیا۔

کسی نہ کسی طرح یہ مقدمہ پانچ سال تک چلتا رہا، اور آخر کار، جیسے ہی وہ مقدمے کی سماعت کرنے والا تھا، اس نے واضح طور پر فیصلہ کیا کہ اس کے پاس کھڑے ہونے کے لیے کوئی ٹانگ نہیں ہے اور اس نے اعتراف جرم کر لیا۔

تو، آپ کے پاس ہے، ڈوگ۔

درمیان میں ایک لفظی حملہ!

ڈوگ ٹھیک ہے، تو 2023 میں یہ سب ٹھیک اور اچھا ہے…

…لیکن ہمیں لے لو 1580 کی دہائی کی بات ہے، پال۔

مریم، سکاٹس کی ملکہ اور ملکہ الزبتھ اول کے بارے میں کیا خیال ہے؟

بطخ. ٹھیک ہے، سچ پوچھیں تو، میں نے صرف سوچا کہ ان تمام سالوں کو پیچھے جا کر آدمی کے درمیانی حملے کی وضاحت کرنے کا یہ ایک بہترین طریقہ ہے۔

کیونکہ، مشہور طور پر، ملکہ الزبتھ اور اس کی کزن مریم، سکاٹس کی ملکہ مذہبی اور سیاسی دشمن تھیں۔

الزبتھ انگلینڈ کی ملکہ تھی۔ مریم تخت کا بہانہ کر رہی تھی۔

لہٰذا، مریم کو مؤثر طریقے سے گھر میں نظر بند کر دیا گیا۔

مریم کچھ عیش و آرام میں رہ رہی تھی، لیکن ایک محل تک محدود تھی، اور دراصل اپنے کزن کے خلاف سازش کر رہی تھی، لیکن وہ اسے ثابت نہیں کر سکے۔

اور مریم قلعے میں بھیجے گئے بیئر بیرل کے جھنڈوں میں بھرے پیغامات بھیجتی اور وصول کر رہی تھی۔

بظاہر، اس معاملے میں، درمیانی آدمی ایک تعمیل کرنے والا بیئر فراہم کنندہ تھا جو مریم کے ملنے سے پہلے پیغامات کو ہٹا دیتا تھا، تاکہ انہیں کاپی کیا جا سکے۔

اور وہ متبادل پیغامات داخل کرے گا، مریم کے سائفر کے ساتھ خفیہ کردہ، ٹھیک ٹھیک تبدیلیوں کے ساتھ، جو کہ ڈھیلے انداز میں، آخرکار مریم کو اس سے کہیں زیادہ لکھنے پر آمادہ کرتا ہے جو اسے ہونا چاہیے تھا۔

لہٰذا اس نے نہ صرف دیگر سازشیوں کے نام بتائے بلکہ اس نے یہ بھی اشارہ کیا کہ اس نے ملکہ الزبتھ کے قتل کی سازش کی منظوری دی تھی۔

وہ اس وقت سخت ترین وقت تھے… اور ان دنوں انگلینڈ میں یقینی طور پر سزائے موت تھی، اور مریم پر مقدمہ چلایا گیا اور اسے پھانسی دی گئی۔

ڈوگ ٹھیک ہے، اس لیے جو بھی سن رہا ہے، اس پوڈ کاسٹ کے لیے لفٹ کی پچ ہے، "سائبر سیکیورٹی کی خبریں اور مشورہ، اور تاریخ کا تھوڑا سا چھڑکاؤ"۔

موجودہ دن میں ہمارے درمیانی آدمی پر واپس جائیں۔

ہم نے بات کی۔ ایک اور اندرونی خطرہ بالکل اسی طرح زیادہ عرصہ نہیں گزرا۔

لہذا یہ دیکھنا دلچسپ ہوگا کہ آیا یہ ایک نمونہ ہے، یا اگر یہ محض ایک اتفاق ہے۔

لیکن ہم نے کچھ چیزوں کے بارے میں بات کی ہے جو آپ اس قسم کے حملوں سے اپنے آپ کو بچانے کے لیے کر سکتے ہیں، تو آئیے ان پر ایک بار پھر تیزی سے غور کریں۔

سے شروعات: تقسیم اور فتح، جس کا بنیادی مطلب ہے، "کمپنی میں ایک فرد کو ہر چیز تک بلا روک ٹوک رسائی نہ دیں،" پال۔

بطخ. جی ہاں.

ڈوگ اور پھر ہمارے پاس ہے: ناقابل تغیر نوشتہ جات رکھیں، جو ایسا لگتا تھا جیسے اس معاملے میں ہوا ہے، ٹھیک ہے؟

بطخ. جی ہاں.

ایسا لگتا ہے کہ اس معاملے میں ثبوت کا ایک اہم عنصر یہ تھا کہ وہ سینئر ایگزیکٹوز کی ای میلز کو کھود رہا تھا اور انہیں تبدیل کر رہا تھا، اور وہ اسے چھپانے سے قاصر تھا۔

تو آپ تصور کریں، دیگر ثبوتوں کے بغیر بھی، حقیقت یہ ہے کہ وہ ای میلز کے ساتھ گڑبڑ کر رہا تھا جو خاص طور پر ransomware مذاکرات اور Bitcoin ایڈریسز سے متعلق ہیں، یہ انتہائی مشکوک ہوگا۔

ڈوگ ٹھیک ہے، آخر میں: ہمیشہ پیمائش کریں، کبھی فرض نہ کریں۔

بطخ. بے شک!

ڈوگ اچھے لوگ آخرکار جیت گئے… اس میں پانچ سال لگے، لیکن ہم نے کر دکھایا۔

آئیے اپنی اگلی کہانی کی طرف چلتے ہیں۔

ویب سیکیورٹی کمپنی کو ایپ بلڈنگ ٹول کٹ میں لاگ ان بگ ملتا ہے۔

بگ کو تیزی سے اور شفاف طریقے سے طے کیا گیا ہے، لہذا یہ اچھا ہے… لیکن اس میں تھوڑا سا ہے۔ کہانی میں مزیدیقیناً، پال۔

سنجیدہ سیکیورٹی: تصدیق ضروری ہے - OAUTH لاگ ان بگ کی جانچ کرنا

بطخ. جی ہاں.

یہ ایک ویب کوڈنگ سیکیورٹی تجزیہ کرنے والی کمپنی ہے (مجھے امید ہے کہ میں نے وہاں صحیح اصطلاحات کا انتخاب کیا ہے) جسے SALT کہتے ہیں، اور انہوں نے ایکسپو نامی ایپ بلڈنگ ٹول کٹ میں توثیق کا خطرہ پایا۔

اور، ان کے دلوں کو برکت دے، ایکسپو OAUTH نامی چیز کی حمایت کرتا ہے۔ اختیار کھولیں۔ نظام.

یہ اس قسم کا نظام ہے جو اس وقت استعمال ہوتا ہے جب آپ کسی ویب سائٹ پر جاتے ہیں جس نے فیصلہ کیا ہے، "آپ کو معلوم ہے، ہم اپنے لیے پاس ورڈ کی حفاظت کا طریقہ سیکھنے کی کوشش کرنے کی پریشانی نہیں چاہتے ہیں۔ ہم جو کرنے جا رہے ہیں وہ یہ ہے کہ ہم کہیں گے، 'گوگل کے ساتھ لاگ ان کریں، فیس بک کے ساتھ لاگ ان کریں'، کچھ ایسا ہی ہے۔

اور خیال یہ ہے کہ، ڈھیلے انداز میں، آپ فیس بک، یا گوگل، یا جو بھی مرکزی دھارے کی خدمت ہے سے رابطہ کریں اور آپ کہتے ہیں، "ارے، میں دینا چاہتا ہوں۔ example.com ایکس کرنے کی اجازت۔"

لہذا، فیس بک، یا گوگل، یا جو کچھ بھی، آپ کو تصدیق کرتا ہے اور پھر کہتا ہے، "ٹھیک ہے، یہاں ایک جادوئی کوڈ ہے جسے آپ دوسرے سرے پر دے سکتے ہیں جو کہتا ہے، 'ہم نے آپ کو چیک کر لیا ہے۔ آپ نے ہمارے ساتھ تصدیق کی ہے، اور یہ آپ کی توثیق کا نشان ہے۔

پھر، دوسرا سرہ آزادانہ طور پر Facebook، یا Google، یا کسی بھی چیز سے اس بات کو یقینی بنانے کے لیے چیک کرسکتا ہے کہ وہ ٹوکن آپ کی جانب سے جاری کیا گیا تھا۔

تو اس کا مطلب یہ ہے کہ آپ کو کبھی بھی سائٹ کو کوئی پاس ورڈ دینے کی ضرورت نہیں ہے… آپ ہیں، اگر آپ چاہیں، تو آپ کے لیے اصل تصدیق کا حصہ کرنے کے لیے فیس بک یا گوگل کو آپٹ کر رہے ہیں۔

اگر آپ بوتیک ویب سائٹ ہیں اور آپ سوچتے ہیں کہ "میں اپنی خفیہ نگاری نہیں بناؤں گا" تو یہ ایک اچھا خیال ہے۔

تو، یہ OAUTH میں کوئی بگ نہیں ہے۔

یہ صرف ایک نگرانی ہے؛ ایسی چیز جو ایکسپو کے OAUTH عمل کے نفاذ میں بھول گئی تھی۔

اور، ڈھیلے الفاظ میں، ڈوگ، یہ اس طرح جاتا ہے.

ایکسپو کوڈ ایک بڑا یو آر ایل بناتا ہے جس میں وہ تمام پیرامیٹرز شامل ہوتے ہیں جو Facebook کے ساتھ تصدیق کرنے کے لیے درکار ہوتے ہیں، اور پھر یہ فیصلہ کرتے ہیں کہ جادو تک رسائی کا حتمی ٹوکن کہاں بھیجا جائے۔

لہذا، نظریہ میں، اگر آپ نے اپنا URL خود بنایا ہے یا آپ URL میں ترمیم کرنے کے قابل تھے، تو آپ اس جگہ کو تبدیل کر سکتے ہیں جہاں یہ جادوئی تصدیقی ٹوکن آخر میں بھیجا گیا تھا۔

لیکن آپ صارف کو دھوکہ نہیں دے پائیں گے، کیونکہ ایک ڈائیلاگ ظاہر ہوتا ہے جو کہتا ہے، "ایپ پر URL-here آپ کو اپنے فیس بک اکاؤنٹ میں سائن ان کرنے کے لیے کہہ رہا ہے۔ کیا آپ اس پر مکمل اعتماد کرتے ہیں اور اسے ایسا کرنے دینا چاہتے ہیں؟ ہاں یا نہ؟"

تاہم، جب بات فیس بک، یا گوگل، یا کسی بھی چیز سے اجازت نامے کو حاصل کرنے اور اسے اس "ریٹرن یو آر ایل" پر منتقل کرنے کی بات آتی ہے، تو ایکسپو کوڈ اس بات کی جانچ نہیں کرے گا کہ آپ نے واقعی کلک کیا تھا۔ Yes منظوری کے ڈائیلاگ پر۔

اگر آپ نے ڈائیلاگ کو فعال طور پر دیکھا اور کلک کیا۔ No، پھر آپ حملے کو ہونے سے روکیں گے۔

لیکن، بنیادی طور پر، یہ "ناکام کھلا"۔

اگر آپ نے ڈائیلاگ کبھی نہیں دیکھا، تو آپ کو یہ بھی معلوم نہیں ہوگا کہ کلک کرنے کے لیے کچھ تھا اور آپ نے کچھ نہیں کیا، اور پھر حملہ آوروں نے مزید جاوا اسکرپٹ کے ساتھ خود ہی اگلے یو آر ایل کے وزٹ کو متحرک کیا…

پھر نظام کام کرے گا۔

اور اس کے کام کرنے کی وجہ یہ ہے کہ جادو "ریٹرن یو آر ایل"، وہ جگہ جہاں سپر سیکریٹ اتھارٹی کوڈ بھیجا جانا تھا، بعد میں استعمال کرنے کے لیے ایکسپو کے لیے ایک ویب کوکی میں سیٹ کیا گیا تھا* آپ کے کلک کرنے سے پہلے Yes ڈائیلاگ پر*

بعد میں، اس "ریٹرن یو آر ایل" کوکی کا وجود لازمی طور پر لیا گیا، اگر آپ چاہیں، ثبوت کے طور پر کہ آپ نے ڈائیلاگ ضرور دیکھا ہوگا، اور آپ نے آگے بڑھنے کا فیصلہ کیا ہوگا۔

جبکہ حقیقت میں ایسا نہیں تھا۔

تو یہ ایک بہت بڑی پرچی تھی 'ٹوئکسٹ کپ اور ہونٹ، ڈگلس۔

ڈوگ ٹھیک ہے، ہمارے پاس کچھ تجاویز ہیں، جن سے شروع ہو رہا ہے: جب اس مسئلے کی اطلاع دینے اور اس کا انکشاف کرنے کی بات آئی تو یہ نصابی کتاب کا معاملہ تھا۔

یہ تقریباً بالکل وہی ہے جس طرح آپ کو کرنا چاہیے، پال۔

سب کچھ اس طرح کام کرتا ہے جیسا کہ اسے کرنا چاہئے، لہذا یہ ایک بہترین مثال ہے کہ اسے بہترین طریقے سے کیسے کیا جائے۔

بطخ. اور یہ ایک اہم وجہ ہے کہ میں اسے ننگی سیکیورٹی پر لکھنا چاہتا تھا۔

نمک، وہ لوگ جنہوں نے یہ بگ پایا…

..انہوں نے یہ پایا؛ انہوں نے ذمہ داری سے اس کا انکشاف کیا۔ انہوں نے ایکسپو کے ساتھ کام کیا، جس نے اسے چند گھنٹوں میں ٹھیک کر دیا۔

لہٰذا، اگرچہ یہ ایک بگ تھا، حالانکہ یہ ایک کوڈنگ کی غلطی تھی، اس کی وجہ سے SALT نے کہا، "آپ کو کیا معلوم، ایکسپو والوں کے ساتھ کام کرنے میں بے حد خوشی ہوئی۔"

اس کے بعد، سالٹ نے CVE حاصل کرنے کے بارے میں کہا، اور جانے کے بجائے، "ارے، بگ اب ٹھیک ہو گیا ہے، لہذا دو دن بعد ہم اس کے بارے میں ایک بڑا PR سپلیش کر سکتے ہیں،" اس کے باوجود انہوں نے تین مہینے آگے کی تاریخ مقرر کی جب وہ واقعی لکھیں گے۔ اپنے نتائج مرتب کریں اور اپنی تعلیمی رپورٹ لکھیں۔

اسے فوری طور پر PR مقاصد کے لیے باہر نکالنے کے بجائے، اگر وہ آخری لمحات میں پکڑے گئے تو، انھوں نے نہ صرف ذمہ داری کے ساتھ اس کی اطلاع دی تاکہ بدمعاشوں کے ملنے سے پہلے اسے ٹھیک کیا جا سکے (اور اس بات کا کوئی ثبوت نہیں ہے کہ کسی نے اس خطرے کا غلط استعمال کیا ہو)، وہ بھی ایکسپو کو وہاں سے باہر جانے اور اپنے صارفین کے ساتھ بات چیت کرنے کے لیے تھوڑا سا راستہ دیا۔

ڈوگ اور پھر یقیناً، ہم نے اس کے بارے میں تھوڑی بات کی: اس بات کو یقینی بنائیں کہ آپ کی توثیق کی جانچ میں ناکامی بند ہوگئی.

اس بات کو یقینی بنائیں کہ یہ صرف اس صورت میں کام نہیں کرتا ہے جب کوئی اسے نظر انداز کرتا ہے یا اسے منسوخ کرتا ہے۔

لیکن یہاں سب سے بڑا مسئلہ یہ ہے: کبھی یہ نہ سمجھیں کہ آپ کا اپنا کلائنٹ سائڈ کوڈ تصدیقی عمل کے کنٹرول میں ہوگا۔

بطخ. اگر آپ ایکسپو کی طرف سے فراہم کردہ جاوا اسکرپٹ کوڈ کے عین مطابق عمل کی پیروی کرتے ہیں تاکہ آپ کو اس OAUTH عمل میں لے جایا جا سکے، تو آپ ٹھیک ہوتے۔

لیکن اگر آپ نے ان کے کوڈ سے گریز کیا اور حقیقت میں صرف اپنے جاوا اسکرپٹ کے ساتھ لنکس کو متحرک کیا، بشمول پاپ اپ کو نظرانداز یا منسوخ کرنا، تو آپ جیت گئے۔

اپنے کلائنٹ کوڈ کو نظرانداز کرنا وہ پہلی چیز ہے جس کے بارے میں حملہ آور سوچنے والا ہے۔

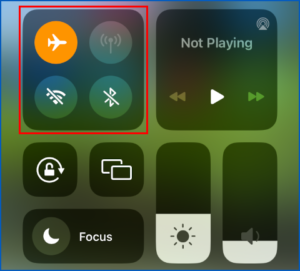

ڈوگ ٹھیک ہے، آخری لیکن کم از کم: جب آپ ویب اکاؤنٹس کو فعال طور پر استعمال نہیں کررہے ہیں تو ان سے لاگ آؤٹ کریں۔

یہ چاروں طرف اچھا مشورہ ہے۔

بطخ. ہم اسے ہر وقت ننگی سیکیورٹی پوڈ کاسٹ پر کہتے ہیں، اور ہمارے پاس ہے۔ کئی سال.

یہ غیرمقبول مشورہ ہے، کیونکہ یہ کافی تکلیف دہ ہے، جیسا کہ لوگوں کو بتانا، "ارے، کیوں نہ آپ اپنے براؤزر کو باہر نکلنے پر تمام کوکیز کو صاف کرنے کے لیے سیٹ کریں؟"

اگر آپ اس کے بارے میں سوچتے ہیں تو، اس خاص معاملے میں… فرض کریں کہ لاگ ان آپ کے فیس بک اکاؤنٹ کے ذریعے ہو رہا تھا؛ فیس بک کے ذریعے OAUTH۔

اگر آپ فیس بک سے لاگ آؤٹ ہوئے ہیں، تو اس سے کوئی فرق نہیں پڑتا ہے کہ حملہ آور نے جاوا اسکرپٹ کی خیانت کی کوشش کی (ایکسپو پاپ اپ، اور اس تمام چیزوں کو ختم کرنا)، فیس بک کے ساتھ تصدیق کا عمل کامیاب نہیں ہوگا کیونکہ فیس بک جائے گا، "ارے، اس شخص کی مجھ سے ان کی توثیق کرنے کے لیے کہہ رہا ہے۔ وہ فی الحال لاگ ان نہیں ہیں۔"

لہذا آپ ہمیشہ اور ناگزیر طور پر اس وقت فیس بک لاگ ان کو پاپ اپ دیکھیں گے: "آپ کو ابھی لاگ ان کرنے کی ضرورت ہے۔"

اور یہ سبٹرفیوج کو فوری طور پر دور کر دے گا۔

ڈوگ ٹھیک ہے بہت اچھے.

اور ہماری دن کی آخری کہانی: گھبرائیں نہیں، لیکن بظاہر اوپن سورس پاس ورڈ مینیجر KeePass کے ماسٹر پاس ورڈ کو کریک کرنے کا ایک طریقہ موجود ہے۔

لیکن، دوبارہ، گھبرائیں نہیں، کیونکہ یہ ایک ہے۔ بہت زیادہ پیچیدہ جیسا کہ لگتا ہے، پال۔

آپ کو واقعی کسی کی مشین کا کنٹرول حاصل کرنا ہوگا۔

سنجیدہ سیکیورٹی: وہ KeePass "ماسٹر پاس ورڈ کریک"، اور ہم اس سے کیا سیکھ سکتے ہیں۔

بطخ. آپ کریں.

اگر آپ اسے ٹریک کرنا چاہتے ہیں تو یہ CVE-2023-32784 ہے۔

یہ ایک دلچسپ بگ ہے، اور میں نے ایک طرح کا لکھا میگنوم اوپن اس کے بارے میں Naked Security پر طرز کا مضمون، جس کا عنوان ہے: وہ KeePass 'ماسٹر پاس ورڈ کریک' اور ہم اس سے کیا سیکھ سکتے ہیں۔

لہذا میں اس مضمون کو خراب نہیں کروں گا، جو C-type میموری ایلوکیشن، اسکرپٹنگ لینگویج-ٹائپ میموری ایلوکیشن، اور آخر میں C# یا .NET مینیجڈ سٹرنگز... سسٹم کے ذریعے میموری کی تقسیم کا انتظام کرتا ہے۔

میں صرف یہ بیان کروں گا کہ اس معاملے میں محقق نے کیا دریافت کیا۔

انہوں نے کیا کیا… وہ KeePass کوڈ، اور KeePass میموری ڈمپ میں تلاش کرنے گئے، اس بات کے ثبوت کے لیے کہ میموری میں ماسٹر پاس ورڈ تلاش کرنا کتنا آسان ہو سکتا ہے، اگرچہ عارضی طور پر۔

کیا ہوگا اگر یہ منٹ، گھنٹے یا دنوں بعد ہو؟

کیا ہوگا اگر ماسٹر پاس ورڈ اب بھی آپ کے کمپیوٹر کو ریبوٹ کرنے کے بعد بھی، ڈسک پر آپ کی سویپ فائل میں پڑا ہے؟

اس لیے میں نے KeePass ترتیب دیا، اور میں نے اپنے آپ کو 16-حروف والا، تمام بڑے کا پاس ورڈ دیا۔

اور، دیکھو اور دیکھو، میں نے کبھی بھی اپنے ماسٹر پاس ورڈ کو میموری میں پڑا ہوا نہیں پایا: ASCII سٹرنگ کے طور پر نہیں؛ ونڈوز وائیڈچار (UTF-16)) سٹرنگ کے طور پر نہیں۔

زبردست!

لیکن اس محقق نے جو دیکھا وہ یہ ہے کہ جب آپ KeePass میں اپنا پاس ورڈ ٹائپ کرتے ہیں تو یہ اوپر آجاتا ہے… میں اسے "دی یونیکوڈ بلاب کریکٹر" کہوں گا، صرف آپ کو یہ دکھانے کے لیے کہ ہاں، آپ نے ایک کلید دبائی، اور اس لیے آپ کو دکھانے کے لیے۔ آپ نے کتنے حروف ٹائپ کیے ہیں۔

لہذا، جیسے ہی آپ اپنا پاس ورڈ ٹائپ کرتے ہیں، آپ کو سٹرنگ بلاب [●]، بلاب-بلاب [●●]، بلاب-بلاب-بلاب [●●●]، اور میرے معاملے میں، 16 بلاب تک سب کچھ نظر آتا ہے۔

ٹھیک ہے، وہ بلاب سٹرنگز ایسا نہیں لگتا کہ وہ سیکیورٹی رسک ہوں گے، اس لیے شاید انہیں "منیجڈ سٹرنگز" کے طور پر منظم کرنے کے لیے .NET رن ٹائم پر چھوڑ دیا گیا تھا، جہاں وہ بعد میں میموری میں پڑی ہوں گی…

…اور صاف نہ ہوں کیونکہ، "ارے، وہ صرف بلاب ہیں۔"

اس سے پتہ چلتا ہے کہ اگر آپ KeePass کا میموری ڈمپ کرتے ہیں، جس سے آپ کو 250MB کا زبردست سامان ملتا ہے، اور آپ blob-blob، blob-blob-blob، اور اسی طرح کے تاروں کی تلاش میں جاتے ہیں (کسی بھی تعداد میں بلاب) میموری ڈمپ کا ایک ٹکڑا جہاں آپ کو دو بلابز، پھر تین بلابس، پھر چار بلابس، پھر پانچ بلابز… اور میرے معاملے میں، 16 بلابس تک نظر آئیں گے۔

اور پھر اگر آپ چاہیں تو آپ کو "غلطی سے ہونے والے بلاب کرداروں" کا یہ بے ترتیب مجموعہ ملے گا۔

دوسرے لفظوں میں، صرف ان بلاب تاروں کو تلاش کرنا، اگرچہ وہ آپ کا اصل پاس ورڈ نہیں دیتے ہیں، آپ کے پاس ورڈ کی لمبائی کو لیک کر دیں گے۔

تاہم، یہ اور بھی دلچسپ ہو جاتا ہے، کیونکہ اس محقق نے کیا سوچا، "کیا ہوگا اگر میموری میں ان بلاب سٹرنگز کے قریب ڈیٹا کسی طرح ان انفرادی حروف سے منسلک ہو جائے جو آپ پاس ورڈ میں ٹائپ کرتے ہیں؟"

تو، کیا ہوگا اگر آپ میموری ڈمپ فائل سے گزرتے ہیں، اور صرف دو بلاب، تین بلاب/چار بلاب، مزید تلاش کرنے کے بجائے…

…آپ بلاب کی ایک تار تلاش کرتے ہیں جس کے بعد ایک ایسا کردار ہوتا ہے جو آپ کے خیال میں پاس ورڈ میں ہے؟

تو، میرے معاملے میں، میں صرف A سے Z کے حروف کو تلاش کر رہا تھا، کیونکہ میں جانتا تھا کہ پاس ورڈ میں یہی ہے۔

میں بلابس کی کسی بھی تار کی تلاش کر رہا ہوں، اس کے بعد ایک ASCII کریکٹر۔

لگتا ہے کیا ہوا، ڈوگ؟

مجھے اپنے پاس ورڈ کے تیسرے کردار کے بعد دو بلاب ملتے ہیں۔ میرے پاس ورڈ کے چوتھے کردار کے بعد تین بلابز؛ میرے پاس ورڈ میں فوری طور پر 15 بلاب تک 16 واں حرف آتا ہے۔

ڈوگ جی ہاں، یہ اس مضمون میں ایک جنگلی بصری ہے!

میں ساتھ ساتھ چل رہا تھا… یہ تھوڑا سا تکنیکی ہو رہا تھا، اور اچانک میں نے دیکھا، "واہ! یہ ایک پاس ورڈ کی طرح لگتا ہے!

بطخ. یہ بنیادی طور پر ایسا ہے جیسے آپ کے پاس ورڈ کے انفرادی حروف میموری کے ذریعے آزادانہ طور پر بکھرے ہوئے ہیں، لیکن وہ جو ASCII حروف کی نمائندگی کرتے ہیں جو دراصل آپ کے پاس ورڈ کا حصہ تھے جیسا کہ آپ نے اسے ٹائپ کیا تھا…

…ایسا لگتا ہے کہ ان کے ساتھ چمکدار ڈائی جڑی ہوئی ہے۔

لہذا، بلاب کے یہ تار نادانستہ طور پر آپ کے پاس ورڈ میں حروف کو جھنڈا لگانے کے لیے ٹیگنگ میکانزم کے طور پر کام کرتے ہیں۔

اور، واقعی، کہانی کی اخلاقی بات یہ ہے کہ چیزیں میموری میں اس طرح سے نکل سکتی ہیں جس کی آپ نے کبھی توقع نہیں کی تھی، اور یہ کہ ایک باخبر کوڈ کا جائزہ لینے والا بھی محسوس نہیں کرسکتا ہے۔

لہذا یہ ایک دلچسپ پڑھنا ہے، اور یہ ایک بہترین یاد دہانی ہے کہ محفوظ کوڈ لکھنا آپ کے خیال سے کہیں زیادہ مشکل ہوسکتا ہے۔

اور اس سے بھی اہم بات، جائزہ لینا، اور معیار کو یقینی بنانا، اور محفوظ کوڈ کی جانچ کرنا اب بھی مشکل ہو سکتا ہے…

…کیونکہ آپ کی آنکھیں سامنے، پیچھے اور سر کے اطراف میں ہونی چاہئیں، اور آپ کو واقعتاً ایک حملہ آور کی طرح سوچنا ہوگا اور ہر جگہ جہاں بھی ہو سکے افشا ہونے والے رازوں کو تلاش کرنے کی کوشش کرنی ہوگی۔

ڈوگ ٹھیک ہے، اسے باہر چیک کرنے کے لیے، یہ makedsecurity.sophos.com پر ہے۔

اور، جیسے ہی ہمارے شو پر سورج غروب ہونا شروع ہوتا ہے، یہ ہمارے قارئین میں سے ایک سے سننے کا وقت ہے۔

پچھلے پوڈ کاسٹ پر (یہ ابھی تک میرے پسندیدہ تبصروں میں سے ایک ہے، پال)، ننگے سیکورٹی سننے والے چانگ کے تبصرے:

وہاں. میں یہ کر چکا ہوں. تقریباً دو سال تک سننے کے بعد، میں نے تمام ننگی سیکیورٹی پوڈ کاسٹ ایپیسوڈز کو سننا ختم کیا۔ میں سب پکڑا گیا ہوں۔

میں نے شروع سے ہی اس کا مزہ لیا، جس کی شروعات چیٹ چیٹ کے ساتھ ہوئی۔ پھر برطانیہ کے عملے کو؛ "ارے نہیں! یہ کم ہے” اگلا تھا۔ پھر میں آخر کار آج کے "ٹیک ہسٹری میں یہ ہفتہ" تک پہنچ گیا۔

کتنی سواری ہے!

آپ کا شکریہ، چانگ!

میں یقین نہیں کر سکتا کہ آپ نے تمام اقساط کو بِنگ کیا، لیکن ہم سب کرتے ہیں (مجھے امید ہے کہ میں باری سے بات نہیں کر رہا ہوں) اس کی بہت تعریف کرتے ہیں۔

بطخ. بہت زیادہ واقعی، ڈوگ!

یہ جان کر خوشی ہوئی کہ لوگ نہ صرف سن رہے ہیں، بلکہ یہ بھی کہ وہ پوڈکاسٹ کو کارآمد پا رہے ہیں، اور یہ کہ ان کو سائبرسیکیوریٹی کے بارے میں مزید جاننے میں، اور اپنے کھیل کو اٹھانے میں مدد مل رہی ہے، چاہے یہ تھوڑا ہی کیوں نہ ہو۔

کیونکہ میں سمجھتا ہوں، جیسا کہ میں پہلے بھی کئی بار کہہ چکا ہوں، اگر ہم سب اپنے سائبرسیکیوریٹی گیم کو تھوڑا سا اٹھا لیتے ہیں، تو ہم بدمعاشوں کو روکنے کے لیے اس سے کہیں زیادہ کچھ کرتے ہیں کہ ایک یا دو کمپنیاں، ایک یا دو تنظیمیں، ایک یا دو افراد نے بہت زیادہ کوشش کی، لیکن ہم میں سے باقی پیچھے رہ گئے۔

ڈوگ بالکل!

ٹھیک ہے، ایک بار پھر آپ کا بہت بہت شکریہ، چانگ، اسے بھیجنے کے لیے۔

ہم واقعتا it اس کی تعریف کرتے ہیں۔

اور اگر آپ کے پاس کوئی دلچسپ کہانی، تبصرہ یا سوال ہے جسے آپ جمع کروانا چاہتے ہیں، تو ہمیں اسے پوڈ کاسٹ پر پڑھنا پسند ہے۔

آپ tips@sophos.com پر ای میل کر سکتے ہیں، آپ ہمارے کسی بھی مضمون پر تبصرہ کر سکتے ہیں، یا آپ ہمیں سوشل: @nakedsecurity پر مار سکتے ہیں۔

یہ آج کے لیے ہمارا شو ہے؛ سننے کے لیے بہت شکریہ

پال ڈکلن کے لیے، میں ڈوگ آموت ہوں، آپ کو یاد دلا رہا ہوں، اگلی بار تک،...

دونوں محفوظ رہو!

[میوزیکل موڈیم]

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹوآئ اسٹریم۔ ویب 3 ڈیٹا انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ایڈریین ایشلے کے ساتھ مستقبل کا نقشہ بنانا۔ یہاں تک رسائی حاصل کریں۔

- PREIPO® کے ساتھ PRE-IPO کمپنیوں میں حصص خریدیں اور بیچیں۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 10

- 15٪

- 28

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- اس کے بارے میں

- مطلق

- بالکل

- تک رسائی حاصل

- اکاؤنٹ

- اکاؤنٹس

- کے پار

- ایکٹ

- فعال طور پر

- اصل

- اصل میں

- پتہ

- پتے

- مشورہ

- کے بعد

- پھر

- کے خلاف

- پہلے

- آگے

- تمام

- تین ہلاک

- ٹھیک

- بھی

- ہمیشہ

- am

- رقم

- an

- تجزیہ

- اور

- انیمیشن

- کوئی بھی

- کسی

- کہیں

- اپلی کیشن

- ایپل

- کی تعریف

- منظوری

- کی منظوری دے دی

- کیا

- ارد گرد

- گرفتار

- مضمون

- مضامین

- AS

- At

- حملہ

- حملے

- آڈیو

- تصدیق

- تصدیق شدہ

- توثیق کرتا ہے

- کی توثیق

- مصنف

- اجازت

- سے اجتناب

- سے بچا

- دور

- واپس

- بینڈوڈتھ

- بیرل

- کی بنیاد پر

- بنیادی طور پر

- خلیج

- BE

- کیونکہ

- رہا

- بیئر

- اس سے پہلے

- شروع

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- نیچے

- BEST

- کے درمیان

- بگ

- بڑا

- بٹ

- بٹ کوائن

- بٹ کوائن ایڈریس

- دونوں

- فضل

- براؤزر

- بگ کی اطلاع دیں

- کیڑوں

- لیکن

- by

- فون

- کہا جاتا ہے

- آیا

- کر سکتے ہیں

- صلاحیتیں

- کیس

- پکڑے

- صدی

- یقینی طور پر

- چانگ

- تبدیل

- تبدیل کر دیا گیا

- تبدیلیاں

- تبدیل کرنے

- کردار

- حروف

- چیک کریں

- جانچ پڑتال

- چیک

- سائپر

- واضح

- کلک کریں

- کلائنٹ

- اختتامی

- کوڈ

- کوڈنگ

- اتفاق

- مجموعہ

- COM

- تبصرہ

- تبصروں

- ابلاغ

- کمپنیاں

- کمپنی کے

- شکایت

- کمپیوٹر

- کمپیوٹر

- رابطہ کریں

- کنٹرول

- تنازعات

- کوکی کی

- کوکیز

- پولیس

- سکتا ہے

- کورس

- ٹوٹنا

- پھٹے

- پیدا

- کروک

- کرپٹو

- کرپٹپٹ

- کپ

- موجودہ

- اس وقت

- گاہکوں

- سی ای وی

- سائبر سیکیورٹی

- اعداد و شمار

- تاریخ

- دن

- دن

- نمٹنے کے

- موت

- فیصلہ کیا

- فیصلہ کرنا

- دفاعی

- ڈیلیور

- ڈیمانڈ

- بیان

- قیدی

- ترقی یافتہ

- مکالمے کے

- مکالمے کے

- DID

- مر

- مختلف

- انکشاف کرنا

- دریافت

- دکھائیں

- do

- نہیں کرتا

- کیا

- نہیں

- نیچے

- چھوڑ

- دو

- پھینک

- ابتدائی

- آسان

- تعلیمی

- مؤثر طریقے

- کوشش

- عنصر

- لفٹ پچ

- ای میل

- ای میل

- خفیہ کردہ

- آخر

- دشمنوں

- نافذ کرنے والے

- انجینئر

- انگلینڈ

- جس کا عنوان

- فروعی واقعات

- بنیادی طور پر

- بھی

- آخر میں

- کبھی نہیں

- سب کچھ

- ثبوت

- بالکل

- جانچ کر رہا ہے

- مثال کے طور پر

- دلچسپ

- پھانسی

- باہر نکلیں

- توقع

- کی وضاحت

- ایکسپو

- آنکھیں

- فیس بک

- حقیقت یہ ہے

- FAIL

- مشہور

- دلچسپ

- پسندیدہ

- خوف

- سمجھا

- فائل

- فائنل

- آخر

- مل

- تلاش

- نتائج

- پتہ ہے

- آخر

- پہلا

- مقرر

- پیچھے پیچھے

- کے بعد

- کے لئے

- بھول گیا

- فارمیٹ

- خوش قسمتی سے

- ملا

- چار

- چوتھے نمبر پر

- سے

- سامنے

- مکمل طور پر

- حاصل کی

- کھیل ہی کھیل میں

- حاصل

- حاصل کرنے

- وشال

- GIF

- دے دو

- فراہم کرتا ہے

- Go

- مقصد

- جاتا ہے

- جا

- اچھا

- گوگل

- گرافکس

- عظیم

- مجرم

- تھا

- ہاتھ

- ہو

- ہوا

- ہو رہا ہے۔

- ہارڈ

- ہے

- he

- سر

- سن

- مدد

- اس کی

- یہاں

- ذاتی ترامیم چھپائیں

- ہائی جیک

- اسے

- ان

- تاریخی

- تاریخ

- مارو

- ہوم پیج (-)

- امید ہے کہ

- امید کر

- HOURS

- ہاؤس

- کس طرح

- کیسے

- HTTPS

- بھاری

- i

- میں ہوں گے

- خیال

- if

- تصاویر

- تصور

- فوری طور پر

- فوری طور پر

- غیر معقول

- نفاذ

- in

- شامل ہیں

- سمیت

- اضافہ

- آزادانہ طور پر

- اشارہ کیا

- انفرادی

- انفرادی طور پر

- افراد

- معلومات

- انفارمیشن ٹیکنالوجی

- ابتدائی

- اندرونی

- کے بجائے

- دلچسپ

- میں

- مسئلہ

- جاری

- IT

- میں

- جاوا سکرپٹ

- صرف

- رکھیں

- کلیدی

- بننا

- جان

- زبان

- آخری

- مرحوم

- بعد

- قانون

- قانون نافذ کرنے والے اداروں

- لیک

- جانیں

- کم سے کم

- قیادت

- چھوڑ دیا

- لمبائی

- کی طرح

- لمیٹڈ

- لنکس

- سننے والا

- سن

- تھوڑا

- رہ

- لاگ ان کریں

- انکرنا

- لاگ ان

- لانگ

- دیکھا

- تلاش

- دیکھنا

- بہت

- محبت

- ولاستا

- مشین

- ماجک

- مین

- مین سٹریم میں

- بنا

- آدمی

- انتظام

- میں کامیاب

- مینیجر

- بہت سے

- ماسٹر

- معاملہ

- زیادہ سے زیادہ

- مئی..

- کا مطلب ہے کہ

- پیمائش

- میکانزم

- ملتا ہے

- یاد داشت

- پیغامات

- مشرق

- شاید

- منٹ

- منٹ

- غلطی

- MITM

- نظر ثانی کرنے

- ماہ

- اخلاقی

- زیادہ

- منتقل

- mr

- بہت

- موسیقی

- موسیقی

- ضروری

- my

- ننگی سیکیورٹی

- ننگی سیکورٹی پوڈ کاسٹ

- نام

- قریب

- ضرورت ہے

- ضرورت

- مذاکرات

- خالص

- نیٹ ورک

- کبھی نہیں

- پھر بھی

- خبر

- اگلے

- اچھا

- نہیں

- کچھ بھی نہیں

- نوٹس..

- اب

- تعداد

- اوہ

- of

- بند

- اکثر

- on

- ایک

- والوں

- آن لائن

- صرف

- اوپن سورس

- or

- تنظیمیں

- دیگر

- ہمارے

- خود

- باہر

- پر

- نگرانی

- خود

- آکسفورڈ

- خوف و ہراس

- پیرامیٹرز

- حصہ

- خاص طور پر

- پاسنگ

- پاس ورڈ

- پاس ورڈ مینیجر

- پاٹرن

- پال

- ادا

- ادائیگی

- لوگ

- اجازت

- انسان

- حوصلہ افزائی

- فونز

- اٹھایا

- پچ

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھلاڑی

- خوشی

- podcast

- پوڈ کاسٹ

- پوائنٹ

- سیاسی

- پاپ آؤٹ

- مقبولیت

- ممکن

- مراسلات

- pr

- حال (-)

- پریس

- کی روک تھام

- پچھلا

- شاید

- عمل

- تلفظ

- ثبوت

- حفاظت

- ثابت کریں

- فراہم

- فراہم کنندہ

- مقاصد

- ڈال

- رکھتا ہے

- مہارانی یلجابیت

- سوال

- جلدی سے

- بے ترتیب

- ransomware کے

- رینسم ویئر حملہ

- بلکہ

- پہنچ گئی

- پڑھیں

- قارئین

- واقعی

- وجہ

- وجوہات

- وصول کرنا

- تسلیم کریں

- کی عکاسی

- متعلقہ

- جاری

- ہٹا

- متبادل

- رپورٹ

- اطلاع دی

- رپورٹ

- کی نمائندگی

- محقق

- باقی

- جائزہ لیں

- ٹھیک ہے

- رسک

- آر ایس ایس

- رن

- چل رہا ہے

- کہا

- نمک

- اسی

- کا کہنا ہے کہ

- یہ کہہ

- کا کہنا ہے کہ

- بکھرے ہوئے

- تلاش کریں

- تلاش

- محفوظ بنانے

- سیکورٹی

- دیکھنا

- لگتا ہے

- لگتا ہے

- دیکھا

- پر قبضہ کر لیا

- بھیجنا

- سینئر

- بھیجا

- سروس

- سروس فراہم کرنے والے

- مقرر

- وہ

- جلد ہی

- ہونا چاہئے

- دکھائیں

- کی طرف

- اطمینان

- سائن ان کریں

- سادہ

- صرف

- So

- سماجی

- سافٹ

- کچھ

- کسی

- کچھ

- پر SoundCloud

- بات

- خاص طور پر

- Spotify

- کھڑے ہیں

- شروع کریں

- شروع

- شروع

- رہنا

- مراحل

- سٹیو

- ابھی تک

- ذخیرہ

- کہانی

- سلک

- سٹائل

- جمع

- کامیاب ہوں

- اچانک

- اتوار

- حمایت

- تائید

- سمجھا

- مشکوک

- تبادلہ

- کے نظام

- سسٹمز

- لے لو

- لیا

- ٹیم

- ٹیک

- ٹیکنیکل

- ٹیکنالوجی

- بتا

- اصطلاحات۔

- ٹیسٹنگ

- درسی کتاب

- سے

- شکریہ

- شکریہ

- کہ

- ۔

- برطانیہ

- ان

- ان

- خود

- تو

- نظریہ

- وہاں.

- لہذا

- یہ

- وہ

- بات

- چیزیں

- لگتا ہے کہ

- تھرڈ

- اس

- اس ہفتے

- ان

- اگرچہ؟

- سوچا

- تین

- تخت

- کے ذریعے

- بندھے ہوئے

- وقت

- اوقات

- تجاویز

- کرنے کے لئے

- آج

- ٹوکن

- بھی

- لیا

- ٹول کٹ

- سب سے اوپر

- اوپر 10

- ٹریک

- شفاف طریقے سے

- مقدمے کی سماعت

- کوشش کی

- متحرک

- بھروسہ رکھو

- کوشش

- ٹرن

- دیتا ہے

- دو

- قسم

- اقسام

- Uk

- قابل نہیں

- کے تحت

- بدقسمتی سے

- یونیکوڈ

- جب تک

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- کا استعمال کرتے ہوئے

- توثیق

- ورژن

- بنام

- بہت

- کی طرف سے

- دورہ

- اہم

- خطرے کا سامنا

- چاہتے ہیں

- چاہتے تھے

- تھا

- راستہ..

- طریقوں

- we

- ویب

- ویب سائٹ

- ہفتے

- مہینے

- اچھا ہے

- چلا گیا

- تھے

- کیا

- جو کچھ بھی

- جب

- چاہے

- جس

- ڈبلیو

- کیوں

- وسیع پیمانے پر

- وائلڈ

- گے

- کھڑکیاں

- مسح

- ساتھ

- کے اندر

- بغیر

- وون

- لفظ

- الفاظ

- کام

- کام کیا

- کام کر

- گا

- دوں گا

- لکھنا

- تحریری طور پر

- X

- سال

- جی ہاں

- ابھی

- آپ

- اور

- اپنے آپ کو

- زیفیرنیٹ

![S3 Ep122: ہر خلاف ورزی کو "نفیس" کہنا بند کرو! [آڈیو + متن]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep122-stop-calling-every-breach-sophisticated-audio-text-300x145.png)