LastPass hikayesinden birkaç hafta önce kapanışta bahsetmiştik, ancak ayrıntılar hala biraz azdı. Umut, LastPass'ın ne olduğu ve kaç hesaba erişildiği hakkında daha şeffaf bilgiler yayınlamasıydı. Maalesef benziyor 22 Aralık haber bülteni, alacağımız tek şey. LastPass kullanıcıları için bazı kararlar verme zamanı.

Özetlemek gerekirse, bir saldırgan, Ağustos 2022 ihlaline ait bilgileri kullanarak bir LastPass Çalışanını sosyal mühendislik hilesiyle hedef aldı. Bu başarılı oldu ve saldırgan LastPass yedeklerine, özellikle bir müşteri hesabı veritabanına ve müşteri kasalarına erişmeyi başardı. Kaç kullanıcının verilerinin dahil edildiğine dair resmi bir açıklama yapılmadı, ancak gösterge, bunun tüm veri kümesi olduğu yönünde. Daha da kötüsü, şifrelenmiş kasa yalnızca kısmen şifrelenmiştir. Kaydedilen URL'ler saldırgana düz metin olarak gösterildi, ancak kullanıcı adları ve parolalar hâlâ ana parolanız kullanılarak şifreleniyor.

Peki bir LastPass kullanıcısı şimdi ne yapmalı? Duruma göre değişir. LastPass kasa verilerine sahip olan kişinin şu anda orada bulunan her şifre listesini attığını varsayabiliriz. Zayıf bir parola kullandıysanız (herhangi bir dildeki sözcüklerden türetilmiş veya daha önce güvenliği ihlal edilmişse), o zaman kasada bulunan tüm parolalarınızı değiştirme zamanı gelmiştir. Yakıldılar.

İster LastPass'a bağlı kalın, ister başka bir çözüme geçin, kasanızın kırılması an meselesi. Daha da kötüsü, bazı eski Lastpass hesapları yalnızca 5,000 tur PBKDF2 (Parola Tabanlı Anahtar Türetme İşlevi) karma kullanıyor. Yeni hesaplar 100,000'den fazla yineleme kullanacak şekilde ayarlanmıştır, ancak bazı eski hesaplar yine de eski ayarı kullanabilir. Sonuç, şifrelenmiş kasaya yönelik bir saldırının çok daha hızlı çalışmasıdır. Yineleme sayısı neredeyse kesin olarak çalınan verilerdedir, bu nedenle muhtemelen önce bu hesaplar test edilecektir. Uzun süredir kullanıcıysanız, kasada depolanan tüm parolaları değiştirin.

Bazı iyi haberler var. Kasalar, parolalarla gitmek için bir tuz kullanır - PBKDF2 işlevinde katlanan ek veriler. Bu, şifre kırma prosedürünün kullanıcı başına ayrı ayrı yapılması gerektiği anlamına gelir. İlgi çekmeyen başka bir kullanıcıysanız, kırma için asla hedeflenemeyebilirsiniz. Ancak ilginç olabilirseniz veya ilginç görünen URL'lere sahipseniz, muhtemelen hedef alınma şansınız daha yüksektir. Ve maalesef bunlar düz metindi.

Peki matematik nasıl birikiyor? Şanslıyız [Wladimir Palant] bizim için sayıları koştu. LastPass parolası için 2018 kurallarını kullanan minimum karmaşıklık parolası, 4.8×10^18 olası parola kombinasyonuyla sonuçlanır. Bir RTX 4090, PBKDF1.7'nin yalnızca 5,000 yinelemesini kullanan bir hesapta saniyede 2 milyon tahmin veya uygun şekilde güvenli bir hesapta saniyede 88,000 tahmin ile devam edebilir. Üzerinde çalışan bir RTX44,800 varsayıldığında, bu 860,000 yıl ve bir kasayı kırarak açmak için 4090 yıl demektir. Bazı çok kaba matematik üç harfli bir ajans veri merkezinin boyutu bu veri merkezlerinden birinin tamamını göreve ayırmanın daha az güvenli kasayı 4 aydan kısa sürede kıracağını düşündürür. Tam güvenlik ayarlarını kullanan bir hesapla bu süre yaklaşık altı yıla çıkar. Unutmayın, bu yaklaşım bir saldırgan için en iyi senaryodur ve göreve uzun bir süre için 1.5 milyar dolarlık bir veri merkezi ayırmayı temsil eder. Ancak, şifrenizi rastgele seçtiğinizi de varsayar.

Ancak işin püf noktası şu: Risk sizi harekete geçirmeye yetiyorsa, LastPass parolanızı değiştirmek yeterli değildir. İster LastPass'ta kalın ister başka bir çözüme geçin, önce ana parolayı değiştirmeniz ve ardından LastPass kasanızdaki her parolayı değiştirmek için zorlu süreçten geçmeniz gerekir. Tüm bu karmaşa kesinlikle LastPass açısından bir başarısızlıktı ve olay sonrası raporları kesinlikle arzulanan bir miktar şeffaflık bırakıyor. Kaydedilmiş her parolayla ilişkili şifrelenmemiş URL'ler talihsiz bir durumdur. Ancak, LastPass'ın bile kayıtlı şifrelerinize erişemeyeceği şeklindeki temel ilke, geçerliliğini koruyor gibi görünüyor.

Bitcoin Hacker'ı Hacklendi

Luke Dashjr, bir Bitcoin Core geliştiricisi, Bitcoin Knots yazılımının birincil imzalayıcısıdır ve büyük bir güvenlik ihlali yaşadı. Bu bir takip olayı olabilir kasım fiziksel saldırısı, birisinin ortak konumdaki sunucusunu bir flash sürücüden yeniden başlatmayı ve bir arka kapı kurmayı başardığı yer. Bu yakalandı ve kötü amaçlı yazılım görünüşte kaldırıldı. Luke, hem aktif (sıcak) hem de çevrimdışı (soğuk) cüzdanlarından toplamda yaklaşık 200 bitcoin kaybetti. Bunu tam bir uzlaşma olarak görüyor ve PGP anahtarının da şüpheli olması gerektiği konusunda uyardı. Bu, Bitcoin Knots'un son sürümlerinin de şüpheli olması gerektiği anlamına gelir.

Vergi yükümlülüğünden kaçınmak için bir "tekne kazası"ndan, kullandığı Talos sistemindeki rastgele sayı üretimiyle ilgili bilinen bir soruna (CVE-2019-15847) kadar çeşitli teoriler ortaya çıktı. Bunların hiçbiri, bunun güvenliği ihlal edilmiş sunucuda kaçırılan bir rootkit olduğu ve [Luke]'un ev ağına yanal hareket olduğu fikri kadar olası görünmüyor. Her iki durumda da, bu korkunç bir karmaşa ve umarım olumlu bir çözüm bekliyoruz.

PyTorch Gecelik Uzlaşma

PyTorch gecelik paketi şuydu: bir bağımlılık karışıklığı saldırısı ile vurmak, 25 Aralık - 30 Aralık tarihleri arasında aktif. Buradaki sorun, PyTorch'un bir torchtriton paketi gecelik deposunun bir parçası olarak aldı ve bu paket adı PyPi'de talep edilmedi. Bu nedenle, birinin tek yapması gereken gelip bu ad altında bir paket yüklemekti ve presto, PyTorch'un herhangi bir yeni pip kurulumu her gece PyPi sürümünü kaptı. Kötü amaçlı paket, mevcut ad sunucuları, ana bilgisayar adı, kullanıcı adı, çalışma dizini ve ortam değişkenleri gibi sistem verilerini süpürür ve bunları h4ck[dot]cfd'ye gönderir (Arşiv bağlantısı). Bu bit o kadar da kötü değil, ancak ortam değişkenlerinin auth belirteçleri içerdiğinden emin olabilirsiniz. Önemli olan, bash tarihidir, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.sshve ana dizindeki ilk 1000 dosya da paketlenir ve yüklenir. Modern bir sistemde, passwd dosyası aslında herhangi bir parola karması içermez, ancak .ssh klasörü özel SSH anahtarları içerebilir. Aman Tanrım.

Şimdi, Bu sahte paketin arkasındaki geliştirici bulundu, ve bunun bir güvenlik araştırması olduğunu iddia ediyor ve tüm verilerin silineceğini vaat ediyor. Çalınan verilerin, muhtemelen böcek ödüllerini toplamak amacıyla kurbanı kesin olarak teşhis etmek için olduğu iddia edildi. Bunun bir miktar inandırıcılık unsuru var, ancak gerçekten önemli değil, çünkü bu olayda sızan tüm sırların ne olursa olsun iptal edilmesi gerekiyor. İşin güzel yanı, yalnızca paketi yükleyerek hiçbir kötü amaçlı kodun çalıştırılmamasıdır, ancak bir Python betiğinin açık bir şekilde çalışması gerekir. import triton yükü tetiklemek için. PyTorch projesi, paketi şu şekilde yeniden adlandırdı: pytorch-triton, ve tekrarlanan bir olaydan kaçınmak için bu proje adını PyPi'de ayırdı.

Savunmasız Citrix Kurulumlarını Eşleme

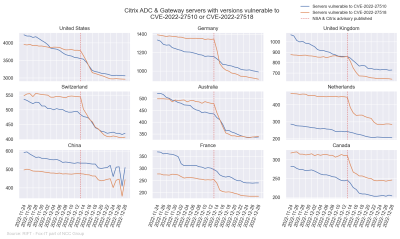

Yakın zamanda Citrix ADC ve Citrix Gateway'de birkaç kritik güvenlik açığı giderildi ve bunlardan biri NSA'dan bir APT'nin (Gelişmiş Kalıcı Tehdit) aktif olarak sistemleri tehlikeye attığına dair bir uyarıya yol açtı. Sabit sürüm numaraları biliniyor ve bu, NCC Group'un bir parçası olan Fox It'teki araştırmacıları meraklandırdı. Yayın sürümünü belirlemenin bir yolu var mı? kimlik doğrulama öncesi HTTP yanıtından bir Citrix cihazının? Spoyler: Var. bu /vpn/index.html uç nokta, yayın sürümleri arasında değişiklik gösteriyor gibi görünen bir karma içerir. Geriye kalan tek numara, hash'i sürüme geri eşlemenin hızlı bir yolunu bulmaktı.

Yeni bir Citrix sanal makinesini çalıştırmak için tek tıklatma seçeneğine sahip olan Google'ın Cloud Marketplace'e girin. Daha sonra bir SSH oturumu, sürümü ve karşılık gelen hash'i doğruladı. Bu bir aşağı. Google'ın hizmetinin bir parçası da, önceki sürümleri bir dosya olarak indirmek için kullanılabilecek resim adları da dahil olmak üzere eski sürümler hakkında bilgiler içeren bir zip dosyasıdır. qcow2 sanal disk görüntüsü - hash ve sürüm numarasını oradan almak için yeterince kolay. Bu görüntüler ve Citrix indirme sayfası arasında, bilinen sağlamaların epeyce bir kısmı tespit edildi, ancak garip bir şekilde, bilinen bir sürümle uyuşmuyor gibi görünen vahşi doğada gözlemlenen bazı sağlamalar var. Uzaktan da erişilebilen belirli bir salt okunur dosya bularak, belirli bir üretici yazılımının ne zaman oluşturulduğuna dair doğru bir zaman damgası elde etmek mümkündür. Bu, bilinen sürüm numaralarındaki boşlukları doldurur ve vahşi ortamda tam olarak hangi sürümlerin gösterildiğini görmelerini sağlar.

Karma, Shodan gibi tarama hizmetleri tarafından toplanan verilerin bir parçası olduğundan, kurulu sürümlerin geçmişine ve mevcut duruma bakmak mümkündür. Dağıtılan sürümlerde, NSA uyarısına güzel bir şekilde karşılık gelen çok belirgin bir değişiklik var. Buna rağmen, hala savunmasız ürün yazılımı çalıştırıyor gibi görünen dağıtılmış birçok Citrix sunucusu var, ancak dağıtımın ayrıntıları bunların yakın bir tehlike altında olmadığı anlamına gelebilir. Bunun gibi istatistiklere nasıl ulaştığımıza çok ilginç bir bakış.

Bitler ve Baytlar

Synology'nin VPN sunucusu kritik bir güvenlik açığı var, CVE-2022-43931, bu, 10 CVSS puanı alır ve kimliği doğrulanmamış bir saldırganın rasgele komutlar yürütmesine izin verir. Yamalı sürümler mevcuttur. Kusurun kendisi, Uzak Masaüstü hizmetinde sınırların dışında bir yazma olduğundan, bu savunmasız hizmetin açık İnternet'e geniş çapta maruz kalmadığına dair bir umut var.

İşte ihtiyacın olduğunu bilmediğin istismar, kabuk kodunu almak için Lua tercümanından çıkmak uygulamak. Buradaki hile, kabuk kodunu sayılar olarak kodlamak, ardından çalışma zamanını program yürütmeyi verilere atlayan hizalanmamış erişime kandırmaktır. Bir başka eğlenceli hile de, hedef Lua tercümanının Lua bayt kodunu çalıştırmanıza izin vermesi ve ona normal Lua kodu gibi güvenmesidir. Peki tüm bunların amacı ne? Bazen eğlence yolculuktadır.

Sıkılmış güvenlik araştırmacıları, elektrikli scooterlar için mobil uygulamayı kurcalamaya karar verdiğinde ne elde edersiniz? Gizemli bir şekilde korna çalan ve yanıp sönen bir sürü scooter. Ve aynı araştırmacılar bahsi yükseltip arabaların korna çalmasını sağlamaya çalıştıklarında? Uzaktan güvenlik açıklarının gerçekten etkileyici bir listesi her marka araçta [Sam Curry] ve neşeli bilgisayar korsanlarından oluşan grubu, canlı GPS takibinden ışıkları yakmaya, kapı kilitlerini açmaya ve hatta araçları uzaktan çalıştırmaya kadar her şeyi gerçekleştirdi. Etkilenen birçok satıcının kredisine göre, hemen hemen her güvenlik açığı "hemen düzelttiler" ile sona eriyor.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. Buradan Erişin.

- Kaynak: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- Hakkımızda

- erişim

- erişilen

- ulaşılabilir

- Hesap

- Hesaplar

- doğru

- Action

- aktif

- aktif

- aslında

- Ek

- ileri

- gelişmiş kalıcı tehdit

- karşı

- Türkiye

- veriyor

- ve

- Başka

- uygulamayı yükleyeceğiz

- görünmek

- yaklaşım

- APT

- ilişkili

- saldırı

- Ağustos

- auth

- mevcut

- Arka

- arka kapı

- yedekleme

- Kötü

- GRUP

- darbe

- arkasında

- olmak

- arasında

- Milyar

- Bit

- Bitcoin

- kemirgen çekirdeği

- Bitcoin düğümleri

- BleepingComputer

- Sıkılmış

- bounties

- markalar

- ihlal

- mola

- Böcek

- böcek ödülleri

- yapılı

- arabalar

- yakalandı

- merkezi

- kesinlikle

- şans

- değişiklik

- değiştirme

- Grafik

- iddia

- iddia

- kapanış

- bulut

- kod

- Toplama

- kombinasyonları

- nasıl

- karmaşıklık

- uzlaşma

- Uzlaşılmış

- ödün

- ONAYLANDI

- karışıklık

- içeren

- çekirdek

- çekirdek geliştirici

- uyan

- olabilir

- Çift

- çatlak

- kredi

- kritik

- akım

- Şu anki durum

- Şu anda

- müşteri

- TEHLİKE

- veri

- veritabanı

- Datacenter

- Aralık

- kararlar

- Bağımlılık

- bağlıdır

- konuşlandırılmış

- açılma

- Türetilmiş

- masaüstü

- ayrıntılar

- Belirlemek

- Geliştirici

- cihaz

- Değil

- kapılar

- DOT

- aşağı

- indir

- sürücü

- her

- ya

- Elektrik

- Işçi

- şifreli

- Son nokta

- uçları

- Mühendislik

- yeterli

- Tüm

- bütünlük

- çevre

- Hatta

- hİÇ

- her şey

- kesinlikle

- yürütmek

- infaz

- sömürmek

- maruz

- Daha hızlı

- az

- fileto

- dosyalar

- bulmak

- bulma

- Ad

- sabit

- flaş

- yanıp sönen

- kusur

- ileri

- itibaren

- tam

- eğlence

- işlev

- geçit

- nesil

- almak

- GitHub

- verilmiş

- Go

- gidiş

- Tercih Etmenizin

- Google'ın

- gps

- kapmak

- grup

- Hacker

- hackerlar

- olmak

- olmuş

- esrar

- karma

- Held

- okuyun

- daha yüksek

- tarih

- Ana Sayfa

- umut

- İnşallah

- SICAK

- Ne kadar

- HTML

- HTTPS

- Fikir

- tespit

- görüntü

- görüntüleri

- etkileyici

- in

- olay

- dahil

- dahil

- Dahil olmak üzere

- belirti

- Bireysel olarak

- bilgi

- kurmak

- yükleme

- ilginç

- Internet

- konu

- IT

- yineleme

- kendisi

- seyahat

- atlar

- tutmak

- anahtar

- anahtarlar

- Bilmek

- bilinen

- dil

- LastPass

- yükümlülük

- Muhtemelen

- çizgi

- Liste

- yaşamak

- Bakın

- bakıyor

- GÖRÜNÜYOR

- kayıp

- makine

- yapılmış

- büyük

- yapmak

- Yapımı

- kötü amaçlı yazılım

- yönetilen

- çok

- harita

- çarşı

- usta

- matematik

- Mesele

- Önemlidir

- maksimum genişlik

- anlamına geliyor

- adı geçen

- Şen

- olabilir

- milyon

- akla

- asgari

- Telefon

- Mobil uygulama

- Modern

- ay

- Daha

- hareket

- hareket

- isim

- isimleri

- neredeyse

- gerek

- gerekli

- ağ

- yeni

- haber

- haber bülteni

- Kasım

- numara

- sayılar

- resmi

- çevrimdışı

- Eski

- ONE

- açık

- seçenek

- sipariş

- paket

- Bölüm

- Şifre

- şifreleri

- PBKDF2

- dönem

- fiziksel

- Sade

- Platon

- Plato Veri Zekası

- PlatoVeri

- Kurcalamak

- pozitif

- mümkün

- güzel

- önceki

- Önceden

- birincil

- özel

- Sorun

- süreç

- Programı

- proje

- vaat

- uygun şekilde

- amaç

- Itmek

- Python

- pytorch

- Hızlı

- rasgele

- tekrarlamak

- son

- geçenlerde

- Ne olursa olsun

- düzenli

- serbest

- Bildirileri

- uzak

- çıkarıldı

- tekrar et

- Raporlama

- temsil

- araştırma

- Araştırmacılar

- ayrılmış

- çözüm

- yanıt

- sonuç

- Sonuçlar

- Yükselir

- Risk

- mermi

- rtx

- kurallar

- koşmak

- koşu

- tuz

- Sam

- aynı

- tarama

- Kıt

- İkinci

- güvenli

- Secured

- güvenlik

- güvenlik araştırmacıları

- görünüyor

- hizmet

- Hizmetler

- Oturum

- set

- ayar

- ayarlar

- birkaç

- meli

- Gümüş

- sadece

- ALTINCI

- beden

- So

- Sosyal Medya

- Sosyal mühendislik

- Yazılım

- çözüm

- biraz

- Birisi

- özel

- özellikle

- Dönme

- yığın

- XNUMX dakika içinde!

- Eyalet

- istatistik

- kalmak

- Sopa

- Yine

- çalıntı

- saklı

- Öykü

- sistem

- Sistemler

- talos

- Hedef

- Hedeflenen

- Görev

- vergi

- The

- Vault

- ve bazı Asya

- Orada.

- Bu hafta

- tehdit

- İçinden

- Atma

- zaman

- zaman damgası

- için

- Jeton

- çok

- Toplam

- Takip

- Şeffaflık

- şeffaf

- tedavi

- tetikleyebilir

- Vakıflar

- Dönüş

- altında

- şanssız

- açma

- Yüklenen

- us

- kullanım

- kullanıcı

- kullanıcılar

- vakumlar

- Tonoz

- tonozları

- Araçlar

- satıcıları

- versiyon

- Kurban

- Sanal

- Sanal makine

- VPN

- güvenlik açıkları

- güvenlik açığı

- Savunmasız

- Cüzdan

- uyarı

- webp

- hafta

- Haftalar

- Ne

- olup olmadığını

- hangi

- her kim

- geniş ölçüde

- Vahşi

- irade

- Word

- sözler

- çalışma

- olur

- yazmak

- yıl

- zefirnet

- zip