จำได้ไหมว่าเมื่อแฮ็กเกอร์ที่มีจริยธรรมคู่หนึ่งเข้ายึดรถจี๊ปเชอโรกีจากระยะไกลขณะที่มันถูกขับบนทางหลวงใกล้กับตัวเมืองเซนต์หลุยส์ในปี 2015? เรื่องราวเบื้องหลังคือ “แฮ็กเกอร์” นักวิจัยด้านความปลอดภัย Charlie Miller และ Chris Valasek เข้าหาผู้ผลิตรถยนต์เมื่อหลายปีก่อนที่พวกเขาจะทำผลงานได้สำเร็จ โดยเตือนถึงความเสี่ยงที่ช่องโหว่ด้านความปลอดภัยเกิดขึ้นกับรถยนต์ อย่างไรก็ตาม ผู้ผลิตในขณะนั้นไม่ได้ถือว่ารถยนต์เป็นเป้าหมายของการโจมตีทางไซเบอร์

ด้วยจำนวนเนื้อหาฮาร์ดแวร์และซอฟต์แวร์ที่เปิดใช้งานระบบอัตโนมัติมากขึ้น จริงๆ แล้วยานพาหนะมีจุดเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้นได้มากมาย เช่นเดียวกับอุปกรณ์ IoT ที่เชื่อมต่อและชาญฉลาดอื่นๆ ของเรา มาดูส่วนสำคัญในยานยนต์ที่ควรได้รับการปกป้อง เหตุใดจึงต้องคำนึงถึงความปลอดภัยตั้งแต่ช่วงต้นของวงจรการออกแบบ และวิธีที่คุณสามารถปกป้องรถทั้งคันตั้งแต่กันชนไปจนถึงกันชน

ECUs: ต่อต้านแฮกเกอร์ไม่ได้

เราสามารถเริ่มการสนทนากับหน่วยควบคุมอิเล็กทรอนิกส์ (ECU) ระบบฝังตัวในอุปกรณ์อิเล็กทรอนิกส์ยานยนต์ที่ควบคุมระบบไฟฟ้าหรือระบบย่อยในยานพาหนะ ไม่ใช่เรื่องแปลกที่รถยนต์สมัยใหม่จะมี ECU มากกว่า 100 ตัวที่ทำงานอยู่ ซึ่งแตกต่างกันไปตามการฉีดน้ำมันเชื้อเพลิง การควบคุมอุณหภูมิ การเบรก และการตรวจจับวัตถุ ตามเนื้อผ้า ECU ได้รับการออกแบบโดยไม่จำเป็นต้องตรวจสอบความถูกต้องของหน่วยงานที่สื่อสารด้วย แต่พวกเขาเพียงยอมรับคำสั่งจากและแบ่งปันข้อมูลกับหน่วยงานใด ๆ บนบัสการเดินสายเดียวกัน เครือข่ายยานพาหนะไม่ถือเป็นเครือข่ายการสื่อสารในแง่ของอินเทอร์เน็ต อย่างไรก็ตาม ความเข้าใจผิดนี้ได้สร้างช่องโหว่ที่ใหญ่ที่สุด

กลับไปที่ Jeep hack, Miller และ Valasek ได้แสดงให้เห็นว่า ECU สามารถโจมตีได้ง่ายเพียงใด. ประการแรก พวกเขาใช้ประโยชน์จากช่องโหว่ในซอฟต์แวร์บนตัวประมวลผลวิทยุผ่านเครือข่ายเซลลูลาร์ จากนั้นย้ายไปยังระบบสาระบันเทิง และสุดท้าย กำหนดเป้าหมาย ECU ให้ส่งผลต่อการเบรกและการบังคับเลี้ยว นั่นก็เพียงพอแล้วที่จะทำให้อุตสาหกรรมยานยนต์หันมาให้ความสำคัญกับความปลอดภัยในโลกไซเบอร์มากขึ้น

ทุกวันนี้ เป็นเรื่องปกติที่ ECU จะได้รับการออกแบบด้วยเกตเวย์ ดังนั้นเฉพาะอุปกรณ์ที่ควรพูดคุยกันเท่านั้นจึงจะทำเช่นนั้นได้ นี่เป็นแนวทางที่ดีกว่าการมีเครือข่ายแบบเปิดกว้างในรถ

วิธีใช้ประโยชน์จากระบบสาระบันเทิง

นอกจาก ECU แล้ว รถยนต์ยังมีช่องโหว่อื่นๆ ที่อาจทำให้ผู้ไม่หวังดีสามารถดึงข้อมูลจากอุปกรณ์เครื่องหนึ่งไปยังอีกเครื่องหนึ่งได้ พิจารณาระบบสาระบันเทิงซึ่งเชื่อมต่อกับเครือข่ายเซลลูลาร์สำหรับกิจกรรมต่างๆ เช่น:

- อัพเดตเฟิร์มแวร์สำหรับรถยนต์จากผู้ผลิตรถยนต์

- บริการช่วยเหลือฉุกเฉินบนท้องถนนตามสถานที่และบริการวินิจฉัยรถยนต์ระยะไกล

- มากขึ้นในอนาคต ฟังก์ชั่นรถกับรถและรถกับทุกอย่าง

ประเด็นก็คือ ระบบสาระบันเทิงมักจะเชื่อมต่อกับระบบต่างๆ ของรถที่สำคัญเพื่อให้ข้อมูลการปฏิบัติงานแก่ผู้ขับขี่ เช่น ข้อมูลประสิทธิภาพของเครื่องยนต์ ตลอดจนระบบควบคุมต่างๆ ตั้งแต่ระบบควบคุมสภาพอากาศและระบบนำทาง ไปจนถึงระบบที่เชื่อมโยงกับฟังก์ชันการขับขี่ . ระบบสาระบันเทิงยังมีการบูรณาการในระดับหนึ่งกับแดชบอร์ดมากขึ้นเรื่อยๆ ด้วยแดชบอร์ดที่ทันสมัยกลายเป็นส่วนประกอบของการแสดงข้อมูลและความบันเทิง ด้วยการเชื่อมต่อทั้งหมดที่มีอยู่ในระบบย่อยของรถคันนี้และซอฟต์แวร์ที่มีคุณสมบัติครบถ้วนและทรงพลังซึ่งทำหน้าที่เหล่านี้ มีความเป็นไปได้สูงที่ใครบางคนจะใช้ประโยชน์จากช่องโหว่เพื่อแฮ็คเข้าไป

การปกป้องเครือข่ายในรถยนต์

เพื่อป้องกันการโจมตีดังกล่าว สิ่งสำคัญคือต้องใช้การควบคุมการเข้าถึงทางกายภาพหรือทางลอจิคัลกับประเภทของข้อมูลที่ได้รับการแลกเปลี่ยนระหว่างระบบย่อยที่มีสิทธิพิเศษไม่มากก็น้อยของเครือข่าย เพื่อให้แน่ใจว่าการสื่อสารมีความถูกต้อง เครือข่ายในรถยนต์จึงจำเป็นอย่างยิ่งที่จะต้องใช้ประโยชน์จากประสบการณ์ด้านความปลอดภัยที่ได้รับในช่วง 30 ปีที่ผ่านมาในโลกของเครือข่ายด้วยการผสมผสานการเข้ารหัสที่แข็งแกร่งเข้ากับการระบุตัวตนและการตรวจสอบที่เข้มงวด มาตรการทั้งหมดเหล่านี้ควรมีการวางแผนไว้ตั้งแต่เนิ่นๆ ของวงจรการออกแบบ เพื่อให้เป็นพื้นฐานด้านความปลอดภัยที่แข็งแกร่งสำหรับระบบ การทำเช่นนั้นตั้งแต่เนิ่นๆ จะใช้แรงงานน้อยลง เสียค่าใช้จ่ายน้อยกว่า และตรวจสอบความเสี่ยงที่เหลือได้อย่างมีประสิทธิภาพมากกว่าการรวมมาตรการรักษาความปลอดภัยทีละน้อยเพื่อแก้ไขปัญหาที่เกิดขึ้นในภายหลัง

ความนิยมที่เพิ่มขึ้นของอีเทอร์เน็ตสำหรับเครือข่ายในรถยนต์เป็นการพัฒนาในเชิงบวก อีเธอร์เน็ตมาพร้อมกับการประหยัดต้นทุนและกระบวนทัศน์เครือข่ายที่ทรงพลังซึ่งสนับสนุนความเร็วที่จำเป็นสำหรับแอปพลิเคชัน เช่น ระบบช่วยเหลือผู้ขับขี่ขั้นสูง (ADAS) และการขับขี่อัตโนมัติ รวมถึงการใช้งานระบบสาระบันเทิงที่เพิ่มขึ้น ส่วนหนึ่งของมาตรฐานอีเทอร์เน็ตมีไว้สำหรับอุปกรณ์ที่ระบุตัวตนและพิสูจน์ตัวตนก่อนที่จะได้รับอนุญาตให้เข้าร่วมเครือข่ายและทำหน้าที่ที่สำคัญใดๆ

แนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัยทางไซเบอร์ในยานยนต์ของ NHTSA

พื้นที่ การบริหารความปลอดภัยการจราจรบนทางหลวงแห่งชาติ (NHTSA) แนะนำแนวทางการรักษาความปลอดภัยทางไซเบอร์ยานยนต์แบบหลายชั้นด้วยการแสดงที่ดีขึ้นของระบบในรถยนต์ในฐานะเครือข่ายของระบบย่อยที่เชื่อมต่อกัน ซึ่งแต่ละระบบอาจเสี่ยงต่อการถูกโจมตีทางอินเทอร์เน็ต ในการปรับปรุง รายงานแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยทางไซเบอร์ ซึ่งเผยแพร่ในเดือนนี้ NHSTA ได้ให้คำแนะนำต่างๆ เกี่ยวกับการป้องกันความปลอดภัยทางไซเบอร์ในรถยนต์ขั้นพื้นฐาน สิ่งเหล่านี้ดูเหมือนจะเป็นแนวทางปฏิบัติทั่วไปสำหรับการพัฒนาระบบที่สำคัญ แต่แนวทางปฏิบัติเหล่านี้ (และยังคงดำเนินต่อไป) อย่างน่าประหลาดใจ ท่ามกลางคำแนะนำสำหรับท่าทางที่ตระหนักรู้ในโลกไซเบอร์มากขึ้น:

- จำกัดการเข้าถึงของนักพัฒนา/การดีบักในอุปกรณ์ที่ใช้งานจริง อาจเข้าถึง ECU ได้ผ่านทางพอร์ตการดีบักแบบเปิดหรือผ่านคอนโซลซีเรียล และบ่อยครั้งที่การเข้าถึงนี้อยู่ในระดับการทำงานที่มีสิทธิพิเศษ หากจำเป็นต้องมีการเข้าถึงระดับนักพัฒนาในอุปกรณ์ที่ใช้งานจริง การดีบักและทดสอบอินเทอร์เฟซควรได้รับการป้องกันอย่างเหมาะสมเพื่อให้ต้องมีการอนุญาตจากผู้ใช้ที่มีสิทธิ์

- ปกป้องคีย์การเข้ารหัสและความลับอื่นๆ คีย์หรือรหัสผ่านที่เข้ารหัสใดๆ ที่สามารถให้การเข้าถึงแพลตฟอร์มการคำนวณของยานพาหนะในระดับสูงโดยไม่ได้รับอนุญาตควรได้รับการปกป้องจากการเปิดเผย คีย์ใดๆ จากแพลตฟอร์มการคำนวณของรถยนต์คันเดียวไม่ควรให้สิทธิ์เข้าถึงยานพาหนะหลายคัน นี่หมายความว่าจำเป็นต้องมีกลยุทธ์การจัดการกุญแจอย่างระมัดระวังโดยอิงจากกุญแจที่ไม่ซ้ำกันและความลับอื่นๆ ในรถแต่ละคัน หรือแม้แต่ระบบย่อย

- ควบคุมการเข้าถึงการวินิจฉัยการบำรุงรักษายานพาหนะ ให้จำกัดคุณลักษณะการวินิจฉัยให้อยู่ในโหมดเฉพาะของการทำงานของรถเพื่อให้เป็นไปตามวัตถุประสงค์ที่ตั้งใจไว้ของคุณลักษณะที่เกี่ยวข้อง ออกแบบคุณลักษณะดังกล่าวเพื่อขจัดหรือลดการขยายสาขาที่อาจเป็นอันตราย หากมีการใช้ในทางที่ผิดหรือในทางที่ผิด

- ควบคุมการเข้าถึงเฟิร์มแวร์ ใช้แนวทางการเข้ารหัสความปลอดภัยที่ดีและใช้เครื่องมือที่สนับสนุนผลลัพธ์ด้านความปลอดภัยในกระบวนการพัฒนา

- จำกัดความสามารถในการแก้ไขเฟิร์มแวร์ รวมถึงข้อมูลที่สำคัญ การจำกัดความสามารถในการแก้ไขเฟิร์มแวร์ทำให้ผู้ไม่หวังดีในการติดตั้งมัลแวร์บนยานพาหนะมีความท้าทายมากขึ้น

- ควบคุมการสื่อสารภายในรถ หากเป็นไปได้ หลีกเลี่ยงการส่งสัญญาณความปลอดภัยเป็นข้อความบนบัสข้อมูลทั่วไป หากต้องส่งข้อมูลความปลอดภัยดังกล่าวข้ามบัสสื่อสาร ข้อมูลควรอยู่บนบัสสื่อสารที่แบ่งส่วนจาก ECU ของรถยนต์ใดๆ ที่มีอินเทอร์เฟซเครือข่ายภายนอก สำหรับข้อความด้านความปลอดภัยที่สำคัญ ให้ใช้รูปแบบการตรวจสอบข้อความเพื่อจำกัดความเป็นไปได้ของการปลอมแปลงข้อความ

รายงานแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยทางไซเบอร์ของ NHTSA เป็นจุดเริ่มต้นที่ดีในการเสริมความแข็งแกร่งให้กับแอปพลิเคชันด้านยานยนต์ อย่างไรก็ตาม มันไม่ใช่ทั้งหนังสือสูตรอาหาร และไม่ครอบคลุม NHTSA ยังแนะนำให้อุตสาหกรรมปฏิบัติตามสถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST's) กรอบความปลอดภัยทางไซเบอร์ซึ่งให้คำแนะนำเกี่ยวกับการพัฒนาการป้องกันความปลอดภัยทางไซเบอร์แบบแบ่งชั้นสำหรับยานพาหนะโดยอิงตามหน้าที่หลักห้าประการ: ระบุ ปกป้อง ตรวจจับ ตอบสนอง และกู้คืน นอกจากนี้ มาตรฐานต่างๆ เช่น ISO SAE 21434 ความปลอดภัยทางไซเบอร์ของยานพาหนะบนท้องถนนซึ่งสอดคล้องกับมาตรฐานความปลอดภัยในการใช้งาน ISO 26262 ในบางแง่มุม ก็ให้ทิศทางที่สำคัญเช่นกัน

ช่วยคุณรักษาความปลอดภัยการออกแบบ SoC สำหรับยานยนต์ของคุณ

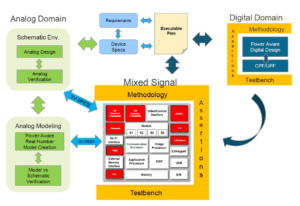

ผู้ผลิตรถยนต์มีความเชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ภายในองค์กรในระดับต่างๆ บางคนยังคงเลือกที่จะเพิ่มระดับการรักษาความปลอดภัยให้กับการออกแบบยานยนต์ของตนเมื่อใกล้สิ้นสุดกระบวนการออกแบบ อย่างไรก็ตาม การรอจนกว่าการออกแบบจะเกือบเสร็จสมบูรณ์ อาจทำให้จุดอ่อนไม่ได้รับการแก้ไขและเปิดกว้างสำหรับการโจมตี การออกแบบความปลอดภัยจากรากฐานสามารถหลีกเลี่ยงการสร้างระบบที่มีช่องโหว่ (ดูรูปด้านล่างสำหรับการแสดงชั้นของการรักษาความปลอดภัยที่จำเป็นในการปกป้อง SoC ของรถยนต์) นอกจากนี้ สิ่งสำคัญคือต้องตรวจสอบให้แน่ใจว่าการรักษาความปลอดภัยจะคงอยู่ได้นานตราบเท่าที่ยานพาหนะอยู่บนท้องถนน (โดยเฉลี่ย 11 ปี)

เลเยอร์ความปลอดภัยที่จำเป็นในการปกป้อง SoC ของรถยนต์

กับของเรา ประวัติศาสตร์อันยาวนานในการสนับสนุนการออกแบบ SoC ยานยนต์, Synopsys สามารถช่วยคุณพัฒนากลยุทธ์และสถาปัตยกรรมเพื่อใช้การรักษาความปลอดภัยในระดับที่สูงขึ้นในการออกแบบของคุณ นอกเหนือจากความเชี่ยวชาญด้านเทคนิคของเราแล้ว โซลูชันที่เกี่ยวข้องของเราในด้านนี้ประกอบด้วย:

รถยนต์ที่เชื่อมต่อกันเป็นส่วนหนึ่งของการผสมผสานของสิ่งต่าง ๆ ที่ควรทำให้ยืดหยุ่นและแข็งแกร่งขึ้นต่อการโจมตี ในขณะที่ความปลอดภัยในการใช้งานได้กลายเป็นพื้นที่โฟกัสที่คุ้นเคยสำหรับอุตสาหกรรม แต่ก็ถึงเวลาที่การรักษาความปลอดภัยทางไซเบอร์จะเป็นส่วนหนึ่งของการวางแผนเบื้องต้นสำหรับซิลิคอนและระบบยานยนต์ด้วย เพราะคุณไม่สามารถมีรถที่ปลอดภัยได้หากมันไม่ปลอดภัย

หากต้องการเรียนรู้เพิ่มเติมโปรดไปที่ Synopsys DesignWare ความปลอดภัย IP.

อ่านเพิ่มเติม:

การเข้ารหัสข้อมูลประจำตัวและข้อมูลสำหรับ PCIe และ CXL Security

การประมวลผลภาษาธรรมชาติประสิทธิภาพสูง (NLP) ในระบบสมองกลฝังตัวที่มีข้อจำกัด

Lecture Series: การออกแบบ Time Interleaved ADC สำหรับการใช้งานยานยนต์ 5G

แชร์โพสต์นี้ผ่าน: ที่มา: https://semiwiki.com/eda/synopsys/307428-why-its-critical-to-design-in-security-early-to-protect-automotive-systems-from-hackers/

- 100

- 11

- 5G

- เข้า

- ข้าม

- กิจกรรม

- นอกจากนี้

- ที่อยู่

- สูง

- ทั้งหมด

- ในหมู่

- อื่น

- การใช้งาน

- เข้าใกล้

- สถาปัตยกรรม

- AREA

- รอบ

- การโจมตี

- จริง

- การยืนยันตัวตน

- การอนุญาต

- อัตโนมัติ

- ยานยนต์

- อุตสาหกรรมยานยนต์

- อิสระ

- เฉลี่ย

- กำลัง

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ที่ใหญ่ที่สุด

- รถบัส

- รถบัส

- รถ

- รถยนต์

- การเข้ารหัส

- ร่วมกัน

- การสื่อสาร

- คมนาคม

- ส่วนประกอบ

- การคำนวณ

- การเชื่อมต่อ

- ปลอบใจ

- เนื้อหา

- ต่อ

- ได้

- การสร้าง

- วิกฤติ

- การอ่านรหัส

- cyberattack

- cyberattacks

- cybersecurity

- ข้อมูล

- ออกแบบ

- การออกแบบ

- การออกแบบ

- การตรวจพบ

- พัฒนา

- ที่กำลังพัฒนา

- พัฒนาการ

- เครื่อง

- อุปกรณ์

- เขตล่างตัวเมือง

- ขับเคลื่อน

- คนขับรถ

- การขับขี่

- ก่อน

- อิเล็กทรอนิกส์

- การเปิดใช้งาน

- การเข้ารหัสลับ

- ประสบการณ์

- ความชำนาญ

- เอาเปรียบ

- ลักษณะ

- คุณสมบัติ

- รูป

- ในที่สุด

- ชื่อจริง

- โฟกัส

- ปฏิบัติตาม

- รากฐาน

- เชื้อเพลิง

- เต็ม

- ฟังก์ชั่น

- อนาคต

- ดี

- สับ

- แฮกเกอร์

- ฮาร์ดแวร์

- มี

- ช่วย

- ประวัติ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- ประจำตัว

- แยกแยะ

- การดำเนินการ

- สำคัญ

- รวมทั้ง

- อุตสาหกรรม

- ข้อมูล

- บูรณาการ

- อินเทอร์เน็ต

- IOT

- อุปกรณ์ iot

- IT

- รถจี๊ป

- ร่วม

- คีย์

- กุญแจ

- แรงงาน

- ภาษา

- เรียนรู้

- ชั้น

- ระดับ

- นาน

- มัลแวร์

- การจัดการ

- ใจ

- ข้อมูลเพิ่มเติม

- แห่งชาติ

- ภาษาธรรมชาติ

- ประมวลผลภาษาธรรมชาติ

- การเดินเรือ

- ใกล้

- จำเป็น

- เครือข่าย

- เครือข่าย

- เครือข่าย

- NLP

- การตรวจจับวัตถุ

- เปิด

- อื่นๆ

- รหัสผ่าน

- การปฏิบัติ

- กายภาพ

- การวางแผน

- เวที

- แพลตฟอร์ม

- ที่มีประสิทธิภาพ

- หลัก

- กระบวนการ

- กระบวนการ

- การผลิต

- ป้องกัน

- ให้

- ให้

- วิทยุ

- ตั้งแต่

- สูตร

- กู้

- การเผยแพร่

- รายงาน

- ความเสี่ยง

- วิ่ง

- ปลอดภัย

- ความปลอดภัย

- ความปลอดภัย

- นักวิจัยด้านความปลอดภัย

- ความรู้สึก

- ชุด

- ชุด

- ที่ใช้ร่วมกัน

- สมาร์ท

- So

- ซอฟต์แวร์

- โซลูชัน

- บางคน

- มาตรฐาน

- เริ่มต้น

- เรื่องราว

- กลยุทธ์

- แข็งแรง

- สนับสนุน

- ระบบ

- ระบบ

- การพูดคุย

- แตะเบา ๆ

- วิชาการ

- ทดสอบ

- ก้าวสู่อนาคต

- ตลอด

- ผูก

- เวลา

- เครื่องมือ

- การจราจร

- เป็นเอกลักษณ์

- การปรับปรุง

- ผู้ใช้

- พาหนะ

- ยานพาหนะ

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- อะไร

- ไม่มี

- โลก

- จะ

- ปี