ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร ส่วนแรก ในซีรี่ส์สามตอนนี้ เราได้นำเสนอโซลูชันที่สาธิตวิธีที่คุณสามารถตรวจจับการปลอมแปลงเอกสารและการฉ้อโกงในวงกว้างโดยอัตโนมัติโดยใช้บริการ AWS AI และการเรียนรู้ของเครื่อง (ML) สำหรับกรณีการใช้งานการรับประกันสินเชื่อ

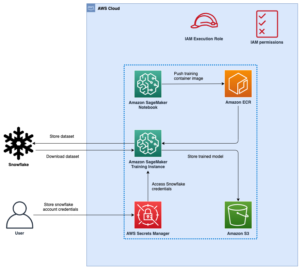

ในโพสต์นี้ เรานำเสนอแนวทางในการพัฒนาโมเดลคอมพิวเตอร์วิทัศน์บนพื้นฐานการเรียนรู้เชิงลึก เพื่อตรวจจับและเน้นรูปภาพปลอมแปลงในการพิจารณารับจำนอง เราให้คำแนะนำเกี่ยวกับการสร้าง การฝึกอบรม และการปรับใช้เครือข่ายการเรียนรู้เชิงลึก อเมซอน SageMaker.

ในส่วนที่ 3 เราจะสาธิตวิธีการนำโซลูชันไปใช้ เครื่องตรวจจับการฉ้อโกงของ Amazon.

ภาพรวมโซลูชัน

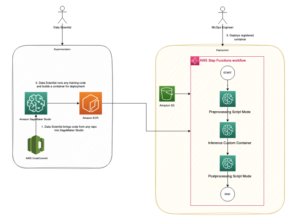

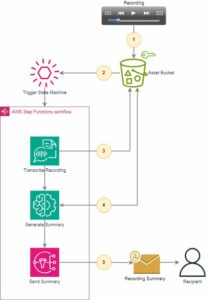

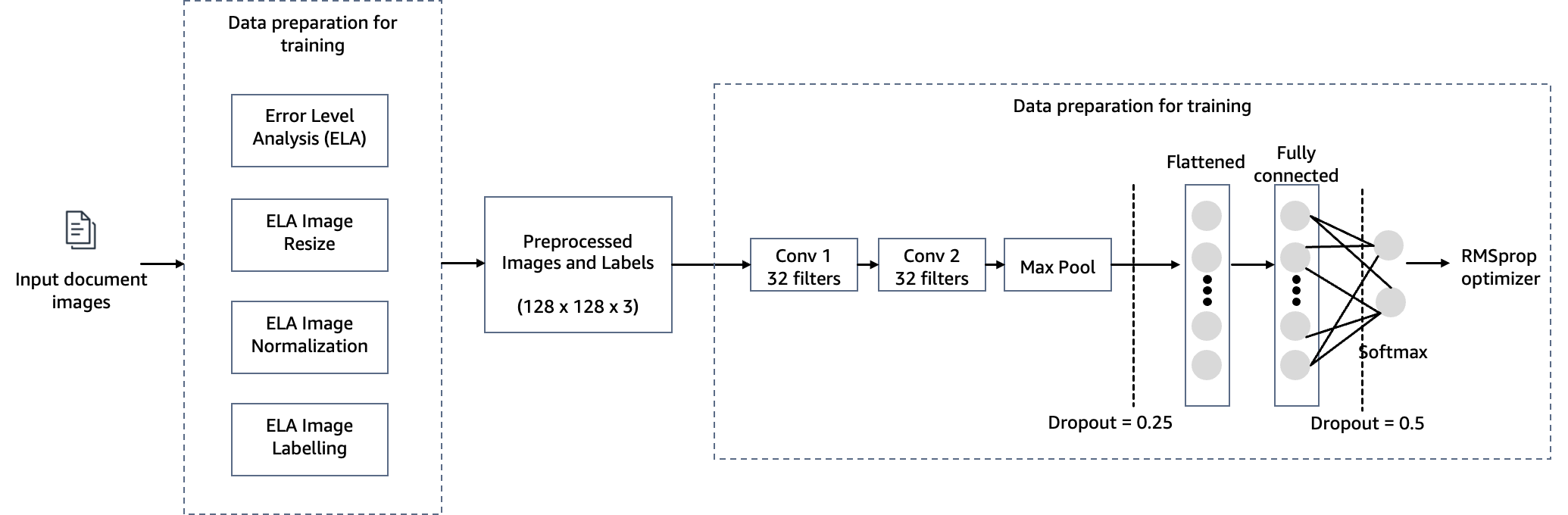

เพื่อให้บรรลุวัตถุประสงค์ในการตรวจจับการปลอมแปลงเอกสารในการพิจารณาจำนอง เราใช้โมเดลคอมพิวเตอร์วิทัศน์ที่โฮสต์บน SageMaker สำหรับโซลูชันการตรวจจับการปลอมแปลงรูปภาพของเรา แบบจำลองนี้ได้รับอิมเมจทดสอบเป็นอินพุต และสร้างการคาดการณ์ความเป็นไปได้ของการปลอมแปลงเป็นเอาต์พุต สถาปัตยกรรมเครือข่ายดังแสดงในแผนภาพต่อไปนี้

การปลอมแปลงรูปภาพส่วนใหญ่เกี่ยวข้องกับเทคนิค 4 ประการ: การต่อรอย การคัดลอก-ย้าย การลบออก และการเพิ่มประสิทธิภาพ ขึ้นอยู่กับลักษณะของการปลอมแปลง เบาะแสต่างๆ สามารถใช้เป็นพื้นฐานในการตรวจจับและการแปลเป็นภาษาท้องถิ่นได้ เบาะแสเหล่านี้รวมถึงสิ่งประดิษฐ์ในการบีบอัด JPEG, ความไม่สอดคล้องกันของขอบ, รูปแบบสัญญาณรบกวน, ความสม่ำเสมอของสี, ความคล้ายคลึงกันของภาพ, ความสอดคล้องของ EXIF และรุ่นของกล้อง

เมื่อพิจารณาขอบเขตที่กว้างขวางของการตรวจจับการปลอมแปลงรูปภาพ เราใช้อัลกอริธึมการวิเคราะห์ระดับข้อผิดพลาด (ELA) เป็นวิธีการแสดงตัวอย่างในการตรวจจับการปลอมแปลง เราเลือกเทคนิค ELA สำหรับโพสต์นี้ด้วยเหตุผลดังต่อไปนี้:

- ใช้งานได้เร็วกว่าและสามารถตรวจจับการปลอมแปลงรูปภาพได้ง่าย

- ทำงานโดยการวิเคราะห์ระดับการบีบอัดของส่วนต่างๆ ของภาพ ซึ่งช่วยให้สามารถตรวจจับความไม่สอดคล้องกันที่อาจบ่งบอกถึงการปลอมแปลง ตัวอย่างเช่น หากพื้นที่หนึ่งถูกคัดลอกและวางจากอีกภาพหนึ่งที่ได้รับการบันทึกในระดับการบีบอัดที่แตกต่างกัน

- การตรวจจับการงัดแงะที่ละเอียดอ่อนหรือราบรื่นยิ่งขึ้นซึ่งอาจมองเห็นได้ยากด้วยตาเปล่าเป็นเรื่องที่ดี แม้แต่การเปลี่ยนแปลงเล็กน้อยในรูปภาพก็อาจทำให้เกิดความผิดปกติของการบีบอัดที่ตรวจพบได้

- ไม่ต้องอาศัยภาพต้นฉบับที่ยังไม่ได้แก้ไขเพื่อการเปรียบเทียบ ELA สามารถระบุสัญญาณการงัดแงะภายในเฉพาะภาพที่สงสัยเท่านั้น เทคนิคอื่นๆ มักต้องใช้ต้นฉบับที่ไม่มีการดัดแปลงเพื่อเปรียบเทียบ

- เป็นเทคนิคน้ำหนักเบาที่ต้องอาศัยการวิเคราะห์ส่วนการบีบอัดข้อมูลในข้อมูลภาพดิจิทัลเท่านั้น ไม่ได้ขึ้นอยู่กับความเชี่ยวชาญด้านฮาร์ดแวร์หรือนิติเวชเฉพาะทาง สิ่งนี้ทำให้ ELA สามารถเข้าถึงได้ในฐานะเครื่องมือวิเคราะห์รอบแรก

- ภาพ ELA เอาท์พุตสามารถเน้นความแตกต่างในระดับการบีบอัดได้อย่างชัดเจน ทำให้บริเวณที่ถูกดัดแปลงมองเห็นได้ชัดเจน วิธีนี้ช่วยให้แม้แต่ผู้ที่ไม่ใช่ผู้เชี่ยวชาญก็สามารถรับรู้ถึงสัญญาณของการยักย้ายที่อาจเกิดขึ้นได้

- ใช้งานได้กับรูปภาพหลายประเภท (เช่น JPEG, PNG และ GIF) และต้องใช้เพียงรูปภาพเท่านั้นในการวิเคราะห์ เทคนิคทางนิติเวชอื่นๆ อาจถูกจำกัดมากกว่าในรูปแบบหรือข้อกำหนดรูปภาพต้นฉบับ

อย่างไรก็ตาม ในสถานการณ์จริงที่คุณอาจมีเอกสารอินพุตหลายชุด (JPEG, PNG, GIF, TIFF, PDF) เราขอแนะนำให้ใช้ ELA ร่วมกับวิธีการอื่นๆ เช่น การตรวจจับความไม่สอดคล้องกันในขอบ, รูปแบบเสียงรบกวน, ความสม่ำเสมอของสี, ความสอดคล้องของข้อมูล EXIF, การระบุรุ่นกล้องและ ความสม่ำเสมอของตัวอักษร- เรามุ่งมั่นที่จะอัปเดตโค้ดสำหรับโพสต์นี้ด้วยเทคนิคการตรวจจับการปลอมแปลงเพิ่มเติม

หลักฐานพื้นฐานของ ELA ถือว่าภาพที่อินพุตอยู่ในรูปแบบ JPEG ซึ่งเป็นที่รู้จักในเรื่องการบีบอัดข้อมูลแบบสูญเสียข้อมูล อย่างไรก็ตาม วิธีการนี้ยังคงมีประสิทธิภาพแม้ว่าภาพที่นำเข้ามาจะอยู่ในรูปแบบ Lossless (เช่น PNG, GIF หรือ BMP) และแปลงเป็น JPEG ในภายหลังในระหว่างกระบวนการแก้ไข เมื่อนำ ELA ไปใช้กับรูปแบบดั้งเดิมที่ไม่มีการสูญเสียข้อมูล โดยทั่วไปแล้ว ELA จะบ่งบอกถึงคุณภาพของภาพที่สม่ำเสมอโดยไม่มีการเสื่อมสภาพ ทำให้การระบุพื้นที่ที่เปลี่ยนแปลงทำได้ยาก ในภาพ JPEG บรรทัดฐานที่คาดหวังคือทั้งภาพจะแสดงระดับการบีบอัดที่ใกล้เคียงกัน อย่างไรก็ตาม หากส่วนใดส่วนหนึ่งภายในรูปภาพแสดงระดับข้อผิดพลาดที่แตกต่างกันอย่างเห็นได้ชัด ก็มักจะบ่งบอกว่ามีการแก้ไขทางดิจิทัลแล้ว

ELA เน้นความแตกต่างในอัตราการบีบอัด JPEG ภูมิภาคที่มีสีสม่ำเสมอมีแนวโน้มที่จะได้ผลลัพธ์ ELA ต่ำกว่า (เช่น สีเข้มกว่าเมื่อเทียบกับขอบที่มีคอนทราสต์สูง) สิ่งที่ต้องมองหาเพื่อระบุการปลอมแปลงหรือการดัดแปลงมีดังต่อไปนี้:

- ขอบที่คล้ายกันควรมีความสว่างใกล้เคียงกันในผลลัพธ์ของ ELA ขอบคอนทราสต์สูงทั้งหมดควรมีลักษณะคล้ายกัน และขอบคอนทราสต์ต่ำทั้งหมดควรมีลักษณะคล้ายกัน สำหรับภาพถ่ายต้นฉบับ ขอบที่มีคอนทราสต์ต่ำควรจะสว่างเกือบเท่ากับขอบที่มีคอนทราสต์สูง

- พื้นผิวที่คล้ายกันควรมีสีคล้ายกันภายใต้ ELA พื้นที่ที่มีรายละเอียดพื้นผิวมากกว่า เช่น ภาพลูกบาสเก็ตบอลในระยะใกล้ มีแนวโน้มที่จะได้ผลลัพธ์ ELA ที่สูงกว่าพื้นผิวเรียบ

- ไม่ว่าพื้นผิวจริงจะเป็นสีใดก็ตาม พื้นผิวเรียบทั้งหมดควรมีสีเดียวกันประมาณภายใต้ ELA

รูปภาพ JPEG ใช้ระบบการบีบอัดแบบสูญเสียข้อมูล การเข้ารหัสใหม่ (บันทึกใหม่) ของรูปภาพแต่ละครั้งจะทำให้รูปภาพสูญเสียคุณภาพมากขึ้น โดยเฉพาะ อัลกอริธึม JPEG ทำงานบนตารางขนาด 8×8 พิกเซล สี่เหลี่ยมจัตุรัสขนาด 8×8 แต่ละอันถูกบีบอัดแยกกัน หากรูปภาพไม่ได้รับการปรับแต่งใดๆ สี่เหลี่ยมจัตุรัสขนาด 8×8 ทั้งหมดก็ควรจะมีความคลาดเคลื่อนคล้ายกัน หากรูปภาพไม่ได้รับการปรับแต่งและบันทึกใหม่ ทุกสี่เหลี่ยมควรลดระดับลงในอัตราที่เท่ากันโดยประมาณ

ELA บันทึกรูปภาพที่ระดับคุณภาพ JPEG ที่ระบุ การบันทึกซ้ำนี้จะทำให้เกิดข้อผิดพลาดจำนวนที่ทราบทั่วทั้งรูปภาพ จากนั้นภาพที่บันทึกใหม่จะถูกเปรียบเทียบกับภาพต้นฉบับ หากรูปภาพถูกแก้ไข ดังนั้นทุก ๆ 8×8 สี่เหลี่ยมจัตุรัสที่ถูกแก้ไขควรมีความคลาดเคลื่อนสูงกว่าส่วนอื่น ๆ ของรูปภาพ

ผลลัพธ์จาก ELA ขึ้นอยู่กับคุณภาพของภาพโดยตรง คุณอาจต้องการทราบว่ามีการเพิ่มอะไรเข้าไปหรือไม่ แต่ถ้ารูปภาพถูกคัดลอกหลายครั้ง ELA อาจอนุญาตให้ตรวจพบเฉพาะการบันทึกซ้ำเท่านั้น พยายามค้นหารูปภาพที่มีคุณภาพดีที่สุด

ด้วยการฝึกอบรมและการฝึกฝน ELA ยังสามารถเรียนรู้ที่จะระบุการปรับขนาดภาพ คุณภาพ การครอบตัด และบันทึกการแปลงอีกครั้ง ตัวอย่างเช่น หากรูปภาพที่ไม่ใช่ JPEG มีเส้นตารางที่มองเห็นได้ (กว้าง 1 พิกเซลในสี่เหลี่ยมจัตุรัส 8×8) นั่นหมายความว่ารูปภาพนั้นเริ่มต้นเป็น JPEG และถูกแปลงเป็นรูปแบบที่ไม่ใช่ JPEG (เช่น PNG) หากบางพื้นที่ของรูปภาพไม่มีเส้นตารางหรือเส้นตารางเลื่อน แสดงว่ามีรอยต่อหรือส่วนที่วาดอยู่ในรูปภาพที่ไม่ใช่ JPEG

ในส่วนต่อไปนี้ เราจะสาธิตขั้นตอนสำหรับการกำหนดค่า การฝึกอบรม และการปรับใช้โมเดลคอมพิวเตอร์วิทัศน์

เบื้องต้น

หากต้องการติดตามโพสต์นี้ ให้ทำตามข้อกำหนดเบื้องต้นต่อไปนี้ให้ครบถ้วน:

- มีบัญชี AWS

- จัดตั้งขึ้น สตูดิโอ Amazon SageMaker- คุณสามารถเริ่มต้น SageMaker Studio ได้อย่างรวดเร็วโดยใช้ค่าที่ตั้งล่วงหน้าเริ่มต้น ซึ่งอำนวยความสะดวกในการเปิดใช้งานอย่างรวดเร็ว สำหรับข้อมูลเพิ่มเติม โปรดดูที่ Amazon SageMaker ทำให้การตั้งค่า Amazon SageMaker Studio ง่ายขึ้นสำหรับผู้ใช้แต่ละราย.

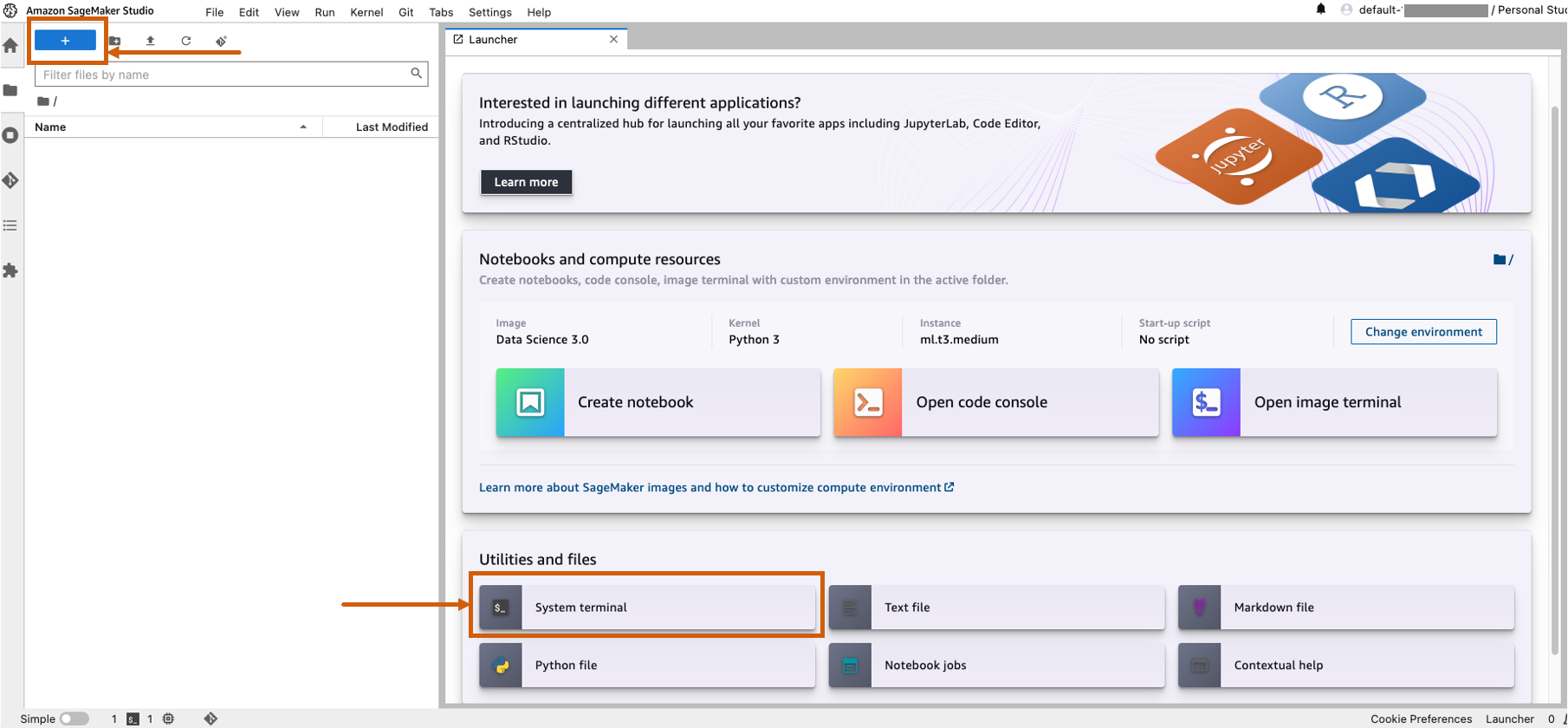

- เปิด SageMaker Studio แล้วเปิดเทอร์มินัลระบบ

- เรียกใช้คำสั่งต่อไปนี้ในเทอร์มินัล:

git clone https://github.com/aws-samples/document-tampering-detection.git - ค่าใช้จ่ายรวมในการใช้งาน SageMaker Studio สำหรับผู้ใช้หนึ่งรายและการกำหนดค่าสภาพแวดล้อมโน้ตบุ๊กคือ 7.314 USD ต่อชั่วโมง

ตั้งค่าสมุดบันทึกการฝึกอบรมแบบจำลอง

ทำตามขั้นตอนต่อไปนี้เพื่อตั้งค่าสมุดบันทึกการฝึกอบรมของคุณ:

- เปิด

tampering_detection_training.ipynbจากไดเร็กทอรีการตรวจจับการปลอมแปลงเอกสาร - ตั้งค่าสภาพแวดล้อมโน้ตบุ๊กด้วยอิมเมจ TensorFlow 2.6 Python 3.8 CPU หรือ GPU Optimized

คุณอาจประสบปัญหาความพร้อมใช้งานไม่เพียงพอหรือถึงขีดจำกัดโควต้าสำหรับอินสแตนซ์ GPU ภายในบัญชี AWS ของคุณเมื่อเลือกอินสแตนซ์ที่ปรับให้เหมาะสมกับ GPU หากต้องการเพิ่มโควต้า โปรดไปที่คอนโซลโควต้าบริการและเพิ่มขีดจำกัดบริการสำหรับประเภทอินสแตนซ์เฉพาะที่คุณต้องการ คุณยังสามารถใช้สภาพแวดล้อมโน้ตบุ๊กที่ปรับให้เหมาะสมกับ CPU ได้ในกรณีเช่นนี้ - สำหรับ เมล็ดเลือก Python3.

- สำหรับ ประเภทอินสแตนซ์เลือก มล.m5d.24xlarge หรือตัวอย่างใหญ่อื่นๆ

เราเลือกประเภทอินสแตนซ์ที่ใหญ่ขึ้นเพื่อลดเวลาการฝึกของโมเดล ด้วยสภาพแวดล้อมโน้ตบุ๊ก ml.m5d.24xlarge ราคาต่อชั่วโมงคือ 7.258 USD ต่อชั่วโมง

เรียกใช้สมุดบันทึกการฝึกอบรม

เรียกใช้แต่ละเซลล์ในสมุดบันทึก tampering_detection_training.ipynb ตามลำดับ เราจะพูดถึงบางเซลล์โดยละเอียดในส่วนต่อไปนี้

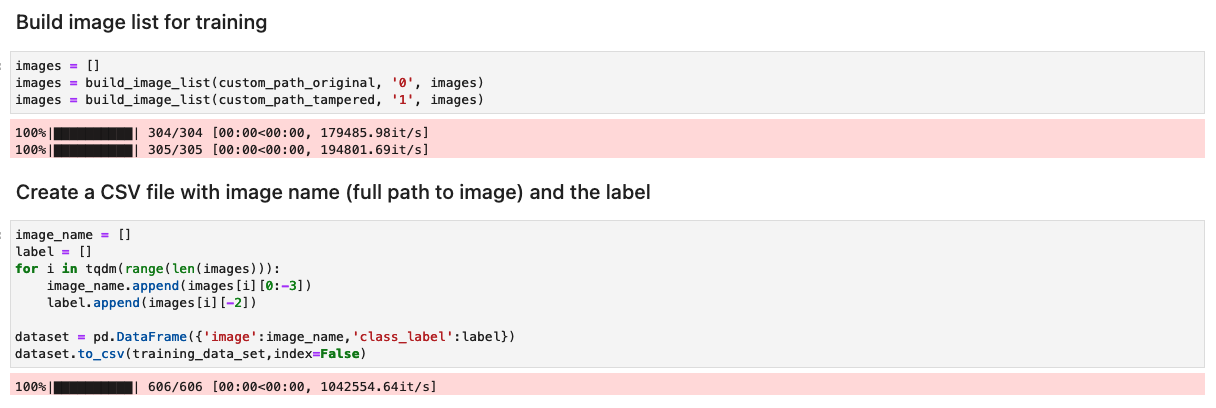

เตรียมชุดข้อมูลด้วยรายการรูปภาพต้นฉบับและรูปภาพที่ถูกแก้ไข

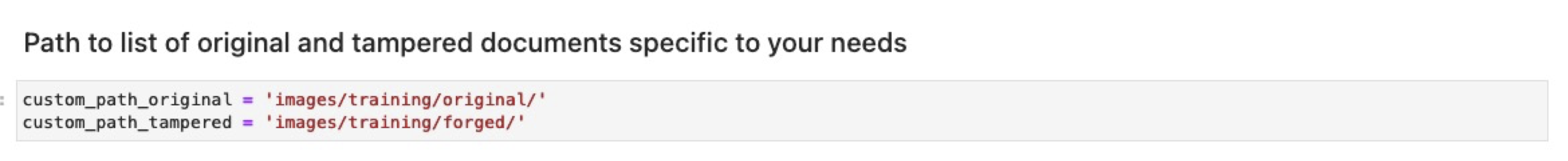

ก่อนที่คุณจะเรียกใช้เซลล์ต่อไปนี้ในสมุดบันทึก ให้เตรียมชุดข้อมูลของเอกสารต้นฉบับและเอกสารที่ถูกดัดแปลงตามความต้องการทางธุรกิจเฉพาะของคุณ สำหรับโพสต์นี้ เราใช้ชุดข้อมูลตัวอย่างของ paystub ที่ถูกดัดแปลงและรายการเคลื่อนไหวของบัญชีธนาคาร ชุดข้อมูลมีอยู่ในไดเร็กทอรีรูปภาพของ พื้นที่เก็บข้อมูล GitHub.

สมุดบันทึกจะอ่านภาพต้นฉบับและภาพที่ถูกดัดแปลงจาก images/training ไดเรกทอรี

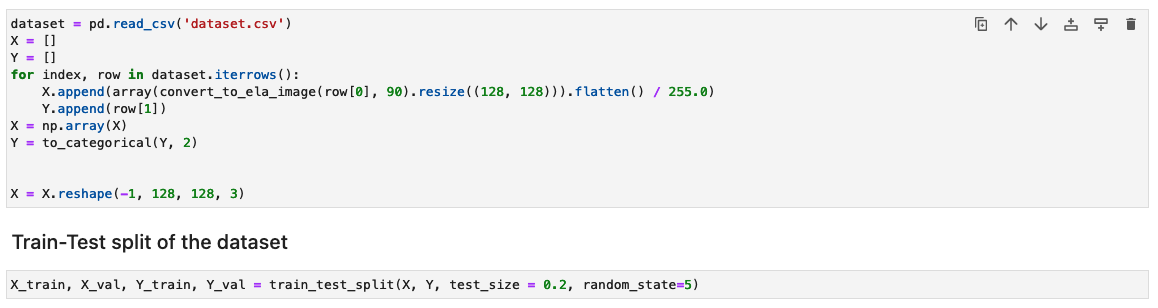

ชุดข้อมูลสำหรับการฝึกถูกสร้างขึ้นโดยใช้ไฟล์ CSV ที่มีสองคอลัมน์: เส้นทางไปยังไฟล์รูปภาพและป้ายกำกับสำหรับรูปภาพ (0 สำหรับรูปภาพต้นฉบับและ 1 สำหรับรูปภาพที่ถูกดัดแปลง)

ประมวลผลชุดข้อมูลโดยการสร้างผลลัพธ์ ELA ของอิมเมจการฝึกอบรมแต่ละภาพ

ในขั้นตอนนี้ เราสร้างผลลัพธ์ ELA (ที่คุณภาพ 90%) ของอิมเมจการฝึกอินพุต ฟังก์ชั่น convert_to_ela_image รับพารามิเตอร์สองตัว: เส้นทาง ซึ่งเป็นเส้นทางไปยังไฟล์รูปภาพ และคุณภาพ ซึ่งแสดงถึงพารามิเตอร์คุณภาพสำหรับการบีบอัด JPEG ฟังก์ชันดำเนินการตามขั้นตอนต่อไปนี้:

- แปลงรูปภาพเป็นรูปแบบ RGB และบันทึกรูปภาพใหม่เป็นไฟล์ JPEG โดยมีคุณภาพที่ระบุภายใต้ชื่อ tempresaved.jpg

- คำนวณความแตกต่างระหว่างรูปภาพต้นฉบับและรูปภาพ JPEG ที่บันทึกใหม่ (ELA) เพื่อกำหนดค่าความแตกต่างสูงสุดในค่าพิกเซลระหว่างรูปภาพต้นฉบับและรูปภาพที่บันทึกใหม่

- คำนวณปัจจัยมาตราส่วนตามความแตกต่างสูงสุดเพื่อปรับความสว่างของภาพ ELA

- เพิ่มความสว่างของภาพ ELA โดยใช้ตัวประกอบสเกลที่คำนวณได้

- ปรับขนาดผลลัพธ์ ELA เป็น 128x128x3 โดยที่ 3 แทนจำนวนช่องเพื่อลดขนาดอินพุตสำหรับการฝึก

- ส่งกลับอิมเมจ ELA

ในรูปแบบภาพที่สูญเสีย เช่น JPEG กระบวนการบันทึกครั้งแรกจะทำให้สีหายไปอย่างมาก อย่างไรก็ตาม เมื่อรูปภาพถูกโหลดและเข้ารหัสใหม่ในภายหลังในรูปแบบที่สูญหายเหมือนเดิม โดยทั่วไปสีจะลดลงน้อยลง ผลลัพธ์ของ ELA จะเน้นบริเวณภาพที่ไวต่อการเสื่อมสภาพของสีมากที่สุดเมื่อทำการบันทึกใหม่ โดยทั่วไป การเปลี่ยนแปลงจะปรากฏอย่างเด่นชัดในบริเวณที่อาจเกิดการเสื่อมสภาพได้สูงกว่าเมื่อเปรียบเทียบกับส่วนอื่นๆ ของภาพ

จากนั้น รูปภาพจะถูกประมวลผลเป็นอาร์เรย์ NumPy เพื่อการฝึก จากนั้นเราจะแบ่งชุดข้อมูลอินพุตแบบสุ่มออกเป็นข้อมูลการฝึกอบรมและทดสอบหรือตรวจสอบความถูกต้อง (80/20) คุณสามารถเพิกเฉยต่อคำเตือนใดๆ เมื่อเรียกใช้เซลล์เหล่านี้

การเรียกใช้เซลล์เหล่านี้อาจต้องใช้เวลาจึงจะเสร็จสมบูรณ์ ทั้งนี้ขึ้นอยู่กับขนาดของชุดข้อมูล สำหรับชุดข้อมูลตัวอย่างที่เราระบุไว้ในที่เก็บนี้อาจใช้เวลาประมาณ 5–10 นาที

กำหนดค่าโมเดล CNN

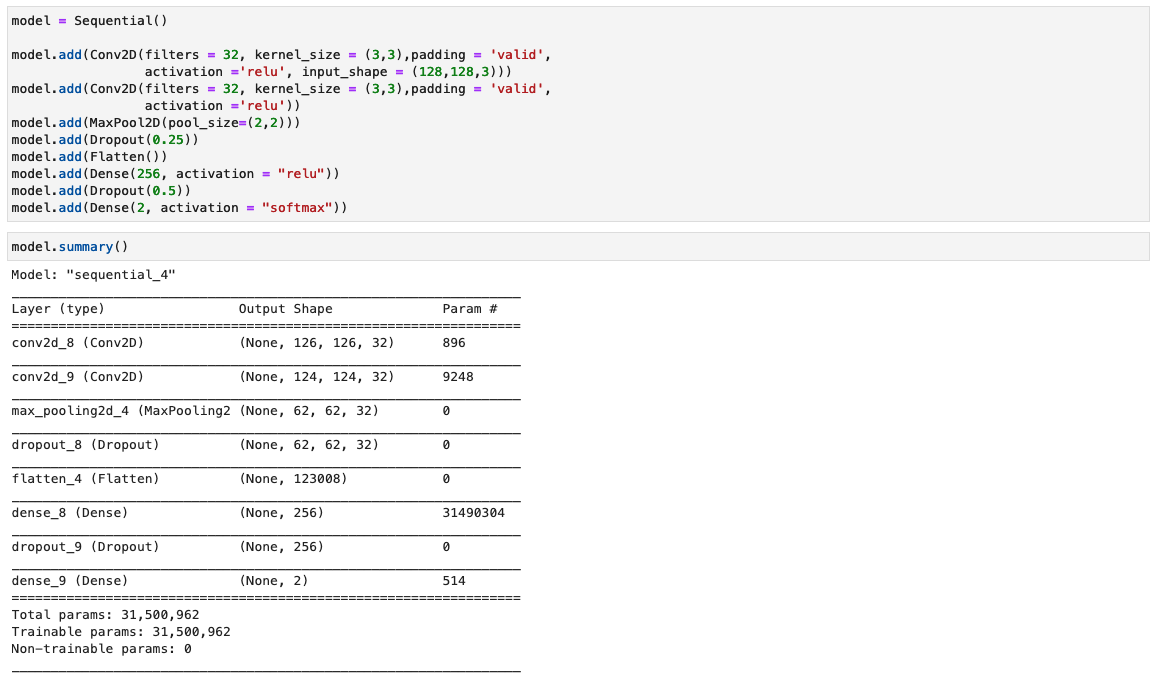

ในขั้นตอนนี้ เราสร้างเครือข่าย VGG เวอร์ชันขั้นต่ำพร้อมตัวกรองแบบหมุนวนขนาดเล็ก VGG-16 ประกอบด้วยชั้นหมุนวน 13 ชั้น และชั้นที่เชื่อมต่อกันอย่างเต็มที่ XNUMX ชั้น ภาพหน้าจอต่อไปนี้แสดงสถาปัตยกรรมของโมเดล Convolutional Neural Network (CNN) ของเรา

สังเกตการกำหนดค่าต่อไปนี้:

- อินพุต – โมเดลใช้ขนาดอินพุตรูปภาพ 128x128x3

- ชั้น Convolutional – เลเยอร์แบบหมุนวนใช้ช่องรับสัญญาณที่น้อยที่สุด (3×3) ซึ่งเป็นขนาดที่เล็กที่สุดเท่าที่จะเป็นไปได้ที่ยังคงจับภาพขึ้น/ลงและซ้าย/ขวา ตามด้วยฟังก์ชันการเปิดใช้งานหน่วยเชิงเส้นแบบแก้ไข (ReLU) ซึ่งจะช่วยลดเวลาการฝึก นี่คือฟังก์ชันเชิงเส้นที่จะส่งออกอินพุตหากเป็นบวก มิฉะนั้นเอาต์พุตจะเป็นศูนย์ Convolution stride ได้รับการแก้ไขที่ค่าเริ่มต้น (1 พิกเซล) เพื่อรักษาความละเอียดเชิงพื้นที่ไว้หลังจากการ Convolution (การก้าวย่างคือจำนวนพิกเซลที่เลื่อนไปเหนือเมทริกซ์อินพุต)

- เลเยอร์ที่เชื่อมต่ออย่างสมบูรณ์ – เครือข่ายมีสองชั้นที่เชื่อมต่อกันอย่างสมบูรณ์ เลเยอร์หนาแน่นชั้นแรกใช้การเปิดใช้งาน ReLU และชั้นที่สองใช้ softmax เพื่อจัดประเภทรูปภาพว่าเป็นต้นฉบับหรือถูกดัดแปลง

คุณสามารถเพิกเฉยต่อคำเตือนใดๆ เมื่อเรียกใช้เซลล์เหล่านี้

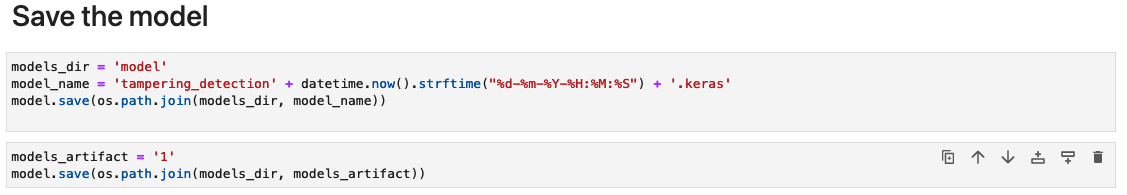

บันทึกสิ่งประดิษฐ์ของโมเดล

บันทึกโมเดลที่ได้รับการฝึกด้วยชื่อไฟล์ที่ไม่ซ้ำกัน เช่น ตามวันที่และเวลาปัจจุบัน ลงในไดเร็กทอรีชื่อ model

โมเดลจะถูกบันทึกในรูปแบบ Keras พร้อมส่วนขยาย .keras- นอกจากนี้เรายังบันทึกอาร์ติแฟกต์ของโมเดลเป็นไดเร็กทอรีชื่อ 1 ซึ่งมีลายเซ็นแบบซีเรียลไลซ์และสถานะที่จำเป็นในการรัน รวมถึงค่าตัวแปรและคำศัพท์เพื่อปรับใช้กับรันไทม์ของ SageMaker (ซึ่งเราจะพูดถึงในภายหลังในโพสต์นี้)

วัดประสิทธิภาพของโมเดล

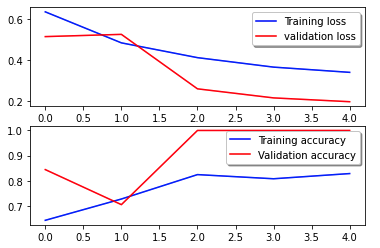

กราฟการสูญเสียต่อไปนี้แสดงความคืบหน้าของการสูญเสียของโมเดลจากยุคการฝึก (การวนซ้ำ)

ฟังก์ชันการสูญเสียจะวัดว่าการคาดการณ์ของแบบจำลองตรงกับเป้าหมายจริงได้ดีเพียงใด ค่าที่ต่ำกว่าบ่งชี้ถึงความสอดคล้องที่ดีขึ้นระหว่างการคาดการณ์และค่าจริง การสูญเสียที่ลดลงในยุคต่างๆ บ่งบอกว่าแบบจำลองกำลังได้รับการปรับปรุง เส้นโค้งความแม่นยำแสดงให้เห็นถึงความแม่นยำของแบบจำลองเหนือยุคการฝึกอบรม ความแม่นยำคืออัตราส่วนของการคาดการณ์ที่ถูกต้องต่อจำนวนการคาดการณ์ทั้งหมด ความแม่นยำที่สูงขึ้นบ่งชี้ว่าโมเดลมีประสิทธิภาพดีกว่า โดยทั่วไปแล้ว ความแม่นยำจะเพิ่มขึ้นในระหว่างการฝึกเมื่อโมเดลเรียนรู้รูปแบบและปรับปรุงความสามารถในการคาดการณ์ สิ่งเหล่านี้จะช่วยให้คุณระบุได้ว่าโมเดลมีความเหมาะสมเกินไป (ทำงานได้ดีกับข้อมูลการฝึกแต่ไม่ดีกับข้อมูลที่มองไม่เห็น) หรือไม่เหมาะสม (เรียนรู้ไม่เพียงพอจากข้อมูลการฝึก)

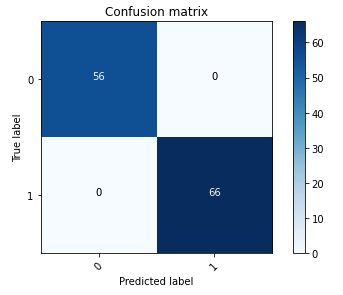

เมทริกซ์ความสับสนต่อไปนี้แสดงให้เห็นอย่างชัดเจนว่าโมเดลสามารถแยกแยะความแตกต่างระหว่างคลาสเชิงบวก (รูปภาพปลอมแปลง ซึ่งแสดงเป็นค่า 1) และเชิงลบ (รูปภาพที่ไม่มีการดัดแปลง ซึ่งแสดงเป็นค่า 0) ได้อย่างถูกต้องแม่นยำเพียงใด

หลังจากการฝึกอบรมโมเดล ขั้นตอนถัดไปของเราเกี่ยวข้องกับการปรับใช้โมเดลคอมพิวเตอร์วิทัศน์เป็น API API นี้จะถูกรวมเข้ากับแอปพลิเคชันทางธุรกิจโดยเป็นส่วนหนึ่งของขั้นตอนการรับประกันภัย เพื่อให้บรรลุเป้าหมายนี้ เราใช้ Amazon SageMaker Inference ซึ่งเป็นบริการที่มีการจัดการเต็มรูปแบบ บริการนี้ผสานรวมกับเครื่องมือ MLOps ได้อย่างราบรื่น ช่วยให้ปรับใช้โมเดลที่ปรับขนาดได้ การอนุมานที่คุ้มค่า ปรับปรุงการจัดการโมเดลในการผลิต และลดความซับซ้อนในการดำเนินงาน ในโพสต์นี้ เราปรับใช้โมเดลเป็นจุดสิ้นสุดการอนุมานแบบเรียลไทม์ อย่างไรก็ตาม สิ่งสำคัญที่ควรทราบก็คือ ขึ้นอยู่กับเวิร์กโฟลว์ของแอปพลิเคชันทางธุรกิจของคุณ การปรับใช้งานโมเดลยังสามารถปรับแต่งให้เป็นการประมวลผลเป็นชุด การจัดการแบบอะซิงโครนัส หรือผ่านสถาปัตยกรรมการปรับใช้แบบไร้เซิร์ฟเวอร์

ตั้งค่าสมุดบันทึกการปรับใช้แบบจำลอง

ทำตามขั้นตอนต่อไปนี้เพื่อตั้งค่าสมุดบันทึกการปรับใช้แบบจำลองของคุณ:

- เปิด

tampering_detection_model_deploy.ipynbไฟล์จากไดเร็กทอรีการตรวจจับการปลอมแปลงเอกสาร - ตั้งค่าสภาพแวดล้อมโน้ตบุ๊กด้วยรูปภาพ Data Science 3.0

- สำหรับ เมล็ดเลือก Python3.

- สำหรับ ประเภทอินสแตนซ์เลือก มล.t3.ปานกลาง.

สำหรับสภาพแวดล้อมโน้ตบุ๊ก ml.t3.medium ราคาต่อชั่วโมงคือ 0.056 USD

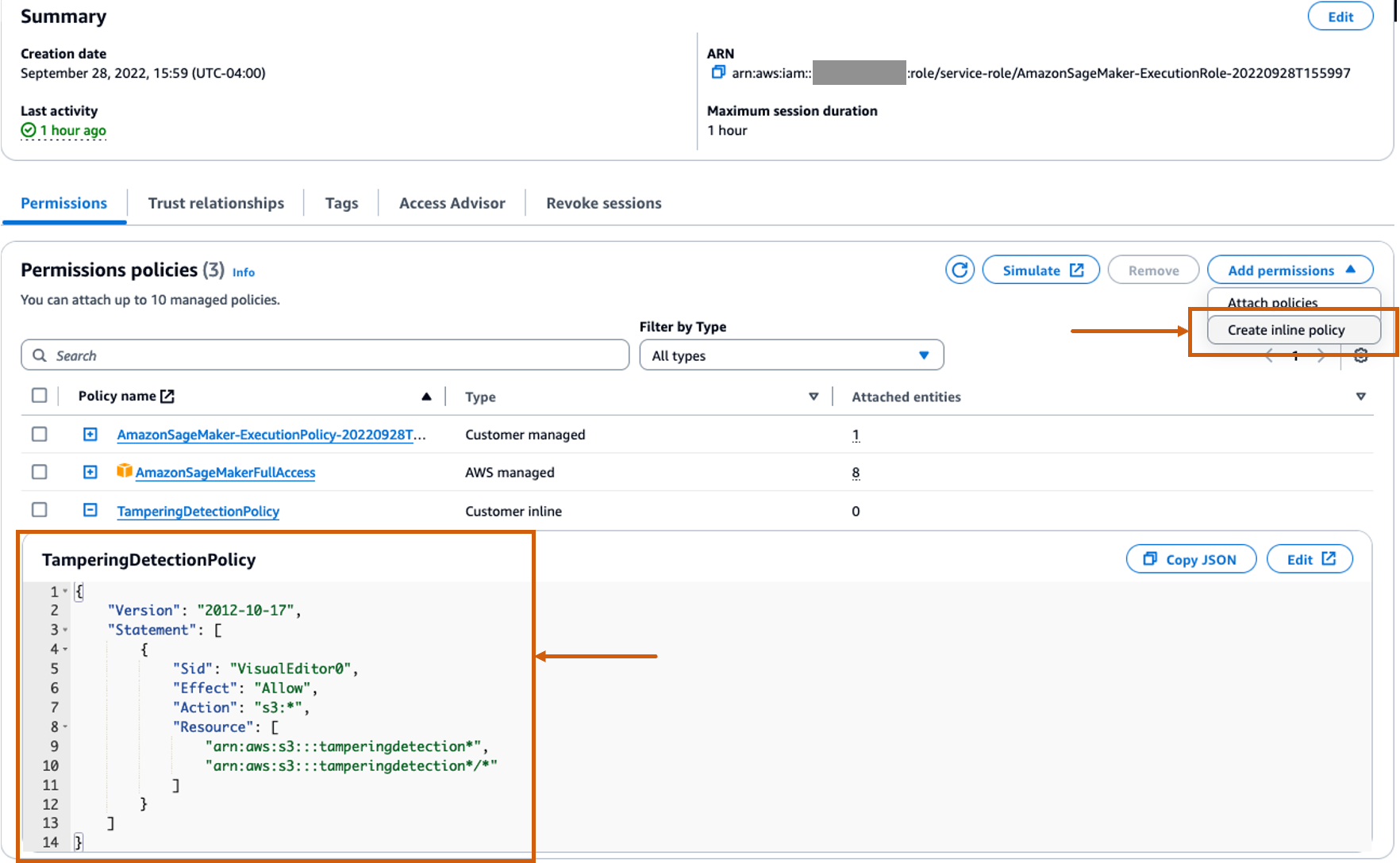

สร้างนโยบายอินไลน์ที่กำหนดเองสำหรับบทบาท SageMaker เพื่ออนุญาตการดำเนินการของ Amazon S3 ทั้งหมด

พื้นที่ AWS Identity และการจัดการการเข้าถึง บทบาท (IAM) สำหรับ SageMaker จะอยู่ในรูปแบบ AmazonSageMaker- ExecutionRole-<random numbers>- ตรวจสอบให้แน่ใจว่าคุณใช้บทบาทที่ถูกต้อง ชื่อบทบาทสามารถพบได้ใต้รายละเอียดผู้ใช้ภายในการกำหนดค่าโดเมน SageMaker

อัปเดตบทบาท IAM เพื่อรวมนโยบายอินไลน์เพื่ออนุญาตทั้งหมด บริการจัดเก็บข้อมูลอย่างง่ายของ Amazon การกระทำ (Amazon S3) สิ่งนี้จำเป็นสำหรับการสร้างและการลบบัคเก็ต S3 ที่จะจัดเก็บอาร์ติแฟกต์ของโมเดลโดยอัตโนมัติ คุณสามารถจำกัดการเข้าถึงบัคเก็ต S3 ที่เฉพาะเจาะจงได้ โปรดทราบว่าเราใช้ไวด์การ์ดสำหรับชื่อบัคเก็ต S3 ในนโยบาย IAM (tamperingdetection*).

รันสมุดบันทึกการปรับใช้

เรียกใช้แต่ละเซลล์ในสมุดบันทึก tampering_detection_model_deploy.ipynb ตามลำดับ เราจะพูดถึงบางเซลล์โดยละเอียดในส่วนต่อไปนี้

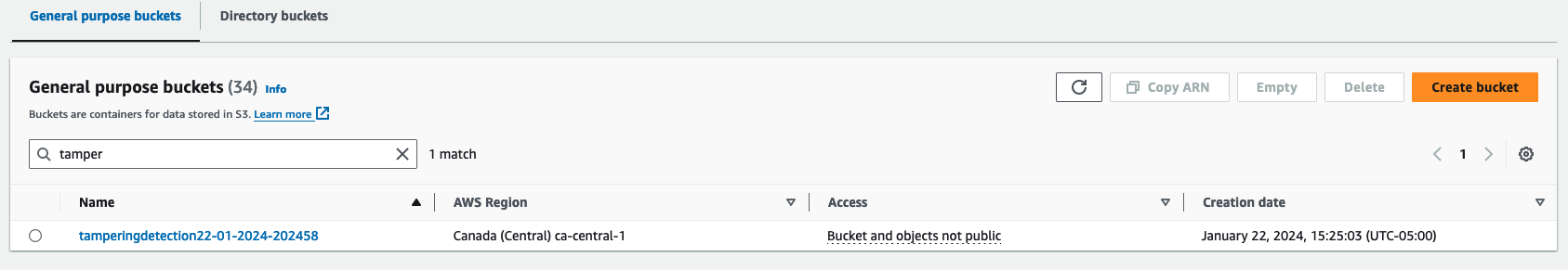

สร้างที่เก็บข้อมูล S3

เรียกใช้เซลล์เพื่อสร้างบัคเก็ต S3 ที่ฝากข้อมูลจะถูกตั้งชื่อ tamperingdetection<current date time> และในภูมิภาค AWS เดียวกันกับสภาพแวดล้อม SageMaker Studio ของคุณ

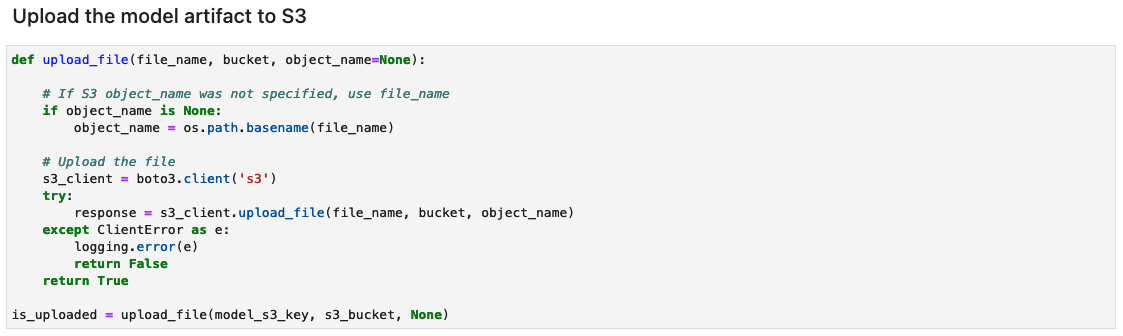

สร้างไฟล์เก็บถาวรอาร์ติแฟกต์โมเดลและอัปโหลดไปยัง Amazon S3

สร้างไฟล์ tar.gz จากอาร์ติแฟกต์ของโมเดล เราได้บันทึกสิ่งประดิษฐ์ของโมเดลเป็นไดเร็กทอรีชื่อ 1 ซึ่งมีลายเซ็นแบบอนุกรมและสถานะที่จำเป็นในการเรียกใช้ รวมถึงค่าตัวแปรและคำศัพท์เพื่อปรับใช้กับรันไทม์ของ SageMaker คุณยังสามารถรวมไฟล์อนุมานแบบกำหนดเองที่เรียกว่า inference.py ภายในโฟลเดอร์โค้ดในสิ่งประดิษฐ์โมเดล การอนุมานแบบกำหนดเองสามารถใช้สำหรับการประมวลผลล่วงหน้าและการประมวลผลภาพอินพุตภายหลัง

![]()

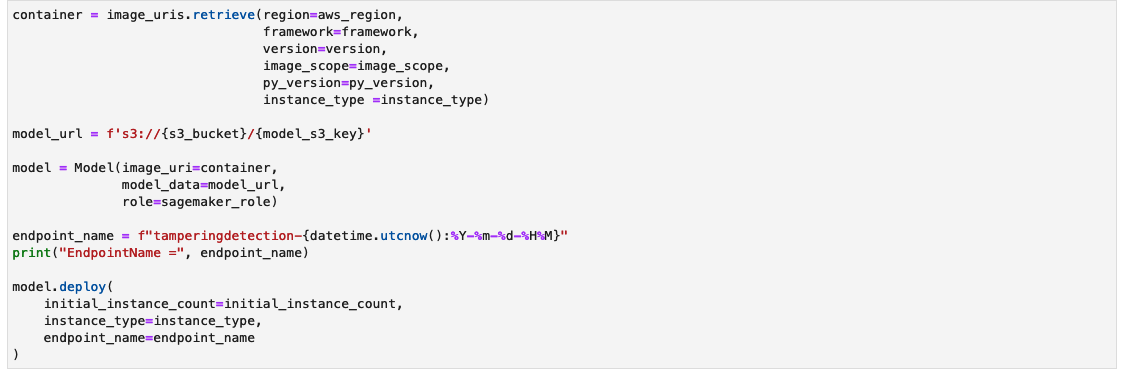

สร้างจุดสิ้นสุดการอนุมานของ SageMaker

เซลล์ที่ใช้สร้างตำแหน่งข้อมูลการอนุมานของ SageMaker อาจใช้เวลาสักครู่จึงจะเสร็จสมบูรณ์

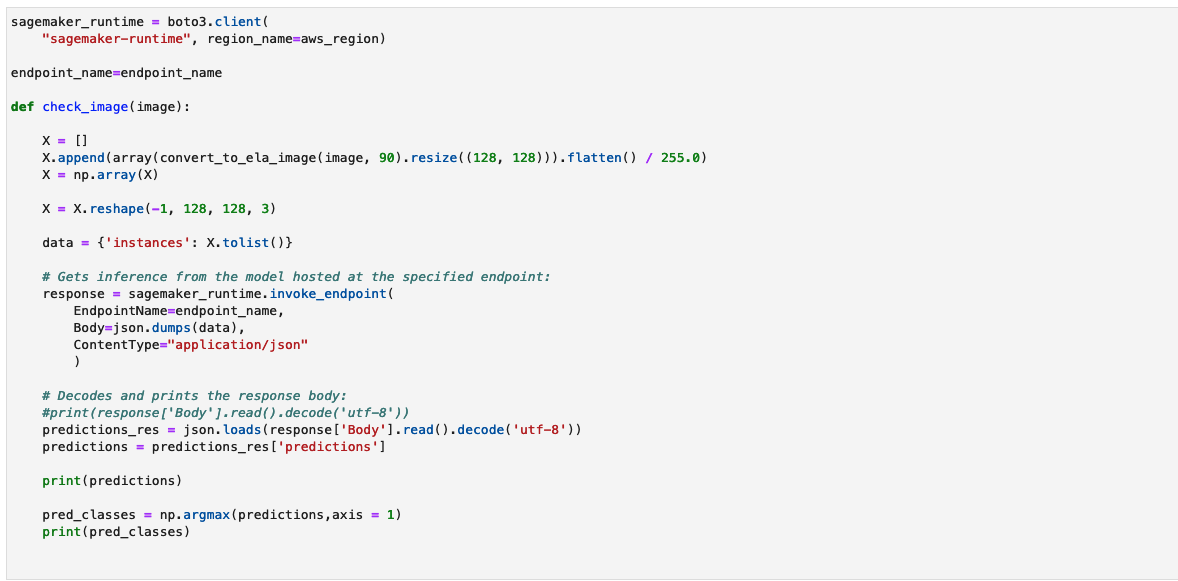

ทดสอบจุดสิ้นสุดการอนุมาน

ฟังก์ชั่น check_image ประมวลผลรูปภาพล่วงหน้าเป็นรูปภาพ ELA ส่งไปยังตำแหน่งข้อมูล SageMaker เพื่อการอนุมาน ดึงข้อมูลและประมวลผลการคาดการณ์ของโมเดล และพิมพ์ผลลัพธ์ แบบจำลองใช้อาร์เรย์ NumPy ของรูปภาพอินพุตเป็นรูปภาพ ELA เพื่อคาดการณ์ การคาดคะเนจะแสดงเป็น 0 แสดงถึงภาพที่ไม่มีการดัดแปลง และ 1 แสดงถึงภาพที่ปลอมแปลง

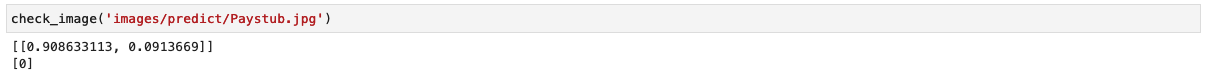

มาเรียกใช้โมเดลด้วยรูปภาพ paystub ที่ไม่มีการดัดแปลงและตรวจสอบผลลัพธ์

โมเดลส่งออกการจัดหมวดหมู่เป็น 0 ซึ่งแสดงถึงรูปภาพที่ไม่มีการดัดแปลง

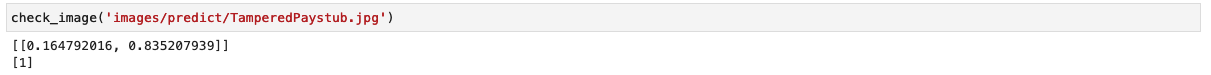

ตอนนี้เรามาเรียกใช้โมเดลด้วยรูปภาพ paystub ที่ถูกดัดแปลงแล้วตรวจสอบผลลัพธ์

โมเดลจะแสดงการจัดหมวดหมู่เป็น 1 ซึ่งแสดงถึงรูปภาพปลอม

ข้อ จำกัด

แม้ว่า ELA จะเป็นเครื่องมือที่ดีเยี่ยมในการช่วยตรวจจับการแก้ไข แต่ก็มีข้อจำกัดหลายประการ ดังต่อไปนี้:

- การเปลี่ยนแปลงพิกเซลเพียงครั้งเดียวหรือการปรับสีเล็กน้อยอาจไม่ทำให้เกิดการเปลี่ยนแปลงที่เห็นได้ชัดเจนใน ELA เนื่องจาก JPEG ทำงานบนตาราง

- ELA ระบุเฉพาะภูมิภาคที่มีระดับการบีบอัดที่แตกต่างกัน หากรูปภาพคุณภาพต่ำถูกต่อเข้าด้วยกันเป็นรูปภาพคุณภาพสูงกว่า รูปภาพคุณภาพต่ำนั้นอาจปรากฏเป็นบริเวณที่มืดกว่า

- การปรับขนาด เปลี่ยนสี หรือเพิ่มสัญญาณรบกวนให้กับรูปภาพจะปรับเปลี่ยนรูปภาพทั้งหมด ทำให้เกิดข้อผิดพลาดในระดับที่สูงขึ้น

- หากรูปภาพถูกบันทึกซ้ำหลายครั้ง รูปภาพนั้นอาจมีระดับข้อผิดพลาดขั้นต่ำโดยสิ้นเชิง ซึ่งการบันทึกซ้ำอีกครั้งจะไม่ทำให้รูปภาพเปลี่ยนแปลง ในกรณีนี้ ELA จะส่งกลับรูปภาพสีดำ และไม่สามารถระบุการแก้ไขใด ๆ ได้โดยใช้อัลกอริทึมนี้

- ด้วย Photoshop การบันทึกภาพอย่างง่ายๆ จะทำให้พื้นผิวและขอบคมชัดโดยอัตโนมัติ ทำให้เกิดข้อผิดพลาดในระดับที่สูงขึ้น สิ่งประดิษฐ์นี้ไม่ได้ระบุถึงการดัดแปลงโดยเจตนา ระบุว่ามีการใช้ผลิตภัณฑ์ Adobe ในทางเทคนิคแล้ว ELA ปรากฏเป็นการแก้ไขเนื่องจาก Adobe ดำเนินการแก้ไขโดยอัตโนมัติ แต่ผู้ใช้ไม่จำเป็นต้องตั้งใจแก้ไข

เราขอแนะนำให้ใช้ ELA ควบคู่ไปกับเทคนิคอื่นๆ ที่กล่าวถึงก่อนหน้านี้ในบล็อก เพื่อตรวจหากรณีการจัดการรูปภาพที่หลากหลายมากขึ้น ELA ยังทำหน้าที่เป็นเครื่องมืออิสระในการตรวจสอบความแตกต่างของภาพด้วยสายตา โดยเฉพาะอย่างยิ่งเมื่อการฝึกอบรมโมเดลที่ใช้ CNN กลายเป็นเรื่องที่ท้าทาย

ทำความสะอาด

หากต้องการลบทรัพยากรที่คุณสร้างขึ้นโดยเป็นส่วนหนึ่งของโซลูชันนี้ ให้ทำตามขั้นตอนต่อไปนี้:

- เรียกใช้เซลล์สมุดบันทึกภายใต้ ทำความสะอาด ส่วน. การดำเนินการนี้จะลบสิ่งต่อไปนี้:

- จุดสิ้นสุดการอนุมานของ SageMaker – ชื่อจุดสิ้นสุดการอนุมานจะเป็น

tamperingdetection-<datetime>. - ออบเจ็กต์ภายในบัคเก็ต S3 และบัคเก็ต S3 เอง – ชื่อถังจะเป็น

tamperingdetection<datetime>.

- จุดสิ้นสุดการอนุมานของ SageMaker – ชื่อจุดสิ้นสุดการอนุมานจะเป็น

- ปิดตัวลง ทรัพยากรสมุดบันทึก SageMaker Studio

สรุป

ในโพสต์นี้ เราได้นำเสนอโซลูชันแบบครบวงจรสำหรับการตรวจจับการปลอมแปลงเอกสารและการฉ้อโกงโดยใช้การเรียนรู้เชิงลึกและ SageMaker เราใช้ ELA เพื่อประมวลผลภาพล่วงหน้าและระบุความคลาดเคลื่อนในระดับการบีบอัดที่อาจบ่งบอกถึงการปรับเปลี่ยน จากนั้น เราได้ฝึกโมเดล CNN บนชุดข้อมูลที่ประมวลผลนี้เพื่อจัดประเภทรูปภาพว่าเป็นต้นฉบับหรือถูกดัดแปลง

โมเดลนี้สามารถบรรลุประสิทธิภาพที่แข็งแกร่งด้วยความแม่นยำมากกว่า 95% ด้วยชุดข้อมูล (ปลอมแปลงและเป็นต้นฉบับ) ที่เหมาะกับความต้องการทางธุรกิจของคุณ สิ่งนี้บ่งชี้ว่าสามารถตรวจจับเอกสารปลอม เช่น สลิปเงินเดือนและรายการเคลื่อนไหวของบัญชีธนาคารได้อย่างน่าเชื่อถือ โมเดลที่ผ่านการฝึกอบรมจะปรับใช้กับตำแหน่งข้อมูล SageMaker เพื่อเปิดใช้งานการอนุมานเวลาแฝงต่ำในวงกว้าง ด้วยการผสานรวมโซลูชันนี้เข้ากับเวิร์กโฟลว์การจำนอง สถาบันต่างๆ สามารถทำเครื่องหมายเอกสารที่น่าสงสัยได้โดยอัตโนมัติเพื่อการสอบสวนการฉ้อโกงเพิ่มเติม

แม้ว่าจะทรงพลัง แต่ ELA ก็มีข้อจำกัดบางประการในการระบุประเภทการจัดการที่ละเอียดอ่อนกว่าบางประเภท ในขั้นตอนต่อไป แบบจำลองสามารถได้รับการปรับปรุงให้ดีขึ้นโดยการรวมเทคนิคทางนิติวิทยาศาสตร์เพิ่มเติมเข้ากับการฝึกอบรมและใช้ชุดข้อมูลที่ใหญ่และหลากหลายมากขึ้น โดยรวมแล้ว โซลูชันนี้สาธิตวิธีที่คุณสามารถใช้การเรียนรู้เชิงลึกและบริการของ AWS เพื่อสร้างโซลูชันที่มีประสิทธิภาพซึ่งเพิ่มประสิทธิภาพ ลดความเสี่ยง และป้องกันการฉ้อโกง

ในส่วนที่ 3 เราจะสาธิตวิธีการปรับใช้โซลูชันบน Amazon Fraud Detector

เกี่ยวกับผู้แต่ง

อนุพ ราวินทรานาถ เป็นสถาปนิกโซลูชันอาวุโสที่ Amazon Web Services (AWS) ซึ่งตั้งอยู่ในโตรอนโต แคนาดา โดยทำงานร่วมกับองค์กรบริการทางการเงิน เขาช่วยลูกค้าในการเปลี่ยนแปลงธุรกิจและสร้างสรรค์นวัตกรรมบนคลาวด์

อนุพ ราวินทรานาถ เป็นสถาปนิกโซลูชันอาวุโสที่ Amazon Web Services (AWS) ซึ่งตั้งอยู่ในโตรอนโต แคนาดา โดยทำงานร่วมกับองค์กรบริการทางการเงิน เขาช่วยลูกค้าในการเปลี่ยนแปลงธุรกิจและสร้างสรรค์นวัตกรรมบนคลาวด์

วินนี่ ซานิ เป็น Senior Solutions Architect ที่ Amazon Web Services (AWS) ในเมืองโตรอนโต ประเทศแคนาดา เธอช่วยลูกค้าบริการทางการเงินเปลี่ยนแปลงบนคลาวด์ด้วยโซลูชันที่ขับเคลื่อนด้วย AI และ ML ซึ่งวางอยู่บนเสาหลักที่แข็งแกร่งของความเป็นเลิศทางสถาปัตยกรรม

วินนี่ ซานิ เป็น Senior Solutions Architect ที่ Amazon Web Services (AWS) ในเมืองโตรอนโต ประเทศแคนาดา เธอช่วยลูกค้าบริการทางการเงินเปลี่ยนแปลงบนคลาวด์ด้วยโซลูชันที่ขับเคลื่อนด้วย AI และ ML ซึ่งวางอยู่บนเสาหลักที่แข็งแกร่งของความเป็นเลิศทางสถาปัตยกรรม

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/machine-learning/train-and-host-a-computer-vision-model-for-tampering-detection-on-amazon-sagemaker-part-2/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 056

- 1

- 100

- 13

- 195

- 258

- 408

- 75

- 8

- ลด 95%

- a

- ความสามารถ

- เกี่ยวกับเรา

- เข้า

- สามารถเข้าถึงได้

- ลงชื่อเข้าใช้

- ความถูกต้อง

- แม่นยำ

- บรรลุ

- ข้าม

- กระทำ

- การปฏิบัติ

- การกระตุ้น

- ที่เกิดขึ้นจริง

- ที่เพิ่ม

- เพิ่ม

- เพิ่มเติม

- เพิ่ม

- ปรับ

- การปรับ

- อะโดบี

- หลังจาก

- กับ

- AI

- จุดมุ่งหมาย

- ขั้นตอนวิธี

- การวางแนว

- ทั้งหมด

- อนุญาต

- ช่วยให้

- เกือบจะ

- ตาม

- คู่ขนาน

- ด้วย

- เปลี่ยนแปลง

- อเมซอน

- เครื่องตรวจจับการฉ้อโกงของ Amazon

- อเมซอน SageMaker

- สตูดิโอ Amazon SageMaker

- Amazon Web Services

- Amazon Web Services (AWS)

- จำนวน

- an

- การวิเคราะห์

- วิเคราะห์

- วิเคราะห์

- และ

- อื่น

- ใด

- API

- ปรากฏ

- ปรากฏ

- การใช้งาน

- ประยุกต์

- เข้าใกล้

- ประมาณ

- ในเชิงสถาปัตยกรรม

- สถาปัตยกรรม

- เอกสารเก่า

- เป็น

- AREA

- พื้นที่

- แถว

- AS

- ถือว่า

- At

- โดยอัตโนมัติ

- อัตโนมัติ

- ความพร้อมใช้งาน

- ใช้ได้

- AWS

- ธนาคาร

- ตาม

- บาสเกตบอล

- BE

- เพราะ

- จะกลายเป็น

- รับ

- ที่ดีที่สุด

- ดีกว่า

- ระหว่าง

- Black

- บล็อก

- เพิ่ม

- สดใส

- สร้าง

- การก่อสร้าง

- ธุรกิจ

- การประยุกต์ทางธุรกิจ

- ธุรกิจ

- แต่

- by

- คำนวณ

- ที่เรียกว่า

- ห้อง

- CAN

- แคนาดา

- จับ

- กรณี

- กรณี

- จับ

- เซลล์

- เซลล์

- บาง

- ท้าทาย

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- ช่อง

- ลักษณะ

- ตรวจสอบ

- Choose

- ชั้นเรียน

- การจัดหมวดหมู่

- แยกประเภท

- อย่างเห็นได้ชัด

- เมฆ

- ซีเอ็นเอ็น

- รหัส

- สี

- คอลัมน์

- การผสมผสาน

- เปรียบเทียบ

- เมื่อเทียบกับ

- การเปรียบเทียบ

- สมบูรณ์

- อย่างสมบูรณ์

- ความซับซ้อน

- ส่วนประกอบ

- คอมพิวเตอร์

- วิสัยทัศน์คอมพิวเตอร์

- การกำหนดค่า

- ความสับสน

- ร่วม

- งานที่เชื่อมต่อ

- มาก

- คงเส้นคงวา

- ประกอบ

- ปลอบใจ

- สร้าง

- มี

- แปลง

- แปลง

- เครือข่ายประสาทเทียม

- แก้ไข

- ราคา

- ได้

- ซีพียู

- สร้าง

- ที่สร้างขึ้น

- การสร้าง

- การสร้าง

- ปัจจุบัน

- เส้นโค้ง

- ประเพณี

- ลูกค้า

- เข้ม

- ข้อมูล

- วิทยาศาสตร์ข้อมูล

- ชุดข้อมูล

- วันที่

- ลดลง

- ลึก

- การเรียนรู้ลึก ๆ

- ค่าเริ่มต้น

- สาธิต

- แสดงให้เห็นถึง

- หมายถึง

- หนาแน่น

- ขึ้นอยู่กับ

- ขึ้นอยู่กับ

- ทั้งนี้ขึ้นอยู่กับ

- ปรับใช้

- นำไปใช้

- ปรับใช้

- การใช้งาน

- รายละเอียด

- รายละเอียด

- ตรวจจับ

- การตรวจพบ

- กำหนด

- พัฒนา

- แผนภาพ

- ความแตกต่าง

- ความแตกต่าง

- ต่าง

- ดิจิตอล

- โดยตรง

- สนทนา

- กล่าวถึง

- แสดง

- ที่แตกต่าง

- หลาย

- do

- เอกสาร

- เอกสาร

- ไม่

- โดเมน

- วาด

- ขับเคลื่อน

- ในระหว่าง

- แต่ละ

- อย่างง่ายดาย

- ขอบ

- มีประสิทธิภาพ

- อย่างมีประสิทธิภาพ

- เน้น

- จ้าง

- ทำให้สามารถ

- การเปิดใช้งาน

- จบสิ้น

- ปลายทาง

- ที่เพิ่มขึ้น

- หัตถการด้านการเสริมความงาม

- พอ

- ทั้งหมด

- อย่างสิ้นเชิง

- สิ่งแวดล้อม

- ยุค

- ความผิดพลาด

- ข้อผิดพลาด

- โดยเฉพาะอย่างยิ่ง

- อีเธอร์ (ETH)

- แม้

- ทุกๆ

- การตรวจสอบ

- ตัวอย่าง

- ความยอดเยี่ยม

- ยอดเยี่ยม

- แสดง

- ผู้ร่วมแสดง

- ไพศาล

- ที่คาดหวัง

- ความชำนาญ

- นามสกุล

- ตา

- อำนวยความสะดวก

- ปัจจัย

- สองสาม

- สนาม

- เนื้อไม่มีมัน

- ฟิลเตอร์

- ทางการเงิน

- บริการทางการเงิน

- หา

- ชื่อจริง

- การแก้ไข

- แบน

- ปฏิบัติตาม

- ตาม

- ดังต่อไปนี้

- สำหรับ

- ทางกฎหมาย

- นิติ

- ปลอม

- รูป

- พบ

- รากฐาน

- พื้นฐาน

- สี่

- การหลอกลวง

- ราคาเริ่มต้นที่

- อย่างเต็มที่

- ฟังก์ชัน

- ต่อไป

- โดยทั่วไป

- สร้าง

- สร้าง

- การสร้าง

- GIF

- ไป

- ดี

- GPU

- มากขึ้น

- ตะแกรง

- คำแนะนำ

- มี

- การจัดการ

- ยาก

- ฮาร์ดแวร์

- มี

- มี

- he

- ช่วย

- การช่วยเหลือ

- จะช่วยให้

- สูงกว่า

- เน้น

- ไฮไลท์

- ตี

- เจ้าภาพ

- เป็นเจ้าภาพ

- ชั่วโมง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTML

- ที่ http

- HTTPS

- AMI

- ระบุ

- ระบุ

- แยกแยะ

- ระบุ

- เอกลักษณ์

- อีอีอี

- if

- ไม่สนใจ

- แสดงให้เห็นถึง

- ภาพ

- ภาพ

- มีประสิทธิภาพ

- การดำเนินการ

- สำคัญ

- ช่วยเพิ่ม

- การปรับปรุง

- in

- ประกอบด้วย

- รวมทั้ง

- ไม่สอดคล้องกัน

- ผสมผสาน

- เพิ่ม

- เพิ่มขึ้น

- อิสระ

- อิสระ

- แสดง

- บ่งชี้ว่า

- เป็นรายบุคคล

- ข้อมูล

- แรกเริ่ม

- เริ่มต้น

- เราสร้างสรรค์สิ่งใหม่ ๆ

- อินพุต

- ตัวอย่าง

- อินสแตนซ์

- สถาบัน

- แบบบูรณาการ

- รวม

- การบูรณาการ

- โดยเจตนา

- เข้าไป

- แนะนำ

- เปิดตัว

- การสอบสวน

- ที่เกี่ยวข้องกับการ

- ปัญหา

- IT

- ซ้ำ

- ITS

- ตัวเอง

- jpg

- เก็บ

- Keras

- ทราบ

- ที่รู้จักกัน

- ฉลาก

- ไม่มี

- ใหญ่

- ที่มีขนาดใหญ่

- ต่อมา

- เปิดตัว

- ชั้น

- ชั้น

- นำไปสู่

- เรียนรู้

- การเรียนรู้

- น้อยลง

- ชั้น

- ระดับ

- มีน้ำหนักเบา

- กดไลก์

- ความเป็นไปได้

- น่าจะ

- LIMIT

- ข้อ จำกัด

- เชิงเส้น

- เส้น

- รายการ

- การปรับเนื้อหาให้สอดคล้องกับท้องถิ่น

- ดู

- ปิด

- ลด

- เครื่อง

- เรียนรู้เครื่อง

- ทำ

- ส่วนใหญ่

- ทำ

- ทำให้

- การทำ

- การจัดการ

- การจัดการ

- การจัดการ

- หลาย

- การจับคู่

- มดลูก

- สูงสุด

- อาจ..

- วิธี

- มาตรการ

- กลาง

- พบ

- วิธี

- วิธีการ

- ต่ำสุด

- ขั้นต่ำ

- ผู้เยาว์

- นาที

- ML

- ม.ป.ป

- แบบ

- การปรับเปลี่ยน

- การแก้ไข

- แก้ไข

- ข้อมูลเพิ่มเติม

- จำนอง

- มากที่สุด

- หลาย

- ชื่อ

- ที่มีชื่อ

- จำเป็นต้อง

- จำเป็นต้อง

- จำเป็น

- เชิงลบ

- เครือข่าย

- เครือข่าย

- ประสาท

- เครือข่ายประสาท

- แต่

- ถัดไป

- ไม่

- สัญญาณรบกวน

- หมายเหตุ

- สมุดบันทึก

- จำนวน

- มึน

- วัตถุประสงค์

- ชัดเจน

- of

- มักจะ

- on

- ONE

- เพียง

- ดำเนินการ

- การดำเนินงาน

- การปรับให้เหมาะสม

- or

- ใบสั่ง

- องค์กร

- เป็นต้นฉบับ

- แต่เดิม

- อื่นๆ

- มิฉะนั้น

- ของเรา

- ผลลัพธ์

- เอาท์พุต

- เอาท์พุท

- เกิน

- ทั้งหมด

- พารามิเตอร์

- พารามิเตอร์

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- ส่วน

- เส้นทาง

- รูปแบบ

- รูปแบบไฟล์ PDF

- ต่อ

- การปฏิบัติ

- ดำเนินการ

- ที่มีประสิทธิภาพ

- ดำเนินการ

- ภาพถ่าย

- Photoshop

- ภาพ

- เสา

- พิกเซล

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- พล็อต

- นโยบาย

- ส่วน

- บวก

- เป็นไปได้

- โพสต์

- ที่มีศักยภาพ

- ศักยภาพ

- ที่มีประสิทธิภาพ

- การปฏิบัติ

- คำทำนาย

- การคาดการณ์

- ทำนาย

- เตรียมการ

- ข้อกำหนดเบื้องต้น

- นำเสนอ

- นำเสนอ

- ดอง

- ป้องกัน

- ก่อนหน้านี้

- พิมพ์

- กระบวนการ

- การประมวลผล

- กระบวนการ

- การประมวลผล

- ผลิตภัณฑ์

- การผลิต

- ในอาชีพ

- ให้

- ให้

- หลาม

- คุณภาพ

- ถาม

- ได้เร็วขึ้น

- สุ่ม

- พิสัย

- รวดเร็ว

- คะแนน

- อัตราส่วน

- โลกแห่งความจริง

- เรียลไทม์

- ดินแดน

- เหตุผล

- ที่ได้รับ

- รับรู้

- แนะนำ

- แก้ไข

- ลด

- ลดลง

- ลด

- อ้างอิง

- ภูมิภาค

- ภูมิภาค

- การเริ่มต้นใหม่

- วางใจ

- การกำจัด

- เอาออก

- การแสดงผล

- กรุ

- เป็นตัวแทนของ

- เป็นตัวแทนของ

- แสดงให้เห็นถึง

- ต้องการ

- จำเป็นต้องใช้

- ความต้องการ

- ต้อง

- ความละเอียด

- แหล่งข้อมูล

- REST

- หวงห้าม

- ผล

- ผลสอบ

- กลับ

- RGB

- ความเสี่ยง

- บทบาท

- วิ่ง

- วิ่ง

- sagemaker

- การอนุมาน SageMaker

- เดียวกัน

- ตัวอย่างชุดข้อมูล

- ลด

- ที่บันทึกไว้

- ประหยัด

- ที่ปรับขนาดได้

- ขนาด

- ปรับ

- สถานการณ์

- วิทยาศาสตร์

- ไร้รอยต่อ

- ได้อย่างลงตัว

- ที่สอง

- Section

- ส่วน

- เลือก

- การเลือก

- ส่ง

- ระดับอาวุโส

- ชุด

- ให้บริการ

- serverless

- บริการ

- บริการ

- ชุด

- การติดตั้ง

- เธอ

- เปลี่ยน

- กะ

- น่า

- แสดงให้เห็นว่า

- ลายเซ็น

- หมายถึง

- สัญญาณ

- คล้ายคลึงกัน

- ง่าย

- ช่วยลดความยุ่งยาก

- เดียว

- ขนาด

- เล็ก

- เรียบ

- ทางออก

- โซลูชัน

- บาง

- บางสิ่งบางอย่าง

- เกี่ยวกับอวกาศ

- เฉพาะ

- โดยเฉพาะ

- เฉพาะ

- ที่ระบุไว้

- แยก

- จุด

- สี่เหลี่ยม

- สี่เหลี่ยม

- ข้อความที่เริ่ม

- สถานะ

- งบ

- ขั้นตอน

- ขั้นตอน

- ยังคง

- การเก็บรักษา

- จัดเก็บ

- ก้าวย่าง

- แข็งแรง

- สตูดิโอ

- ต่อจากนั้น

- อย่างเช่น

- ชี้ให้เห็นถึง

- แน่ใจ

- พื้นผิว

- ฉลาด

- พิรุธ

- อย่างรวดเร็ว

- ระบบ

- ปรับปรุง

- เอา

- ใช้เวลา

- เป้าหมาย

- ในทางเทคนิค

- เทคนิค

- เทคนิค

- tensorflow

- สถานีปลายทาง

- ทดสอบ

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- รัฐ

- ของพวกเขา

- พวกเขา

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- สิ่ง

- นี้

- สาม

- ตลอด

- เวลา

- ครั้ง

- ไปยัง

- เครื่องมือ

- เครื่องมือ

- โตรอน

- รวม

- สัมผัส

- รถไฟ

- ผ่านการฝึกอบรม

- การฝึกอบรม

- แปลง

- การแปลง

- จริง

- ลอง

- สอง

- ชนิด

- ชนิด

- เป็นปกติ

- ภายใต้

- พื้นฐาน

- การจัดจำหน่าย

- เป็นเอกลักษณ์

- หน่วย

- บันทึก

- เมื่อ

- USD

- ใช้

- ใช้กรณี

- มือสอง

- ผู้ใช้งาน

- ใช้

- การใช้

- การตรวจสอบ

- ความคุ้มค่า

- ความคุ้มค่า

- ตัวแปร

- ต่างๆ

- รุ่น

- มองเห็นได้

- วิสัยทัศน์

- เยี่ยมชมร้านค้า

- ภาพ

- สายตา

- ต้องการ

- คือ

- we

- เว็บ

- บริการเว็บ

- ดี

- คือ

- อะไร

- เมื่อ

- ที่

- กว้าง

- จะ

- กับ

- ภายใน

- ไม่มี

- เวิร์กโฟลว์

- ขั้นตอนการทำงาน

- การทำงาน

- โรงงาน

- เธอ

- ของคุณ

- ลมทะเล

- เป็นศูนย์