มีช่องโหว่ SSH ใหม่ เต่า (กระดาษ pdf) และมีแนวโน้มที่จะน่ารังเกียจ — แต่เฉพาะในสถานการณ์ที่จำกัดอย่างยิ่งเท่านั้น เพื่อให้เข้าใจถึงปัญหา เราต้องเข้าใจว่า SSH ได้รับการออกแบบมาเพื่อทำอะไร มันแทนที่ telnet เป็นเครื่องมือในการรับเชลล์บรรทัดคำสั่งบนคอมพิวเตอร์ระยะไกล Telnet ส่งข้อความทั้งหมดอย่างชัดเจน แต่ SSH จะล้อมข้อความทั้งหมดไว้ในอุโมงค์ที่เข้ารหัสด้วยคีย์สาธารณะ ได้รับการออกแบบมาเพื่อเจรจาอย่างปลอดภัยกับเครือข่ายที่ไม่เป็นมิตร ซึ่งเป็นเหตุผลว่าทำไมไคลเอนต์ SSH จึงชัดเจนมากเกี่ยวกับการยอมรับคีย์ใหม่และแจ้งเตือนเมื่อมีการเปลี่ยนแปลงคีย์

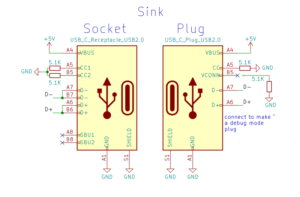

SSH ใช้ตัวนับลำดับเพื่อตรวจจับการกระทำแบบ Man-in-the-Middle (MitM) เช่น การลบแพ็กเก็ต เล่นซ้ำ หรือการเรียงลำดับใหม่ ลำดับดังกล่าวไม่ได้รวมอยู่ในแพ็กเก็ตจริงๆ แต่ใช้เป็นส่วนหนึ่งของ Message Authentication Check (MAC) ของโหมดการเข้ารหัสต่างๆ ซึ่งหมายความว่าหากแพ็กเก็ตถูกลบออกจากอุโมงค์ที่เข้ารหัส MAC จะล้มเหลวในแพ็กเก็ตที่เหลือ ทำให้เกิดการรีเซ็ตการเชื่อมต่อโดยสมบูรณ์ ลำดับนี้จริง ๆ แล้วเริ่มต้นที่ศูนย์ โดยแพ็กเก็ตที่ไม่ได้เข้ารหัสชุดแรกจะถูกส่งหลังจากแลกเปลี่ยนแบนเนอร์เวอร์ชันแล้ว ตามทฤษฎีแล้ว นี่หมายความว่าผู้โจมตีเล่นซอกับแพ็กเก็ตในขั้นตอนก่อนการเข้ารหัสจะทำให้การเชื่อมต่อทั้งหมดเป็นโมฆะเช่นกัน มีปัญหาเพียงอย่างเดียว

นวัตกรรมจากนักวิจัย Terrapin ก็คือผู้โจมตีที่สามารถเข้าถึงการเชื่อมต่อ MitM สามารถแทรกข้อความที่ไม่เป็นอันตรายจำนวนหนึ่งในช่วงก่อนการเข้ารหัส จากนั้นจึงปล่อยข้อความจำนวนแรกในระยะที่เข้ารหัสอย่างเงียบๆ การเขียนลำดับ TCP เพียงเล็กน้อยสำหรับข้อความใดๆ ระหว่างนั้น และทั้งเซิร์ฟเวอร์และไคลเอนต์ไม่สามารถตรวจจับการหลอกลวงได้ เป็นเคล็ดลับที่น่าสนใจจริงๆ แต่เราจะทำอย่างไรกับมันได้บ้าง

สำหรับการใช้งาน SSH ส่วนใหญ่นั้นไม่มากนัก ที่ การเปิดตัว OpenSSH 9.6 แก้จุดบกพร่อง โดยเรียกมันว่านวนิยายเชิงเข้ารหัส แต่สังเกตว่าผลกระทบที่แท้จริงนั้นจำกัดอยู่เพียงการปิดใช้งานคุณสมบัติการทำให้งงงวยด้านเวลาบางส่วนที่เพิ่มเข้ามาในรุ่น 9.5

ไม่มีผลกระทบอื่นใดที่มองเห็นได้ต่อความลับของเซสชันหรือความสมบูรณ์ของเซสชัน

อย่างไรก็ตาม สำหรับเซิร์ฟเวอร์ SSH อื่นอย่างน้อยหนึ่งเซิร์ฟเวอร์ AsyncSSH ก็มี ค่อนข้างจะเสี่ยงอีกสักหน่อย. ไลบรารี Python นี้เป็นทั้งเซิร์ฟเวอร์และไคลเอนต์ SSH และมีช่องโหว่ Terrapin ในแต่ละอัน สำหรับไคลเอนต์ AsyncSSH ช่องโหว่นี้อนุญาตให้มีการแทรกข้อความข้อมูลส่วนขยายก่อนที่จะเปลี่ยนเป็นการเข้ารหัส ตัวอย่างที่ให้มาคืออัลกอริธึมการรับรองความถูกต้องไคลเอนต์สามารถดาวน์เกรดได้ ซึ่งดูเหมือนจะไม่มีประโยชน์อย่างยิ่ง

ช่องโหว่ที่น่าสังเกตมากขึ้นคือเมื่อมีการใช้ไคลเอนต์ SSH เชื่อมต่อกับเซิร์ฟเวอร์ AsynchSSH หากผู้โจมตีมีบัญชีอยู่บนเซิร์ฟเวอร์นั้นด้วย การเชื่อมต่อของเหยื่อสามารถกำหนดเส้นทางไปยังเชลล์ที่ควบคุมโดยผู้โจมตีได้ แม้ว่าสิ่งนี้จะไม่ทำลายการเข้ารหัส SSH โดยตรง แต่ก็ให้ผลเช่นเดียวกัน นี่ไม่ใช่ช่องโหว่ที่แทบจะพังทลายลง เนื่องจากสถานการณ์เบื้องต้นนั้นแคบมากสำหรับการแสวงหาประโยชน์ นี่เป็นแนวทางที่แปลกใหม่และไม่เหมือนใคร และเราคาดหวังการค้นพบเพิ่มเติมจากนักวิจัยคนอื่นๆ ที่สร้างเทคนิคนี้

AlphV ถูกยึดแล้ว - และไม่ถูกยึด

ในเทพนิยายอันแสนสนุก FBI เล่นแท็กกับ AlphV บนเว็บไซต์ .onion ransomware บริการ TOR onion ใช้คีย์สาธารณะ-ส่วนตัว โดยที่คีย์สาธารณะคือที่อยู่ .onion และคีย์ส่วนตัวจะควบคุมเวทมนตร์การกำหนดเส้นทางทั้งหมดที่เชื่อมต่อผู้ใช้กับบริการ เห็นได้ชัดว่า FBI จับเซิร์ฟเวอร์จริง และใช้คีย์ส่วนตัวที่บันทึกไว้เพื่อเปลี่ยนเส้นทางที่อยู่ .onion ไปยังหน้าการลบออก

เห็นได้ชัดว่าผู้ดูแลระบบ AlphV ยังคงควบคุมคีย์ส่วนตัวนั้นไว้เช่นกัน เนื่องจากข้อความที่ค่อนข้างหน้าด้านยังคงแทนที่ประกาศของ FBI ในเวอร์ชัน “unseized” แมวดำจะแสดงที่อยู่ .onion ใหม่ โอ้ และเพื่อเป็นการตอบแทนเล็กน้อย AlphV ได้ยกเลิกข้อจำกัดในการกำหนดเป้าหมายโรงพยาบาลและโครงสร้างพื้นฐานที่สำคัญอื่นๆ สิ่งเดียวที่ยังคงอยู่คือพวกเขาไม่เต็มใจที่จะกำหนดเป้าหมายไปยังเครือรัฐเอกราชหรือที่เรียกกันว่าสหภาพโซเวียตเก่า

ออโต้สปิล

อันนี้ฟังดูแย่มากในตอนแรก แอพ Android สามารถเข้าถึงข้อมูลรับรองตัวจัดการรหัสผ่าน. แต่การมองให้ลึกลงไปอีกสักหน่อยอาจทำให้ความทุกข์ของเราบรรเทาลงได้ ก่อนอื่น โปรดจำไว้ว่าแอป Android มีมุมมองดั้งเดิมสำหรับการทำงานปกติ และยังมี WebView สำหรับแสดงเนื้อหาเว็บด้วย ปัญหาคือเมื่อผู้จัดการรหัสผ่านกรอกอัตโนมัติในเว็บไซต์ใน webview นั้น เนื้อหาจะรั่วไหลกลับไปยังอินเทอร์เฟซของแอปเนทีฟ

รูปแบบภัยคุกคามก็คือแอปที่ไม่น่าเชื่อถือเปิดเว็บไซต์สำหรับขั้นตอนการตรวจสอบสิทธิ์ "เข้าสู่ระบบด้วย" เครื่องมือจัดการรหัสผ่านของคุณจะตรวจจับไซต์ Facebook/Google/Microsoft และเสนอให้กรอกข้อมูลประจำตัวอัตโนมัติ และเมื่อป้อนข้อความอัตโนมัติ ตอนนี้แอปก็ได้บันทึกข้อมูลเหล่านั้นแล้ว Google และบริษัทผู้จัดการรหัสผ่านต้องใช้เวลาสักหน่อยในการตกลงกันว่าปัญหานี้คือใคร และจำเป็นต้องแก้ไขหรือไม่ สำหรับรายละเอียดเพิ่มเติม มี PDF ให้ใช้.

บิตและไบต์

การชนกันของแฮชโดยทั่วไปเป็นสิ่งที่ไม่ดี หากอัลกอริธึมการแฮชมีโอกาสที่จะเกิดการชนกัน ก็ถึงเวลาที่จะเลิกใช้งานอัลกอริธึมอย่างจริงจัง แต่จะเกิดอะไรขึ้นถ้าเราจำเป็นต้องชนกันเพียง 7 ไบต์แรก? ตัวอย่างเช่นในการใช้งานกับ git SHA-256 มักจะถูกตัดทอนเหลือ 7 ไบต์แรกเพื่อประโยชน์ในการใช้งาน มันยากแค่ไหนที่จะชนกัน? แล้วการเพิ่ม 7 ไบต์สุดท้ายล่ะ? [David Buchanan] เป็นคนวิ่งตัวเลขให้เราและสมมติว่าคุณจำเป็นต้องตรวจสอบไบต์ทั้งหมดของแฮช 256 บิตเพื่อดูความทนทานของการเข้ารหัส ด้วยเคล็ดลับบางประการเพื่อประสิทธิภาพ แฮช SHA128 256 บิตมีราคาเพียง 93,000 ดอลลาร์สหรัฐฯ และจะใช้เวลาประมาณหนึ่งเดือน

นี่เป็นแนวคิดใหม่/เก่า: ส่งอีเมล รวมถึงก . และอีเมลฉบับที่สองที่มีส่วนหัวแบบเต็ม เซิร์ฟเวอร์เมลที่รับจะทำอะไร? ในบางกรณี อีเมลแปลก ๆ นี้จะถูกมองว่าเป็นข้อความเดียว และในบางกรณีก็เป็นสองข้อความ กล่าวอีกนัยหนึ่ง คุณถูกลักลอบขน SMTP. นี่เป็นปัญหาจริงๆ เพราะมันหลอกโฮสต์อีเมลรายหนึ่งให้ส่งอีเมลที่คุณกำหนดเองเป็นข้อความที่เชื่อถือได้ ต้องการส่งข้อความเป็น bill.gates(at)microsoft.com และให้ DKIM ตรวจสอบหรือไม่ ลักลอบส่งข้อความผ่านเซิร์ฟเวอร์ office365! ในทางกลับกัน ข้อมูลนี้ได้ถูกเปิดเผยไปยังบริการที่มีช่องโหว่จำนวนมากแล้ว ดังนั้นคุณอาจสูญเสียโอกาสไป

และเพื่อความสนุกสนานเล็กๆ น้อยๆ Phishing Simulator ของ Microsoft จับฟิชชิ่งจริงได้! นั่นคือ ขณะนี้ Microsoft มีเครื่องมือจำลองการโจมตีที่สามารถช่วยคุณส่งอีเมลฟิชชิ่งปลอม เพื่อช่วยฝึกผู้ใช้ไม่ให้คลิกลิงก์นั้น [Vaisha Bernard] กำลังทำการทดสอบเครื่องมือ และพบว่าลิงก์ปลอมอันหนึ่งหลุดไปยังหน้ารวมที่ไม่มีอยู่จริง และถูกส่งจากโดเมนที่ไม่ได้ลงทะเบียน ลงทะเบียนทั้งสองอย่าง และเครื่องจำลองฟิชชิ่งนั้นมีฟันจริง เห็นได้ชัดว่า [Vaisha] ได้รับค่าหัวจากข้อบกพร่องหลายรายการในที่สุดเมื่อแก้ไขปัญหาทั้งหมดได้ ซึ่งแสดงให้เห็นว่าการอยากรู้อยากเห็นเป็นเรื่องที่คุ้มค่า

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- 000

- 7

- 9

- a

- เกี่ยวกับเรา

- ยอมรับ

- เข้า

- ลงชื่อเข้าใช้

- ที่เกิดขึ้นจริง

- จริง

- ที่เพิ่ม

- เพิ่ม

- ที่อยู่

- ที่อยู่

- หลังจาก

- กับ

- อาคา

- ขั้นตอนวิธี

- ทั้งหมด

- ช่วยให้

- แล้ว

- ด้วย

- an

- และ

- หุ่นยนต์

- คาดหวัง

- ใด

- app

- เข้าใกล้

- ปพลิเคชัน

- เป็น

- AS

- At

- โจมตี

- การยืนยันตัวตน

- กลับ

- ไม่ดี

- แบนเนอร์

- BE

- รับ

- กำลัง

- ระหว่าง

- บิล

- บิต

- Black

- ทั้งสอง

- โปรดปราน

- ทำลาย

- Bug

- รางวัลบั๊ก

- การก่อสร้าง

- พวง

- แต่

- โทร

- CAN

- ถูกจับกุม

- กรณี

- แมว

- โอกาส

- การเปลี่ยนแปลง

- ตรวจสอบ

- กรณี

- สถานการณ์

- ชัดเจน

- คลิก

- ไคลเอนต์

- ลูกค้า

- CO

- ชน

- การปะทะกัน

- COM

- เครือจักรภพ

- บริษัท

- สมบูรณ์

- คอมพิวเตอร์

- ที่บรรจบกัน

- เชื่อมต่อ

- การเชื่อมต่อ

- เชื่อมต่อ

- เนื้อหา

- เนื้อหา

- ควบคุม

- การควบคุม

- ค่าใช้จ่าย

- ตอบโต้

- หนังสือรับรอง

- วิกฤติ

- โครงสร้างพื้นฐานที่สำคัญ

- การเข้ารหัสลับ

- เข้ารหัส

- อยากรู้อยากเห็น

- DA

- เดวิด

- การหลอกลวง

- ลึก

- อย่างแน่นอน

- ได้รับการออกแบบ

- รายละเอียด

- ตรวจจับ

- โดยตรง

- ความทุกข์

- do

- ทำ

- ไม่

- โดเมน

- ปรับลดลง

- หล่น

- แต่ละ

- ที่ได้รับ

- ผล

- อย่างมีประสิทธิภาพ

- อีเมล

- อีเมล

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ทั้งหมด

- เป็นหลัก

- เผง

- ตัวอย่าง

- แลกเปลี่ยน

- การแสวงหาผลประโยชน์

- นามสกุล

- อย่างยิ่ง

- ตา

- ล้มเหลว

- เทียม

- เอฟบีไอ

- เป็นไปได้

- คุณสมบัติ

- ในที่สุด

- ผลการวิจัย

- ชื่อจริง

- การแก้ไข

- แก้ไข

- ไหล

- สำหรับ

- ราคาเริ่มต้นที่

- เต็ม

- สนุก

- โดยทั่วไป

- ได้รับ

- ไป

- กำหนด

- ให้

- ไป

- ได้

- มือ

- ยาก

- กัญชา

- hashing

- มี

- ส่วนหัว

- ช่วย

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- เฮฮา

- โรงพยาบาล

- เจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTML

- HTTPS

- ความคิด

- if

- ส่งผลกระทบ

- การใช้งาน

- in

- ในอื่น ๆ

- ประกอบด้วย

- รวม

- อิสระ

- ข้อมูล

- โครงสร้างพื้นฐาน

- ในขั้นต้น

- นักวิเคราะห์ส่วนบุคคลที่หาโอกาสให้เป็นไปได้มากที่สุด

- ภายใน

- ตัวอย่าง

- ความสมบูรณ์

- น่าสนใจ

- อินเตอร์เฟซ

- เข้าไป

- IT

- ตัวเอง

- jpg

- เพียงแค่

- แค่หนึ่ง

- เก็บไว้

- คีย์

- กุญแจ

- ชื่อสกุล

- การเปิดตัว

- น้อยที่สุด

- ห้องสมุด

- กดไลก์

- ถูก จำกัด

- Line

- LINK

- การเชื่อมโยง

- น้อย

- ดู

- สูญหาย

- Mac

- มายากล

- ผู้จัดการ

- วิธี

- ข่าวสาร

- ข้อความ

- ไมโครซอฟท์

- อาจ

- MITM

- แบบ

- โหมด

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- มาก

- หลาย

- พื้นเมือง

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- ค่า

- เครือข่าย

- ใหม่

- ไม่

- ไม่

- ปกติ

- โดดเด่น

- สังเกต..

- สังเกต

- นวนิยาย

- ตอนนี้

- จำนวน

- ตัวเลข

- of

- ปิด

- เสนอ

- มักจะ

- oh

- เก่า

- on

- ONE

- เพียง

- การดำเนินการ

- or

- อื่นๆ

- ของเรา

- ออก

- เกิน

- แพ็คเก็ต

- หน้า

- ส่วนหนึ่ง

- โดยเฉพาะ

- รหัสผ่าน

- จัดการรหัสผ่าน

- ประเทศ

- รูปแบบไฟล์ PDF

- ระยะ

- ฟิชชิ่ง

- กายภาพ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- ที่มีศักยภาพ

- นำเสนอ

- สวย

- ก่อน

- ส่วนตัว

- คีย์ส่วนตัว

- อาจ

- ปัญหา

- สาธารณะ

- คีย์สาธารณะ

- หลาม

- ransomware

- ค่อนข้าง

- จริง

- ตระหนัก

- จริงๆ

- การได้รับ

- เปลี่ยนเส้นทาง

- ทะเบียน

- ปล่อย

- การฝืน

- ซากศพ

- จำ

- รีโมท

- ลบออก

- นักวิจัย

- REST

- การ จำกัด

- เก็บไว้

- ผลกรรม

- การเขียนใหม่

- ความแข็งแรง

- การกำหนดเส้นทาง

- วิ่ง

- อย่างปลอดภัย

- นิยายเกี่ยวกับวีรชน

- ประโยชน์

- เดียวกัน

- กล่าว

- ที่สอง

- ความปลอดภัย

- ดูเหมือน

- เห็น

- ยึด

- ส่ง

- การส่ง

- ส่ง

- ลำดับ

- ร้ายแรง

- เซิร์ฟเวอร์

- บริการ

- บริการ

- เซสชั่น

- ชุด

- หลาย

- SHA256

- เปลือก

- โชว์

- การแสดง

- จำลอง

- เดียว

- เว็บไซต์

- So

- บาง

- สหภาพโซเวียต

- เริ่มต้น

- สหรัฐอเมริกา

- TAG

- เอา

- การ

- เป้า

- กำหนดเป้าหมาย

- เทคนิค

- ทดสอบ

- การทดสอบทำงาน

- ข้อความ

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ทฤษฎี

- สิ่ง

- นี้

- ในสัปดาห์นี้

- เหล่านั้น

- การคุกคาม

- ตลอด

- เวลา

- ระยะเวลา

- ไปยัง

- เกินไป

- เครื่องมือ

- ยอดหินของภูเขา

- รถไฟ

- การเปลี่ยนแปลง

- วิกฤติ

- ที่เชื่อถือ

- อุโมงค์

- สอง

- เข้าใจ

- ไม่เป็นมิตร

- สหภาพ

- เป็นเอกลักษณ์

- เชลยศักดิ์

- เมื่อ

- การใช้งาน

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- รุ่น

- มาก

- รายละเอียด

- ความอ่อนแอ

- อ่อนแอ

- ต้องการ

- คือ

- we

- เว็บ

- Website

- สัปดาห์

- ดี

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- ทั้งหมด

- ทำไม

- จะ

- กับ

- คำ

- งาน

- จะ

- เธอ

- ของคุณ

- ลมทะเล

- เป็นศูนย์