เราได้กล่าวถึงเรื่องราวของ LastPass เมื่อสองสามสัปดาห์ก่อน แต่รายละเอียดยังค่อนข้างหายาก ความหวังคือ LastPass จะเปิดเผยข้อมูลที่โปร่งใสมากขึ้นเกี่ยวกับสิ่งที่เกิดขึ้น และจำนวนบัญชีที่ถูกเข้าถึง น่าเสียดายที่ดูเหมือนว่า ข่าวประชาสัมพันธ์วันที่ 22 ธันวาคมคือทั้งหมดที่เราจะได้รับ. สำหรับผู้ใช้ LastPass ได้เวลาตัดสินใจแล้ว

กล่าวโดยสรุปคือ ผู้โจมตีใช้ข้อมูลจากการละเมิดในเดือนสิงหาคม 2022 เพื่อกำหนดเป้าหมายพนักงาน LastPass ด้วยวิธีการทางวิศวกรรมสังคม การดำเนินการนี้สำเร็จ และผู้โจมตีสามารถเข้าถึงข้อมูลสำรองของ LastPass โดยเฉพาะฐานข้อมูลบัญชีลูกค้าและตู้นิรภัยของลูกค้า ยังไม่มีคำอย่างเป็นทางการว่าข้อมูลของผู้ใช้รวมเป็นจำนวนเท่าใด แต่บ่งชี้ว่าเป็นชุดข้อมูลทั้งหมด และที่แย่ไปกว่านั้น ห้องนิรภัยที่เข้ารหัสนั้นถูกเข้ารหัสเพียงบางส่วนเท่านั้น ผู้โจมตีเปิดเผย URL ที่บันทึกไว้เป็นข้อความธรรมดา แม้ว่าชื่อผู้ใช้และรหัสผ่านจะยังคงเข้ารหัสโดยใช้รหัสผ่านหลักของคุณ

ดังนั้นผู้ใช้ LastPass ควรทำอย่างไรในตอนนี้? มันขึ้นอยู่กับ. เราสามารถสันนิษฐานได้ว่าใครก็ตามที่มีข้อมูลห้องนิรภัย LastPass กำลังโยนรายการรหัสผ่านทั้งหมดที่มีอยู่ หากคุณใช้รหัสผ่านที่ไม่รัดกุม — ซึ่งได้มาจากคำในภาษาใดๆ หรือที่เคยถูกบุกรุก — ก็ถึงเวลาเปลี่ยนรหัสผ่านทั้งหมดของคุณที่อยู่ในห้องนิรภัย พวกเขาถูกเผา

ไม่ว่าคุณจะใช้ LastPass ต่อไปหรือไปใช้โซลูชันอื่น มันก็แค่เรื่องของเวลาจนกว่าห้องนิรภัยของคุณจะถูกแคร็ก ยิ่งไปกว่านั้น บัญชี Lastpass แบบเก่าบางบัญชีใช้การแฮช PBKDF5,000 (ฟังก์ชันรับรหัสจากรหัสผ่าน) เพียง 2 รอบเท่านั้น บัญชีใหม่ถูกกำหนดให้ใช้การวนซ้ำมากกว่า 100,000 ครั้ง แต่บัญชีเก่าบางบัญชียังสามารถใช้การตั้งค่าเก่าได้ ผลลัพธ์คือการโจมตีห้องนิรภัยที่เข้ารหัสจะทำงานเร็วขึ้นมาก จำนวนการวนซ้ำเกือบจะแน่นอนในข้อมูลที่ถูกขโมย ดังนั้นบัญชีเหล่านี้น่าจะได้รับการทดสอบก่อน หากคุณเป็นผู้ใช้มาเป็นเวลานาน ให้เปลี่ยนรหัสผ่านทั้งหมดที่จัดเก็บไว้ในห้องนิรภัย

มีข่าวดีมาบอก ห้องนิรภัยใช้เกลือเพื่อไปกับรหัสผ่าน — ข้อมูลเพิ่มเติมที่พับไว้ในฟังก์ชัน PBKDF2 หมายความว่าขั้นตอนการถอดรหัสรหัสผ่านต้องทำทีละคนต่อผู้ใช้ หากคุณเป็นเพียงผู้ใช้ที่ไม่น่าสนใจ คุณอาจไม่เคยตกเป็นเป้าหมายในการแคร็ก แต่ถ้าคุณน่าสนใจ หรือมี URL ที่ดูน่าสนใจ ก็มีโอกาสสูงที่จะถูกกำหนดเป้าหมาย และน่าเสียดายที่ข้อความเหล่านี้เป็นข้อความธรรมดา

ดังนั้นคณิตศาสตร์จะซ้อนกันได้อย่างไร? โชคดีสำหรับเรา [Wladimir Palant] วิ่งเลขให้เรา. รหัสผ่านที่มีความซับซ้อนขั้นต่ำ โดยใช้กฎปี 2018 สำหรับรหัสผ่าน LastPass ผลลัพธ์คือ 4.8×10^18 ชุดรหัสผ่านที่เป็นไปได้ RTX 4090 สามารถรักษาการคาดเดาได้ 1.7 ล้านครั้งต่อวินาทีในบัญชีโดยใช้ PBKDF5,000 เพียง 2 ครั้งหรือ 88,000 ครั้งต่อวินาทีในบัญชีที่มีการรักษาความปลอดภัยอย่างเหมาะสม นั่นคือ 44,800 ปี และ 860,000 ปีในการเปิดห้องนิรภัย โดยสมมติว่า RTX4090 หนึ่งเครื่องทำงานอยู่ คณิตศาสตร์บางอย่างที่หยาบมาก ขนาดของศูนย์ข้อมูลหน่วยงานสามตัวอักษร จะแนะนำว่าการอุทิศหนึ่งในศูนย์ข้อมูลเหล่านี้ทั้งหมดให้กับงานจะเป็นการถอดรหัสห้องนิรภัยที่มีความปลอดภัยน้อยกว่าภายในเวลาไม่ถึง 4 เดือน ด้วยบัญชีที่ใช้การตั้งค่าความปลอดภัยเต็มรูปแบบ ระยะเวลานี้เพิ่มขึ้นเกือบหกปี โปรดทราบว่าแนวทางนี้เป็นกรณีที่ดีที่สุดสำหรับผู้โจมตี และแสดงถึงการอุทิศศูนย์ข้อมูลมูลค่า 1.5 พันล้านดอลลาร์ให้กับงานเป็นระยะเวลานาน แต่ก็ยังถือว่าคุณเลือกรหัสผ่านแบบสุ่ม

แต่สิ่งสำคัญคือ: หากความเสี่ยงเพียงพอที่จะผลักดันให้คุณดำเนินการ การเปลี่ยนรหัสผ่าน LastPass ของคุณนั้นไม่เพียงพอ ไม่ว่าคุณจะใช้ LastPass ต่อไปหรือเปลี่ยนไปใช้โซลูชันอื่น คุณจะต้องเปลี่ยนรหัสผ่านหลักก่อน จากนั้นจึงผ่านกระบวนการอันทรหดในการเปลี่ยนรหัสผ่านทุกครั้งในห้องนิรภัย LastPass ของคุณ ความยุ่งเหยิงทั้งหมดนี้เป็นความล้มเหลวอย่างแน่นอนในส่วนของ LastPass และการรายงานหลังเหตุการณ์ของพวกเขาทำให้ต้องการความโปร่งใสอย่างแน่นอน URL ที่ไม่ได้เข้ารหัสซึ่งเชื่อมโยงกับรหัสผ่านที่บันทึกไว้แต่ละรายการเป็นสิ่งที่น่าเสียดาย แต่หลักการสำคัญคือแม้แต่ LastPass ไม่สามารถเข้าถึงรหัสผ่านที่คุณบันทึกไว้ได้

Bitcoin Hacker ถูกแฮก

Luke Dashjr เป็นผู้พัฒนา Bitcoin Core ซึ่งเป็นผู้ลงนามหลักของซอฟต์แวร์ Bitcoin Knots และ ได้รับความเดือดร้อนจากการละเมิดความปลอดภัยครั้งใหญ่. นี่อาจเป็นเหตุการณ์ต่อเนื่องจาก การโจมตีทางกายภาพในเดือนพฤศจิกายนซึ่งมีคนจัดการเพื่อรีบูตเซิร์ฟเวอร์ที่อยู่ร่วมของเขาจากแฟลชไดรฟ์ และติดตั้งประตูหลัง ตัวนั้นถูกจับได้และดูเหมือนว่ามัลแวร์จะถูกลบออกไปแล้ว ลุคสูญเสียเงินทั้งหมดประมาณ 200 bitcoin จากกระเป๋าเงินที่ใช้งานอยู่ (ร้อน) และออฟไลน์ (เย็น) เขาถือว่านี่เป็นการประนีประนอมโดยสิ้นเชิง และเตือนว่าคีย์ PGP ของเขาควรถูกสงสัยเช่นกัน นั่นหมายความว่า Bitcoin Knots รุ่นล่าสุดควรถูกสงสัยเช่นกัน

มีหลายทฤษฎีลอยตัว ทุกอย่างตั้งแต่ "อุบัติเหตุทางเรือ" เพื่อหลีกเลี่ยงภาระภาษี ไปจนถึงปัญหาที่ทราบเกี่ยวกับการสร้างตัวเลขสุ่มบนระบบ Talos ที่เขาใช้ (CVE-2019-15847) สิ่งเหล่านี้ดูเหมือนจะไม่เป็นไปได้เท่ากับความคิดที่ว่านี่คือรูทคิทที่พลาดไปบนเซิร์ฟเวอร์ที่ถูกบุกรุก และการเคลื่อนไหวด้านข้างกลับเข้าสู่เครือข่ายโฮมของ [Luke] ไม่ว่าจะด้วยวิธีใด มันกลายเป็นเรื่องยุ่งเหยิงอย่างมาก และเราหวังว่าจะได้รับการแก้ไขในเชิงบวก

PyTorch การประนีประนอมทุกคืน

แพ็คเกจ PyTorch ทุกคืนคือ ตีด้วยการโจมตีความสับสนพึ่งพาใช้งานได้ระหว่างวันที่ 25 ธันวาคม ถึง 30 ธันวาคม ปัญหาที่นี่คือ PyTorch โฮสต์ไฟล์ torchtriton แพ็คเกจซึ่งเป็นส่วนหนึ่งของการซื้อคืนทุกคืน และชื่อแพ็คเกจนั้นไม่ได้ถูกอ้างสิทธิ์ใน PyPi ดังนั้นสิ่งที่ต้องทำคือเข้ามาและอัปโหลดแพ็คเกจภายใต้ชื่อนั้น และโอมเพี้ยง การติดตั้ง Pip ใหม่ใดๆ ของ PyTorch ทุกคืนจะคว้าเวอร์ชัน PyPi แพ็คเกจที่เป็นอันตรายดูดข้อมูลระบบ เช่น เนมเซิร์ฟเวอร์ปัจจุบัน ชื่อโฮสต์ ชื่อผู้ใช้ ไดเร็กทอรีการทำงาน และตัวแปรสภาพแวดล้อม และส่งสิ่งเหล่านั้นไปยัง h4ck[dot]cfd (ลิงก์เก็บถาวร). บิตนั้นไม่เลวนัก แม้ว่าตัวแปรสภาพแวดล้อมจะรวมโทเค็นการตรวจสอบสิทธิ์ไว้ด้วยก็ตาม นักเตะคือประวัติศาสตร์การทุบตี /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.sshและไฟล์ 1000 ไฟล์แรกในโฮมไดเร็กทอรีได้รับการรวมและอัปโหลดทั้งหมดด้วย บนระบบที่ทันสมัย การ passwd ไฟล์ไม่มีแฮชรหัสผ่านจริง ๆ แต่ไฟล์ .ssh โฟลเดอร์อาจมีคีย์ SSH ส่วนตัวได้เป็นอย่างดี ใช่

ตอนนี้ พบผู้พัฒนาที่อยู่เบื้องหลังแพ็คเกจปลอมนี้แล้วและอ้างว่าสิ่งนี้มีวัตถุประสงค์เพื่อการวิจัยด้านความปลอดภัย และสัญญาว่าข้อมูลทั้งหมดจะถูกลบ ข้อมูลที่ถูกขโมยอ้างว่ามีไว้เพื่อระบุตัวตนของเหยื่อในเชิงบวก โดยสันนิษฐานว่ามีวัตถุประสงค์เพื่อรวบรวมรางวัลบั๊ก สิ่งนี้มีองค์ประกอบบางอย่างที่น่าเชื่อถือ แต่จริงๆ แล้วไม่สำคัญ เนื่องจากความลับใด ๆ ที่รั่วไหลในเหตุการณ์นี้จะต้องถูกเพิกถอนโดยไม่คำนึง ซับเงินคือไม่มีการรันโค้ดที่เป็นอันตรายเพียงแค่ติดตั้งแพ็คเกจ แต่สคริปต์ Python จะต้องทำอย่างชัดเจน import triton เพื่อทริกเกอร์เพย์โหลด โครงการ PyTorch ได้เปลี่ยนชื่อแพ็คเกจเป็น pytorch-tritonและสงวนชื่อโปรเจ็กต์นั้นไว้ใน PyPi เพื่อหลีกเลี่ยงเหตุการณ์ซ้ำ

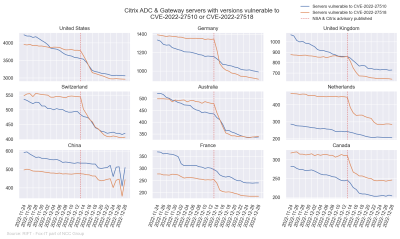

การทำแผนที่การติดตั้ง Citrix ที่มีช่องโหว่

เมื่อเร็ว ๆ นี้มีการแก้ไขช่องโหว่ที่สำคัญสองสามรายการใน Citrix ADC และ Citrix Gateway ซึ่งหนึ่งในนั้นทำให้เกิดการแจ้งเตือนจาก NSA ว่า APT (Advanced Persistent Threat) กำลังโจมตีระบบด้วยบั๊ก ทราบหมายเลขรุ่นคงที่ และทำให้นักวิจัยของ Fox It ซึ่งเป็นส่วนหนึ่งของ NCC Group ประหลาดใจ มีวิธีตรวจสอบรุ่นวางจำหน่ายหรือไม่ ของอุปกรณ์ Citrix จากการตอบสนอง HTTP การตรวจสอบสิทธิ์ล่วงหน้าหรือไม่ สปอยเลอร์: มี เดอะ /vpn/index.html จุดสิ้นสุดมีแฮชที่ดูเหมือนว่าจะแตกต่างกันไปตามเวอร์ชันของรีลีส เคล็ดลับเดียวที่เหลืออยู่คือการหาวิธีที่รวดเร็วในการแมปแฮชกลับเป็นเวอร์ชัน

เข้าสู่ Cloud Marketplace ของ Google ซึ่งมีตัวเลือกเพียงคลิกเดียวเพื่อหมุนเครื่องเสมือน Citrix ใหม่ หนึ่งเซสชัน SSH ในภายหลังได้ยืนยันเวอร์ชันและแฮชที่เกี่ยวข้อง นั่นคือหนึ่งลง นอกจากนี้ ส่วนหนึ่งของบริการของ Google คือไฟล์ zip ที่มีข้อมูลเกี่ยวกับเวอร์ชันเก่า รวมถึงชื่อภาพที่สามารถใช้ดาวน์โหลดเวอร์ชันก่อนหน้าเป็น qcow2 ภาพดิสก์เสมือน — ง่ายพอที่จะดึงแฮชและหมายเลขเวอร์ชันจากที่นั่น ระหว่างภาพเหล่านี้และหน้าดาวน์โหลด Citrix มีการระบุแฮชที่รู้จักค่อนข้างน้อย แต่ที่น่าแปลกคือมีแฮชบางตัวที่สังเกตได้ในป่าซึ่งดูเหมือนจะไม่สอดคล้องกับรุ่นที่รู้จัก การค้นหาไฟล์แบบอ่านอย่างเดียวเฉพาะเจาะจงที่สามารถเข้าถึงได้จากระยะไกล เป็นไปได้ที่จะได้รับการประทับเวลาที่แม่นยำเมื่อสร้างเฟิร์มแวร์ที่กำหนด ซึ่งช่วยเติมเต็มช่องว่างของหมายเลขเวอร์ชันที่รู้จัก และให้แผนภูมิว่าเวอร์ชันใดที่แสดงอยู่ในไวด์

เนื่องจากแฮชเป็นส่วนหนึ่งของข้อมูลที่รวบรวมโดยบริการสแกนเช่น Shodan จึงเป็นไปได้ที่จะดูประวัติของเวอร์ชันที่ติดตั้งรวมถึงสถานะปัจจุบัน มีการเปลี่ยนแปลงที่เห็นได้ชัดเจนในเวอร์ชันที่ใช้งาน ซึ่งสอดคล้องกับคำเตือนของ NSA ถึงกระนั้นก็ดี ยังมีเซิร์ฟเวอร์ Citrix ที่ใช้งานอยู่จำนวนมากที่ยังคงใช้งานเฟิร์มแวร์ที่มีช่องโหว่อยู่ แม้ว่ารายละเอียดของการปรับใช้อาจหมายความว่าเซิร์ฟเวอร์เหล่านี้ไม่ได้อยู่ในอันตรายที่ใกล้เข้ามา น่าสนใจมากที่เราลงเอยด้วยสถิติแบบนี้

บิตและไบต์

เซิร์ฟเวอร์ VPN ของ Synology มีช่องโหว่ร้ายแรง CVE-2022-43931ซึ่งให้คะแนน CVSS เท่ากับ 10 และอนุญาตให้ผู้โจมตีที่ไม่ผ่านการรับรองความถูกต้องดำเนินการคำสั่งโดยพลการ มีการวางจำหน่ายแพทช์ ข้อบกพร่องดังกล่าวคือการเขียนนอกขอบเขตในบริการ Remote Desktop ดังนั้นจึงมีความหวังว่าบริการที่มีช่องโหว่นี้จะไม่ถูกเปิดเผยอย่างกว้างขวางในอินเทอร์เน็ตแบบเปิด

นี่คือการหาประโยชน์ที่คุณไม่รู้ว่าคุณต้องการ แยกออกจากล่าม Lua เพื่อรับ shellcode การดำเนินการ เคล็ดลับในที่นี้คือการเข้ารหัสเชลล์โค้ดเป็นตัวเลข จากนั้นหลอกให้รันไทม์เข้าสู่การเข้าถึงที่ไม่ได้จัดแนว ซึ่งจะข้ามการดำเนินการของโปรแกรมไปยังข้อมูล เคล็ดลับที่น่าสนุกอีกอย่างคือล่าม Lua เป้าหมายจะให้คุณเรียกใช้ Lua bytecode และเชื่อถือมันเหมือนกับรหัส Lua ปกติ ดังนั้นจุดประสงค์ของทั้งหมดนี้คืออะไร? บางครั้งความสนุกก็อยู่ในการเดินทาง

คุณจะได้อะไรเมื่อนักวิจัยด้านความปลอดภัยที่เบื่อหน่ายตัดสินใจเปิดแอปมือถือสำหรับสกู๊ตเตอร์ไฟฟ้า สกูตเตอร์ที่บีบแตรและกระพริบอย่างลึกลับมากมาย และเมื่อนักวิจัยคนเดียวกันเหล่านั้นเลิกเล่นและพยายามทำให้รถบีบแตร? รายการช่องโหว่ระยะไกลที่น่าประทับใจอย่างแท้จริง ในรถยนต์ทุกยี่ห้อ จากการติดตามด้วย GPS แบบสด การเปิดไฟ การปลดล็อกประตู และแม้แต่การสตาร์ทรถจากระยะไกล [Sam Curry] และกลุ่มแฮ็กเกอร์ที่ร่าเริงของเขาทำให้มันเกิดขึ้น ให้เครดิตกับผู้ขายหลายรายที่ได้รับผลกระทบ เกือบทุกช่องโหว่จะลงท้ายด้วย "พวกเขาแก้ไขทันที"

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- เกี่ยวกับเรา

- เข้า

- Accessed

- สามารถเข้าถึงได้

- ลงชื่อเข้าใช้

- บัญชี

- ถูกต้อง

- การกระทำ

- คล่องแคล่ว

- อย่างกระตือรือร้น

- จริง

- เพิ่มเติม

- สูง

- ภัยคุกคามต่อเนื่องขั้นสูง

- กับ

- ทั้งหมด

- ช่วยให้

- และ

- อื่น

- app

- ปรากฏ

- เข้าใกล้

- APT

- ที่เกี่ยวข้อง

- โจมตี

- สิงหาคม

- รับรองความถูกต้อง

- ใช้ได้

- กลับ

- ประตูหลัง

- การสำรองข้อมูล

- ไม่ดี

- วงดนตรี

- ทุบตี

- หลัง

- กำลัง

- ระหว่าง

- พันล้าน

- บิต

- Bitcoin

- แกน bitcoin

- นอต Bitcoin

- BleepingComputer

- เบื่อ

- โปรดปราน

- แบรนด์

- ช่องโหว่

- ทำลาย

- Bug

- รางวัลบั๊ก

- สร้าง

- รถยนต์

- จับ

- ส่วนกลาง

- อย่างแน่นอน

- โอกาส

- เปลี่ยนแปลง

- เปลี่ยนแปลง

- แผนภูมิ

- อ้างว่า

- การเรียกร้อง

- ปิด

- เมฆ

- รหัส

- การเก็บรวบรวม

- รวม

- อย่างไร

- ความซับซ้อน

- การประนีประนอม

- ที่ถูกบุกรุก

- ประนีประนอม

- ยืนยัน

- ความสับสน

- มี

- แกน

- นักพัฒนาหลัก

- ตรงกัน

- ได้

- คู่

- ร้าว

- เครดิต

- วิกฤติ

- ปัจจุบัน

- สถานะปัจจุบัน

- ขณะนี้

- ลูกค้า

- อันตราย

- ข้อมูล

- ฐานข้อมูล

- ศูนย์ข้อมูล

- ธันวาคม

- การตัดสินใจ

- การอยู่ที่

- ขึ้นอยู่กับ

- นำไปใช้

- การใช้งาน

- ที่ได้มา

- เดสก์ท็อป

- รายละเอียด

- กำหนด

- ผู้พัฒนา

- เครื่อง

- ไม่

- ประตู

- DOT

- ลง

- ดาวน์โหลด

- ขับรถ

- แต่ละ

- ทั้ง

- ติดตั้งระบบไฟฟ้า

- ลูกจ้าง

- ที่มีการเข้ารหัส

- ปลายทาง

- สิ้นสุด

- ชั้นเยี่ยม

- พอ

- ทั้งหมด

- ทั้งหมด

- สิ่งแวดล้อม

- แม้

- เคย

- ทุกอย่าง

- เผง

- ดำเนินการ

- การปฏิบัติ

- เอาเปรียบ

- ที่เปิดเผย

- เร็วขึ้น

- สองสาม

- เนื้อไม่มีมัน

- ไฟล์

- หา

- หา

- ชื่อจริง

- การแก้ไข

- แฟลช

- แวบวับ

- ข้อบกพร่อง

- ข้างหน้า

- ราคาเริ่มต้นที่

- เต็ม

- สนุก

- ฟังก์ชัน

- เกตเวย์

- รุ่น

- ได้รับ

- GitHub

- กำหนด

- Go

- ไป

- ดี

- ของ Google

- จีพีเอส

- คว้า

- บัญชีกลุ่ม

- แฮ็กเกอร์

- แฮกเกอร์

- เกิดขึ้น

- ที่เกิดขึ้น

- กัญชา

- hashing

- จัดขึ้น

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- สูงกว่า

- ประวัติ

- หน้าแรก

- ความหวัง

- หวังว่า

- ร้อน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTML

- HTTPS

- ความคิด

- ระบุ

- ภาพ

- ภาพ

- ประทับใจ

- in

- อุบัติการณ์

- ประกอบด้วย

- รวม

- รวมทั้ง

- การแสดง

- เป็นรายบุคคล

- ข้อมูล

- ติดตั้ง

- การติดตั้ง

- น่าสนใจ

- อินเทอร์เน็ต

- ปัญหา

- IT

- ซ้ำ

- ตัวเอง

- การเดินทาง

- กระโดด

- เก็บ

- คีย์

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ภาษา

- LastPass

- ความรับผิดชอบ

- น่าจะ

- Line

- รายการ

- สด

- ดู

- ที่ต้องการหา

- LOOKS

- ปิด

- เครื่อง

- ทำ

- สำคัญ

- ทำ

- การทำ

- มัลแวร์

- การจัดการ

- หลาย

- แผนที่

- ตลาด

- เจ้านาย

- คณิตศาสตร์

- เรื่อง

- เรื่อง

- ความกว้างสูงสุด

- วิธี

- กล่าวถึง

- ร่าเริง

- อาจ

- ล้าน

- ใจ

- ขั้นต่ำ

- โทรศัพท์มือถือ

- app มือถือ

- ทันสมัย

- เดือน

- ข้อมูลเพิ่มเติม

- ย้าย

- การเคลื่อนไหว

- ชื่อ

- ชื่อ

- เกือบทั้งหมด

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- ใหม่

- ข่าว

- ข่าวประชาสัมพันธ์

- พฤศจิกายน

- จำนวน

- ตัวเลข

- เป็นทางการ

- ออฟไลน์

- เก่า

- ONE

- เปิด

- ตัวเลือกเสริม (Option)

- ใบสั่ง

- แพ็คเกจ

- ส่วนหนึ่ง

- รหัสผ่าน

- รหัสผ่าน

- PBKDF2

- ระยะเวลา

- กายภาพ

- ที่ราบ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- โผล่

- บวก

- เป็นไปได้

- สวย

- ก่อน

- ก่อนหน้านี้

- ประถม

- ส่วนตัว

- ปัญหา

- กระบวนการ

- โครงการ

- โครงการ

- สัญญา

- อย่างถูกต้อง

- วัตถุประสงค์

- ผลัก

- หลาม

- ไฟฉาย

- รวดเร็ว

- สุ่ม

- ปะยางรถ

- เมื่อเร็ว ๆ นี้

- เมื่อเร็ว ๆ นี้

- ไม่คำนึงถึง

- ปกติ

- ปล่อย

- สัมพันธ์

- รีโมท

- ลบออก

- ทำซ้ำ

- การรายงาน

- แสดงให้เห็นถึง

- การวิจัย

- นักวิจัย

- ลิขสิทธิ์

- ความละเอียด

- คำตอบ

- ผล

- ผลสอบ

- เพิ่มขึ้น

- ความเสี่ยง

- รอบ

- RTX

- กฎระเบียบ

- วิ่ง

- วิ่ง

- เกลือ

- แซม

- เดียวกัน

- การสแกน

- หายาก

- ที่สอง

- ปลอดภัย

- ปลอดภัย

- ความปลอดภัย

- นักวิจัยด้านความปลอดภัย

- ดูเหมือนว่า

- บริการ

- บริการ

- เซสชั่น

- ชุด

- การตั้งค่า

- การตั้งค่า

- หลาย

- น่า

- เงิน

- ง่ายดาย

- หก

- ขนาด

- So

- สังคม

- วิศวกรรมทางสังคม

- ซอฟต์แวร์

- ทางออก

- บาง

- บางคน

- โดยเฉพาะ

- เฉพาะ

- สปิน

- กอง

- ที่เริ่มต้น

- สถานะ

- สถิติ

- เข้าพัก

- ติด

- ยังคง

- ที่ถูกขโมย

- เก็บไว้

- เรื่องราว

- ระบบ

- ระบบ

- ลอส

- เป้า

- เป้าหมาย

- งาน

- ภาษี

- พื้นที่

- ห้องนิรภัย

- ของพวกเขา

- ที่นั่น

- ในสัปดาห์นี้

- การคุกคาม

- ตลอด

- การขว้างปา

- เวลา

- การประทับเวลา

- ไปยัง

- ราชสกุล

- เกินไป

- รวม

- การติดตาม

- ความโปร่งใส

- โปร่งใส

- การรักษาเยียวยา

- เรียก

- ไว้ใจ

- การหมุน

- ภายใต้

- โชคร้าย

- ปลดล็อค

- อัปโหลด

- us

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- vacuums

- หกคะเมน

- ห้องใต้ดิน

- ยานพาหนะ

- ผู้ขาย

- รุ่น

- เหยื่อ

- เสมือน

- เครื่องเสมือน

- VPN

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- กระเป๋าสตางค์

- คำเตือน

- webp

- สัปดาห์

- สัปดาห์ที่ผ่านมา

- อะไร

- ว่า

- ที่

- ใครก็ได้

- อย่างกว้างขวาง

- ป่า

- จะ

- คำ

- คำ

- การทำงาน

- จะ

- เขียน

- ปี

- ของคุณ

- ลมทะเล

- รหัสไปรษณีย์