เมื่อปลายสัปดาห์ที่แล้ว Microsoft ได้เผยแพร่รายงานเรื่อง การวิเคราะห์เทคนิค Storm-0558 สำหรับการเข้าถึงอีเมลโดยไม่ได้รับอนุญาต.

ในเอกสารที่ค่อนข้างน่าทึ่งนี้ ทีมรักษาความปลอดภัยของบริษัทได้เปิดเผยเบื้องหลังของการแฮ็กที่ไม่สามารถอธิบายได้ก่อนหน้านี้ ซึ่งมีการเข้าถึงข้อมูล รวมถึงข้อความอีเมล ไฟล์แนบ และอื่นๆ อีกมากมาย:

จากองค์กรประมาณ 25 แห่ง รวมถึงหน่วยงานภาครัฐและบัญชีผู้บริโภคที่เกี่ยวข้องในระบบคลาวด์สาธารณะ

The bad news, even though only 25 organisations were apparently attacked, is that this cybercrime may nevertheless have affected a large number of individuals, given that some US government bodies employ anywhere from tens to hundreds of thousands of people.

ข่าวดี อย่างน้อยสำหรับพวกเราส่วนใหญ่ที่ไม่ถูกเปิดเผยก็คือกลอุบายและการเลี่ยงที่ใช้ในการโจมตีนั้นมีความเฉพาะเจาะจงมากพอที่นักล่าภัยคุกคามของ Microsft สามารถติดตามพวกมันได้อย่างน่าเชื่อถือ ดังนั้นทั้งหมด 25 องค์กรสุดท้าย ดูเหมือนจะเป็นรายการฮิตที่สมบูรณ์จริงๆ

พูดง่ายๆ ก็คือ หากคุณยังไม่เคยได้ยินโดยตรงจาก Microsoft เกี่ยวกับการเป็นส่วนหนึ่งของการแฮ็กนี้ (เห็นได้ชัดว่าบริษัทไม่ได้เผยแพร่รายชื่อเหยื่อ) คุณก็อาจถือว่าคุณเข้าใจได้ชัดเจนแล้ว

หากใช้คำพูดที่ถูกต้องในที่นี้ การโจมตีดังกล่าวอาศัยความล้มเหลวด้านความปลอดภัย XNUMX ประการในการดำเนินการแบ็คเอนด์ของ Microsoft ซึ่งหมายความว่าช่องโหว่ทั้งสองสามารถแก้ไขได้ "ภายในองค์กร" โดยไม่ต้องเผยแพร่ซอฟต์แวร์ฝั่งไคลเอ็นต์หรือการอัปเดตการกำหนดค่าใดๆ

นั่นหมายความว่าไม่มีแพตช์สำคัญใดๆ ที่คุณต้องรีบติดตั้งด้วยตัวเอง

วันศูนย์ที่ไม่ใช่

อย่างที่คุณทราบ Zero-days คือช่องโหว่ด้านความปลอดภัยที่พวก Bad Guys พบเป็นอันดับแรกและคิดหาวิธีการหาประโยชน์ ดังนั้นจึงไม่มีเวลาเหลือให้ในระหว่างนั้นแม้แต่ทีมรักษาความปลอดภัยที่เก่งที่สุดและรอบรู้ที่สุดก็สามารถแก้ไขล่วงหน้าก่อนการโจมตีได้

ในทางเทคนิคแล้ว ช่องโหว่ Storm-0558 ทั้งสองนี้ถือได้ว่าเป็นศูนย์วัน เนื่องจากมิจฉาชีพใช้ประโยชน์จากข้อบกพร่องอย่างยุ่งวุ่นวายก่อนที่ Microsoft จะสามารถจัดการกับช่องโหว่ที่เกี่ยวข้องได้

อย่างไรก็ตาม เนื่องจาก Microsoft หลีกเลี่ยงคำว่า "zero-day" อย่างระมัดระวังในการครอบคลุมของตัวเอง และเนื่องจากการแก้ไขช่องโหว่นั้นไม่จำเป็นต้องให้พวกเราทุกคนดาวน์โหลดแพตช์ คุณจะเห็นว่าเราเรียกพวกมันในพาดหัวด้านบนว่า วันกึ่งศูนย์และเราจะทิ้งคำอธิบายไว้ตรงนั้น

อย่างไรก็ตาม ลักษณะของปัญหาด้านความปลอดภัยทั้งสองที่เชื่อมโยงถึงกันในกรณีนี้เป็นเครื่องเตือนใจที่สำคัญถึงสามสิ่ง กล่าวคือ:

- การเข้ารหัสแบบประยุกต์นั้นยาก

- การแบ่งส่วนความปลอดภัยเป็นเรื่องยาก

- การล่าภัยคุกคามเป็นเรื่องยาก

สัญญาณแรกของการกระทำชั่วร้ายแสดงให้เห็นว่ามิจฉาชีพแอบเข้าไปในข้อมูล Exchange ของเหยื่อผ่าน Outlook Web Access (OWA) โดยใช้โทเค็นการรับรองความถูกต้องที่ได้มาอย่างผิดกฎหมาย

โดยทั่วไป โทเค็นการรับรองความถูกต้องคือคุกกี้เว็บชั่วคราวเฉพาะสำหรับบริการออนไลน์แต่ละรายการที่คุณใช้ โดยบริการจะส่งไปยังเบราว์เซอร์ของคุณเมื่อคุณพิสูจน์ตัวตนของคุณให้ได้มาตรฐานที่น่าพอใจแล้ว

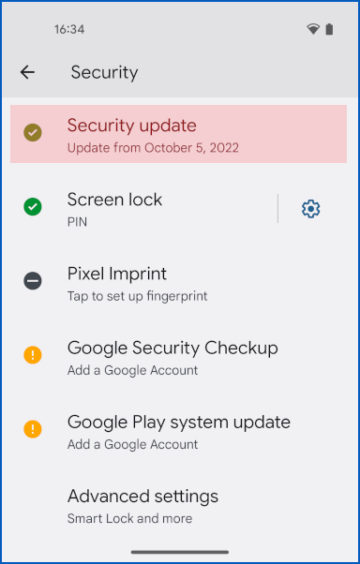

หากต้องการสร้างตัวตนของคุณอย่างชัดเจนเมื่อเริ่มต้นเซสชัน คุณอาจต้องป้อนรหัสผ่านและรหัส 2FA แบบครั้งเดียว เพื่อนำเสนออุปกรณ์ "รหัสผ่าน" ที่เข้ารหัส เช่น Yubikey หรือเพื่อปลดล็อกและใส่สมาร์ทการ์ดใน ผู้อ่าน

หลังจากนั้น คุกกี้การรับรองความถูกต้องที่ออกให้กับเบราว์เซอร์ของคุณจะทำหน้าที่เป็นบัตรผ่านระยะสั้น เพื่อให้คุณไม่จำเป็นต้องป้อนรหัสผ่านหรือแสดงอุปกรณ์รักษาความปลอดภัยของคุณซ้ำแล้วซ้ำอีกทุกครั้งที่คุณโต้ตอบกับไซต์

คุณสามารถนึกถึงขั้นตอนการเข้าสู่ระบบเบื้องต้น เช่น การแสดงหนังสือเดินทางของคุณที่โต๊ะเช็คอินของสายการบิน และโทเค็นการตรวจสอบสิทธิ์เป็นบัตรขึ้นเครื่องที่ให้คุณเข้าสนามบินและขึ้นเครื่องบินสำหรับเที่ยวบินใดเที่ยวบินหนึ่งโดยเฉพาะ

Sometimes you might be required to reaffirm your identity by showing your passport again, such as just before you get on the plane, but often showing the boarding card alone will be enough for you to establish your “right to be there” as you make your way around the airside parts of the airport.

คำอธิบายอาจไม่ถูกต้องเสมอไป

เมื่อมิจฉาชีพเริ่มแสดงตัวพร้อมกับโทเค็นการรับรองความถูกต้องของบุคคลอื่นในส่วนหัว HTTP ของคำขอเว็บ คำอธิบายที่เป็นไปได้มากที่สุดอย่างหนึ่งก็คืออาชญากรได้ฝังมัลแวร์ไว้ในคอมพิวเตอร์ของเหยื่อแล้ว

หากมัลแวร์นั้นได้รับการออกแบบมาเพื่อสอดแนมการรับส่งข้อมูลเครือข่ายของเหยื่อ โดยทั่วไปแล้วจะเห็นข้อมูลที่ซ่อนอยู่หลังจากที่ได้เตรียมการใช้งาน แต่ก่อนที่จะได้รับการเข้ารหัสและส่งออกไป

นั่นหมายความว่ามิจฉาชีพสามารถสอดแนมและขโมยข้อมูลการท่องเว็บส่วนตัวที่สำคัญได้ รวมถึงโทเค็นการตรวจสอบสิทธิ์

โดยทั่วไปแล้ว ผู้โจมตีไม่สามารถดมกลิ่นโทเค็นการตรวจสอบสิทธิ์ในขณะที่พวกเขาเดินทางผ่านอินเทอร์เน็ตอีกต่อไป ดังเช่นปกติที่ทำจนถึงประมาณปี 2010 นั่นเป็นเพราะว่าบริการออนไลน์ที่มีชื่อเสียงทุกบริการในทุกวันนี้กำหนดให้การรับส่งข้อมูลเข้าและออกจากผู้ใช้ที่เข้าสู่ระบบจะต้องเดินทางผ่าน HTTPS และผ่าน HTTPS เท่านั้น ย่อมาจาก HTTP ที่ปลอดภัย.

HTTPS ใช้ TLS ย่อมาจาก ความปลอดภัยของชั้นขนส่งซึ่งทำสิ่งที่ชื่อแนะนำ ข้อมูลทั้งหมดได้รับการเข้ารหัสอย่างแน่นหนาเมื่อออกจากเบราว์เซอร์ของคุณ แต่ก่อนที่จะเข้าสู่เครือข่าย และจะไม่ถอดรหัสจนกว่าจะถึงเซิร์ฟเวอร์ที่ต้องการที่ปลายอีกด้านหนึ่ง กระบวนการแย่งชิงข้อมูลแบบ end-to-end เดียวกันนี้เกิดขึ้นในทางกลับกันสำหรับข้อมูลที่เซิร์ฟเวอร์ส่งกลับในการตอบกลับ แม้ว่าคุณจะพยายามดึงข้อมูลที่ไม่มีอยู่และเซิร์ฟเวอร์ทั้งหมดจำเป็นต้องบอกคุณว่าเป็นการแกล้งทำเป็น 404 Page not found.

โชคดีที่นักล่าภัยคุกคามของ Microsoft ตระหนักได้ในไม่ช้าว่าการโต้ตอบทางอีเมลที่ฉ้อโกงไม่ได้เป็นปัญหาที่เกิดขึ้นที่ฝั่งไคลเอ็นต์ของการเชื่อมต่อเครือข่าย ซึ่งเป็นข้อสันนิษฐานที่อาจส่งองค์กรที่ตกเป็นเหยื่อออกไปในการไล่ล่าห่านป่า 25 ครั้งแยกกันเพื่อค้นหามัลแวร์ที่ ไม่อยู่ที่นั่น

คำอธิบายที่น่าจะเป็นไปได้ถัดไปคือคำอธิบายที่ในทางทฤษฎีแก้ไขได้ง่ายกว่า (เพราะสามารถแก้ไขได้สำหรับทุกคนในคราวเดียว) แต่ในทางปฏิบัติกลับน่าตกใจสำหรับลูกค้ามากกว่า กล่าวคือ พวกมิจฉาชีพได้ทำลายกระบวนการสร้างการตรวจสอบสิทธิ์ โทเค็นในตอนแรก

วิธีหนึ่งในการทำเช่นนี้คือการแฮ็กเข้าสู่เซิร์ฟเวอร์ที่สร้างเซิร์ฟเวอร์เหล่านั้นและฝังประตูหลังเพื่อสร้างโทเค็นที่ถูกต้องโดยไม่ต้องตรวจสอบข้อมูลประจำตัวของผู้ใช้ก่อน

อีกวิธีหนึ่งซึ่งเห็นได้ชัดว่าเป็นสิ่งที่ Microsoft ตรวจสอบในตอนแรกก็คือผู้โจมตีสามารถขโมยข้อมูลได้เพียงพอจากเซิร์ฟเวอร์การตรวจสอบความถูกต้องเพื่อสร้างโทเค็นการตรวจสอบความถูกต้องที่ฉ้อโกงแต่ดูถูกต้องสำหรับตนเอง

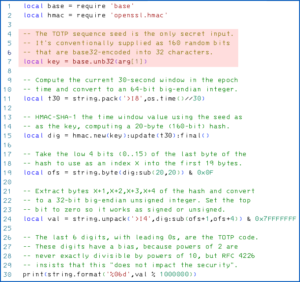

สิ่งนี้บอกเป็นนัยว่าผู้โจมตีสามารถขโมยหนึ่งในคีย์การเซ็นชื่อเข้ารหัสลับที่เซิร์ฟเวอร์การตรวจสอบสิทธิ์ใช้เพื่อประทับตรา "ตรารับรองความถูกต้อง" ลงในโทเค็นที่ออก เพื่อทำให้ทุกคนสามารถสร้างโทเค็นปลอมได้ดีที่สุดเท่าที่จะเป็นไปได้ นั่นก็จะผ่านการชุมนุม

ด้วยการใช้คีย์ส่วนตัวที่ปลอดภัยเพื่อเพิ่มลายเซ็นดิจิทัลให้กับโทเค็นการเข้าถึงทุกตัวที่ออก เซิร์ฟเวอร์การตรวจสอบความถูกต้องช่วยให้เซิร์ฟเวอร์อื่น ๆ ในระบบนิเวศสามารถตรวจสอบความถูกต้องของโทเค็นที่ได้รับได้อย่างง่ายดาย ด้วยวิธีนี้ เซิร์ฟเวอร์การตรวจสอบความถูกต้องสามารถทำงานได้อย่างน่าเชื่อถือในเครือข่ายและบริการต่างๆ โดยไม่จำเป็นต้องแชร์ (และอัปเดตเป็นประจำ) รายการโทเค็นจริงที่ทราบว่าใช้งานได้ซึ่งรั่วไหลได้

แฮ็คที่ไม่ควรทำงาน

Microsoft ultimately determined that the rogue access tokens in the Storm-0558 attack were legitimately signed, which seemed to suggest that someone had indeed pinched a company signing key…

...แต่จริงๆ แล้วมันไม่ใช่โทเค็นที่ถูกต้องเลย

บัญชีบริษัทควรจะได้รับการรับรองความถูกต้องในระบบคลาวด์โดยใช้โทเค็น Azure Active Directory (AD) แต่โทเค็นการโจมตีปลอมเหล่านี้ได้รับการลงนามด้วยสิ่งที่เรียกว่าคีย์ MSA ซึ่งย่อมาจาก บัญชีไมโครซอฟท์, which is apparent the initialism used to refer to standalone consumer accounts rather than AD-based corporate ones.

พูดง่ายๆ ก็คือมิจฉาชีพกำลังสร้างโทเค็นการรับรองความถูกต้องปลอมที่ผ่านการตรวจสอบความปลอดภัยของ Microsoft แต่โทเค็นเหล่านั้นได้รับการลงนามเหมือนกับว่าผู้ใช้ลงชื่อเข้าใช้บัญชี Outlook.com ส่วนตัว แทนที่จะเป็นสำหรับผู้ใช้ในองค์กรที่ลงชื่อเข้าใช้บัญชีองค์กร

พูดได้คำเดียวว่า "อะไร?!!?!"

เห็นได้ชัดว่ามิจฉาชีพไม่สามารถขโมยคีย์การลงนามระดับองค์กรได้ เพียงคีย์ระดับผู้บริโภคเท่านั้น (นั่นไม่ใช่การดูหมิ่นผู้ใช้ระดับผู้บริโภค เป็นเพียงการป้องกันการเข้ารหัสที่ชาญฉลาดเพื่อแบ่งและแยกทั้งสองส่วนของ ระบบนิเวศ)

แต่เมื่อดึงวันครึ่งศูนย์วันแรกออกไป กล่าวคือ การได้มาซึ่งความลับในการเข้ารหัสของ Microsoft โดยไม่มีใครสังเกตเห็น เห็นได้ชัดว่ามิจฉาชีพพบวันที่สองครึ่งศูนย์โดยพวกเขาสามารถส่งต่อโทเค็นการเข้าถึงที่ลงนามด้วยรหัสบัญชีผู้ใช้ทั่วไปที่ ควรส่งสัญญาณว่า "คีย์นี้ไม่อยู่ที่นี่" ราวกับว่าเป็นโทเค็นที่ลงนามโดย Azure AD แทน

กล่าวอีกนัยหนึ่ง แม้ว่ามิจฉาชีพจะติดอยู่กับคีย์การลงนามที่ไม่ถูกต้องสำหรับการโจมตีที่พวกเขาวางแผนไว้ แต่พวกเขาพบวิธีที่จะหลีกเลี่ยงมาตรการรักษาความปลอดภัยแบบแบ่งแยกและแยกกันที่ควรจะหยุดการทำงานของคีย์ที่ถูกขโมยไป

ข่าวร้ายและข่าวดีเพิ่มเติม

ข่าวร้ายสำหรับ Microsoft ก็คือนี่ไม่ใช่ครั้งเดียวที่บริษัทพบว่าต้องการลงนามการรักษาความปลอดภัยที่สำคัญในปีที่ผ่านมา

พื้นที่ Patch Tuesday ล่าสุดจริงๆ แล้ว Microsoft เสนอการป้องกันรายการบล็อกอย่างช้าๆ จากไดรเวอร์เคอร์เนล Windows ที่ติดมัลแวร์จำนวนมาก ซึ่ง Redmond เองได้ลงนามภายใต้การอุปถัมภ์ของโปรแกรมนักพัฒนาฮาร์ดแวร์ Windows

ข่าวดีก็คือ เนื่องจากมิจฉาชีพใช้โทเค็นการเข้าถึงแบบองค์กรที่ลงนามด้วยคีย์เข้ารหัสแบบผู้บริโภค ข้อมูลประจำตัวการตรวจสอบสิทธิ์อันธพาลของพวกเขาจึงอาจถูกตามล่าภัยคุกคามได้อย่างน่าเชื่อถือเมื่อทีมรักษาความปลอดภัยของ Microsoft รู้ว่าควรมองหาอะไร

ในภาษาที่อุดมไปด้วยศัพท์แสง Microsoft ตั้งข้อสังเกตว่า:

การใช้คีย์ที่ไม่ถูกต้องเพื่อลงนามในคำขอทำให้ทีมสืบสวนของเราสามารถดูคำขอเข้าถึงของนักแสดงทั้งหมดที่เป็นไปตามรูปแบบนี้ทั้งในระบบองค์กรและผู้บริโภคของเรา

การใช้คีย์ที่ไม่ถูกต้องเพื่อลงนามขอบเขตการยืนยันนี้เป็นตัวบ่งชี้ที่ชัดเจนของกิจกรรมของนักแสดง เนื่องจากไม่มีระบบ Microsoft ลงนามโทเค็นในลักษณะนี้

ในภาษาอังกฤษที่เข้าใจง่าย ข้อเสียของการที่ไม่มีใครใน Microsoft รู้เรื่องนี้ล่วงหน้า (จึงป้องกันไม่ให้มีแพตช์เชิงรุก) นำไปสู่ข้อดีอย่างแดกดันที่ไม่มีใครใน Microsoft เคยพยายามเขียนโค้ดเพื่อให้ทำงานแบบนั้น .

และในทางกลับกัน นั่นหมายความว่าพฤติกรรมอันธพาลในการโจมตีครั้งนี้สามารถใช้เป็น IoC ที่เชื่อถือได้และไม่เหมือนใคร หรือ ตัวบ่งชี้ของการประนีประนอม.

เราถือว่านี่คือสาเหตุที่ Microsoft รู้สึกมั่นใจที่จะระบุว่าได้ติดตามทุกกรณีที่มีการใช้ประโยชน์จาก Day Hole ที่เป็นศูนย์สองเท่าเหล่านี้ และด้วยเหตุนี้รายชื่อลูกค้าที่ได้รับผลกระทบ 25 รายที่แข็งแกร่งจึงเป็นรายชื่อที่ครบถ้วนสมบูรณ์

จะทำอย่างไร?

หากคุณไม่ได้รับการติดต่อจาก Microsoft เกี่ยวกับเรื่องนี้ เราคิดว่าคุณมั่นใจได้ว่าจะไม่ได้รับผลกระทบ

และเนื่องจากการแก้ไขด้านความปลอดภัยได้ถูกนำมาใช้ภายในบริการคลาวด์ของ Microsoft เอง (กล่าวคือ การปฏิเสธคีย์การลงนาม MSA ที่ถูกขโมย และการปิดช่องโหว่ที่อนุญาตให้ใช้ "คีย์ประเภทที่ไม่ถูกต้อง" สำหรับการตรวจสอบสิทธิ์ขององค์กร) คุณจึงไม่จำเป็นต้องแย่งชิง ติดตั้งแพตช์ใด ๆ ด้วยตัวคุณเอง

อย่างไรก็ตาม หากคุณเป็นโปรแกรมเมอร์ ผู้ปฏิบัติงานด้านประกันคุณภาพ ทีมสีแดง/ทีมสีน้ำเงิน หรือเกี่ยวข้องกับไอที โปรดเตือนตัวเองถึงสามประเด็นที่เราระบุไว้ที่ด้านบนของบทความนี้:

- การเข้ารหัสแบบประยุกต์นั้นยาก คุณไม่จำเป็นต้องเลือกอัลกอริธึมที่ถูกต้องและใช้งานอย่างปลอดภัยเท่านั้น คุณต้องใช้อย่างถูกต้อง และเพื่อจัดการคีย์เข้ารหัสใด ๆ ที่ระบบใช้ด้วยการดูแลระยะยาวที่เหมาะสม

- การแบ่งส่วนความปลอดภัยเป็นเรื่องยาก แม้ว่าคุณจะคิดว่าคุณได้แบ่งส่วนที่ซับซ้อนของระบบนิเวศของคุณออกเป็นสองส่วนหรือมากกว่านั้น ดังที่ Microsoft ทำที่นี่ คุณต้องแน่ใจว่าการแยกส่วนนั้นได้ผลตามที่คุณคาดหวังจริงๆ ตรวจสอบและทดสอบความปลอดภัยของการแยกด้วยตัวเอง เพราะถ้าคุณไม่ทดสอบ พวกโจรก็จะทำอย่างแน่นอน

- การล่าภัยคุกคามเป็นเรื่องยาก คำอธิบายแรกและชัดเจนที่สุดไม่ใช่คำอธิบายที่ถูกต้องเสมอไป หรืออาจไม่ใช่คำอธิบายเดียวเท่านั้น อย่าหยุดการล่าสัตว์เมื่อคุณได้รับคำอธิบายที่เป็นไปได้เป็นครั้งแรก ดำเนินการต่อไปจนกว่าคุณจะไม่เพียงแต่ระบุช่องโหว่ที่แท้จริงที่ใช้ในการโจมตีปัจจุบัน แต่ยังค้นพบสาเหตุอื่น ๆ ที่เกี่ยวข้องที่เป็นไปได้ให้มากที่สุด เพื่อให้คุณสามารถแก้ไขได้ในเชิงรุก

หากต้องการอ้างอิงวลีที่รู้จักกันดี (และความจริงที่ว่ามันเป็นเรื่องจริง หมายความว่าเราไม่กังวลว่ามันจะเป็นถ้อยคำที่เบื่อหู): ความปลอดภัยทางไซเบอร์คือการเดินทาง ไม่ใช่จุดหมายปลายทาง

มีเวลาหรือความเชี่ยวชาญไม่เพียงพอในการดูแลการตามล่าภัยคุกคามทางไซเบอร์? กังวลว่าความปลอดภัยทางไซเบอร์จะทำให้คุณเสียสมาธิจากสิ่งอื่น ๆ ทั้งหมดที่คุณต้องทำใช่ไหม?

เรียนรู้เพิ่มเติมเกี่ยวกับ การตรวจจับและการตอบสนองที่มีการจัดการของ Sophos:

การตามล่า การตรวจจับ และการตอบสนองตลอด 24 ชั่วโมงทุกวัน ▶

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 15%

- 25

- 2FA

- a

- สามารถ

- เกี่ยวกับเรา

- เกี่ยวกับมัน

- ข้างบน

- แน่นอน

- เข้า

- Accessed

- ลงชื่อเข้าใช้

- บัญชี

- ที่ได้มา

- การแสวงหา

- ข้าม

- คล่องแคล่ว

- Active Directory

- อยากทำกิจกรรม

- การกระทำ

- ที่เกิดขึ้นจริง

- จริง

- Ad

- เพิ่ม

- ความก้าวหน้า

- หลังจาก

- อีกครั้ง

- กับ

- หน่วยงานที่

- สายการบิน

- สนามบิน

- อัลกอริทึม

- ทั้งหมด

- อนุญาตให้

- การอนุญาต

- คนเดียว

- แล้ว

- ด้วย

- เสมอ

- an

- และ

- ใด

- ทุกคน

- ทุกแห่ง

- เห็นได้ชัด

- ประยุกต์

- ประมาณ

- เป็น

- รอบ

- บทความ

- AS

- สมมติ

- ข้อสมมติ

- ความมั่นใจ

- At

- โจมตี

- การโจมตี

- รับรองความถูกต้อง

- การยืนยันตัวตน

- ผู้เขียน

- รถยนต์

- ใช้ได้

- หลีกเลี่ยง

- สีฟ้า

- กลับ

- Back-end

- ประตูหลัง

- พื้นหลัง

- background-image

- ไม่ดี

- BE

- เพราะ

- รับ

- ก่อน

- กำลัง

- ดีกว่า

- กินนอน

- ร่างกาย

- ชายแดน

- ทั้งสอง

- ด้านล่าง

- เบราว์เซอร์

- Browsing

- เป็นโรคจิต

- พวง

- แต่

- by

- CAN

- บัตร

- ซึ่ง

- รอบคอบ

- กรณี

- สาเหตุที่

- ศูนย์

- อย่างแน่นอน

- ตรวจสอบ

- การตรวจสอบ

- การตรวจสอบ

- Choose

- ชัดเจน

- ไคลเอนต์

- ปิด

- เมฆ

- รหัส

- สี

- COM

- อย่างธรรมดา

- บริษัท

- บริษัท

- สมบูรณ์

- ซับซ้อน

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- มั่นใจ

- องค์ประกอบ

- การเชื่อมต่อ

- ถือว่า

- ผู้บริโภค

- คุกกี้

- ไทม์ไลน์การ

- ได้

- หน้าปก

- ความคุ้มครอง

- สร้าง

- การสร้าง

- หนังสือรับรอง

- อาชญากร

- วิกฤติ

- Crooks

- การเข้ารหัสลับ

- การอ่านรหัส

- ปัจจุบัน

- ลูกค้า

- อาชญากรรม

- cybersecurity

- ข้อมูล

- วัน

- วัน

- จัดการ

- ลักษณะ

- ได้รับการออกแบบ

- เคาน์เตอร์

- ปลายทาง

- การตรวจพบ

- แน่นอน

- ผู้พัฒนา

- เครื่อง

- DID

- ต่าง

- ดิจิตอล

- โดยตรง

- ค้นพบ

- แสดง

- do

- เอกสาร

- ทำ

- ไม่

- Dont

- ลง

- ดาวน์โหลด

- ข้อเสีย

- อย่างมาก

- ไดรเวอร์

- ในระหว่าง

- แต่ละ

- ง่ายดาย

- ง่าย

- ระบบนิเวศ

- อื่น ๆ

- อีเมล

- ที่มีการเข้ารหัส

- ปลาย

- จบสิ้น

- ภาษาอังกฤษ

- พอ

- เข้าสู่

- Enterprise

- ได้รับสิทธิ

- สร้าง

- แม้

- เคย

- ทุกๆ

- ทุกคน

- ตลาดแลกเปลี่ยน

- มีอยู่

- คาดหวัง

- ความชำนาญ

- คำอธิบาย

- เอาเปรียบ

- ใช้ประโยชน์

- การหาประโยชน์

- ที่เปิดเผย

- ความจริง

- เทียม

- คิด

- สุดท้าย

- ชื่อจริง

- แก้ไขปัญหา

- การแก้ไข

- เที่ยวบิน

- ตาม

- สำหรับ

- พบ

- ฉ้อโกง

- ราคาเริ่มต้นที่

- สร้าง

- ได้รับ

- กำหนด

- Go

- ไป

- ดี

- รัฐบาล

- สับ

- มี

- ที่เกิดขึ้น

- ยาก

- ฮาร์ดแวร์

- มี

- มี

- ส่วนหัว

- พาดหัว

- ได้ยิน

- ความสูง

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ตี

- หลุม

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- ที่ http

- HTTPS

- ร้อย

- การล่าสัตว์

- ระบุ

- เอกลักษณ์

- if

- การดำเนินการ

- โดยนัย

- in

- รวมทั้ง

- ตัวบ่งชี้

- บุคคล

- แรกเริ่ม

- ภายใน

- ติดตั้ง

- ตัวอย่าง

- แทน

- ตั้งใจว่า

- ปฏิสัมพันธ์

- ปฏิสัมพันธ์

- เชื่อมต่อถึงกัน

- อินเทอร์เน็ต

- เข้าไป

- การสอบสวน

- ร่วมมือ

- แดกดัน

- ทุนที่ออก

- ปัญหา

- IT

- ITS

- ตัวเอง

- การเดินทาง

- jpg

- เพียงแค่

- เก็บ

- คีย์

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ภาษา

- ใหญ่

- ชื่อสกุล

- ชั้น

- น้อยที่สุด

- ทิ้ง

- การออกจาก

- นำ

- ซ้าย

- ช่วยให้

- กดไลก์

- น่าจะ

- รายการ

- การเข้าสู่ระบบ

- เข้าสู่ระบบ

- ระยะยาว

- ดู

- ที่ต้องการหา

- ทางหนี

- ทำ

- ส่วนใหญ่

- ทำ

- ทำให้

- มัลแวร์

- จัดการ

- การจัดการ

- หลาย

- ขอบ

- ความกว้างสูงสุด

- อาจ..

- ความหมาย

- วิธี

- หมายความว่า

- มาตรการ

- แค่

- ไมโครซอฟท์

- อาจ

- การทำเหรียญ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- ต้อง

- ชื่อ

- คือ

- ธรรมชาติ

- จำเป็นต้อง

- ต้อง

- ความต้องการ

- เครือข่าย

- การรับส่งข้อมูลเครือข่าย

- เครือข่าย

- เครือข่ายและบริการ

- แต่

- ข่าว

- ไม่

- ปกติ

- หมายเหตุ / รายละเอียดเพิ่มเติม

- ตอนนี้

- จำนวน

- ชัดเจน

- of

- ปิด

- การเสนอ

- มักจะ

- on

- ครั้งเดียว

- ONE

- คน

- ออนไลน์

- เพียง

- การดำเนินการ

- or

- องค์กร

- องค์กร

- แต่เดิม

- อื่นๆ

- มิฉะนั้น

- ของเรา

- ออก

- Outlook

- เกิน

- ของตนเอง

- หน้า

- ส่วนหนึ่ง

- ส่วน

- ส่ง

- ผ่าน

- หนังสือเดินทาง

- รหัสผ่าน

- อดีต

- ปะ

- แพทช์

- แบบแผน

- พอล

- คน

- ส่วนบุคคล

- สถานที่

- การวางแผน

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- น่าเชื่อถือ

- กรุณา

- จุด

- ตำแหน่ง

- โพสต์

- ที่อาจเกิดขึ้น

- การปฏิบัติ

- เตรียม

- นำเสนอ

- การป้องกัน

- ก่อนหน้านี้

- ส่วนตัว

- คีย์ส่วนตัว

- การสอบสวน

- ปัญหา

- ปัญหาที่เกิดขึ้น

- กระบวนการ

- ก่อ

- โครงการ

- โปรแกรมเมอร์

- การป้องกัน

- พิสูจน์แล้วว่า

- สาธารณะ

- คลาวด์สาธารณะ

- การตีพิมพ์

- ใจเร่งเร้า

- ใส่

- คุณภาพ

- หุ้น

- ค่อนข้าง

- ต้นน้ำ

- ผู้อ่าน

- จริงๆ

- รับ

- สีแดง

- เรียกว่า

- สม่ำเสมอ

- ที่เกี่ยวข้อง

- ญาติ

- น่าเชื่อถือ

- รายงาน

- มีชื่อเสียง

- การร้องขอ

- ต้องการ

- จำเป็นต้องใช้

- ต้อง

- เคารพ

- เปิดเผย

- ย้อนกลับ

- ขวา

- รีบเร่ง

- s

- เดียวกัน

- เห็น

- ขอบเขต

- ฤดู

- ที่สอง

- ลับ

- ปลอดภัย

- อย่างปลอดภัย

- ความปลอดภัย

- มาตรการรักษาความปลอดภัย

- เห็น

- ดูเหมือน

- ดูเหมือน

- การแบ่งส่วน

- ส่ง

- ส่ง

- ส่ง

- แยก

- บริการ

- บริการ

- เซสชั่น

- Share

- สั้น

- ระยะสั้น

- น่า

- แสดงให้เห็นว่า

- การแสดง

- ด้าน

- ลงชื่อ

- ลงนาม

- การลงชื่อ

- สัญญาณ

- เดียว

- เว็บไซต์

- สมาร์ท

- สอดแนม

- So

- ซอฟต์แวร์

- ของแข็ง

- บาง

- บางคน

- ในไม่ช้า

- การพูด

- โดยเฉพาะ

- แยก

- สแตนด์อโลน

- มาตรฐาน

- เริ่มต้น

- สถานะ

- ที่ถูกขโมย

- หยุด

- พายุ

- เสถียร

- อย่างเช่น

- แนะนำ

- ชี้ให้เห็นถึง

- เหมาะสม

- ควร

- แน่ใจ

- SVG

- ระบบ

- ระบบ

- เอา

- คุย

- ทีม

- ทีม

- เทคนิค

- บอก

- ชั่วคราว

- เมตริกซ์

- ทดสอบ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ทฤษฎี

- ที่นั่น

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- คิด

- นี้

- เหล่านั้น

- แต่?

- พัน

- การคุกคาม

- สาม

- เวลา

- TLS

- ไปยัง

- โทเค็น

- ราชสกุล

- ด้านบน

- รวม

- ลู่

- การจราจร

- การเปลี่ยนแปลง

- โปร่งใส

- การเดินทาง

- พยายาม

- ทริกเกอร์

- จริง

- ลอง

- กลับ

- สอง

- เป็นปกติ

- ในที่สุด

- ภายใต้

- พื้นฐาน

- เป็นเอกลักษณ์

- ปลดล็อก

- จนกระทั่ง

- บันทึก

- การปรับปรุง

- เมื่อ

- กลับหัวกลับหาง

- URL

- us

- รัฐบาลเรา

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- การใช้

- กว้างใหญ่

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- จำเป็น

- ช่องโหว่

- บกพร่อง

- คือ

- ทาง..

- we

- เว็บ

- สัปดาห์

- ดี

- โด่งดัง

- คือ

- อะไร

- เมื่อ

- ที่

- WHO

- ทำไม

- ป่า

- จะ

- หน้าต่าง

- WISE

- กับ

- ไม่มี

- คำ

- คำ

- งาน

- การทำงาน

- กังวล

- จะ

- เขียน

- เขียนโค้ด

- ผิด

- ปี

- ยัง

- เธอ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล