เมื่อประมาณเดือนที่แล้วเราได้เขียนเกี่ยวกับก การแจ้งเตือนการละเมิดข้อมูล ออกโดยผู้ผลิตเมนบอร์ดรายใหญ่ MSI

บริษัท กล่าวว่า:

MSI เพิ่งประสบกับการโจมตีทางไซเบอร์ในส่วนของระบบข้อมูล […] ขณะนี้ระบบที่ได้รับผลกระทบได้ทยอยกลับมาใช้งานได้ตามปกติแล้ว โดยไม่มีผลกระทบอย่างมีนัยสำคัญต่อธุรกิจการเงิน […] MSI แนะนำให้ผู้ใช้รับการอัพเดตเฟิร์มแวร์/BIOS จากเว็บไซต์อย่างเป็นทางการเท่านั้น และห้ามใช้ไฟล์จากแหล่งอื่นนอกเหนือจากเว็บไซต์อย่างเป็นทางการ

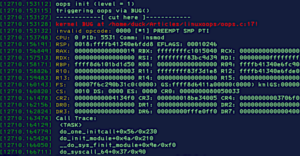

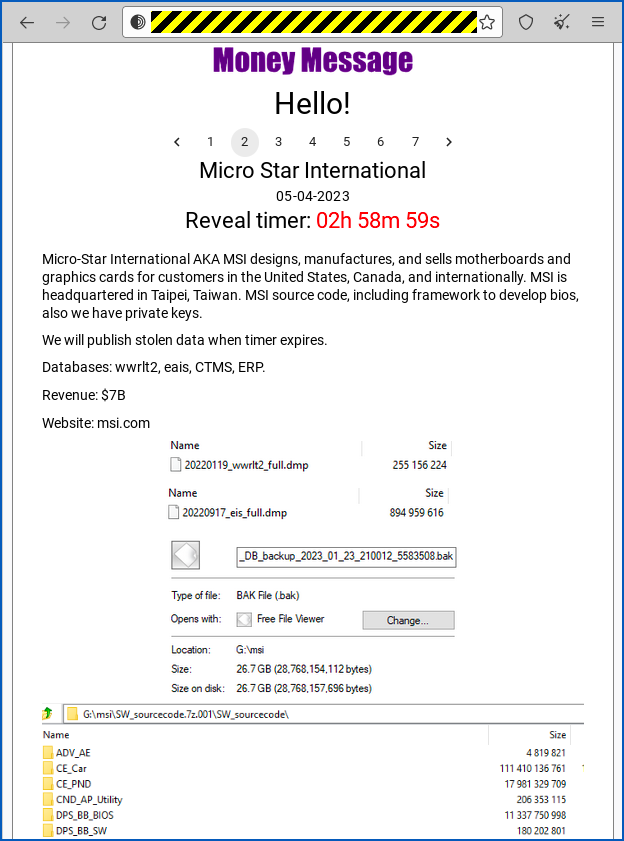

ความผิดพลาดของบริษัทเกิดขึ้นสองวันหลังจากแก๊งกรรโชกทางไซเบอร์ที่ใช้ชื่อว่า Money Message อ้างว่าได้ขโมยซอร์สโค้ดของ MSI, เครื่องมือพัฒนา BIOS และคีย์ส่วนตัว

ในขณะนั้น อาชญากรยังอยู่ในโหมดนับถอยหลังและอ้างว่าพวกเขาจะทำ “เผยแพร่ข้อมูลที่ถูกขโมยเมื่อหมดเวลา”:

นาฬิกาหยุด

“ตัวจับเวลาการเปิดเผย” ในภาพหน้าจอด้านบนหมดอายุในวันที่ 2023-04-07 เมื่อเดือนที่แล้ว แต่ไซต์ Money Message บนเว็บมืดนั้นไม่เปลี่ยนแปลงตั้งแต่โพสต์เริ่มต้นของแก๊ง:

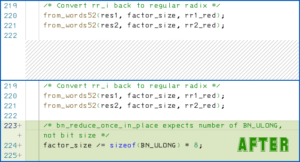

อย่างไรก็ตาม นักวิจัยจากบริษัทวิจัยช่องโหว่ Binarly อ้างว่าไม่เพียงแต่ได้รับข้อมูลที่ถูกขโมยจากการละเมิดเท่านั้น แต่ยังค้นหาคีย์ crpyotgraphic ที่ฝังอยู่ในนั้นด้วย และพบกับการโจมตีจำนวนมาก

จนถึงขณะนี้ Binary กำลังอ้างสิทธิ์อยู่ Github และ Twitter เพื่อดึงคีย์การลงนามจำนวนมากจากข้อมูลที่อยู่ในความครอบครอง รวมถึงสิ่งที่อธิบาย [2023-05-09T14:00Z] เป็น:

- 1 คีย์ Intel OEM เห็นได้ชัดว่าสามารถใช้ปุ่มนี้เพื่อควบคุมการดีบักเฟิร์มแวร์บนเมนบอร์ด 11 ตัวที่แตกต่างกัน

- 27 ปุ่มเซ็นชื่อรูปภาพ Binarly อ้างว่าคีย์เหล่านี้สามารถใช้เพื่อลงนามการอัปเดตเฟิร์มแวร์สำหรับเมนบอร์ด MSI ที่แตกต่างกัน 57 รายการ

- 4 ปุ่ม Intel Boot Guard คีย์ที่รั่วไหลเหล่านี้ดูเหมือนจะควบคุมการตรวจสอบรันไทม์ของรหัสเฟิร์มแวร์สำหรับเมนบอร์ด MSI ที่แตกต่างกัน 116 ตัว

การป้องกัน BIOS บนฮาร์ดแวร์

อ้างอิงจาก Intel's เอกสารของตัวเองเมนบอร์ดสมัยใหม่ที่ใช้ Intel สามารถได้รับการปกป้องด้วยความปลอดภัยในการเข้ารหัสหลายชั้น

มาก่อน การ์ดไบออสซึ่งอนุญาตเฉพาะรหัสที่เซ็นชื่อด้วยคีย์เข้ารหัสที่ผู้ผลิตระบุเท่านั้นจึงจะมีสิทธิ์เขียนไปยังหน่วยความจำแฟลชที่ใช้จัดเก็บสิ่งที่เรียกว่า บล็อกการบูตเริ่มต้นหรือ IBB

ตามชื่อที่แนะนำ IBB เป็นส่วนประกอบแรกของรหัสเริ่มต้นของผู้จำหน่ายมาเธอร์บอร์ด

การโค่นล้มจะทำให้ผู้โจมตีสามารถควบคุมคอมพิวเตอร์ที่ติดไวรัสได้ ไม่เพียงแต่ในระดับที่ต่ำกว่าระบบปฏิบัติการใดๆ ที่โหลดในภายหลังเท่านั้น แต่ยังต่ำกว่าระดับของยูทิลิตี้เฟิร์มแวร์ใดๆ ที่ติดตั้งใน EFI อย่างเป็นทางการด้วย (อินเทอร์เฟซเฟิร์มแวร์เพิ่มเติม) ดิสก์พาร์ติชัน แม้ว่าพาร์ติชันนั้นจะได้รับการปกป้องโดยระบบลายเซ็นดิจิทัล Secure Boot ของเฟิร์มแวร์เอง

หลังจาก BIOS Guard มา บูทการ์ดซึ่งจะตรวจสอบโค้ดที่โหลดจาก IBB

แนวคิดนี้ดูเหมือนว่าแม้ว่า BIOS Guard จะป้องกันการอัปเดตเฟิร์มแวร์ที่ไม่เป็นทางการจากการแฟลชตั้งแต่แรก โดยปฏิเสธการเข้าถึงการเขียนเครื่องมืออัปเดตเฟิร์มแวร์ปลอม...

…ไม่สามารถบอกได้ว่าเฟิร์มแวร์ “อย่างเป็นทางการ” ที่ลงนามโดยผู้จำหน่ายมาเธอร์บอร์ดนั้นไม่น่าเชื่อถือเนื่องจากคีย์การเซ็นชื่ออิมเมจของเฟิร์มแวร์รั่วไหล

นั่นเป็นจุดที่ Boot Guard ก้าวเข้ามา โดยมอบการรับรองระดับที่สองที่มีเป้าหมายเพื่อตรวจจับ ณ รันไทม์ระหว่างการบู๊ตทุกครั้ง ว่าระบบกำลังเรียกใช้เฟิร์มแวร์ที่ไม่ได้รับการอนุมัติสำหรับเมนบอร์ดของคุณ

ที่เก็บคีย์แบบเขียนครั้งเดียว

เพื่อเพิ่มระดับการตรวจสอบการเข้ารหัสโดยทั้ง BIOS Guard และ Boot Guard และเพื่อเชื่อมโยงกระบวนการกับมาเธอร์บอร์ดหรือตระกูลมาเธอร์บอร์ดที่เฉพาะเจาะจง คีย์การเข้ารหัสที่ใช้จะไม่ถูกจัดเก็บไว้ในหน่วยความจำแฟลชแบบเขียนซ้ำได้

พวกเขารอดแล้วหรือ เป่าในศัพท์แสง ลงในหน่วยความจำแบบเขียนครั้งเดียวที่ฝังอยู่บนเมนบอร์ด

คำ เป่า เกิดขึ้นจากความจริงที่ว่าวงจรจัดเก็บข้อมูลถูกสร้างขึ้นเป็นชุดของ "สายเชื่อมต่อ" ระดับนาโนที่นำมาใช้เป็นฟิวส์ไฟฟ้าขนาดเล็ก

การเชื่อมต่อเหล่านั้นสามารถปล่อยให้เหมือนเดิมได้ ซึ่งหมายความว่าพวกเขาจะอ่านออกมาเป็นเลขฐานสอง 1 (หรือ 0 ขึ้นอยู่กับการตีความ) หรือ "ปลิว" หรืออีกนัยหนึ่งก็คือการหลอมรวมในการดัดแปลงเพียงครั้งเดียวที่พลิกการเชื่อมต่อเหล่านี้อย่างถาวร เป็นเลขฐานสอง 0 (หรือ 1 วินาที)

การทริกเกอร์กระบวนการเบิร์นบิตนั้นได้รับการป้องกันด้วยฟิวส์ ดังนั้นผู้จำหน่ายเมนบอร์ดจึงได้รับโอกาสเพียงครั้งเดียวในการตั้งค่าของสิ่งที่เรียกว่า ฟิวส์แบบตั้งโปรแกรมภาคสนามได้.

นั่นเป็นข่าวดี

เมื่อคีย์การตรวจสอบการเข้ารหัสของ BIOS Guard และ Boot Guard ถูกเขียนไปยังหน่วยความจำที่หลอมละลายได้ คีย์เหล่านั้นจะถูกล็อคตลอดไป และ ไม่สามารถล้มล้างได้.

แต่ข่าวร้ายที่ตามมาก็คือ หากคีย์ส่วนตัวที่สอดคล้องกับคีย์สาธารณะที่ปลอดภัยจนถึงที่สุดจักรวาลเหล่านี้เคยถูกบุกรุก คีย์สาธารณะที่เบิร์นอิน ไม่สามารถอัปเดตได้.

ในทำนองเดียวกัน คีย์ OEM ระดับการแก้ไขจุดบกพร่องดังที่กล่าวไว้ข้างต้น ช่วยให้ผู้จำหน่ายเมนบอร์ดมีวิธีในการควบคุมเฟิร์มแวร์เมื่อบูตเครื่อง รวมทั้งดูคำแนะนำทีละคำสั่ง ปรับแต่งพฤติกรรม สอดแนม และแก้ไขข้อมูล มันเก็บไว้ในความทรงจำและอื่น ๆ อีกมากมาย

อย่างที่คุณจินตนาการได้ การเข้าถึงและการควบคุมในลักษณะนี้ กระบวนการบูทเครื่องมีจุดประสงค์เพื่อช่วยให้นักพัฒนาได้รับรหัสที่ถูกต้องในห้องแล็บ ก่อนที่มันจะถูกเขียนลงในเมนบอร์ดที่จะส่งให้ลูกค้า

ของอินเทล เอกสาร แสดงรายการระดับการดีบักสามระดับ

สีเขียว หมายถึงการเข้าถึงการแก้ไขจุดบกพร่องที่อนุญาตสำหรับทุกคน ซึ่งไม่ควรเปิดเผยความลับระดับต่ำใดๆ หรือเพื่ออนุญาตให้มีการแก้ไขกระบวนการบูทอัพ

ส้ม หมายถึงการเข้าถึงการดีบักแบบอ่าน-เขียนแบบเต็มที่อนุญาตสำหรับบุคคลที่มีคีย์ส่วนตัวของผู้จำหน่ายที่เกี่ยวข้อง

สีแดง หมายถึงเหมือนกับสีส้ม แต่หมายถึงคีย์ส่วนตัวหลักที่เป็นของ Intel ที่สามารถปลดล็อกเมนบอร์ดของ vnedor ได้

ตามที่ Intel ค่อนข้างชัดเจนและตรงไปตรงมาระบุไว้ในเอกสาร:

สันนิษฐานว่าผู้ผลิตแพลตฟอร์มจะไม่แชร์คีย์การพิสูจน์ตัวตน [โหมดสีส้ม] กับดีบักเกอร์ชุดอื่นๆ

น่าเสียดายที่ Binarly อ้างว่าอาชญากรได้รั่วไหลของปุ่ม Orange Mode ที่สามารถเปิดใช้งานการดีบักเวลาบูตระดับต่ำบนเมนบอร์ด 11 ตัวที่จัดทำโดย HP, Lenovo, Star Labs, AOPEN และ CompuLab

ระวัง bootkit

การอ้างสิทธิ์ของ Binary ดูเหมือนจะแนะนำว่าด้วยคีย์การเซ็นชื่อเฟิร์มแวร์และคีย์การเซ็นชื่อ Boot Guard ผู้โจมตีอาจไม่เพียงแต่สามารถหลอกลวงคุณและเครื่องมืออัพเดตเฟิร์มแวร์ของคุณให้ติดตั้งสิ่งที่ดูเหมือนการอัพเดตเฟิร์มแวร์ของแท้ตั้งแต่แรกเท่านั้น...

…แต่ยังสามารถหลอกเมนบอร์ดที่ล็อคด้วยฮาร์ดแวร์ผ่านการป้องกัน Boot Guard เพื่อให้โหลดเฟิร์มแวร์อันธพาลนั้น แม้ว่าการอัปเดตจะแก้ไข Initial Boot Block เองก็ตาม

ในทำนองเดียวกัน ความสามารถในการบูทคอมพิวเตอร์ที่ถูกขโมยในโหมดการดีบักเฟิร์มแวร์อาจทำให้ผู้โจมตีสามารถเรียกใช้หรือฝังโค้ดปลอม ดึงข้อมูลลับ หรือควบคุมกระบวนการเริ่มต้นระดับต่ำเพื่อให้คอมพิวเตอร์ของเหยื่อไม่น่าเชื่อถือ ไม่ปลอดภัย และไม่ปลอดภัย สถานะ.

พูดง่ายๆ ว่าในทางทฤษฎีแล้ว อย่างน้อยคุณก็จบลงได้ไม่ใช่แค่ด้วย a rootkitแต่ bootkit.

A rootkitในศัพท์เฉพาะคือรหัสที่จัดการเคอร์เนลของระบบปฏิบัติการเพื่อป้องกันไม่ให้แม้แต่ระบบปฏิบัติการตรวจจับ รายงาน หรือป้องกันมัลแวร์บางประเภทในภายหลัง

รูทคิทบางตัวสามารถเปิดใช้งานได้หลังจากโหลดระบบปฏิบัติการแล้ว โดยทั่วไปโดยการใช้ประโยชน์จากช่องโหว่ระดับเคอร์เนลเพื่อทำการเปลี่ยนแปลงภายในโดยไม่ได้รับอนุญาตกับโค้ดของระบบปฏิบัติการเอง

รูทคิทอื่น ๆ หลีกเลี่ยงความต้องการช่องโหว่ด้านความปลอดภัยระดับเคอร์เนลโดยการล้มล้างส่วนหนึ่งของลำดับการเริ่มต้นระบบที่ใช้เฟิร์มแวร์ โดยมีจุดประสงค์เพื่อให้แบ็คดอร์ความปลอดภัยเปิดใช้งานก่อนที่ระบบปฏิบัติการจะเริ่มโหลด ดังนั้นจึงเป็นการประนีประนอมกับโค้ดพื้นฐานบางส่วนที่ปฏิบัติการ ความปลอดภัยของระบบขึ้นอยู่กับ

และ a bootkitพูดอย่างหลวม ๆ คือใช้วิธีนั้นต่อไปเพื่อให้แบ็คดอร์ระดับต่ำโหลดเร็วและตรวจไม่พบมากที่สุดเท่าที่จะเป็นไปได้ในกระบวนการบูทสแตรปของเฟิร์มแวร์บางทีก่อนที่คอมพิวเตอร์จะตรวจสอบและอ่านอะไรจากฮาร์ดดิสก์เลย

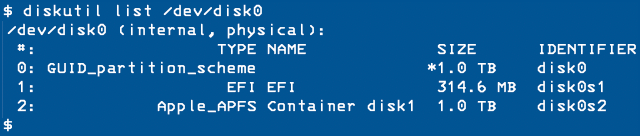

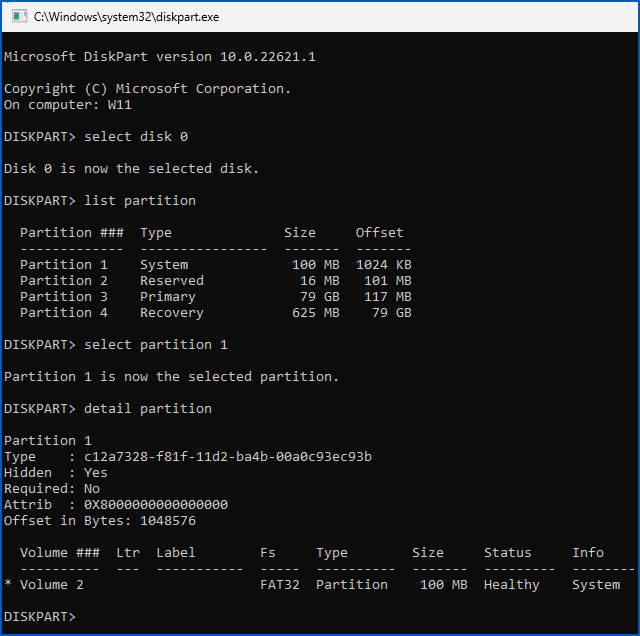

bootkit ลงที่ระดับนั้นหมายความว่าแม้แต่การล้างข้อมูลหรือเปลี่ยนฮาร์ดดิสก์ทั้งหมดของคุณ (รวมถึงสิ่งที่เรียกว่า พาร์ติชันระบบอินเตอร์เฟสเฟิร์มแวร์แบบขยายย่อว่า EFI หรือ ESP) ไม่เพียงพอต่อการฆ่าเชื้อในระบบ

พาร์ติชัน EFI มีป้ายกำกับตามนั้น

ชนิดภาพเขียน

c12a7...ec93b หมายถึงพาร์ติชัน EFIในการเปรียบเทียบ คุณอาจนึกถึงรูทคิทที่โหลดหลังจากระบบปฏิบัติการเป็นเหมือนการพยายามติดสินบนคณะลูกขุนเพื่อยกฟ้องจำเลยที่มีความผิดในการพิจารณาคดีทางอาญา (ความเสี่ยงของเหตุการณ์นี้เป็นสาเหตุหนึ่งที่ทำให้คณะลูกขุนมีสมาชิก 12, 15 คนหรือมากกว่านั้น)

รูทคิตที่โหลดช้าในกระบวนการเฟิร์มแวร์นั้นคล้ายกับการพยายามติดสินบนพนักงานอัยการหรือหัวหน้าผู้สืบสวนให้ทำงานที่ไม่ดี และอย่างน้อยก็ทิ้งช่องโหว่ไว้บางส่วนเพื่อให้ผู้กระทำผิดสามารถดิ้นได้

แต่บูทคิทก็เหมือนกับการให้ฝ่ายนิติบัญญัติยกเลิกกฎหมายที่จำเลยถูกตั้งข้อหา ดังนั้นคดีนี้ไม่ว่าจะรวบรวมและนำเสนอหลักฐานอย่างระมัดระวังแค่ไหนก็ไม่สามารถดำเนินการต่อได้เลย

จะทำอย่างไร?

คีย์สาธารณะ Boot Guard เมื่อฝังลงในเมนบอร์ดของคุณแล้ว จะไม่สามารถอัปเดตได้ ดังนั้นหากคีย์ส่วนตัวที่เกี่ยวข้องถูกบุกรุก คุณจะไม่สามารถทำอะไรเพื่อแก้ไขปัญหาได้

คีย์การเซ็นชื่อเฟิร์มแวร์ที่ถูกบุกรุกสามารถเลิกใช้และเปลี่ยนใหม่ได้ ซึ่งทำให้โปรแกรมดาวน์โหลดเฟิร์มแวร์และเครื่องมืออัปเดตมีโอกาสเตือนคุณในอนาคตเกี่ยวกับเฟิร์มแวร์ที่เซ็นชื่อด้วยคีย์ที่ไม่น่าเชื่อถือในขณะนี้ แต่การดำเนินการนี้ไม่ได้ป้องกันคีย์การเซ็นชื่อที่ถูกขโมยที่ใช้งานอยู่ .

การทำกุญแจหายก็เหมือนกับการทำกุญแจมาสเตอร์คีย์หายในทุกชั้นและทุกห้องในอาคารสำนักงาน

ทุกครั้งที่คุณเปลี่ยนหนึ่งในแม่กุญแจที่ถูกบุกรุก คุณได้ลดประโยชน์ของกุญแจที่ถูกขโมยไป แต่เว้นแต่และจนกว่าคุณจะเปลี่ยนแม่กุญแจทุก ๆ ตัว แสดงว่าคุณยังไม่ได้แก้ปัญหาด้านความปลอดภัยอย่างถูกต้อง

แต่ถ้าคุณเปลี่ยนกุญแจทุกบานในอาคารทันทีในชั่วข้ามคืน คุณจะล็อกทุกคนไว้ ดังนั้นคุณจึงไม่สามารถปล่อยให้ผู้เช่าและพนักงานใช้สำนักงานของตนต่อไปในช่วงระยะเวลาผ่อนผันซึ่งพวกเขาสามารถเปลี่ยนกุญแจเก่าได้ สำหรับคนใหม่

ทางออกที่ดีที่สุดของคุณในกรณีนี้คือยึดตามคำแนะนำดั้งเดิมของ MSI:

[O] รับการอัปเดตเฟิร์มแวร์/BIOS จากเว็บไซต์ทางการของ [MSI] เท่านั้น และ [อย่า] ใช้ไฟล์จากแหล่งอื่นนอกเหนือจากเว็บไซต์อย่างเป็นทางการ

น่าเสียดายที่คำแนะนำนั้นอาจใช้คำที่ไม่เป็นประโยชน์ทั้งหมดห้าคำและเครื่องหมายอัศเจรีย์

ระวังให้ดี!

ปรับปรุง บริษัทประชาสัมพันธ์ของ Intel ส่งอีเมลมาหาเราเพื่อแจ้งว่าบริษัท “รับทราบรายงานเหล่านี้และสืบสวนอย่างแข็งขัน” พวกเขายังขอให้เราชี้ให้เห็นว่า “คีย์ Intel Boot Guard OEM สร้างขึ้นโดยผู้ผลิตระบบ [ดังนั้น] คีย์เหล่านี้จึงไม่ใช่คีย์การลงนามของ Intel" OEM ย่อมาจาก ผู้ผลิตอุปกรณ์ดั้งเดิมเป็นคำที่สับสนเล็กน้อยแต่ใช้กันมานาน ซึ่งไม่ได้หมายถึงซัพพลายเออร์หรือซัพพลายเออร์ของส่วนประกอบแต่ละรายการที่มีอยู่ในผลิตภัณฑ์ แต่หมายถึงผู้ขายที่ผลิตระบบทั้งหมด ตัวอย่างเช่น เมื่อคุณซื้อสิ่งที่คุณอาจเรียกว่า "มาเธอร์บอร์ด Intel" จาก MSI MSI คือ OEM ในขณะที่ Intel เป็นซัพพลายเออร์ของชิปประมวลผลและบางทีอาจเป็นส่วนประกอบชิปเซ็ตอื่นๆ ซึ่งเป็นหัวใจสำคัญของผลิตภัณฑ์สำเร็จรูป (หากเมนบอร์ดของคุณเป็นสายล็อคจักรยาน Intel จะทำการล็อคให้ แต่ OEM จะเชื่อมสาย หุ้มผลิตภัณฑ์ด้วยการเคลือบป้องกัน และเลือกหมายเลขสำหรับชุดค่าผสม) [2023-05 -09T22:45Z]

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ซื้อและขายหุ้นในบริษัท PRE-IPO ด้วย PREIPO® เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/05/09/low-level-motherboard-security-keys-leaked-in-msi-breach-claim-researchers/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 11

- 116

- 12

- ลด 15%

- 50

- 70

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- แน่นอน

- เข้า

- ตาม

- อย่างกระตือรือร้น

- คำแนะนำ

- หลังจาก

- มาแล้ว

- การเล็ง

- จุดมุ่งหมาย

- ทั้งหมด

- อนุญาต

- การอนุญาต

- ช่วยให้

- ด้วย

- แม้ว่า

- an

- และ

- ใด

- ทุกคน

- สิ่งใด

- เข้าใกล้

- ได้รับการอนุมัติ

- เป็น

- AS

- สันนิษฐาน

- At

- การยืนยันตัวตน

- ผู้เขียน

- รถยนต์

- ทราบ

- ประตูหลัง

- background-image

- ไม่ดี

- BE

- รับ

- ก่อน

- กำลัง

- ด้านล่าง

- ที่ดีที่สุด

- เดิมพัน

- บิต

- ปิดกั้น

- บูต

- ชายแดน

- ทั้งสอง

- ด้านล่าง

- ช่องโหว่

- การก่อสร้าง

- สร้าง

- ย่าง

- ธุรกิจ

- แต่

- ซื้อ

- by

- สายเคเบิล

- มา

- CAN

- ระมัดระวัง

- รอบคอบ

- กรณี

- ศูนย์

- บาง

- โอกาส

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเรียกเก็บเงิน

- หัวหน้า

- ชิป

- ชิปเซ็ต

- เลือก

- ข้อเรียกร้อง

- อ้างว่า

- อ้าง

- การเรียกร้อง

- อย่างใกล้ชิด

- รหัส

- สี

- การผสมผสาน

- อย่างไร

- มา

- บริษัท

- บริษัท

- สมบูรณ์

- ส่วนประกอบ

- ส่วนประกอบ

- ที่ถูกบุกรุก

- ประนีประนอม

- คอมพิวเตอร์

- ทำให้เกิดความสับสน

- การเชื่อมต่อ

- ควบคุม

- แก้ไข

- ตรงกัน

- ได้

- หลักสูตร

- หน้าปก

- ปกคลุม

- ความผิดทางอาญา

- อาชญากร

- Crooks

- การเข้ารหัสลับ

- ขณะนี้

- ลูกค้า

- cyberattack

- การกรรโชกทางอินเทอร์เน็ต

- มืด

- Dark Web

- ข้อมูล

- วัน

- ทั้งนี้ขึ้นอยู่กับ

- นักพัฒนา

- พัฒนาการ

- เครื่องมือในการพัฒนา

- ต่าง

- ดิจิตอล

- ฆ่าเชื้อ

- แสดง

- do

- เอกสาร

- ไม่

- ลง

- สอง

- ในระหว่าง

- ก่อน

- ที่ฝัง

- ทำให้สามารถ

- ปลาย

- พอ

- ทั้งหมด

- อย่างสิ้นเชิง

- อุปกรณ์

- แม้

- เคย

- ทุกๆ

- ทุกคน

- หลักฐาน

- วิเคราะห์

- ตัวอย่าง

- สารสกัด

- ความจริง

- ครอบครัว

- ไกล

- ไฟล์

- ทางการเงิน

- ชื่อจริง

- แฟลช

- พลิก

- ชั้น

- สำหรับ

- ตลอดไป

- ราคาเริ่มต้นที่

- เต็ม

- ต่อไป

- อนาคต

- แก๊ง

- สร้าง

- แท้

- ได้รับ

- ได้รับ

- ให้

- จะช่วยให้

- Go

- ไป

- ดี

- ค่อยๆ

- ยาม

- ผิด

- สิ่งที่เกิดขึ้น

- ยาก

- มี

- หัวใจสำคัญ

- ความสูง

- ช่วย

- เป็นประโยชน์

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ฮิต

- ถือ

- โฮลดิ้ง

- รู

- ชั่วโมง

- โฉบ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HP

- HTML

- HTTPS

- ความคิด

- if

- ภาพ

- ภาพ

- ทันที

- ส่งผลกระทบ

- การดำเนินการ

- in

- ในอื่น ๆ

- รวมทั้ง

- เป็นรายบุคคล

- ข้อมูล

- ระบบสารสนเทศ

- แรกเริ่ม

- ไม่ปลอดภัย

- การติดตั้ง

- อินเทล

- อินเตอร์เฟซ

- ภายใน

- เข้าไป

- ทุนที่ออก

- IT

- ITS

- ตัวเอง

- ศัพท์แสง

- การสัมภาษณ์

- เพียงแค่

- เก็บ

- คีย์

- กุญแจ

- ห้องปฏิบัติการ

- ห้องปฏิบัติการ

- ปลาย

- ต่อมา

- กฏหมาย

- ชั้น

- น้อยที่สุด

- ทิ้ง

- ซ้าย

- สภานิติบัญญัติ

- เลอโนโว

- ชั้น

- ระดับ

- กดไลก์

- รายการ

- ชีวิต

- โหลด

- โหลด

- ล็อค

- ล็อค

- LOOKS

- ช่องโหว่

- แพ้

- Mac

- ทำ

- สำคัญ

- ทำ

- มัลแวร์

- ผลิต

- ผู้ผลิต

- ขอบ

- เจ้านาย

- เรื่อง

- ความกว้างสูงสุด

- การไฟฟ้านครหลวง

- วิธี

- สมาชิก

- หน่วยความจำ

- กล่าวถึง

- ข่าวสาร

- อาจ

- โหมด

- ทันสมัย

- การแก้ไข

- เงิน

- เดือน

- ข้อมูลเพิ่มเติม

- MSI

- มาก

- หลาย

- ชื่อ

- จำเป็นต้อง

- ไม่เคย

- ใหม่

- ข่าว

- ไม่

- ปกติ

- ไม่มีอะไร

- ตอนนี้

- ตัวเลข

- มากมาย

- ได้รับ

- of

- Office

- สำนักงาน

- เป็นทางการ

- เว็บไซต์อย่างเป็นทางการ

- เก่า

- on

- ครั้งเดียว

- ONE

- คน

- เพียง

- การดำเนินงาน

- ระบบปฏิบัติการ

- การดำเนินการ

- or

- ส้ม

- ใบสั่ง

- เป็นต้นฉบับ

- อื่นๆ

- มิฉะนั้น

- ออก

- เกิน

- ค้างคืน

- ของตนเอง

- ส่วนหนึ่ง

- ส่วน

- แพทช์

- พอล

- รูปแบบไฟล์ PDF

- บางที

- ระยะเวลา

- อย่างถาวร

- กายภาพ

- สถานที่

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- ตำแหน่ง

- สมบัติ

- เป็นไปได้

- โพสต์

- ที่อาจเกิดขึ้น

- pr

- นำเสนอ

- ป้องกัน

- การป้องกัน

- ส่วนตัว

- คีย์ส่วนตัว

- คีย์ส่วนตัว

- อาจ

- ปัญหา

- กระบวนการ

- หน่วยประมวลผล

- ผลิตภัณฑ์

- อย่างถูกต้อง

- การป้องกัน

- การป้องกัน

- ป้องกัน

- ให้

- ให้

- การให้

- สาธารณะ

- กุญแจสาธารณะ

- ใส่

- ค่อนข้าง

- อ่าน

- เหตุผล

- เมื่อเร็ว ๆ นี้

- ลดลง

- หมายถึง

- แทนที่

- แทนที่

- การรายงาน

- รายงาน

- การวิจัย

- นักวิจัย

- ความเสี่ยง

- วิ่ง

- วิ่ง

- ความปลอดภัย

- กล่าวว่า

- เดียวกัน

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- ดูเหมือน

- ดูเหมือนว่า

- ลำดับ

- ชุด

- ชุด

- การติดตั้ง

- Share

- สั้น

- น่า

- ลงชื่อ

- ลงนาม

- สำคัญ

- การลงชื่อ

- ตั้งแต่

- เดียว

- เว็บไซต์

- So

- ของแข็ง

- บาง

- บางคน

- แหล่ง

- รหัสแหล่งที่มา

- แหล่งที่มา

- การพูด

- โดยเฉพาะ

- การสอดแนม

- ดาว

- เริ่มต้น

- การเริ่มต้น

- สถานะ

- สหรัฐอเมริกา

- ขั้นตอน

- ติด

- ยังคง

- ที่ถูกขโมย

- การเก็บรักษา

- จัดเก็บ

- เก็บไว้

- เสริมสร้าง

- แนะนำ

- ชี้ให้เห็นถึง

- ชุด

- ที่จัดมา

- ซัพพลายเออร์

- ควร

- SVG

- แลกเปลี่ยน

- ระบบ

- ระบบ

- เอา

- ใช้เวลา

- บอก

- กว่า

- ที่

- พื้นที่

- ก้าวสู่อนาคต

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ที่นั่น

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- นี้

- สาม

- ตลอด

- ผูก

- เวลา

- ไปยัง

- เครื่องมือ

- ด้านบน

- การเปลี่ยนแปลง

- โปร่งใส

- การทดลอง

- ที่เชื่อถือ

- tweaking

- สอง

- ชนิด

- เป็นปกติ

- ภายใต้

- พื้นฐาน

- ปลดล็อก

- จนกระทั่ง

- บันทึก

- ให้กับคุณ

- การปรับปรุง

- การปรับปรุง

- ขอเรียกร้องให้

- URL

- us

- ใช้

- มือสอง

- ผู้ใช้

- การใช้

- ยูทิลิตี้

- ความคุ้มค่า

- ผู้ขาย

- การตรวจสอบ

- มาก

- ผ่านทาง

- ความอ่อนแอ

- คำเตือน

- คือ

- ชม

- ทาง..

- we

- เว็บ

- Website

- คือ

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- WHO

- ทำไม

- จะ

- หน้าต่าง

- หน้าต่าง 11

- เช็ด

- กับ

- คำ

- คำ

- แรงงาน

- จะ

- จะให้

- เขียน

- เขียน

- เธอ

- ของคุณ

- ลมทะเล