ESET ได้ร่วมมือกับ Federal Police of Brazil ในความพยายามที่จะขัดขวางบ็อตเน็ต Grandoreiro ESET มีส่วนร่วมในโครงการโดยจัดให้มีการวิเคราะห์ทางเทคนิค ข้อมูลทางสถิติ และชื่อโดเมนเซิร์ฟเวอร์คำสั่งและการควบคุม (C&C) และที่อยู่ IP ที่รู้จัก เนื่องจากข้อบกพร่องด้านการออกแบบในโปรโตคอลเครือข่ายของ Grandoreiro นักวิจัยของ ESET จึงสามารถเห็นภาพรวมของเหยื่อได้

ระบบอัตโนมัติของ ESET ได้ประมวลผลตัวอย่าง Grandoreiro นับหมื่นตัวอย่าง อัลกอริธึมการสร้างโดเมน (DGA) ที่มัลแวร์ใช้ตั้งแต่ประมาณเดือนตุลาคม 2020 จะสร้างโดเมนหลักหนึ่งโดเมนและอาจมีโดเมนที่ไม่ปลอดภัยหลายโดเมนต่อวัน DGA เป็นวิธีเดียวที่ Grandoreiro รู้วิธีรายงานไปยังเซิร์ฟเวอร์ C&C นอกจากวันที่ปัจจุบันแล้ว DGA ยังยอมรับการกำหนดค่าแบบคงที่ด้วยเช่นกัน เราได้สังเกตการกำหนดค่าดังกล่าว 105 รายการในขณะที่เขียนบทความนี้

ผู้ให้บริการของ Grandoreiro ได้ละเมิดผู้ให้บริการคลาวด์ เช่น Azure และ AWS เพื่อโฮสต์โครงสร้างพื้นฐานเครือข่ายของตน นักวิจัยของ ESET ให้ข้อมูลที่สำคัญในการระบุบัญชีที่รับผิดชอบในการตั้งค่าเซิร์ฟเวอร์เหล่านี้ การสอบสวนเพิ่มเติมที่ดำเนินการโดยตำรวจสหพันธรัฐบราซิลนำไปสู่การ บัตรประจำตัวและการจับกุม ของบุคคลที่ควบคุมเซิร์ฟเวอร์เหล่านี้ ในบล็อกโพสต์นี้ เราจะมาดูวิธีที่เราได้รับข้อมูลเพื่อช่วยหน่วยงานบังคับใช้กฎหมายในการดำเนินการขัดขวางนี้

พื้นหลัง

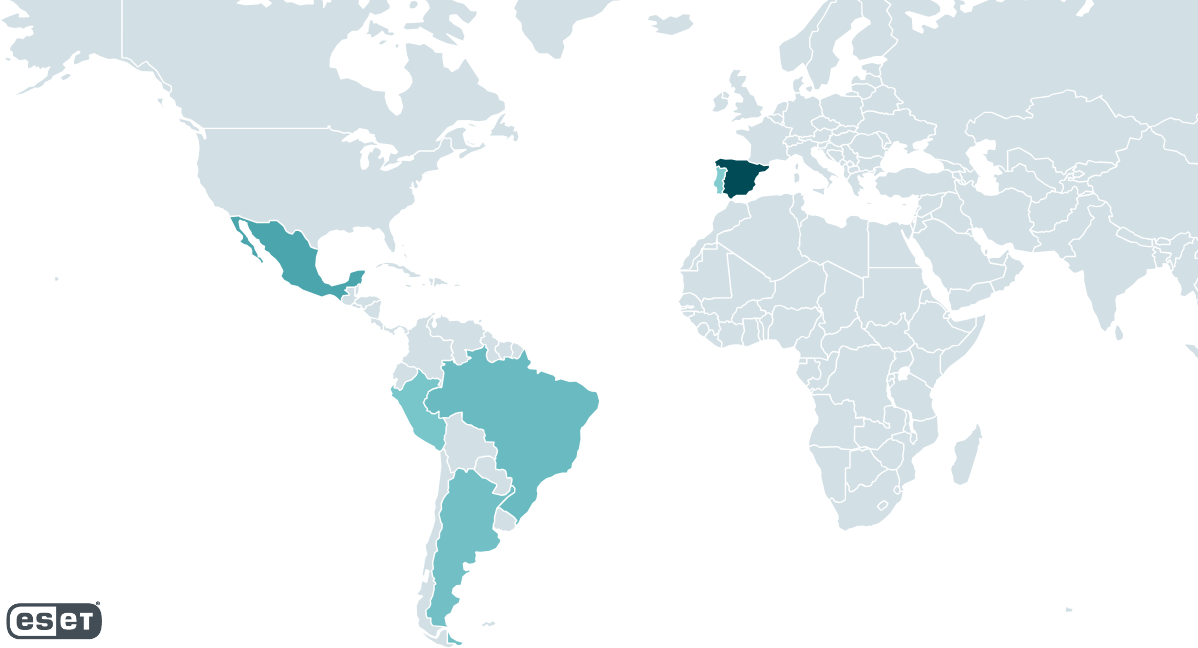

กรานโดเรโร เป็นหนึ่งในหลาย ๆ โทรจันการธนาคารในละตินอเมริกา. มีการใช้งานมาตั้งแต่อย่างน้อยปี 2017 และนักวิจัยของ ESET ได้ติดตามอย่างใกล้ชิดนับตั้งแต่นั้นเป็นต้นมา Grandoreiro กำหนดเป้าหมายไปที่บราซิลและเม็กซิโก และตั้งแต่ปี 2019 ที่สเปนด้วย (ดูรูปที่ 1) แม้ว่าสเปนจะเป็นประเทศที่เป็นเป้าหมายมากที่สุดระหว่างปี 2020 ถึง 2022 แต่ในปี 2023 เราสังเกตเห็นการเปลี่ยนโฟกัสไปที่เม็กซิโกและอาร์เจนตินาอย่างชัดเจน โดยประเทศหลังนี้ถือเป็นประเทศใหม่สำหรับ Grandoreiro

ในด้านการใช้งาน Grandoreiro ไม่มีการเปลี่ยนแปลงมากนักนับตั้งแต่ครั้งล่าสุด โพสต์บล็อกในปี 2020. เรานำเสนอภาพรวมโดยย่อของมัลแวร์ในส่วนนี้ และเจาะลึกการเปลี่ยนแปลงเล็กๆ น้อยๆ ซึ่งส่วนใหญ่เป็นตรรกะ DGA ใหม่ในภายหลัง

เมื่อโทรจันธนาคารในละตินอเมริกาเจาะระบบเครื่องได้สำเร็จ โดยปกติจะออกคำขอ HTTP GET ไปยังเซิร์ฟเวอร์ระยะไกล โดยส่งข้อมูลพื้นฐานบางอย่างเกี่ยวกับเครื่องที่ถูกบุกรุก แม้ว่ารุ่น Grandoreiro รุ่นเก่าจะใช้ฟีเจอร์นี้ แต่เมื่อเวลาผ่านไป นักพัฒนาก็ตัดสินใจที่จะทิ้งมันไป

Grandoreiro จะตรวจสอบหน้าต่างเบื้องหน้าเป็นระยะๆ เพื่อค้นหาหน้าต่างที่เป็นของกระบวนการของเว็บเบราว์เซอร์ เมื่อพบหน้าต่างดังกล่าวและชื่อตรงกับสตริงใดๆ จากรายการสตริงที่เกี่ยวข้องกับธนาคารแบบฮาร์ดโค้ด จากนั้นมัลแวร์จะเริ่มการสื่อสารกับเซิร์ฟเวอร์ C&C โดยส่งคำขออย่างน้อยหนึ่งครั้งต่อวินาทีจนกว่าจะยุติลง

ผู้ปฏิบัติงานจะต้องโต้ตอบด้วยตนเองกับเครื่องที่ถูกบุกรุกเพื่อขโมยเงินของเหยื่อ มัลแวร์ช่วยให้:

- ปิดกั้นหน้าจอของเหยื่อ

- บันทึกการกดแป้นพิมพ์

- จำลองกิจกรรมของเมาส์และคีย์บอร์ด

- การแชร์หน้าจอของเหยื่อ และ

- แสดงหน้าต่างป๊อปอัปปลอม

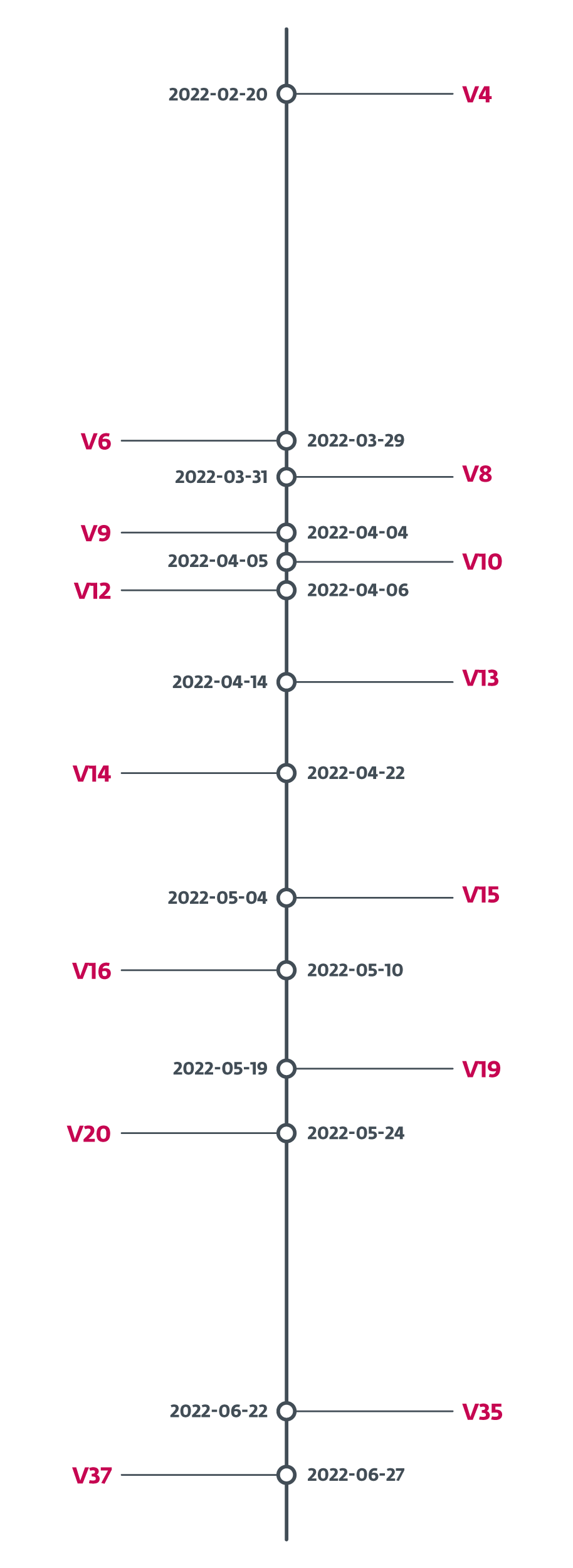

Grandoreiro ได้รับการพัฒนาอย่างรวดเร็วและต่อเนื่อง ในบางครั้ง เรายังเห็นการสร้างใหม่หลายครั้งต่อสัปดาห์ ทำให้ยากต่อการติดตาม เพื่อเป็นการสาธิตในเดือนกุมภาพันธ์ 2022 โอเปอเรเตอร์ของ Grandoreiro ได้เพิ่มตัวระบุเวอร์ชันให้กับไบนารี ในรูปที่ 2 เราจะแสดงให้เห็นว่าตัวระบุเวอร์ชันเปลี่ยนแปลงไปเร็วเพียงใด โดยเฉลี่ยแล้วจะเป็นเวอร์ชันใหม่ทุกสี่วันระหว่างเดือนกุมภาพันธ์ 2022 ถึงมิถุนายน 2022 ในช่วงเวลาห่างกันของเดือนระหว่างวันที่ 24 พฤษภาคมth, 2022 และ June 22ndในปี 2022 เรายังคงเห็นตัวอย่างใหม่ๆ ที่มีการคอมไพล์ PE อย่างต่อเนื่อง แต่ไม่มีตัวระบุเวอร์ชัน วันที่ 27 มิถุนายนth, 2022 ตัวระบุเวอร์ชันเปลี่ยนเป็น V37 และเราไม่ได้เห็นการเปลี่ยนแปลงตั้งแต่นั้นมา ปล่อยให้เราสรุปว่าฟีเจอร์นี้ถูกยกเลิก

โทรจันการธนาคารในละตินอเมริกา แบ่งปันสิ่งที่เหมือนกันมากมาย. Grandoreiro นั้นคล้ายคลึงกับโทรจันธนาคารละตินอเมริกาอื่นๆ โดยหลักๆ แล้วมีฟังก์ชันการทำงานหลักที่ชัดเจน และในการรวมตัวดาวน์โหลดไว้ในตัวติดตั้ง MSI ในอดีต เราสังเกตเห็นบางกรณีที่มีการแชร์ผู้ดาวน์โหลดด้วย เมโคติโอ และ วาโดกริชแม้ว่าจะไม่ใช่ในช่วงสองปีที่ผ่านมาก็ตาม ความแตกต่างหลักของโทรจัน Banking Grandoreiro จากตระกูลอื่นๆ ก็คือกลไกการเติมไบนารีที่มีเอกลักษณ์เฉพาะซึ่งรวบรวมไฟล์ปฏิบัติการขั้นสุดท้ายอย่างหนาแน่น (อธิบายไว้ในของเรา โพสต์บล็อกในปี 2020). เมื่อเวลาผ่านไป เจ้าหน้าที่ของ Grandoreiro ได้เพิ่มเทคนิคป้องกันการวิเคราะห์นี้ให้กับผู้ดาวน์โหลดด้วยเช่นกัน สิ่งที่น่าประหลาดใจคือในไตรมาสที่ 3 ปี 2023 ฟีเจอร์นี้ถูกตัดออกจากโทรจันธนาคารและไบนารีของตัวดาวน์โหลดโดยสิ้นเชิง และตั้งแต่นั้นมาเราก็ไม่ได้สังเกตเลย

ตั้งแต่เดือนกุมภาพันธ์ 2022 เราได้ติดตามก ตัวแปรที่สอง ของ Grandoreiro ที่แตกต่างอย่างมากจากอันหลัก เราเห็นสิ่งนี้ในแคมเปญเล็กๆ ในเดือนมีนาคม พฤษภาคม และมิถุนายน 2022 เมื่อพิจารณาจากโดเมนเซิร์ฟเวอร์ C&C ส่วนใหญ่ที่ไม่ได้รับการแก้ไข ฟีเจอร์หลักมีการเปลี่ยนแปลงค่อนข้างบ่อย และโปรโตคอลเครือข่ายทำงานไม่ถูกต้อง เราเชื่ออย่างยิ่งว่าเป็นเช่นนั้น งานระหว่างดำเนินการ; ดังนั้นเราจะมุ่งเน้นไปที่ตัวแปรหลักในบล็อกโพสต์นี้

การติดตามระยะยาวของ Grandoreiro

ระบบ ESET ที่ออกแบบมาเพื่อการติดตามกลุ่มมัลแวร์ที่เลือกโดยอัตโนมัติในระยะยาวได้ตรวจสอบ Grandoreiro มาตั้งแต่ปลายปี 2017 โดยแยกข้อมูลเวอร์ชัน เซิร์ฟเวอร์ C&C เป้าหมาย และตั้งแต่ปลายปี 2020 การกำหนดค่า DGA

การติดตาม DGA

การกำหนดค่า DGA ได้รับการฮาร์ดโค้ดในไบนารี Grandoreiro แต่ละการกำหนดค่าสามารถอ้างอิงโดยสตริงที่เราเรียก dga_id. การใช้การกำหนดค่าที่แตกต่างกันสำหรับ DGA ทำให้ได้โดเมนที่แตกต่างกัน เราจะเจาะลึกกลไก DGA ในเนื้อหาต่อไป

ESET ได้ดึงข้อมูลที่แตกต่างกันทั้งหมด 105 รายการ dga_ids จากตัวอย่าง Grandoreiro ที่เรารู้จัก การกำหนดค่าเหล่านี้ 79 รายการอย่างน้อยหนึ่งครั้งสร้างโดเมนที่แก้ไขเป็นที่อยู่ IP ของเซิร์ฟเวอร์ C&C ที่ใช้งานอยู่ในระหว่างการติดตามของเรา

โดเมนที่สร้างขึ้นได้รับการลงทะเบียนผ่านบริการ Dynamic DNS (DDNS) ของ No-IP ผู้ดำเนินการของ Grandoreiro ใช้บริการในทางที่ผิดโดยเปลี่ยนโดเมนของตนบ่อยครั้งเพื่อให้สอดคล้องกับ DGA และเปลี่ยนที่อยู่ IP ตามต้องการ ที่อยู่ IP ส่วนใหญ่ที่โดเมนเหล่านี้แก้ไขนั้นมาจากผู้ให้บริการระบบคลาวด์ ซึ่งส่วนใหญ่เป็น AWS และ Azure ตารางที่ 1 แสดงสถิติบางอย่างเกี่ยวกับที่อยู่ IP ที่ใช้สำหรับเซิร์ฟเวอร์ Grandoreiro C&C

ตารางที่ 1. ข้อมูลทางสถิติเกี่ยวกับที่อยู่ IP ของ Grandoreiro C&C ตั้งแต่เราเริ่มการติดตาม

| ข้อมูล | กลาง | ขั้นต่ำ | สูงสุด |

| จำนวนที่อยู่ IP ของ C&C ใหม่ต่อวัน | 3 | 1 | 34 |

| จำนวนที่อยู่ IP ของ C&C ที่ใช้งานต่อวัน | 13 | 1 | 27 |

| อายุการใช้งานของที่อยู่ IP ของ C&C (เป็นวัน) | 5 | 1 | 425 |

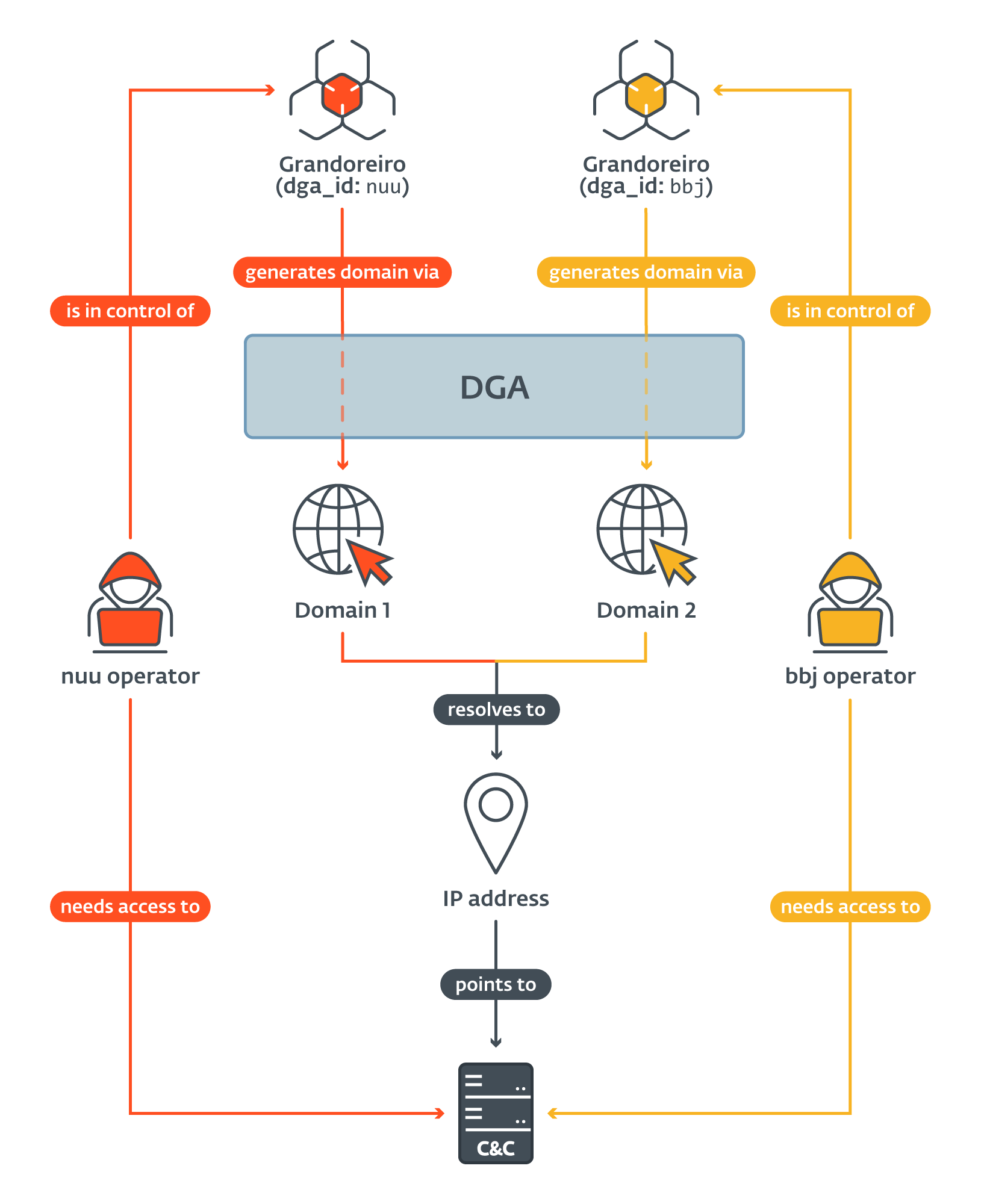

ไม่นานหลังจากที่เราเริ่มติดตามโดเมนที่สร้างขึ้นและที่อยู่ IP ที่เกี่ยวข้อง เราเริ่มสังเกตเห็นว่าโดเมนจำนวนมากที่สร้างโดย DGA ที่มีการกำหนดค่าต่างกันแก้ไขเป็นที่อยู่ IP เดียวกัน (ดังแสดงในรูปที่ 3) ซึ่งหมายความว่าในวันที่กำหนด เหยื่อที่ถูกโจมตีโดยกลุ่มตัวอย่าง Grandoreiro ที่แตกต่างกัน dga_id ทั้งหมดเชื่อมต่อกับเซิร์ฟเวอร์ C&C เดียวกัน ปรากฏการณ์นี้ไม่ใช่เรื่องบังเอิญ – เราสังเกตเห็นมันเกือบทุกวันในระหว่างการติดตามของเรา

ในโอกาสที่หายากมาก เรายังสังเกตเห็นว่าที่อยู่ IP ถูกใช้ซ้ำโดยบุคคลอื่น dga_id ไม่กี่วันต่อมา เฉพาะครั้งนี้เท่านั้น พารามิเตอร์ที่ Grandoreiro ใช้เพื่อสร้างการเชื่อมต่อ (อธิบายภายหลังในข้อความ) ก็เปลี่ยนไปเช่นกัน ซึ่งหมายความว่าในระหว่างนี้ ฝั่งเซิร์ฟเวอร์ C&C จะต้องได้รับการติดตั้งใหม่หรือกำหนดค่าใหม่

สมมติฐานเบื้องต้นของเราก็คือว่า dga_id มีลักษณะเฉพาะสำหรับการกำหนดค่า DGA แต่ละรายการ สิ่งนี้ได้รับการพิสูจน์แล้วว่าไม่ถูกต้องในภายหลัง - เราสังเกตเห็นว่าการกำหนดค่าที่แตกต่างกันสองชุดใช้สิ่งเดียวกันร่วมกัน dga_id. ตารางที่ 2 แสดงทั้งสองค่า ได้แก่ “jjk” และ “gh” โดยที่ “jjk” และ “jjk(2)” สอดคล้องกับการกำหนดค่า DGA ที่แตกต่างกันสองแบบ เช่นเดียวกับ “gh” และ “gh(2)”

ตารางที่ 2 แสดงกระจุกที่เราสังเกตได้ การกำหนดค่า DGA ทั้งหมดที่แชร์ที่อยู่ IP อย่างน้อยหนึ่งรายการอยู่ในคลัสเตอร์เดียวกันและเชื่อมโยงกัน dga_ids อยู่ในรายการ. กลุ่มที่มีสัดส่วนน้อยกว่า 1% ของเหยื่อทั้งหมดจะไม่ถูกสนใจ

ตารางที่ 2. คลัสเตอร์ Grandoreiro DGA

|

รหัสคลัสเตอร์ |

dga_id รายการ |

ขนาดคลัสเตอร์ |

% ของเซิร์ฟเวอร์ C&C ทั้งหมด |

% ของเหยื่อทั้งหมด |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, จิ้งจอก, gh, gh (2), hjo, ika, แยม , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

ลด 93.6% |

ลด 94% |

|

2 |

jl2, jly |

2 |

ลด 2.4% |

ลด 2.5% |

|

3 |

อิบรา |

1 |

ลด 0.8% |

ลด 1.6% |

|

4 |

เจวายวาย |

1 |

ลด 1.6% |

ลด 1.1% |

คลัสเตอร์ที่ใหญ่ที่สุดประกอบด้วย 78% ของคลัสเตอร์ที่ใช้งานอยู่ทั้งหมด dga_idส. รับผิดชอบ 93.6% ของที่อยู่ IP เซิร์ฟเวอร์ C&C ทั้งหมด และ 94% ของเหยื่อทั้งหมดที่เราพบเห็น อีกกลุ่มเดียวที่ประกอบด้วยมากกว่า 1 dga_id เป็นคลัสเตอร์ 2

เรื่อง แหล่งที่มา อ้างว่า Grandoreiro ทำงานเป็นมัลแวร์ในรูปแบบบริการ (MaaS) แบ็กเอนด์เซิร์ฟเวอร์ Grandoreiro C&C ไม่อนุญาตให้มีกิจกรรมพร้อมกันของผู้ปฏิบัติงานมากกว่าหนึ่งรายในคราวเดียว จากตารางที่ 2 ที่อยู่ IP ที่สร้างโดย DGA ส่วนใหญ่สามารถจัดกลุ่มเข้าด้วยกันโดยไม่มีรูปแบบการกระจายที่ชัดเจน ท้ายที่สุด เมื่อพิจารณาถึงความต้องการแบนด์วิธจำนวนมากของโปรโตคอลเครือข่าย (เราเจาะลึกถึงเรื่องนั้นในตอนท้ายของบล็อกโพสต์) เราเชื่อว่าเซิร์ฟเวอร์ C&C ต่างๆ ถูกใช้เป็นระบบปรับสมดุลโหลดแบบดั้งเดิม และมีแนวโน้มมากกว่าที่ Grandoreiro จะดำเนินการโดย กลุ่มเดียวหรือหลายกลุ่มที่ร่วมมือกันอย่างใกล้ชิด

การติดตามซีแอนด์ซี

การใช้โปรโตคอลเครือข่ายของ Grandoreiro ช่วยให้นักวิจัยของ ESET สามารถแอบดูเบื้องหลังและมองเห็นลักษณะของเหยื่อได้ เซิร์ฟเวอร์ Grandoreiro C&C ให้ข้อมูลเกี่ยวกับเหยื่อที่เชื่อมต่อ ในเวลาที่มีการร้องขอครั้งแรก ไปยังเหยื่อที่เชื่อมต่อใหม่แต่ละราย อย่างไรก็ตาม ข้อมูลมีความลำเอียงตามจำนวนคำขอ ช่วงเวลา และความถูกต้องของข้อมูลที่เซิร์ฟเวอร์ C&C ให้ไว้

เหยื่อแต่ละรายที่เชื่อมต่อกับเซิร์ฟเวอร์ Grandoreiro C&C จะถูกระบุโดย a เข้าสู่ระบบ_สตริง – สตริง Grandoreiro สร้างขึ้นเมื่อสร้างการเชื่อมต่อ บิลด์ที่ต่างกันใช้รูปแบบที่แตกต่างกันและรูปแบบที่ต่างกันก็มีข้อมูลที่แตกต่างกัน เราสรุปข้อมูลที่สามารถรับได้จาก เข้าสู่ระบบ_สตริง ในตารางที่ 3 คอลัมน์การเกิดขึ้นจะแสดงเปอร์เซ็นต์ของรูปแบบทั้งหมดที่เราเห็นซึ่งมีข้อมูลประเภทที่เกี่ยวข้อง

ตารางที่ 3. ภาพรวมของข้อมูลที่สามารถรับได้จากเหยื่อของ Grandoreiro เข้าสู่ระบบ_สตริง

|

ข้อมูล |

การเกิดขึ้น |

รายละเอียด |

|

ระบบปฏิบัติการ |

ลด 100% |

OS ของเครื่องของเหยื่อ |

|

ชื่อคอมพิวเตอร์ |

ลด 100% |

ชื่อเครื่องของผู้เสียหาย |

|

ประเทศ |

ลด 100% |

ประเทศที่กลุ่มตัวอย่าง Grandoreiro กำหนดเป้าหมาย (ฮาร์ดโค้ดในตัวอย่างมัลแวร์) |

|

เวอร์ชั่น |

ลด 100% |

เวอร์ชัน (version_string) ของตัวอย่าง Grandoreiro |

|

ชื่อรหัสธนาคาร |

ลด 92% |

ชื่อรหัสของธนาคารที่ทำให้เกิดการเชื่อมต่อ C&C (กำหนดโดยนักพัฒนาของ Grandoreiro) |

|

uptime |

ลด 25% |

เวลา (เป็นชั่วโมง) ที่เครื่องของเหยื่อทำงาน |

|

ความละเอียดหน้าจอ |

8% |

ความละเอียดหน้าจอของจอภาพหลักของเหยื่อ |

|

ชื่อผู้ใช้ |

8% |

ชื่อผู้ใช้ของเหยื่อ |

สามฟิลด์สมควรได้รับคำอธิบายที่ใกล้ชิดยิ่งขึ้น Country เป็นสตริงที่ฮาร์ดโค้ดในไบนารี Grandoreiro แทนที่จะเป็นข้อมูลที่ได้รับผ่านบริการที่เหมาะสม ดังนั้นจึงทำหน้าที่เหมือน ตั้งใจว่า ประเทศของเหยื่อ

ชื่อรหัสธนาคารคือสตริงนักพัฒนาของ Grandoreiro ที่เกี่ยวข้องกับธนาคารบางแห่งหรือสถาบันการเงินอื่น ๆ เหยื่อเยี่ยมชมเว็บไซต์ของธนาคารนั้น ซึ่งทำให้เกิดการเชื่อมต่อ C&C

พื้นที่ version_string เป็นสตริงที่ระบุรุ่น Grandoreiro เฉพาะ มันถูกฮาร์ดโค้ดในมัลแวร์และเก็บสตริงที่ระบุซีรีย์บิวด์เฉพาะ เวอร์ชัน (ซึ่งเราได้พูดถึงไปแล้วในบทนำ) และการประทับเวลา ตารางที่ 4 แสดงรูปแบบต่างๆ และข้อมูลที่มีอยู่ โปรดสังเกตว่าการประทับเวลาบางรายการมีเพียงเดือนและวัน ในขณะที่บางรายการก็มีปีเช่นกัน

ตารางที่ 4. รายการที่แตกต่างกัน version_string รูปแบบและการแยกวิเคราะห์

|

สตริงเวอร์ชัน |

สร้างรหัส |

เวอร์ชั่น |

timestamp |

|

ดานิโล |

ดานิโล |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(เอ็มเอ็กซ์)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(โหลดซ้ำ)EMAIL2607 |

MADMX (โหลดซ้ำ) อีเมล |

N / A |

26/07 |

อาจมีคนอยากบอกว่า Build ID ระบุตัวผู้ปฏิบัติงานได้จริง อย่างไรก็ตาม เราไม่คิดว่าเป็นเช่นนั้น รูปแบบของสตริงนี้วุ่นวายมาก บางครั้งอาจหมายถึงเดือนเดียวที่อาจสร้างไบนารี่ขึ้นมา (เช่น (อโกสโต)2708). นอกจากนี้เราเชื่อมั่นอย่างยิ่งว่า P1X หมายถึงคอนโซลที่ใช้โดยตัวดำเนินการ Grandoreiro ที่เรียกว่า พิกล็อกเกอร์.

การติดตามเซิร์ฟเวอร์ C&C – การค้นพบ

ในส่วนนี้ เรามุ่งเน้นไปที่สิ่งที่เราพบโดยการสืบค้นเซิร์ฟเวอร์ C&C ข้อมูลทางสถิติทั้งหมดที่แสดงในส่วนนี้ได้รับโดยตรงจากเซิร์ฟเวอร์ Grandoreiro C&C ไม่ใช่จากการวัดและส่งข้อมูลทางไกลของ ESET

ตัวอย่างเก่ายังคงใช้งานอยู่

แต่ละ เข้าสู่ระบบ_สตริง เราสังเกตเห็นว่ามี version_string และส่วนใหญ่มีข้อมูลการประทับเวลา (ดูตารางที่ 3 และตารางที่ 4) แม้ว่าส่วนใหญ่จะมีเพียงวันและเดือน ซึ่งดูเหมือนว่าจะเป็นทางเลือกของนักพัฒนาในบางครั้ง แต่ตัวอย่างการสื่อสารที่เก่าแก่ที่สุดก็ถูกประทับเวลา 15/09/2020 – นั่นคือนับตั้งแต่เวลาที่ DGA นี้เปิดตัวครั้งแรกใน Grandoreiro ตัวอย่างล่าสุดถูกประทับเวลา 12/23/2023.

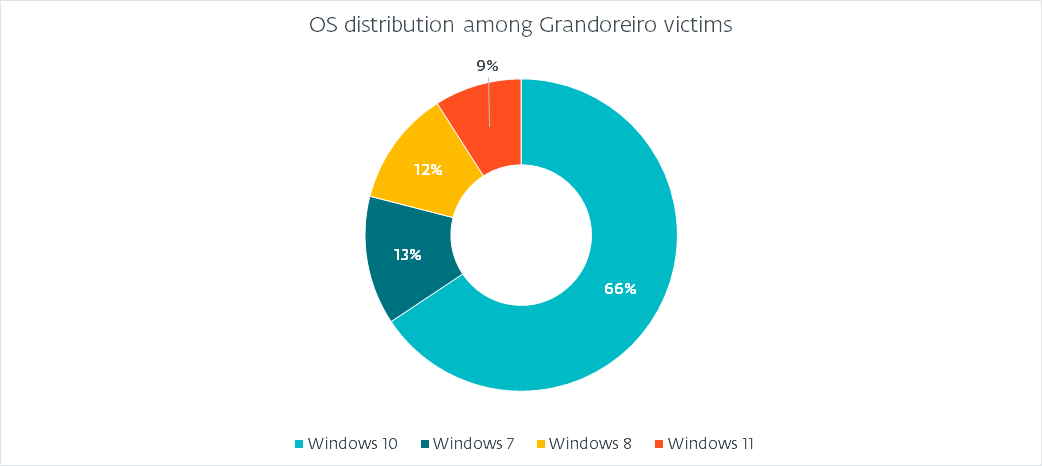

การกระจายระบบปฏิบัติการ

เนื่องจากทั้งหมด เข้าสู่ระบบ_สตริง รูปแบบที่มีข้อมูลระบบปฏิบัติการ เราสามารถวาดภาพที่ถูกต้องของระบบปฏิบัติการที่ตกเป็นเหยื่อ ดังแสดงในรูปที่ 4

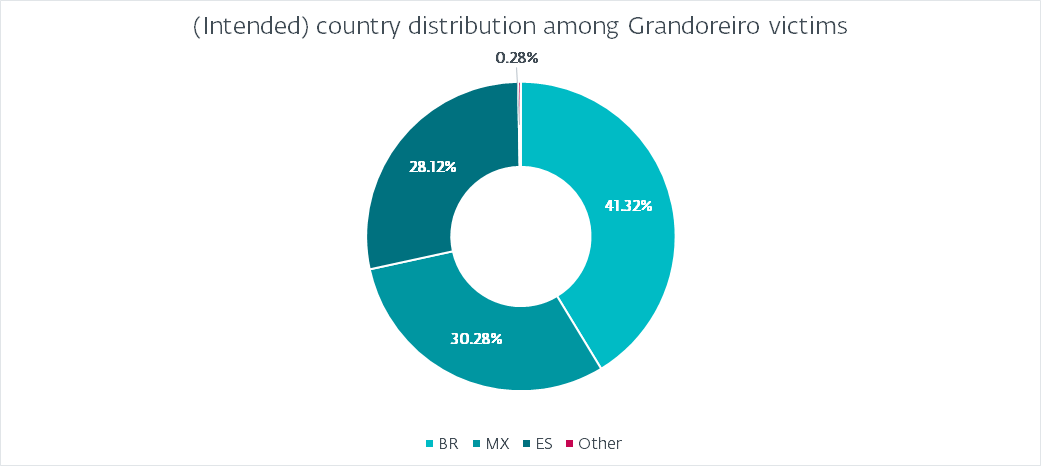

(เจตนา) การกระจายประเทศ

เราได้กล่าวไปแล้วว่า Grandoreiro ใช้ค่าฮาร์ดโค้ดแทนการสืบค้นบริการเพื่อรับประเทศของเหยื่อ รูปที่ 5 แสดงการกระจายตัวที่เราสังเกตเห็น

การกระจายนี้คาดว่าจะมาจาก Grandoreiro สิ่งที่น่าสนใจคือ มันไม่สัมพันธ์กับแผนที่ความร้อนที่แสดงในรูปที่ 1 คำอธิบายที่สมเหตุสมผลที่สุดคือโครงสร้างไม่ได้ถูกทำเครื่องหมายอย่างเหมาะสมเพื่อให้คล้ายกับเป้าหมายที่ตั้งใจไว้ ตัวอย่างเช่น การโจมตีที่เพิ่มขึ้นในอาร์เจนตินาไม่ได้สะท้อนให้เห็นจากการฮาร์ดโค้ดเลย บราซิลคิดเป็นเกือบ 41% ของเหยื่อทั้งหมด ตามมาด้วยเม็กซิโก 30% และสเปน 28% อาร์เจนตินา โปรตุเกส และเปรูมีสัดส่วนน้อยกว่า 1% สิ่งที่น่าสนใจคือ เราได้เห็นเหยื่อจำนวนหนึ่ง (น้อยกว่า 10 ราย) ที่ถูกทำเครื่องหมายว่าเป็น PM (นักบุญปิแอร์และมีเกอลง) GR (กรีซ) หรือ FR (ฝรั่งเศส). เราเชื่อว่าสิ่งเหล่านั้นเป็นการพิมพ์ผิดหรือมีความหมายอื่นแทนที่จะมุ่งเป้าไปที่ประเทศเหล่านั้น

นอกจากนี้โปรดทราบด้วยว่าในขณะนั้น Grandoreiro เพิ่มเป้าหมายจากหลายประเทศนอกละตินอเมริกา ในช่วงต้นปี 2020 เราพบว่ามีแคมเปญไม่กี่แคมเปญหรือไม่มีเลยที่กำหนดเป้าหมายประเทศเหล่านั้น และรูปที่ 5 สนับสนุนสิ่งนี้

จำนวนเหยื่อ

เราสังเกตเห็นว่าจำนวนเหยื่อที่เชื่อมต่อโดยเฉลี่ยในหนึ่งวันคือ 563 อย่างไรก็ตาม จำนวนนี้มีจำนวนซ้ำกันอย่างแน่นอน เพราะหากเหยื่อเชื่อมต่อเป็นเวลานาน ซึ่งเราสังเกตเห็นก็มักจะเป็นเช่นนั้น เซิร์ฟเวอร์ Grandoreiro C&C จะรายงานตามคำขอหลายรายการ

พยายามที่จะแก้ไขปัญหานี้ เราได้กำหนด a เป็นเอกลักษณ์ เหยื่อเป็นหนึ่งเดียวกับชุดคุณลักษณะการระบุเฉพาะ (เช่น ชื่อคอมพิวเตอร์ ชื่อผู้ใช้ ฯลฯ) โดยละเว้นคุณสมบัติที่อาจเปลี่ยนแปลงได้ (เช่น เวลาทำงาน) แล้วเราก็ได้ 551 เป็นเอกลักษณ์ ผู้ที่ตกเป็นเหยื่อเชื่อมต่อกันโดยเฉลี่ยในหนึ่งวัน

เมื่อพิจารณาว่าเราได้สังเกตเห็นเหยื่อที่เชื่อมต่อกับเซิร์ฟเวอร์ C&C อย่างต่อเนื่องเป็นเวลานานกว่าหนึ่งปี เราจึงคำนวณจำนวนเฉลี่ย 114 ใหม่ไม่ซ้ำใคร ผู้ที่ตกเป็นเหยื่อเชื่อมต่อกับเซิร์ฟเวอร์ C&C ในแต่ละวัน เรามาเลขนี้โดยไม่สนใจ เป็นเอกลักษณ์ เหยื่อที่เราเคยสังเกตมาก่อน

ภายในของ Grandoreiro

ให้เรามุ่งเน้นในเชิงลึกไปที่คุณสมบัติที่สำคัญที่สุดสองประการของ Grandoreiro: DGA และโปรโตคอลเครือข่าย

DGA

ผู้ปฏิบัติงานของ Grandoreiro ได้ปรับใช้ DGA หลายประเภทในช่วงหลายปีที่ผ่านมา โดยประเภทล่าสุดปรากฏในเดือนกรกฎาคม 2020 แม้ว่าเราจะสังเกตเห็นการเปลี่ยนแปลงเล็กน้อยเล็กน้อย แต่แกนหลักของอัลกอริทึมก็ไม่เปลี่ยนแปลงตั้งแต่นั้นมา

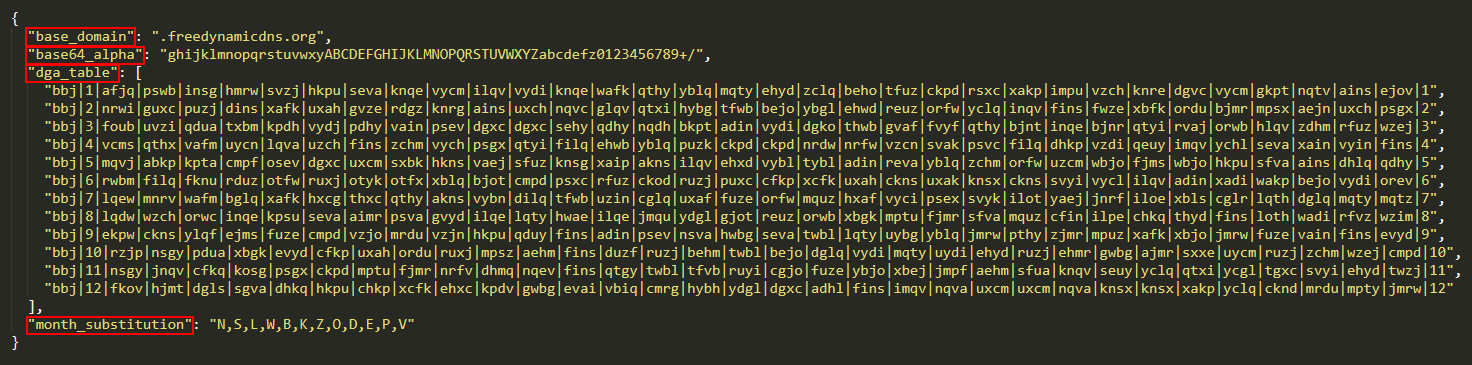

DGA ใช้การกำหนดค่าเฉพาะที่ฮาร์ดโค้ดไว้ในไบนารี่ โดยจัดเก็บเป็นหลายสตริง รูปที่ 6 แสดงการกำหนดค่าดังกล่าวหนึ่งรายการ (ด้วย dga_id “bbj”) ซึ่งจัดรูปแบบใหม่ใน JSON เพื่อให้อ่านง่ายขึ้น

ในกรณีส่วนใหญ่ไฟล์ base_domain ฟิลด์คือ freedynamicdns.org or zapto.org. ดังที่ได้กล่าวไปแล้ว Grandoreiro ใช้ No-IP สำหรับการจดทะเบียนโดเมน ที่ base64_alpha ฟิลด์สอดคล้องกับตัวอักษร base64 ที่กำหนดเองที่ DGA ใช้ ที่ เดือน_การทดแทน ใช้แทนหมายเลขเดือนสำหรับอักขระ

พื้นที่ dga_table เป็นส่วนหลักของการกำหนดค่า ประกอบด้วย 12 สตริง แต่ละสตริงมี 35 ฟิลด์คั่นด้วย | รายการแรกของแต่ละบรรทัดคือ dga_id. รายการที่สองและรายการสุดท้ายแสดงถึงเดือนที่บรรทัดนั้นตั้งใจไว้ ช่องที่เหลืออีก 32 ช่องแต่ละช่องจะแสดงค่าสำหรับวันที่แตกต่างกันของเดือน (เว้นช่องไว้อย่างน้อย XNUMX ช่องที่ไม่ได้ใช้)

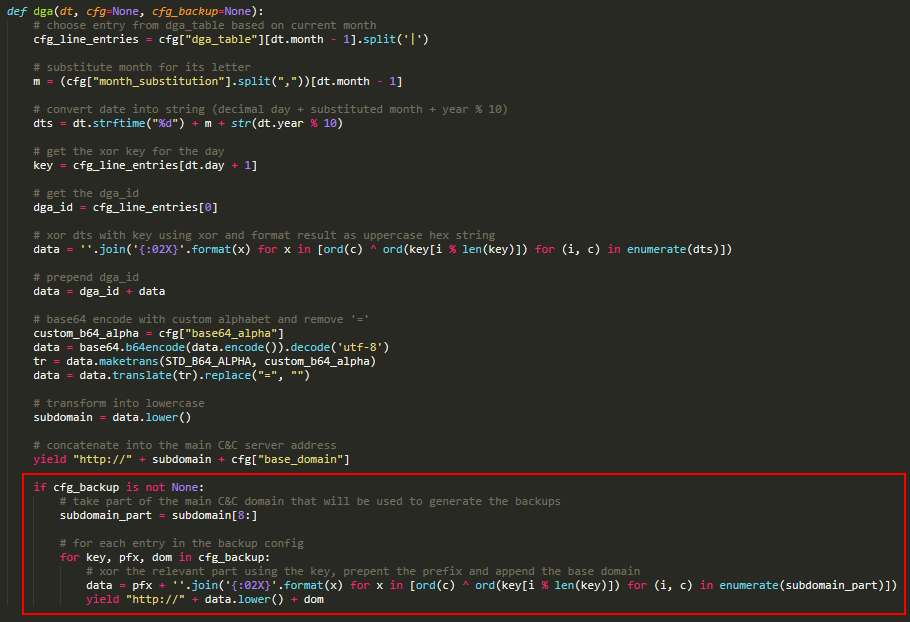

ตรรกะของ DGA แสดงในรูปที่ 7 ขั้นตอนแรกจะเลือกบรรทัดที่ถูกต้องและรายการที่ถูกต้องจากนั้นโดยถือว่าเป็นคีย์สี่ไบต์ จากนั้นจัดรูปแบบวันที่ปัจจุบันเป็นสตริงและเข้ารหัสด้วยคีย์โดยใช้ XOR แบบธรรมดา จากนั้นมันจะเติมหน้า dga_id ไปที่ผลลัพธ์ เข้ารหัสผลลัพธ์โดยใช้ base64 ด้วยตัวอักษรที่กำหนดเอง จากนั้นลบอักขระ = padding ออก ผลลัพธ์สุดท้ายคือโดเมนย่อยที่ประกอบกันด้วย base_domainจะถูกใช้เป็นเซิร์ฟเวอร์ C&C สำหรับวันปัจจุบัน ส่วนที่เน้นด้วยสีแดงเป็นกลไกที่ปลอดภัยและเราจะหารือกันต่อไป

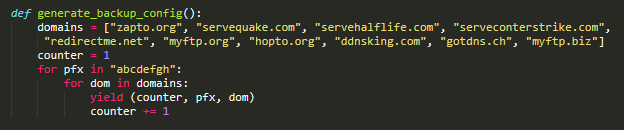

Grandoreiro ได้ใช้กลไกความปลอดภัยเมื่อเกิดปัญหาเมื่อโดเมนหลักไม่สามารถแก้ไขได้ในบางรุ่น กลไกนี้ไม่ได้มีอยู่ในทุกบิลด์และตรรกะของมันเปลี่ยนไปสองสามครั้ง แต่แนวคิดพื้นฐานแสดงไว้ในรูปที่ 7 โดยจะใช้การกำหนดค่าที่คงที่ในตัวอย่างที่วิเคราะห์ และสามารถสร้างได้ด้วยโค้ดง่ายๆ ที่แสดงในรูปที่ 8. แต่ละรายการประกอบด้วยคีย์ คำนำหน้า และโดเมนฐาน

อัลกอริธึมที่ไม่ปลอดภัยจะเป็นส่วนหนึ่งของโดเมนย่อย C&C หลัก จากนั้นจะวนซ้ำรายการการกำหนดค่าทั้งหมด เข้ารหัสโดยใช้ XOR และเติมคำนำหน้า คล้ายกับส่วนอัลกอริทึมหลัก

ตั้งแต่เดือนกันยายน 2022 เราได้เริ่มสังเกตตัวอย่างที่ใช้ DGA ที่ได้รับการแก้ไขเล็กน้อย อัลกอริธึมยังคงเกือบจะเหมือนกัน แต่แทนที่จะเข้ารหัส base64 โดเมนย่อยในขั้นตอนสุดท้าย คำนำหน้าแบบฮาร์ดโค้ดจะถูกเติมไว้ข้างหน้า จากการติดตามของเรา วิธีนี้ได้กลายเป็นวิธีที่โดดเด่นตั้งแต่ประมาณเดือนกรกฎาคม 2023

โปรโตคอลเครือข่าย

Grandoreiro ใช้ RTC Portal ซึ่งเป็นชุดส่วนประกอบ Delphi ที่สร้างขึ้นบน SDK ของ RealThinClient ซึ่งสร้างขึ้นบน HTTP(S) พอร์ทัล RTC คือ ยกเลิกในปี 2017 และซอร์สโค้ดของมันเผยแพร่เมื่อ GitHub. โดยพื้นฐานแล้ว RTC Portal อนุญาตให้มีการควบคุมอย่างน้อยหนึ่งรายการเข้าถึงโฮสต์ตั้งแต่หนึ่งรายการขึ้นไปจากระยะไกล โฮสต์และการควบคุมจะถูกแยกออกจากกันโดยส่วนประกอบตัวกลางที่เรียกว่าเกตเวย์

ผู้ปฏิบัติงาน Grandoreiro ใช้คอนโซล (ทำหน้าที่เป็นตัวควบคุม) เพื่อเชื่อมต่อกับเซิร์ฟเวอร์ C&C (ทำหน้าที่เป็นเกตเวย์) และเพื่อสื่อสารกับเครื่องที่ถูกบุกรุก (ทำหน้าที่เป็นโฮสต์) ในการเชื่อมต่อกับเกตเวย์ จำเป็นต้องมีพารามิเตอร์สามตัว ได้แก่ รหัสลับ ความยาวคีย์ และการเข้าสู่ระบบ

รหัสลับใช้เพื่อเข้ารหัสคำขอเริ่มต้นที่ส่งไปยังเซิร์ฟเวอร์ ดังนั้นเซิร์ฟเวอร์ยังจำเป็นต้องทราบรหัสลับเพื่อถอดรหัสคำขอไคลเอ็นต์เริ่มต้น

ความยาวของคีย์จะกำหนดความยาวของคีย์ในการเข้ารหัสการรับส่งข้อมูล ซึ่งสร้างขึ้นระหว่างการจับมือกัน การรับส่งข้อมูลถูกเข้ารหัสโดยใช้การเข้ารหัสสตรีมแบบกำหนดเอง มีการสร้างคีย์ที่แตกต่างกันสองคีย์ - อันหนึ่งสำหรับการรับส่งข้อมูลขาเข้าและอีกอันสำหรับการรับส่งข้อมูลขาออก

การเข้าสู่ระบบอาจเป็นสตริงใดก็ได้ เกตเวย์ต้องการให้แต่ละส่วนประกอบที่เชื่อมต่อมีการเข้าสู่ระบบที่ไม่ซ้ำกัน

Grandoreiro ใช้ค่าคีย์ลับและค่าความยาวคีย์ที่แตกต่างกันสองชุด โดยฮาร์ดโค้ดในรูปแบบไบนารีเสมอ และเราได้พูดคุยไปแล้วเกี่ยวกับ เข้าสู่ระบบ_สตริง ที่ใช้เป็นการเข้าสู่ระบบ

เอกสาร RTC ระบุว่าสามารถรองรับการเชื่อมต่อในจำนวนที่จำกัดในคราวเดียวเท่านั้น เมื่อพิจารณาว่าแต่ละโฮสต์ที่เชื่อมต่อจำเป็นต้องส่งคำขออย่างน้อยหนึ่งครั้งต่อวินาที ไม่เช่นนั้นการเชื่อมต่อจะหลุด เราเชื่อว่าเหตุผลที่ Grandoreiro ใช้เซิร์ฟเวอร์ C&C หลายเซิร์ฟเวอร์นั้นเป็นความพยายามที่จะไม่ครอบงำเซิร์ฟเวอร์ใดเซิร์ฟเวอร์หนึ่ง

สรุป

ในบล็อกโพสต์นี้ เราได้ให้ข้อมูลเบื้องหลังการติดตาม Grandoreiro ในระยะยาว ซึ่งช่วยให้การดำเนินการหยุดชะงักนี้เกิดขึ้นได้ เราได้อธิบายอย่างเจาะลึกว่า DGA ของ Grandoreiro ทำงานอย่างไร มีการกำหนดค่าที่แตกต่างกันจำนวนเท่าใดที่มีอยู่พร้อมกัน และวิธีที่เราสามารถมองเห็นที่อยู่ IP จำนวนมากที่ทับซ้อนกันระหว่างการกำหนดค่าเหล่านั้น

นอกจากนี้เรายังให้ข้อมูลทางสถิติที่ได้รับจากเซิร์ฟเวอร์ C&C ข้อมูลนี้ให้ภาพรวมที่ดีเยี่ยมเกี่ยวกับวิทยาของเหยื่อและการกำหนดเป้าหมาย ขณะเดียวกันก็ช่วยให้เราเห็นระดับผลกระทบที่แท้จริง

ปฏิบัติการหยุดชะงักที่นำโดยตำรวจสหพันธรัฐบราซิลมุ่งเป้าไปที่บุคคลที่เชื่อว่าอยู่ในลำดับชั้นปฏิบัติการของ Grandoreiro ESET จะติดตามต่อไป โทรจันธนาคารละตินอเมริกาอื่นๆ ขณะเดียวกันก็ติดตามกิจกรรมของ Grandoreiro อย่างใกล้ชิดหลังจากการดำเนินการหยุดชะงักนี้

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ไฟล์

|

SHA-1 |

ชื่อไฟล์ |

การตรวจพบ |

รายละเอียด |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

แจ้ง FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

โปรแกรมดาวน์โหลด MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

โปรแกรมดาวน์โหลด MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

กรานโดเรโร |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (พร้อมช่องว่างภายในแบบไบนารี) |

เครือข่าย

|

IP |

โดเมน |

ผู้ให้บริการโฮสติ้ง |

เห็นครั้งแรก |

รายละเอียด |

|

20.237.166[.]161 |

สร้างโดย DGA |

สีฟ้า |

2024-01-12 |

เซิร์ฟเวอร์ C&C |

|

20.120.249[.]43 |

สร้างโดย DGA |

สีฟ้า |

2024-01-16 |

เซิร์ฟเวอร์ C&C |

|

52.161.154[.]239 |

สร้างโดย DGA |

สีฟ้า |

2024-01-18 |

เซิร์ฟเวอร์ C&C |

|

167.114.138[.]249 |

สร้างโดย DGA |

OVH |

2024-01-02 |

เซิร์ฟเวอร์ C&C |

|

66.70.160[.]251 |

สร้างโดย DGA |

OVH |

2024-01-05 |

เซิร์ฟเวอร์ C&C |

|

167.114.4[.]175 |

สร้างโดย DGA |

OVH |

2024-01-09 |

เซิร์ฟเวอร์ C&C |

|

18.215.238[.]53 |

สร้างโดย DGA |

AWS |

2024-01-03 |

เซิร์ฟเวอร์ C&C |

|

54.219.169[.]167 |

สร้างโดย DGA |

AWS |

2024-01-09 |

เซิร์ฟเวอร์ C&C |

|

3.144.135[.]247 |

สร้างโดย DGA |

AWS |

2024-01-12 |

เซิร์ฟเวอร์ C&C |

|

77.246.96[.]204 |

สร้างโดย DGA |

VDSน่า |

2024-01-11 |

เซิร์ฟเวอร์ C&C |

|

185.228.72[.]38 |

สร้างโดย DGA |

อาจารย์ดาเว็บ |

2024-01-02 |

เซิร์ฟเวอร์ C&C |

|

62.84.100[.]225 |

N / A |

VDSน่า |

2024-01-18 |

เซิร์ฟเวอร์การกระจาย |

|

20.151.89[.]252 |

N / A |

สีฟ้า |

2024-01-10 |

เซิร์ฟเวอร์การกระจาย |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 14 รุ่น ของกรอบงาน MITER ATT&CK

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การพัฒนาทรัพยากร |

พัฒนาความสามารถ: มัลแวร์ |

นักพัฒนา Grandoreiro พัฒนาตัวดาวน์โหลดแบบกำหนดเองของตนเอง |

|

|

การเข้าถึงเบื้องต้น |

ฟิชชิ่ง |

Grandoreiro แพร่กระจายผ่านอีเมลฟิชชิ่ง |

|

|

การกระทำ |

การดำเนินการของผู้ใช้: ไฟล์ที่เป็นอันตราย |

Grandoreiro กดดันให้เหยื่อดำเนินการไฟล์แนบฟิชชิ่งด้วยตนเอง |

|

|

การติดตา |

บูตหรือเข้าสู่ระบบ การดำเนินการเริ่มต้นอัตโนมัติ: Registry Run Keys / Startup Folder |

Grandoreiro ใช้ตำแหน่ง Autostart มาตรฐานเพื่อความคงอยู่ |

|

|

ขั้นตอนการดำเนินการจี้: การจี้คำสั่งค้นหา DLL |

Grandoreiro ถูกดำเนินการโดยประนีประนอมกับลำดับการค้นหา DLL |

||

|

การหลบหลีกการป้องกัน |

ถอดรหัสซอร์สโค้ดที่สร้างความสับสน/ถอดรหัสไฟล์หรือข้อมูล |

Grandoreiro มักถูกแจกจ่ายในไฟล์ ZIP ที่มีการป้องกันด้วยรหัสผ่าน |

|

|

ไฟล์หรือข้อมูลที่ทำให้สับสน: Binary Padding |

Grandoreiro EXE เคยขยายใหญ่ขึ้น .rsrc ส่วนที่มีรูปภาพ BMP ขนาดใหญ่ |

||

|

การดำเนินการพร็อกซีไบนารีของระบบ: Msiexec |

ตัวดาวน์โหลด Grandoreiro จะรวมอยู่ในตัวติดตั้ง MSI |

||

|

แก้ไขรีจิสทรี |

Grandoreiro เก็บข้อมูลการกำหนดค่าบางส่วนไว้ในรีจิสทรีของ Windows |

||

|

การค้นพบ |

การค้นหาหน้าต่างแอปพลิเคชัน |

Grandoreiro ค้นพบเว็บไซต์ธนาคารออนไลน์ตามชื่อหน้าต่าง |

|

|

การค้นพบกระบวนการ |

Grandoreiro ค้นพบเครื่องมือรักษาความปลอดภัยตามชื่อกระบวนการ |

||

|

การค้นพบซอฟต์แวร์: การค้นพบซอฟต์แวร์ความปลอดภัย |

Grandoreiro ตรวจพบว่ามีผลิตภัณฑ์คุ้มครองการธนาคารอยู่ |

||

|

การค้นพบข้อมูลระบบ |

Grandoreiro รวบรวมข้อมูลเกี่ยวกับเครื่องของเหยื่อเช่น %ชื่อคอมพิวเตอร์% และระบบปฏิบัติการ |

||

|

ชุด |

การจับภาพอินพุต: การจับภาพอินพุต GUI |

Grandoreiro สามารถแสดงป๊อปอัปปลอมและบันทึกข้อความที่พิมพ์ลงไปได้ |

|

|

จับอินพุต: Keylogging |

Grandoreiro สามารถจับการกดแป้นพิมพ์ได้ |

||

|

การรวบรวมอีเมล: การรวบรวมอีเมลในพื้นที่ |

เจ้าหน้าที่ของ Grandoreiro ได้พัฒนาเครื่องมือเพื่อแยกที่อยู่อีเมลออกจาก Outlook |

||

|

ควบคุมและสั่งการ |

การเข้ารหัสข้อมูล: การเข้ารหัสที่ไม่ได้มาตรฐาน |

Grandoreiro ใช้ RTC ซึ่งเข้ารหัสข้อมูลด้วยรหัสสตรีมแบบกำหนดเอง |

|

|

ความละเอียดแบบไดนามิก: อัลกอริทึมการสร้างโดเมน |

Grandoreiro อาศัย DGA เพียงอย่างเดียวในการรับที่อยู่เซิร์ฟเวอร์ C&C |

||

|

ช่องที่เข้ารหัส: Symmetric Cryptography |

ใน RTC การเข้ารหัสและถอดรหัสเสร็จสิ้นโดยใช้คีย์เดียวกัน |

||

|

พอร์ตที่ไม่ได้มาตรฐาน |

Grandoreiro มักใช้พอร์ตที่ไม่ได้มาตรฐานในการจำหน่าย |

||

|

แอปพลิเคชันเลเยอร์โปรโตคอล |

RTC สร้างขึ้นบน HTTP(S) |

||

|

การกรอง |

การกรองผ่านช่อง C2 |

Grandoreiro ขโมยข้อมูลไปยังเซิร์ฟเวอร์ C&C |

|

|

ส่งผลกระทบ |

ปิดระบบ / รีบูต |

Grandoreiro สามารถบังคับให้ระบบรีบูตได้ |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- ][หน้า

- $ ขึ้น

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- ลด 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- สามารถ

- เกี่ยวกับเรา

- การล่วงละเมิด

- ทำร้าย

- ยอมรับ

- เข้า

- ลงชื่อเข้าใช้

- บัญชี

- ถูกต้อง

- การแสดง

- คล่องแคล่ว

- อยากทำกิจกรรม

- ที่เกิดขึ้นจริง

- จริง

- ที่เพิ่ม

- นอกจากนี้

- ที่อยู่

- ที่อยู่

- หลังจาก

- มีวัตถุประสงค์เพื่อ

- การเล็ง

- ขั้นตอนวิธี

- ทั้งหมด

- อนุญาต

- อนุญาตให้

- การอนุญาต

- ช่วยให้

- เกือบจะ

- Alphabet

- แล้ว

- ด้วย

- เสมอ

- อเมริกัน

- ในหมู่

- an

- การวิเคราะห์

- วิเคราะห์

- และ

- อื่น

- ใด

- เหมาะสม

- ประมาณ

- APT

- เอกสารเก่า

- หอจดหมายเหตุ

- เป็น

- อาร์เจนตินา

- รอบ

- AS

- ที่ได้รับมอบหมาย

- ช่วยเหลือ

- ที่เกี่ยวข้อง

- ข้อสมมติ

- At

- การโจมตี

- ความพยายาม

- อัตโนมัติ

- เฉลี่ย

- ไป

- AWS

- สีฟ้า

- แบ็กเอนด์

- แบนด์วิดธ์

- ธนาคาร

- การธนาคาร

- ฐาน

- ตาม

- ขั้นพื้นฐาน

- รากฐาน

- BE

- เพราะ

- กลายเป็น

- รับ

- ก่อน

- เริ่ม

- หลัง

- กำลัง

- เชื่อ

- เชื่อว่า

- เป็น

- นอกจากนี้

- ดีกว่า

- ระหว่าง

- bhg

- ลำเอียง

- ที่ใหญ่ที่สุด

- ทั้งสอง

- บ็อตเน็ต

- บราซิล

- เบราว์เซอร์

- สร้าง

- สร้าง

- สร้าง

- รวม

- แต่

- by

- คำนวณ

- โทรศัพท์

- ที่เรียกว่า

- มา

- แคมเปญ

- CAN

- ความสามารถในการ

- สามารถ

- จับ

- จับ

- กรณี

- กรณี

- บาง

- อย่างแน่นอน

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- ช่อง

- ตัวอักษร

- ลักษณะ

- อักขระ

- ทางเลือก

- ตัวเลข

- ข้อเรียกร้อง

- ชัดเจน

- ไคลเอนต์

- อย่างใกล้ชิด

- ใกล้ชิด

- เมฆ

- Cluster

- รหัส

- รหัส

- ความซ้ำซ้อน

- ร่วมมือ

- ชุด

- เก็บรวบรวม

- คอลัมน์

- COM

- รวม

- สื่อสาร

- การติดต่อสื่อสาร

- การสื่อสาร

- อย่างสมบูรณ์

- ส่วนประกอบ

- ส่วนประกอบ

- ที่ถูกบุกรุก

- ประนีประนอม

- การคำนวณ

- คอมพิวเตอร์

- สรุป

- องค์ประกอบ

- เชื่อมต่อ

- งานที่เชื่อมต่อ

- การเชื่อมต่อ

- การเชื่อมต่อ

- การเชื่อมต่อ

- พิจารณา

- ประกอบด้วย

- ประกอบ

- ปลอบใจ

- คงที่

- ไม่หยุดหย่อน

- ติดต่อเรา

- บรรจุ

- มี

- ต่อ

- อย่างต่อเนื่อง

- ส่วน

- ควบคุม

- การควบคุม

- ความร่วมมือ

- แกน

- แก้ไข

- ตรงกัน

- สอดคล้อง

- ประเทศ

- ประเทศ

- หลักสูตร

- สำคัญมาก

- ปัจจุบัน

- ม่าน

- ประเพณี

- DA

- ประจำวัน

- ข้อมูล

- วันที่

- วัน

- วัน

- DNS

- ตัดสินใจ

- ถอดรหัส

- ลึก

- กำหนด

- Delphi

- สาธิต

- ความลึก

- อธิบาย

- สมควรได้รับ

- ออกแบบ

- ได้รับการออกแบบ

- การตรวจพบ

- แน่นอน

- พัฒนา

- พัฒนา

- นักพัฒนา

- พัฒนาการ

- ต่าง

- ยาก

- โดยตรง

- ค้นพบ

- การค้นพบ

- สนทนา

- กล่าวถึง

- แสดง

- แสดง

- การไม่เอาใจใส่

- ทำลาย

- การหยุดชะงัก

- ความแตกต่าง

- กระจาย

- การกระจาย

- การดำน้ำ

- DNS

- เอกสาร

- ทำ

- โดเมน

- ชื่อโดเมน

- โดเมน

- เด่น

- ทำ

- Dont

- หล่น

- ปรับตัวลดลง

- สอง

- ที่ซ้ำกัน

- ในระหว่าง

- พลวัต

- e

- แต่ละ

- ก่อน

- ทั้ง

- อื่น

- อีเมล

- อีเมล

- การเข้ารหัส

- การเข้ารหัสลับ

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ปลาย

- สิ้นสุดวันที่

- การบังคับใช้

- การเข้า

- เป็นหลัก

- สร้าง

- ที่จัดตั้งขึ้น

- การสร้าง

- ฯลฯ

- แม้

- เคย

- ทุกๆ

- ตัวอย่าง

- ยอดเยี่ยม

- ดำเนินการ

- ดำเนินการ

- การปฏิบัติ

- มีอยู่

- ที่คาดหวัง

- อธิบาย

- คำอธิบาย

- สารสกัด

- ล้มเหลว

- เทียม

- ครอบครัว

- ลักษณะ

- คุณสมบัติ

- กุมภาพันธ์

- รัฐบาลกลาง

- ตำรวจกลาง

- สองสาม

- น้อยลง

- สนาม

- สาขา

- รูป

- ไฟล์

- สุดท้าย

- ในที่สุด

- ทางการเงิน

- สถาบันการเงิน

- หา

- ชื่อจริง

- ข้อบกพร่อง

- ไหล

- โฟกัส

- ตาม

- ดังต่อไปนี้

- สำหรับ

- บังคับ

- รูป

- รูปแบบ

- พบ

- สี่

- จิ้งจอก

- กรอบ

- ฝรั่งเศส

- มัก

- ราคาเริ่มต้นที่

- ฟังก์ชั่น

- การทำงาน

- ต่อไป

- ช่องว่าง

- เกตเวย์

- สร้าง

- รุ่น

- เครื่องกำเนิดไฟฟ้า

- ได้รับ

- ให้

- กำหนด

- เหลือบ

- เหตุการณ์ที่

- กรีก

- บัญชีกลุ่ม

- กลุ่ม

- มี

- จัดการ

- มี

- หนัก

- ช่วย

- ด้วยเหตุนี้

- ลำดับชั้น

- จุดสูง

- ไฮไลต์

- ประวัติ

- ถือ

- ถือ

- เจ้าภาพ

- เจ้าภาพ

- ชั่วโมง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- ID

- ความคิด

- identiques

- ระบุ

- ระบุ

- ระบุ

- ระบุ

- if

- แสดงให้เห็นถึง

- ภาพ

- ภาพ

- ส่งผลกระทบ

- การดำเนินงาน

- การดำเนินการ

- in

- ไม่ถูกต้อง

- เพิ่ม

- บุคคล

- ข้อมูล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- ประทับจิต

- อินพุต

- สอบถามข้อมูล

- ภายใน

- แทน

- สถาบัน

- Intelligence

- ตั้งใจว่า

- โต้ตอบ

- เข้าไป

- แนะนำ

- บทนำ

- การสอบสวน

- IP

- ที่อยู่ IP

- ที่อยู่ IP

- ปัญหา

- ปัญหา

- IT

- ITS

- มกราคม

- เยนญี่ปุ่น

- JSON

- กรกฎาคม

- มิถุนายน

- เก็บ

- คีย์

- กุญแจ

- ชนิด

- ชนิด

- ทราบ

- ที่รู้จักกัน

- รู้

- ใหญ่

- ชื่อสกุล

- ต่อมา

- ละติน

- ละตินอเมริกา

- กฏหมาย

- การบังคับใช้กฎหมาย

- ชั้น

- น้อยที่สุด

- การออกจาก

- นำ

- ความยาว

- น้อยลง

- ชั้น

- กดไลก์

- น่าจะ

- ถูก จำกัด

- Line

- รายการ

- จดทะเบียน

- ในประเทศ

- วันหยุด

- ตรรกะ

- ตรรกะ

- เข้าสู่ระบบ

- นาน

- เวลานาน

- ระยะยาว

- ดู

- Lot

- เครื่อง

- เครื่อง

- หลัก

- ส่วนใหญ่

- ส่วนใหญ่

- ทำ

- การทำ

- ที่เป็นอันตราย

- มัลแวร์

- มัลแวร์ในฐานะบริการ (MaaS)

- ด้วยมือ

- หลาย

- มีนาคม

- โดดเด่น

- เครื่องหมาย

- อย่างมากมาย

- ที่ตรงกัน

- อาจ..

- ความหมาย

- วิธี

- ขณะ

- กลไก

- กล่าวถึง

- วิธี

- เม็กซิโก

- ผู้เยาว์

- การแก้ไข

- เงิน

- การตรวจสอบ

- การตรวจสอบ

- จอภาพ

- เดือน

- ข้อมูลเพิ่มเติม

- มากที่สุด

- เม้าส์

- MSI

- มาก

- หลาย

- ต้อง

- MX

- ชื่อ

- ชื่อ

- ความต้องการ

- เครือข่าย

- ใหม่

- ใหม่

- ถัดไป

- ไม่

- หมายเหตุ

- สังเกต..

- จำนวน

- สังเกต

- ตั้งข้อสังเกต

- ได้รับ

- ที่ได้รับ

- ชัดเจน

- โอซีซี

- โอกาส

- การเกิดขึ้น

- ตุลาคม

- of

- เสนอ

- เสนอ

- มักจะ

- เก่ากว่า

- เก่าแก่ที่สุด

- on

- ครั้งเดียว

- ONE

- ออนไลน์

- ธนาคารออนไลน์

- เพียง

- การดำเนินการ

- ดำเนินการ

- การดำเนินงาน

- ระบบปฏิบัติการ

- ระบบปฏิบัติการ

- การดำเนินการ

- ผู้ประกอบการ

- ผู้ประกอบการ

- or

- ใบสั่ง

- OS

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- ของเรา

- Outlook

- ด้านนอก

- เกิน

- ภาพรวม

- ของตนเอง

- วิชาพลศึกษา

- หน้า

- ทาสี

- พารามิเตอร์

- ส่วนหนึ่ง

- อดีต

- แบบแผน

- รูปแบบไฟล์ PDF

- ต่อ

- เปอร์เซ็นต์

- ดำเนินการ

- ระยะเวลา

- วิริยะ

- เปรู

- ปรากฏการณ์

- ฟิชชิ่ง

- ภาพ

- ปิแอร์

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- กรุณาติดต่อ

- ตำรวจ

- ป๊อปอัพ

- พอร์ทัล

- พอร์ต

- โปรตุเกส

- เป็นไปได้

- การมี

- นำเสนอ

- ดั้งเดิม

- ส่วนตัว

- อาจ

- กระบวนการ

- การประมวลผล

- ผลิต

- ผลิตภัณฑ์

- ความคืบหน้า

- กำลังคืบหน้า

- โครงการ

- อย่างถูกต้อง

- การป้องกัน

- โปรโตคอล

- โปรโตคอล

- พิสูจน์แล้วว่า

- ให้

- ผู้ให้บริการ

- ให้

- การให้

- หนังสือมอบฉันทะ

- การตีพิมพ์

- หลาม

- Q3

- อย่างรวดเร็ว

- ทีเดียว

- รวดเร็ว

- คะแนน

- ค่อนข้าง

- เหตุผล

- เมื่อเร็ว ๆ นี้

- สีแดง

- เรียกว่า

- หมายถึง

- สะท้อนให้เห็นถึง

- ลงทะเบียน

- ลงทะเบียน

- รีจิสทรี

- ที่เหลืออยู่

- ซากศพ

- รีโมท

- จากระยะไกล

- ลบ

- รายงาน

- รายงาน

- แสดง

- ขอ

- การร้องขอ

- จำเป็นต้องใช้

- ความต้องการ

- ต้อง

- การวิจัย

- นักวิจัย

- ความละเอียด

- แก้ไข

- ได้รับการแก้ไข

- การตัดสินใจ

- รับผิดชอบ

- ผล

- วิ่ง

- วิ่ง

- s

- กล่าวว่า

- SAINT

- เดียวกัน

- เห็น

- กล่าว

- จอภาพ

- ค้นหา

- ที่สอง

- ลับ

- Section

- ส่วน

- ความปลอดภัย

- ซอฟต์แวร์ความปลอดภัย

- เครื่องมือรักษาความปลอดภัย

- เห็น

- ดูเหมือนว่า

- เห็น

- เลือก

- ส่ง

- การส่ง

- ส่ง

- กันยายน

- ชุด

- เซิร์ฟเวอร์

- เซิร์ฟเวอร์

- ให้บริการอาหาร

- บริการ

- บริการ

- ชุด

- ชุดอุปกรณ์

- การตั้งค่า

- หลาย

- ที่ใช้ร่วมกัน

- ใช้งานร่วมกัน

- โชว์

- แสดง

- แสดงให้เห็นว่า

- ด้าน

- อย่างมีความหมาย

- คล้ายคลึงกัน

- ง่าย

- พร้อมกัน

- พร้อมกัน

- ตั้งแต่

- เดียว

- เล็ก

- So

- ซอฟต์แวร์

- เพียงผู้เดียว

- บาง

- บางครั้ง

- ในไม่ช้า

- แหล่ง

- รหัสแหล่งที่มา

- สเปน

- โดยเฉพาะ

- จุด

- สเปรด

- มาตรฐาน

- ข้อความที่เริ่ม

- การเริ่มต้น

- สหรัฐอเมริกา

- ทางสถิติ

- สถิติ

- ขั้นตอน

- ยังคง

- เก็บไว้

- ร้านค้า

- กระแส

- เชือก

- เสถียร

- โดเมนย่อย

- หรือ

- ประสบความสำเร็จ

- อย่างเช่น

- สรุป

- รองรับ

- แปลกใจ

- สวิตซ์

- ระบบ

- ระบบ

- ตาราง

- เอา

- ใช้เวลา

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- วิชาการ

- การวิเคราะห์ทางเทคนิค

- เทคนิค

- เมตริกซ์

- ข้อความ

- กว่า

- ที่

- พื้นที่

- ข้อมูล

- ของพวกเขา

- พวกเขา

- แล้วก็

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- นี้

- เหล่านั้น

- แต่?

- พัน

- การคุกคาม

- สาม

- ตลอด

- เวลา

- ครั้ง

- การประทับเวลา

- ชื่อหนังสือ

- ไปยัง

- ร่วมกัน

- เครื่องมือ

- เครื่องมือ

- ด้านบน

- รวม

- ไปทาง

- ลู่

- การติดตาม

- การจราจร

- การรักษาเยียวยา

- ทริกเกอร์

- โทรจัน

- สอง

- ผ่านการ

- เป็นเอกลักษณ์

- จนกระทั่ง

- ไม่ได้ใช้

- เมื่อ

- uptime

- us

- ใช้

- มือสอง

- ใช้

- การใช้

- มักจะ

- นำไปใช้

- ใช้ประโยชน์

- ความคุ้มค่า

- ความคุ้มค่า

- ตัวแปร

- กว้างใหญ่

- รุ่น

- ข้อมูลรุ่น

- มาก

- ผ่านทาง

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เยี่ยมชมร้านค้า

- เข้าเยี่ยมชม

- คือ

- ทาง..

- we

- เว็บ

- เว็บเบราเซอร์

- Website

- เว็บไซต์

- สัปดาห์

- ดี

- คือ

- อะไร

- เมื่อ

- ที่

- ในขณะที่

- WHO

- จะ

- หน้าต่าง

- หน้าต่าง

- กับ

- ภายใน

- งาน

- โรงงาน

- การเขียน

- ปี

- ปี

- อัตราผลตอบแทน

- ลมทะเล

- รหัสไปรษณีย์