ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ได้พูดคุยกันมานานแล้วถึงแนวคิดที่ว่าความขัดแย้งในอนาคตจะไม่เกิดขึ้นเพียงในสนามรบทางกายภาพอีกต่อไป แต่จะเกิดขึ้นในพื้นที่ดิจิทัลด้วยเช่นกัน แม้ว่าความขัดแย้งเมื่อเร็วๆ นี้แสดงให้เห็นว่าสนามรบทางกายภาพจะไม่เกิดขึ้นเร็วๆ นี้ แต่เรายังเห็นการโจมตีทางไซเบอร์ที่ได้รับการสนับสนุนจากรัฐมากกว่าที่เคยเป็นมา ดังนั้นจึงเป็นเรื่องสำคัญที่ภาคธุรกิจ บุคคล และรัฐบาลต้องแน่ใจว่าพวกเขาเตรียมพร้อมสำหรับการโจมตี ในสมรภูมิดิจิทัล ไม่ใช่แค่ทหารเท่านั้นที่ถูกกำหนดเป้าหมาย แต่ทุกคนยังอยู่ในแนวยิงอีกด้วย

พูดอย่างกว้าง ๆ การกระทำของสงครามไซเบอร์คือกิจกรรมออนไลน์ที่เป็นอันตรายที่ได้รับการสนับสนุนจากรัฐซึ่งกำหนดเป้าหมายไปที่เครือข่ายต่างประเทศ อย่างไรก็ตาม เช่นเดียวกับปรากฏการณ์ทางภูมิรัฐศาสตร์ส่วนใหญ่ ตัวอย่างสงครามไซเบอร์ในโลกแห่งความเป็นจริงมีความซับซ้อนมากกว่ามาก ในโลกที่มืดมนของอาชญากรรมทางไซเบอร์ที่ได้รับการสนับสนุนจากรัฐ หน่วยข่าวกรองของรัฐบาลอาจไม่ได้ดำเนินการโจมตีโดยตรงเสมอไป แต่กลับเป็นเรื่องปกติที่จะเห็นการโจมตีจากองค์กรอาชญากรไซเบอร์ที่มีความเกี่ยวข้องกับรัฐชาติ องค์กรเหล่านี้เรียกว่ากลุ่มภัยคุกคามถาวรขั้นสูง (APT) APT-28 หรือที่รู้จักในชื่อแฟนซีแบร์นั่นเอง แฮ็กคณะกรรมการแห่งชาติประชาธิปไตยในปี 2016 เป็นตัวอย่างที่ดีของการจารกรรมประเภทนี้

ความสัมพันธ์ที่หลวมระหว่างกลุ่ม APT และหน่วยข่าวกรองของรัฐ ส่งผลให้เส้นแบ่งระหว่างการจารกรรมระหว่างประเทศและอาชญากรรมไซเบอร์แบบเดิมๆ นั้นไม่ชัดเจน สิ่งนี้ทำให้การตัดสินว่าการโจมตีเฉพาะนั้นเป็น “การกระทำของสงครามไซเบอร์” เป็นเรื่องยากหรือไม่ ด้วยเหตุนี้ นักวิเคราะห์ความปลอดภัยจึงมักจะสามารถตั้งสมมติฐานได้ว่าการโจมตีนั้นได้รับการสนับสนุนจากสถานะเป็นเปอร์เซ็นต์และระดับของความแน่นอนหรือไม่ นี่เป็นการปกปิดที่สมบูรณ์แบบสำหรับหน่วยงานของรัฐที่เป็นอันตรายซึ่งต้องการกำหนดเป้าหมายและขัดขวางโครงสร้างพื้นฐานที่สำคัญ ในขณะเดียวกันก็ลดโอกาสที่จะก่อให้เกิดวิกฤตทางภูมิรัฐศาสตร์หรือความขัดแย้งด้วยอาวุธ

หากศัตรูอยู่ในระยะ คุณก็เช่นกัน

ไม่ว่าการโจมตีทางไซเบอร์จะเชื่อมโยงโดยตรงกับหน่วยงานของรัฐต่างประเทศหรือไม่ก็ตาม โครงสร้างพื้นฐานที่สำคัญ อาจส่งผลร้ายแรงได้ โครงสร้างพื้นฐานที่สำคัญไม่ได้หมายถึงเพียงโครงสร้างพื้นฐานที่รัฐเป็นเจ้าของและดำเนินการ เช่น โครงข่ายไฟฟ้าและองค์กรภาครัฐเท่านั้น ธนาคาร องค์กรขนาดใหญ่ และ ISP ล้วนอยู่ภายใต้การดูแลของ เป้าหมายโครงสร้างพื้นฐานที่สำคัญ.

ตัวอย่างเช่น โครงการ "แฮ็ก สูบ และถ่ายโอนข้อมูล" ที่กำหนดเป้าหมาย ซึ่งพอร์ตการซื้อขายออนไลน์ส่วนบุคคลหลายรายการถูกบุกรุกเพื่อที่จะ ปั่นราคาหุ้นอาจถูกดำเนินการโดยกลุ่มที่ได้รับการสนับสนุนจากรัฐเพื่อสร้างความเสียหายให้กับกองทุนออมทรัพย์และกองทุนเกษียณอายุในประเทศอื่น ซึ่งอาจส่งผลร้ายแรงต่อเศรษฐกิจ

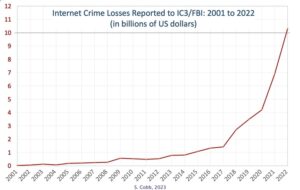

ในขณะที่รัฐบาลและองค์กรเอกชนยังคงใช้เครือข่ายไอทีที่ชาญฉลาดและเชื่อมต่อกัน ความเสี่ยงและผลที่ตามมาที่อาจเกิดขึ้นจะยังคงเติบโตต่อไป งานวิจัยล่าสุด โดยมหาวิทยาลัยมิชิแกนพบข้อบกพร่องด้านความปลอดภัยที่สำคัญในระบบสัญญาณไฟจราจรในพื้นที่ ทีมวิจัยสามารถควบคุมสัญญาณไฟจราจรได้มากกว่า 100 สัญญาณจากจุดเชื่อมต่อจุดเดียว แม้ว่าข้อบกพร่องในระบบนี้จะได้รับการแก้ไขในเวลาต่อมา แต่นี่ก็เน้นย้ำถึงความสำคัญของระบบรักษาความปลอดภัยในตัวที่แข็งแกร่งและทันสมัยเพื่อปกป้องโครงสร้างพื้นฐานจากการโจมตีทางไซเบอร์

ป้องกันตอนนี้หรือถูกพิชิตในภายหลัง

ด้วยเครือข่ายที่ใหญ่ขึ้นและซับซ้อนมากขึ้น โอกาสที่ช่องโหว่จะถูกโจมตีจะเพิ่มขึ้นอย่างทวีคูณ หากองค์กรต่างๆ มีโอกาสรับมือกับการโจมตีที่ซับซ้อนที่ได้รับการสนับสนุนจากรัฐ อุปกรณ์ปลายทางทุกจุดบนเครือข่ายจะต้องได้รับการตรวจสอบและรักษาความปลอดภัยอย่างต่อเนื่อง

บางคนได้เรียนรู้บทเรียนนี้อย่างยากลำบากแล้ว ในปี 2017 บริษัทอาหารยักษ์ใหญ่ของสหรัฐฯ Mondelez ถูกปฏิเสธการจ่ายเงินประกันมูลค่า 100 ล้านดอลลาร์ หลังจากประสบกับการโจมตีทางไซเบอร์ ATP ของรัสเซีย เนื่องจาก การโจมตีถือเป็น "การทำสงคราม" และไม่ครอบคลุมภายใต้กรมธรรม์ประกันภัยความปลอดภัยทางไซเบอร์ของบริษัท (กลุ่มบริษัทซูริคประกันภัยและซูริคประกันภัยเมื่อเร็วๆ นี้ ยุติข้อพิพาทของพวกเขา ตามเงื่อนไขที่ไม่เปิดเผย)

การรักษาความปลอดภัยปลายทางไม่เคยมีความสำคัญมากไปกว่านี้อีกแล้ว การใช้อุปกรณ์เคลื่อนที่ส่วนบุคคลเป็นเครื่องมือในการทำงานแพร่หลายในเกือบทุกอุตสาหกรรม น่าแปลกที่นโยบายการนำอุปกรณ์มาเองที่เพิ่มขึ้นนี้ส่วนหนึ่งได้รับแรงหนุนจากสมมติฐานที่ผิด ๆ ว่าอุปกรณ์พกพามีความปลอดภัยมากกว่าเดสก์ท็อป

อย่างไรก็ตาม รัฐบาลและกลุ่ม ATP หลายแห่งที่มีความสามารถทางไซเบอร์ที่เป็นที่ยอมรับได้ปรับตัวเข้ากับและ ใช้ประโยชน์จากภูมิทัศน์ภัยคุกคามบนมือถือมานานกว่า 10 ปี ด้วยอัตราการตรวจจับต่ำจนเป็นอันตราย การโจมตีเครือข่ายมือถือของรัฐบาลและพลเรือนมีศักยภาพที่จะโค่นแรงงานส่วนใหญ่ ส่งผลให้ประสิทธิภาพการทำงานหยุดชะงัก และขัดขวางทุกสิ่งตั้งแต่การตัดสินใจของรัฐบาลไปจนถึงเศรษฐกิจ

ในภาพรวมภัยคุกคามในปัจจุบัน การโจมตีทางไซเบอร์ไม่ได้เป็นเพียงความเสี่ยงที่อาจเกิดขึ้นเท่านั้น แต่ยังเป็นสิ่งที่คาดหวังได้อีกด้วย โชคดีที่วิธีแก้ปัญหาในการลดความเสียหายนั้นค่อนข้างตรงไปตรงมา: ไม่ต้องเชื่อใครและรักษาความปลอดภัยทุกอย่าง

ผู้จัดการฝ่ายไอทีและความปลอดภัยอาจไม่สามารถป้องกันการโจมตีทางไซเบอร์หรือสงครามไซเบอร์ได้ อย่างไรก็ตามพวกเขาสามารถป้องกันตนเองจากผลลัพธ์ที่เลวร้ายที่สุดได้ หากอุปกรณ์เชื่อมต่อกับโครงสร้างพื้นฐาน ไม่ว่าจะเป็นทางกายภาพหรือเสมือนจริง ก็อาจเป็นประตูหลังสำหรับผู้ก่อภัยคุกคามในการเข้าถึงข้อมูลและขัดขวางการปฏิบัติงาน ดังนั้น หากองค์กรต้องการหลีกเลี่ยงการติดอยู่ท่ามกลางสงครามไซเบอร์ การรักษาความปลอดภัยปลายทางจะต้องมีความสำคัญเป็นอันดับแรกในการดำเนินงานทั้งหมด ตั้งแต่มือถือไปจนถึงเดสก์ท็อป

- blockchain

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การอ่านที่มืด

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- Kaspersky

- มัลแวร์

- แมคคาฟี

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- VPN

- ความปลอดภัยของเว็บไซต์