แอปพลิเคชันปัญญาประดิษฐ์ (AI) ที่สร้างขึ้นโดยใช้โมเดลภาษาขนาดใหญ่ (LLM) ได้แสดงให้เห็นถึงศักยภาพในการสร้างและเร่งมูลค่าทางเศรษฐกิจให้กับธุรกิจ ตัวอย่างการใช้งานได้แก่ การค้นหาการสนทนา ความช่วยเหลือตัวแทนฝ่ายสนับสนุนลูกค้า, การวิเคราะห์การสนับสนุนลูกค้า, ผู้ช่วยเสมือนแบบบริการตนเอง chatbots, การสร้างสื่อสมบูรณ์, การควบคุมเนื้อหา, ผู้ร่วมเขียนโค้ดเพื่อเร่งการพัฒนาซอฟต์แวร์ที่ปลอดภัยและมีประสิทธิภาพสูง, ข้อมูลเชิงลึกจากแหล่งเนื้อหาหลากหลายรูปแบบ, เร่งการสืบสวนและการบรรเทาผลกระทบด้านความปลอดภัยขององค์กรของคุณ และอีกมากมาย ลูกค้าจำนวนมากกำลังมองหาคำแนะนำเกี่ยวกับวิธีจัดการความปลอดภัย ความเป็นส่วนตัว และการปฏิบัติตามข้อกำหนดในขณะที่พวกเขาพัฒนาแอปพลิเคชัน AI เชิงสร้างสรรค์ การทำความเข้าใจและจัดการกับช่องโหว่ ภัยคุกคาม และความเสี่ยงของ LLM ในระหว่างขั้นตอนการออกแบบและสถาปัตยกรรมช่วยให้ทีมมุ่งเน้นไปที่การเพิ่มประโยชน์ทางเศรษฐกิจและประสิทธิภาพการผลิตที่ AI สร้างขึ้นสามารถทำได้สูงสุด การตระหนักถึงความเสี่ยงจะส่งเสริมความโปร่งใสและความไว้วางใจในแอปพลิเคชัน AI ทั่วไป ส่งเสริมความสามารถในการสังเกตที่เพิ่มขึ้น ช่วยปฏิบัติตามข้อกำหนดในการปฏิบัติตามข้อกำหนด และอำนวยความสะดวกในการตัดสินใจโดยอาศัยข้อมูลของผู้นำ

เป้าหมายของโพสต์นี้คือเพื่อเพิ่มศักยภาพให้กับวิศวกร AI และการเรียนรู้ของเครื่องจักร (ML) นักวิทยาศาสตร์ข้อมูล สถาปนิกโซลูชัน ทีมรักษาความปลอดภัย และผู้มีส่วนได้ส่วนเสียอื่น ๆ มีแบบจำลองทางจิตและกรอบการทำงานร่วมกันเพื่อใช้แนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัย ช่วยให้ทีม AI/ML สามารถเคลื่อนไหวได้ รวดเร็วโดยไม่ต้องแลกความปลอดภัยเพื่อความรวดเร็ว โดยเฉพาะ โพสต์นี้มุ่งช่วยเหลือ AI/ML และนักวิทยาศาสตร์ข้อมูลที่อาจไม่เคยสัมผัสหลักการรักษาความปลอดภัยมาก่อน ได้รับความเข้าใจเกี่ยวกับหลักปฏิบัติที่ดีที่สุดด้านความปลอดภัยและความเป็นส่วนตัวในบริบทของการพัฒนาแอปพลิเคชัน AI ทั่วไปโดยใช้ LLM นอกจากนี้เรายังหารือเกี่ยวกับข้อกังวลด้านความปลอดภัยทั่วไปที่อาจบ่อนทำลายความไว้วางใจใน AI ตามที่ระบุโดย Open Worldwide Application Security Project (OWASP) 10 อันดับแรกสำหรับแอปพลิเคชัน LLMและแสดงวิธีที่คุณสามารถใช้ AWS เพื่อเพิ่มมาตรการรักษาความปลอดภัยและความมั่นใจของคุณในขณะที่สร้างสรรค์นวัตกรรมด้วย AI เชิงสร้างสรรค์

โพสต์นี้ให้ขั้นตอนที่แนะนำสามขั้นตอนในการออกแบบกลยุทธ์การบริหารความเสี่ยงไปพร้อมๆ กับการพัฒนาแอปพลิเคชัน AI ทั่วไปโดยใช้ LLM ก่อนอื่นเราจะเจาะลึกถึงช่องโหว่ ภัยคุกคาม และความเสี่ยงที่เกิดขึ้นจากการใช้งาน การปรับใช้ และการใช้โซลูชัน LLM และให้คำแนะนำเกี่ยวกับวิธีการเริ่มสร้างสรรค์นวัตกรรมโดยคำนึงถึงความปลอดภัย จากนั้นเราจะหารือกันว่าการสร้างบนรากฐานที่ปลอดภัยเป็นสิ่งจำเป็นสำหรับ generative AI อย่างไร สุดท้ายนี้ เราเชื่อมโยงสิ่งเหล่านี้เข้ากับตัวอย่างปริมาณงาน LLM เพื่ออธิบายแนวทางในการออกแบบสถาปัตยกรรมด้วยการรักษาความปลอดภัยเชิงลึกในการป้องกันข้ามขอบเขตความน่าเชื่อถือ

ในตอนท้ายของโพสต์นี้, วิศวกร AI/ML นักวิทยาศาสตร์ข้อมูล และนักเทคโนโลยีที่คำนึงถึงความปลอดภัย จะสามารถระบุกลยุทธ์ในการออกแบบการป้องกันแบบหลายชั้นสำหรับแอปพลิเคชัน AI ทั่วไป ทำความเข้าใจวิธีแมป OWASP 10 อันดับแรกสำหรับข้อกังวลด้านความปลอดภัยของ LLM กับการควบคุมที่เกี่ยวข้อง และสร้างความรู้พื้นฐานเกี่ยวกับ ตอบคำถามยอดนิยมของลูกค้า AWS ต่อไปนี้สำหรับแอปพลิเคชันของพวกเขา:

- อะไรคือความเสี่ยงด้านความปลอดภัยและความเป็นส่วนตัวทั่วไปในการใช้ Generative AI ที่ใช้ LLM ในแอปพลิเคชันของฉันซึ่งฉันสามารถส่งผลกระทบได้มากที่สุดด้วยคำแนะนำนี้

- มีวิธีใดบ้างในการใช้การควบคุมความปลอดภัยและความเป็นส่วนตัวในวงจรการพัฒนาสำหรับแอปพลิเคชัน AI LLM ทั่วไปบน AWS

- ฉันสามารถผสานรวมแนวทางปฏิบัติที่ดีที่สุดในการปฏิบัติงานและทางเทคนิคเข้ากับวิธีที่องค์กรของฉันสร้างแอปพลิเคชัน generative AI LLM เพื่อจัดการความเสี่ยงและเพิ่มความมั่นใจในแอปพลิเคชัน generative AI โดยใช้ LLM ได้

ปรับปรุงผลลัพธ์ด้านความปลอดภัยในขณะที่พัฒนา AI เชิงสร้างสรรค์

นวัตกรรมที่มี AI แบบสร้างสรรค์โดยใช้ LLM จำเป็นต้องเริ่มต้นด้วยการรักษาความปลอดภัยเพื่อพัฒนาความยืดหยุ่นขององค์กร สร้างบนรากฐานที่ปลอดภัย และบูรณาการการรักษาความปลอดภัยเข้ากับแนวทางการรักษาความปลอดภัยเชิงลึกในการป้องกัน การรักษาความปลอดภัยคือก ความรับผิดชอบร่วมกัน ระหว่าง AWS และลูกค้า AWS หลักการทั้งหมดของโมเดลความรับผิดชอบร่วมกันของ AWS สามารถใช้ได้กับโซลูชัน AI เชิงสร้างสรรค์ รีเฟรชความเข้าใจของคุณเกี่ยวกับโมเดลความรับผิดชอบร่วมกันของ AWS เมื่อนำไปใช้กับโครงสร้างพื้นฐาน บริการ และข้อมูลเมื่อคุณสร้างโซลูชัน LLM

เริ่มต้นด้วยการคำนึงถึงความปลอดภัยเพื่อพัฒนาความยืดหยุ่นขององค์กร

เริ่มต้นด้วยการคำนึงถึงความปลอดภัยเพื่อพัฒนาความยืดหยุ่นขององค์กรสำหรับการพัฒนาแอปพลิเคชัน AI ทั่วไปที่ตรงตามวัตถุประสงค์ด้านความปลอดภัยและการปฏิบัติตามข้อกำหนดของคุณ ความยืดหยุ่นขององค์กรดึงและขยายออกไป คำจำกัดความของความยืดหยุ่นใน AWS Well-Architected Framework เพื่อรวมและเตรียมความพร้อมให้องค์กรสามารถฟื้นตัวจากการหยุดชะงักได้ พิจารณามาตรการรักษาความปลอดภัย การกำกับดูแล และความเป็นเลิศในการปฏิบัติงานของคุณ เมื่อประเมินความพร้อมโดยรวมในการพัฒนา AI เชิงสร้างสรรค์ด้วย LLM และความยืดหยุ่นขององค์กรต่อผลกระทบที่อาจเกิดขึ้น ในขณะที่องค์กรของคุณก้าวหน้าโดยใช้เทคโนโลยีเกิดใหม่ เช่น generative AI และ LLM ความยืดหยุ่นโดยรวมขององค์กรควรได้รับการพิจารณาเป็นรากฐานสำคัญของกลยุทธ์การป้องกันแบบหลายชั้นเพื่อปกป้องทรัพย์สินและสายธุรกิจจากผลที่ตามมาโดยไม่ตั้งใจ

ความยืดหยุ่นขององค์กรมีความสำคัญอย่างมากสำหรับแอปพลิเคชัน LLM

แม้ว่าโปรแกรมการจัดการความเสี่ยงทั้งหมดจะได้รับประโยชน์จากความยืดหยุ่น แต่ความยืดหยุ่นขององค์กรมีความสำคัญอย่างมากสำหรับ generative AI ความเสี่ยง 10 อันดับแรกจาก XNUMX อันดับแรกที่ระบุโดย OWASP สำหรับแอปพลิเคชัน LLM ขึ้นอยู่กับการกำหนดการควบคุมทางสถาปัตยกรรมและการปฏิบัติงาน และการบังคับใช้ในระดับองค์กรเพื่อจัดการความเสี่ยง ความเสี่ยงทั้งห้าประการ ได้แก่ การจัดการผลผลิตที่ไม่ปลอดภัย ช่องโหว่ของห่วงโซ่อุปทาน การเปิดเผยข้อมูลที่ละเอียดอ่อน หน่วยงานมากเกินไป และการพึ่งพามากเกินไป เริ่มต้นเพิ่มความยืดหยุ่นขององค์กรด้วยการเข้าสังคมกับทีมของคุณเพื่อพิจารณาการรักษาความปลอดภัย AI, ML และ AI ทั่วไปเป็นข้อกำหนดทางธุรกิจหลักและมีความสำคัญสูงสุดตลอดวงจรชีวิตทั้งหมดของผลิตภัณฑ์ ตั้งแต่การเริ่มต้นแนวคิด การวิจัย ไปจนถึงการพัฒนาแอปพลิเคชัน การปรับใช้ และ ใช้. นอกเหนือจากการตระหนักรู้แล้ว ทีมของคุณควรดำเนินการเพื่อคำนึงถึง AI เชิงสร้างสรรค์ในการกำกับดูแล การรับรอง และหลักปฏิบัติในการตรวจสอบการปฏิบัติตามข้อกำหนด

สร้างความยืดหยุ่นขององค์กรโดยใช้ AI เชิงสร้างสรรค์

องค์กรต่างๆ สามารถเริ่มใช้วิธีการสร้างขีดความสามารถและความสามารถด้าน AI/ML และการรักษาความปลอดภัยด้าน AI ภายในองค์กรของตนได้ คุณควรเริ่มต้นด้วยการขยายโปรแกรมการรักษาความปลอดภัย การรับรอง การปฏิบัติตามข้อกำหนด และการพัฒนาที่มีอยู่ของคุณให้ครอบคลุมถึง Generative AI

ต่อไปนี้เป็นประเด็นสำคัญห้าประการที่น่าสนใจสำหรับ AI ขององค์กร, ML และความปลอดภัย AI เชิงสร้างสรรค์:

- ทำความเข้าใจภูมิทัศน์ด้านความปลอดภัยของ AI/ML

- รวมมุมมองที่หลากหลายไว้ในกลยุทธ์ด้านความปลอดภัย

- ดำเนินการเชิงรุกเพื่อรักษากิจกรรมการวิจัยและพัฒนา

- จัดสิ่งจูงใจให้สอดคล้องกับผลลัพธ์ขององค์กร

- เตรียมพร้อมสำหรับสถานการณ์ความปลอดภัยที่สมจริงใน AI/ML และ AI เชิงสร้างสรรค์

พัฒนาแบบจำลองภัยคุกคามตลอดวงจรชีวิต AI เชิงสร้างสรรค์ของคุณ

องค์กรที่สร้างด้วย Generative AI ควรมุ่งเน้นไปที่การบริหารความเสี่ยง ไม่ใช่การขจัดความเสี่ยง และรวมถึง การสร้างแบบจำลองภัยคุกคาม ในและ การวางแผนความต่อเนื่องทางธุรกิจ การวางแผน การพัฒนา และการดำเนินงานของปริมาณงาน AI เชิงสร้างสรรค์ ย้อนกลับไปจากการใช้งานจริงของ generative AI โดยการพัฒนาแบบจำลองภัยคุกคามสำหรับแต่ละแอปพลิเคชันโดยใช้ความเสี่ยงด้านความปลอดภัยแบบดั้งเดิม รวมถึงความเสี่ยงเฉพาะของ generative AI ธุรกิจของคุณอาจยอมรับความเสี่ยงบางอย่างได้ และแบบฝึกหัดการสร้างแบบจำลองภัยคุกคามสามารถช่วยให้บริษัทของคุณระบุระดับความเสี่ยงที่ยอมรับได้ของคุณ ตัวอย่างเช่น ธุรกิจของคุณอาจไม่ต้องการเวลาทำงาน 99.999% บนแอปพลิเคชัน generative AI ดังนั้นเวลาการกู้คืนเพิ่มเติมที่เกี่ยวข้องกับการกู้คืนโดยใช้ การสำรองข้อมูล AWS กับ ธารน้ำแข็ง Amazon S3 อาจเป็นความเสี่ยงที่ยอมรับได้ ในทางกลับกัน ข้อมูลในแบบจำลองของคุณอาจมีความละเอียดอ่อนอย่างยิ่งและมีการควบคุมที่เข้มงวด ดังนั้นจึงเบี่ยงเบนไปจาก บริการจัดการคีย์ AWS (AWS KMS) คีย์ที่จัดการโดยลูกค้า (CMK) การหมุนและการใช้ ไฟร์วอลล์เครือข่าย AWS เพื่อช่วยบังคับใช้ Transport Layer Security (TLS) สำหรับการรับส่งข้อมูลขาเข้าและขาออกเพื่อป้องกันการขโมยข้อมูลอาจเป็นความเสี่ยงที่ยอมรับไม่ได้

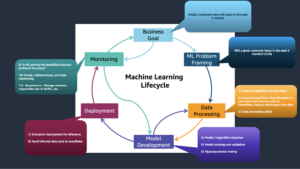

ประเมินความเสี่ยง (โดยธรรมชาติและคงเหลือ) ของการใช้แอปพลิเคชัน generative AI ในการตั้งค่าการผลิตเพื่อระบุการควบคุมพื้นฐานและระดับแอปพลิเคชันที่เหมาะสม วางแผนสำหรับการย้อนกลับและการกู้คืนจากเหตุการณ์ด้านความปลอดภัยในการผลิตและการหยุดชะงักของบริการ เช่น การแทรกทันที ภาวะข้อมูลเป็นพิษในการฝึกอบรม การปฏิเสธการให้บริการของโมเดล และการขโมยโมเดลตั้งแต่เนิ่นๆ และกำหนดการบรรเทาที่คุณจะใช้เมื่อคุณกำหนดข้อกำหนดของแอปพลิเคชัน การเรียนรู้เกี่ยวกับความเสี่ยงและการควบคุมที่จำเป็นจะช่วยกำหนดแนวทางการดำเนินงานที่ดีที่สุดสำหรับการสร้างแอปพลิเคชัน AI เจนเนอเรชั่น และให้ข้อมูลแก่ผู้มีส่วนได้ส่วนเสียและผู้มีอำนาจตัดสินใจเพื่อทำการตัดสินใจทางธุรกิจโดยอาศัยข้อมูลรอบด้านเกี่ยวกับความเสี่ยง หากคุณไม่คุ้นเคยกับเวิร์กโฟลว์ AI และ ML โดยรวม ให้เริ่มด้วยการตรวจสอบ 7 วิธีในการปรับปรุงความปลอดภัยของปริมาณงาน Machine Learning ของคุณ เพื่อเพิ่มความคุ้นเคยกับการควบคุมความปลอดภัยที่จำเป็นสำหรับระบบ AI/ML แบบดั้งเดิม

เช่นเดียวกับการสร้างแอปพลิเคชัน ML การสร้างแอปพลิเคชัน AI เชิงสร้างสรรค์จะต้องผ่านชุดวงจรชีวิตการวิจัยและพัฒนา คุณอาจต้องการทบทวน เมทริกซ์การกำหนดขอบเขตความปลอดภัยของ AWS Generative AI เพื่อช่วยสร้างแบบจำลองทางจิตเพื่อทำความเข้าใจวินัยด้านความปลอดภัยที่สำคัญที่คุณควรพิจารณา โดยขึ้นอยู่กับโซลูชัน generative AI ที่คุณเลือก

โดยทั่วไปแอปพลิเคชัน Generative AI ที่ใช้ LLM จะได้รับการพัฒนาและดำเนินการตามขั้นตอนที่ได้รับคำสั่ง:

- ข้อกำหนดการใช้งาน – ระบุวัตถุประสงค์ทางธุรกิจ ข้อกำหนด และเกณฑ์ความสำเร็จของกรณีการใช้งาน

- การเลือกรุ่น – เลือกรุ่นรองพื้นที่สอดคล้องกับข้อกำหนดการใช้งาน

- การปรับโมเดลและการปรับแต่งอย่างละเอียด – เตรียมข้อมูล พร้อมท์วิศวกร และปรับแต่งโมเดล

- การประเมินแบบจำลอง – ประเมินโมเดลพื้นฐานด้วยเมตริกเฉพาะกรณีการใช้งาน และเลือกโมเดลที่มีประสิทธิภาพดีที่สุด

- การปรับใช้และการบูรณาการ – ปรับใช้โมเดลพื้นฐานที่เลือกบนโครงสร้างพื้นฐานที่ได้รับการปรับปรุงให้เหมาะสม และผสานรวมกับแอปพลิเคชัน AI ทั่วไปของคุณ

- การตรวจสอบแอปพลิเคชัน – ตรวจสอบประสิทธิภาพของแอปพลิเคชันและโมเดลเพื่อเปิดใช้งานการวิเคราะห์สาเหตุที่แท้จริง

ตรวจสอบให้แน่ใจว่าทีมเข้าใจธรรมชาติที่สำคัญของการรักษาความปลอดภัยโดยเป็นส่วนหนึ่งของขั้นตอนการออกแบบและสถาปัตยกรรมของวงจรการพัฒนาซอฟต์แวร์ของคุณในวันที่ 1 ซึ่งหมายถึงการหารือเกี่ยวกับความปลอดภัยในแต่ละเลเยอร์ของสแต็กและวงจรการใช้งานของคุณ และการวางตำแหน่งความปลอดภัยและความเป็นส่วนตัวในฐานะที่เอื้อต่อการบรรลุวัตถุประสงค์ทางธุรกิจ สถาปนิกควบคุมภัยคุกคามก่อนที่คุณจะเปิดใช้แอปพลิเคชัน LLM และพิจารณาว่าข้อมูลที่คุณจะใช้สำหรับการปรับโมเดลและการรับประกันการปรับแต่งจะควบคุมการใช้งานในสภาพแวดล้อมการวิจัย การพัฒนา และการฝึกอบรมหรือไม่ ในส่วนหนึ่งของการทดสอบการประกันคุณภาพ ให้แนะนำภัยคุกคามด้านความปลอดภัยสังเคราะห์ (เช่น การพยายามวางยาพิษข้อมูลการฝึกอบรม หรือการพยายามดึงข้อมูลที่ละเอียดอ่อนผ่านทางวิศวกรรมพร้อมท์ที่เป็นอันตราย) เพื่อทดสอบการป้องกันและมาตรการรักษาความปลอดภัยของคุณเป็นประจำ

นอกจากนี้ ผู้มีส่วนได้ส่วนเสียควรสร้างจังหวะการตรวจสอบที่สอดคล้องกันสำหรับปริมาณงาน AI การผลิต ML และ generative AI และกำหนดลำดับความสำคัญขององค์กรในการทำความเข้าใจการแลกเปลี่ยนระหว่างการควบคุมของมนุษย์และเครื่องจักรและข้อผิดพลาดก่อนเปิดตัว การตรวจสอบและรับรองว่าข้อดีข้อเสียเหล่านี้ได้รับการเคารพในแอปพลิเคชัน LLM ที่ปรับใช้จะช่วยเพิ่มโอกาสที่จะประสบความสำเร็จในการลดความเสี่ยง

สร้างแอปพลิเคชัน AI เชิงสร้างสรรค์บนรากฐานระบบคลาวด์ที่ปลอดภัย

ที่ AWS ความปลอดภัยคือสิ่งที่สำคัญที่สุดของเรา AWS ได้รับการออกแบบทางสถาปัตยกรรมให้เป็นโครงสร้างพื้นฐานระบบคลาวด์ระดับโลกที่ปลอดภัยที่สุดสำหรับสร้าง โยกย้าย และจัดการแอปพลิเคชันและปริมาณงาน สิ่งนี้ได้รับการสนับสนุนจากชุดเครื่องมือรักษาความปลอดภัยบนคลาวด์ที่ล้ำลึกกว่า 300 รายการของเรา และความไว้วางใจจากลูกค้าหลายล้านรายของเรา รวมถึงองค์กรที่ให้ความสำคัญกับความปลอดภัยมากที่สุด เช่น รัฐบาล บริการด้านการดูแลสุขภาพ และบริการทางการเงิน เมื่อสร้างแอปพลิเคชัน AI ทั่วไปโดยใช้ LLM บน AWS คุณจะได้รับสิทธิประโยชน์ด้านความปลอดภัยจาก สภาพแวดล้อมการประมวลผล AWS Cloud ที่ปลอดภัย เชื่อถือได้ และยืดหยุ่น.

ใช้โครงสร้างพื้นฐานระดับโลกของ AWS เพื่อความปลอดภัย ความเป็นส่วนตัว และการปฏิบัติตามข้อกำหนด

เมื่อคุณพัฒนาแอปพลิเคชันที่เน้นข้อมูลบน AWS คุณจะได้รับประโยชน์จากโครงสร้างพื้นฐานของภูมิภาค AWS ทั่วโลก ซึ่งได้รับการออกแบบมาเพื่อมอบความสามารถในการตอบสนองข้อกำหนดด้านความปลอดภัยและการปฏิบัติตามข้อกำหนดหลักของคุณ นี่คือการเสริมกำลังของเรา คำมั่นสัญญาด้านอธิปไตยทางดิจิทัลของ AWSความมุ่งมั่นของเราในการนำเสนอชุดการควบคุมอธิปไตยและคุณลักษณะขั้นสูงสุดที่มีอยู่ในระบบคลาวด์ให้กับคุณ เรามุ่งมั่นที่จะขยายขีดความสามารถของเราเพื่อให้คุณสามารถตอบสนองความต้องการของคุณได้ อำนาจอธิปไตยดิจิตอล ความต้องการ โดยไม่กระทบต่อประสิทธิภาพ นวัตกรรม ความปลอดภัย หรือขนาดของ AWS Cloud เพื่อให้การดำเนินการตามหลักปฏิบัติที่ดีที่สุดด้านความปลอดภัยและความเป็นส่วนตัวง่ายขึ้น ให้พิจารณาใช้การออกแบบอ้างอิงและโครงสร้างพื้นฐานเป็นทรัพยากรโค้ด เช่น สถาปัตยกรรมอ้างอิงความปลอดภัย AWS (AWS SRA) และ สถาปัตยกรรมอ้างอิงความเป็นส่วนตัวของ AWS (AWS PRA). อ่านเพิ่มเติมเกี่ยวกับ การออกแบบสถาปัตยกรรมโซลูชันความเป็นส่วนตัว, อธิปไตยโดยการออกแบบและ การปฏิบัติตามข้อกำหนดบน AWS และใช้บริการต่างๆ เช่น การกำหนดค่า AWS, AWS สิ่งประดิษฐ์และ ผู้จัดการการตรวจสอบ AWS เพื่อสนับสนุนความต้องการด้านความเป็นส่วนตัว การปฏิบัติตามข้อกำหนด การตรวจสอบ และความสามารถในการสังเกตของคุณ

ทำความเข้าใจมาตรการรักษาความปลอดภัยของคุณโดยใช้ AWS Well-Architected และ Cloud Adoption Frameworks

AWS นำเสนอแนวทางปฏิบัติที่ดีที่สุดที่พัฒนาขึ้นจากประสบการณ์หลายปีในการสนับสนุนลูกค้าในการออกแบบสภาพแวดล้อมระบบคลาวด์ด้วย กรอบงานที่มีสถาปัตยกรรมอย่างดีของ AWS และในการพัฒนาให้เกิดมูลค่าทางธุรกิจจากเทคโนโลยีคลาวด์ด้วย กรอบการใช้งาน AWS Cloud (AWS CAF). ทำความเข้าใจมาตรการรักษาความปลอดภัยของปริมาณงาน AI, ML และ AI ทั่วไปของคุณโดยดำเนินการตรวจสอบ Well-Architected Framework การตรวจทานสามารถทำได้โดยใช้เครื่องมือเช่น เครื่องมือ AWS Well-Architectedหรือด้วยความช่วยเหลือจากทีมงาน AWS ของคุณ การสนับสนุน AWS Enterprise. เครื่องมือ AWS Well-Architected บูรณาการข้อมูลเชิงลึกโดยอัตโนมัติ ราคาเริ่มต้นที่ ที่ปรึกษาที่เชื่อถือได้ของ AWS เพื่อประเมินว่าแนวทางปฏิบัติที่ดีที่สุดใดบ้างที่มีอยู่ และมีโอกาสใดบ้างในการปรับปรุงฟังก์ชันการทำงานและการเพิ่มประสิทธิภาพต้นทุน AWS Well-Architected Tool ยังมีเลนส์ที่ปรับแต่งโดยเฉพาะพร้อมแนวทางปฏิบัติที่ดีที่สุดเฉพาะ เช่น เลนส์การเรียนรู้ของเครื่อง เพื่อให้คุณวัดสถาปัตยกรรมของคุณตามแนวทางปฏิบัติที่ดีที่สุดและระบุจุดที่ต้องปรับปรุงเป็นประจำ ตรวจสอบการเดินทางของคุณบนเส้นทางสู่การตระหนักรู้ถึงคุณค่าและความสมบูรณ์ของระบบคลาวด์โดยการทำความเข้าใจวิธีที่ลูกค้า AWS นำกลยุทธ์เพื่อพัฒนาความสามารถขององค์กรใน กรอบการนำ AWS Cloud มาใช้สำหรับปัญญาประดิษฐ์ การเรียนรู้ของเครื่อง และ AI เชิงสร้างสรรค์. คุณอาจพบประโยชน์ในการทำความเข้าใจความพร้อมของระบบคลาวด์โดยรวมของคุณด้วยการเข้าร่วมใน การประเมินความพร้อมของ AWS Cloud. AWS เสนอโอกาสเพิ่มเติมในการมีส่วนร่วม สอบถามทีมบัญชี AWS ของคุณสำหรับข้อมูลเพิ่มเติมเกี่ยวกับวิธีเริ่มต้นใช้งาน ศูนย์นวัตกรรมเจเนอเรทีฟเอไอ.

เร่งการรักษาความปลอดภัยและการเรียนรู้ AI/ML ด้วยคำแนะนำแนวทางปฏิบัติที่ดีที่สุด การฝึกอบรม และการรับรอง

AWS ยังรวบรวมคำแนะนำจาก แนวทางปฏิบัติที่ดีที่สุดสำหรับการรักษาความปลอดภัย ข้อมูลประจำตัว และการปฏิบัติตามข้อกำหนด และ เอกสารการรักษาความปลอดภัยของ AWS เพื่อช่วยคุณระบุวิธีรักษาความปลอดภัยการฝึกอบรม การพัฒนา การทดสอบ และสภาพแวดล้อมการปฏิบัติงาน หากคุณเพิ่งเริ่มต้น ให้เจาะลึกเกี่ยวกับการฝึกอบรมและการรับรองด้านความปลอดภัย ให้พิจารณาเริ่มต้นด้วย ความรู้พื้นฐานด้านความปลอดภัยของ AWS และ แผนการเรียนรู้ด้านความปลอดภัยของ AWS. คุณยังสามารถใช้ไฟล์ โมเดลความพร้อมด้านความปลอดภัยของ AWS เพื่อช่วยแนะนำคุณในการค้นหาและจัดลำดับความสำคัญของกิจกรรมที่ดีที่สุดในระยะการเติบโตที่แตกต่างกันบน AWS โดยเริ่มจากชัยชนะอย่างรวดเร็ว ผ่านขั้นตอนพื้นฐาน มีประสิทธิภาพ และปรับให้เหมาะสม หลังจากที่คุณและทีมของคุณมีความเข้าใจพื้นฐานเกี่ยวกับการรักษาความปลอดภัยบน AWS แล้ว เราขอแนะนำให้ตรวจสอบอย่างยิ่ง วิธีเข้าใกล้การสร้างแบบจำลองภัยคุกคาม จากนั้นนำแบบฝึกหัดการสร้างแบบจำลองภัยคุกคามกับทีมของคุณโดยเริ่มจาก เวิร์กชอปการสร้างแบบจำลองภัยคุกคามสำหรับผู้สร้าง โปรแกรมการฝึกอบรม มีอื่นๆอีกมากมาย ทรัพยากรการฝึกอบรมและการรับรองความปลอดภัยของ AWS ใช้ได้

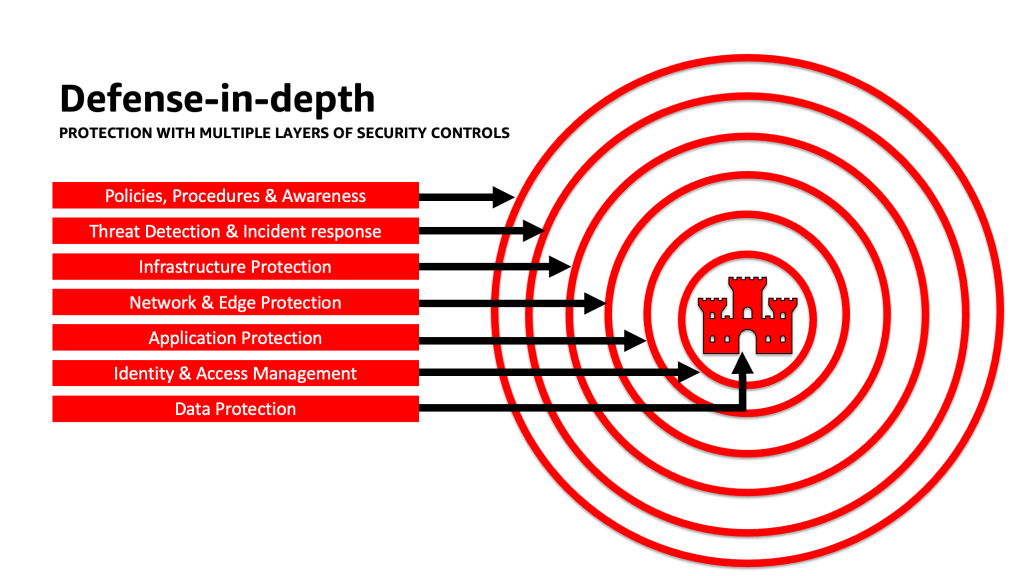

ใช้แนวทางการป้องกันเชิงลึกเพื่อรักษาความปลอดภัยแอปพลิเคชัน LLM

การใช้แนวทางการรักษาความปลอดภัยแบบป้องกันเชิงลึกกับปริมาณงาน AI ข้อมูลและข้อมูลที่เป็นประโยชน์สามารถช่วยสร้างเงื่อนไขที่ดีที่สุดในการบรรลุวัตถุประสงค์ทางธุรกิจของคุณ แนวทางปฏิบัติที่ดีที่สุดในการป้องกันเชิงลึกช่วยลดความเสี่ยงทั่วไปหลายประการที่ปริมาณงานใดๆ เผชิญ ช่วยให้คุณและทีมของคุณเร่งสร้างนวัตกรรม AI ที่สร้างได้ กลยุทธ์การรักษาความปลอดภัยเชิงลึกที่ใช้การป้องกันซ้ำซ้อนเพื่อปกป้องบัญชี AWS ปริมาณงาน ข้อมูล และทรัพย์สินของคุณ ช่วยให้แน่ใจว่าหากการควบคุมความปลอดภัยตัวใดตัวหนึ่งถูกบุกรุกหรือล้มเหลว จะมีเลเยอร์เพิ่มเติมเพื่อช่วยแยกภัยคุกคามและป้องกัน ตรวจจับ ตอบสนอง และกู้คืนจากเหตุการณ์ด้านความปลอดภัย คุณสามารถใช้กลยุทธ์ต่างๆ ร่วมกัน รวมถึงบริการและโซลูชันของ AWS ในแต่ละเลเยอร์เพื่อปรับปรุงความปลอดภัยและความยืดหยุ่นของปริมาณงาน AI ที่สร้างของคุณ

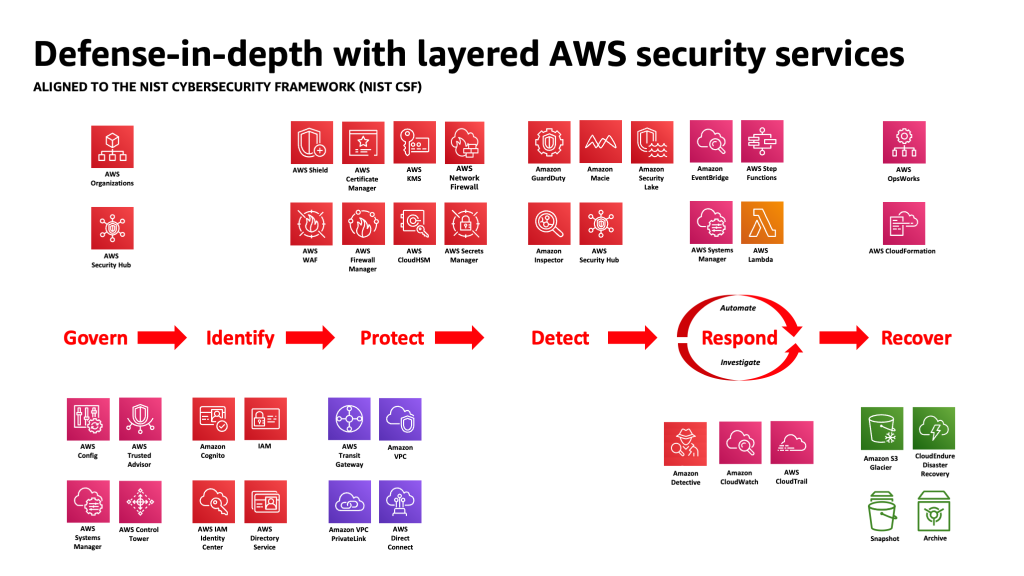

ลูกค้า AWS หลายรายปฏิบัติตามเฟรมเวิร์กมาตรฐานอุตสาหกรรม เช่น กรอบงานความปลอดภัยทางไซเบอร์ของ NIST. เฟรมเวิร์กนี้ช่วยให้แน่ใจว่าการรักษาความปลอดภัยของคุณมีการป้องกันในทุกเสาหลัก ได้แก่ ระบุ ป้องกัน ตรวจจับ ตอบสนอง กู้คืน และล่าสุดคือ Govern เฟรมเวิร์กนี้สามารถจับคู่กับบริการด้านความปลอดภัยของ AWS และบริการจากบุคคลที่สามที่ผสานรวมได้อย่างง่ายดาย เพื่อช่วยคุณตรวจสอบความครอบคลุมและนโยบายที่เพียงพอสำหรับเหตุการณ์ด้านความปลอดภัยที่องค์กรของคุณเผชิญ

การป้องกันเชิงลึก: รักษาความปลอดภัยสภาพแวดล้อมของคุณ จากนั้นเพิ่มความสามารถด้านความปลอดภัยและความเป็นส่วนตัวเฉพาะ AI/ML ที่ได้รับการปรับปรุง

กลยุทธ์การป้องกันเชิงลึกควรเริ่มต้นด้วยการปกป้องบัญชีและองค์กรของคุณก่อน จากนั้นจึงเพิ่มฟีเจอร์การรักษาความปลอดภัยและความเป็นส่วนตัวในตัวเพิ่มเติมของบริการ เช่น อเมซอน เบดร็อค และ อเมซอน SageMaker. Amazon มีบริการมากกว่า 30 รายการในกลุ่มผลิตภัณฑ์ความปลอดภัย การระบุตัวตน และการปฏิบัติตามข้อกำหนด ซึ่งผสานรวมกับบริการ AWS AI/ML และสามารถใช้ร่วมกันเพื่อช่วยรักษาความปลอดภัยปริมาณงาน บัญชี และองค์กรของคุณ เพื่อป้องกัน OWASP Top 10 สำหรับ LLM อย่างเหมาะสม ควรใช้ร่วมกับบริการ AWS AI/ML

เริ่มต้นด้วยการนำนโยบายสิทธิ์ขั้นต่ำไปใช้ โดยใช้บริการต่างๆ เช่น ตัววิเคราะห์การเข้าถึง IAM ไปยัง มองหาบัญชี บทบาท และทรัพยากรที่ได้รับอนุญาตมากเกินไปเพื่อจำกัดการเข้าถึงโดยใช้ข้อมูลรับรองระยะสั้น. ถัดไป ตรวจสอบให้แน่ใจว่าข้อมูลที่เหลือทั้งหมดได้รับการเข้ารหัสด้วย AWS KMS รวมถึงการพิจารณาการใช้ CMK และข้อมูลและโมเดลทั้งหมดได้รับเวอร์ชันและสำรองข้อมูลโดยใช้ บริการจัดเก็บข้อมูลอย่างง่ายของ Amazon (Amazon S3) การกำหนดเวอร์ชันและการประยุกต์ใช้ความไม่เปลี่ยนรูประดับออบเจ็กต์ด้วย การล็อคอ็อบเจ็กต์ Amazon S3. ปกป้องข้อมูลทั้งหมดระหว่างบริการที่ใช้ ตัวจัดการใบรับรอง AWS และ / หรือ AWS ส่วนตัว CAและเก็บไว้ใน VPC โดยใช้ AWS PrivateLink. กำหนดกฎข้อมูลเข้าและออกที่เข้มงวดเพื่อช่วยป้องกันการจัดการและการกรองข้อมูลโดยใช้ VPC ไฟร์วอลล์เครือข่าย AWS นโยบาย พิจารณาใส่ ไฟร์วอลล์แอปพลิเคชันเว็บ AWS (AWS WAF) ข้างหน้า ปกป้องแอปพลิเคชันเว็บและ API ราคาเริ่มต้นที่ บอทที่เป็นอันตราย, การโจมตีแบบฉีด SQL, การเขียนสคริปต์ข้ามไซต์ (XSS) และการครอบครองบัญชีด้วย การควบคุมการฉ้อโกง. เข้าสู่ระบบด้วย AWS CloudTrail, คลาวด์ส่วนตัวเสมือนของ Amazon บันทึกโฟลว์ (Amazon VPC) และ บริการ Amazon Elastic Kubernetes บันทึกการตรวจสอบ (Amazon EKS) จะช่วยตรวจสอบทางนิติเวชของแต่ละธุรกรรมที่มีให้บริการ เช่น นักสืบอเมซอน. คุณสามารถใช้ได้ ผู้ตรวจสอบอเมซอน เพื่อค้นหาและจัดการช่องโหว่โดยอัตโนมัติ อเมซอน อีลาสติก คอมพิวท์ คลาวด์ (Amazon EC2) อินสแตนซ์ คอนเทนเนอร์ AWS แลมบ์ดา ฟังก์ชั่นและ ระบุความสามารถในการเข้าถึงเครือข่ายของปริมาณงานของคุณ. ปกป้องข้อมูลและโมเดลของคุณจากกิจกรรมที่น่าสงสัยโดยใช้ หน้าที่ยามของอเมซอนโมเดลภัยคุกคามและฟีดอัจฉริยะที่ขับเคลื่อนด้วย ML ของ และเปิดใช้งานคุณสมบัติเพิ่มเติมสำหรับการป้องกัน EKS, การป้องกัน ECS, การป้องกัน S3, การป้องกัน RDS, การป้องกันมัลแวร์, การป้องกัน Lambda และอีกมากมาย คุณสามารถใช้บริการเช่น ศูนย์กลางความปลอดภัยของ AWS เพื่อรวมศูนย์และทำให้การตรวจสอบความปลอดภัยของคุณเป็นอัตโนมัติเพื่อตรวจจับการเบี่ยงเบนไปจากแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัย และเร่งการตรวจสอบและดำเนินการแก้ไขการค้นพบด้านความปลอดภัยโดยอัตโนมัติด้วย Playbooks คุณยังสามารถพิจารณานำ a ศูนย์ความไว้วางใจ สถาปัตยกรรมบน AWS เพื่อเพิ่มการตรวจสอบสิทธิ์และการควบคุมการอนุญาตอย่างละเอียดยิ่งขึ้นสำหรับสิ่งที่ผู้ใช้ที่เป็นมนุษย์หรือกระบวนการระหว่างเครื่องกับเครื่องสามารถเข้าถึงได้ตามคำขอ พิจารณาใช้ด้วย ทะเลสาบความปลอดภัยของอเมซอน เพื่อรวมศูนย์ข้อมูลความปลอดภัยจากสภาพแวดล้อม AWS, ผู้ให้บริการ SaaS, ภายในองค์กร และแหล่งที่มาของระบบคลาวด์โดยอัตโนมัติไปยัง Data Lake ที่สร้างขึ้นตามวัตถุประสงค์ซึ่งจัดเก็บไว้ในบัญชีของคุณ ด้วย Security Lake คุณจะมีความเข้าใจที่สมบูรณ์ยิ่งขึ้นเกี่ยวกับข้อมูลความปลอดภัยของคุณทั่วทั้งองค์กร

หลังจากที่สภาพแวดล้อมเวิร์กโหลด AI ทั่วไปของคุณได้รับการรักษาความปลอดภัยแล้ว คุณสามารถเลเยอร์คุณสมบัติเฉพาะของ AI/ML ได้ เช่น Amazon SageMaker ข้อมูล Wrangler เพื่อระบุอคติที่อาจเกิดขึ้นระหว่างการเตรียมข้อมูลและ Amazon SageMaker ชี้แจง เพื่อตรวจจับอคติในข้อมูลและแบบจำลอง ML คุณยังสามารถใช้ การตรวจสอบโมเดล Amazon SageMaker เพื่อประเมินคุณภาพของโมเดล SageMaker ML ในการผลิต และแจ้งให้คุณทราบเมื่อคุณภาพข้อมูล คุณภาพของโมเดล และการระบุแหล่งที่มาของคุณลักษณะมีการเปลี่ยนแปลงไป บริการ AWS AI/ML ที่ทำงานร่วมกัน (รวมถึง SageMaker ที่ทำงานร่วมกับ Amazon Bedrock) กับบริการด้านความปลอดภัยของ AWS สามารถช่วยคุณระบุแหล่งที่มาของอคติตามธรรมชาติและป้องกันการดัดแปลงข้อมูลที่เป็นอันตราย ทำซ้ำขั้นตอนนี้กับช่องโหว่ 10 อันดับแรกของ OWASP สำหรับ LLM เพื่อให้แน่ใจว่าคุณได้เพิ่มมูลค่าสูงสุดของบริการของ AWS เพื่อใช้การป้องกันเชิงลึกเพื่อปกป้องข้อมูลและปริมาณงานของคุณ

ตามที่นักยุทธศาสตร์ AWS Enterprise Clarke Rodgers เขียนไว้ในบล็อกโพสต์ของเขา “CISO Insight: ทุกบริการของ AWS คือบริการรักษาความปลอดภัย”“ฉันขอยืนยันว่าแทบทุกบริการภายใน AWS Cloud ช่วยให้เกิดผลลัพธ์ด้านความปลอดภัยได้ด้วยตัวเอง หรือลูกค้านำไปใช้ (โดยลำพังหรือร่วมกับบริการหนึ่งรายการขึ้นไป) เพื่อให้บรรลุวัตถุประสงค์ด้านความปลอดภัย ความเสี่ยง หรือการปฏิบัติตามข้อกำหนดได้” และ “หัวหน้าเจ้าหน้าที่รักษาความปลอดภัยข้อมูลของลูกค้า (CISO) (หรือทีมที่เกี่ยวข้อง) อาจต้องการใช้เวลาเพื่อให้แน่ใจว่าพวกเขามีความรอบรู้กับบริการของ AWS ทั้งหมด เนื่องจากอาจมีวัตถุประสงค์ด้านความปลอดภัย ความเสี่ยง หรือการปฏิบัติตามข้อกำหนดที่สามารถตอบสนองได้ แม้ว่าบริการจะไม่จัดอยู่ในหมวดหมู่ 'ความปลอดภัย ตัวตน และการปฏิบัติตามข้อกำหนด' ก็ตาม”

การป้องกันเลเยอร์ที่ขอบเขตความน่าเชื่อถือในแอปพลิเคชัน LLM

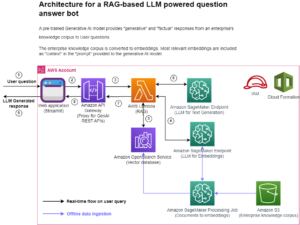

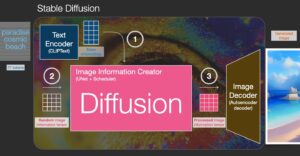

เมื่อพัฒนาระบบและแอปพลิเคชันที่ใช้ generative AI คุณควรพิจารณาข้อกังวลเดียวกันกับแอปพลิเคชัน ML อื่น ๆ ดังที่กล่าวไว้ใน เมทริกซ์ภัยคุกคามการเรียนรู้ของเครื่อง MITER ATLASเช่น การคำนึงถึงต้นกำเนิดของซอฟต์แวร์และส่วนประกอบข้อมูล (เช่น การดำเนินการตรวจสอบซอฟต์แวร์โอเพ่นซอร์ส การตรวจสอบรายการวัสดุของซอฟต์แวร์ (SBOM) และการวิเคราะห์เวิร์กโฟลว์ข้อมูลและการผสานรวม API) และการดำเนินการป้องกันที่จำเป็นต่อภัยคุกคามในห่วงโซ่อุปทานของ LLM รวมข้อมูลเชิงลึกจากกรอบงานอุตสาหกรรม และรับทราบวิธีการใช้แหล่งข่าวกรองภัยคุกคามและข้อมูลความเสี่ยงที่หลากหลาย เพื่อปรับและขยายการป้องกันความปลอดภัยของคุณให้ครอบคลุมถึงความเสี่ยงด้านความปลอดภัยของ AI, ML และ AI ทั่วไปที่เกิดขึ้นและไม่รวมอยู่ในกรอบงานแบบดั้งเดิม ค้นหาข้อมูลร่วมเกี่ยวกับความเสี่ยงเฉพาะของ AI จากแหล่งข้อมูลในอุตสาหกรรม การป้องกัน หน่วยงานภาครัฐ ระหว่างประเทศ และสถาบันการศึกษา เนื่องจากมีภัยคุกคามใหม่ๆ เกิดขึ้นและพัฒนาในพื้นที่นี้เป็นประจำ และกรอบงานและคำแนะนำร่วมได้รับการอัปเดตบ่อยครั้ง ตัวอย่างเช่น เมื่อใช้โมเดลดึงข้อมูล Augmented Generation (RAG) หากโมเดลไม่มีข้อมูลที่ต้องการ โมเดลอาจขอจากแหล่งข้อมูลภายนอกเพื่อใช้ในระหว่างการอนุมานและการปรับแต่งอย่างละเอียด แหล่งที่มาที่สอบถามอาจอยู่นอกเหนือการควบคุมของคุณ และอาจเป็นแหล่งที่อาจเกิดการประนีประนอมในห่วงโซ่อุปทานของคุณ แนวทางการป้องกันเชิงลึกควรขยายไปยังแหล่งข้อมูลภายนอกเพื่อสร้างความไว้วางใจ การรับรองความถูกต้อง การอนุญาต การเข้าถึง ความปลอดภัย ความเป็นส่วนตัว และความแม่นยำของข้อมูลที่กำลังเข้าถึง หากต้องการเจาะลึกให้อ่าน “สร้างแอปพลิเคชันระดับองค์กรที่ปลอดภัยด้วย Generative AI และ RAG โดยใช้ Amazon SageMaker JumpStart"

วิเคราะห์และลดความเสี่ยงในแอปพลิเคชัน LLM ของคุณ

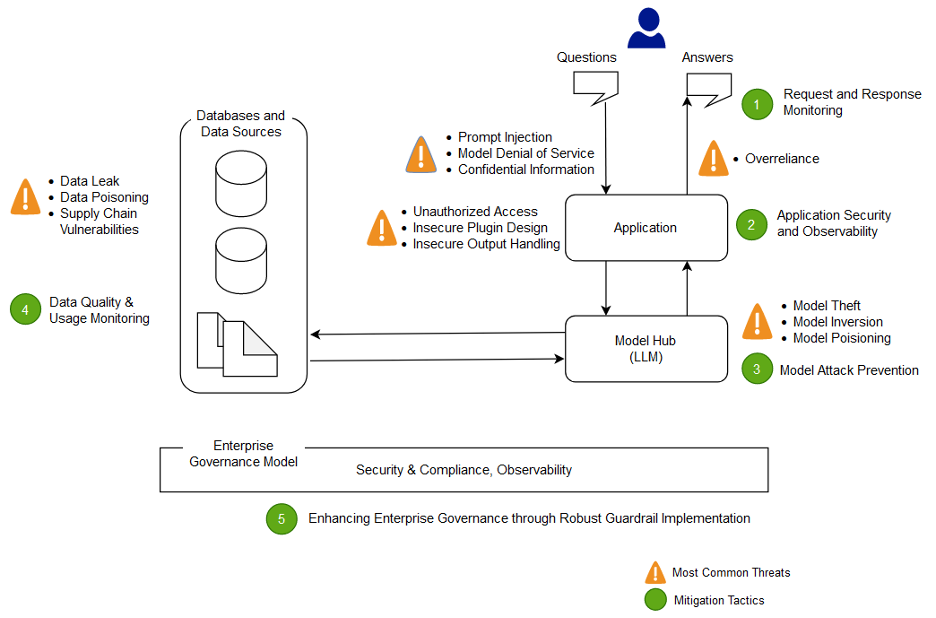

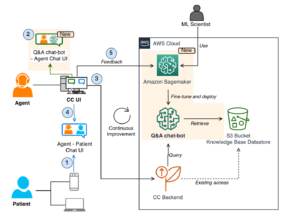

ในส่วนนี้ เราจะวิเคราะห์และหารือเกี่ยวกับเทคนิคการลดความเสี่ยงบางอย่างโดยอิงตามขอบเขตความน่าเชื่อถือและการโต้ตอบ หรือพื้นที่ที่แตกต่างกันของปริมาณงานด้วยขอบเขตการควบคุมและโปรไฟล์ความเสี่ยงที่เหมาะสมที่คล้ายคลึงกัน ในสถาปัตยกรรมตัวอย่างของแอปพลิเคชันแชทบอทนี้ มีขอบเขตความน่าเชื่อถือห้าขอบเขตที่แสดงให้เห็นการควบคุม โดยขึ้นอยู่กับวิธีที่ลูกค้า AWS สร้างแอปพลิเคชัน LLM โดยทั่วไป ใบสมัคร LLM ของคุณอาจมีขอบเขตความน่าเชื่อถือที่สามารถกำหนดได้ไม่มากก็น้อย ในสถาปัตยกรรมตัวอย่างต่อไปนี้ ขอบเขตความน่าเชื่อถือเหล่านี้จะถูกกำหนดเป็น:

- การโต้ตอบกับส่วนต่อประสานกับผู้ใช้ (คำขอและการตอบสนอง)

- การโต้ตอบของแอปพลิเคชัน

- การโต้ตอบของโมเดล

- การโต้ตอบข้อมูล

- ปฏิสัมพันธ์และการใช้งานขององค์กร

การโต้ตอบกับส่วนต่อประสานกับผู้ใช้: พัฒนาการตรวจสอบคำขอและการตอบสนอง

ตรวจจับและตอบสนองต่อเหตุการณ์ทางไซเบอร์ที่เกี่ยวข้องกับ generative AI ในเวลาที่เหมาะสมโดยการประเมินกลยุทธ์เพื่อจัดการกับความเสี่ยงจากอินพุตและเอาต์พุตของแอปพลิเคชัน generative AI ตัวอย่างเช่น อาจจำเป็นต้องมีการตรวจสอบเพิ่มเติมสำหรับพฤติกรรมและการรั่วไหลของข้อมูลเพื่อตรวจจับการเปิดเผยข้อมูลที่ละเอียดอ่อนภายนอกโดเมนหรือองค์กรของคุณ ในกรณีที่ใช้ในแอปพลิเคชัน LLM

แอปพลิเคชัน Generative AI ควรยังคงยึดถือแนวทางปฏิบัติด้านความปลอดภัยมาตรฐานที่ดีที่สุดในการปกป้องข้อมูล ก่อตั้ง ขอบเขตข้อมูลที่ปลอดภัย และ จัดเก็บข้อมูลที่ละเอียดอ่อนอย่างปลอดภัย. เข้ารหัสข้อมูลและข้อมูลที่ใช้สำหรับแอปพลิเคชัน LLM ขณะพักและระหว่างส่ง ปกป้องข้อมูลที่ใช้ในการฝึกโมเดลของคุณจากการฝึกการเป็นพิษของข้อมูลโดยการทำความเข้าใจและการควบคุมผู้ใช้ กระบวนการ และบทบาทที่ได้รับอนุญาตให้มีส่วนร่วมในการจัดเก็บข้อมูล รวมถึงวิธีการไหลของข้อมูลในแอปพลิเคชัน ตรวจสอบความเบี่ยงเบนของอคติ และการใช้การกำหนดเวอร์ชันและ พื้นที่จัดเก็บข้อมูลที่ไม่เปลี่ยนรูปแบบในบริการจัดเก็บข้อมูลเช่น Amazon S3 สร้างการควบคุมข้อมูลเข้าและออกที่เข้มงวดโดยใช้บริการต่างๆ เช่น AWS Network Firewall และ AWS VPC เพื่อป้องกันอินพุตที่น่าสงสัยและโอกาสในการขโมยข้อมูล

ในระหว่างการฝึกอบรม การฝึกอบรมใหม่ หรือกระบวนการปรับแต่ง คุณควรตระหนักถึงข้อมูลที่ละเอียดอ่อนใดๆ ที่ถูกนำไปใช้ หลังจากที่ข้อมูลถูกใช้ในระหว่างกระบวนการใดกระบวนการหนึ่งเหล่านี้ คุณควรวางแผนสำหรับสถานการณ์ที่ผู้ใช้แบบจำลองของคุณสามารถดึงข้อมูลกลับออกมาได้โดยการใช้เทคนิคการฉีดแบบทันที ทำความเข้าใจความเสี่ยงและประโยชน์ของการใช้ข้อมูลที่ละเอียดอ่อนในแบบจำลองและการอนุมานของคุณ ใช้กลไกการรับรองความถูกต้องและการอนุญาตที่มีประสิทธิภาพเพื่อสร้างและจัดการสิทธิ์การเข้าถึงแบบละเอียด ซึ่งไม่ต้องอาศัยตรรกะของแอปพลิเคชัน LLM เพื่อป้องกันการเปิดเผย อินพุตที่ควบคุมโดยผู้ใช้ไปยังแอปพลิเคชัน generative AI ได้รับการสาธิตภายใต้เงื่อนไขบางประการ เพื่อให้สามารถจัดเตรียมเวกเตอร์เพื่อดึงข้อมูลจากแบบจำลองหรือส่วนใดๆ ของอินพุตที่ไม่ได้ควบคุมโดยผู้ใช้ สิ่งนี้สามารถเกิดขึ้นได้ผ่านการฉีดพร้อมท์ โดยที่ผู้ใช้ให้ข้อมูลอินพุตที่ทำให้เอาต์พุตของโมเดลเบี่ยงเบนไปจากแนวป้องกันที่คาดไว้ของแอปพลิเคชัน LLM รวมถึงการให้ข้อมูลเบาะแสกับชุดข้อมูลที่ฝึกฝนโมเดลตั้งแต่แรก

ใช้โควต้าการเข้าถึงระดับผู้ใช้สำหรับผู้ใช้ที่ป้อนข้อมูลและรับเอาต์พุตจากแบบจำลอง คุณควรพิจารณาแนวทางที่ไม่อนุญาตให้มีการเข้าถึงโดยไม่ระบุชื่อภายใต้เงื่อนไขที่ข้อมูลและข้อมูลการฝึกโมเดลมีความละเอียดอ่อน หรือในกรณีที่มีความเสี่ยงจากฝ่ายตรงข้ามในการฝึกโทรสารของโมเดลของคุณโดยอิงตามอินพุตและเอาท์พุตของโมเดลที่สอดคล้องของคุณ โดยทั่วไป หากส่วนหนึ่งของอินพุตไปยังโมเดลประกอบด้วยข้อความที่ผู้ใช้กำหนดเอง ให้พิจารณาว่าเอาต์พุตนั้นไวต่อการฉีดทันที และตามนั้นให้แน่ใจว่าการใช้เอาต์พุตนั้นรวมถึงมาตรการตอบโต้ด้านเทคนิคและองค์กรที่นำไปใช้เพื่อลดการจัดการเอาต์พุตที่ไม่ปลอดภัย หน่วยงานที่มากเกินไป และการพึ่งพามากเกินไป ในตัวอย่างก่อนหน้านี้ที่เกี่ยวข้องกับการกรองอินพุตที่เป็นอันตรายโดยใช้ AWS WAF ให้พิจารณาสร้างตัวกรองด้านหน้าแอปพลิเคชันของคุณสำหรับการใช้พรอมต์ในทางที่ผิดที่อาจเกิดขึ้น และพัฒนานโยบายสำหรับวิธีจัดการและพัฒนาสิ่งเหล่านั้นเมื่อโมเดลและข้อมูลของคุณเติบโตขึ้น นอกจากนี้ ให้พิจารณาการตรวจสอบผลลัพธ์ที่มีการกรองก่อนที่จะส่งคืนให้กับผู้ใช้ เพื่อให้มั่นใจว่าเป็นไปตามคุณภาพ ความถูกต้อง หรือมาตรฐานการควบคุมเนื้อหา คุณอาจต้องการปรับแต่งเพิ่มเติมตามความต้องการขององค์กรของคุณด้วยการควบคุมอินพุตและเอาท์พุตเพิ่มเติมที่ด้านหน้าโมเดลของคุณ เพื่อลดรูปแบบการรับส่งข้อมูลที่น่าสงสัย

การโต้ตอบของแอปพลิเคชัน: ความปลอดภัยของแอปพลิเคชันและความสามารถในการสังเกต

ตรวจสอบแอปพลิเคชัน LLM ของคุณโดยคำนึงถึงวิธีที่ผู้ใช้สามารถใช้โมเดลของคุณเพื่อเลี่ยงผ่านการอนุญาตมาตรฐานไปยังเครื่องมือดาวน์สตรีมหรือ toolchain ที่พวกเขาไม่ได้รับอนุญาตให้เข้าถึงหรือใช้งาน ข้อกังวลอีกประการในเลเยอร์นี้เกี่ยวข้องกับการเข้าถึงที่เก็บข้อมูลภายนอกโดยใช้แบบจำลองเป็นกลไกการโจมตีโดยใช้ความเสี่ยง LLM ทางเทคนิคหรือระดับองค์กรที่ไม่ได้รับการบรรเทา ตัวอย่างเช่น หากโมเดลของคุณได้รับการฝึกให้เข้าถึงพื้นที่เก็บข้อมูลบางแห่งที่อาจมีข้อมูลที่ละเอียดอ่อน คุณควรตรวจสอบให้แน่ใจว่าคุณมีการตรวจสอบการอนุญาตที่เหมาะสมระหว่างโมเดลของคุณกับพื้นที่เก็บข้อมูล ใช้แอตทริบิวต์ที่ไม่เปลี่ยนรูปเกี่ยวกับผู้ใช้ที่ไม่ได้มาจากโมเดลเมื่อดำเนินการตรวจสอบการอนุญาต การจัดการเอาต์พุตที่ไม่ปลอดภัยที่ไม่ได้รับการบรรเทา การออกแบบปลั๊กอินที่ไม่ปลอดภัย และหน่วยงานที่มากเกินไปสามารถสร้างเงื่อนไขที่ผู้คุกคามอาจใช้แบบจำลองเพื่อหลอกระบบการอนุญาตให้เพิ่มระดับสิทธิ์ที่มีประสิทธิผล นำไปสู่องค์ประกอบดาวน์สตรีมที่เชื่อว่าผู้ใช้ได้รับอนุญาตให้ดึงข้อมูลหรือใช้เฉพาะ การกระทำ.

เมื่อใช้ปลั๊กอินหรือเครื่องมือ generative AI จำเป็นต้องตรวจสอบและทำความเข้าใจระดับการเข้าถึงที่ได้รับ รวมถึงพิจารณาการควบคุมการเข้าถึงที่ได้รับการกำหนดค่าอย่างละเอียด การใช้ปลั๊กอิน AI ที่สร้างที่ไม่ปลอดภัยที่ไม่ได้รับการบรรเทาอาจทำให้ระบบของคุณเสี่ยงต่อช่องโหว่และภัยคุกคามในห่วงโซ่อุปทาน ซึ่งอาจนำไปสู่การกระทำที่เป็นอันตราย รวมถึงการเรียกใช้โค้ดระยะไกล

การโต้ตอบของโมเดล: การป้องกันการโจมตีของโมเดล

คุณควรตระหนักถึงที่มาของโมเดล ปลั๊กอิน เครื่องมือ หรือข้อมูลใดๆ ที่คุณใช้ เพื่อประเมินและบรรเทาช่องโหว่ของห่วงโซ่อุปทาน ตัวอย่างเช่น รูปแบบโมเดลทั่วไปบางรูปแบบอนุญาตให้ฝังโค้ดที่รันได้โดยพลการในโมเดลเอง ใช้แพ็คเกจมิเรอร์ การสแกน และการตรวจสอบเพิ่มเติมตามที่เกี่ยวข้องกับเป้าหมายด้านความปลอดภัยขององค์กรของคุณ

ชุดข้อมูลที่คุณฝึกฝนและปรับแต่งโมเดลของคุณต้องได้รับการตรวจสอบด้วย หากคุณปรับแต่งโมเดลเพิ่มเติมโดยอัตโนมัติตามความคิดเห็นของผู้ใช้ (หรือข้อมูลที่ผู้ใช้ปลายทางอื่นควบคุมได้) คุณต้องพิจารณาว่าผู้คุกคามที่เป็นอันตรายสามารถเปลี่ยนโมเดลตามอำเภอใจโดยอิงจากการจัดการการตอบสนองของพวกเขาและทำให้ข้อมูลเป็นพิษในการฝึกอบรมหรือไม่

การโต้ตอบข้อมูล: ตรวจสอบคุณภาพและการใช้งานข้อมูล

โดยทั่วไปแล้ว โมเดล AI เชิงสร้างสรรค์ เช่น LLM จะทำงานได้ดีเนื่องจากได้รับการฝึกอบรมเกี่ยวกับข้อมูลจำนวนมาก แม้ว่าข้อมูลนี้จะช่วยให้ LLM ทำงานที่ซับซ้อนได้ แต่ก็อาจทำให้ระบบของคุณเสี่ยงต่อภาวะข้อมูลเป็นพิษในการฝึก ซึ่งเกิดขึ้นเมื่อมีการรวมหรือละเว้นข้อมูลที่ไม่เหมาะสมภายในชุดข้อมูลการฝึกซึ่งสามารถเปลี่ยนแปลงพฤติกรรมของแบบจำลองได้ เพื่อลดความเสี่ยงนี้ คุณควรดูห่วงโซ่อุปทานของคุณและทำความเข้าใจกระบวนการตรวจสอบข้อมูลสำหรับระบบของคุณก่อนที่จะนำไปใช้ในแบบจำลองของคุณ แม้ว่าไปป์ไลน์การฝึกอบรมจะเป็นแหล่งข้อมูลสำคัญที่ทำให้ข้อมูลเป็นพิษ แต่คุณควรดูว่าโมเดลของคุณรับข้อมูลอย่างไร เช่น ในโมเดล RAG หรือ Data Lake และดูว่าแหล่งที่มาของข้อมูลนั้นเชื่อถือได้และป้องกันหรือไม่ ใช้บริการด้านความปลอดภัยของ AWS เช่น AWS Security Hub, Amazon GuardDuty และ Amazon Inspector เพื่อช่วยตรวจสอบกิจกรรมที่น่าสงสัยใน Amazon EC2, Amazon EKS, Amazon S3, บริการฐานข้อมูลเชิงสัมพันธ์ของ Amazon (Amazon RDS) และการเข้าถึงเครือข่ายที่อาจเป็นตัวบ่งชี้ภัยคุกคามที่เกิดขึ้น และใช้ Detective เพื่อแสดงภาพการสืบสวนด้านความปลอดภัย ยังพิจารณาใช้บริการเช่น ทะเลสาบความปลอดภัยของอเมซอน เพื่อเร่งการตรวจสอบความปลอดภัยโดยการสร้าง Data Lake ที่สร้างขึ้นตามวัตถุประสงค์เพื่อรวมศูนย์ข้อมูลความปลอดภัยจากสภาพแวดล้อม AWS, ผู้ให้บริการ SaaS ภายในองค์กร และแหล่งที่มาของระบบคลาวด์โดยอัตโนมัติซึ่งสนับสนุนปริมาณงาน AI/ML ของคุณ

การโต้ตอบในองค์กร: ใช้แนวทางการกำกับดูแลองค์กรสำหรับ AI เชิงสร้างสรรค์

ระบุความเสี่ยงที่เกี่ยวข้องกับการใช้ generative AI สำหรับธุรกิจของคุณ คุณควรสร้างอนุกรมวิธานความเสี่ยงขององค์กรของคุณและดำเนินการประเมินความเสี่ยงเพื่อทำการตัดสินใจอย่างมีข้อมูลเมื่อปรับใช้โซลูชัน AI เชิงสร้างสรรค์ พัฒนาก แผนความต่อเนื่องทางธุรกิจ (BCP) ซึ่งรวมถึงปริมาณงาน AI, ML และ AI ทั่วไป และสามารถนำไปใช้ได้อย่างรวดเร็วเพื่อแทนที่ฟังก์ชันการทำงานที่สูญหายของแอปพลิเคชัน LLM ที่ได้รับผลกระทบหรือออฟไลน์เพื่อให้เป็นไปตาม SLA ของคุณ

ระบุช่องว่างของกระบวนการและทรัพยากร ความไร้ประสิทธิภาพ และความไม่สอดคล้องกัน และปรับปรุงการรับรู้และความเป็นเจ้าของทั่วทั้งธุรกิจของคุณ รูปแบบภัยคุกคาม ปริมาณงาน AI ที่สร้างทั้งหมดเพื่อระบุและบรรเทาภัยคุกคามด้านความปลอดภัยที่อาจเกิดขึ้น ซึ่งอาจนำไปสู่ผลลัพธ์ที่ส่งผลกระทบต่อธุรกิจ รวมถึงการเข้าถึงข้อมูลที่ไม่ได้รับอนุญาต การปฏิเสธการให้บริการ และการใช้ทรัพยากรในทางที่ผิด ใช้ประโยชน์จากสิ่งใหม่ เครื่องมือสร้างโมเดล Threat Composer ของ AWS เพื่อช่วยลดเวลาต่อมูลค่าเมื่อทำการสร้างแบบจำลองภัยคุกคาม ภายหลังในรอบการพัฒนาของคุณ ให้พิจารณารวมการแนะนำ วิศวกรรมความปลอดภัยวุ่นวาย การทดลองฉีดข้อผิดพลาดเพื่อสร้างเงื่อนไขในโลกแห่งความเป็นจริงเพื่อทำความเข้าใจว่าระบบของคุณจะตอบสนองต่อสิ่งที่ไม่รู้จักอย่างไร และสร้างความมั่นใจในความยืดหยุ่นและความปลอดภัยของระบบ

รวมมุมมองที่หลากหลายในการพัฒนากลยุทธ์ด้านความปลอดภัยและกลไกการบริหารความเสี่ยงเพื่อให้มั่นใจว่ามีการยึดมั่นและครอบคลุมสำหรับ AI/ML และการรักษาความปลอดภัยเชิงกำเนิดในทุกบทบาทและหน้าที่งาน นำแนวคิดด้านความปลอดภัยมาไว้บนโต๊ะตั้งแต่เริ่มต้นและการวิจัยแอปพลิเคชัน AI ทั่วไปเพื่อให้สอดคล้องกับข้อกำหนด หากคุณต้องการความช่วยเหลือเพิ่มเติมจาก AWS โปรดสอบถามผู้จัดการบัญชี AWS ของคุณเพื่อให้แน่ใจว่าได้รับการสนับสนุนที่เท่าเทียมกันโดยขอให้ AWS Solutions Architects จาก AWS Security และ AI/ML ช่วยเหลือควบคู่กัน

ตรวจสอบให้แน่ใจว่าองค์กรรักษาความปลอดภัยของคุณดำเนินการเป็นประจำเพื่อส่งเสริมการสื่อสารเกี่ยวกับการรับรู้ความเสี่ยงและความเข้าใจในการจัดการความเสี่ยงระหว่างผู้มีส่วนได้ส่วนเสียด้าน AI เช่น ผู้จัดการผลิตภัณฑ์ นักพัฒนาซอฟต์แวร์ นักวิทยาศาสตร์ข้อมูล และความเป็นผู้นำของผู้บริหาร โดยให้ข่าวกรองเกี่ยวกับภัยคุกคามและคำแนะนำในการควบคุมเพื่อเข้าถึงทีมที่อาจ ได้รับผลกระทบ องค์กรด้านความปลอดภัยสามารถสนับสนุนวัฒนธรรมของการเปิดเผยข้อมูลอย่างมีความรับผิดชอบและการปรับปรุงซ้ำๆ โดยการเข้าร่วมในการอภิปรายและนำแนวคิดและข้อมูลใหม่ๆ ไปสู่ผู้มีส่วนได้ส่วนเสียด้าน AI ที่เกี่ยวข้องกับวัตถุประสงค์ทางธุรกิจของพวกเขา เรียนรู้เพิ่มเติมเกี่ยวกับ ความมุ่งมั่นของเราต่อ AI ที่มีความรับผิดชอบ และเพิ่มเติม ทรัพยากร AI ที่รับผิดชอบ เพื่อช่วยลูกค้าของเรา

รับข้อได้เปรียบในการเปิดใช้ท่าทางขององค์กรที่ดีขึ้นสำหรับ generative AI โดยการปลดบล็อกเวลาต่อคุณค่าในกระบวนการรักษาความปลอดภัยที่มีอยู่ขององค์กรของคุณ ประเมินเชิงรุกว่าองค์กรของคุณอาจต้องการกระบวนการที่ภาระมากเกินไปเมื่อพิจารณาจากบริบทด้านความปลอดภัย AI ที่เกิดขึ้น และปรับแต่งสิ่งเหล่านี้เพื่อให้นักพัฒนาและนักวิทยาศาสตร์มีเส้นทางที่ชัดเจนในการเปิดตัวด้วยการควบคุมที่ถูกต้อง

ประเมินจุดที่อาจมีโอกาสที่จะจัดสิ่งจูงใจ เยาะเย้ย และให้แนวทางที่ชัดเจนเกี่ยวกับผลลัพธ์ที่ต้องการ อัปเดตคำแนะนำในการควบคุมและการป้องกันเพื่อตอบสนองความต้องการที่เปลี่ยนแปลงไปของ AI/ML และการพัฒนาแอปพลิเคชัน AI ทั่วไป เพื่อลดความสับสนและความไม่แน่นอนที่อาจทำให้เสียเวลาในการพัฒนา เพิ่มความเสี่ยง และเพิ่มผลกระทบ

ตรวจสอบให้แน่ใจว่าผู้มีส่วนได้ส่วนเสียที่ไม่ใช่ผู้เชี่ยวชาญด้านความปลอดภัยสามารถเข้าใจว่าการกำกับดูแลองค์กร นโยบาย และขั้นตอนการบริหารความเสี่ยงนำไปใช้กับปริมาณงานของตนได้อย่างไร รวมถึงใช้กลไกการบริหารความเสี่ยง เตรียมองค์กรของคุณให้ตอบสนองต่อเหตุการณ์และสถานการณ์จริงที่อาจเกิดขึ้นกับแอปพลิเคชัน AI ทั่วไป และตรวจสอบให้แน่ใจว่าบทบาทผู้สร้าง AI และทีมตอบสนองทราบถึงเส้นทางการยกระดับและการดำเนินการในกรณีที่มีข้อกังวลเกี่ยวกับกิจกรรมที่น่าสงสัย

สรุป

เพื่อให้นวัตกรรมในเชิงพาณิชย์ประสบความสำเร็จด้วยเทคโนโลยีใหม่ๆ จำเป็นต้องเริ่มต้นด้วยกรอบความคิดที่คำนึงถึงความปลอดภัยเป็นอันดับแรก การสร้างรากฐานโครงสร้างพื้นฐานที่ปลอดภัย และคิดถึงวิธีบูรณาการการรักษาความปลอดภัยเพิ่มเติมในแต่ละระดับของเทคโนโลยีตั้งแต่เนิ่นๆ กับการรักษาความปลอดภัยในเชิงลึก เข้าใกล้. ซึ่งรวมถึงการโต้ตอบที่ชั้นเทคโนโลยีหลายชั้น และจุดบูรณาการภายในห่วงโซ่อุปทานดิจิทัลของคุณ เพื่อให้มั่นใจถึงความยืดหยุ่นขององค์กร แม้ว่า AI เจนเนอเรชั่นจะนำเสนอความท้าทายด้านความปลอดภัยและความเป็นส่วนตัวใหม่ๆ แต่หากคุณปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยขั้นพื้นฐาน เช่น การใช้การป้องกันในเชิงลึกด้วยบริการรักษาความปลอดภัยแบบหลายชั้น คุณจะสามารถช่วยปกป้ององค์กรของคุณจากปัญหาทั่วไปมากมายและภัยคุกคามที่พัฒนาอยู่ตลอดเวลา คุณควรใช้บริการรักษาความปลอดภัยของ AWS แบบหลายชั้นกับปริมาณงาน AI ทั่วไปและองค์กรขนาดใหญ่ และมุ่งเน้นไปที่จุดบูรณาการในห่วงโซ่อุปทานดิจิทัลของคุณเพื่อรักษาความปลอดภัยสภาพแวดล้อมระบบคลาวด์ของคุณ จากนั้นคุณสามารถใช้ความสามารถด้านความปลอดภัยและความเป็นส่วนตัวที่ได้รับการปรับปรุงในบริการ AWS AI/ML เช่น Amazon SageMaker และ Amazon Bedrock เพื่อเพิ่มเลเยอร์ความปลอดภัยและการควบคุมความเป็นส่วนตัวที่ได้รับการปรับปรุงเพิ่มเติมให้กับแอปพลิเคชัน AI ที่สร้างของคุณ การฝังการรักษาความปลอดภัยตั้งแต่เริ่มต้นจะทำให้รวดเร็ว ง่ายขึ้น และคุ้มค่ามากขึ้นในการสร้างสรรค์นวัตกรรมด้วย generative AI ขณะเดียวกันก็ทำให้การปฏิบัติตามกฎระเบียบง่ายขึ้น สิ่งนี้จะช่วยเพิ่มการควบคุม ความมั่นใจ และความสามารถในการสังเกตแอปพลิเคชัน AI ทั่วไปของคุณสำหรับพนักงาน ลูกค้า คู่ค้า หน่วยงานกำกับดูแล และผู้มีส่วนได้ส่วนเสียอื่น ๆ ที่เกี่ยวข้อง

ข้อมูลอ้างอิงเพิ่มเติม

- กรอบมาตรฐานอุตสาหกรรมสำหรับการบริหารความเสี่ยงและความปลอดภัยเฉพาะด้าน AI/ML:

เกี่ยวกับผู้แต่ง

คริสโตเฟอร์ เร เป็นผู้เชี่ยวชาญด้าน GTM ด้านความปลอดภัยหลักทั่วโลกที่มุ่งเน้นการพัฒนาและดำเนินการริเริ่มเชิงกลยุทธ์ที่เร่งและปรับขนาดการนำบริการความปลอดภัยของ AWS มาใช้ เขาหลงใหลในการผสมผสานระหว่างความปลอดภัยทางไซเบอร์และเทคโนโลยีเกิดใหม่ โดยมีประสบการณ์มากกว่า 20 ปีในบทบาทผู้นำเชิงกลยุทธ์ระดับโลกในการนำเสนอโซลูชันความปลอดภัยให้กับลูกค้าสื่อ ความบันเทิง และโทรคมนาคม เขาเติมพลังด้วยการอ่านหนังสือ การเดินทาง อาหารและไวน์ ค้นพบเพลงใหม่ๆ และให้คำปรึกษาแก่สตาร์ทอัพในระยะเริ่มต้น

คริสโตเฟอร์ เร เป็นผู้เชี่ยวชาญด้าน GTM ด้านความปลอดภัยหลักทั่วโลกที่มุ่งเน้นการพัฒนาและดำเนินการริเริ่มเชิงกลยุทธ์ที่เร่งและปรับขนาดการนำบริการความปลอดภัยของ AWS มาใช้ เขาหลงใหลในการผสมผสานระหว่างความปลอดภัยทางไซเบอร์และเทคโนโลยีเกิดใหม่ โดยมีประสบการณ์มากกว่า 20 ปีในบทบาทผู้นำเชิงกลยุทธ์ระดับโลกในการนำเสนอโซลูชันความปลอดภัยให้กับลูกค้าสื่อ ความบันเทิง และโทรคมนาคม เขาเติมพลังด้วยการอ่านหนังสือ การเดินทาง อาหารและไวน์ ค้นพบเพลงใหม่ๆ และให้คำปรึกษาแก่สตาร์ทอัพในระยะเริ่มต้น

เอลียาห์ วินเทอร์ เป็นวิศวกรความปลอดภัยอาวุโสใน Amazon Security สำเร็จการศึกษาระดับปริญญาตรีสาขาวิศวกรรมความปลอดภัยทางไซเบอร์ และมีความรักต่อ Harry Potter Elijah เป็นเลิศในการระบุและแก้ไขจุดอ่อนในระบบ AI โดยผสมผสานความเชี่ยวชาญด้านเทคนิคเข้ากับเวทมนตร์ Elijah ออกแบบโปรโตคอลความปลอดภัยที่ปรับให้เหมาะกับระบบนิเวศ AI โดยนำความสามารถอันมหัศจรรย์มาสู่การป้องกันทางดิจิทัล ขับเคลื่อนด้วยความซื่อสัตย์ Elijah มีพื้นฐานด้านความปลอดภัยในองค์กรภาครัฐและเชิงพาณิชย์ที่มุ่งเน้นการปกป้องความไว้วางใจ

เอลียาห์ วินเทอร์ เป็นวิศวกรความปลอดภัยอาวุโสใน Amazon Security สำเร็จการศึกษาระดับปริญญาตรีสาขาวิศวกรรมความปลอดภัยทางไซเบอร์ และมีความรักต่อ Harry Potter Elijah เป็นเลิศในการระบุและแก้ไขจุดอ่อนในระบบ AI โดยผสมผสานความเชี่ยวชาญด้านเทคนิคเข้ากับเวทมนตร์ Elijah ออกแบบโปรโตคอลความปลอดภัยที่ปรับให้เหมาะกับระบบนิเวศ AI โดยนำความสามารถอันมหัศจรรย์มาสู่การป้องกันทางดิจิทัล ขับเคลื่อนด้วยความซื่อสัตย์ Elijah มีพื้นฐานด้านความปลอดภัยในองค์กรภาครัฐและเชิงพาณิชย์ที่มุ่งเน้นการปกป้องความไว้วางใจ

ราม วิตตาล เป็น Principal ML Solutions Architect ที่ AWS เขามีประสบการณ์มากกว่า 3 ทศวรรษในด้านสถาปัตยกรรมและการสร้างแอปพลิเคชันแบบกระจาย ไฮบริด และคลาวด์ เขามีความหลงใหลในการสร้างโซลูชัน AI/ML และบิ๊กดาต้าที่ปลอดภัยและปรับขนาดได้ เพื่อช่วยลูกค้าระดับองค์กรในการปรับใช้ระบบคลาวด์และการเพิ่มประสิทธิภาพเพื่อปรับปรุงผลลัพธ์ทางธุรกิจของพวกเขา ในเวลาว่าง เขาขี่มอเตอร์ไซค์และเดินเล่นกับเจ้าแกะปาดูเดิลวัย 3 ขวบ!

ราม วิตตาล เป็น Principal ML Solutions Architect ที่ AWS เขามีประสบการณ์มากกว่า 3 ทศวรรษในด้านสถาปัตยกรรมและการสร้างแอปพลิเคชันแบบกระจาย ไฮบริด และคลาวด์ เขามีความหลงใหลในการสร้างโซลูชัน AI/ML และบิ๊กดาต้าที่ปลอดภัยและปรับขนาดได้ เพื่อช่วยลูกค้าระดับองค์กรในการปรับใช้ระบบคลาวด์และการเพิ่มประสิทธิภาพเพื่อปรับปรุงผลลัพธ์ทางธุรกิจของพวกเขา ในเวลาว่าง เขาขี่มอเตอร์ไซค์และเดินเล่นกับเจ้าแกะปาดูเดิลวัย 3 ขวบ!

Navneet ตูเตจา เป็นผู้เชี่ยวชาญด้านข้อมูลที่ Amazon Web Services ก่อนเข้าร่วม AWS Navneet ทำงานเป็นผู้อำนวยความสะดวกสำหรับองค์กรที่ต้องการปรับปรุงสถาปัตยกรรมข้อมูลให้ทันสมัยและใช้โซลูชัน AI/ML ที่ครอบคลุม เธอสำเร็จการศึกษาด้านวิศวกรรมศาสตร์จากมหาวิทยาลัยท่าปาร์ และปริญญาโทด้านสถิติจากมหาวิทยาลัย Texas A&M

Navneet ตูเตจา เป็นผู้เชี่ยวชาญด้านข้อมูลที่ Amazon Web Services ก่อนเข้าร่วม AWS Navneet ทำงานเป็นผู้อำนวยความสะดวกสำหรับองค์กรที่ต้องการปรับปรุงสถาปัตยกรรมข้อมูลให้ทันสมัยและใช้โซลูชัน AI/ML ที่ครอบคลุม เธอสำเร็จการศึกษาด้านวิศวกรรมศาสตร์จากมหาวิทยาลัยท่าปาร์ และปริญญาโทด้านสถิติจากมหาวิทยาลัย Texas A&M

เอมิลี่ โซวาร์ด เป็นนักวิทยาศาสตร์ข้อมูลที่มีบริการระดับมืออาชีพของ AWS เธอสำเร็จการศึกษาวิทยาศาสตรมหาบัณฑิตสาขาปัญญาประดิษฐ์จากมหาวิทยาลัยเอดินบะระในสกอตแลนด์ สหราชอาณาจักร โดยเน้นด้านการประมวลผลภาษาธรรมชาติ (NLP) Emily ทำหน้าที่ในบทบาททางวิทยาศาสตร์และวิศวกรรมประยุกต์ โดยมุ่งเน้นที่การวิจัยและพัฒนาผลิตภัณฑ์ที่เปิดใช้งาน AI ความเป็นเลิศในการดำเนินงาน และการกำกับดูแลสำหรับปริมาณงาน AI ที่ทำงานในองค์กรภาครัฐและเอกชน เธอมีส่วนร่วมในการแนะนำลูกค้าในฐานะวิทยากรอาวุโสของ AWS และเมื่อเร็ว ๆ นี้ ในฐานะผู้เขียน AWS Well-Architected ในเลนส์แมชชีนเลิร์นนิง

เอมิลี่ โซวาร์ด เป็นนักวิทยาศาสตร์ข้อมูลที่มีบริการระดับมืออาชีพของ AWS เธอสำเร็จการศึกษาวิทยาศาสตรมหาบัณฑิตสาขาปัญญาประดิษฐ์จากมหาวิทยาลัยเอดินบะระในสกอตแลนด์ สหราชอาณาจักร โดยเน้นด้านการประมวลผลภาษาธรรมชาติ (NLP) Emily ทำหน้าที่ในบทบาททางวิทยาศาสตร์และวิศวกรรมประยุกต์ โดยมุ่งเน้นที่การวิจัยและพัฒนาผลิตภัณฑ์ที่เปิดใช้งาน AI ความเป็นเลิศในการดำเนินงาน และการกำกับดูแลสำหรับปริมาณงาน AI ที่ทำงานในองค์กรภาครัฐและเอกชน เธอมีส่วนร่วมในการแนะนำลูกค้าในฐานะวิทยากรอาวุโสของ AWS และเมื่อเร็ว ๆ นี้ ในฐานะผู้เขียน AWS Well-Architected ในเลนส์แมชชีนเลิร์นนิง

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 10

- 100

- 125

- 150

- 30

- 300

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- นักวิชาการ

- เร่งความเร็ว

- ยอมรับได้

- เข้า

- การเข้าถึงข้อมูล

- การเข้าถึง

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- ความถูกต้อง

- บรรลุ

- การบรรลุ

- ข้าม

- การกระทำ

- การปฏิบัติ

- กิจกรรม

- อยากทำกิจกรรม

- การปรับตัว

- เพิ่ม

- ที่เพิ่ม

- นอกจากนี้

- เพิ่มเติม

- ที่อยู่

- ที่อยู่

- การยึดมั่น

- ปรับ

- นำมาใช้

- การนำ

- การนำมาใช้

- สูง

- ความก้าวหน้า

- ความได้เปรียบ

- การให้คำแนะนำ

- หลังจาก

- กับ

- บริษัท ตัวแทน

- ตัวแทน

- AI

- โมเดล AI

- ระบบ AI

- AI / ML

- จัดแนว

- ชิด

- จัดแนว

- ทั้งหมด

- อนุญาต

- อนุญาตให้

- การอนุญาต

- คนเดียว

- ด้วย

- แม้ว่า

- อเมซอน

- Amazon EC2

- อเมซอน RDS

- อเมซอน SageMaker

- Amazon Web Services

- ในหมู่

- จำนวน

- an

- วิเคราะห์

- วิเคราะห์

- และ

- และโครงสร้างพื้นฐาน

- ไม่ระบุชื่อ

- อื่น

- ตอบ

- ใด

- API

- ความอยากอาหาร

- เหมาะสม

- การใช้งาน

- การพัฒนาโปรแกรมประยุกต์

- ความปลอดภัยของแอปพลิเคชัน

- การใช้งาน

- ประยุกต์

- มีผลบังคับใช้

- ใช้

- การประยุกต์ใช้

- เข้าใกล้

- วิธีการ

- เหมาะสม

- สถาปนิก

- ในเชิงสถาปัตยกรรม

- สถาปัตยกรรม

- เป็น

- พื้นที่

- เถียง

- เกิดขึ้น

- รอบ

- เทียม

- ปัญญาประดิษฐ์

- ปัญญาประดิษฐ์ (AI)

- AS

- ถาม

- การประเมิน

- การประเมินผล

- สินทรัพย์

- ความช่วยเหลือ

- ผู้ช่วย

- ที่เกี่ยวข้อง

- ความมั่นใจ

- At

- สมุดแผนที่

- โจมตี

- การโจมตี

- พยายาม

- ความสนใจ

- แอตทริบิวต์

- การตรวจสอบบัญชี

- เติม

- การยืนยันตัวตน

- ผู้เขียน

- การอนุญาต

- มีอำนาจ

- โดยอัตโนมัติ

- อัตโนมัติ

- ใช้ได้

- ทราบ

- ความตระหนัก

- AWS

- ลูกค้า AWS

- บริการระดับมืออาชีพของ AWS

- กลับ

- ถอย

- พื้นหลัง

- ตาม

- ขั้นพื้นฐาน

- รากฐาน

- BE

- เพราะ

- จะกลายเป็น

- รับ

- ก่อน

- เริ่ม

- พฤติกรรม

- กำลัง

- เชื่อว่า

- ประโยชน์

- ประโยชน์ที่ได้รับ

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ดีกว่า

- ระหว่าง

- อคติ

- ใหญ่

- ข้อมูลขนาดใหญ่

- บิล

- การผสม

- บล็อก

- ทั้งสอง

- เขตแดน

- นำมาซึ่ง

- การนำ

- สร้าง

- สร้าง

- ผู้สร้าง

- การก่อสร้าง

- สร้าง

- สร้าง

- built-in

- ธุรกิจ

- ธุรกิจ

- by

- ทางอ้อม

- จังหวะ

- CAN

- สามารถรับ

- ความสามารถในการ

- ความจุ

- กรณี

- หมวดหมู่

- ก่อให้เกิด

- สาเหตุที่

- รวมศูนย์

- บาง

- ใบรับรอง

- ใบรับรอง มาตราฐาน

- โซ่

- ห่วงโซ่

- ความท้าทาย

- เปลี่ยนแปลง

- ความสับสนวุ่นวาย

- chatbot

- การตรวจสอบ

- หัวหน้า

- ชัดเจน

- เมฆ

- การยอมรับระบบคลาวด์

- โปรแกรมคลาวด์

- คอมพิวเตอร์เมฆ

- โครงสร้างพื้นฐานคลาวด์

- ความปลอดภัยบนคลาวด์

- รหัส

- การผสมผสาน

- อย่างไร

- มา

- เชิงพาณิชย์

- ทำการค้า

- ความมุ่งมั่น

- มุ่งมั่น

- ร่วมกัน

- อย่างธรรมดา

- การสื่อสาร

- สหาย

- สหาย

- บริษัท

- สมบูรณ์

- ซับซ้อน

- การปฏิบัติตาม

- ส่วนประกอบ

- แต่ง

- เข้าใจ

- ครอบคลุม

- การประนีประนอม

- ที่ถูกบุกรุก

- ประนีประนอม

- คำนวณ

- การคำนวณ

- กังวล

- เกี่ยวข้อง

- ความกังวลเกี่ยวกับ

- เงื่อนไข

- ความประพฤติ

- ความมั่นใจ

- การกำหนดค่า

- ความสับสน

- ร่วม

- เชื่อมต่อ

- ผลที่ตามมา

- พิจารณา

- ถือว่า

- พิจารณา

- คงเส้นคงวา

- ประกอบ

- บรรจุ

- ภาชนะบรรจุ

- เนื้อหา

- การควบคุมเนื้อหา

- สิ่งแวดล้อม

- ความต่อเนื่องกัน

- อย่างต่อเนื่อง

- สนับสนุน

- ก่อ

- ควบคุม

- การควบคุม

- การควบคุม

- ตรงกันข้าม

- แกน

- หลักสำคัญ

- แก้ไข

- ตรงกัน

- ราคา

- ค่าใช้จ่ายที่มีประสิทธิภาพ

- ได้

- ความคุ้มครอง

- สร้าง

- การสร้าง

- วิกฤติ

- วัฒนธรรม

- ภัณฑารักษ์

- ลูกค้า

- ลูกค้า

- ปรับแต่ง

- การปรับแต่ง

- ไซเบอร์

- การรักษาความปลอดภัยในโลกไซเบอร์

- cybersecurity

- รอบ

- ข้อมูล

- ดาต้าเลค

- การเตรียมข้อมูล

- คุณภาพของข้อมูล

- นักวิทยาศาสตร์ข้อมูล

- การปลอมแปลงข้อมูล

- ฐานข้อมูล

- ชุดข้อมูล

- วัน

- ทศวรรษที่ผ่านมา

- การตัดสินใจ

- ผู้มีอำนาจตัดสินใจ

- การตัดสินใจ

- ลึก

- ลึก

- ป้องกัน

- การป้องกัน

- กำหนด

- กำหนด

- การกำหนด

- องศา

- การส่งมอบ

- คุ้ย

- แสดงให้เห็นถึง

- Denial of Service

- ทั้งนี้ขึ้นอยู่กับ

- ปรับใช้

- นำไปใช้

- ปรับใช้

- การใช้งาน

- ความลึก

- บรรยาย

- ออกแบบ

- การออกแบบ

- ที่ต้องการ

- ตรวจจับ

- พัฒนา

- พัฒนา

- นักพัฒนา

- ที่กำลังพัฒนา

- พัฒนาการ

- เบี่ยงเบน

- การเบี่ยงเบน

- ต่าง

- ดิจิตอล

- สาขาวิชา

- การเปิดเผย

- การค้นพบ

- การค้นพบ

- สนทนา

- พูดคุย

- การอภิปราย

- การหยุดชะงัก

- แตกต่าง

- ความแตกต่าง

- กระจาย

- การดำน้ำ

- หลาย

- หลากหลายมุมมอง

- ไม่

- โดเมน

- Dont

- ดึง

- ขับเคลื่อน

- ในระหว่าง

- แต่ละ

- ก่อน

- ก่อน

- ช่วงแรก ๆ

- ง่ายดาย

- อย่างง่ายดาย

- ด้านเศรษฐกิจ

- มูลค่าทางเศรษฐกิจ

- ระบบนิเวศ

- เอดินเบอระ

- มีประสิทธิภาพ

- ที่มีประสิทธิภาพ

- ทั้ง

- การฝัง

- ออกมา

- กากกะรุน

- เทคโนโลยีใหม่

- เทคโนโลยีใหม่

- ความสำคัญ

- พนักงาน

- ให้อำนาจ

- ทำให้สามารถ

- ช่วยให้

- การเปิดใช้งาน

- กระตุ้นให้เกิดการ

- ที่มีการเข้ารหัส

- ปลาย

- บังคับใช้

- การบังคับใช้

- วิศวกร

- ชั้นเยี่ยม

- วิศวกร

- ที่เพิ่มขึ้น

- ทำให้มั่นใจ

- Enterprise

- ลูกค้าองค์กร

- ความบันเทิง

- ทั้งหมด

- สิ่งแวดล้อม

- สภาพแวดล้อม

- เท่ากัน

- ความผิดพลาด

- การเพิ่ม

- จำเป็น

- สร้าง

- การสร้าง

- อีเธอร์ (ETH)

- ประเมินค่า

- การประเมินการ

- การประเมินผล

- แม้

- เหตุการณ์

- เหตุการณ์

- ทุกๆ

- คาย

- การพัฒนา

- ตรวจสอบ

- ตัวอย่าง

- ตัวอย่าง

- ความยอดเยี่ยม

- มากเกินไป

- การดำเนินงาน

- ผู้บริหารงาน

- การออกกำลังกาย

- การกรอง

- มีอยู่

- ที่มีอยู่

- ที่ขยาย

- ที่คาดหวัง

- ประสบการณ์

- การทดลอง

- ความชำนาญ

- ผู้เชี่ยวชาญ

- การเปิดรับ

- ขยายออก

- ขยาย

- การขยาย

- ขยาย

- ภายนอก

- พิเศษ

- สารสกัด

- ดึงข้อมูล

- อย่างยิ่ง

- ใบหน้า

- อำนวยความสะดวก

- อำนวยความสะดวก

- ล้มเหลว

- ตก

- ความคุ้นเคย

- FAST

- เร็วขึ้น

- ลักษณะ

- คุณสมบัติ

- ข้อเสนอแนะ

- น้อยลง

- กรอง

- กรอง

- ทางการเงิน

- บริการทางการเงิน

- หา

- หา

- ผลการวิจัย

- ไฟร์วอลล์

- ชื่อจริง

- ห้า

- ความมีไหวพริบ

- มีความยืดหยุ่น

- ไหล

- กระแส

- โฟกัส

- มุ่งเน้น

- ปฏิบัติตาม

- ดังต่อไปนี้

- อาหาร

- สำหรับ

- ทางกฎหมาย

- อุปถัมภ์

- Fosters

- รากฐาน

- พื้นฐาน

- กรอบ

- กรอบ

- มัก

- ราคาเริ่มต้นที่

- ด้านหน้า

- ฟังก์ชั่น

- ฟังก์ชั่น

- พื้นฐาน

- ต่อไป

- ได้รับ

- ช่องว่าง

- General

- โดยทั่วไป

- รุ่น

- กำเนิด

- กำเนิด AI

- ได้รับ

- ได้รับ

- กำหนด

- เหตุการณ์ที่

- เป้าหมาย

- เป้าหมาย

- ไป

- ปกครอง

- การกำกับดูแล

- รัฐบาล

- ของรัฐบาล

- รับ

- เติบโต

- คำแนะนำ

- ให้คำแนะนำ

- แนะนำ

- คู่มือ

- มี

- จัดการ

- การจัดการ

- มี

- he

- การดูแลสุขภาพ

- ช่วย

- การช่วยเหลือ

- จะช่วยให้

- ประสิทธิภาพสูง

- อย่างสูง

- ของเขา

- โฮลดิ้ง

- ถือ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTML

- ที่ http

- HTTPS

- Hub

- เป็นมนุษย์

- เป็นลูกผสม

- i

- ความคิด

- ความคิด

- ระบุ

- แยกแยะ

- ระบุ

- เอกลักษณ์

- if

- ไม่เปลี่ยนรูป

- ไม่เปลี่ยนรูป

- ส่งผลกระทบ

- ที่กระทบ

- ผลกระทบ

- ความจำเป็น

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- การดำเนินการ

- ปรับปรุง

- การปรับปรุง

- in

- แรงจูงใจ

- การเริ่ม

- เหตุการณ์ที่เกิดขึ้น

- ประกอบด้วย

- รวม

- รวมถึง

- รวมทั้ง

- ไม่สอดคล้องกัน

- เพิ่ม

- เพิ่มขึ้น

- ที่เพิ่มขึ้น

- ตัวชี้วัด

- อุตสาหกรรม

- ความไร้ประสิทธิภาพ

- ข้อมูล

- ความปลอดภัยของข้อมูล

- แจ้ง

- โครงสร้างพื้นฐาน

- Infused

- โดยธรรมชาติ

- ความคิดริเริ่ม

- เราสร้างสรรค์สิ่งใหม่ ๆ

- นวัตกรรม

- นักวิเคราะห์ส่วนบุคคลที่หาโอกาสให้เป็นไปได้มากที่สุด

- อินพุต

- ปัจจัยการผลิต

- ไม่ปลอดภัย

- ภายใน

- ความเข้าใจ

- ข้อมูลเชิงลึก

- อินสแตนซ์

- รวบรวม

- แบบบูรณาการ

- รวม

- บูรณาการ

- การผสานรวม

- ความสมบูรณ์

- Intelligence

- ปฏิสัมพันธ์

- อยากเรียนรู้

- อินเตอร์เฟซ

- International

- การตัด

- เข้าไป

- แนะนำ

- เปิดตัว

- แนะนำ

- การสอบสวน

- การสืบสวน

- ที่เกี่ยวข้องกับการ

- ปัญหา

- IT

- ITS

- ตัวเอง

- การสัมภาษณ์

- การร่วม

- การเดินทาง

- jpg

- เพียงแค่

- เก็บ

- คีย์

- พื้นที่สำคัญ

- อาณาจักร

- ความรู้

- Kubernetes

- ทะเลสาบ

- ภาษา

- ใหญ่

- ที่มีขนาดใหญ่

- ในที่สุด

- ต่อมา

- เปิดตัว

- ชั้น

- ชั้น

- ชั้น

- นำ

- ผู้นำ

- ความเป็นผู้นำ

- ชั้นนำ

- เรียนรู้

- การเรียนรู้

- น้อยที่สุด

- เลนส์

- เลนส์

- ชั้น

- วงจรชีวิต

- กดไลก์

- ความเป็นไปได้

- Line

- เส้น

- การเข้าสู่ระบบ

- ตรรกะ

- ดู

- ที่ต้องการหา

- สูญหาย

- ความรัก

- เครื่อง

- เรียนรู้เครื่อง

- ทำ

- ที่เป็นอันตราย

- มัลแวร์

- จัดการ

- การจัดการ

- การจัดการ

- ผู้จัดการ

- ผู้จัดการ

- การจัดการ

- การจัดการกับ

- การจัดการ

- ลักษณะ

- หลาย

- แผนที่

- เจ้านาย

- ปริญญาโท

- วัสดุ

- เรื่อง

- วุฒิภาวะ

- การเพิ่ม

- อาจ..

- วิธี

- วัด

- กลไก

- กลไก

- ภาพบรรยากาศ

- พบ

- มีคุณสมบัติตรงตาม

- จิต

- กล่าวถึง

- ครึ่ง

- ตัวชี้วัด

- อาจ

- อพยพ

- ล้าน

- ใจ

- Mindset

- ด่าว่า

- บรรเทา

- การบรรเทา

- ML

- แบบ

- การสร้างแบบจำลอง

- โมเดล

- การกลั่นกรอง

- ทันสมัย

- การตรวจสอบ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- มากที่สุด

- รถจักรยานยนต์

- ย้าย

- มาก

- หลาย

- ดนตรี

- ต้อง

- my

- โดยธรรมชาติ

- ภาษาธรรมชาติ

- ประมวลผลภาษาธรรมชาติ

- ธรรมชาติ

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- ความต้องการ

- เครือข่าย

- การเข้าถึงเครือข่าย

- ใหม่

- ถัดไป

- NIST

- NLP

- วัตถุ

- วัตถุประสงค์

- วัตถุประสงค์

- เกิดขึ้น

- of

- ปิด

- การเสนอ

- เสนอ

- เจ้าหน้าที่

- ออฟไลน์

- on

- ONE

- เปิด

- โอเพนซอร์ส

- การดำเนินการ

- การดำเนินงาน

- การดำเนินการ

- โอกาส

- การเพิ่มประสิทธิภาพ

- การปรับให้เหมาะสม

- or

- ใบสั่ง

- organizacja

- องค์กร

- องค์กร

- ที่มา

- แต่เดิม

- ต้นกำเนิด

- อื่นๆ

- ของเรา

- ออก

- ผล

- ผลลัพธ์

- เอาท์พุต

- เอาท์พุท

- ด้านนอก

- เกิน

- ทั้งหมด

- สุดเหวี่ยง

- การเป็นเจ้าของ

- แพ็คเกจ

- ส่วนหนึ่ง

- ที่เข้าร่วมโครงการ

- คู่กรณี

- พาร์ทเนอร์

- ส่วน

- หลงใหล

- เส้นทาง

- เส้นทาง

- รูปแบบ

- รูปแบบไฟล์ PDF

- การปฏิบัติ

- ดำเนินการ

- ที่มีประสิทธิภาพ

- สิทธิ์

- มุมมอง

- ขั้นตอน

- เสา

- ท่อ

- สถานที่

- แผนการ

- การวางแผน

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เสียบเข้าไป

- ปลั๊กอิน

- จุด

- ยาพิษ

- นโยบาย

- นโยบาย

- การวางตำแหน่ง

- โพสต์

- ที่มีศักยภาพ

- ที่อาจเกิดขึ้น

- การปฏิบัติ

- การปฏิบัติ

- การจัดเตรียม

- เตรียมการ

- ป้องกัน

- ก่อน

- สำคัญ

- หลัก

- หลักการ

- ก่อน

- จัดลำดับความสำคัญ

- ลำดับความสำคัญ

- ความเป็นส่วนตัว

- ส่วนตัว

- ภาคเอกชน

- สิทธิพิเศษ

- สิทธิ์

- กระบวนการ

- กระบวนการ

- การประมวลผล

- ผลิตภัณฑ์

- การผลิต

- ผลผลิต

- มืออาชีพ

- โปรไฟล์

- โครงการ

- โปรแกรม

- โครงการ

- แจ้ง

- เหมาะสม

- อย่างถูกต้อง

- ป้องกัน

- การป้องกัน

- ปกป้อง

- การป้องกัน

- โปรโตคอล

- ให้

- ผู้ให้บริการ

- ให้

- การให้

- สาธารณะ

- ใส่

- คุณภาพ

- คำสั่ง

- คำถาม

- รวดเร็ว

- อย่างรวดเร็ว

- เศษผ้า

- มาถึง

- เกิดปฏิกิริยา

- อ่าน

- การเตรียมความพร้อม

- การอ่าน

- โลกแห่งความจริง

- เหมือนจริง

- สำนึก

- ตระหนักถึง

- การได้รับ

- เมื่อเร็ว ๆ นี้

- แนะนำ

- แนะนำ

- กู้

- การฟื้นตัว

- ลด

- การอ้างอิง

- ปรับแต่ง

- ภูมิภาค

- ปกติ

- สม่ำเสมอ

- ควบคุม

- หน่วยงานกำกับดูแล

- ที่เกี่ยวข้อง

- ตรงประเด็น

- น่าเชื่อถือ

- วางใจ

- การฟื้นฟู

- รีโมท

- ทำซ้ำ

- แทนที่

- ขอ

- ขอ

- ต้องการ

- ความต้องการ

- ความต้องการ

- ต้อง

- การวิจัย

- วิจัยและพัฒนา

- ความยืดหยุ่น

- ทรัพยากร

- แหล่งข้อมูล

- ที่เคารพนับถือ

- ว่า

- ตอบสนอง

- คำตอบ

- การตอบสนอง

- ความรับผิดชอบ

- รับผิดชอบ

- REST

- จำกัด

- การอบรมขึ้นใหม่

- การแก้ไข

- ทบทวน

- สุดท้าย

- การตรวจสอบ

- รีวิว

- ขี่

- ขวา

- ความเสี่ยง

- ความเสี่ยง

- การบริหาจัดการความเสี่ยง

- การลดความเสี่ยง

- ความเสี่ยง

- แข็งแรง

- คัน

- บทบาท

- ราก

- จำเจ

- กฎระเบียบ

- วิ่ง

- s

- SaaS

- sagemaker

- เดียวกัน

- ที่ปรับขนาดได้

- ขนาด

- การสแกน

- สถานการณ์

- สถานการณ์

- วิทยาศาสตร์

- วิทยาศาสตร์

- นักวิทยาศาสตร์

- นักวิทยาศาสตร์

- ขอบเขต

- การกำหนดขอบเขต

- ก็อตแลนด์

- ค้นหา

- Section

- ภาค

- ปลอดภัย

- ปลอดภัย

- การรักษา

- ความปลอดภัย

- ประโยชน์ด้านความปลอดภัย

- เหตุการณ์การรักษาความปลอดภัย

- ความเสี่ยงด้านความปลอดภัย

- ภัยคุกคามความปลอดภัย

- เครื่องมือรักษาความปลอดภัย

- แสวงหา

- ที่กำลังมองหา

- แสวงหา

- เลือก

- เลือก

- ระดับอาวุโส

- มีความละเอียดอ่อน

- ให้บริการ

- บริการ

- บริการ

- ชุด

- การตั้งค่า

- ที่ใช้ร่วมกัน

- เธอ

- น่า

- โชว์

- สายตา

- คล้ายคลึงกัน

- ง่าย

- ลดความซับซ้อน

- ลดความซับซ้อน

- So

- สังคม

- ซอฟต์แวร์

- ค่าซอฟต์แวร์

- นักพัฒนาซอฟต์แวร์

- การพัฒนาซอฟต์แวร์

- ทางออก

- โซลูชัน

- บาง

- แหล่ง

- แหล่งที่มา

- อธิปไตย

- ช่องว่าง

- ลำโพง

- ผู้เชี่ยวชาญ

- โดยเฉพาะ

- เฉพาะ

- ความเร็ว

- กอง

- ขั้นตอน

- ผู้มีส่วนได้เสีย

- มาตรฐาน

- มาตรฐาน

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- startups

- สถิติ

- ขั้นตอน

- ยังคง

- การเก็บรักษา

- เก็บไว้

- ร้านค้า

- ยุทธศาสตร์

- กลยุทธ์

- นักยุทธศาสตร์

- กลยุทธ์

- เข้มงวด

- เสถียร

- อย่างเป็นจริงเป็นจัง

- ความสำเร็จ

- ประสบความสำเร็จ

- อย่างเช่น

- จัดหาอุปกรณ์

- ห่วงโซ่อุปทาน

- ซัพพลายเชน

- สนับสนุน

- ที่สนับสนุน

- แน่ใจ

- ฉลาด

- พิรุธ

- สังเคราะห์

- ระบบ

- ระบบ

- ตาราง

- ปรับปรุง

- เอา

- ใช้เวลา

- ตามกันไป

- งาน

- อนุกรมวิธาน

- ทีม

- ทีม

- วิชาการ

- เทคนิค

- เทคโนโลยี

- เทคโนโลยี

- เทคโนโลยี

- โทรคมนาคม

- ทดสอบ

- การทดสอบ

- การทดสอบ

- เท็กซัส

- ข้อความ

- ที่

- พื้นที่

- ที่มา

- การโจรกรรม

- ของพวกเขา

- พวกเขา

- ธีม

- ตัวเอง

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- คิด

- ที่สาม

- บุคคลที่สาม

- นี้

- เหล่านั้น

- การคุกคาม

- ภัยคุกคามที่ชาญฉลาด

- ภัยคุกคาม

- สาม

- ตลอด

- ตลอด

- เวลา

- ทันเวลา

- TLS

- ไปยัง

- ร่วมกัน

- เครื่องมือ

- เครื่องมือ

- ด้านบน

- สูงสุด 10

- แตะ

- ไปทาง

- เทรด

- แบบดั้งเดิม

- การจราจร

- รถไฟ

- ผ่านการฝึกอบรม

- การฝึกอบรม

- การทำธุกรรม

- การขนส่ง

- ความโปร่งใส

- การขนส่ง

- การเดินทาง

- วางใจ

- ที่เชื่อถือ

- เป็นปกติ

- ไม่มีสิทธิ

- ความไม่แน่นอน

- ภายใต้

- บ่อนทำลาย

- เข้าใจ

- ความเข้าใจ

- ไม่คุ้นเคย

- พร้อมใจกัน

- สหราชอาณาจักร

- มหาวิทยาลัย

- ไม่ลดละ

- บันทึก

- ให้กับคุณ

- ส่งเสริม

- uptime

- ใช้

- ใช้กรณี

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- การใช้

- นำไปใช้

- ใช้

- การใช้ประโยชน์

- ตรวจสอบความถูกต้อง

- กำลังตรวจสอบ

- การตรวจสอบ

- ความคุ้มค่า

- มีประสบการณ์

- ผ่านทาง

- เสมือน

- จวน

- เห็นภาพ

- vs

- ช่องโหว่

- ความอ่อนแอ

- เดิน

- ต้องการ

- ใบสำคัญแสดงสิทธิ

- คือ

- วิธี

- we

- เว็บ

- โปรแกรมประยุกต์บนเว็บ

- เว็บแอปพลิเคชัน

- บริการเว็บ

- ดี

- อะไร

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- WHO

- ทั้งหมด

- จะ

- ไวน์

- ชนะ

- กับ

- ภายใน

- ไม่มี

- งาน

- ทำงาน

- เวิร์กโฟลว์

- ขั้นตอนการทำงาน

- การทำงาน

- ทั่วโลก

- จะ

- เขียน

- XSS

- ปี

- เธอ

- ของคุณ

- ลมทะเล