WASHINGTON — Marinens tekniska chef sa att om Pentagon redan hade gjort det implementerade sin "nollförtroende"-metod för att skydda sina informationsnätverk kan den ha upptäckt en nyligen uppmärksammad hemligstämplad dokumentläcka snabbare.

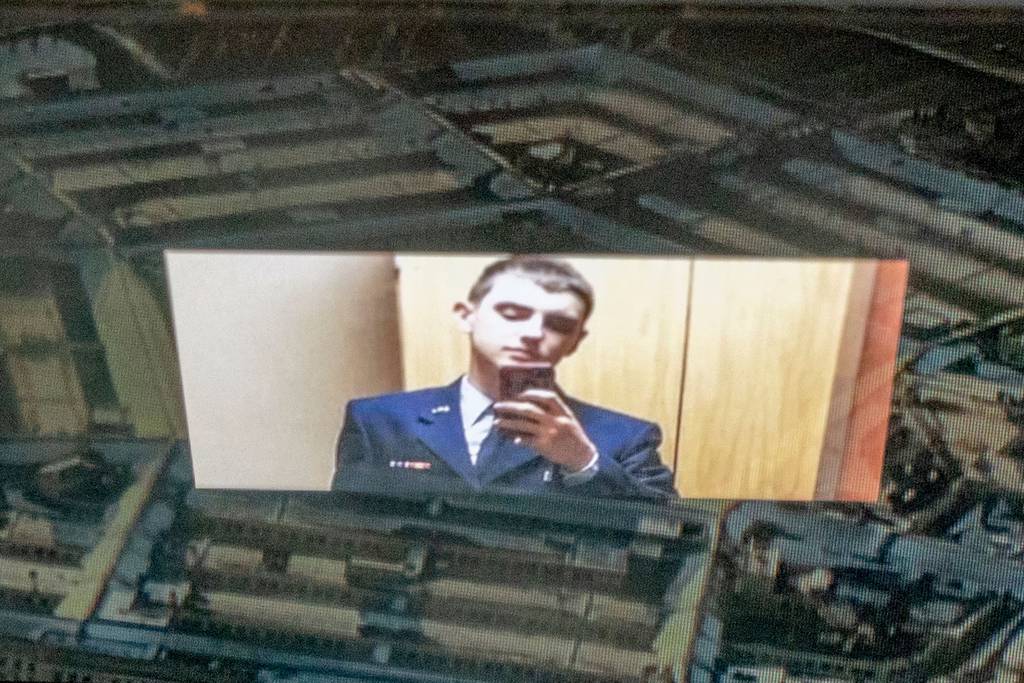

Upptäckten denna månad att en 21-årig medlem av Massachusetts Air National Guard med ett topphemligt säkerhetstillstånd hade postat möjligen hundratals hemligstämplade dokument till en spelwebbplats som heter Discord har uppmärksammat det amerikanska försvarsdepartementets förmåga att bekämpa hot från sina egna nätverk.

Navy CTO Don Yeske sa den 26 april under den virtuella C4ISRNET-konferensen att även om ett nollförtroende för nätverksförsvar kanske inte har förhindrat läckan, skulle de underliggande principerna ha hjälpt avdelningen att upptäcka säkerhetsintrånget tidigare.

"Hela poängen med noll förtroende är att aldrig lita på. Verifiera och anta alltid brott”, sa Yeske. "Du börjar från att anta att ditt nätverk har äventyrats, och om det inte har äventyrats är den kompromissen oundviklig. Insiderhot lyser upp som en julgran när det är din inställning.”

Pentagon släppte sin nollförtroendestrategi i november förra året, och lade fram en plan för att implementera de grundläggande delarna av "trust no one"-metoden senast 2027. Modellen kräver att användare och deras enheter ständigt utvärderas.

"En del av vad du gör i ett nollförtroendesynssätt är att varje gång en viss tillgång nås, utvärderar du den tillgången enligt en uppsättning policyer," sa Yeske och noterade att han inte har kunskap om utredningen utöver vad som är har rapporterats offentligt. "Den policydrivna utvärderingen skulle ha identifierat, tror jag, ett aktivitetsmönster här där någon som är nätverksadministratör, någon som är en IT-proffs kommer åt den här typen av information . . . skulle ha ifrågasatts."

Som svar på läckan meddelade Pentagon den 17 april att de har återkallat åtkomst till högst sekretessbelagd information för vissa användare och genomför en 45-dagars granskning av sina säkerhetspolicyer. Yeske avböjde att bekräfta om marinen har inlett en separat granskning, men sa att tjänsten är "en del av det bredare DoD-teamet."

Marinen gör goda framsteg med att implementera noll förtroende och moderniserar sin nätverksmiljö baserat på avdelningens strategi, sa Yeske och tillade att deadline 2027 mestadels är realistisk om tjänsten kan hålla kursen.

"Vi fortsätter att göra mycket utveckling och testning i den miljön," sa han. "För att komma dit 27 eller innan dess måste vi vara smarta med hur vi kommer dit."

Courtney Albon är C4ISRNETs rymd- och framväxande teknologireporter. Hon har bevakat den amerikanska militären sedan 2012, med fokus på flygvapnet och rymdstyrkan. Hon har rapporterat om några av försvarsdepartementets viktigaste utmaningar för förvärv, budget och politik.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Källa: https://www.defensenews.com/cyber/2023/04/26/zero-trust-could-have-limited-pentagon-leak-navy-cto-says/

- : har

- :är

- :inte

- :var

- $UPP

- 10

- 2012

- 26

- 70

- a

- förmåga

- Om oss

- tillgång

- Accessed

- åtkomst

- Enligt

- förvärv

- aktivitet

- tillsats

- LUFT

- Air Force

- redan

- alltid

- an

- och

- meddelade

- tillvägagångssätt

- April

- ÄR

- tillgång

- uppmärksamhet

- baserat

- grundläggande

- BE

- varit

- innan

- börja

- tro

- Bortom

- brott

- bredare

- budget

- men

- by

- kallas

- KAN

- utmaningar

- chef

- Chief Technology Officer

- Jul

- klassificerad

- bekämpa

- Trygghet i vårdförloppet

- kompromiss

- Äventyras

- ledande

- Konferens

- Bekräfta

- ständigt

- fortsätter

- kunde

- Naturligtvis

- omfattas

- CTO

- Försvar

- Avdelning

- pålitlig

- detekterad

- Utveckling

- enheter

- oenighet

- Upptäckten

- do

- dokumentera

- dokument

- DoD

- inte

- donation

- dras

- under

- element

- smärgel

- Emerging Technology

- säkerställa

- Miljö

- Eter (ETH)

- utvärdera

- utvärdering

- Varje

- falsk

- Fokus

- För

- kraft

- från

- Gaming

- skaffa sig

- god

- Guard

- hade

- Har

- he

- hjälpte

- här.

- hög profil

- höggradigt

- Hur ser din drömresa ut

- HTTPS

- Hundratals

- i

- identifierade

- if

- bilder

- genomföra

- genomföra

- in

- oundviklig

- informationen

- Insider

- Undersökningen

- IT

- DESS

- jpg

- Snäll

- kunskap

- Efternamn

- läckage

- ljus

- tycka om

- Begränsad

- Lot

- Framställning

- massachusetts

- Maj..

- medlem

- Militär

- modell

- Månad

- mer

- mest

- nationell

- nät

- nätverk

- Nej

- November

- of

- Officer

- tjänsteman

- on

- or

- beställa

- ut

- egen

- del

- särskilt

- Mönster

- femhörning

- Planen

- plato

- Platon Data Intelligence

- PlatonData

- Punkt

- Strategier

- policy

- eventuellt

- professionell

- Framsteg

- skydda

- publicly

- Tillfrågad

- snabbt

- realistisk

- senaste

- frigörs

- pålitlig

- Rapporterad

- reportern

- respons

- översyn

- s

- Nämnda

- säger

- Secret

- säkra

- säkerhet

- säkerhetspolitik

- senior

- separat

- service

- in

- hon

- signifikant

- eftersom

- smarta

- några

- någon

- Utrymme

- Rymdstyrka

- talar

- bo

- Strategi

- grupp

- Teknologi

- grundsatser

- Testning

- den där

- Smakämnen

- deras

- Där.

- detta

- hot

- tid

- till

- topp

- träd

- sann

- Litar

- oss

- underliggande

- användare

- verifiera

- Video

- Virtuell

- we

- Webbplats

- Vad

- när

- om

- medan

- VEM

- med

- inom

- skulle

- dig

- Din

- zephyrnet

- noll-

- noll förtroende