Läsningstid: 5 minuterDet finns ett dilemma kring händelsesamlingen av Endpoint Detection and Response (EDR)-produkter. Att samla in alla händelser som genereras av endpoints innebär flaskhalsar på endpointen och på nätverket. Att samla in mindre kan resultera i att viktiga händelser missas; samla in mer kan resultera i lågpresterande slutpunkter.

Nuvarande EDR-leverantörer inklusive Crowdstrike använder ett fördefinierat händelseschema där alla är hårdkodade i sina agenter. Crowdstrike meddelar att de använder 400 olika händelser (där en procent av det är deras egna agentspecifika händelser) som är statiska, med fördefinierade regler såsom kontroller av specifika registerfilplatser, etc.

Följande är deras främsta evenemangskategorier:

- Registerhändelser

- Arkiv Händelser

- Beteendehändelser

- Webbläsarhändelser

- Urklippsfunktioner

- Bearbeta händelser

- Schemalagda uppgiftshändelser

- Serviceevenemang

- Trådhändelser

- Miljövariabler

- FW-evenemang

- IOA-regelevenemang

- NetShare-evenemang

- USB-händelser

- Injektionshändelser

- Nätverkshändelser

- Windows Event Log

- FS-evenemang

- Installera händelser

- Java-evenemang

- Kernel Events

- Modulhändelser

- LSASS-evenemang

- Karantänåtgärder

- Ransomware-åtgärder

- SMB-klienthändelser

För varje kategori genereras specifika händelser som PdfFileWritten, DmpFileWritten, DexFileWritten etc. men det är alla filskrivoperationer där endast typen av fil har ändrats. Detsamma gäller Registry event, Service event etc.

Men hur är det med filskrivoperation till okänd eller generisk filtyp? Vad sägs om inte bara en händelse utan en serie händelser? Eller frekvens av händelser? Eller mönster av samma händelser som är viktiga? I sådana fall har en statisk händelsemodell som Crowdstrikes mycket begränsad räckvidd för att upptäcka de nya APT-attackerna. Vi kan betrakta Crowdstrike-händelsemodellen som "signaturbaserad eventsamling" som liknar de gamla signaturbaserade AV-skannrarna.

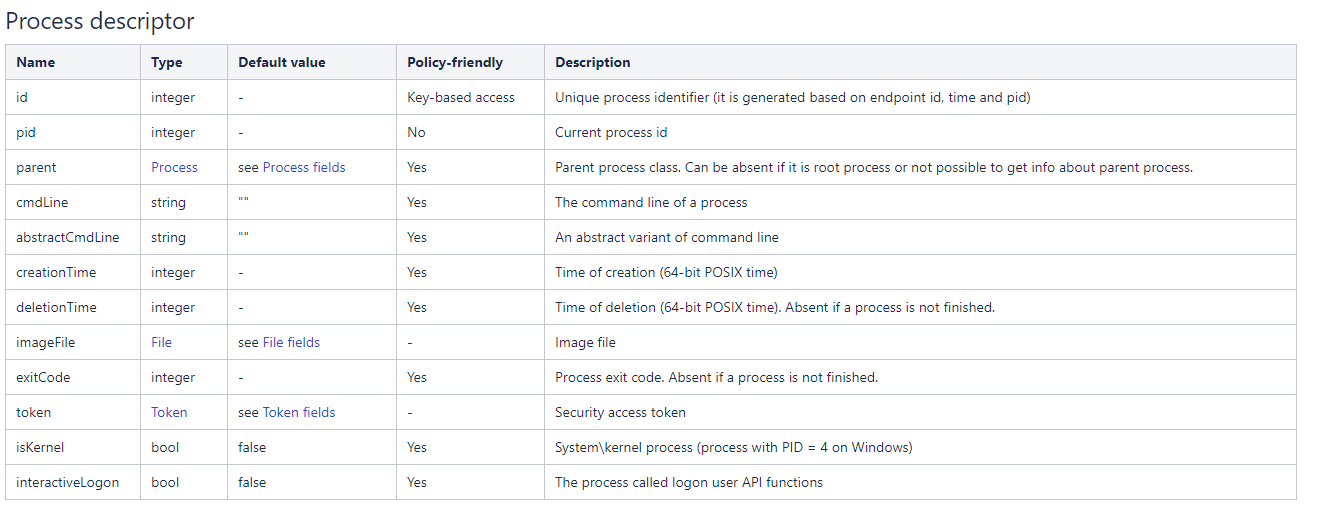

Comodos Dragon Enterprise introducerar "Adaptiv händelsemodellering" där händelser definieras från basbeskrivningar som

Process:

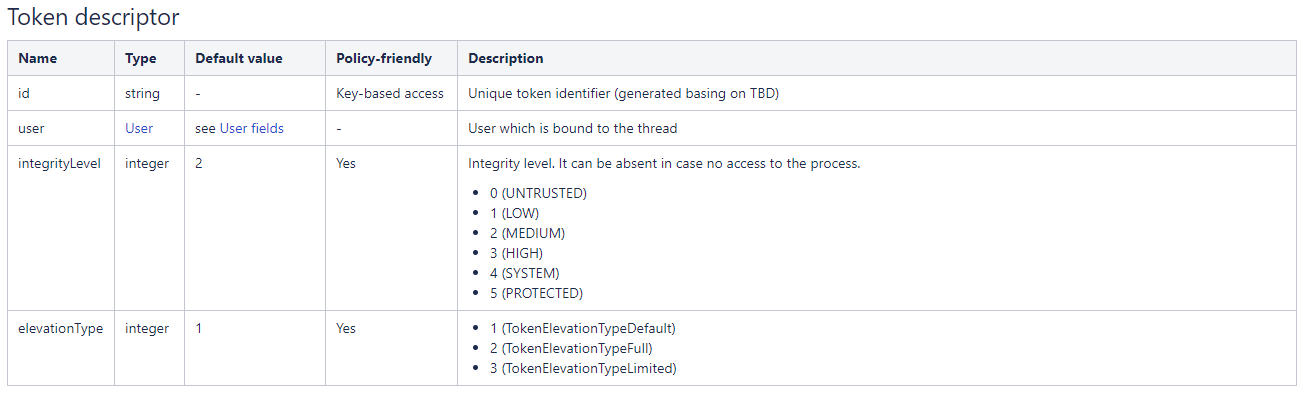

Token:

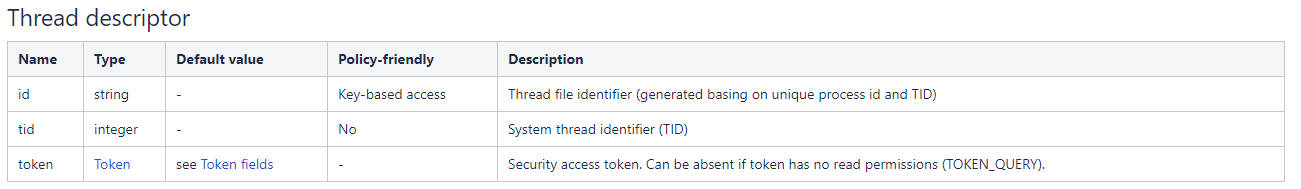

Tråd:

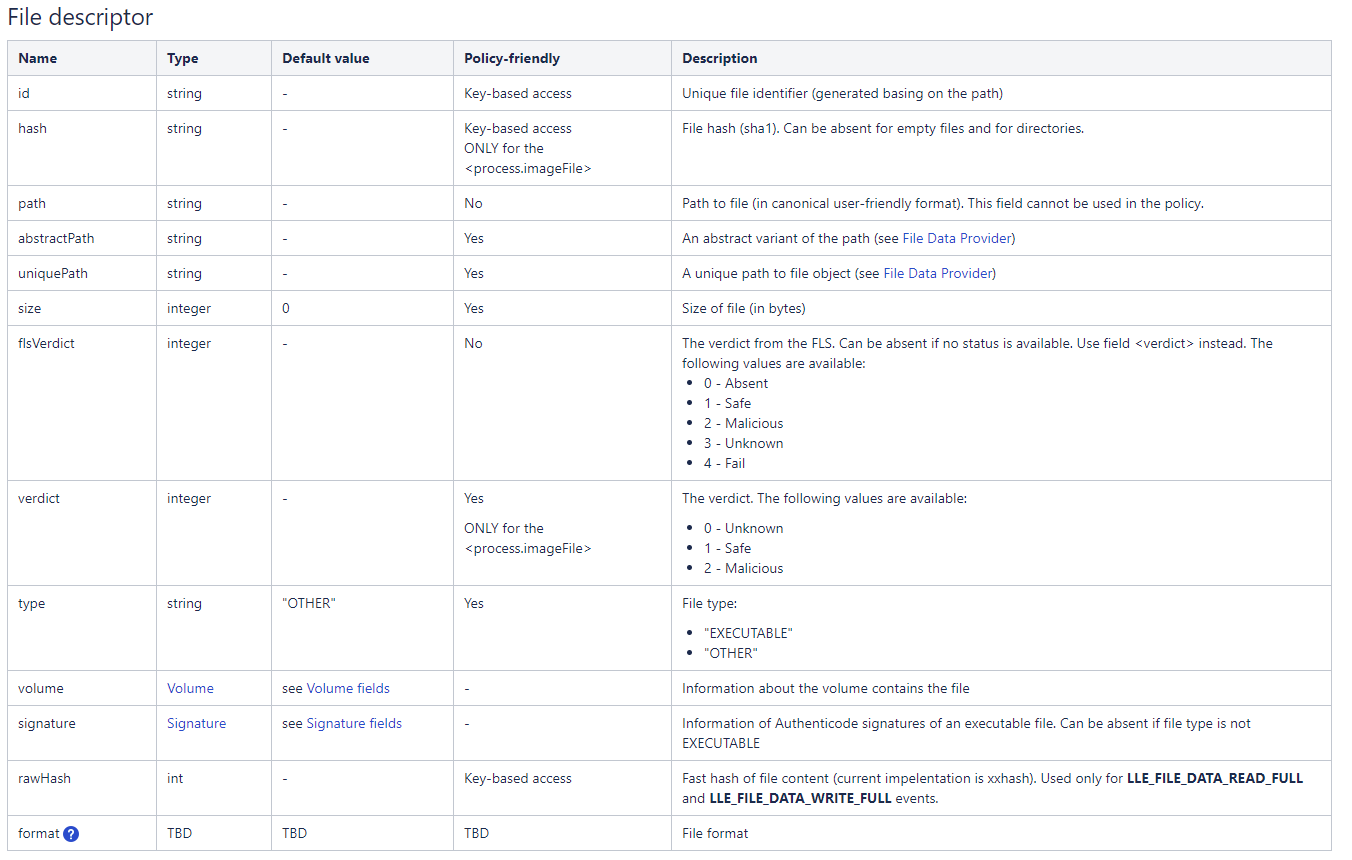

Fil:

Några andra beskrivningar är:

- Användare

- register

- Minne

- nätverks

- service,

- volym,

- IP osv.

och lågnivåhändelserna (LLE) genereras som ett resultat av en elementär aktivitet. Dessa är baserade på råhändelser från olika komponenter men ger ett visst abstraktionslager från händelsekällan och API-specifika och kontrollerspecifika data. Till exempel kan olika råhändelser från olika styrenheter och med en annan uppsättning fält konverteras till en LLE av en typ.

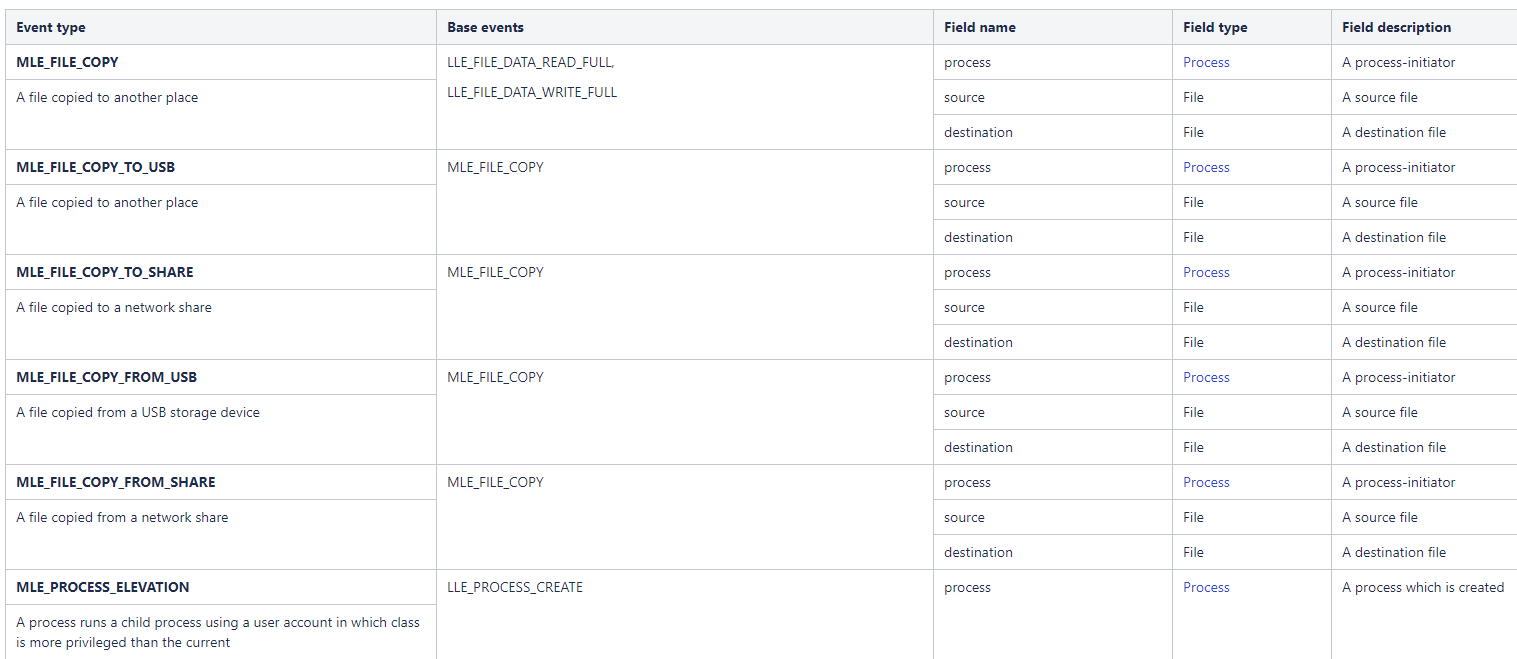

Mellannivåhändelserna (MLE) är händelser som genereras som ett resultat av en sekvens av LLE. Några exempel ges nedan:

De genereras vanligtvis av lokala mönster som matchar komponenter. Varje händelsebeskrivning har en egen uppsättning fält. Emellertid har evenemangen vanliga gemensamma fält.

Händelsebeskrivningen används i policymatchningen. Policyn kan komma åt fälten i villkorsreglerna och jämföra dem med fördefinierade värden. Alla händelsefält kan dock inte användas för policykontroll.

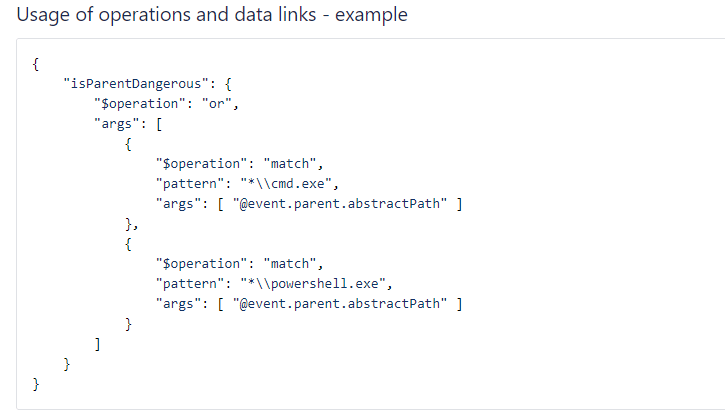

Vissa fält är inte skalära typer utan komplexa typer (ordböcker och sekvenser). Åtkomst till ordboksfälten ges genom att använda ".". Åtkomsten till sekvensfälten ges genom att använda "[]" notation. Exemplen är nedan:

process.pid

process.parent.pid

process.accessMask[0]

Figur 1 Exempel på policyer för adaptiv händelsemodellering

De logiska objekten (som Process, File, User) i händelser representeras som ordböcker med ett fördefinierat format. Formatet för varje objekt beskrivs och dess fält kan användas för policymatchning om det anges. Objektbeskrivningen kan innehålla fält som refererar till andra objekt.

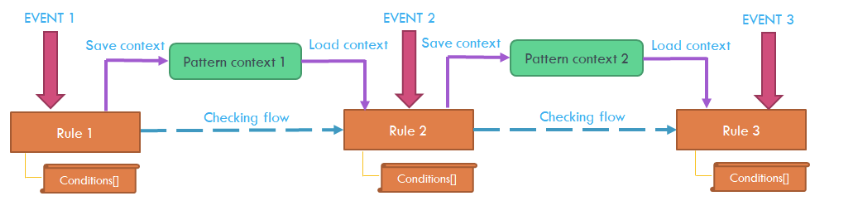

Figur 2 Kedjemönster

Med hjälp av denna definition definierar Comodo Dragon Platform policybaserad händelseinsamling som kan tillämpas på inte bara själva slutpunkten, utan kan vara olika för varje process, tjänst eller användaråtgärd. Genom detta kan vi inte bara samla in allt som Crowdstrike samlar in, utan det är också adaptivt under incidenterna. Varför ska vi samla in och skicka alla brandskrivningshändelser för en pålitlig process om den inte injiceras ännu? Om en injektion inträffar eller en annan gaffel inträffar, börjar Dragon Platform samla in alla detaljer för den processen, medan den andra processsamlingen förblir orörd. Här är några exempel på evenemang där Crowdstrike inte samlar in på dessa lågnivåevenemang:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise gör all mönstermatchning dynamiskt på slutpunkten, styr vad som ska samlas in, vad som ska korreleras och vill skicka baserat på de adaptiva policydefinitionerna.

Å andra sidan analyserar Dragon Enterprise också tidsserier för respektive händelser. Vår adaptiva händelsemodellering undersöker också olika grader av periodicitet i data, inklusive systematisk användarprocess, processprocess, process-systemintegration, såväl som veckodag och tid på dagen, och drar slutsatser om upptäckta händelser (t.ex. popularitet eller närvaronivå).

Liksom avancerade ihållande hot (APT) bör även insiderhot beaktas inom ramen för EDR. Individuella människors aggregerade beteende uppvisar typiskt en periodicitet i tid på flera skalor (dagligen, veckovis, etc.) som återspeglar rytmerna för den underliggande mänskliga aktiviteten och får data att framstå som icke-homogena. Samtidigt är data ofta skadad av flera "burst" perioder av ovanligt beteende. Problemet med att hitta och extrahera dessa onormala händelser försvåras av båda elementen. Dragon Enterprises använder sig av oövervakat lärande i detta sammanhang, baserat på tidsvarierande processmodeller som också kan redogöra för onormala händelser. Vi skapade adaptivt och autonomt lärande för att separera ovanliga "burst"-händelser från spår av normal mänsklig aktivitet.

För mer information om Comodo Dragon Enterprise kontra Crowdstrike besök https://bit.ly/3fWZqyJ

Endpoint Detection and Response

Posten Vad är Comodo Dragon Platforms anpassningsevenemangsmodellering och varför vi tycker att det är bättre än Crowdstrikes visades först på Comodo Nyheter och Internetsäkerhetsinformation.

- Myntsmart. Europas bästa bitcoin- och kryptobörs.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. FRI TILLGÅNG.

- CryptoHawk. Altcoin radar. Gratis provperiod.

- Källa: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- tillgång

- Konto

- medel

- Alla

- tillkännager

- APT

- Attacker

- AV

- Blogg

- fall

- kontroll

- Kontroller

- Samla

- Gemensam

- datum

- Detektering

- drake

- Slutpunkt

- Företag

- etc

- händelse

- händelser

- Fält

- natur

- gaffel

- format

- här.

- HTTPS

- Inklusive

- informationen

- Insider

- integrering

- IT

- inlärning

- Nivå

- Begränsad

- lokal

- modell

- modellering

- nät

- Verksamhet

- Övriga

- Mönster

- plattform

- policy

- Produkter

- Raw

- respons

- regler

- säkerhet

- Serier

- in

- hot

- tid

- topp

- oövervakat lärande

- försäljare

- Kontra

- vecka

- Vad är