->

Bild: Black_Kira / Shutterstock.com

Det finns fel (buggar) och säkerhetsbrister i koden för nästan all programvara. Ju mer omfattande koden är, desto fler finns det. Många av dessa säkerhetsbrister upptäcks med tiden av användare eller till och med av tillverkaren själv och kopplas till en patch eller nästa uppdatering. Vissa är det dock först spåras upp av kriminella hackare som först håller denna kunskap för sig själva. De använder sedan själva säkerhetshålet för att penetrera andras system, eller så säljer de sitt fynd, ofta för fruktansvärda summor.

Vad är ett nolldagsfel?

Sådana nyupptäckta säkerhetssårbarheter kallas noll dagar, ibland också stavat 0-dagars. Detta hänvisar till hur lång tid tillverkaren har på sig att stänga gapet. "Zero days" betyder att företaget inte har tid alls att utveckla en patch och publicera den. Detta beror på att hackarna redan aktivt utnyttjar sårbarheten. För att göra det använder de en zero-day exploit, det vill säga en metod speciellt utvecklad för denna sårbarhet, och använder den för att utföra en zero-day attack.

Så fort mjukvarutillverkaren får veta om sårbarheten kan den utveckla en patch som specifikt ändrar den ansvariga delen av koden. Eller så publicerar den en uppdatering, det vill säga en reviderad och rensad version av hans program. Så fort det finns en patch eller en uppdatering är exploateringen inte längre effektiv, nolldagshotet är officiellt över.

Men eftersom många användare inte applicerar patchar omedelbart, utan först efter några dagars eller veckors fördröjning, kvarstår faran med sårbarheten ett tag.

Zero-day attacker är bland de farligaste av alla. För så länge sårbarheten är okänd för tillverkare och användare vidtar de inga förebyggande skyddsåtgärder. I dagar, ibland veckor eller månader kan angriparna spana ut andras datorsystem obemärkt, få högre rättigheter, ladda ner konfidentiell data eller installera skadlig programvara. Antivirusverktyg är utformade för att upptäcka sådana aktiviteter. Ändå lyckas angripare gång på gång dölja sig så väl att de ibland förblir oupptäckta.

Vidare läsning: Det bästa antivirusprogrammet för Windows-datorer

Eftertraktad hemlig information: Priser på en miljon och mer

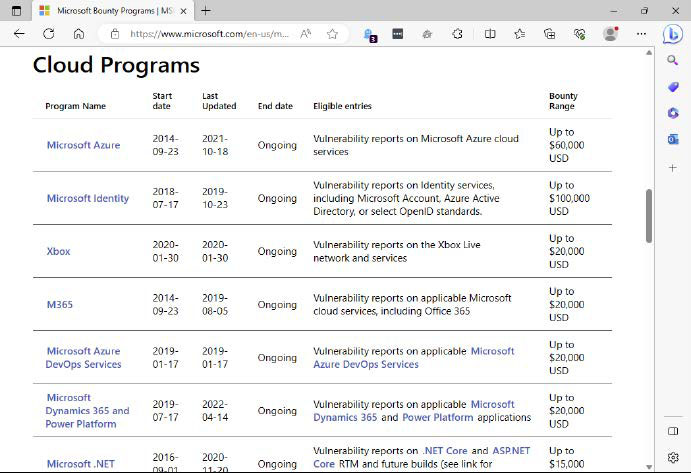

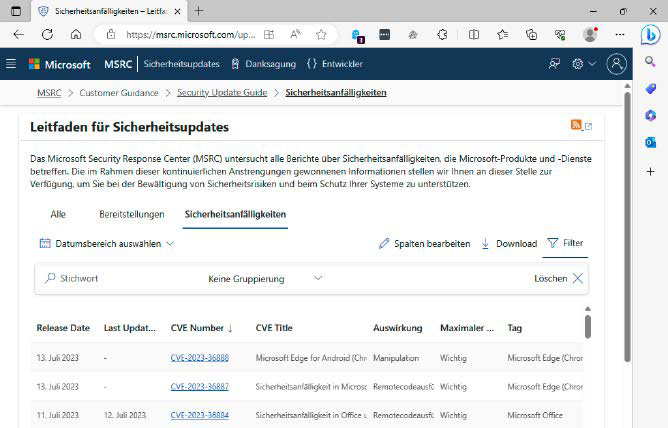

På sin bug bounty-webbplats listar Microsoft de maximala summorna som de kommer att betala för nyupptäckta säkerhetshål. För vissa produkter kan upphittaren få upp till 100,000 XNUMX US-dollar.

IDG

En säkerhetssårbarhet med noll dagar har ett högt värde på den svarta marknaden. Sex- till sjusiffriga summor erbjuds på den mörka webben för ett nyupptäckt och ännu inte åtgärdat säkerhetshål i Windows. Men det är inte bara kriminella som intresserar sig för sårbarheterna. Tidigare har underrättelsetjänster också utnyttjat luckorna för att utföra attacker mot databaser och infrastruktur i andra stater.

Det mest kända exemplet är Stuxnet: En datormask som enligt uppgift utvecklats av Israel och USA infiltrerades i det iranska kärnkraftsprogrammets system. Genom flera tidigare okända säkerhetshål i Windows lyckades den slå rot i systemet. Man manipulerade sedan styrningen av centrifuger för framställning av klyvbart material så att de var defekta efter en kort tid, men gav inget felmeddelande.

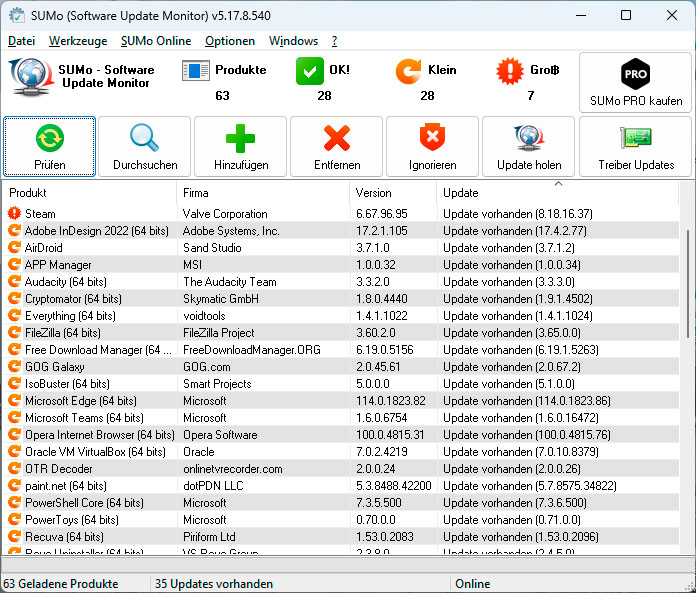

Med det kostnadsfria verktyget Sumo kan du ta reda på vilka av dina programuppdateringar som finns tillgängliga och sedan installera dem specifikt.

IDG

Regeringar och företag använder också nolldagars sårbarheter för industrispionage, det vill säga för att utnyttja planer för nyutveckling, företagsdata och kontaktadresser. Och slutligen, hacktivister tar också till detta medel för att uppmärksamma sina politiska eller sociala mål.

På grund av den höga risken för nolldagarsbrister och de höga beloppen som betalats för avslöjandet av dem har flera stora mjukvaruföretag lanserat bugg-bounty-program. Denna "premie för buggar" betalas av tillverkare som Microsoft för nyupptäckta säkerhetshål och andra buggar i deras operativsystem och applikationer. Belöningarna är mestadels baserade på hur allvarlig buggen är och sträcker sig från tre till sex siffror.

Uppmärksamhet: De 5 farligaste Wi-Fi-attackerna och hur man bekämpar dem

Hur man upptäcker zero-day attacker

När man söker efter skadlig programvara fungerar moderna antivirusprogram inte bara med virussignaturer, utan också med heuristiska metoder och artificiell intelligens. Tillverkarna tränar dem med beteendemönster för känd skadlig programvara för att kunna upptäcka nya varianter. Detta fungerar dock bara i begränsad omfattning, eftersom zero-day exploits alltid använder olika attackmetoder.

Beteendebaserade säkerhetslösningar används ofta i företag. Intrångsdetekteringssystem övervakar loggfiler och systeminformation såsom CPU-användning för att identifiera iögonfallande aktiviteter inom ett nätverk och på enskilda datorer. I det här fallet utfärdar de ett varningsmeddelande eller skickar ett e-postmeddelande till administratören. System för förebyggande av intrång går ett steg längre och utlöser automatiskt motåtgärder som ändringar av brandväggskonfigurationen. Sådana applikationer är dock mycket dyra och endast lämpliga för företag.

Hitta information om nya säkerhetsbrister

Fram till slutet av 1990-talet registrerades inte säkerhetssårbarheter systematiskt. Men eftersom nya sårbarheter upptäcktes i det snabbt växande antalet Windows-applikationer, har två anställda på Mitre Corporation började fundera på ett vettigt system för att registrera och hantera dem.

US Mitre Corporation grundades 1958 som en tankesmedja för USA:s väpnade styrkor och ger idag råd till flera amerikanska myndigheter i säkerhetsfrågor. Den ideella organisationen finansieras av CISA (Cybersecurity and Infrastructure Security Agency) och DHS (Department of Homeland Security).

Resultatet av överläggningarna blev CVE-systemet (Common Vulnerabilities and Exposures) som introducerades 1999. Sedan dess har alla säkerhetsbrister fått ett CVE-nummer eller ID i formatet CVE-XXXX-XXXXX. De fyra första tecknen indikerar året då sårbarheten katalogiserades, siffrorna bakom den – det kan finnas fler än fem – är den löpande numreringen av sårbarheten. CVE-systemet har under tiden utvecklats till en internationellt erkänd standard.

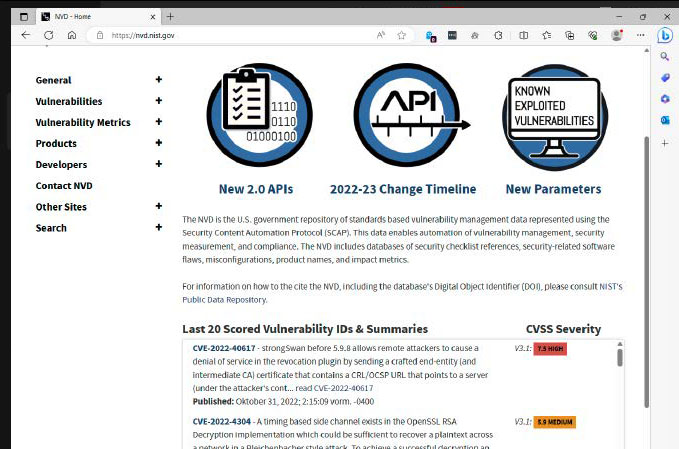

National Vulnerability Database i USA visar de 20 senast hittade sårbarheterna och deras CVE-nummer. Dessutom finns det information om verkningssätt och eventuella tillgängliga patchar.

IDG

The Mitre Corporation har skapat webbplatsen www.cve.org för CVE-databasen. Där kan du söka efter CVE-nummer eller efter nyckelord som "Windows Kernel".

Alternativt kan du ladda ner hela databasen med dess fler än 207,000 XNUMX poster. Nära länkad till CVE-webbplatsen är National Vulnerability Database (NVD). På https://nvd.nist.gov du hittar de 20 senast identifierade sårbarheterna, inklusive några förklaringar och länkar till alla tillgängliga patchar.

Där hittar du också en bedömning av faran med sårbarheten från ”Låg” till ”Medium” till ”Hög” och ”Kritisk”. Om ett program du använder visas där vars sårbarhet är markerad som "Hög" eller "Kritisk", kolla tillverkarens webbplats för att se om en patch redan är tillgänglig.

Microsoft använder också CVE-standarden, men upprätthåller sin egen lista över nyligen upptäckta sårbarheter för sina produkter på https://msrc.microsoft.com/update-guide/vulnerability Företaget distribuerar patchar automatiskt via sina månatliga säkerhetsuppdateringar; manuell installation är inte nödvändig.

Företaget publicerar nyfunna säkerhetssårbarheter i sina produkter i Microsoft Security Response Center. Du behöver inte oroa dig för att installera patchar, detta görs automatiskt.

IDG

Hur du skyddar dig från zero-day bedrifter

Zero-day attacker är inte bara riktade mot företag. Hackergrupper försöker ibland också locka privata användare till skadliga webbplatser via spridda nätfiskeattacker via e-post, eller att övertala dem att installera programvara med nolldagars utnyttjande, ibland via bluffiga Google-annonser.

Du kan skydda dig själv med några enkla åtgärder:

- Installera patchar och uppdateringar så snart de dyker upp. Windows gör detta automatiskt som standard, så du bör inte ändra något. Använd verktyg som Sumo för att söka efter tillgängliga uppdateringar för Windows-program.

- Ladda bara ned programvara från pålitliga källor som tillverkarens webbplats.

- Installera bara de program du faktiskt behöver. Ju mer programvara det finns på datorn, desto fler potentiella sårbarheter finns det.

- Använd en brandvägg. Windows-brandväggen är påslagen som standard och bör inte avaktiveras.

- Ta reda på om typiska phishing-trick används av brottslingar.

Vad ska man göra om det finns problem med uppdateringar?

Du bör alltid installera de månatliga säkerhetsuppdateringarna och korrigeringarna för Windows omedelbart för att eliminera nyligen upptäckta sårbarheter.

Installationen av en Windows-uppdatering är dock inte alltid framgångsrik. Ibland avbryter operativsystemet processen med ett felmeddelande. Försök i så fall följande:

1. Ofta fungerade det inte att bara ladda ner uppdateringsfilerna. Lösningen är att tömma uppdateringscachen och försöka igen. Det enklaste sättet att göra detta är via Windows felsökare: Öppna "Inställningar" i Start-menyn och klicka på "Felsökning -' Annan felsökning" på fliken "System". Klicka sedan på "Kör" för "Windows Update" och slutligen på "Stäng". Starta sedan om Windows genom att öppna fönstret "Kör" med tangentkombinationen Windows-R, skriv kommandot shutdown /g och klicka på "OK". Försök sedan installera uppdateringarna igen.

2. Ofta finns det helt enkelt inte mer utrymme på C:-enheten. Kontrollera detta genom att öppna Utforskaren och välja "Den här datorn". Det bör fortfarande finnas minst 32 GB ledigt på C:. Om inte, öppna "Minne"-alternativen i "Egenskaper" under "System" och ställ in "Minnesoptimering"-omkopplaren till "På". Klicka på "Rekommendationer för rengöring" och titta särskilt på objekten "Stora eller oanvända filer" och "Oanvända appar". Du bör också tömma Windows papperskorgen.

Michael Crider/IDG

3. Prova en manuell installation av uppdateringen. Titta i "Inställningar" under "System -' Windows Update" samt under "Uppdateringshistorik" för ett meddelande om en misslyckad uppdatering. Anteckna KB-numret för uppdateringen och ange det i Windows uppdateringskatalog på www.catalog.update.microsoft.com. Se till att uppdateringen matchar din Windows-version, ladda ner den och installera den manuellt.

4. Om du använder en annan virusscanner än Microsofts Defender bör du avinstallera den tillfälligt. Starta sedan om Windows och försök köra uppdateringen.

5. Koppla bort alla anslutna USB-enheter som flash-enheter eller extern lagring.

6. Öppna Windows Kontrollpanel (det enklaste sättet att göra detta är genom att ange "kontroll" i sökfältet i aktivitetsfältet) och ta fram Enhetshanteraren. Om poster med ett frågetecken visas där, ta bort den här hårdvaran genom att högerklicka och välja "Avinstallera enhet". Försök sedan köra uppdateringen. När du startar om kommer Windows sedan att känna igen enheterna igen och installera de senaste drivrutinerna.

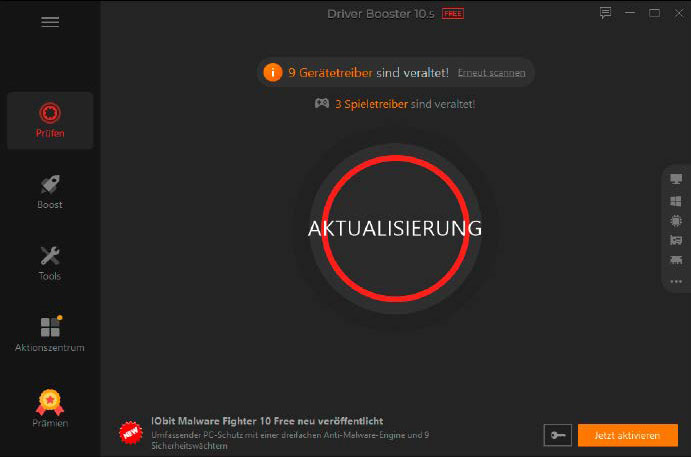

7. Uppdatera drivrutinerna på din dator. Använd ett verktyg som t.ex Gratis drivrutinsbooster för att söka efter föråldrade drivrutinsversioner. Ladda ner de senaste versionerna, ställ in dem och försök installera Windows-uppdateringen igen.

Se till att dina drivrutiner är uppdaterade. Verktyget Driver Booster Free kan till exempel hjälpa dig att söka efter föråldrade versioner.

IDG

Den här artikeln översattes från tyska till engelska och publicerades ursprungligen på pcwelt.de.

Kupongkoder

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- : har

- :är

- :inte

- $UPP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- Able

- Om Oss

- Handling

- aktivt

- aktiviteter

- faktiskt

- Dessutom

- adresser

- Efter

- igen

- mot

- byrå

- Alla

- nästan

- redan

- som

- också

- Även

- alltid

- amerikan

- bland

- mängd

- amp

- an

- och

- och infrastruktur

- antivirus

- Antivirusprogram

- vilken som helst

- något

- visas

- syntes

- visas

- Ansökan

- tillämpningar

- Ansök

- ÄR

- beväpnad

- Artikeln

- konstgjord

- artificiell intelligens

- AS

- bedömning

- At

- attackera

- Attacker

- uppmärksamhet

- Författaren

- Myndigheter

- automatiskt

- tillgänglig

- baserat

- BE

- därför att

- varit

- började

- bakom

- BÄST

- SOPTUNNA

- till

- Svart

- booster

- skottpengarar

- Bounty

- Bug

- bug bounty

- fel

- företag

- men

- by

- cache

- Ring

- kallas

- KAN

- Kan få

- kortet

- bära

- Vid

- katalog

- Kategori

- Centrum

- byta

- Förändringar

- tecken

- ta

- CISA

- klick

- Stäng

- nära

- koda

- COM

- kombination

- kommentarer

- Gemensam

- Företag

- företag

- fullständigt

- dator

- datorer

- konfiguration

- anslutna

- i följd

- kontakta

- kontroll

- kontrollpanel

- FÖRETAG

- CPU

- kredit

- Kriminell

- brottslingar

- CSS

- CVE

- Cybersäkerhet

- Byrån för cybersäkerhet och infrastruktur

- FARA

- Dangerous

- mörkt

- mörk Web

- datum

- Databas

- databaser

- Datum

- dag

- Dagar

- Standard

- fördröja

- Den

- Avdelning

- säkerhetstjänsten

- beskrivning

- utformade

- upptäcka

- detekterad

- Detektering

- utveckla

- utvecklade

- utvecklingen

- anordning

- enheter

- DHS

- DID

- den

- olika

- siffror

- riktad

- avslöjande

- upptäckt

- distribueras

- do

- gör

- dollar

- gjort

- ner

- ladda ner

- dra

- driv

- chaufför

- chaufförer

- enheter

- e

- enklaste

- Effektiv

- antingen

- eliminera

- embed

- anställda

- tom

- änden

- Engelska

- ange

- in

- Hela

- fel

- fel

- spionage

- Eter (ETH)

- Även

- exempel

- finns

- dyra

- förklarade

- Exploit

- utnyttjas

- bedrifter

- explorer

- omfattande

- utsträckning

- extern

- Misslyckades

- falsk

- få

- fält

- bekämpa

- siffror

- Filer

- Slutligen

- hitta

- Finder

- brandvägg

- Förnamn

- fem

- Blixt

- fel

- brister

- följer

- efter

- För

- Krafter

- format

- hittade

- Grundad

- fyra

- Fri

- från

- förbetalt

- ytterligare

- spalt

- luckor

- tyska

- skaffa sig

- ges

- Go

- Mål

- Gruppens

- Odling

- Hackaren

- hackare

- hårdvara

- Har

- höjd

- hjälpa

- Hög

- högre

- hans

- Hål

- Hål

- hemland

- Homeland Security

- Hur ser din drömresa ut

- How To

- Men

- html

- HTTPS

- i

- IKON

- ID

- identifierade

- identifiera

- if

- bild

- blir omedelbart

- in

- Inklusive

- index

- indikerar

- individuellt

- industriell

- infiltrerade

- informationen

- Infrastruktur

- installera

- Installationen

- installera

- Intelligens

- intresserad

- internationellt

- Internet

- in

- introducerade

- intrångsdetektering

- iranier

- Israel

- fråga

- problem

- IT

- artikel

- DESS

- sig

- jpg

- Ha kvar

- Nyckel

- nyckelord

- kunskap

- känd

- Large

- Sent

- senaste

- lanserades

- t minst

- tycka om

- Begränsad

- kopplade

- länkar

- Lista

- listor

- log

- Lång

- längre

- se

- förlorar

- upprätthåller

- göra

- malware

- förvaltade

- chef

- hantera

- manipuleras

- manuell

- manuellt

- Tillverkare

- Tillverkare

- många

- markera

- markant

- marknad

- tändstickor

- Materialet

- Matris

- max-bredd

- maximal

- Maj..

- betyder

- Samtidigt

- åtgärder

- Meny

- meddelande

- metod

- metoder

- Microsoft

- miljon

- min

- minuter

- MIT

- Mode

- Modern Konst

- Övervaka

- månad

- månader

- mer

- mest

- för det mesta

- nationell

- nödvändigt för

- Behöver

- nät

- Icke desto mindre

- Nya

- nytt

- Nästa

- NIST

- Nej

- ideell organisation

- ideell organisation

- Ingen

- Notera

- nukleär

- antal

- nummer

- få

- oktober

- of

- erbjuds

- Officiellt

- Ofta

- on

- ONE

- endast

- öppet

- öppning

- drift

- operativsystem

- operativsystem

- optimerad

- Tillbehör

- or

- beställa

- organisation

- ursprungligen

- Övriga

- ut

- över

- egen

- sida

- betalas

- panel

- del

- särskilt

- Tidigare

- Lappa

- Plåster

- mönster

- Betala

- människors

- Nätfiske

- phishingattacker

- planer

- plato

- Platon Data Intelligence

- PlatonData

- Ansluten

- plugin

- politiska

- pose

- Inlägg

- potentiell

- Premium

- Förebyggande

- tidigare

- primär

- privat

- priser

- Pro

- problem

- process

- Produktion

- Produkter

- Profil

- Program

- programmet

- program

- Program

- skydda

- skydd

- Skyddande

- publicera

- publicerar

- fråga

- område

- snabbt

- Läsning

- nyligen

- erkänd

- känner igen

- registreras

- inspelning

- hänvisar

- förblir

- resterna

- ta bort

- enligt uppgift

- Resort

- respons

- ansvarig

- resultera

- rättigheter

- robotar

- Roland

- rot

- Körning

- Samsung

- spana

- Sök

- söka

- Secret

- säkerhet

- Säkerhetsprogramvara

- säkerhetsuppdateringar

- säkerhetsproblem

- se

- väljer

- sälja

- sända

- SEO

- Tjänster

- in

- flera

- stränghet

- Kort

- skall

- Visar

- avstängning

- shutterstock

- signaturer

- Enkelt

- helt enkelt

- eftersom

- enda

- webbplats

- SEX

- So

- Social hållbarhet

- Mjukvara

- lösning

- Lösningar

- några

- ibland

- Alldeles strax

- Källa

- Källor

- Utrymme

- speciellt

- specifikt

- standard

- starta

- Stater

- Steg

- Fortfarande

- förvaring

- abonnent

- lyckas

- framgångsrik

- sådana

- lämplig

- summor

- säker

- Växla

- bytte

- system

- System

- bord

- MÄRKA

- Ta

- tank

- Tryck

- än

- den där

- Smakämnen

- deras

- Dem

- sig själva

- sedan

- Där.

- Dessa

- de

- tror

- tankesmedja

- detta

- hot

- tre

- Genom

- tid

- Titel

- till

- i dag

- verktyg

- verktyg

- Tåg

- utlösa

- trovärdig

- prova

- två

- Typ

- under

- oupptäckt

- okänd

- oanvänd

- Uppdatering

- Uppdateringar

- URL

- us

- Kronor

- USA

- usb

- användning

- Begagnade

- användare

- användningar

- värde

- version

- mycket

- via

- virus

- av

- sårbarheter

- sårbarhet

- varning

- var

- Sätt..

- webb

- Webbplats

- webbsidor

- veckor

- VÄL

- były

- Vad

- Vad är

- när

- som

- medan

- VEM

- vars

- Wi-fi

- brett

- kommer

- fönster

- fönster

- Windows 11

- med

- inom

- utan

- Arbete

- fungerar

- Masken

- oro

- skriven

- år

- ännu

- dig

- Din

- själv

- zephyrnet

- noll-

- Zero Day

- nolldagars sårbarheter