Vi nämnde LastPass-berättelsen avslutningsvis för ett par veckor sedan, men detaljerna var fortfarande lite knappa. Förhoppningen var att LastPass skulle släppa mer transparent information om vad som hände och hur många konton som hade tillgång till. Tyvärr ser det ut som pressmeddelandet den 22 december är allt vi kommer att få. För LastPass-användare är det dags att fatta några beslut.

För att sammanfatta använde en angripare information från intrånget i augusti 2022 för att rikta in sig på en LastPass-anställd med ett socialt ingenjörsknep. Detta lyckades och angriparen lyckades komma åt LastPass-säkerhetskopior, närmare bestämt en kundkontodatabas och kundvalv. Det har inte funnits några officiella uppgifter om hur många användares data som ingick, men indikationen är att det var hela datamängden. Och för att göra saken värre är det krypterade valvet endast delvis krypterat. Sparade webbadresser exponerades som vanlig text för angriparen, även om användarnamn och lösenord fortfarande är krypterade med ditt huvudlösenord.

Så vad ska en LastPass-användare göra nu? Det beror på. Vi kan anta att den som har LastPass-valvets data för närvarande kastar alla tillgängliga lösenordslistor på den. Om du använde ett svagt lösenord – som härletts från ord på vilket språk som helst eller tidigare komprometterats – så är det dags att ändra alla dina lösenord som fanns i valvet. De är brända.

Oavsett om du håller fast vid LastPass eller går till en annan lösning är det bara en tidsfråga tills ditt valv är knäckt. För att göra saken värre, använder vissa gamla Lastpass-konton bara 5,000 2 omgångar av PBKDF100,000 (lösenordsbaserad nyckelavledningsfunktion) hashing. Nya konton är inställda på att använda över XNUMX XNUMX iterationer, men vissa äldre konton kan fortfarande använda den gamla inställningen. Resultatet är att en attack mot det krypterade valvet går mycket snabbare. Antalet iterationer finns nästan säkert i de stulna data, så dessa konton kommer sannolikt att testas först. Om du är en långvarig användare, ändra alla lösenord som lagras i valvet.

Det finns några goda nyheter. Valven använder ett salt för att gå med lösenorden - ytterligare data som vikas in i PBKDF2-funktionen. Det betyder att lösenordsknäckningsproceduren måste göras individuellt per användare. Om du bara är en annan ointressant användare, kanske du aldrig blir målinriktad för cracking. Men om du kan vara intressant eller har webbadresser som ser intressanta ut, är det troligtvis större chans att bli inriktad. Och tyvärr var det vanlig text.

Så hur går det med matematiken? Tur för oss, [Wladimir Palant] körde siffrorna åt oss. Ett lösenord med minsta komplexitet, med 2018 års regler för ett LastPass-lösenord, resulterar i 4.8×10^18 möjliga lösenordskombinationer. En RTX 4090 klarar av 1.7 miljoner gissningar per sekund på ett konto med endast 5,000 2 iterationer av PBKDF88,000, eller 44,800 860,000 gissningar per sekund på ett korrekt säkert konto. Det är 4090 XNUMX år och XNUMX XNUMX år att bryta upp ett valv, förutsatt att en RTXXNUMX arbetar på det. Mycket grov matematik på gång storleken på ett datacenter med tre bokstäver skulle föreslå att ägna hela ett av dessa datacenter åt uppgiften skulle knäcka det mindre säkra valvet på mindre än fyra månader. Med ett konto som använder alla säkerhetsinställningar stiger detta till nästan sex år. Tänk på att det här tillvägagångssättet är det bästa scenariot för en angripare och innebär att ett datacenter på 4 miljarder dollar ägnas åt uppgiften under en längre period. Men det förutsätter också att du valde ditt lösenord slumpmässigt.

Men här är rubbet: Om risken är tillräcklig för att driva dig till handling räcker det inte att ändra ditt LastPass-lösenord. Oavsett om du stannar hos LastPass eller flyttar till en annan lösning, måste du först ändra huvudlösenordet och sedan gå igenom den ansträngande processen att ändra varje lösenord i ditt LastPass-valv. Hela den här röran var verkligen ett misslyckande från LastPass, och deras rapportering efter incidenten lämnar verkligen en viss transparens att önska. Okrypterade webbadresser som är kopplade till varje sparat lösenord är olyckligt. Men den centrala grundsatsen, att inte ens LastPass kan komma åt dina sparade lösenord, verkar ha hållit i sig.

Bitcoin Hacker hackad

Luke Dashjr är en Bitcoin Core-utvecklare, den primära undertecknaren av programvaran Bitcoin Knots, och har drabbats av ett stort säkerhetsintrång. Detta kan vara en följdincident från en fysisk attack i november, där någon lyckades starta om sin samlokaliserade server från en flashenhet och installera en bakdörr. Den fångades och skadlig programvara tycks ha tagits bort. Luke förlorade totalt cirka 200 bitcoin, av både sina aktiva (heta) och offline (kalla) plånböcker. Han behandlar detta som en total kompromiss och har varnat för att hans PGP-nyckel också borde vara misstänkt. Det betyder att de senaste utgåvorna av Bitcoin Knots också borde vara misstänkta.

Det har funnits flera teorier, allt från en "båtolycka" för att undvika skatteplikt, till ett känt problem med generering av slumptal på Talos-systemet han använder (CVE-2019-15847). Inget av detta verkar lika troligt som tanken att detta var ett missat rootkit på den komprometterade servern och sidorörelse tillbaka in i [Lukes] hemnätverk. Hur som helst är det en fruktansvärd röra, och vi ser förhoppningsvis fram emot en positiv lösning.

PyTorch nattlig kompromiss

PyTorch-nattpaketet var drabbats av en beroendeförvirringsattack, aktiv mellan 25 december och 30 december. Problemet här är att PyTorch är värd för en torchtriton paket som en del av dess nattliga repo, och det paketnamnet gjordes inte anspråk på på PyPi. Så allt någon behövde göra var att följa med och ladda upp ett paket under det namnet, och presto, varje ny pip-installation av PyTorch-nightly tog PyPi-versionen. Det skadliga paketet dammsuger upp systemdata, som nuvarande namnservrar, värdnamn, användarnamn, arbetskatalog och miljövariabler, och skickar dessa till h4ck[dot]cfd (Arkivlänk). Den biten är inte så illa, även om miljövariabler säkerligen inkluderar autentiseringstokens. Kickaren är den där bash-historien, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, och de första 1000 filerna i hemkatalogen är alla paketerade och uppladdade också. På ett modernt system är passwd filen innehåller faktiskt inga lösenords-hashar, men .ssh mappen kan mycket väl innehålla privata SSH-nycklar. Usch.

Nu, utvecklaren bakom detta falska paket har hittats, och hävdar att detta var tänkt att vara säkerhetsforskning, och lovar att all data kommer att raderas. De stulna uppgifterna påstods vara för att på ett säkert sätt identifiera offret, förmodligen i syfte att samla in buggar. Detta har ett visst element av trovärdighet, men spelar egentligen ingen roll, eftersom alla hemligheter som läckt ut i denna incident måste återkallas oavsett. Det fina är att ingen skadlig kod körs bara genom att installera paketet, men ett Python-skript skulle behöva göra en explicit import triton för att utlösa nyttolasten. PyTorch-projektet har bytt namn på paketet till pytorch-triton, och reserverade det projektnamnet på PyPi för att undvika en upprepad incident.

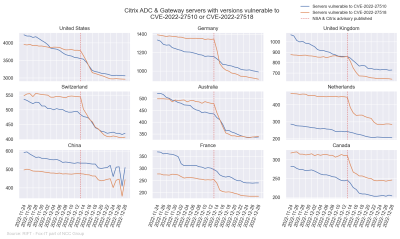

Kartläggning av sårbara Citrix-installationer

Det har nyligen åtgärdats ett par kritiska sårbarheter i Citrix ADC och Citrix Gateway, varav en fick ett meddelande från NSA om att en APT (Advanced Persistent Threat) aktivt kompromissade system med buggen. De fasta versionsnumren är kända och det fick forskare på Fox It, en del av NCC Group, att undra. Finns det något sätt att fastställa releaseversionen av en Citrix-enhet från HTTP-svaret för förautentisering? Spoiler: Det finns. De /vpn/index.html endpoint innehåller en hash som verkar variera mellan utgivningsversioner. Det enda knepet som fanns kvar var att hitta ett snabbt sätt att mappa hashen tillbaka till versionen.

Gå in på Googles Cloud Marketplace, som har ett ettklicksalternativ för att snurra upp en ny virtuell Citrix-maskin. En SSH-session bekräftade senare versionen och motsvarande hash. Det är en ner. En del av Googles tjänst är också en zip-fil som har information om äldre versioner, inklusive bildnamn som kan användas för att ladda ner tidigare versioner som en qcow2 virtuell diskavbildning — lätt nog att hämta hash och versionsnummer därifrån. Mellan dessa bilder och Citrix nedladdningssida identifierades en hel del av de kända hasharna, men konstigt nog finns det några hash som observerats i det vilda som inte verkade stämma överens med en känd release. Genom att hitta en specifik skrivskyddad fil som också är tillgänglig på distans, är det möjligt att få en exakt tidsstämpel på när en viss firmware byggdes. Det fyller i luckorna på de kända versionsnumren och låter dem kartlägga exakt vilka versioner som dök upp i naturen.

Eftersom hashen var en del av data som samlades in av skanningstjänster som Shodan, är det möjligt att titta på historiken för installerade versioner, såväl som det aktuella tillståndet. Det finns en mycket märkbar förändring i de utplacerade versionerna, som väl motsvarar NSA-varningen. Även då finns det många utplacerade Citrix-servrar som fortfarande verkar köra sårbar firmware, även om detaljerna i distributionen kan innebära att de inte är i överhängande fara. Det är en mycket intressant titt på hur vi slutar med statistik som denna.

Bitar och bytes

Synologys VPN-server har en kritisk sårbarhet, CVE-2022-43931, som får ett CVSS-poäng på 10 och låter en oautentiserad angripare utföra godtyckliga kommandon. Patchade utgåvor finns tillgängliga. Själva felet är en out-of-bound skrivning i Remote Desktop-tjänsten, så det finns ett visst hopp om att denna sårbara tjänst inte är allmänt exponerad för det öppna Internet.

Här är utnyttjandet du inte visste att du behövde, bryter ut ur Lua-tolken för att få skalkod avrättning. Tricket här är att koda skalkod som siffror, och sedan lura körtiden till ojusterad åtkomst, vilket hoppar programkörning in i data. Ett annat roligt knep är att mål-Lua-tolken låter dig köra Lua-bytekod och litar på den precis som vanlig Lua-kod. Så vad är syftet med allt detta? Ibland ligger det roliga i resan.

Vad får man när uttråkade säkerhetsforskare bestämmer sig för att peta i mobilappen för elskotrar? Massor av mystiskt tutande och blinkande skotrar. Och när samma forskare går upp och försöker få bilar att tuta? En verkligt imponerande lista över sårbarheter på avstånd i fordon av alla märken. Från live GPS-spårning, till att tända lampor, låsa upp dörrar och till och med fjärrstarta fordon, [Sam Curry] och hans gäng glada hackare fick det att hända. Till äran för de många leverantörer som drabbades slutar i stort sett varje sårbarhet med "de fixade det direkt."

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- Om oss

- tillgång

- Accessed

- tillgänglig

- Konto

- konton

- exakt

- Handling

- aktiv

- aktivt

- faktiskt

- Annat

- avancerat

- avancerat bestående hot

- mot

- Alla

- tillåter

- och

- Annan

- app

- visas

- tillvägagångssätt

- APT

- associerad

- attackera

- AUGUSTI

- Auth

- tillgänglig

- tillbaka

- bakdörr

- säkerhetskopior

- Badrum

- BAND

- bash

- bakom

- Där vi får lov att vara utan att konstant prestera,

- mellan

- Miljarder

- Bit

- Bitcoin

- bitcoin kärna

- Bitcoin-knutar

- BleepingComputer

- Uttråkad

- skottpengarar

- varumärken

- brott

- Ha sönder

- Bug

- bug bounties

- byggt

- bilar

- fångas

- centrala

- säkerligen

- chans

- byta

- byte

- Diagram

- hävdade

- hävdar

- stängning

- cloud

- koda

- Samla

- kombinationer

- komma

- Komplexiteten

- kompromiss

- Äventyras

- komprometterande

- BEKRÄFTAT

- förvirring

- innehåller

- Kärna

- kärnutvecklare

- Motsvarande

- kunde

- Par

- spricka

- kredit

- kritisk

- Aktuella

- Nuvarande tillstånd

- För närvarande

- kund

- FARA

- datum

- Databas

- Datacenter

- December

- beslut

- Dependency

- beror

- utplacerade

- utplacering

- Härledd

- desktop

- detaljer

- Bestämma

- Utvecklare

- anordning

- inte

- Dörrarna

- DOT

- ner

- ladda ner

- driv

- varje

- antingen

- elektriska

- Anställd

- krypterad

- Slutpunkt

- slutar

- Teknik

- tillräckligt

- Hela

- helhet

- Miljö

- Även

- NÅGONSIN

- allt

- exakt

- exekvera

- utförande

- Exploit

- utsatta

- snabbare

- få

- Fil

- Filer

- hitta

- finna

- Förnamn

- fixerad

- Blixt

- blinkande

- fel

- Framåt

- från

- full

- kul

- fungera

- nätbryggan

- generering

- skaffa sig

- GitHub

- ges

- Go

- kommer

- god

- Googles

- gps

- ta

- Grupp

- Hackaren

- hackare

- hända

- hänt

- hash

- hasch

- Held

- här.

- högre

- historia

- Hem

- hoppas

- Förhoppningsvis

- HET

- Hur ser din drömresa ut

- html

- HTTPS

- Tanken

- identifierade

- bild

- bilder

- imponerande

- in

- incident

- innefattar

- ingår

- Inklusive

- indikation

- Individuellt

- informationen

- installera

- installera

- intressant

- Internet

- fråga

- IT

- iterationer

- sig

- resa

- hopp

- Ha kvar

- Nyckel

- nycklar

- Vet

- känd

- språk

- Lastpass

- ansvar

- sannolikt

- linje

- Lista

- lever

- se

- du letar

- UTSEENDE

- förlust

- Maskinen

- gjord

- större

- göra

- Framställning

- malware

- förvaltade

- många

- karta

- marknadsplats

- Master

- matte

- Materia

- Betyder Något

- max-bredd

- betyder

- nämnts

- Merry

- kanske

- miljon

- emot

- minsta

- Mobil

- Mobil app

- Modern Konst

- månader

- mer

- flytta

- rörelse

- namn

- namn

- nästan

- Behöver

- behövs

- nät

- Nya

- nyheter

- pressmeddelande

- November

- antal

- nummer

- tjänsteman

- offline

- Gamla

- ONE

- öppet

- Alternativet

- beställa

- paket

- del

- Lösenord

- lösenord

- PBKDF2

- perioden

- fysisk

- Enkel

- plato

- Platon Data Intelligence

- PlatonData

- Peta

- positiv

- möjlig

- pretty

- föregående

- tidigare

- primär

- privat

- Problem

- process

- Program

- projektet

- lovar

- ordentligt

- Syftet

- Tryck

- Python

- pytorch

- Snabbt

- slumpmässig

- resumé

- senaste

- nyligen

- Oavsett

- regelbunden

- frigöra

- meddelanden

- avlägsen

- avlägsnas

- upprepa

- Rapportering

- representerar

- forskning

- forskare

- reserverad

- Upplösning

- respons

- resultera

- Resultat

- Stiger

- Risk

- omgångar

- RTX

- regler

- Körning

- rinnande

- salt

- Sam

- Samma

- scanning

- Knappa

- Andra

- säkra

- Säkrad

- säkerhet

- säkerhetsforskare

- verkar

- service

- Tjänster

- session

- in

- inställning

- inställningar

- flera

- skall

- Silver

- helt enkelt

- SEX

- Storlek

- So

- Social hållbarhet

- Samhällsteknik

- Mjukvara

- lösning

- några

- någon

- specifik

- specifikt

- Snurra

- stapel

- Starta

- Ange

- statistik

- bo

- Stick

- Fortfarande

- stulna

- lagras

- Historia

- system

- System

- Talos

- Målet

- riktade

- uppgift

- skatt

- Smakämnen

- The Vault

- deras

- Där.

- denna vecka

- hot

- Genom

- Kasta

- tid

- tidsstämpel

- till

- tokens

- alltför

- Totalt

- Spårning

- Öppenhet

- transparent

- behandling

- utlösa

- trusts

- Vrida

- under

- olyckligt

- upplåsning

- uppladdad

- us

- användning

- Användare

- användare

- Dammsugare

- Valv

- valv

- fordon

- försäljare

- version

- Victim

- Virtuell

- virtuell maskin

- VPN

- sårbarheter

- sårbarhet

- Sårbara

- Plånböcker

- varning

- webp

- vecka

- veckor

- Vad

- om

- som

- den som

- brett

- Vild

- kommer

- ord

- ord

- arbetssätt

- skulle

- skriva

- år

- Din

- zephyrnet

- Postnummer