Säkerheten förskjuts både åt vänster och höger i designflödet när chiptillverkarna brottas med hur man bygger enheter som både är säkra genom design och tillräckligt motståndskraftiga för att förbli säkra under hela sin livstid.

Allt eftersom allt mer komplexa enheter ansluts till internet och till varandra, tävlar IP-leverantörer, chiptillverkare och systemföretag för att ta itu med befintliga och potentiella hot över en bredare attackyta. I många fall har säkerheten eskalerat från en oändlig serie programuppdateringar till en integrerad del av designprocessen för hårdvara/mjukvara med allt mer lukrativa konkurrensfördelar och ett växande hot om regulatoriska åtgärder för företag som gör fel.

"Varannan 127 enheter ansluts till internet för första gången", säger Thomas Rosteck, VD för Infineon's Connected Secure Systems Division, i en nyligen presenterad presentation. "Detta kommer att leda till häpnadsväckande 43 miljarder enheter anslutna till internet och till varandra 2027."

Det kommer också att skapa en enorm säkerhetsutmaning. "Med detta är en ökad oro från företag och konsumenter om vad som händer med deras data när anslutningsmöjligheterna ökar och digitala tjänster skalas ut", konstaterade David Maidment, senior chef för marknadsutveckling på Ärm. "Under de senaste fem åren har reglering från regeringar över hela världen mognat, och det är tillverkarnas skyldighet att uppfylla en växande lista med säkerhetskriterier för att säkerställa att dessa tjänster är pålitliga, säkra och hanteras korrekt."

Ändå innehåller ett välgrundat och mätt förhållningssätt till säkerhet många överväganden. "Först måste hotprofilen för den specifika applikationen först förstås, såväl som de specifika tillgångarna - data, information eller system som behöver skyddas", säger Dana Neustadter, chef för säkerhets-IP-lösningar på Synopsys. "Finns det specifika lagar, förordningar och/eller typer av krav som kommer att påverka den lösningen? Du måste med andra ord göra lite läxor först. Du måste kunna svara på några frågor, som om produkten bara är oroad över nätverksbaserade hot, eller om det finns risk för attacker som behöver fysisk åtkomst. Finns det direkt nätverksåtkomst till just den produkten, eller kommer den att skyddas av andra delar av systemet som kan fungera som en brandvägg, till exempel för att ge en viss nivå av skydd? Vilka är efterlevnaden av regelverk eller standarder eller eventuella certifieringskrav för säkerhet? Vad är värdet på tillgångarna?”

Dessutom måste enheter vara säkra under alla förhållanden och driftlägen. "Du måste skydda det när systemet är offline eftersom, till exempel, dåliga aktörer kan ersätta externt minne eller de kan stjäla IP-kod," sa Neustadter. "De kan flasha enheten igen. Du måste också skydda den under uppstart, och du måste skydda den under körning medan enheten är igång. Du måste se till att den fortfarande fungerar som avsett. När du sedan kommunicerar externt behöver du också skydda den. Det finns många variabler som vanligtvis påverkar en säkerhetslösning, inklusive den specifika applikationen. I slutändan måste det finnas en balans i den övergripande säkerhetslösningen. "Balanserat för säkerheten" inkluderar säkerhetsfunktioner, protokoll, certifieringar och så vidare, såväl som kostnad, effekt, prestanda och områdesavvägningar eftersom du till exempel inte har råd att sätta in den högsta säkerheten för ett batteri -driven enhet. Det är inte vettigt eftersom det är en billigare enhet. Du måste verkligen leta efter balansen, och allt detta kommer att ingå i den lämpliga säkerhetsarkitekturen för ett chip."

Andra håller med. "Det första steget vi tar när vi introducerar säkerhet till en enhet är att utvärdera enhetens säkerhetstillgångar med avseende på dess roll i det övergripande systemet", säger Nir Tasher, teknikchef på Winbond. "När vi kartlägger dessa tillgångar, bedömer vi också tillgångarnas attackpotential. Alla tillgångar identifieras inte omedelbart. Funktioner som felsökning och testportar bör också betraktas som tillgångar, eftersom de kan ha en roll i systemets övergripande säkerhet. När kartläggning och klassificering är klar utvärderar vi möjliga sätt att äventyra var och en av tillgångarna och komplexiteten som är involverad. Nästa steg är att hitta sätt att skydda sig mot dessa attacker eller åtminstone upptäcka dem. Det sista steget är uppenbarligen att testa slutprodukten för att säkerställa att det skydd vi har inkluderat fungerar korrekt."

Säker genom design

En av de stora förändringarna för hårdvara och systemsäkerhet är insikten om att det inte längre är någon annans problem. Det som tidigare var en eftertanke är nu en konkurrensfördel som måste bakas in i en design på arkitektonisk nivå.

"Denna grundläggande princip betonar att integrera säkerhet i utvecklingsprocessen för chipdesign, att säkerställa att säkerhetsmål, krav och specifikationer identifieras från början", säger Adiel Bahrouch, chef för affärsutveckling för IP-säkerhet på Rambus. "Detta tillvägagångssätt kräver att ha en korrekt hotmodell, identifiera de materiella och icke-materiella tillgångarna som har värde och behöver skydd, proaktivt kvantifiera den associerade risken baserat på ett lämpligt ramverk för riskhantering, och korrekt implementera säkerhetsåtgärder och kontroller för att minska riskerna för en acceptabel nivå.”

Förutom korrekt hotbedömning sa Bahrouch att det är viktigt att överväga ytterligare säkerhetsprinciper för en holistisk försvarsstrategi. Det inkluderar en förtroendekedja, där varje lager tillhandahåller säkerhetsgrunder som nästa lager kan utnyttja, såväl som domänseparation med olika säkerhetsnivåer för olika användare, datatyper och operationer, vilket möjliggör optimerad prestanda och säkerhetsavvägningar för varje användningsfall. I moderna system inkluderar detta hotmodellering genom hela produktens livscykel och en princip om minsta privilegium som segmenterar åtkomsträttigheter och minimerar delade resurser.

"Det är avgörande att definiera säkerhetsarkitekturen för SoC i förväg", säger George Wall, gruppchef för produktmarknadsföring för Tensilica Xtensa-processor IP på Kadens. "Tiden att definiera säkerhetsarkitektur är när designern arbetar ut den nödvändiga funktionaliteten, flöden och hastigheter, etc., för SoC. Det är alltid mycket lättare att göra det här tidigt än att försöka "lägga till säkerhet" senare, vare sig det är en vecka innan bandet ut eller två år efter att produktionen skickats.”

Ett holistiskt försvar sträcker sig långt bortom bara hårdvaran. "Om du försöker säkra något, även vid höga abstraktionsnivåer för programvara, kanske du gör det perfekt i Python eller vilket programmeringsspråk du väljer", säger Dan Walters, ansvarig inbäddad säkerhetsingenjör och ansvarig för mikroelektroniklösningar på MITRA. "Men om det undergrävs av en kompromiss på hårdvarunivå, så spelar det ingen roll. Du kan fullständigt äventyra hela ditt system även om du har perfekt mjukvarusäkerhet."

I de flesta fall tar angripare vägen för minsta motstånd. "Med säkerhet är det allt eller inget", sa Walters. "Angriparen behöver bara hitta ett fel, och de bryr sig inte riktigt var det är. Det är inte som om de säger: 'Jag vill besegra systemet genom att bara underminera hårdvaran eller så vill jag göra det genom att hitta ett mjukvarufel. De kommer att leta efter det enklaste.”

Bästa praxis

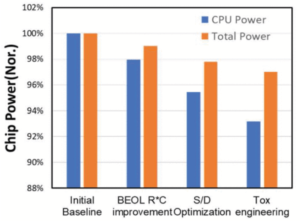

Som svar på det växande hotbilden, ställer chiptillverkarna på sin lista över bästa praxis. Tidigare var säkerheten nästan helt begränsad till omkretsen av en CPU. Men eftersom konstruktioner blir mer komplexa, mer sammankopplade, med längre livslängder, måste säkerheten uttänkas mycket mer omfattande. Detta inkluderar ett antal nyckelelement, enligt Lee Harrison, chef för produktmarknadsföring för Tessent-avdelningen Siemens EDA:

- säkra Boot – Maskinvaruövervakningsteknik kan användas för att kontrollera att en föreskriven startsekvens har utförts som förväntat, för att säkerställa att både hårdvaran och mjukvaran är som avsett.

- Intyg – I likhet med säker uppstart kan funktionell övervakning användas för att generera dynamiska signaturer som representerar antingen en hård eller mjuk konfiguration av en specifik IP eller IC i ett system. Detta bekräftar noggrannheten hos den förväntade hårdvaran och dess konfiguration. Detta tillvägagångssätt kan användas för att tillhandahålla antingen en enda identitetstoken eller en systemomfattande samling av tokens. Detta system är baserat på en unik signatur som kan användas för att säkerställa att rätt mjukvarubyggd av en OTA-uppdatering tillämpas. Det är viktigt att detta beräknas i systemet, men inte hårdkodat.

- Säker åtkomst – Som med alla system måste kommunikationskanaler in och ut ur enheten vara säkra och i många fall konfigurerbara baserat på olika nivåer över nödvändig åtkomst, där åtkomsten ofta styrs via en rot av förtroende.

- Skydd av tillgång – Aktiv funktionsövervakning kan vara en kritisk del av alla försvarsstrategier. Baserat på en detaljerad hotanalys kan val och placering av funktionella monitorer i enheten ge låg latens upptäckt och begränsning av hot.

- Device Lifecycle Management – Det är nu avgörande i alla säkra IC-applikationer att kunna övervaka enhetens hälsa under hela dess aktiva livscykel från tillverkning till avveckling. Funktionell övervakning och sensorer spelar en betydande roll för att övervaka enhetens hälsa under deras livscykel. I vissa fall kan aktiv feedback användas för att till och med förlänga den aktiva livslängden för en IC genom att göra dynamiska justeringar av externa aspekter där det är möjligt.

Fig. 1: Viktiga delar av säker hårdvara. Källa: Siemens EDA

Vilken av dessa bästa metoder som används kan variera mycket från en applikation till en annan. Säkerhet i en bilapplikation är till exempel mycket mer ett problem än i en smart bärbar enhet.

"Autonomi behöver anslutning, vilket driver högre säkerhet, vilket möjliggör automatisering, och halvledare är verkligen grunden här", sa Tony Alvarez, vice vd för Infineon Memory Solutions, i en nyligen presenterad presentation. ”Att känna av, tolka data, fatta beslut om det, det är ovanför ytan. Det är vad du ser. Systemkomplexiteten ökar, men du ser inte vad som finns under ytan, vilket är alla delar som krävs för att få det att hända – hela systemlösningen.”

Det systemet inkluderar kommunikation med molnet, andra bilar och infrastruktur, och allt måste vara omedelbart tillgängligt och säkert, sa Alvarez.

Säkerhetsbehoven kan vara mycket olika för andra applikationer. Men processen att avgöra vad som behövs är liknande. "Först, analysera vad tillgångarna är," sade Winbonds Tasher. "Ibland finns det inga. Ibland är eller innehåller varje del av enheten en tillgång. Vid det senare kan det vara lämpligt att börja från början, men det är sällsynta fall. När tillgångar har kartlagts måste arkitekten analysera attackvektorer för dessa tillgångar. Detta är ett tråkigt skede och extern konsultation rekommenderas starkt. En annan uppsättning ögon är alltid bra. Det sista steget ur arkitektonisk synvinkel är att komma med skyddsmekanismer för dessa attacker. Och ja, djup systemkunskap är avgörande i alla dessa stadier.”

Arm är en stark förespråkare för att inkludera en rot till förtroende (RoT) i alla anslutna enheter, och att implementera bästa praxis för säkerhet genom design som en baslinje för alla livskraftiga produkter. "RoT kan tillhandahålla viktiga tillförlitliga funktioner som tillförlitlig start, kryptografi, attestation och säker lagring. En av de mest grundläggande användningarna av en RoT är att hålla privata kryptonycklar med krypterad data konfidentiell, skyddad av hårdvarumekanismer och borta från systemmjukvaran som är lättare att hacka. RoT:s säkra lagrings- och kryptofunktioner bör kunna hantera nycklar och pålitlig bearbetning som krävs för autentisering av enheten, verifiera anspråk och kryptera eller dekryptera data”, sa Maidment.

Med tanke på att väldigt få chipdesigner utgår från ett tomt pappersark, bör ett chip utformas för att ta hänsyn till detta. "Varje enhet och varje användningsfall kommer att vara unik, och det är absolut nödvändigt att vi beaktar behoven hos alla system genom hotmodellering," förklarade Maidment. "Vissa användningsfall kommer att behöva bevis på bästa praxis. Andra behöver skydda sig från sårbarheter i mjukvaran, och ytterligare andra kommer att behöva skydd från fysiska attacker."

Arms arbete med att grunda PSA Certified har visat att olika kiselleverantörer hittar sina egna unika försäljningsargument och bestämmer vilken skyddsnivå de vill ge. "Det är svårt att ha en enhet som passar alla, men en överenskommen gemensam uppsättning principer är ett viktigt verktyg för att minska fragmentering och uppnå lämplig säkerhetstrygghet, och det bevisas i de 179 PSA-certifierade certifikaten som utfärdas till produkter idag ”, noterade Maidment.

Detta skiljer sig mycket från år sedan, då säkerhet kunde läggas till i ett chip senare i designcykeln. ”Det är inte som i gamla dagar där man bara kunde lägga till säkerhet. Du skulle rev ett chip, och tror att utan att göra några betydande förändringar kan du ta itu med säkerheten som krävs för din applikation, säger Synopsys Neustadter. – Det är viktigt att designa en säkerhetslösning utifrån ovan nämnda premisser. Då kan du ha en mer strömlinjeformad process för att uppdatera säkerheten i framtida designrevisioner, som att skapa en säker miljö med en rot av förtroende för att skydda känslig dataverksamhet och kommunikation. Det finns sätt att skapa en säkerhetslösning som är skalbar, utvidgningsbar och till och med uppdatera den efter silikon, till exempel med mjukvaruuppgraderingar. Så det finns sätt att bygga in detta i en design och sedan uppgradera säkerheten från en revision till en annan på ett mer strömlinjeformat sätt.”

Säkerhetsfixar

I nästan alla fall är det bättre att förhindra attacker än att tillhandahålla patchar för att fixa dem. Men hur detta går till kan variera mycket.

Till exempel Geoff Tate, VD för Flex Logix, sade flera företag använder eFPGA för säkerhet, med andra som utvärderar dem. "Som vi förstår det finns det flera skäl, och olika företag har olika säkerhetsproblem," sa Tate. "Vissa kunder vill använda eFPGA för att fördunkla sina kritiska algoritmer från tillverkningsprocessen. Detta gäller särskilt för försvarskunder. Säkerhetsalgoritmer, dvs kryptering/dekryptering, implementeras på flera ställen i en SoC. Prestandakraven varierar. För mycket långvarig säkerhet måste den finnas i hårdvara. Och eftersom säkerhetsalgoritmer måste kunna uppdateras för att hantera föränderliga utmaningar, måste hårdvaran vara omkonfigurerbar. Processorer och mjukvara kan hackas, men det är mycket svårare att hacka hårdvara, så att ha några av de kritiska delarna av säkerhetsfunktionen i programmerbar hårdvara är önskvärt.”

Utan den inbyggda programmerbarheten är det mycket svårare att åtgärda säkerhetsproblem efter en attack. Vanligtvis involverar det någon typ av patch, vilket vanligtvis är en kostsam och suboptimal lösning.

"I linje med domänseparationsprincipen kan man överväga att lägga till en fristående "säker ö" till det befintliga chippet i ett modulärt tillvägagångssätt, vilket gör att chippet kan utnyttja alla säkerhetsfunktioner som tillhandahålls av den säkra ön med minimala ändringar av det befintliga chippet ”, sa Rambus Bahrouch. "Även om detta inte är den mest effektiva lösningen, kan säkerhets-IP anpassas för att möta säkerhetskraven och det övergripande säkerhetsmålet. Trots utmaningarna behöver en inbäddad säkerhetsmodul inte nödvändigtvis utnyttjas för varje funktion omedelbart. Arkitekter kan börja med grunderna som skyddar chipsen och användarnas integritet och gradvis introducera hårdvarubaserad säkerhet med sidokanalskydd till ytterligare, mindre avgörande funktioner."

Siemens Harrison noterade att det är ett vanligt problem idag att lägga till säkerhet i en befintlig design. "Om designers inte är försiktiga, kan lägga till säkerhet som en eftertanke lätt leda till ett scenario där huvudingången inte är säker. Däremot kan EDA vara oerhört hjälpsam här, eftersom inbäddad analysteknik enkelt kan integreras i de lägre nivåerna av en design som redan finns. I motsats till att bara rikta in sig på perifera risker, kan IP-monitorer läggas till för att övervaka många av de interna gränssnitten eller noderna inom designen."

Ett minimum av hårdvarusäkerhet

Med så många alternativ och så många råd, vilka är de absoluta måsten för ett säkert chip från dess grund?

Cadence's Wall sa att det åtminstone måste finnas en säkerhetsö som skapar en rot-of-trust för SoC. "Det måste också finnas tillgängliga autentiseringsfunktioner för att korrekt autentisera startkod och OTA-firmwareuppdateringar. Helst har SoC valt resurser som endast är tillgängliga för firmware som är känd för att vara pålitlig, och det finns en hårdvarupartition som förhindrar okänd eller opålitlig firmware från att komma åt dessa resurser på ett skadligt sätt. Men i slutändan drivs "måsten" av applikationen och användningsfallet. Till exempel kommer en enhet för ljuduppspelning att ha andra krav än en enhet som behandlar betalningar."

Dessutom, baserat på hotbedömningsmodellen och de tillgångar som behöver skyddas, kommer ett typiskt säkert chip att syfta till att uppnå säkerhetsmål som kan grupperas i följande klasser – integritet, autenticitet, konfidentialitet och tillgänglighet.

"Dessa mål täcks vanligtvis av kryptografi, kombinerat med ytterligare funktioner som säker start, säker lagring, säker felsökning, säker uppdatering, säker nyckelhantering," sa Rambus Bahrouch. "Ur ett SoC-arkitektoniskt perspektiv börjar detta vanligtvis med skydd av OTP- och/eller hårdvaruunika nycklar och identiteter, följt av skydd av säkerhetsrelevanta funktioner och funktioner under produktens livscykler, vilket inkluderar men inte är begränsat till firmwareuppdateringar och säker felsökning . En hårdvarurot av förtroende är en bra grund för dessa grundläggande funktioner och ett måste i moderna SoCs, oberoende av deras målmarknad.”

Oavsett applikation finns det två kritiska element som bör aktiveras på alla enheter som används i en säker applikation, sa Siemens Harrison. "För det första krävs en säker uppstart [enligt beskrivningen ovan], eftersom alla andra säkerhetsmekanismer som implementeras är en potentiell attackyta tills enheten har startats framgångsrikt och säkert. Till exempel, innan enheten startas, kan det vara möjligt att åsidosätta och konfigurera signaturregistret i en rot av förtroende-IP, vilket i huvudsak spoofar enhetens identitet. För det andra krävs en säker identitet. Till exempel kan en rot av förtroende, även om den inte används ofta, ge enheten en unik identifiering och möjliggöra att många andra funktioner säkras till just den här enheten. Dessa är ett absolut minimum och skyddar inte mot skadlig kommunikation eller manipulation av externa gränssnitt.”

Att försöka komma på en lista över måsten här är svårt eftersom dessa varierar med chipfunktioner, teknik, tillgångar i enheten och slutapplikationen. "Men som en tumregel skulle man hitta tre huvudfunktioner - skydd, upptäckt och återhämtning", säger Winbonds Tasher. "Det är skydd i den meningen att enheten behöver skydda mot dataintrång, olagliga ändringar, externa attacker och manipulationsförsök. Detektion, eftersom säkerhetsmekanismer ska kunna upptäcka attacker eller olagliga ändringar av interna funktioner och tillstånd. Detekteringen kan utlösa ett enkelt svar i vissa fall eller gå till den grad att enhetens funktioner helt elimineras och alla interna hemligheter raderas. Och återställning i den meningen att med vissa säkerhetsfunktioner är det viktigt att systemet alltid är i ett känt tillstånd. Ett sådant tillstånd kan till och med vara fullständigt avstängt, så länge det är ett säkert och stabilt tillstånd.”

Slutsats

Slutligen är det viktigt att ingenjörer blir mycket bättre insatta i hur och var de ska lägga till säkerhet i sina konstruktioner. Det här börjar med ingenjörsskolor, som precis har börjat införliva säkerhet i sina läroplaner.

MITRE, till exempel, kör en "Capture The Flag"-tävling varje år, öppen för gymnasieelever och studenter. "2022 hade vi som en del av tävlingen konceptet att den underliggande hårdvaran kunde äventyras, och vi bad eleverna att designa sitt system för att försöka vara motståndskraftigt mot en potentiellt skadlig hårdvarukomponent inbyggd direkt i deras system", säger Walters. – Vi fick ett riktigt intressant svar. Många elever frågade: 'Vad pratar du om? Hur är detta ens möjligt? Vårt svar var: 'Ja, det är svårt, och det känns nästan som en omöjlig fråga att ta itu med det. Men det är vad som händer i den verkliga världen. Så du kan gräva huvudet i sanden, eller så kan du ändra ditt sätt att utforma ett system som är motståndskraftigt, för när du kommer ut i arbetskraften är det vad din arbetsgivare kommer att be dig tänka på.' ”

Säkerhet börjar alltid med att förstå den unika hotprofilen för varje applikation, samt en tydlig bild av vad som är viktigt att skydda, vilken skyddsnivå som behövs och i allt högre grad vad man ska göra om ett chip eller system äventyras. Och då måste det backas upp till vad som faktiskt är i riskzonen.

Synopsys Neustadter observerade att det inom IoT, till exempel, finns ett enormt spektrum av kostnader, komplexitet och datakänslighet. "IoT-slutpunkter måste åtminstone vara säkra och pålitliga", sa hon. "Åtminstone bör utvecklare testa integriteten och äktheten för deras fasta programvara, men också ta ett rimligt svar om det finns ett misslyckande i de specifika testerna."

Inom fordonssegmentet kan framgångsrika attacker få mycket allvarliga konsekvenser. "Du har komplexiteten i elektroniken, du har komplexiteten i anslutningen," sa Neustadter. ”Det är gamla nyheter att en bil kunde fjärrstyras med en förare i medan bilen var på motorvägen. Därför är säkerheten i bilarna avgörande. Där behöver du implementera högre kvalitet och oftast behöver du även där högre prestanda. Det är en annan typ av inställning till säkerhet än IoT, och inte för att det är viktigare, det är bara annorlunda.”

Och detta skiljer sig fortfarande mycket från säkerhet i molnet. "Obehörig åtkomst till data är ett av de största hoten där," sa Neustadter. "Det kan finnas många andra hot inklusive dataläckor. Mycket av vår finansiella data finns i molnet, och där har du en annan nivå av säkerhetsinställning och motståndskraft mot fysiska attacker, felinjektion etc. Jag skulle vilja att folk uppmärksammade mer, vilka är hoten? Vad vill du skydda? Sedan, med alla andra saker i bilden, definierar du din säkerhetsarkitektur. Det är något som folk inte tittar på från början. Det kan hjälpa dem att komma igång bättre och undvika att behöva gå tillbaka och designa om en säkerhetslösning.”

— Susan Rambo och Ed Sperling bidrog till denna rapport.

Relaterad läsning

Bugg, fel eller cyberattack?

Att spåra orsaken till avvikande beteende blir en mycket större utmaning.

Vad som krävs för att säkra chips

Det finns ingen enskild lösning, och den mest omfattande säkerheten kan vara för dyr.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 179

- 2022

- 43

- a

- Able

- Om Oss

- ovan

- Absolut

- abstraktion

- godtagbart

- tillgång

- Tillgång till data

- tillgänglig

- åtkomst

- Enligt

- Konto

- noggrannhet

- Uppnå

- uppnå

- tvärs

- Agera

- Handling

- aktiv

- aktörer

- faktiskt

- lägga till

- lagt till

- tillsats

- Dessutom

- Annat

- adress

- justeringar

- Fördel

- rådgivning

- tillrådligt

- Efter

- mot

- sedan

- Syftet

- algoritmer

- Alla

- tillåta

- nästan

- redan

- också

- alvarez

- alltid

- an

- analys

- analytics

- analysera

- och

- och infrastruktur

- Annan

- svara

- vilken som helst

- Ansökan

- tillämpningar

- tillämpas

- tillvägagångssätt

- lämpligt

- arkitekter

- arkitektoniska

- arkitektur

- ÄR

- OMRÅDE

- AS

- be

- be

- aspekter

- bedömning

- tillgång

- Tillgångar

- associerad

- At

- attackera

- Attacker

- Försök

- uppmärksamhet

- audio

- autentisera

- Autentisering

- äktheten

- Automation

- bilar

- fordonsindustrin

- tillgänglighet

- tillgänglig

- undvika

- bort

- tillbaka

- dragen tillbaka

- Badrum

- Balansera

- baserat

- Baslinje

- grundläggande

- grund

- BE

- därför att

- blir

- passande

- varit

- innan

- Börjar

- beteende

- nedan

- BÄST

- bästa praxis

- Bättre

- Bortom

- Stor

- större

- störst

- Miljarder

- blank

- båda

- överträdelser

- SLUTRESULTAT

- byggt

- inbyggd

- företag

- affärsutveckling

- företag

- men

- by

- beräknat

- KAN

- kan inte

- kapacitet

- bil

- vilken

- noggrann

- bilar

- Vid

- fall

- Orsak

- VD

- certifikat

- certifiering

- certifieringar

- Certifierad

- kedja

- utmanar

- utmaningar

- byta

- Förändringar

- byte

- kanaler

- ta

- chip

- Pommes frites

- val

- hävdar

- klasser

- klar

- cloud

- koda

- kodad

- samling

- College

- kombinerad

- komma

- kommande

- Gemensam

- vanligen

- kommunicera

- Kommunikation

- Trygghet i vårdförloppet

- Företag

- konkurrens

- konkurrenskraftig

- fullborda

- fullständigt

- komplex

- Komplexiteten

- Efterlevnad

- komponent

- omfattande

- kompromiss

- Äventyras

- begrepp

- Oro

- aktuella

- oro

- villkor

- konfidentialitet

- konfiguration

- anslutna

- anslutna enheter

- Anslutningar

- Följaktligen

- Tänk

- överväganden

- anses

- rådgivning

- konsumenter

- innehåller

- tävling

- bidrog

- kontrolleras

- kontroller

- Kärna

- korrekt

- korrekt

- Pris

- kostsam

- Kostar

- kunde

- omfattas

- CPU

- skapa

- Skapa

- kriterier

- kritisk

- avgörande

- crypto

- kryptografi

- Kunder

- kundanpassad

- Cyber attack

- cykel

- Dana

- datum

- Dataöverträdelser

- David

- Dagar

- behandla

- Avgörande

- beslut

- djup

- Försvar

- definiera

- krav

- demonstreras

- utplacerade

- utplacera

- beskriven

- Designa

- designprocessen

- designer

- konstruktörer

- mönster

- Trots

- detaljerad

- upptäcka

- Detektering

- bestämmande

- utvecklare

- Utveckling

- anordning

- enheter

- olika

- svårt

- digital

- digitala tjänster

- rikta

- Direktör

- division

- do

- gör

- inte

- domän

- gjort

- inte

- driven

- chaufför

- enheter

- under

- dynamisk

- e

- varje

- Tidig

- lättare

- enklaste

- lätt

- ed

- kant

- effektiv

- antingen

- Elektronik

- element

- eliminera

- Annars

- inbäddade

- betonar

- möjliggöra

- aktiverad

- möjliggör

- krypterad

- änden

- Endless

- endpoints

- ingenjör

- Teknik

- Ingenjörer

- tillräckligt

- säkerställa

- säkerställa

- Hela

- helt

- inträde

- Miljö

- speciellt

- väsentlig

- väsentligen

- upprättar

- etc

- Eter (ETH)

- utvärdera

- utvärdering

- Även

- Varje

- bevis

- exempel

- exekveras

- verkställande

- befintliga

- finns

- förväntat

- dyra

- förklarade

- förlänga

- sträcker

- extensivt

- utsträckning

- extern

- externt

- extremt

- Ögon

- faktor

- Misslyckande

- långt

- Mode

- Funktioner

- återkoppling

- känna

- få

- slutlig

- Slutligen

- finansiella

- finansiella data

- hitta

- finna

- brandvägg

- Förnamn

- första gången

- fem

- Fast

- fel

- flöda

- följt

- efter

- För

- fundament

- Stiftelser

- fragmentering

- Ramverk

- från

- främre

- fungera

- funktionella

- funktionaliteter

- funktionalitet

- funktion

- funktioner

- grundläggande

- Fundamentals

- framtida

- allmänhet

- generera

- George

- skaffa sig

- Ge

- Go

- Mål

- kommer

- god

- fick

- Regeringar

- gradvis

- kraftigt

- Grupp

- Odling

- hacka

- hackad

- hade

- hantera

- hända

- händer

- Hård

- hårdare

- hårdvara

- Har

- har

- huvud

- Hälsa

- hjälpa

- hjälp

- därav

- här.

- Hög

- högre

- höggradigt

- Huvudväg

- helhetssyn

- läxor

- Hur ser din drömresa ut

- How To

- Men

- HTTPS

- stor

- i

- idealt

- identifierade

- identifiera

- identifiera

- identiteter

- Identitet

- if

- blir omedelbart

- nödvändigt

- genomföra

- genomföras

- genomföra

- med Esport

- omöjligt

- in

- I andra

- ingår

- innefattar

- Inklusive

- införliva

- ökat

- Ökar

- alltmer

- oberoende

- Infineon

- påverka

- informationen

- Infrastruktur

- exempel

- Omedelbart

- integrerad

- integrerade

- Integrera

- integritet

- avsedd

- intressant

- gränssnitt

- inre

- Internet

- in

- införa

- involverade

- innebär

- iot

- IP

- ö

- Utfärdad

- problem

- IT

- DESS

- bara

- Ha kvar

- Nyckel

- nycklar

- Snäll

- kunskap

- känd

- liggande

- språk

- Efternamn

- Latens

- senare

- Lagar

- lager

- leda

- Läckor

- t minst

- Lee

- vänster

- mindre

- Nivå

- nivåer

- Hävstång

- belånade

- livet

- livscykel

- livscyklar

- tycka om

- Begränsad

- linje

- Lista

- Lång

- längre

- se

- Lot

- Låg

- lägre

- lukrativ

- Huvudsida

- större

- göra

- Framställning

- förvaltade

- ledning

- Manipulation

- Tillverkare

- Produktion

- många

- karta

- kartläggning

- marknad

- Marknadsföring

- Materia

- max-bredd

- Maj..

- mätt

- åtgärder

- mekanismer

- Möt

- Minne

- nämnts

- kanske

- Attityd

- minimerar

- minsta

- Mildra

- begränsning

- modell

- modellering

- Modern Konst

- lägen

- modifieringar

- modulära

- modul

- Övervaka

- övervakning

- monitorer

- mer

- mest

- mycket

- multipel

- måste

- Måste-ha

- nödvändigtvis

- nödvändigt för

- Behöver

- behövs

- behov

- nät

- Nätverkstillgång

- nätverksbaserade

- nyheter

- Nästa

- Nej

- noder

- Ingen

- noterade

- inget

- nu

- antal

- mål

- mål

- observerad

- of

- sänkt

- offline

- Ofta

- Gamla

- on

- gång

- ONE

- endast

- onusen

- öppet

- fungerar

- drift

- Verksamhet

- motsatt

- optimerad

- Tillbehör

- or

- Övriga

- Övrigt

- vår

- ut

- över

- övergripande

- åsidosätta

- egen

- Papper

- del

- särskilt

- reservdelar till din klassiker

- Tidigare

- Lappa

- Plåster

- bana

- Betala

- betalningar

- Personer

- perfekt

- perfekt

- prestanda

- perifer

- perspektiv

- fysisk

- Bild

- bitar

- placering

- platser

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Punkt

- Synvinkel

- poäng

- portar

- möjlig

- potentiell

- potentiellt

- kraft

- praktiken

- praxis

- presentation

- VD

- förhindra

- förhindrar

- Principal

- Principen

- Principerna

- Innan

- privat

- privat krypto

- Problem

- process

- processer

- bearbetning

- Processorn

- processorer

- Produkt

- produktlivscykel

- Produktion

- Produkter

- produkter idag

- Profil

- programmerbar

- Programmering

- rätt

- ordentligt

- förespråkare

- skydda

- skyddad

- skydda

- skydd

- protokoll

- beprövade

- ge

- förutsatt

- ger

- sätta

- Python

- frågor

- Racing

- SÄLLSYNT

- betyg

- verklig

- verkliga världen

- verkligen

- rimlig

- skäl

- senaste

- erkännande

- rekommenderas

- återvinning

- redesign

- reducerande

- betraktar

- registrera

- reglering

- föreskrifter

- regulatorer

- relevanta

- förblir

- distans

- ersätta

- rapport

- representerar

- Obligatorisk

- Krav

- motståndskraft

- elastisk

- Resistens

- Resurser

- respons

- revideringar

- höger

- rättigheter

- Risk

- riskhanterings

- risker

- robusthet

- Roll

- rot

- Regel

- kör

- säker

- Nämnda

- SAND

- säger

- skalbar

- Skala

- scenario

- Skola

- Skolor

- repa

- Andra

- hemligheter

- säkra

- Säkrad

- säkert

- säkerhet

- Säkerhetsåtgärder

- se

- segmentet

- segment

- vald

- Val

- Försäljningen

- Halvledare

- senior

- känsla

- känslig

- Känslighet

- sensor

- Sekvens

- Serier

- allvarlig

- Tjänster

- in

- flera

- delas

- hon

- ark

- SKIFTANDE

- skickas

- skall

- avstängning

- siemens

- namnteckning

- signaturer

- signifikant

- Kisel

- liknande

- Enkelt

- eftersom

- enda

- smarta

- So

- Mjuk

- Mjukvara

- mjukvarusäkerhet

- lösning

- Lösningar

- några

- någon

- något

- ibland

- Källa

- specifik

- specifikationer

- Spektrum

- hastigheter

- Etapp

- stadier

- standarder

- starta

- startar

- Ange

- Stater

- stadig

- Steg

- Fortfarande

- förvaring

- Strategi

- strömlinjeformad

- stark

- Studenter

- Bedövning

- framgångsrik

- Framgångsrikt

- sådana

- lämplig

- säker

- yta

- Susan

- system

- System

- Ta

- tala

- påtaglig

- Målet

- targeting

- Teknologi

- testa

- Testning

- tester

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- sak

- saker

- tror

- detta

- de

- trodde

- hot

- hot upptäckt

- hot

- tre

- Genom

- hela

- tid

- gånger

- till

- i dag

- token

- tokens

- Tony

- alltför

- verktyg

- utlösa

- sann

- Litar

- betrodd

- trovärdig

- prova

- försöker

- två

- Typ

- typer

- typisk

- typiskt

- Ytterst

- under

- underliggande

- förstå

- förståelse

- förstått

- unika

- okänd

- olaglig

- tills

- Uppdatering

- Uppdateringar

- uppdatering

- uppgradera

- uppgraderingar

- användning

- användningsfall

- Begagnade

- användare

- användningar

- med hjälp av

- vanligen

- värde

- försäljare

- verifiera

- bevandrad

- mycket

- via

- genomförbar, livskraftig

- vice

- Vice President

- utsikt

- avgörande

- sårbarheter

- Vägg

- vill

- var

- sätt

- we

- wearable

- vecka

- VÄL

- Vad

- Vad är

- oberoende

- när

- om

- som

- medan

- bred

- bredare

- kommer

- med

- inom

- utan

- ord

- Arbete

- arbetskraft

- arbetssätt

- tränar

- världen

- inom hela sverige

- skulle

- Fel

- år

- år

- ja

- dig

- Din

- zephyrnet