EN VECKA, TVÅ BWAINS

Apple patchar två nolldagar, en för andra gången. Hur ett 30-årigt kryptosystem blev knäckt. Alla dina hemligheter tillhör Zenbleed. Kommer ihåg de tvivelaktiga PC/Mac-annonserna.

Ingen ljudspelare nedan? Lyssna direkt på Soundcloud.

Med Doug Aamoth och Paul Ducklin. Intro och outro musik av Edith Mudge.

Du kan lyssna på oss på soundcloud, Apple Podcasts, Google Podcasts, Spotify och överallt där bra poddar finns. Eller bara släpp URL till vårt RSS-flöde till din favoritpodcatcher.

LÄS TRANSKRIPTET

DOUGLAS. Apple-patchar, säkerhet kontra prestanda och hackande av polisradioapparater.

Allt det och mer i podden Naked Security.

[MUSIKALT MODEM]

Välkommen till podden, alla.

Jag är Doug Aamoth; han är Paul Ducklin.

Paul, vad är det, kompis?

ANKA. Det är juli, Douglas!

DOUGLAS. Nåväl, låt oss prata om juli i vår Denna vecka i teknisk historia segmentet.

28 juli 1993 gav oss version 1.0 av Lua programmeringsspråk.

Och även om du aldrig har hört talas om det lilla språket som kunde, har du förmodligen haft nytta av det.

Lua används i appar som Roblox, World of Warcraft, Angry Birds, webbappar från Venmo och Adobe, för att inte tala om Wireshark, Nmap, Neovim och tusentals mer utbredda skriptbara appar.

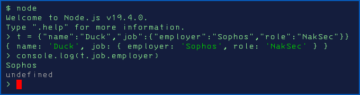

Paul, du använder Lua i några av Naked Security-artiklarna, om jag inte har fel.

ANKA. Jag är ett stort Lua-fan, Douglas.

Jag använder det ganska flitigt för mitt eget skript.

Det är vad jag vill kalla en "lean, mean fighting machine".

Det har några underbara egenskaper: det är ett mycket lätt språk att lära sig; det är väldigt lätt att läsa; och ändå kan du till och med skriva program i funktionell stil.

(Tekniskt sett är funktioner förstklassiga objekt i språket, så du kan göra alla möjliga snygga saker som du inte kan göra med mer traditionella språk som C.)

Och jag använder det ofta för vad som annars skulle vara pseudokod i Naked Security-artiklar.

Eftersom (A) du kan kopiera och klistra in koden och prova den själv om du vill, och (B) den är faktiskt förvånansvärt läsbar, även för personer som inte är bekanta med programmering.

Ordet Lua betyder "måne" på portugisiska.

DOUGLAS. Lovely!

Okej, låt oss hålla oss till ämnet kod.

Vi har pratat flera gånger nu om Apples andra Rapid Response-patch.

Det var där, det var inte där, vad hände med det?

Tja, den lappen är nu en del av en fullständig uppdatering, och en som faktiskt fixade en andra nolldag också, Paul.

Apple skickar den senaste "Rapid Response" spionprogramlappen till alla, fixar en andra nolldag

ANKA. Ja.

Om du kommer ihåg det Snabbt svar, som du sa…

…det kom en uppdatering med version (a), vilket är hur de betecknar den första, då var det ett problem med det (bläddrade till vissa webbplatser som inte analyserade User-Agent-strängar ordentligt).

Och så sa Apple, "Åh, oroa dig inte, vi kommer ut med version (b) om en stund."

Och sedan nästa sak vi såg var version (c).

Du har rätt, tanken med dessa snabba svar är att de så småningom kommer in i de fullständiga uppgraderingarna, där du får ett helt nytt versionsnummer.

Så även om du är rädd för snabba svar kommer du att få dessa korrigeringar senare, om inte tidigare.

Och nolldagen i WebKit (det var det som var korrigerat med Rapid-Response) har nu åtföljts av en nolldagarsfix för ett hål på kärnnivå.

Och det finns några (hur ska jag uttrycka det?) "intressanta sammanträffanden" när du jämför det med Apples sista stora säkerhetsuppgradering redan i juni 2023.

Nämligen att nolldagen fixerad i Rapid Response-delen fanns i WebKit, och tillskrevs "en anonym forskare".

Och nolldagen som nu är patchad i kärnan tillskrevs den ryska antivirusutrustningen Kaspersky, som berömt rapporterade att de hade hittat ett gäng nolldagar på sina egna chefers iPhones, antagligen använt för ett spionprogramsimplantat.

Så de smarta pengarna säger, även om Apple inte uttryckligen nämnde detta i sina säkerhetsbulletiner, att detta är ännu en korrigering relaterad till den så kallade Trianguleringstrojan.

Med andra ord, in-the-wild spionprogram som användes i åtminstone några riktade attacker.

Det gör Rapid Response ännu mer förståeligt (om varför Apple ville få ut det snabbt), eftersom det hindrar webbläsaren från att användas för att lura din telefon i första hand.

Och det gör den här uppgraderingen superviktig, eftersom den betyder att den stänger av hålet-bakom-hålet som vi föreställer oss att skurkar skulle använda efter att ha kompromissat med din webbläsare.

De skulle kedjas fast vid denna andra sårbarhet som gav dem i princip fullständig kontroll.

DOUGLAS. OK, så vi går från två veckor sedan till 30 år sedan...

...och det här är en sådan intressant historia.

Det är en varnande berättelse om att inte försöka hålla kryptografiska hemligheter gömda bakom sekretessavtal. [NDA]

Komplett med en ny BWAIN, Paul.

Vi har en ny BWAIN!

Hacka polisradioapparater: 30-åriga kryptobrister i rampljuset

ANKA. "Bug med ett imponerande namn."

Om det är nödvändigt att hålla algoritmen hemlig för att den ska fungera korrekt...

…det krävs bara en person för att ta en muta, göra ett misstag, eller för att omvända din produkt, för att det hela ska falla isär.

Och det är vad detta TETRA-radiosystem gjorde.

Den förlitade sig på icke-standardiserade, proprietära, handelshemliga krypteringsalgoritmer, med resultatet att de aldrig riktigt fick mycket granskning under åren.

TETRA är Jordbunden trunkad radio.

Det är ungefär som mobiltelefoni, men med några betydande fördelar för personer som brottsbekämpning och första responders, nämligen att den har längre räckvidd, så du behöver mycket färre basstationer.

Och den designades från början med en-till-en- och en-till-många-kommunikation, vilket är idealiskt när du försöker samordna ett gäng människor för att reagera på en nödsituation.

Tyvärr visade det sig ha några brister som upptäcktes först 2021 av ett gäng holländska forskare.

Och de har tålmodigt väntat i nästan två år på att göra sitt ansvarsfulla avslöjande, för att komma ut med sina detaljer om buggarna, vilket de kommer att göra på ett gäng konferenser, som börjar med Black Hat 2023.

Du kan förstå varför de vill göra ett stort plask om det nu, eftersom de har suttit på den här informationen och arbetat med leverantörer för att förbereda patchar sedan slutet av 2021.

Faktum är att CVE:erna, buggnumren som de fick, är alla CVE-2022-xxxx, vilket bara indikerar hur mycket tröghet det finns i systemet som de har behövt övervinna för att få ut patchar för dessa hål.

DOUGLAS. Och vår BWAIN är TETRA:BURST, vilket är spännande.

Låt oss prata om några av dessa hål.

ANKA. Det finns fem CVE:er totalt, men det finns två huvudfrågor som jag skulle tänka på som "lärbara ögonblick".

Den första, som är CVE-2022-24401, handlar om den svåra frågan om nyckelavtal.

Hur kommer din basstation och någons handenhet överens om vilken nyckel de ska använda för just den här konversationen, så att den på ett tillförlitligt sätt skiljer sig från alla andra knappar?

TETRA gjorde det genom att förlita sig på den aktuella tiden, som helt klart bara rör sig framåt. (Så vitt vi vet.)

Problemet är att det inte fanns någon datautentisering eller verifieringsstadium.

När handenheten ansluter till basstationen och får tidsstämpeln har den inte ett sätt att kontrollera "Är det här en riktig tidsstämpel från en basstation jag litar på?"

Det fanns ingen digital signatur på tidsstämpeln, vilket innebar att du kunde sätta upp en oseriös basstation och du kunde lura dem att prata med dig med *din* tidsstämpel.

Med andra ord, krypteringsnyckeln för en konversation från någon annan *som du redan avlyssnade och spelade in igår*...

…du kunde ha en konversation idag oskyldigt med någon, inte för att du ville ha konversationen, utan för att du ville återställa nyckelströmmen.

Sedan kan du använda den nyckelströmmen, *eftersom det är samma som användes igår*, för en konversation som du avlyssnade.

Och, naturligtvis, en annan sak du kan göra är, om du kom på att du ville kunna avlyssna något nästa tisdag, kan du lura någon att ha en konversation med dig *idag* med en falsk tidsstämpel för nästa vecka.

Sedan, när du avlyssnar den konversationen i framtiden, kan du dekryptera den eftersom du fick nyckelströmmen från konversationen du hade idag.

DOUGLAS. OK, så det är den första buggen.

Och moralen i historien är: Lita inte på data som du inte kan verifiera.

I den andra buggen är berättelsens moral: Bygg inte in bakdörrar eller andra medvetna svagheter.

Det är ett stort nej-nej, Paul!

ANKA. Det är det verkligen.

Den är CVE 2022-24402.

Nu har jag sett i media att det har förekommit en del argumentation om huruvida detta verkligen räknas som en bakdörr, eftersom det sattes in med flit och alla som skrev under NDA visste att det fanns där (eller borde ha insett).

Men låt oss kalla det en bakdörr, eftersom det är en avsiktligt programmerad mekanism där operatörerna av vissa typer av enheter (lyckligtvis inte de som vanligtvis säljs till brottsbekämpande myndigheter eller till första responders, utan den som säljs till kommersiella organisationer)...

…det finns ett speciellt läge där det, istället för att använda 80-bitars krypteringsnycklar, finns en magisk knapp som du kan trycka på som säger, "Hej killar, använd bara 32 bitar istället för 80."

Och när du tror att vi blev av med DES, den datakrypteringsstandard, runt millennieskiftet eftersom den bara hade 56-bitars nycklar, kan du föreställa dig, *idag 2023*, hur svag en 32-bitars krypteringsnyckel egentligen är.

Tid- och materialkostnaden för att utföra en brute-force-attack är förmodligen trivial.

Du kan föreställa dig, med ett par halvanständiga bärbara datorer, att du kan göra det på en eftermiddag för vilken konversation du vill dekryptera.

DOUGLAS. Okej, mycket bra.

Sist men inte minst har vi...

...om du kommer ihåg Heartbleed 2014, få inte panik, men det finns en ny sak som heter Zenbleed

Zenbleed: Hur strävan efter CPU-prestanda kan utsätta dina lösenord för fara

ANKA. Ja, det är BWAIN nummer två för veckan. [skrattar]

DOUGLAS. Ja, det är ännu en BWAIN! [SKRATT]

ANKA. Jag tänkte skriva upp det här eftersom det har ett gulligt namn, Zenbleed (namnet "Zen" kommer från det faktum att buggen gäller AMD:s Zen 2-processorserie, så vitt jag vet), och för att den här hittades av legendariska buggjägaren från Google Project Zero, Tavis Ormandy, som har riktat sin uppmärksamhet mot vad som händer inuti själva processorerna.

"Blöda" attacker... Jag ska bara beskriva dem med orden som jag skrev i artikeln:

Suffixet "-bleed" används för sårbarheter som läcker data på ett slumpartat sätt som varken angriparen eller offret riktigt kan kontrollera.

Så en blödningsattack är en där du inte kan sticka in en sticka i en dator över Internet och säga, "Aha! Nu vill jag att du ska hitta den specifika databasen som heter sales.sql och ladda upp den till mig."

Och du kan inte sticka en sticka i ett annat hål och säga, "Jag vill att du ska titta på minnesoffset 12 tills ett kreditkortsnummer visas, och sedan spara det på disken för senare."

Du får bara pseudoslumpdata som läcker ut ur andras program.

Du får godtyckliga saker som du inte ska se, som du kan samla in efter behag i minuter, timmar, dagar, till och med veckor om du vill.

Sedan kan du göra ditt big-data-arbete på de stulna sakerna och se vad du får ut av det.

Så det är vad Tavis Ormandy hittade här.

Det är i grunden ett problem med vektorbearbetning, vilket är där Intel- och AMD-processorer inte fungerar i sitt normala 64-bitarsläge (där de till exempel kan lägga till två 64-bitars heltal på en gång), utan där de kan arbeta på 256 -bitar av data åt gången.

Och det är användbart för saker som lösenordsknäckning, kryptominering, bildbehandling, alla möjliga saker.

Det är en hel separat instruktionsuppsättning inuti processorn; en hel separat uppsättning interna register; en hel uppsättning snygga och riktigt kraftfulla beräkningar som du kan göra på dessa superstora siffror för superstora prestandaresultat.

Vad är chansen att de är buggfria?

Och det är vad Tavis Ormandy letade efter.

Han fann att en mycket speciell instruktion som till stor del används för att undvika att försämra prestanda...

...du har den här magiska instruktionen som heter VZEROUPPER som säger till CPU:n, "Eftersom jag har använt dessa tjusiga 256-bitars register men jag inte längre är intresserad av dem, behöver du inte oroa dig för att spara deras tillstånd till senare."

Gissa vad?

Denna magiska instruktion, som ställer de översta 128 bitarna av alla 256-bitars vektorregister till noll samtidigt, allt med en instruktion (du kan se att det är mycket komplexitet här)...

… i grund och botten, ibland läcker det data från några andra processer eller trådar som har körts nyligen.

Om du missbrukar den här instruktionen på rätt sätt, och Tavis Ormandy fick reda på hur man gör detta, gör du dina egna magiska vektorinstruktioner och du använder denna supercoola VZEROUPPER instruktion på ett speciellt sätt, och vad som händer är att vektorregistren i ditt program ibland börjar dyka upp med datavärden som de inte ska ha.

Och dessa datavärden är inte slumpmässiga.

De är faktiskt 16-byte (128-bitars) databitar *som kom från någon annans process*.

Du vet inte vems.

Du vet bara att dessa oseriösa data gör sitt spöklika utseende då och då.

Tyvärr upptäckte Taviso att genom att missbruka den här instruktionen på rätt/fel sätt kunde han faktiskt extrahera 30KB oseriösa, spöklika data från andra människors processer per sekund per CPU-kärna.

Och även om det låter som en väldigt långsam datahastighet (vem skulle vilja ha 30KB per sekund på en internetanslutning nuförtiden? – ingen)...

…när det gäller att få ut slumpmässiga 16-byte bitar av data från andras program, fungerar det faktiskt på cirka 3 GB per dag per kärna.

Det kommer att finnas bitar av andras webbsidor; det kommer att finnas användarnamn; det kan finnas lösenordsdatabaser; det kan finnas autentiseringstokens.

Allt du behöver göra är att gå igenom detta omfattande utbud av höstackar och hitta nålar som ser intressanta ut.

Och den riktigt dåliga delen av detta är *det är inte bara andra processer som körs på samma privilegienivå som du*.

Så om du är inloggad som "Doug", spionerar denna bugg inte bara på andra processer som körs under operativsystemkontot "Doug".

Som Taviso själv påpekar:

Grundläggande operationer som

strlen, memcpyoch strcmp.

(Detta är standardfunktioner som alla program använder för att hitta längden på textsträngar, för att kopiera minne runt och för att jämföra två textobjekt.)

Dessa grundläggande operationer kommer att använda vektorregister, så vi kan effektivt använda den här tekniken för att spionera på de operationer som sker var som helst på systemet!

Och han tillät sig, förståeligt nog, ett utropstecken, just där.

Det spelar ingen roll om de händer i andra virtuella maskiner, sandlådor, behållare, processer, vad som helst.

Jag tror att han faktiskt använde ett andra utropstecken där också.

Med andra ord, *vilken process som helst*, oavsett om det är operativsystemet, om det är en annan användare i samma virtuella dator som du, om det är programmet som styr den virtuella datorn, om det är en sandlåda som ska göra superprivat bearbetning av lösenord.

Du får precis den här ständiga strömmen av 16-byte databitar som kommer från andra människor, och allt du behöver göra är att sitta och titta och vänta.

DOUGLAS. Så, kort för att vänta på att moderkortsleverantören ska fixa...

Om du använder en Mac behöver du inte oroa dig för detta eftersom det finns ARM-baserade Mac- och Intel-baserade Mac-datorer, men inga AMD Mac-datorer, men hur är det med Windows-användare med AMD-processorer, och kanske vissa Linux-användare?

ANKA. Din Linux-distro kan ha en firmware-mikrokoduppdatering som den kommer att tillämpa automatiskt för dig.

Och det finns en väsentligen odokumenterad (eller i bästa fall mycket dåligt dokumenterad) AMD-funktion, ett speciellt kommando du kan ge till chippet via så kallade MSR:er, eller modellspecifika register.

De är som verktyg för konfigurationsinställningar för varje speciell runda av marker.

Det finns en inställning du kan göra som tydligen immuniserar ditt chip mot denna bugg, så du kan tillämpa det.

Det finns kommandon för att göra detta för Linux och BSD, men jag känner inte till liknande kommandon på Windows, tyvärr.

Att bråka med de modellspecifika CPU-registren [MSR] kan göras på Windows, men generellt sett behöver du en kärndrivrutin.

Och det innebär vanligtvis att hämta det från någon okänd tredje part, kompilera det själv, installera det, stänga av förarens signering...

...så gör bara det om du absolut behöver, och du vet absolut vad du gör.

Om du verkligen är desperat på Windows och du har en AMD Zen 2-processor, tror jag... (jag har inte provat det eftersom jag inte har en lämplig dator till hands för mina experiment.)

DOUGLAS. Du bör kosta en. [SKratt]

Det här är arbetsrelaterat!

ANKA. Du kan förmodligen, om du laddar ner och installerar WinDbg [uttalas "windbag"], Microsoft Debugger...

…som låter dig aktivera lokal kärnfelsökning, ansluta till din egen kärna och fiffla med modellspecifika register [DRAMATIC VOICE] *på egen risk*.

Och, naturligtvis, om du använder OpenBSD, vad jag hör, har gode gamle Theo [de Raadt] sagt, "Vet du vad, det finns en mildring; det slår på den här speciella biten som stoppar buggen att fungera. Vi kommer att göra den standarden i OpenBSD, eftersom vår preferens är att försöka gynna säkerhet även till priset av prestanda.”

Men för alla andra måste du antingen vänta tills det är fixat eller göra lite mikro-hacking, helt på egen hand!

DOUGLAS. Okej, mycket bra.

Vi kommer att hålla ett öga på detta, markera mina ord.

Och när solen börjar gå ner på vår show för idag, låt oss höra från en av våra läsare på Facebook.

Detta hänför sig till Apple-berättelsen som talade om överst i showen.

Anthony skriver:

Jag minns, på den tiden, när Apple-användare brukade gala över PC-publiken om hur Apples arkitektur var vattentät och inte behövde någon säkerhetskorrigering.

Paul, det väcker en intressant fråga, för jag tror att vi återbesöker detta minst en gång om året.

Vad säger vi till människor som säger att Apple är så säkra att de inte behöver någon säkerhetsprogramvara, eller att de inte behöver oroa sig för hacking, skadlig kod eller något sådant?

ANKA. Tja, vanligtvis ger vi ett stort vänligt leende och vi säger: "Hej, kommer någon ihåg de där annonserna? Jag är en PC/Jag är en Mac. Jag är en PC/Jag är en Mac. Hur gick det till?" [SKRATT]

DOUGLAS. Bra sagt!

Och tack så mycket, Anthony, för att du skrev in det.

Om du har en intressant berättelse, kommentar eller fråga som du vill skicka in, läser vi det gärna i podden.

Du kan skicka e-post till tips@sophos.com, kommentera någon av våra artiklar eller så kan du kontakta oss på sociala medier: @nakedSecurity.

Det är vår show för idag; tack så mycket för att du lyssnade.

För Paul Ducklin, jag är Doug Aamoth, påminner dig, tills nästa gång, att...

BÅDE. Håll dig säker!

[MUSIKALT MODEM]

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Fordon / elbilar, Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- BlockOffsets. Modernisera miljökompensation ägande. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Able

- Om oss

- om det

- absolut

- missbruk

- åtföljas

- Konto

- tvärs

- faktiskt

- lägga till

- Adobe

- annonser

- fördelar

- Efter

- mot

- sedan

- Avtal

- avtal

- algoritm

- algoritmer

- Alla

- tillåts

- tillåter

- redan

- OK

- Även

- am

- AMD

- an

- och

- Årligen

- Anonym

- Annan

- Anthony

- vilken som helst

- någon

- var som helst

- isär

- Apple

- Ansök

- appar

- arkitektur

- ÄR

- runt

- Artikeln

- artiklar

- AS

- At

- attackera

- Attacker

- uppmärksamhet

- audio

- Autentisering

- Författaren

- automatiskt

- undvika

- medveten

- b

- tillbaka

- bakdörr

- Bakdörrar

- Badrum

- bas

- grundläggande

- I grund och botten

- BE

- därför att

- varit

- bakom

- Där vi får lov att vara utan att konstant prestera,

- nedan

- BÄST

- Stor

- Fåglar

- Bit

- Svart

- Svart hatt

- Brasilien

- fört

- webbläsare

- Bläddrar

- Bug

- fel

- SLUTRESULTAT

- Bunch

- men

- Knappen

- by

- Ring

- kallas

- kom

- KAN

- kortet

- Varnande

- vissa

- chans

- egenskaper

- kontroll

- chip

- Pommes frites

- klart

- stängning

- koda

- samla

- COM

- komma

- kommer

- kommande

- kommentar

- kommersiella

- Trygghet i vårdförloppet

- jämförande

- fullborda

- Komplexiteten

- komprometterande

- dator

- konferenser

- Kontakta

- anslutning

- ansluter

- Behållare

- kontroll

- kontroller

- Konversation

- kopiering

- Kärna

- Pris

- kunde

- Par

- Naturligtvis

- CPU

- kredit

- kreditkort

- Crooks

- folkmassa

- crypto

- kryptografisk

- Kryptomining

- Aktuella

- CVE

- datum

- Databas

- databaser

- dag

- Dagar

- Erbjudanden

- Avkryptera

- Standard

- beskriva

- utformade

- detaljer

- anordning

- DID

- olika

- digital

- riktning

- avslöjande

- upptäckt

- do

- dokumenterat

- gör

- inte

- gör

- gjort

- inte

- ladda ner

- dramatiskt

- chaufför

- Drop

- Dutch

- varje

- lätt

- effektivt

- antingen

- annars

- Annars

- nödsituation

- möjliggöra

- kryptering

- tillämpning

- väsentligen

- Även

- så småningom

- alla

- spännande

- experiment

- omfattande

- extensivt

- extrahera

- ögat

- Faktum

- fejka

- Höst

- bekant

- ökänt

- fläkt

- långt

- Leverans

- färre

- bekämpa

- figured

- hitta

- finna

- Förnamn

- fem

- Fast

- fixerad

- brister

- För

- Lyckligtvis

- Framåt

- hittade

- Fri

- vänliga

- från

- full

- funktionella

- funktioner

- framtida

- allmänhet

- skaffa sig

- få

- Ge

- Go

- kommer

- god

- grin

- hacking

- hade

- sidan

- hänt

- Happening

- händer

- har

- Har

- har

- he

- höra

- hört

- heartbleed

- här.

- dold

- hans

- Träffa

- Hål

- Hål

- ÖPPETTIDER

- Hur ser din drömresa ut

- How To

- http

- HTTPS

- i

- SJUK

- Tanken

- idealisk

- if

- bild

- bild

- imponerande

- in

- I andra

- pekar på

- tröghet

- informationen

- inuti

- installera

- installera

- istället

- instruktioner

- Intel

- intresserad

- intressant

- inre

- Internet

- Internet anslutning

- in

- fråga

- problem

- IT

- artikel

- DESS

- Juli

- juni

- bara

- kaspersky

- Ha kvar

- hålla

- Nyckel

- nycklar

- Vet

- känd

- språk

- Språk

- bärbara datorer

- till stor del

- Efternamn

- Sent

- senare

- Lag

- brottsbekämpning

- läckage

- Läckor

- LÄRA SIG

- t minst

- legendary

- Längd

- Nivå

- tycka om

- linux

- Lyssna

- liten

- lokal

- inloggad

- längre

- se

- du letar

- Lot

- älskar

- mac

- Maskiner

- magi

- Huvudsida

- större

- göra

- GÖR

- Framställning

- malware

- markera

- Materia

- max-bredd

- Maj..

- kanske

- me

- betyda

- betyder

- menas

- mekanism

- Media

- Minne

- Microsoft

- kanske

- Årtusende

- sinnad

- minuter

- misstag

- begränsning

- Mobil

- Mode

- pengar

- moralisk

- mer

- förflyttar

- mycket

- Musik

- musikal

- my

- Naken säkerhet

- Naken säkerhetspodcast

- namn

- nämligen

- nästan

- Propert

- nödvändigt för

- Behöver

- behövs

- Varken

- aldrig

- Nya

- Nästa

- nästa vecka

- trevligt

- Nej

- inte heller

- normala

- nu

- antal

- nummer

- objekt

- of

- sänkt

- offset

- Ofta

- Gamla

- on

- ONE

- ettor

- endast

- drift

- operativsystem

- Verksamhet

- operatörer

- or

- organisationer

- Övriga

- annat

- vår

- ut

- över

- Övervinna

- egen

- sidor

- Panic

- del

- särskilt

- parti

- Lösenord

- lösenord

- Lappa

- Plåster

- Patching

- tålmodigt

- paul

- PC

- Personer

- människors

- för

- prestanda

- personen

- telefon

- Plats

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Spelaren

- podcast

- Podcasts

- Punkt

- poäng

- Peta

- Polisen

- portugisiska

- inlägg

- den mäktigaste

- tryck

- privilegium

- förmodligen

- Problem

- processer

- bearbetning

- Processorn

- processorer

- Produkt

- Program

- Programmering

- Program

- projektet

- uttalad

- ordentligt

- proprietary

- Syftet

- sätta

- quest

- fråga

- snabbt

- radio

- slumpmässig

- område

- snabb

- Betygsätta

- Läsa

- läsare

- redo

- verklig

- verkligen

- senaste

- nyligen

- registreras

- Recover

- reducerande

- register

- relaterad

- förlita

- förlita

- ihåg

- minnas

- Rapporterad

- forskare

- Svara

- respons

- svar

- ansvarig

- resultera

- Resultat

- Befria

- höger

- rio de janeiro

- Roblox

- rund

- rss

- Körning

- rinnande

- ryska

- Nämnda

- Samma

- sandlåda

- sandlådor

- Save

- sparande

- såg

- säga

- säger

- säger

- granskning

- Andra

- Secret

- säkra

- säkerhet

- Säkerhetsprogramvara

- se

- sett

- segmentet

- separat

- Serier

- in

- uppsättningar

- inställning

- flera

- fartyg

- Kort

- skall

- show

- visar

- signerad

- signifikant

- signering

- liknande

- eftersom

- sitta

- Sittande

- långsam

- smarta

- So

- än så länge

- Social hållbarhet

- Mjukvara

- säljs

- några

- någon

- något

- soundcloud

- tala

- speciell

- specifik

- Spotify

- spionprogram

- Etapp

- standard

- starta

- Starta

- Ange

- stationen

- Stationer

- bo

- stadig

- Stick

- stulna

- Stoppar

- Historia

- stil

- ämne

- skicka

- sådana

- lämplig

- sol

- leverera

- förment

- system

- Ta

- tar

- saga

- Diskussion

- tala

- riktade

- tech

- tekniskt

- berättar

- tack

- tack

- den där

- Smakämnen

- Framtiden

- deras

- Dem

- sig själva

- sedan

- Där.

- Dessa

- de

- sak

- saker

- tror

- Tredje

- detta

- de

- fastän?

- Genom

- tid

- gånger

- tidsstämpel

- till

- i dag

- tillsammans

- tokens

- verktyg

- topp

- Totalt

- traditionell

- försökte

- Litar

- prova

- Tisdag

- SVÄNG

- vände

- Vrida

- två

- typer

- typiskt

- under

- förstå

- förståeligt

- Förstående

- tyvärr

- okänd

- tills

- Uppdatering

- uppgradera

- uppgraderingar

- URL

- us

- användning

- Begagnade

- Användare

- användare

- med hjälp av

- vanligen

- Värden

- leverantör

- försäljare

- Venmo

- Verifiering

- verifiera

- version

- Kontra

- mycket

- via

- Victim

- Virtuell

- Röst

- sårbarheter

- sårbarhet

- vänta

- väntar

- vill

- ville

- Warcraft

- var

- Kolla på

- vattentät

- Sätt..

- we

- webb

- webbkit

- webbsidor

- vecka

- veckor

- VÄL

- begav sig

- były

- Vad

- oberoende

- när

- om

- som

- VEM

- Hela

- vars

- varför

- utbredd

- kommer

- fönster

- Windows-användare

- med

- ord

- ord

- Arbete

- arbetssätt

- fungerar

- världen

- oro

- skulle

- skriva

- skrivning

- år

- ja

- ännu

- dig

- Din

- själv

- Zen

- zephyrnet

- noll-