2FA, HACKING OCH LAPPNING

Ingen ljudspelare nedan? Lyssna direkt på Soundcloud.

Med Doug Aamoth och Paul Ducklin. Intro och outro musik av Edith Mudge.

Du kan lyssna på oss på soundcloud, Apple Podcasts, Google Podcasts, Spotify, häft och överallt där bra poddar finns. Eller bara släpp URL till vårt RSS-flöde till din favoritpodcatcher.

LÄS TRANSKRIPTET

DOUG. Fjärrkörning av kod, fjärrkörning av kod och 2FA-koder i molnet.

Allt det och mer i podden Naked Security.

[MUSIKALT MODEM]

Välkommen till podden, alla.

Jag är Doug Aamoth; han är Paul Ducklin.

[IRONISK] Paul, glad Dag för fjärrutförande av kod till dig, min vän.

ANKA. Dag, vecka, månad, år verkar det som, Doug.

Ett ganska kluster av RCE-historier den här veckan i alla fall.

DOUG. Självklart…

Men innan vi går in på det, låt oss fördjupa oss i vårt Teknisk historia segmentet.

Den här veckan, den 26 april 1998, härjades datorvärlden av CIH-virus, även känd som SpaceFiller.

Att SpaceFiller namnet är nog mest träffande.

Istället för att skriva extra kod till slutet av en fil, vilket är en kontrollant signatur för virulent aktivitet, fyllde detta virus, som klockade in på cirka 1KB, istället luckor i befintlig kod.

Viruset var en körbar Windows-fil som skulle fylla den första megabyten av hårddiskutrymme med nollor, och effektivt utplåna partitionstabellen.

En andra nyttolast skulle sedan försöka skriva till BIOS för att förstöra den.

Verkar illvilligt, Paul!

ANKA. Det gör det verkligen.

Och det fascinerande är att den 26 april var den ena dagen då det faktiskt *inte* var ett virus – resten av året spred det sig.

Och faktiskt, inte bara, som du säger, försökte den radera den första biten av din hårddisk...

...du skulle förmodligen eller möjligen kunna återhämta dig, men det tog ut din partitionstabell och vanligtvis en stor del av din filallokeringstabell, så din dator var säkerligen omöjlig att starta utan allvarlig hjälp.

Men om den lyckades skriva över ditt BIOS skrev den medvetet skräp precis nära starten av den fasta programvaran, så att när du slog på din dator nästa gång, skulle den andra maskinkodsinstruktionen som den försökte köra vid start hänga.

Så du kunde inte starta upp din dator alls för att återställa den fasta programvaran eller ladda om den.

Och det var precis i början av eran då BIOS-chips slutade vara i socklar, där du kunde dra ut dem från ditt moderkort om du visste vad du gjorde, ladda om dem och sätta tillbaka dem.

De löddes fast på moderkortet.

Om du vill, "Inga delar som användaren kan reparera inuti."

Så många olyckliga själar som blev påkörda fick inte bara sin data utplånad och deras dator gjordes fysiskt omstartbar, utan de kunde inte fixa det och var i princip tvungna att gå och köpa ett nytt moderkort, Doug.

DOUG. Och hur avancerad var den här typen av virus?

Det här verkar vara en massa saker som kanske antingen folk inte sett förut, eller så var det verkligen extremt.

ANKA. Den rymdfyllande idén var inte ny...

…för att folk lärde sig att memorera storleken på vissa nyckelsystemfiler.

Så du kan komma ihåg, om du var en DOS-användare, storleken på COMMAND.COM, ifall det skulle öka.

Eller så kan du memorera storleken på, säg, NOTEPAD.EXE, och då kunde du titta tillbaka på det då och då och säga: ”Det har inte förändrats; det måste vara okej."

För, uppenbarligen, som en mänsklig antivirusskanner grävde du inte i filen, du tittade bara på den.

Så det här tricket var ganska välkänt.

Vad vi inte hade sett tidigare var detta avsiktliga, beräknade försök att inte bara radera innehållet på din hårddisk (det var överraskande, och tyvärr, mycket vanligt på den tiden som en bieffekt), utan faktiskt att zappa hela din dator , och göra själva datorn oanvändbar.

Oåterställbar.

Och för att tvinga dig att gå till järnaffären och byta ut en av komponenterna.

DOUG. Inte kul.

Inte kul alls!

Så låt oss prata om något lite gladare.

Jag skulle vilja säkerhetskopiera min Google Authenticator 2FA-kodsekvenser till Googles moln...

…och jag har inget att oroa mig för eftersom de är krypterade under transport, eller hur, Paul?

ANKA. Det här är en fascinerande historia, eftersom Google Authenticator används mycket.

Den enda funktion den aldrig har haft är möjligheten att säkerhetskopiera dina 2FA-konton och deras så kallade startseeds (de saker som hjälper dig att generera de sexsiffriga koderna) till molnet så att om du tappar bort din telefon eller köper en ny telefon, kan du synkronisera dem tillbaka till den nya enheten utan att behöva gå och ställa in allt igen.

Och Google meddelade nyligen, "Vi kommer äntligen att tillhandahålla den här funktionen."

Jag såg en artikel på nätet där rubriken var Google Authenticator lägger till en viktig, efterlängtad funktion efter 13 år.

Så alla var fruktansvärt exalterade över detta!

[SKRATT]

Och det är ganska praktiskt.

Vad folk gör är...

...du vet, de där QR-koderna som kommer upp som låter dig skapa fröet i första hand för ett konto?

DOUG. [SKratt] Självklart tar jag bilder på mina hela tiden.

ANKA. [GROANS] Yessss, du riktar kameran mot den, den skannar in den och sedan tänker du, "Tänk om jag behöver den igen? Innan jag lämnar den skärmen ska jag ta ett foto av den, sedan har jag en säkerhetskopia.”

Tja, gör inte det!

För det betyder att någonstans bland dina e-postmeddelanden, bland dina foton, i ditt molnkonto, finns i huvudsak en okrypterad kopia av det fröet.

Och det är den absoluta nyckeln till ditt konto.

Så det skulle vara lite som att skriva ner ditt lösenord på ett papper och ta ett foto av det – förmodligen inte en bra idé.

Så för Google att bygga in den här funktionen (du hoppas säkert) i deras Authenticator-program sågs äntligen av många som en triumf.

[DRAMATISK PAUSE]

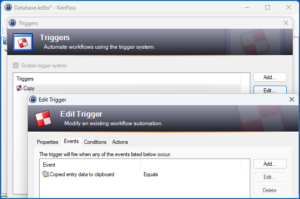

Ange @mysk_co (vår gode vän Tommy Mysk, som vi har pratat om flera gånger tidigare i podden).

De tänkte: "Visst finns det någon form av kryptering som är unik för dig, som en lösenfras... men när jag gjorde synkroniseringen bad appen mig inte om ett lösenord; det erbjöd mig inte valet att lägga in en, som webbläsaren Chrome gör när du synkroniserar saker som lösenord och kontouppgifter.”

Och se och se, @mysk_co upptäckte att när de tog appens TLS-trafik och dekrypterade den, som skulle hända när den kom till Google...

…det var fröna inuti!

Det är förvånande för mig att Google inte byggde in den funktionen "Vill du kryptera detta med ett valfritt lösenord så att även vi inte kan komma åt dina frön?"

För annars, om dessa frön läcker eller blir stulna, eller om de blir beslagtagna under en laglig husrannsakningsorder, kommer den som får data från ditt moln att kunna ha startfrön för alla dina konton.

Och normalt är det inte så saker fungerar.

Du behöver inte vara en laglös skurk för att vilja hålla saker som dina lösenord och dina 2FA-frön hemliga för alla och vem som helst.

Så deras råd, @mysk_cos råd (och jag skulle vilja se detta) är: "Använd inte den funktionen förrän Google kommer till festen med en lösenfras som du kan lägga till om du vill."

Det betyder att grejerna krypteras av dig *innan* de krypteras för att läggas in i HTTPS-anslutningen för att skicka dem till Google.

Och det betyder att Google inte kan läsa dina startfrön, även om de vill.

DOUG. Okej, min favoritsak i världen att säga i den här podden: vi kommer att hålla ett öga på det.

Vår nästa berättelse handlar om ett företag som heter PaperCut.

Det handlar också om en extern kod exekvering.

Men det är egentligen mer ett tips på det här företaget för att vara så transparent.

Det händer mycket i den här historien. Paul... låt oss gräva in och se vad vi kan hitta.

Säkerhetssårbarheter i PaperCut under aktiv attack – leverantören uppmanar kunder att korrigera

ANKA. Låt mig göra en Mea culpa till PaperCut-the-company.

När jag såg orden PaperCut, och sedan såg jag folk prata, "Ooohh, sårbarhet; fjärrkörning av kod; attacker; cyberdrama"...

DOUG. [SKratt] Jag vet vart det här är på väg!

ANKA. … Jag trodde att PaperCut var en BWAIN, en bugg med ett imponerande namn.

Jag tänkte: ”Det är ett coolt namn; Jag slår vad om att det har att göra med skrivare, och det kommer att bli som en Heartbleed, eller en LogJam, eller en ShellShock eller en PrintNightmare – det är ett PaperCut!”

I själva verket är det bara namnet på företaget.

Jag tror att tanken är att det är tänkt att hjälpa dig att minska på slöseri, och onödiga utgifter, och oron i din pappersanvändning, genom att tillhandahålla skrivaradministration i ditt nätverk.

"Skärningen" är menad att vara att du skär ner dina utgifter.

Tyvärr, i det här fallet, innebar det att angripare kunde ta sig in i nätverket, eftersom det fanns ett par sårbarheter som nyligen upptäcktes i administratörsverktygen på deras server.

Och en av dessa buggar (om du vill spåra den är det CVE-2023-27350) tillåter fjärrkörning av kod:

Denna sårbarhet möjliggör potentiellt för en oautentiserad angripare att få fjärrkörning av kod på en Papercut-applikationsserver. Detta kan göras på distans och utan att behöva logga in.

Berätta i princip vilket kommando du vill köra och det kommer att köra det åt dig.

Goda nyheter: de korrigerade båda dessa buggar, inklusive denna superfarliga.

Fjärrkodexekveringsfelet ... de korrigerade i slutet av mars 2023.

Naturligtvis har inte alla applicerat plåstren.

Och se och se, i mitten av ungefär april 2023 fick de rapporter om att någon var inne på detta.

Jag antar att skurkarna tittade på lapparna, kom på vad som hade förändrats och tänkte, "Oooh, det är lättare att utnyttja än vi trodde, låt oss använda det! Vilken bekväm väg in!”

Och attacker började.

Jag tror att den tidigaste de hittade hittills var den 14 april 2023.

Och så har företaget gått ur vägen och till och med satt en banderoll högst upp på sin webbplats som säger: "Brådskande meddelande till våra kunder: vänligen applicera plåstret."

Skurvarna har redan landat på den, och det går inte bra.

Och enligt hotforskare i Sophos X-Ops-teamet har vi redan bevis på att olika skurkgäng använder det.

Så jag tror att vi är medvetna om en attack som ser ut som om det var Clop ransomware-teamet; en annan som jag tror berodde på LockBit ransomware-gänget; och en tredje attack där utnyttjandet missbrukades av skurkar för kryptojackning – där de bränner din el men de tar kryptomynten.

Och ännu värre, jag fick besked från en av våra hotforskare just i morse [2023-04-26] att någon, välsigna deras hjärtan, har beslutat att "för defensiva ändamål och för akademisk forskning" är det verkligen viktigt att vi alla har tillgång till ett 97-raders Python-skript...

…som låter dig utnyttja det här efter behag, [IRONIC] bara så att du kan förstå hur det fungerar.

DOUG. [GRÖN] Aaaaargh.

ANKA. Så om du inte har patchat...

DOUG. Snälla skynda dig!

Det låter illa!

ANKA. "Snälla skynda dig"... Jag tror att det är det lugnaste sättet att uttrycka det, Doug.

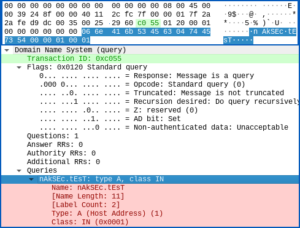

DOUG. Vi stannar på fjärrtåget för exekvering av kod, och nästa stopp är Chromium Junction.

A dubbel nolldag, en som involverar bilder och en som involverar JavaScript, Paul.

Dubbla nolldagar i Chrome och Edge – kolla dina versioner nu!

ANKA. Ja, Doug.

Jag läser upp dessa om du vill spåra dem.

Vi har CVE-2023-2033, och det vill säga på jargongen, Skriv förvirring i V8 i Google Chrome.

Och vi har CVE-2023-2136, Heltalsspill i Skia i Google Chrome.

För att förklara är V8 namnet på JavaScript-motorn med öppen källkod, om du vill, i kärnan i Chromium-webbläsaren, och Skia är ett grafikhanteringsbibliotek som används av Chromium-projektet för att rendera HTML och grafikinnehåll.

Du kan föreställa dig att problemet med utlösbara buggar i antingen grafikåtergivningsdelen eller JavaScript-bearbetningsdelen av din webbläsare...

…är att det är just de delarna som är designade för att konsumera, bearbeta och presentera saker som *kommer in på distans från opålitliga webbplatser*, även när du bara tittar på dem.

Och så, bara genom att webbläsaren förbereder den för dig att se, kan du kittla inte en, utan båda dessa buggar.

Jag förstår att en av dem, JavaScript-en, i huvudsak ger fjärrkörning av kod, där du kan få webbläsaren att köra kod som den inte är tänkt att göra.

Och den andra tillåter vad som allmänt kallas en sandlådeflykt.

Så du får din kod att köra, och sedan hoppar du utanför begränsningarna som är tänkta att begränsa kod som körs i en webbläsare.

Även om dessa buggar upptäcktes separat, och de korrigerades separat den 14 april 2023 respektive 18 april 2023, kan du inte låta bli att undra (eftersom de är noll dagar) om de faktiskt användes i kombination av någon.

För du kan föreställa dig: den ena låter dig bryta *in i* webbläsaren och den andra låter dig bryta *ut* ur webbläsaren.

Så du är i samma typ av situation som du var när vi nyligen pratade om dem Apple zero-days, där en fanns i WebKit, webbläsarens renderare, så det innebar att din webbläsare kunde bli pwned medan du tittade på en sida...

...och den andra fanns i kärnan, där kod i webbläsaren plötsligt kunde hoppa ut ur webbläsaren och begrava sig själv i huvudkontrolldelen av systemet.

Apples zero-day spionprogram patchar utökas till att täcka äldre Mac-datorer, iPhones och iPads

Nu vet vi inte, i Chrome och Edge buggfallen, om dessa användes tillsammans, men det betyder verkligen att det är mycket, mycket väl värt att kontrollera att dina automatiska uppdateringar verkligen gick igenom!

DOUG. Ja, jag skulle notera att jag kollade min Microsoft Edge och den uppdaterades automatiskt.

Men det kan vara så att det finns en uppdateringsomkopplare som är avstängd som standard – om du har mätade anslutningar, det vill säga om din internetleverantör har ett tak, eller om du använder ett mobilnätverk – så att du inte får uppdateringarna automatiskt om inte du aktiverar det proaktivt.

Och växlingen träder inte i kraft förrän du startar om din webbläsare.

Så om du är en av dem som bara håller din webbläsare öppen konstant och aldrig stänger av den eller startar om den, då...

…ja, det är värt att kolla!

Dessa webbläsare gör ett bra jobb med automatiska uppdateringar, men det är inte givet.

ANKA. Det är en mycket bra poäng, Doug.

Det hade jag inte tänkt på.

Om du har ställt in uppmätta anslutningar kanske du inte får uppdateringarna trots allt.

DOUG. OK, så CVE:erna från Google är lite vaga, eftersom de ofta är från vilket företag som helst.

Så, frågade Phil (en av våra läsare)... han säger att en del av CVE säger är att något kan komma "via en skapad HTML-sida."

Han säger att detta fortfarande är för vagt.

Så delvis säger han:

Jag antar att jag borde anta, eftersom V8 är där svagheten ligger, kan JavaScript-plus-HTML, och inte bara någon skadad HTML i sig, få tag i CPU-instruktionspekaren? Rätt eller fel?

Och sedan fortsätter han med att säga att CVE är det "onyttigt för mig, än så länge, att få en ledtråd om detta."

Så Phil är lite förvirrad, liksom många av oss andra här.

Paul?

ANKA. Ja, jag tycker det är en bra fråga.

Jag förstår i det här fallet varför Google inte vill säga för mycket om felen.

De är i det vilda; de är noll dagar; skurkar vet redan om dem; låt oss försöka hålla det under hatten ett tag.

Nu antar jag att anledningen till att de precis sa en "gjord HTML-sida" inte var för att antyda att HTML ensam (ren spel "vinkelfäste/tagg/vinkelfäste" HTML-kod, om du vill) skulle kunna utlösa felet.

Jag tror att det Google försöker varna dig för är att bara titta – "skrivskyddad" surfning – ändå kan få dig i problem.

Tanken med ett sådant här fel, eftersom det är fjärrkörning av kod, är: du tittar; webbläsaren försöker presentera något på sitt kontrollerade sätt; det borde vara 100 % säkert.

Men i det här fallet kan det vara 100 % *farligt*.

Och jag tror att det är vad de försöker säga.

Och tyvärr, den där idén om att "CVE:erna är "värdelösa för mig", tycker jag tyvärr att det ofta är fallet.

DOUG. [skrattar] Du är inte ensam, Phil!

ANKA. De är bara ett par meningar av cybersäkerhetsbabbel och jargong.

Jag menar, ibland, med CVE:er, går du till sidan och den säger bara, "Denna buggidentifierare har reserverats och detaljer kommer att följa senare", vilket nästan är värre än värdelöst. [SKRATT]

Så vad det här verkligen försöker berätta för dig, på ett jargonistiskt sätt, är att *helt enkelt titta*, helt enkelt titta på en webbsida, som ska vara säker (du har inte valt att ladda ner någonting; du har inte valt att exekvera något; du har inte auktoriserat webbläsaren att spara en fil)... bara processen att förbereda sidan innan du ser att den kan räcka för att försätta dig i fara.

Det är, tror jag, vad de menar med "gjort HTML-innehåll".

DOUG. Okej, tack så mycket, Paul, för att du klargjorde det.

Och tack så mycket, Phil, för att du skickade in det.

Om du har en intressant berättelse, kommentar eller fråga som du vill skicka in, läser vi det gärna i podden.

Du kan skicka e-post till tips@sophos.com, du kan kommentera någon av våra artiklar, eller så kan du kontakta oss på sociala medier: @nakedsecurity.

Det är vår show för idag; tack så mycket för att du lyssnade.

För Paul Ducklin, jag heter Doug Aamoth, påminner dig tills nästa gång att...

BÅDE. Håll dig säker!

[MUSIKALT MODEM]

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- : har

- :är

- :inte

- :var

- $UPP

- 100% säkert

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- förmåga

- Able

- Om oss

- Absolut

- akademiska

- tillgång

- Enligt

- Konto

- konton

- aktiv

- aktivitet

- faktiskt

- lägga till

- Lägger

- administration

- administrering

- avancerat

- rådgivning

- Efter

- mot

- sedan

- Alla

- fördelning

- tillåter

- ensam

- redan

- OK

- också

- am

- bland

- an

- och

- meddelade

- Annan

- vilken som helst

- någon

- var som helst

- app

- Apple

- Ansökan

- tillämpas

- Ansök

- April

- APT

- ÄR

- artiklar

- AS

- At

- attackera

- Attacker

- Försök

- audio

- Författaren

- Automat

- automatiskt

- tillbaka

- säkerhetskopiering

- banderoll

- I grund och botten

- BE

- därför att

- varit

- innan

- Börjar

- Där vi får lov att vara utan att konstant prestera,

- tro

- nedan

- Bet

- Stor

- Bit

- båda

- Ha sönder

- webbläsare

- webbläsare

- Bläddrar

- Bug

- fel

- SLUTRESULTAT

- bränna

- men

- Köp

- by

- beräknat

- kallas

- rum

- KAN

- Kan få

- lock

- Vid

- fall

- Orsak

- vissa

- säkerligen

- ta

- kontrollerade

- kontroll

- Pommes frites

- val

- valda

- krom

- krom webbläsare

- krom

- Rensa

- cloud

- kluster

- koda

- COM

- kombination

- komma

- kommer

- kommentar

- Gemensam

- företag

- komponenter

- dator

- databehandling

- förväxlas

- förvirring

- anslutning

- Anslutningar

- ständigt

- konsumera

- innehåll

- innehåll

- kontroll

- kontrolleras

- Bekväm

- kyla

- Kärna

- skadad

- kunde

- Par

- Naturligtvis

- täcka

- CPU

- kritisk

- Crooks

- Cryptojacking

- Kunder

- Klipp

- skärning

- CVE

- Cybersäkerhet

- datum

- dag

- Dagar

- beslutade

- Standard

- defensiv

- utformade

- förstöra

- detaljer

- anordning

- DID

- olika

- GRÄV

- upptäckt

- do

- gör

- inte

- gör

- gjort

- inte

- DOS

- ner

- ladda ner

- dramatiskt

- Drop

- lättare

- kant

- effekt

- effektivt

- antingen

- el

- e

- krypterad

- kryptering

- änden

- tillräckligt

- Era

- fly

- väsentligen

- etablera

- Även

- Varje

- alla

- allt

- bevis

- exciterade

- exekvera

- utförande

- befintliga

- kostnader

- Förklara

- Exploit

- extra

- extrem

- ögat

- fascinerande

- Leverans

- få

- figured

- Fil

- Filer

- fylla

- fyllda

- Slutligen

- hitta

- Förnamn

- Fast

- följer

- För

- kraft

- hittade

- vän

- från

- kul

- Gäng

- allmänhet

- generera

- skaffa sig

- få

- ges

- ger

- Go

- Går

- kommer

- god

- bra jobb

- Google Chrome

- Googles

- grafik

- stor

- hacka

- hacking

- hade

- Arbetsmiljö

- praktisk

- Hänga

- hända

- lyckligt

- Hård

- hårdvara

- har

- Har

- har

- he

- rubrik

- heartbleed

- hjälpa

- här.

- Träffa

- hålla

- hoppas

- Hur ser din drömresa ut

- html

- HTTPS

- humant

- i

- Tanken

- identifierare

- if

- bilder

- bild

- med Esport

- imponerande

- in

- Inklusive

- ökat

- istället

- intressant

- in

- ISP

- IT

- DESS

- sig

- jargong

- JavaScript

- Jobb

- hoppa

- bara

- Ha kvar

- Nyckel

- Snäll

- Vet

- känd

- Efternamn

- senare

- Språng

- LÄRA SIG

- lärt

- Lämna

- Lets

- Bibliotek

- ligger

- tycka om

- Lyssna

- liten

- log

- efterlängtade

- se

- såg

- du letar

- UTSEENDE

- förlorar

- Lot

- älskar

- Maskinen

- gjord

- Huvudsida

- göra

- förvaltade

- många

- Mars

- betyda

- betyder

- meddelande

- Microsoft

- Microsoft Edge

- Mitten

- kanske

- Mobil

- Månad

- mer

- morgonen

- mest

- mycket

- Musik

- musikal

- Naken säkerhet

- Naken säkerhetspodcast

- namn

- Nära

- Behöver

- nät

- Icke desto mindre

- Nya

- nyheter

- Nästa

- normalt

- inget

- anmälan

- nu

- of

- sänkt

- erbjudanden

- Ofta

- on

- ONE

- nätet

- endast

- öppet

- öppen källkod

- or

- beställa

- Övriga

- annat

- vår

- ut

- utanför

- över

- sida

- Papper

- del

- reservdelar till din klassiker

- parti

- Lösenord

- lösenord

- Lappa

- Plåster

- paul

- Personer

- PHIL

- telefon

- Bilder

- Fysiskt

- Bilder

- bit

- Plats

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Spelaren

- snälla du

- podcast

- Podcasts

- Punkt

- eventuellt

- inlägg

- potentiellt

- förbereda

- presentera

- förmodligen

- Problem

- process

- bearbetning

- Program

- projektet

- ge

- tillhandahålla

- syfte

- sätta

- sätta

- Python

- qr-koder

- fråga

- Ransomware

- Läsa

- läsare

- verkligen

- Anledningen

- nyligen

- Recover

- avlägsen

- rendering

- ersätta

- Rapport

- forskare

- reserverad

- respektive

- REST

- rss

- Körning

- rinnande

- säker

- Nämnda

- Samma

- sandlåda

- Save

- säger

- säger

- screen

- Sök

- Andra

- Secret

- säkert

- säkerhet

- se

- frö

- frön

- verkar

- sett

- segmentet

- grep

- sända

- skicka

- allvarlig

- in

- inställning

- flera

- Butik

- skall

- show

- stängs

- helt enkelt

- eftersom

- Situationen

- Storlek

- storlekar

- snap

- So

- än så länge

- Social hållbarhet

- några

- något

- någonstans

- soundcloud

- Utrymme

- Spotify

- spridning

- spionprogram

- starta

- igång

- Starta

- bo

- Fortfarande

- stulna

- Sluta

- slutade

- Upplevelser för livet

- Historia

- skicka

- sådana

- förment

- förvånande

- system

- bord

- Ta

- tar

- Diskussion

- tala

- grupp

- tala

- än

- tack

- den där

- Smakämnen

- världen

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- sak

- saker

- tror

- Tredje

- detta

- denna vecka

- de

- trodde

- hot

- tid

- gånger

- TLS

- till

- i dag

- tillsammans

- alltför

- verktyg

- topp

- spår

- trafik

- Tåg

- transitering

- transparent

- försökte

- utlösa

- problem

- vände

- Typ

- typiskt

- under

- förstå

- förståelse

- tyvärr

- unika

- Uppdatering

- uppdaterad

- Uppdateringar

- drifter

- URL

- us

- Användning

- användning

- Begagnade

- Användare

- med hjälp av

- leverantör

- mycket

- visning

- virus

- sårbarheter

- sårbarhet

- vill

- Motivera

- var

- Avfall

- Sätt..

- we

- svaghet

- webb

- webbkit

- Webbplats

- vecka

- VÄL

- były

- Vad

- när

- om

- som

- medan

- VEM

- den som

- varför

- brett

- Vild

- kommer

- fönster

- avtorkning

- med

- utan

- ord

- Arbete

- fungerar

- världen

- sämre

- värt

- skulle

- skriva

- skrivning

- Fel

- år

- år

- ännu

- dig

- Din

- zephyrnet

- noll-