Forskare på firmware- och leveranskedjans säkerhetsföretag Eclypsium påstå sig ha hittat vad de ganska dramatiskt har kallat en "bakdörr" i hundratals moderkortsmodeller från den välkända hårdvarutillverkaren Gigabyte.

Faktum är att Eclypsiums rubrik hänvisar till det inte bara som ett bakdörr, men alla med versaler som en BAKDÖRR.

Den goda nyheten är att detta verkar vara en legitim funktion som har implementerats dåligt, så det är inte en bakdörr i den vanliga, förrädiska känslan av ett säkerhetshål som har varit medvetet insatt in i ett datorsystem för att ge obehörig åtkomst i framtiden.

Så det är inte som en dagbesökare som medvetet öppnar ett föga känt fönster runt baksidan av byggnaden så att de kan komma tillbaka i skydd av mörkret och göra inbrott i fogen.

Den dåliga nyheten är att detta verkar vara en legitim funktion som har implementerats dåligt, vilket gör drabbade datorer potentiellt sårbara för missbruk av cyberbrottslingar.

Så, det är lite som ett föga känt fönster runt baksidan av byggnaden som glömts lämnats olåst av misstag.

Problemet, enligt Ecylpsium, är en del av en Gigabyte-tjänst som kallas APP Center, Vilket "låter dig enkelt starta alla GIGABYTE-appar installerade på ditt system, kontrollera relaterade uppdateringar online och ladda ner de senaste apparna, drivrutinerna och BIOS."

Automatiska uppdateringar med svagheter

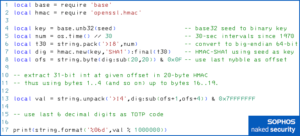

Buggykomponenten i detta APP Center-ekosystem, säger forskarna, är ett Gigabyte-program som heter GigabyteUpdateService.exe, ett .NET-program som är installerat i %SystemRoot%System32 katalog (din systemrot är vanligtvis C:Windows), och körs automatiskt vid start som en Windows-tjänst.

Tjänster är Windows-motsvarigheten till bakgrundsprocesser eller demoner på Unix-liknande system: de körs vanligtvis under ett eget användarkonto, ofta SYSTEM konto, och de fortsätter att köras hela tiden, även om du loggar ut och din dator anspråkslöst väntar på inloggningsskärmen.

Denna GigabyteUpdateService Det verkar som om programmet gör precis vad namnet antyder: det fungerar som en automatisk nedladdnings-och-installerare för andra Gigabyte-komponenter, listade ovan som appar, drivrutiner och till och med själva BIOS-firmwaren.

Tyvärr, enligt Eclypsium, hämtar och kör den programvara från en av tre fastanslutna webbadresser, och kodades på ett sådant sätt att:

- En URL använder vanlig gammal HTTP, vilket ger inget skydd för kryptografiskt integritet under nedladdningen. En manipulator-i-mitten (MitM) genom vars servrar din nätverkstrafik passerar kan inte bara fånga upp alla filer som programmet laddar ner, utan även oupptäckligt modifiera dem längs vägen, till exempel genom att infektera dem med skadlig programvara eller genom att ersätta dem med olika filer helt och hållet.

- Två webbadresser använder HTTPS, men uppdateringsverktyget verifierar inte HTTPS-certifikatet som servern i andra änden skickar tillbaka. Detta innebär att en MitM kan presentera ett webbcertifikat utfärdat i namnet på den server som laddaren förväntar sig, utan att behöva få det certifikatet validerat och signerat av en erkänd certifikatutfärdare (CA) som Let's Encrypt, DigiCert eller GlobalSign. Bedragare kunde helt enkelt skapa ett falskt certifikat och "godkänna" för det själva.

- Programmen som laddaren hämtar och kör valideras inte kryptografiskt för att kontrollera att de verkligen kommer från Gigabyte. Windows låter inte de nedladdade filerna köras om de inte är digitalt signerade, men alla organisationers digitala signatur kommer att fungera. Cyberkriminella skaffar rutinmässigt sina egna kodsigneringsnycklar genom att använda falska frontföretag eller genom att köpa in nycklar från den mörka webben som stulits i dataintrång, attacker mot ransomware och så vidare.

Det är illa nog i sig, men det är lite mer i det än så.

Injicera filer i Windows

Du kan inte bara gå ut och ta en ny version av GigabyteUpdateService verktyget, eftersom det specifika programmet kan ha kommit till din dator på ett ovanligt sätt.

Du kan installera om Windows när som helst, och en standard Windows-avbildning vet inte om du kommer att använda ett Gigabyte-moderkort eller inte, så det följer inte med GigabyteUpdateService.exe förinstallerat.

Gigabyte använder därför en Windows-funktion som kallas WPBT, eller Windows-plattform binär tabell (det presenteras som en funktion av Microsoft, även om du kanske inte håller med när du lär dig hur det fungerar).

Denna "funktion" tillåter Gigabyte att injicera GigabyteUpdateService programmet in i System32 katalogen, direkt från ditt BIOS, även om din C:-enhet är krypterad med Bitlocker.

WPBT tillhandahåller en mekanism för firmwaretillverkare att lagra en Windows-körbar fil i sina BIOS-bilder, ladda den i minnet under förstartsprocessen för den fasta programvaran och sedan berätta för Windows: "När du har låst upp C:-enheten och börjat starta upp, läs in det här minnesblocket som jag har lämnat liggande åt dig, skriv ut det till disken och kör det tidigt i startprocessen."

Ja, du läste det korrekt.

Enligt Microsofts egen dokumentation kan endast ett program injiceras i Windows startsekvens på detta sätt:

Platsen för filen på disken är

WindowsSystem32Wpbbin.exepå operativsystemets volym.

Dessutom finns det några strikta kodningsbegränsningar för det Wpbbin.exe program, särskilt att:

WPBT stöder endast inbyggda applikationer i användarläge som körs av Windows Session Manager under initiering av operativsystemet. En inbyggd applikation hänvisar till en applikation som inte är beroende av Windows API (Win32).

Ntdll.dllär det enda DLL-beroendet för en inbyggd applikation. En inbyggd applikation har en PE-delsystem typ 1 (IMAGE_SUBSYSTEM_NATIVE).

Från native-mode-kod till .NET-app

Vid det här laget undrar du förmodligen hur en inbyggd app på låg nivå som startar livet som Wpbbin.exe slutar som en fullskalig .NET-baserad uppdateringsapplikation som kallas GigabyteUpdateService.exe som körs som en vanlig systemtjänst.

Tja, på samma sätt som Gigabyte firmware (som inte själv kan köras under Windows) innehåller en inbäddad IMAGE_SUBSYSTEM_NATIVE WPBT-program som det "släpper" till Windows...

…så också innehåller WPBT-koden för native mode (som inte själv kan köras som en vanlig Windows-app) en inbäddad .NET-applikation som den "släpper" i System32 katalog som ska startas senare i Windows-startprocessen.

Enkelt uttryckt har din firmware en specifik version av GigabyteUpdateService.exe inbakad i den, och såvida inte och tills du uppdaterar din firmware kommer du att fortsätta få den fasta versionen av APP Center-uppdateringstjänsten "introducerad" i Windows åt dig vid uppstart.

Det finns ett uppenbart höna-och-ägg-problem här, särskilt (och ironiskt nog) att om du låter APP Center-ekosystemet uppdatera din firmware åt dig automatiskt, kan du mycket väl sluta med att din uppdatering hanteras av samma fasta, inbakad i den fasta programvaran, sårbar uppdateringstjänst som du vill ersätta.

Med Microsofts ord (vår betoning):

Det primära syftet med WPBT är att tillåta kritisk programvara att bestå även när operativsystemet har ändrats eller ominstallerats i en "ren" konfiguration. Ett användningsfall för WPBT är att aktivera stöldskyddsprogramvara som krävs för att bestå om en enhet har stulits, formaterats och ominstallerats. […] Den här funktionen är kraftfull och ger oberoende programvaruleverantörer (ISV) och originalutrustningstillverkare (OEM) möjlighet att få sina lösningar att hålla sig till enheten på obestämd tid.

Eftersom den här funktionen ger möjligheten att konsekvent köra systemprogramvara i Windows-sammanhang, det blir avgörande att WPBT-baserade lösningar är så säkra som möjligt och inte utsätter Windows-användare för exploaterbara förhållanden. I synnerhet får WPBT-lösningar inte innehålla skadlig programvara (dvs. skadlig programvara eller oönskad programvara installerad utan adekvat användarmedgivande).

Ganska.

Vad göra?

Är detta verkligen en "bakdörr"?

Vi tror inte det, eftersom vi föredrar att reservera just det ordet för mer skändliga cybersäkerhetsbeteenden, som t.ex. medvetet försvagning krypteringsalgoritmer som medvetet bygger in dolda lösenord, öppna upp odokumenterade kommando- och kontrollvägar, Och så vidare.

Hur som helst, den goda nyheten är att denna WPBT-baserade programinjektion är ett Gigabyte-moderkortsalternativ som du kan stänga av.

Eclypsiumforskarna själva sa, "Även om den här inställningen verkar vara inaktiverad som standard, var den aktiverad på systemet vi undersökte," men en Naked Security-läsare (se kommentera nedan) skriver, "Jag byggde precis ett system med ett Gigabyte ITX-kort för några veckor sedan och Gigabyte App Center [aktiverades i BIOS] ur lådan."

Så om du har ett Gigabyte-moderkort och du är orolig för denna så kallade bakdörr, kan du kringgå det helt: Gå in i din BIOS-inställning och se till att APP Center Ladda ner och installera alternativet är avstängt.

Du kan till och med använda din slutpunktssäkerhetsprogramvara eller ditt företags nätverksbrandvägg för att blockera åtkomst till de tre URL-slugs som är kopplade till den osäkra uppdateringstjänsten, som Eclypsium listar som:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Bara för att vara tydlig, vi har inte försökt blockera dessa webbadresser, så vi vet inte om du skulle blockera några andra nödvändiga eller viktiga Gigabyte-uppdateringar från att fungera, även om vi misstänker att blockering av nedladdningar via den HTTP-URL:n är en bra idé ändå .

Vi gissar, utifrån texten LiveUpdate4 i sökvägsdelen av URL:en, att du fortfarande kommer att kunna ladda ner och hantera uppdateringar manuellt och distribuera dem på ditt eget sätt och på din egen tid...

...men det är bara en gissning.

Också, håll ögonen öppna för uppdateringar från Gigabyte.

Att GigabyteUpdateService Programmet kan definitivt göra med förbättringar, och när det är korrigerat kan du behöva uppdatera ditt moderkorts fasta programvara, inte bara ditt Windows-system, för att säkerställa att du inte fortfarande har den gamla versionen begravd i din firmware och väntar på att komma tillbaka till livet i framtiden.

Och om du är en programmerare som skriver kod för att hantera webbaserade nedladdningar på Windows, använd alltid HTTPS, och utför alltid åtminstone en grundläggande uppsättning certifikatverifieringskontroller på alla TLS-servrar du ansluter till.

För att du kan.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Köp och sälj aktier i PRE-IPO-företag med PREIPO®. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- : har

- :är

- :inte

- $UPP

- 1

- 15%

- a

- förmåga

- Able

- Om oss

- ovan

- Absolut

- missbruk

- tillgång

- Enligt

- Konto

- förvärva

- handlingar

- sedan

- algoritmer

- Alla

- tillåter

- tillåter

- längs

- också

- sammanlagt

- alltid

- an

- och

- vilken som helst

- api

- app

- Ansökan

- tillämpningar

- appar

- ÄR

- runt

- AS

- At

- Attacker

- Författaren

- myndighet

- bil

- Automatiserad

- automatiskt

- tillbaka

- bakdörr

- bakgrund

- bakgrund-bild

- Badrum

- dåligt

- grundläggande

- BE

- därför att

- blir

- varit

- beteenden

- Bit

- Blockera

- blockering

- ombord

- gränsen

- Botten

- Box

- överträdelser

- Byggnad

- byggt

- men

- Uppköp

- by

- CA

- kallas

- kom

- KAN

- bära

- Fortsätt

- Vid

- Centrum

- certifikat

- certifikatutfärdare

- ändrats

- ta

- Kontroller

- patentkrav

- klar

- koda

- kodad

- Kodning

- färg

- komma

- Företag

- företag

- komponent

- komponenter

- dator

- datorer

- konfiguration

- Kontakta

- samtycke

- innehåller

- sammanhang

- Företag

- kunde

- täcka

- skapa

- kritisk

- kryptografisk

- nätbrottslingar

- Cybersäkerhet

- mörkt

- mörk Web

- datum

- Dataöverträdelser

- Standard

- definitivt

- Dependency

- distribuera

- anordning

- olika

- digital

- digitalt

- direkt

- inaktiverad

- Visa

- do

- dokumentation

- gör

- inte

- inte

- ladda ner

- Nedladdningar

- dramatiskt

- driv

- chaufförer

- dubbade

- under

- e

- Tidig

- lätt

- ekosystemet

- inbäddade

- vikt

- möjliggöra

- aktiverad

- krypterad

- kryptering

- änden

- Slutpunkt

- Slutpunktsäkerhet

- slutar

- tillräckligt

- säkerställa

- helt

- Utrustning

- Motsvarande

- Eter (ETH)

- Även

- exakt

- exempel

- exekvera

- exekveras

- förväntar

- Ögon

- Faktum

- fejka

- Leverans

- få

- Fil

- Filer

- brandvägg

- För

- från

- främre

- funktionalitet

- framtida

- allmänhet

- skaffa sig

- få

- Go

- kommer

- god

- ta

- hantera

- hårdvara

- Har

- rubrik

- höjd

- här.

- Hål

- hovring

- Hur ser din drömresa ut

- html

- http

- HTTPS

- Hundratals

- i

- Tanken

- if

- bild

- bilder

- genomföras

- med Esport

- förbättring

- in

- innefattar

- oberoende

- injicerbart

- osäkra

- integritet

- in

- Ironiskt

- Utfärdad

- IT

- DESS

- sig

- gemensam

- bara

- Ha kvar

- nycklar

- Vet

- känd

- senare

- senaste

- lansera

- lanserades

- LÄRA SIG

- t minst

- lämnar

- vänster

- legitim

- livet

- tycka om

- begränsningar

- Noterade

- listor

- läsa in

- läge

- göra

- tillverkare

- Beslutsfattare

- malware

- hantera

- förvaltade

- chef

- manuellt

- Tillverkare

- Marginal

- max-bredd

- Maj..

- betyder

- mekanism

- Minne

- endast

- Microsoft

- kanske

- misstag

- MITM

- modeller

- modifiera

- mer

- måste

- Naken säkerhet

- namn

- nativ

- nödvändigt för

- Behöver

- behöver

- netto

- nät

- nätverkstrafik

- Nya

- nyheter

- Nej

- normala

- i synnerhet

- Uppenbara

- of

- sänkt

- Ofta

- Gamla

- on

- ONE

- nätet

- endast

- öppet

- öppning

- drift

- operativsystem

- Alternativet

- or

- ursprungliga

- Övriga

- vår

- ut

- egen

- P&E

- del

- särskilt

- passerar

- bana

- paul

- utföra

- ihärdigt

- lutade

- Enkel

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Punkt

- placera

- möjlig

- inlägg

- potentiellt

- den mäktigaste

- föredra

- presentera

- primär

- förmodligen

- Problem

- process

- processer

- Program

- Programmerare

- Program

- skydd

- ge

- ger

- tillhandahålla

- Syftet

- sätta

- Ransomware

- Ransomware-attacker

- snarare

- Läsa

- Läsare

- verkligen

- erkänd

- hänvisar

- regelbunden

- relaterad

- relativ

- ersätta

- Obligatorisk

- forskare

- Reserv

- höger

- rot

- rund

- rutinmässigt

- Körning

- rinnande

- Nämnda

- Samma

- säga

- screen

- säkra

- säkerhet

- Säkerhetsprogramvara

- se

- verkar

- sänder

- känsla

- Sekvens

- service

- session

- in

- inställning

- inställning

- signera

- signerad

- helt enkelt

- So

- Mjukvara

- fast

- Lösningar

- några

- specifik

- standard

- igång

- startar

- start

- Stick

- Fortfarande

- stulna

- lagra

- sträng

- sådana

- Föreslår

- Stöder

- SVG

- system

- System

- tala

- än

- den där

- Smakämnen

- Framtiden

- skarven

- deras

- Dem

- sig själva

- sedan

- Där.

- därför

- Dessa

- de

- tror

- detta

- fastän?

- tre

- Genom

- tid

- TLS

- till

- alltför

- topp

- trafik

- övergång

- transparent

- försökte

- SVÄNG

- vände

- Typ

- under

- tills

- ovanlig

- oönskade

- Uppdatering

- Uppdateringar

- URL

- användning

- användningsfall

- Användare

- användare

- användningar

- med hjälp av

- vanligen

- verktyg

- validerade

- försäljare

- Verifiering

- verifiera

- version

- mycket

- via

- Besökare

- volym

- Sårbara

- väntar

- vill

- var

- Sätt..

- we

- webb

- Webb-baserad

- veckor

- VÄL

- ALLBEKANT

- były

- Vad

- när

- om

- som

- VEM

- vars

- kommer

- fönster

- Windows-användare

- med

- utan

- undrar

- ord

- ord

- arbetssätt

- fungerar

- orolig

- skriva

- skrivning

- dig

- Din

- zephyrnet