En offentlig ansträngning för att skapa ett sätt att förutsäga utnyttjandet av sårbarheter tillkännagav en ny maskininlärningsmodell som förbättrar dess förutsägelsekapacitet med 82 %, en betydande ökning, enligt teamet av forskare bakom projektet. Organisationer kan komma åt modellen, som går live den 7 mars, via ett API för att identifiera de mest poänggivande mjukvarubristerna när som helst.

Den tredje versionen av Exploit Prediction Scoring System (EPSS) använder mer än 1,400 30 funktioner – såsom åldern på sårbarheten, om den är fjärrexploaterbar och om en specifik leverantör påverkas – för att framgångsrikt förutsäga vilka programvaruproblem som kommer att utnyttjas i de kommande XNUMX dagarna. Säkerhetsteam som prioriterar åtgärdande av sårbarheter baserat på poängsystemet skulle kunna minska sin åtgärdsbelastning till en åttondel av ansträngningen genom att använda den senaste versionen av Common Vulnerability Scoring System (CVSS), enligt ett papper på EPSS version 3 publicerad till arXiv förra veckan.

EPSS kan användas som ett verktyg för att minska arbetsbelastningen på säkerhetsteam, samtidigt som det gör det möjligt för företag att åtgärda de sårbarheter som utgör störst risk, säger Jay Jacobs, datavetenskapschef vid Cyentia Institute och första författare på tidningen.

"Företag kan titta på den övre delen av listan över poäng och börja arbeta sig neråt - med hänsyn till ... tillgångarnas betydelse, kritikalitet, plats, kompenserande kontroller - och åtgärda vad de kan", säger han. "Om det är riktigt högt, kanske de vill stöta på det till kritiskt - låt oss fixa det inom de kommande fem dagarna."

EPSS är utformad för att ta itu med två problem som säkerhetsteam möter dagligen: att hålla jämna steg med ett ökande antal mjukvarusårbarheter som avslöjas varje åroch bestämmer vilka sårbarheter som utgör den största risken. År 2022 rapporterades till exempel mer än 25,000 XNUMX sårbarheter i databasen Common Vulnerabilities and Exposure (CVE) som underhålls av MITRE, enligt National Vulnerability Database.

Arbetet med EPSS började på Cyentia, men nu har en grupp på cirka 170 säkerhetsutövare bildats en specialintressegrupp (SIG) som en del av Forum of Incident Response and Security Teams (FIRST) för att fortsätta utveckla modellen. Övrig forskargrupper har utvecklat alternativ maskininlärningsmodeller, som förväntad exploateringsbarhet.

Tidigare mått på risken som representeras av en viss sårbarhet - vanligtvis Common Vulnerability Scoring System (CVSS) - fungerar inte bra, säger Sasha Romanosky, senior policyforskare vid RAND Corporation, en tankesmedja för offentlig politik och medordförande från EPSS Special Interest Group.

"Även om CVSS är användbart för att fånga inverkan [eller] svårighetsgraden av en sårbar, är det inte ett användbart mått på hot - vi har i grunden saknat den förmågan som bransch, och det här är luckan som EPSS försöker fylla", säger han . "Den goda nyheten är att när vi integrerar mer exploateringsdata från fler leverantörer kommer våra poäng att bli bättre och bättre."

Ansluta olika data

Exploit Prediction Scoring System kopplar samman en mängd data från tredje part, inklusive information från programvaruunderhållare, kod från exploateringsdatabaser och exploateringshändelser som skickats in av säkerhetsföretag. Genom att koppla alla dessa händelser genom en gemensam identifierare för varje sårbarhet – CVE – kan en maskininlärningsmodell lära sig de faktorer som kan indikera om felet kommer att utnyttjas. Till exempel om sårbarheten tillåter exekvering av kod, huruvida instruktioner om hur man utnyttjar sårbarheten har publicerats till någon av tre stora exploateringsdatabaser och hur många referenser som nämns i CVE är alla faktorer som kan användas för att förutsäga om en sårbarhet kommer att utnyttjas.

Modellen bakom EPSS har blivit mer komplex med tiden. Den första iterationen hade bara 16 variabler och minskade ansträngningen med 44 %, jämfört med 58 %, om sårbarheter utvärderades med Common Vulnerability Scoring System (CVSS) och ansågs vara kritiska (7 eller högre på 10-gradig skala). EPSS version 2 utökade kraftigt antalet variabler till mer än 1,100 300. Den senaste versionen lade till cirka XNUMX fler.

Förutsägelsemodellen har kompromisser - till exempel mellan hur många exploaterbara sårbarheter den fångar och frekvensen av falska positiva - men är totalt sett ganska effektiv, säger Rands Romanosky.

"Även om ingen lösning helt kan berätta vilken sårbarhet som kommer att utnyttjas härnäst, skulle jag vilja tro att EPSS är ett steg i rätt riktning", säger han.

Avsevärd förbättring

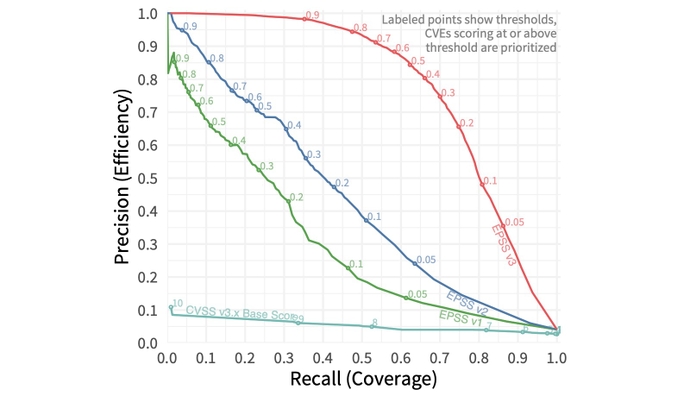

Sammantaget, genom att lägga till funktioner och förbättra maskininlärningsmodellen, förbättrade forskarna prestandan för poängsystemet med 82 %, mätt med area under curve (AUC) som plottar precision kontra återkallelse – även känd som täckning kontra effektivitet. Modellen står för närvarande för 0.779 AUC, vilket är 82 % bättre än den andra EPSS-versionen, som hade 0.429 AUC. En AUC på 1.0 skulle vara en perfekt prediktionsmodell.

Med den senaste versionen av EPSS skulle ett företag som ville fånga mer än 82 % av de exploaterade sårbarheterna bara behöva mildra cirka 7.3 % av alla sårbarheter som tilldelats en Common Vulnerabilities and Exposures (CVE)-identifierare, mycket mindre än de 58 % av de CVE som skulle behöva åtgärdas med hjälp av CVSS.

Modellen är tillgänglig via ett API på FIRST-webbplatsen, vilket gör det möjligt för företag att få poängen för en viss sårbarhet eller att hämta de högst poängsatta mjukvarubristerna när som helst. Ändå kommer företag att behöva mer information för att bestämma den bästa prioriteringen för sina saneringsinsatser, säger Cyentias Jacobs.

"Datan är gratis, så du kan gå och hämta EPSS-poängen, och du kan ta dagliga dumpningar av det, men utmaningen är när du omsätter det i praktiken", säger han. "Exploatering är bara en faktor av allt som du behöver tänka på, och de andra sakerna kan vi inte mäta."

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :är

- $UPP

- 000

- 1

- 100

- 2022

- 7

- a

- Able

- Om oss

- tillgång

- Enligt

- konton

- lagt till

- adress

- AL

- Alla

- tillåta

- tillåter

- alternativ

- och

- meddelade

- api

- ÄR

- OMRÅDE

- AS

- tillgång

- delad

- At

- Författaren

- tillgänglig

- baserat

- grund

- BE

- bakom

- BÄST

- Bättre

- mellan

- lyft

- by

- KAN

- kapacitet

- Fångande

- brottning

- utmanar

- Diagram

- chef

- Medordförande

- koda

- Gemensam

- Företag

- företag

- jämfört

- komplex

- Anslutning

- ansluter

- Tänk

- anses

- fortsätta

- kontroller

- FÖRETAG

- kunde

- täckning

- skapa

- kritisk

- För närvarande

- kurva

- CVE

- dagligen

- datum

- datavetare

- Databas

- databaser

- Dagar

- utformade

- Bestämma

- bestämmande

- utveckla

- utvecklade

- riktning

- disparat

- ner

- varje

- effektivitet

- effektiv

- ansträngning

- ansträngningar

- Åttonde

- möjliggör

- förbättra

- Eter (ETH)

- utvärderade

- händelser

- Varje

- allt

- exempel

- utförande

- expanderade

- förväntat

- Exploit

- utnyttjande

- utnyttjas

- Exponering

- Ansikte

- faktorer

- Funktioner

- fylla

- företag

- Förnamn

- Fast

- fel

- brister

- För

- bildad

- Forum

- Fri

- från

- fundamentalt

- spalt

- skaffa sig

- Go

- god

- ta

- kraftigt

- Grupp

- vuxen

- Har

- Hög

- högre

- högsta

- Hur ser din drömresa ut

- How To

- HTTPS

- identifierare

- identifiera

- Inverkan

- vikt

- förbättras

- förbättring

- förbättrar

- förbättra

- in

- incident

- incidentrespons

- Inklusive

- indikerar

- industrin

- informationen

- Institute

- instruktioner

- integrera

- intresse

- problem

- IT

- iteration

- DESS

- jpg

- hålla

- känd

- Efternamn

- senaste

- LÄRA SIG

- inlärning

- tycka om

- linje

- Lista

- lever

- läge

- se

- Maskinen

- maskininlärning

- större

- många

- max-bredd

- mäta

- åtgärder

- nämnts

- Mildra

- modell

- modeller

- ögonblick

- mer

- mest

- nationell

- Behöver

- Nya

- nyheter

- Nästa

- NIST

- antal

- of

- on

- ONE

- organisationer

- Övriga

- övergripande

- Papper

- del

- särskilt

- parter

- perfekt

- prestanda

- utför

- plato

- Platon Data Intelligence

- PlatonData

- policy

- praktiken

- Precision

- förutse

- förutsäga

- förutsägelse

- pretty

- föregående

- prioritering

- Prioritera

- prioritet

- problem

- projektet

- allmän

- publicerade

- sätta

- rand

- Betygsätta

- Red

- minska

- Minskad

- referenser

- Rapporterad

- representerar

- representerade

- forskaren

- forskare

- respons

- Risk

- s

- säger

- Skala

- Forskare

- poäng

- Andra

- säkerhet

- Söker

- senior

- signifikant

- webbplats

- So

- Mjukvara

- lösning

- Källa

- speciell

- specifik

- starta

- igång

- Steg

- lämnats

- Framgångsrikt

- sådana

- system

- tank

- grupp

- lag

- den där

- Smakämnen

- Området

- deras

- Dessa

- saker

- tankesmedja

- Tredje

- utomstående

- hot

- tre

- Genom

- tid

- till

- verktyg

- topp

- typiskt

- under

- mängd

- Ve

- leverantör

- försäljare

- version

- Kontra

- via

- sårbarheter

- sårbarhet

- ville

- Sätt..

- vecka

- VÄL

- Vad

- om

- som

- medan

- kommer

- med

- Arbete

- skulle

- zephyrnet