Cybersäkerhetsproffs har länge diskuterat föreställningen att framtida konflikter inte längre kommer att utkämpas bara på ett fysiskt slagfält, utan också i det digitala rummet. Även om de senaste konflikterna visar att det fysiska slagfältet inte kommer någonstans snart, ser vi också fler statsstödda cyberattacker än någonsin tidigare. Det är därför viktigt att företag, individer och regeringar ser till att de är förberedda på en attack. På den digitala slagmarken är det inte bara soldater som måltavlas – alla är i skottlinjen.

I stora drag är en cyberkrigshandling varje statsstödd skadlig onlineaktivitet som riktar sig mot utländska nätverk. Men som med de flesta geopolitiska fenomen är verkliga exempel på cyberkrigföring mycket mer komplexa. I den skumma världen av statsstödd cyberbrottslighet är det inte alltid statliga underrättelsetjänster som direkt utför attacker. Istället är det mycket vanligare att se attacker från organiserade cyberkriminella organisationer som har kopplingar till en nationalstat. Dessa organisationer är kända som avancerade persistent hot-grupper (APT). Den ökända APT-28, även känd som Fancy Bear, det hackade den demokratiska nationella kommittén 2016 är ett bra exempel på denna typ av spionage.

De lösa banden mellan APT-grupper och statliga underrättelsetjänster gör att gränserna mellan internationellt spionage och mer traditionell cyberbrottslighet suddas ut. Detta gör det svårt att definiera om en viss attack är en "cyberkrigföring". Som sådan kan säkerhetsanalytiker ofta bara anta om en attack var tillstånd som stöds av procentsatser och grader av säkerhet. Detta är på ett sätt det perfekta skyddet för skadliga statliga myndigheter som vill rikta in sig på och störa kritisk infrastruktur samtidigt som det minskar risken för att skapa en geopolitisk kris eller väpnad konflikt.

Om fienden är inom räckhåll, så är du det också

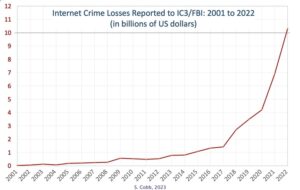

Oavsett om en cyberattack är direkt kopplad till en främmande statlig myndighet, attacker mot kritisk infrastruktur kan få förödande konsekvenser. Kritisk infrastruktur avser inte bara statligt ägd och driven infrastruktur såsom elnät och statliga organisationer; banker, stora företag och internetleverantörer faller alla under paraplyet kritiska infrastrukturmål.

Till exempel ett riktat "hack, pump och dump"-system, där flera personliga onlinehandelsportföljer äventyras för att manipulera aktiekurserna, skulle kunna genomföras av en statsstödd grupp för att skada besparingar och pensionsfonder i en annan nation, med potentiellt katastrofala konsekvenser för ekonomin.

När regeringar och privata organisationer fortsätter att anta smarta och uppkopplade IT-nätverk kommer riskerna och de potentiella konsekvenserna att fortsätta att växa. Nyliga undersökningar av University of Michigan fann betydande säkerhetsbrister i lokala trafikljussystem. Från en enda åtkomstpunkt kunde forskargruppen ta kontroll över över 100 trafiksignaler. Även om bristen i detta system sedan har åtgärdats, understryker detta vikten av robusta, uppdaterade inbyggda säkerhetssystem för att skydda infrastrukturen från cyberattacker.

Försvara nu eller bli erövrad senare

Med större och mer komplexa nätverk ökar chansen att sårbarheter kan utnyttjas exponentiellt. Om organisationer ska ha någon chans mot en sofistikerad statsstödd attack måste varje enskild slutpunkt på nätverket kontinuerligt övervakas och säkras.

Vissa har redan lärt sig den här läxan den hårda vägen. 2017 nekades den amerikanska livsmedelsjätten Mondelez en försäkringsutbetalning på 100 miljoner dollar efter att ha drabbats av en rysk ATP-cyberattack på grund av attacken ansågs vara "en krigshandling" och täcks inte av företagets cybersäkerhetsförsäkring. (Konglomeratet och Zurich Insurance nyligen avgjorde sin tvist på hemliga villkor.)

Slutpunktssäkerhet har aldrig varit mer kritisk än idag. Användningen av personliga mobila enheter som arbetsverktyg har blivit genomgripande i nästan varje enskild bransch. Skrämmande nog har denna ökning av policyn för att ta med dina egna enheter delvis drivits av det falska antagandet att mobila enheter i sig är säkrare än stationära datorer.

Flera regeringar och ATP-grupper med väletablerad cyberkapacitet har dock anpassat sig till och utnyttjat det mobila hotbildet i över 10 år med farligt låga upptäcktshastigheter. Attacker på statliga och civila mobilnät har potential att ta ner stora delar av arbetsstyrkan, stoppa produktiviteten och störa allt från statligt beslutsfattande till ekonomin.

I dagens hotlandskap är cyberattacker inte bara en potentiell risk utan kan förväntas. Tack och lov är lösningen för att minimera skadorna relativt enkel: Lita på ingen och säkra allt.

IT- och säkerhetsansvariga kanske inte kan förhindra en cyberattack eller ett cyberkrig; dock kan de försvara sig mot de värsta resultaten. Om en enhet är ansluten till infrastrukturen, fysiskt eller virtuellt, är det en potentiell bakdörr för hotaktörer att komma åt data och störa verksamheten. Så om organisationer vill undvika att hamna i korselden av cyberkrigföring måste slutpunktssäkerhet vara första prioritet i all verksamhet, från mobil till dator.