Genomsyrad av AI och säkerhetsriskerna med dess användning 2023 SANS Holiday Hack Challenge var en berikande upplevelse av att navigera i en serie av 21 mål som testade och breddade flera cybersäkerhetsfärdigheter.

De bästa utmaningarna för mig var att jaga AI-hallucinationer i en pentest-rapport, eskalerande privilegier på ett Linux-system, söka efter fusk i Game Boy-spel, använda Azure REST API för att söka efter en Azure Function-apps källkod och i slutändan för att utnyttja en sårbar SSH-certifikattjänst, öva på användningen av Impacket verktygssvit och Certifiering att utnyttja sårbara Active Directory-certifikattjänster, och utnyttjar SQL-injektion och Java-deserialiseringssårbarheter i rymdappar.

Nedan delar jag vägen jag följde för att ta itu med några av de mest anmärkningsvärda utmaningarna.

Rapportör

ChatNPT, en stor språkmodell (LLM) som används för att skapa vissa utmaningar, genererade en penetrationstestrapport om sårbarheter som upptäckts i North Pole Systems nätverk, några som en del av kommande utmaningar. ChatNPT hallucinerade dock några av detaljerna i rapporten. Genom att använda ChatGPT, eller en annan favoriserad LLM, var uppgiften att flagga sektionerna med hallucinerad information. Mitt tillvägagångssätt var att ställa specifika frågor till ChatGPT om innehållet för att förklara vad jag först inte förstod och till slut för att upptäcka anomalierna. Tre av de nio avsnitten innehöll fel.

Som bekräftats av ChatGPT hade detta avsnitt ett ogiltigt portnummer på 88,555 65,535, långt över det högsta giltiga portnumret på XNUMX XNUMX:

Här märkte jag direkt att SEND inte är en HTTP-förfrågningsmetod.

ChatNPT förväxlade PHP-versionsnumret som nämns i avsnitt åtta i rapporten antingen som en HTTP-protokollversion eller som felaktig text för vad som borde ha varit "HTTP HEAD request" i det här avsnittet. Att avslöja Windows-registrering eller produktnycklar i platshuvudet är dessutom ett dåligt råd.

Linux PrivEsc

I den här utmaningen var det slutliga målet att svara på en fråga men den frågan var gömd i en otillgänglig körbar fil:

Medan det finns olika metoder för att eskalera privilegier på en Linux-maskin tillät denna utmaning en anpassad körbar anropad enkel kopia med SUID-biten inställd på att missbrukas. Om SUID-biten för ägaren av en fil är inställd och ägaren är det rot, då körs den filen alltid med root-privilegier även av icke-rootanvändare på systemet. Jag använde följande kommando för att söka i hela systemet efter vanliga filer som har SUID-biten inställd för ägaren, samtidigt som jag kasserade eventuella felutdata:

enkel kopia verkade vara en sårbar, men förenklad version av standarden cp verktyg. Hjälpmeddelandet föreslog faktiskt detsamma:

Användning: enkel kopia

Mitt tillvägagångssätt var följande: skapa informationen för en användare med root-privilegier, lägg till denna information till en kopia av / Etc / passwd fil och ersätt sedan den gamla passwd fil med kopian. Använd sedan su för att logga in som ny användare.

Med root-åtkomst till systemet kunde jag hitta den körbara filen runmetosvar i /rot, kör den och gissa svaret: Santa.

Svaret gavs också i konfigurationsfilen /etc/runtoanswer.yaml, men den här filen kunde bara läsas med root-privilegier eller genom att använda enkel kopia att kopiera den till /dev/stdout.

Spelkassetter: vol 2 och vol 3

Två utmaningar involverade lätt reverse engineering av Game Boy ROM-filer. Det första var ett spel där målet var att ta sig förbi en vakt, avslöja en portal och avkoda etersvaret. Vi fick två versioner av spelet tillsammans med en ledtråd att titta på diff mellan dem. Att kopiera några av de olika hexbytes från den ena versionen till den andra var tillräckligt för att avslöja portalen, vilket ledde till ett rum med en radio som sände svaret i morsekod:

|

morse kod |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Meddelande |

g |

l |

0 |

r |

y |

Det andra var ett spel där du kunde tjäna poäng genom att hoppa för att samla mynt; Men om du tjänar över 998 poäng skulle du få dina poäng till 0 och, under vissa förhållanden, utlösa ett meddelande om ett spillfel. Målet var att avslöja flytande steg till nästa del av kartan där flaggan lagrades, men detta krävde skicklighet att hoppa. Istället kom jag på hur jag skulle flyga med hjälp av BGB Game Boy-emulator och en kombination av dess fusksökarfunktion och visuell inspektion av RAM under spelet för att hitta den hexadecimala byten som styr spelarens y-position på kartan – i grund och botten sa jag en Spel haj koda.

Flaggan var !tom+elf!.

Certifikat SSHenanigans

Även om användning av certifikat istället för offentlig-privata nyckelpar förbättrar säkerheten för autentisering över SSH, kan en felkonfigurerad SSH-certifikatsigneringstjänst tillåta en angripare att olagligt skaffa ett certifikat för att autentisera sig som en annan användare. Utmaningen sattes upp på följande sätt.

An Azure-funktion app utplacerad på northpole-ssh-certs-fa.azurewebsites.net returnerar SSH-certifikat till alla som tillhandahåller en offentlig SSH-nyckel. Dessa certifikat kan användas för att autentisera över SSH till ssh-server-vm.santaworkshopgeeseislands.org som användare bildskärm.

Värden på den här domänen är en virtuell Azure-maskin, så efter att ha loggat in var mitt första steg att samla in information från instansens metadata eftersom det skulle behövas för anrop till Azure REST API senare, specifikt behövde jag prenumerations-ID och resursgruppnamn. Jag behövde också en åtkomsttoken för att använda detta API, som jag kunde förvärva av använda en hanterad identitet. Denna förvärvade token måste sedan användas i en HTTP-auktoriseringshuvud när du gör anrop till Azure REST API.

Vid det här laget hade jag allt som behövdes för att göra API-anropet till hämta källkontrollkonfigurationen av Azure Function-appen. Jag ringde samtalet och bland konfigurationsegenskaperna såg jag en URL till appens källkod på GitHub.

Granskning av källkoden visade att appen accepterar en andra parameter: huvudsakliga. Om HTTP POST-begäran till /api/create-cert endpoint skickar inte ett värde för huvudsakliga, sedan en standard på elf återlämnas, men här ligger en sårbarhet. Använder sig av Burp Suite Jag kan fånga upp HTTP POST-begäran och infoga värdet administration. Jag visste att begära administration eftersom det var rektor i /etc/ssh/auth_principals/alabaster filen på den virtuella maskinen och jag ville få tillgång till Alabasters hemkatalog.

Med ett SSH-certifikat för admin-huvudmannen i handen loggade jag in på samma virtuella maskin som alabaster och hittade Alabasters TODO-lista i hans hemkatalog. Listan innehöll flaggordet: pepparkaka.

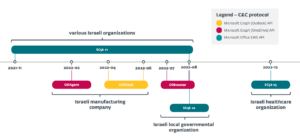

Active Directory

Med början på samma virtuella maskin som den tidigare utmaningen, tittade denna utmaning på hur en felkonfigurerad Active Directory-certifikattjänst kan missbrukas av en angripare för att autentisera sig som en annan användare. Som alabaster Jag hade en katalog full av Impacket verktyg men de flesta av dem kräver en målservers domännamn och IP-adress samt ett användarnamn och lösenord för att logga in – information jag inte hade ännu.

Så ett bra första steg var att ta reda på mina behörigheter för Azure REST API eftersom det inte finns något behov av att anropa det ena API:et efter det andra bara för att möta ett meddelande om auktorisering nekad. Alltså jag listade alla behörigheter för resursgruppen som jag upptäckte i förra utmaningen.

Eftersom jag såg att jag hade flera behörigheter kring att läsa nyckelvalv gick jag vidare till listar dem och hittade två: nordpol-it-kv och northpole-ssh-certs-kv.

Dags att byta API:er. Fram till nu hade jag ringt till slutpunkter på management.azure.com men vissa delar av Azure Key Vault är på vault.azure.net och den här resursen kräver sin egen åtkomsttoken. Än en gång använde jag min hanterad identitet för att skaffa en åtkomsttoken men den här gången byter resursen till vault.azure.net.

In nordpol-it-kv, Jag hittade namnet på en hemlighet. Jag använder det namnet begärde värdet för denna hemlighet, som visade sig vara ett PowerShell-skript för skapa en Active Directory-användare kallas alfy. Kritiskt sett hade jag nu all information som behövdes för att utnyttja Impackets verktygssvit.

Använda GetADUsers.py avslöjade en annan användare på domänen som kunde vara av intresse: wombleycube. Jag kunde också ansluta via SMB till Active Directory-servern med hjälp av smbclient.py. Filandelen av intresse innehöll en super_hemlig_forskning katalog men jag kunde inte läsa den som alfy.

Lyckligtvis hade jag tillgång till ett annat verktyg: Certifiering. Detta används för att hitta felkonfigurerade certifikatmallar för Active Directory Certificate Services och missbruka dem. Verktyget listade en sårbar mall på grund av att den tillåter en certifikatbegärare att tillhandahålla ett godtyckligt ämne alternativt namn och det utfärdade certifikatet som ger klientautentisering för det angivna namnet.

Efter att ha begärt ett certifikat med wombleycube infogat i ämnesfältet alternativt namn, använde jag också Certipy för att få NT-hash för wombleycube använder det certifikatet. Sedan, genom att skicka Wombleys hash till smbclient.py, kunde jag ansluta via SMB till Active Directory-servern som wombleycube och få tillgång till super_hemlig_forskning katalog, som innehöll instruktionerna för nästa utmaning i InstructionsForEnteringSatelliteGroundStation.txt.

Space Island dörråtkomsthögtalare

För att få tillgång till utmaningarna i rymdsystemet mark segment, krävdes det att använda en LLM för att generera en falsk röst av Wombley Cube som talade lösenfrasen. Med tanke på en ljudfil av Wombley som berättar en historia och lösenfrasen var den trivial att använda LOVO AI att generera en röst som simulerar Wombleys för att tala lösenfrasen och autentisera framgångsrikt.

Utan ytterligare skyddsåtgärder står röstautentisering inför allvarliga utmaningar som en säkerhetsmekanism i LLM-åldern.

Kameraåtkomst

Efter att ha talat lösenfrasen gick jag ombord på ett tåg som förde mig iväg till marksegmentet som ansvarade för kommunikationen med en i spelet CubeSat, en typ av liten satellit. I markstationen fick vi en Trådskydd konfiguration för att skapa en krypterad anslutning till denna CubeSat.

Programvaran på denna satellit är kompatibel med NanoSat MO Framework (NMF), ett mjukvaruramverk utvecklat av European Space Agency för CubeSats. Detta ramverk kommer med en SDK för att utveckla och testa rymdappar. Den tillhandahåller också Consumer Test Tool (CTT), både som en markapp och som ett kommandoradsverktyg, för att ansluta till den inbyggda handledaren, en mjukvaruorkestrator som tar hand om att starta och stoppa rymdappar samt koordinera andra uppgifter.

Utmaningen var att ta reda på hur man instruerar kameraappen ombord att ta en bild och sedan hämta ögonblicksbilden. Jag tog följande steg.

Efter att ha startat upp CTT-gränssnittet angav jag handledarens URI för att ansluta till handledaren. Sedan kollade jag de tillgängliga apparna, hittade kameraappen och startade den. Kameraappen returnerade sin URI, som jag använde för att ansluta till den. Därefter utförde jag Base64SnapImage-åtgärden, som instruerade ombordkameran att ta en bild.

Kameraappen erbjuder också en parametertjänst som kan returnera två värden: antalet tagna bilder och JPG-ögonblicksbilden kodad i base64. Men CTT-gränssnittet verkade inte ge ett sätt att se bilden eller att kopiera parametervärden direkt från gränssnittet, även om jag kunde se att det önskade värdet fanns. Så jag behövde en omvägande metod för att skaffa bilden.

Jag upptäckte att CTT-gränssnittet har en aktiveraGeneration knapp som utlöser regelbundet schemalagd publicering av ett parametervärde. Från CTT-kommandoraden kunde jag sedan prenumerera på den önskade parametern, ta emot värdet när den publicerades och omdirigera den till en fil.

Eftersom jag körde CTT i en Docker-behållare, kopierade jag filen till mitt värdsystem med hamnarbetare cp, tog bort cruften från filinnehållet och sedan avkodade base64 bilden för att se flaggan: ERÖVA SEMESTER!.

Missilavledning

Den sista utmaningen var att använda missil-inriktning-system app på CubeSat i spelet för att omdirigera en missil från jorden till solen. Denna app gav bara en åtgärd: Felsök. Att köra det verkade inte göra så mycket förutom att skriva ut SQL VERSION kommandot och dess utdata som om det hade körts av en databas som används av appen:

VERSION(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Jag undrade omedelbart om det fanns en SQL-injektionssårbarhet på gång. CTT-gränssnittet gav ett fält för att ange ett argument för Felsök action, så jag försökte injicera ett annat kommando:

; VISA BIDRAG FÖR CURRENT_USER();

Bidrag för targeter@%: GANTA ANVÄNDNING PÅ *.* TO `targeter`@`%` IDENTIFIERAD MED LÖSENORD '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Grants for targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Bidrag till målgrupp@%: BETYD VAL PÅ `missile_targeting_system`.`meddelanden` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `missile_targeting_system`.`target_coordinates` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Nåväl, dags att plundra databasen! De peka_läge och pointing_mode_to_str Tabeller visade vart missilen för närvarande pekade:

; SELECT * FROM pointing_mode;

id: 1 | numerical_mode: 0 |

; SELECT * FROM pointing_mode_to_str;

id: 1 | numerical_mode: 0 | str_mode: Jordpunktsläge | str_desc: När pointing_mode är 0, tillämpar målsystemet target_coordinates på jorden. |

id: 2 | numerical_mode: 1 | str_mode: Solpunktsläge | str_desc: När pointing_mode är 1, riktar systemet mot solen och ignorerar koordinaterna. |

Från denna information kunde jag se att jag behövde ändra numerical_mode värde i peka_läge bord till 1, men jag hade inte behörighet att uppdatera den tabellen.

Jag hade tillstånd att infoga nya rader i satellitfråga tabell, som för närvarande hade en rad med ett ännu okänt värde i objektet kolumn och källkoden för en Java-klass som kallas SatelliteQueryFileFolderUtility i resultat kolonn.

Fram till denna punkt har utgången från Felsök åtgärden var lätt att se i en ruta längst ned på Apps Launcher-tjänst fliken tillhandahålls av handledaren i CTT-gränssnittet. Objektvärdet verkade dock inte återges korrekt i rutan. Helst skulle det vara bra att se objektets hexdumpning, som kunde erhållas med hjälp av Wireshark eller genom att använda SQL HEX fungera. Detta avslöjade att jag hade att göra med ett serialiserat Java-objekt.

Efter läsa på Java-objektserialiseringsprotokollet lyckades jag avkoda hexbyte:

|

Hexbyte |

Symbol/betydelse |

Anmärkning (ASCII-värden för hexbytes i teckensnitt med monospace) |

|

ACED |

STREAM_MAGIC |

En magisk siffra. |

|

0005 |

STREAM_VERSION |

Strömprotokollversionen är 2. |

|

73 |

TC_OBJECT |

Början av ett objekt. |

|

72 |

TC_CLASSDESC |

Början av en klassdefinition. |

|

001F |

Längd |

Klassnamnet har en längd på 31 byte. |

|

536174656C6C697465517 |

Värde |

Klassens namn är SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

serialVersionUID |

En unik identifierare associerad med denna serialiserade klass. |

|

02 |

SC_SERIALIZABLE |

Klassen är serialiserbar. |

|

0003 |

fieldCount |

Klassen har tre fält. |

|

5A |

Datatyp – ASCII-värde Z |

Det första fältet är ett booleskt fält. |

|

0007 |

Längd |

Namnet på detta fält har en längd på 7 byte. |

|

69735175657279 |

Namn |

Namnet på detta fält är isQuery. |

|

5A |

Datatyp – ASCII-värde Z |

Det andra fältet är ett booleskt fält. |

|

0008 |

Längd |

Namnet på detta fält har en längd på 8 byte. |

|

6973557064617465 |

Namn |

Namnet på detta fält är isUpdate. |

|

4C |

Datatyp – ASCII-värde L |

Det tredje fältet är ett objekt. |

|

000F |

Längd |

Namnet på detta fält har en längd på 15 byte. |

|

706174684F72537 |

Namn |

Namnet på detta fält är pathOrStatement . |

|

74 |

TC_STRING |

Klasstypen för detta objekt anges i en sträng. |

|

0012 |

Längd |

Denna sträng har en längd på 18 byte. |

|

4C6A6176612F6C616E |

Värde |

Klasstypen för detta objekt är java/lang/String. |

|

78 |

TC_ENDBLOCKDATA |

Slutet på en klassdefinition. |

|

70 |

TC_NULL |

Ingen superklass definierad. |

|

00 |

Värde |

Det booleska fältet isQuery har värdet falsk. |

|

00 |

Värde |

Det booleska fältet isUpdate har värdet falsk. |

|

74 |

TC_STRING |

Värdet på pathOrStatement fältet är en sträng. |

|

0029 |

Längd |

Värdet på pathOrStatement fältet har en längd på 41 byte. |

|

2F6F70742F536174656C6 |

Värde |

Värdet på pathOrStatement fältet är /opt/SatelliteQueryFileFolderUtility.java |

Att förvärva detta objekt via Wireshark returnerade ett felaktigt magiskt nummer och serialVersionUID, men inte när du använder HEX-funktionen.

För att förstå vad en INFOGA i satellitfråga tabell skulle göra, infogade jag det här objektet i en ny rad i tabellen och fick tillbaka samma Java-källkod i resultat kolumn. Faktum är att detta beteende motsvarade det jag såg i den koden som få resultat funktion av en SatelliteQueryFileFolderUtility objekt.

Den här funktionen tar en annan exekveringsväg beroende på värdena för objektets tre fält: isQuery, isUpdateoch pathOrStatement. Om jagsQuery och isUpdate är falska, kontrollerar funktionen om pathOrStatement är en sökväg och en katalog. Om så är fallet returnerar den listan över filer som finns i katalogen; I annat fall antar den att en fil tillhandahållits och försöker returnera innehållet i den filen.

Å andra sidan, om isQuery och isUpdate är sanna, så kör funktionen innehållet i pathOrStatement som en SQL UPPDATERING påstående. Det jag behövde utföra var följande:

UPPDATERA pointing_mode SET numerical_mode = 1;

Jag ändrade de nödvändiga byten (markerade nedan) i det serialiserade objektet och injicerade det vinnande kommandot:

; INSERT INTO satellite_query

(objekt)

VÄRDEN

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Sammanfatta

Dessa är bara några av områdena som täcks av 2023 års SANS Holiday Hack Challenge; det var många andra som tittade på säkerheten JSON webbtokens, knäcka lösenord med haschcat, virtuell knäckning av bagagelås och vridbara kombinationslås, Python NaN-injektion, använda Kusto frågespråk för hotjakt, kontrollerar DKIM- och SPF-poster för att hjälpa till att identifiera skadliga e-postmeddelanden och hackbara minispel.

Sammantaget är jag säker på att en så omfattande uppsättning roliga utmaningar inte kan undgå att vara lärorik för alla som försöker ta sig an dem. Och samtidigt som jag redan ser fram emot nästa års utmaning, riktas ett välförtjänt tack till arrangörerna av SANS Holiday Hack Challenge för att de satt ihop årets utmaning.

Du kan läsa mina höjdpunkter från 2022 års utmaning på Har knäckt det! Höjdpunkter från KringleCon 5: Golden Rings.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 65

- 7

- 8

- a

- Able

- Om oss

- ovan

- missbruk

- missbrukas

- accepterar

- tillgång

- förvärva

- förvärvade

- förvärvande

- Handling

- aktiv

- Active Directory

- Dessutom

- Annat

- adress

- administration

- rådgivning

- Efter

- igen

- ålder

- byrå

- AI

- Alla

- tillåter

- tillåts

- tillåta

- längs

- redan

- också

- alternativ

- Även

- alltid

- am

- bland

- an

- och

- Annan

- svara

- vilken som helst

- någon

- api

- API: er

- app

- applicerar

- tillvägagångssätt

- appar

- ÄR

- områden

- Argumentet

- runt

- AS

- be

- associerad

- antar

- At

- Försök

- audio

- autentisera

- autentiserande

- Autentisering

- tillstånd

- tillgänglig

- bort

- Azure

- tillbaka

- Badrum

- I grund och botten

- BE

- därför att

- varit

- beteende

- nedan

- BÄST

- Bit

- båda

- Botten

- Broadcasting

- men

- Knappen

- by

- Ring

- kallas

- Samtal

- rum

- KAN

- kan inte

- vilken

- vissa

- certifikat

- certifikat

- utmanar

- utmaningar

- byta

- ändrats

- ChatGPT

- kontrollerade

- kontroll

- Kontroller

- klass

- klient

- CloudFlare

- koda

- Mynt

- samla

- Kolumn

- kombination

- kommer

- Kommunikation

- kompatibel

- villkor

- konfiguration

- BEKRÄFTAT

- förväxlas

- Kontakta

- anslutning

- Konsumenten

- innehöll

- Behållare

- innehåll

- innehåll

- kontroll

- kontroller

- samordnande

- kopiering

- korrekt

- motsvarade

- kunde

- omfattas

- spricka

- sprickbildning

- skapa

- skapande

- För närvarande

- beställnings

- Cybersäkerhet

- Databas

- som handlar om

- Standard

- definierade

- definition

- beroende

- utplacerade

- önskas

- detaljer

- utvecklade

- utveckla

- DID

- den

- olika

- olika

- direkt

- Upptäck

- upptäckt

- do

- Hamnarbetare

- Dockerbehållare

- gör

- domän

- Domain Name

- Dörr

- ner

- grund

- dumpa

- under

- tjänar

- tjänar

- jord

- lätt

- antingen

- e

- kodade

- krypterad

- änden

- Slutpunkt

- endpoints

- Teknik

- tillräckligt

- ange

- gick in i

- Hela

- fel

- fel

- eskalera

- Giltigt körkort

- Europeiska rymdorganisationen

- Även

- allt

- Utom

- exekvera

- exekveras

- Utför

- utförande

- erfarenhet

- Förklara

- Exploit

- ytorna

- Faktum

- MISSLYCKAS

- fejka

- falsk

- långt

- Med

- få

- fält

- Fält

- Figur

- figured

- Fil

- Filer

- slutlig

- hitta

- Förnamn

- flytande

- följt

- efter

- För

- Framåt

- hittade

- Ramverk

- från

- full

- kul

- fungera

- Få

- lek

- spelande

- Games

- generera

- genereras

- skaffa sig

- ges

- Går

- Golden

- god

- bevilja

- beviljande

- bidrag

- Marken

- Grupp

- Guard

- hacka

- hade

- sidan

- hash

- Har

- huvud

- hjälpa

- här.

- HEX

- dold

- högsta

- Markerad

- höjdpunkter

- hans

- Semester

- Hem

- värd

- Hur ser din drömresa ut

- How To

- Men

- html

- http

- HTTPS

- Jakt

- i

- ID

- idealt

- identifierade

- identifierare

- identifiera

- Identitet

- if

- bild

- blir omedelbart

- förbättrar

- in

- i spelet

- otillgängliga

- indikerade

- info

- informationen

- istället

- instruktioner

- intresse

- Gränssnitt

- in

- involverade

- IP

- IP-adress

- ö

- Utfärdad

- IT

- DESS

- java

- jpg

- Nyckel

- nycklar

- språk

- Large

- senare

- Led

- Längd

- Hävstång

- ligger

- ljus

- linje

- linux

- Lista

- Noterade

- läge

- Lås

- inloggad

- skogsavverkning

- logga in

- se

- såg

- du letar

- Maskinen

- gjord

- magi

- göra

- Framställning

- skadlig

- förvaltade

- många

- karta

- Maj..

- me

- mekanism

- Möt

- nämnts

- meddelande

- metod

- Microsoft

- Mode

- modell

- mest

- rörd

- mycket

- multipel

- måste

- my

- namn

- navigerande

- nödvändigt för

- Behöver

- behövs

- nät

- Nya

- Nästa

- nio

- Nej

- inte heller

- Nord

- anmärkningsvärd

- nu

- nt

- antal

- objektet

- mål

- mål

- få

- erhållna

- of

- Erbjudanden

- on

- Ombord

- gång

- ONE

- endast

- or

- organisatörer

- Övriga

- Övrigt

- annat

- ut

- produktion

- över

- egen

- ägaren

- par

- panelen

- parameter

- del

- reservdelar till din klassiker

- Förbi

- Lösenord

- lösenord

- Tidigare

- bana

- tillstånd

- behörigheter

- PHP

- Bild

- bit

- Plats

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Spelaren

- Punkt

- poäng

- Portal

- Inlägg

- Power

- presentera

- föregående

- Principal

- Skriva ut

- privilegier

- Produkt

- egenskaper

- protokoll

- ge

- förutsatt

- ger

- allmän

- Public Key

- publicerade

- publicering

- sätta

- fråga

- frågor

- R

- radio

- RAM

- Läsa

- Läsning

- motta

- mottagna

- dirigera om

- Registrering

- regelbunden

- regelbundet

- avlägsnas

- rendering

- ersätta

- rapport

- begära

- begärande

- kräver

- Obligatorisk

- Kräver

- resurs

- ansvarig

- REST

- avkastning

- återgår

- avslöjar

- avslöjade

- avslöjande

- vända

- risker

- Rum

- rot

- Root access

- RAD

- Körning

- rinnande

- skyddsåtgärder

- Samma

- satellit

- såg

- planerad

- skript

- Sök

- söka

- Andra

- §

- sektioner

- säkerhet

- säkerhetsrisker

- se

- verka

- segmentet

- välj

- sända

- Serier

- allvarlig

- server

- service

- Tjänster

- in

- flera

- Dela

- skall

- show

- signering

- Enkelt

- förenklade

- färdigheter

- Small

- SMB

- Snapshot

- So

- Mjukvara

- några

- Källa

- källkod

- Utrymme

- tala

- tala

- specifik

- specifikt

- SQL

- SQL-injektion

- starta

- igång

- Starta

- .

- stationen

- Steg

- Steg

- stoppa

- lagras

- Historia

- ström

- Sträng

- ämne

- prenumerera

- prenumeration

- Framgångsrikt

- sådana

- svit

- sol

- levereras

- leverera

- säker

- Växla

- system

- bord

- Ta

- tagen

- tar

- Målet

- targeting

- uppgift

- uppgifter

- tala

- mall

- mallar

- testa

- testade

- Testning

- text

- tack

- den där

- Smakämnen

- den information

- källan

- Dem

- sedan

- Där.

- Dessa

- Tredje

- detta

- tre

- Således

- tid

- Titel

- till

- tillsammans

- token

- tog

- verktyg

- verktyg

- Tåg

- försökte

- utlösa

- sann

- vände

- två

- Typ

- Ytterst

- under

- förstå

- unika

- okänd

- tills

- kommande

- Uppdatering

- URI

- URL

- Användning

- användning

- Begagnade

- Användare

- användare

- med hjälp av

- verktyg

- giltigt

- värde

- Värden

- Valv

- valv

- version

- via

- utsikt

- Virtuell

- virtuell maskin

- visuell

- Röst

- röstautentisering

- sårbarheter

- sårbarhet

- Sårbara

- ville

- var

- Sätt..

- we

- webb

- VÄL

- były

- Vad

- när

- om

- som

- medan

- VEM

- wikipedia

- vind

- fönster

- vinna

- med

- ord

- skulle

- ännu

- dig

- Din

- zephyrnet