EN TEDEN, DVA BWAINA

Apple obliži dva ničelna dneva, enega drugič. Kako je nastal 30 let star kriptosistem razpokan. Vse vaše skrivnosti pripadajo Zenbleed. Se spomnite tistih zahrbtnih oglasov za PC/Mac.

Ni zvočnega predvajalnika spodaj? poslušaj neposredno na Soundcloudu.

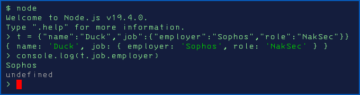

Z Dougom Aamothom in Paulom Ducklinom. Uvodna in končna glasba avtorja Edith Mudge.

Poslušate nas lahko na Soundcloud, Apple Podcasts, Google Podcasti, Spotify in povsod, kjer so na voljo dobri podcasti. Ali pa preprosto spustite URL našega vira RSS v vaš najljubši podcatcher.

PREBERITE PREPIS

DOUGLAS. Applovi popravki, varnost v primerjavi z zmogljivostjo in vdiranje policijskih radijskih postaj.

Vse to in še več v podcastu Naked Security.

[GLASBENI MODEM]

Dobrodošli v podcastu, vsi.

Jaz sem Doug Aamoth; on je Paul Ducklin.

Paul, kaj je, prijatelj?

RACA. Julij je, Douglas!

DOUGLAS. No, pogovorimo se o juliju v našem Ta teden v zgodovini tehnologije segmenta.

28. julij 1993 nam je prinesel različico 1.0 Lua programski jezik.

In tudi če še nikoli niste slišali za Mali jezik, ki bi lahko, vam je verjetno koristil.

Lua se uporablja v aplikacijah, kot so Roblox, World of Warcraft, Angry Birds, spletnih aplikacijah Venmo in Adobe, da ne omenjam Wireshark, Nmap, Neovim in na milijone bolj razširjenih skriptnih aplikacij.

Paul, če se ne motim, uporabljaš Luo v nekaterih člankih o goli varnosti.

RACA. Sem velik oboževalec Lua, Douglas.

Precej ga uporabljam za lastno pisanje skriptov.

To je tisto, čemur jaz rad rečem "vitek, zloben bojni stroj".

Ima nekaj čudovitih lastnosti: jezik se ga je zelo enostavno naučiti; jezik je zelo enostaven za branje; in kljub temu lahko celo pišete programe v funkcionalnem slogu.

(Če govorimo tehnično, so funkcije prvorazredni objekti v jeziku, tako da lahko naredite vse vrste čednih stvari, ki jih ne morete narediti z bolj tradicionalnimi jeziki, kot je C.)

In pogosto ga uporabljam za tisto, kar bi sicer bila psevdokoda v člankih o goli varnosti.

Ker (A) lahko kodo kopirate in prilepite ter jo preizkusite sami, če želite, in (B) je pravzaprav presenetljivo berljiva, tudi za ljudi, ki niso seznanjeni s programiranjem.

Beseda Lua v portugalščini pomeni 'luna'.

DOUGLAS. Lepo!

V redu, ostanimo pri temi kode.

Večkrat smo že govorili o Applovem drugem popravku Rapid Response.

Bilo je tam, ni ga bilo, kaj se je zgodilo z njim?

No, ta popravek je zdaj del a popolna posodobitev, in tisti, ki je dejansko zakrpal tudi drugi ničelni dan, Paul.

RACA. Da.

Če se spomnite tega Hitri odziv, kot si rekla...

... prišlo je do posodobitve z različico (a), tako označujejo prvo, potem je prišlo do težave s tem (brskanje po nekaterih spletnih mestih, ki niso pravilno razčlenjevala nizov User-Agent).

In tako je Apple rekel: »Oh, ne skrbi, izdali bomo različico (b) čez malo."

In potem je bila naslednja stvar, ki smo jo videli, različica (c).

Prav imate, ideja teh hitrih odzivov je, da se sčasoma vključijo v popolne nadgradnje, kjer dobite celotno novo številko različice.

Torej, tudi če se bojite hitrih odzivov, boste te popravke dobili pozneje, če ne prej.

In ničelni dan v WebKitu (to je bila stvar, popravljena s hitrim odzivom) je zdaj spremljal ničelni popravek za luknjo na ravni jedra.

In obstaja nekaj (kako naj se izrazim?) "zanimivih naključij", ko vi primerjaj ga z zadnjo večjo Applovo varnostno nadgradnjo junija 2023.

Namreč, da je bil ničelni dan, popravljen v delu Rapid Response, v WebKitu in je bil pripisan »anonimnemu raziskovalcu«.

In zero-day, ki je zdaj popravljen v jedru, so pripisali ruski protivirusni opremi Kaspersky, ki je slavno poročala, da je na iPhonih svojih vodstvenih delavcev odkrila kup zero-day-ov, ki so jih verjetno uporabljali za vsaditev vohunske programske opreme.

Pametni denar torej pravi, čeprav Apple tega ni izrecno omenil v svojih varnostnih biltenih, da je to še en popravek, povezan s tako imenovanim Triangulacijski Trojan.

Z drugimi besedami, vohunska programska oprema v naravi, ki je bila uporabljena v vsaj nekaterih ciljnih napadih.

Zaradi tega je Rapid Response še bolj razumljiv (glede na to, zakaj ga je Apple želel hitro izdati), ker to prepreči uporabo brskalnika za pretentanje vašega telefona.

Zaradi tega je ta nadgradnja izjemno pomembna, ker pomeni, da zapira luknjo za luknjo, za katero si predstavljamo, da bi jo uporabili prevaranti, potem ko bi ogrozili vaš brskalnik.

Vezali bi se na to drugo ranljivost, ki jim je v bistvu dala popoln nadzor.

DOUGLAS. V redu, gremo torej od pred dvema tednoma do pred 30 leti ...

… in to je tako zanimiva zgodba.

To je opozorilna zgodba o tem, da ne poskušamo ohraniti kriptografskih skrivnosti skrite za sporazumi o nerazkritju. [NDA]

Skupaj z novim BWAIN, Paul.

Imamo nov BWAIN!

Vdiranje policijskih radijskih postaj: 30 let stare kripto napake v središču pozornosti

RACA. "Hrošč z impresivnim imenom."

Če je za pravilno delovanje algoritma potrebno ohraniti tajnost ...

…potrebna je le ena oseba, da sprejme podkupnino ali naredi napako ali izvede obratni inženiring vašega izdelka, da se celotna stvar razpade.

In to je uspelo temu radijskemu sistemu TETRA.

Zanašal se je na nestandardne, lastniške algoritme šifriranja, ki so poslovno skrivnost, zaradi česar v preteklih letih nikoli niso bili deležni natančnega nadzora.

TETRA je Prizemni trankirani radio.

Je nekako kot mobilna telefonija, vendar z nekaterimi pomembnimi prednostmi za ljudi, kot so organi pregona in prvi odzivniki, in sicer, da ima daljši doseg, zato potrebujete veliko manj baznih postaj.

Že od samega začetka je bil zasnovan s komunikacijo ena-na-ena in ena-na-več, kar je idealno, ko poskušate koordinirati skupino ljudi, da se odzovejo na nujne primere.

Na žalost se je izkazalo, da ima nekaj nepopolnosti, ki jih je šele leta 2021 odkrila skupina nizozemskih raziskovalcev.

In potrpežljivo so čakali skoraj dve leti, da so opravili svoje odgovorno razkritje, da so razkrili svoje podrobnosti o hroščih, kar bodo počeli na številnih konferencah, začenši z Black Hat 2023.

Lahko razumete, zakaj želijo zdaj narediti velik met o tem, saj so sedeli na teh informacijah in delali s prodajalci, da bi pripravili popravke, od konca leta 2021.

Pravzaprav so CVE-ji, številke napak, ki so jih dobili, vse CVE-2022-xxxx, kar samo nakazuje, koliko vztrajnosti je v sistemu, ki so jo morali premagati, da so dobili popravke za te luknje.

DOUGLAS. In naš BWAIN je TETRA:BURST, kar je razburljivo.

Pogovorimo se o nekaterih od teh lukenj.

RACA. Skupaj je pet CVE-jev, vendar obstajata dve glavni zadevi, ki bi ju menil kot »učljiva trenutka«.

Prvi, ki je CVE-2022-24401, se ukvarja s kočljivim vprašanjem ključnega dogovora.

Kako se vaša bazna postaja in slušalka nekoga dogovorita o ključu, ki ga bosta uporabila za ta določen pogovor, tako da se zanesljivo razlikuje od katerega koli drugega ključa?

TETRA je to storila tako, da se je zanašala na trenutni čas, ki se očitno premika samo naprej. (Kolikor vemo.)

Težava je v tem, da ni bilo avtentikacije ali stopnje preverjanja podatkov.

Ko se slušalka poveže z bazno postajo in dobi časovni žig, ne more preveriti, »Ali je to pravi časovni žig bazne postaje, ki ji zaupam?«

Na časovnem žigu ni bilo digitalnega podpisa, kar je pomenilo, da ste lahko nastavili lažno bazno postajo in jih lahko pretentali, da bi govorili z vami s pomočjo *vašega* časovnega žiga.

Z drugimi besedami, šifrirni ključ za pogovor nekoga drugega *ki ste ga že prestregli in posneli včeraj* ...

...danes bi se lahko nedolžno pogovarjali z nekom, ne zato, ker bi želeli pogovor, ampak zato, ker bi želeli obnoviti tok ključev.

Potem bi lahko uporabili ta ključni tok, *ker je isti, kot je bil uporabljen včeraj*, za pogovor, ki ste ga prestregli.

In seveda, še ena stvar, ki bi jo lahko naredil, je, da bi lahko, če bi mislili, da želite nekaj prestreči naslednji torek, nekoga pretentali v pogovor z vami *danes* z uporabo lažnega časovnega žiga za naslednji teden.

Potem, ko v prihodnosti prestrežete ta pogovor, ga lahko dešifrirate, ker ste dobili tok ključev iz pogovora, ki ste ga imeli danes.

DOUGLAS. V redu, to je torej prva napaka.

In morala zgodbe je: Ne zanašajte se na podatke, ki jih ne morete preveriti.

V drugi napaki je morala zgodbe: Ne vgrajujte stranskih vrat ali drugih namernih slabosti.

To je velik ne-ne, Paul!

RACA. res je.

Ta je CVE 2022-24402.

Zdaj sem v medijih zasledil, da je bilo nekaj argumentov o tem, ali se to res šteje za stranska vrata, ker je bilo namerno vstavljeno in vsi, ki so podpisali NDA, so vedeli, da je tam (ali bi morali vedeti).

Recimo temu stranska vrata, ker gre za namenoma programiran mehanizem, pri katerem operaterji nekaterih vrst naprav (na srečo ne tistih, ki se običajno prodajajo organom pregona ali prvim posredovalcem, ampak tistih, ki se prodajajo komercialnim organizacijam)….

…obstaja poseben način, kjer je namesto uporabe 80-bitnih šifrirnih ključev na voljo čarobni gumb, ki ga lahko pritisnete in pravi: "Hej, fantje, uporabite samo 32 bitov namesto 80."

In ko pomislite, da smo se znebili DES-a, je standard za šifriranje podatkov, na prelomu tisočletja, ker je imel le 56-bitne ključe, si lahko predstavljate, *danes leta 2023*, kako šibek je v resnici 32-bitni šifrirni ključ.

Stroški časa in materiala za izvedbo napada s surovo silo so verjetno nepomembni.

Lahko si predstavljate, da bi z nekaj napol spodobnimi prenosniki to lahko storili v popoldnevu za kateri koli pogovor, ki bi ga želeli dešifrirati.

DOUGLAS. V redu, zelo dobro.

Nenazadnje imamo…

…če se spomnite Heartbleeda iz leta 2014, brez panike, vendar obstaja nova stvar, imenovana Zenbleed

Zenbleed: Kako lahko iskanje zmogljivosti procesorja ogrozi vaša gesla

RACA. Da, BWAIN številka dve v tednu. [SMEH]

DOUGLAS. Ja, to je še en BWAIN! [SMEH]

RACA. To sem želel napisati, ker ima ljubko ime, Zenbleed (ime »Zen« izhaja iz dejstva, da se hrošč nanaša na AMD-jevo serijo procesorjev Zen 2, kolikor vem), in ker je tega našel legendarni lovec na hrošče iz Google Project Zero, Tavis Ormandy, ki usmerja svojo pozornost na dogajanje znotraj samih procesorjev.

Napadi "krvavitve" ... Opisal jih bom samo z besedami, ki sem jih napisal v članku:

Pripona »-bleed« se uporablja za ranljivosti, ki uhajajo podatke na naključen način, ki ga niti napadalec niti žrtev ne moreta resnično nadzorovati.

Torej je napad krvavitve tisti, pri katerem ne morete vbodti pletilke v računalnik prek interneta in reči: »Aha! Zdaj pa želim, da poiščete to posebno zbirko podatkov, imenovano sales.sql in mi ga naloži.”

In ne morete vtakniti pletilne igle v drugo luknjo in reči: "Želim, da gledate pomnilniški odmik 12, dokler se ne prikaže številka kreditne kartice, in jo nato shranite na disk za pozneje."

Dobiš le psevdonaključne podatke, ki uhajajo iz programov drugih ljudi.

Dobite poljubne stvari, ki jih ne bi smeli videti, ki jih lahko poljubno zbirate minute, ure, dneve, celo tedne, če želite.

Potem lahko na teh ukradenih stvareh opravite delo z velikimi podatki in vidite, kaj boste imeli od tega.

To je torej tisto, kar je Tavis Ormandy našel tukaj.

To je v bistvu težava z vektorsko obdelavo, kjer procesorji Intel in AMD ne delujejo v običajnem 64-bitnem načinu (kjer lahko, recimo, naenkrat seštejejo dve 64-bitni celi števili), ampak kjer lahko delajo na 256 -bitnih kosov podatkov naenkrat.

In to je uporabno za stvari, kot je vdiranje gesel, kripto rudarjenje, obdelava slik, vse vrste stvari.

To je cel ločen niz ukazov znotraj procesorja; cel ločen sklop internih registrov; cel niz domiselnih in resnično zmogljivih izračunov, ki jih lahko naredite na teh super velikih številkah za super velike rezultate.

Kakšna je možnost, da so brez hroščev?

In to je tisto, kar je Tavis Ormandy šel iskat.

Ugotovil je, da je zelo posebno navodilo, ki se v veliki meri uporablja za preprečevanje zmanjšanja učinkovitosti ...

… imate to čarobno navodilo, ki se imenuje VZEROUPPER ki sporoča CPU: "Ker uporabljam te modne 256-bitne registre, vendar me ne zanimajo več, vam ni treba skrbeti, da bi njihovo stanje shranili za pozneje."

Ugani kaj?

Ta čarobni ukaz, ki zgornjih 128 bitov vseh 256-bitnih vektorskih registrov hkrati nastavi na nič, vse z enim ukazom (lahko vidite, da je tukaj veliko zapletenosti) ...

... v bistvu včasih uhajajo podatki iz nekaterih drugih procesov ali niti, ki so se nedavno izvajale.

Če zlorabljate to navodilo na pravi način in je Tavis Ormandy ugotovil, kako to storiti, naredite svoja lastna čarobna vektorska navodila in uporabite ta super kul VZEROUPPER navodilo na poseben način in zgodi se, da se vektorski registri v vašem programu občasno začnejo prikazovati s podatki, ki jih ne bi smeli imeti.

In te vrednosti podatkov niso naključne.

Pravzaprav so 16-bajtni (128-bitni) kosi podatkov *ki so prišli iz procesa nekoga drugega*.

Ne veš čigavo.

Veš le, da ti lažnivi podatki občasno postanejo srhljivi.

Na žalost je Taviso odkril, da bi lahko z napačno uporabo tega navodila na pravilen/napačen način dejansko izvlekel 30 KB lažnih, grozljivih podatkov iz procesov drugih ljudi na sekundo na jedro CPE.

In čeprav se to sliši kot zelo počasna hitrost prenosa podatkov (kdo bi si dandanes želel 30 KB na sekundo na internetni povezavi? – nihče)…

... ko gre za pridobivanje naključnih 16-bajtnih kosov podatkov iz programov drugih ljudi, dejansko deluje pri približno 3 GB na dan na jedro.

Obstajajo koščki spletnih strani drugih ljudi; tam bodo uporabniška imena; morda obstajajo baze podatkov gesel; morda obstajajo žetoni za preverjanje pristnosti.

Vse kar morate storiti je, da pregledate to obsežno ponudbo kozolcev in poiščete vse zanimive igle.

In res slab del tega je *da ne tečejo samo drugi procesi na isti ravni privilegijev kot vi*.

Torej, če ste prijavljeni kot »Doug«, ta hrošč ne vohuni le za drugimi procesi, ki se izvajajo pod računom operacijskega sistema »Doug«.

Kot poudarja sam Taviso:

Osnovne operacije, kot je

strlen, memcpyin strcmp...

(To so standardne funkcije, ki jih uporabljajo vsi programi za iskanje dolžine besedilnih nizov, za kopiranje pomnilnika in za primerjavo dveh elementov besedila.)

Te osnovne operacije bodo uporabljale vektorske registre, tako da lahko učinkovito uporabimo to tehniko za vohunjenje za temi operacijami, ki se dogajajo kjer koli v sistemu!

In dovolil si je, razumljivo, klicaj, prav tam.

Ni pomembno, ali se dogajajo v drugih virtualnih strojih, peskovnikih, vsebnikih, procesih, karkoli.

Mislim, da je tam dejansko uporabil tudi drugi klicaj.

Z drugimi besedami, *kateri koli proces*, ne glede na to, ali gre za operacijski sistem, ne glede na to, ali gre za drugega uporabnika v istem VM kot vi, ali je to program, ki nadzoruje VM, ali je to peskovnik, ki naj bi izvajal superzasebno obdelavo gesel.

Pravkar prejemate ta stalen vir 16-bajtnih podatkovnih kosov, ki prihajajo od drugih ljudi, in vse, kar morate storiti, je, da sedite, gledate in čakate.

DOUGLAS. Če torej ne čakamo, da prodajalec matične plošče popravi ...

Če uporabljate Mac, vam to ni treba skrbeti, ker obstajajo računalniki Mac, ki temeljijo na ARM in Intel, vendar ne AMD Mac, kaj pa uporabniki sistema Windows s procesorji AMD in morda nekateri uporabniki Linuxa?

RACA. Vaš distribucijski sistem Linux ima morda posodobitev mikrokode vdelane programske opreme, ki jo bo samodejno uporabil za vas.

In obstaja v bistvu nedokumentirana (ali v najboljšem primeru zelo slabo dokumentirana) funkcija AMD, poseben ukaz, ki ga lahko daste čipu prek tako imenovanih MSR-jev ali registri specifični za model.

So kot orodja za nastavitev konfiguracije za vsako posamezno serijo čipov.

Obstaja nastavitev, ki jo lahko naredite in ki očitno ščiti vaš čip pred tem hroščem, tako da jo lahko uporabite.

Obstajajo ukazi za to za Linux in BSD, vendar žal ne poznam podobnih ukazov v sistemu Windows.

Zapletanje z registri procesorja [MSR], specifičnimi za model, je mogoče izvajati v sistemu Windows, vendar na splošno potrebujete gonilnik jedra.

In to običajno pomeni, da ga dobite od neznane tretje osebe, ga sami prevedete, namestite, izklopite odjavo gonilnika ...

… zato to storite le, če nujno potrebujete in popolnoma veste, kaj počnete.

Če ste res obupani nad Windowsi in imate procesor AMD Zen 2, mislim ... (Nisem ga preizkusil, ker nimam primernega računalnika za svoje poskuse.)

DOUGLAS. Moral bi plačati enega. [SMEH]

To je povezano z delom!

RACA. Verjetno bi lahko, če prenesete in namestite windbg [izgovarja se »vetrna vreča«], Microsoftov razhroščevalnik ...

... ki vam omogoča, da omogočite lokalno razhroščevanje jedra, se povežete z lastnim jedrom in igrate z registri, specifičnimi za model [DRAMATIČNI GLAS] *na lastno odgovornost*.

In seveda, če uporabljate OpenBSD, kolikor sem slišal, je dobri stari Theo [de Raadt] rekel: »Veste kaj, obstaja ublažitev; vklopi ta poseben bit, ki hrošču prepreči delovanje. To bomo privzeto izbrali v OpenBSD, ker želimo dati prednost varnosti tudi za ceno zmogljivosti.«

Za vse druge pa boste morali bodisi počakati, da se popravi, ali narediti malo mikro-hekanja, vse sami!

DOUGLAS. V redu, zelo dobro.

Na to bomo pazili, upoštevajte moje besede.

In ko sonce začne zahajati v naši današnji oddaji, se oglasimo z enim od naših bralcev na Facebooku.

To se nanaša na zgodbo o Applu, o kateri je bilo govora na vrhu oddaje.

Anthony piše:

Spomnim se, da so nekoč uporabniki Appla tarnali nad množico osebnih računalnikov o tem, kako je Applova arhitektura vodotesna in ne potrebuje varnostnih popravkov.

Paul, to sproža zanimivo vprašanje, ker mislim, da to ponovno pregledamo vsaj enkrat letno.

Kaj naj rečemo ljudem, ki pravijo, da je Apple tako varen, da ne potrebujejo nobene varnostne programske opreme ali da jim ni treba skrbeti za vdiranje ali zlonamerno programsko opremo ali kar koli podobnega?

RACA. No, običajno se lepo, prijateljsko nasmehnemo in rečemo: »Hej, se kdo spomni teh oglasov? Sem osebni računalnik/sem Mac. Sem osebni računalnik/sem Mac. Kako se je to izšlo?« [SMEH]

DOUGLAS. Dobro povedano!

In najlepša hvala, Anthony, da si to napisal.

Če imate zanimivo zgodbo, komentar ali vprašanje, ki bi ga radi poslali, ga bomo z veseljem prebrali v podcastu.

Lahko pošljete e-poštno sporočilo tips@sophos.com, komentirate katerega koli od naših člankov ali pa nas kontaktirate na socialnem omrežju: @nakedSecurity.

To je naša današnja predstava; najlepša hvala za posluh.

Za Paula Ducklina, jaz sem Doug Aamoth, do naslednjič vas spominjam, da…

OBOJE. Bodite varni!

[GLASBENI MODEM]

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Avtomobili/EV, Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- BlockOffsets. Posodobitev okoljskega offset lastništva. Dostopite tukaj.

- vir: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :ima

- : je

- :ne

- :kje

- $GOR

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Sposobna

- O meni

- o IT

- absolutno

- zloraba

- v spremstvu

- Račun

- čez

- dejansko

- dodajte

- Adobe

- oglasi

- Prednosti

- po

- proti

- Avgust

- Sporazum

- Sporazumi

- algoritem

- algoritmi

- vsi

- dovoljene

- omogoča

- že

- V redu

- Čeprav

- am

- AMD

- an

- in

- letno

- anonimni

- Še ena

- Anthony

- kaj

- kdo

- kjerkoli

- narazen

- Apple

- Uporabi

- aplikacije

- Arhitektura

- SE

- okoli

- članek

- članki

- AS

- At

- napad

- Napadi

- pozornosti

- audio

- Preverjanje pristnosti

- Avtor

- samodejno

- izogniti

- zaveda

- b

- nazaj

- Zakulisni

- Skrite

- Slab

- baza

- Osnovni

- V bistvu

- BE

- ker

- bilo

- zadaj

- počutje

- spodaj

- BEST

- Big

- Ptice

- Bit

- črna

- Črna kapa

- Brazilija

- prinesel

- brskalnik

- Brskanje

- Bug

- hrošči

- izgradnjo

- Bunch

- vendar

- Gumb

- by

- klic

- se imenuje

- prišel

- CAN

- kartice

- Previdno

- nekatere

- priložnost

- lastnosti

- preverjanje

- čip

- čipi

- jasno

- zapiranje

- Koda

- zbiranje

- COM

- kako

- prihaja

- prihajajo

- komentar

- komercialna

- Communications

- primerjavo

- dokončanje

- kompleksnost

- ogrozili

- računalnik

- konference

- Connect

- povezava

- povezuje

- Zabojniki

- nadzor

- Nadzor

- Pogovor

- kopiranje

- Core

- strošek

- bi

- par

- Tečaj

- CPU

- kredit

- kreditne kartice

- Crooks

- Množica

- kripto

- kriptografijo

- Kripto rudarstvo

- Trenutna

- cve

- datum

- Baze podatkov

- baze podatkov

- dan

- Dnevi

- Ponudba

- Dešifriraj

- privzeto

- opisati

- zasnovan

- Podrobnosti

- naprava

- DID

- drugačen

- digitalni

- smer

- razkritje

- odkril

- do

- dokumentirano

- ne

- Ne

- tem

- opravljeno

- dont

- prenesi

- dramatično

- voznik

- Drop

- Nizozemski

- vsak

- lahka

- učinkovito

- bodisi

- ostalo

- Drugače

- E-naslov

- v sili

- omogočajo

- šifriranje

- izvršba

- v bistvu

- Tudi

- sčasoma

- vsi

- zanimivo

- Poskusi

- obsežen

- obširno

- ekstrakt

- oči

- Dejstvo

- ponaredek

- Padec

- seznanjeni

- slavno

- ventilator

- daleč

- Feature

- manj

- boju proti

- ugotovil

- Najdi

- iskanje

- prva

- pet

- fiksna

- Všita

- napake

- za

- Na srečo

- Naprej

- je pokazala,

- brezplačno

- Prijazno

- iz

- polno

- funkcionalno

- funkcije

- Prihodnost

- splošno

- dobili

- pridobivanje

- Daj

- Go

- dogaja

- dobro

- nasmeh

- taksist

- imel

- strani

- se je zgodilo

- Zgodi se

- se zgodi

- klobuk

- Imajo

- ob

- he

- slišati

- Slišal

- s srcem

- tukaj

- skrita

- njegov

- hit

- Luknja

- Luknje

- URE

- Kako

- Kako

- http

- HTTPS

- i

- Bom

- Ideja

- idealen

- if

- slika

- slika

- Impresivno

- in

- V drugi

- označuje

- vztrajnost

- Podatki

- v notranjosti

- namestitev

- Namestitev

- Namesto

- Navodila

- Intel

- zainteresirani

- Zanimivo

- notranji

- Internet

- internetna povezava

- v

- vprašanje

- Vprašanja

- IT

- Izdelkov

- ITS

- julij

- junij

- samo

- Kaspersky

- Imejte

- vzdrževanje

- Ključne

- tipke

- Vedite

- znano

- jezik

- jeziki

- prenosniki

- v veliki meri

- Zadnja

- Pozen

- pozneje

- zakon

- kazenskega pregona

- uhajanje

- puščanje

- UČITE

- vsaj

- legendarni

- dolžina

- Stopnja

- kot

- linux

- Poslušanje

- malo

- lokalna

- prijavljen

- več

- Poglej

- si

- Sklop

- ljubezen

- mac

- Stroji

- magic

- Glavne

- velika

- Znamka

- IZDELA

- Izdelava

- zlonamerna programska oprema

- znamka

- Matter

- max širine

- Maj ..

- mogoče

- me

- pomeni

- pomeni

- pomenilo

- Mehanizem

- mediji

- Spomin

- Microsoft

- morda

- Millennium

- misleč

- min

- napaka

- ublažitev

- Mobilni

- način

- Denar

- moralna

- več

- premika

- veliko

- Glasba

- Glasbeno

- my

- Gola varnost

- Goli varnostni podcast

- Ime

- in sicer

- skoraj

- Čisto

- potrebno

- Nimate

- potrebna

- Niti

- nikoli

- Novo

- Naslednja

- naslednji teden

- lepo

- št

- niti

- normalno

- zdaj

- Številka

- številke

- predmeti

- of

- off

- odmik

- pogosto

- Staro

- on

- ONE

- tiste

- samo

- deluje

- operacijski sistem

- operacije

- operaterji

- or

- Organizacije

- Ostalo

- drugače

- naši

- ven

- več

- Premagajte

- lastne

- strani

- Panic

- del

- zlasti

- zabava

- Geslo

- gesla

- Patch

- Obliži

- Zaplata

- potrpežljivo

- paul

- PC

- ljudje

- Ljudske

- za

- performance

- oseba

- telefon

- Kraj

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- predvajalnik

- Podcast

- Poddaje

- Točka

- točke

- Poke

- policija

- portugalski

- Prispevkov

- močan

- pritisnite

- privilegij

- verjetno

- problem

- Procesi

- obravnavati

- Procesor

- procesorji

- Izdelek

- Program

- Programiranje

- programi

- Projekt

- izrazit

- pravilno

- lastniško

- Namen

- dal

- iskanje

- vprašanje

- hitro

- radio

- naključno

- območje

- hitro

- Oceniti

- Preberi

- bralci

- pripravljen

- pravo

- res

- nedavno

- Pred kratkim

- Zabeležena

- Obnovi

- zmanjšanje

- registri

- povezane

- zanašajo

- zanašanje

- ne pozabite

- spomina

- Prijavljeno

- raziskovalci

- Odzove

- Odgovor

- odgovorov

- odgovorna

- povzroči

- Rezultati

- znebi

- Pravica

- rio de janeiro

- Roblox

- krog

- rss

- Run

- tek

- russian

- Je dejal

- Enako

- peskovnik

- peskovniki

- Shrani

- shranjevanje

- Videl

- pravijo,

- rek

- pravi

- pregled

- drugi

- skrivnost

- zavarovanje

- varnost

- Varnostna programska oprema

- glej

- videl

- Segment

- ločena

- Serija

- nastavite

- Kompleti

- nastavitev

- več

- ladje

- Kratke Hlače

- shouldnt

- Prikaži

- Prikaz

- podpisano

- pomemben

- podpis

- Podoben

- saj

- sit

- Sedenje

- počasi

- pametna

- So

- doslej

- socialna

- Software

- prodaja

- nekaj

- nekdo

- Nekaj

- Soundcloud

- gledano

- posebna

- specifična

- Spotify

- Vohunska programska oprema

- Stage

- standardna

- Začetek

- Začetek

- Država

- postaja

- Postaje

- bivanje

- dinamičnega ravnovesja

- Držijo

- ukradeno

- Postanki

- Zgodba

- slog

- predmet

- predloži

- taka

- primerna

- ne

- dobavi

- naj

- sistem

- Bodite

- meni

- zgodba

- Pogovor

- pogovor

- ciljno

- tech

- tehnično

- pove

- hvala

- hvala

- da

- O

- Prihodnost

- njihove

- Njih

- sami

- POTEM

- Tukaj.

- te

- jih

- stvar

- stvari

- mislim

- tretja

- ta

- tisti,

- čeprav?

- skozi

- čas

- krat

- Časovni žig

- do

- danes

- skupaj

- Boni

- orodja

- vrh

- Skupaj za plačilo

- tradicionalna

- Poskušal

- Zaupajte

- poskusite

- Torek

- OBRAT

- Obrnjen

- Obračalni

- dva

- Vrste

- tipično

- pod

- razumeli

- razumljivo

- Razumljivo

- na žalost

- neznan

- dokler

- Nadgradnja

- nadgradnja

- Nadgradnje

- URL

- us

- uporaba

- Rabljeni

- uporabnik

- Uporabniki

- uporabo

- navadno

- Vrednote

- Prodajalec

- prodajalci

- Venmo

- Preverjanje

- preverjanje

- različica

- Proti

- zelo

- preko

- Žrtva

- Virtual

- Voice

- Ranljivosti

- ranljivost

- Počakaj

- Čakam

- želeli

- hotel

- Warcraft

- je

- Watch

- Vodotesno

- način..

- we

- web

- spletni komplet

- spletne strani

- teden

- Weeks

- Dobro

- šla

- so bili

- Kaj

- karkoli

- kdaj

- ali

- ki

- WHO

- celoti

- katerih

- zakaj

- razširjen

- bo

- okna

- Uporabniki sistema Windows

- z

- beseda

- besede

- delo

- deluje

- deluje

- svet

- skrbi

- bi

- pisati

- pisanje

- let

- ja

- še

- jo

- Vaša rutina za

- sami

- Zen

- zefirnet

- nič