2FA, HEKANJE IN POPRAVKI

Ni zvočnega predvajalnika spodaj? poslušaj neposredno na Soundcloudu.

Z Dougom Aamothom in Paulom Ducklinom. Uvodna in končna glasba avtorja Edith Mudge.

Poslušate nas lahko na Soundcloud, Apple Podcasts, Google Podcasti, Spotify, Krojač in povsod, kjer so na voljo dobri podcasti. Ali pa preprosto spustite URL našega vira RSS v vaš najljubši podcatcher.

PREBERITE PREPIS

DOUG. Oddaljeno izvajanje kode, oddaljeno izvajanje kode in kode 2FA v oblaku.

Vse to in še več v podcastu Naked Security.

[GLASBENI MODEM]

Dobrodošli v podcastu, vsi.

Jaz sem Doug Aamoth; on je Paul Ducklin.

[IRONIČNO] Paul, vesel Dan izvajanja kode na daljavo tebi, moj prijatelj.

RACA. Dan, teden, mesec, leto, zdi se, Doug.

Kakor koli že, precejšnja skupina RCE zgodb ta teden.

DOUG. Seveda…

Toda preden se lotimo tega, se poglobimo v naše tehnična zgodovina segmenta.

Ta teden, 26. aprila 1998, je računalniški svet opustošil virus CIH, znan tudi kot SpaceFiller.

To SpaceFiller ime je verjetno najbolj primerno.

Namesto da bi zapisal dodatno kodo na konec datoteke, ki je znak virulentne dejavnosti, je ta virus, ki je dosegel približno 1 KB, namesto tega zapolnil vrzeli v obstoječi kodi.

Virus je bil izvršljiva datoteka sistema Windows, ki je prvi megabajt prostora na trdem disku zapolnila z ničlami, kar je dejansko izbrisalo particijsko tabelo.

Drugi tovor bi nato poskušal pisati v BIOS, da bi ga uničil.

Zdi se zlonamerno, Paul!

Na današnji dan pred 20 leti! Kaj se lahko naučimo od virusa CIH ...

RACA. Vsekakor je.

In fascinantno je, da je bil 26. april edini dan, ko dejansko *ni bil* virus – preostali del leta se je širil.

In res, ne samo, kot pravite, da je poskušal izbrisati prvi kos vašega trdega diska ...

...verjetno ali morda bi lahko obnovili, vendar je vzel vašo particijsko tabelo in običajno velik kos vaše tabele za dodeljevanje datotek, tako da vašega računalnika zagotovo ni bilo mogoče zagnati brez resne pomoči.

Če pa mu je uspelo prepisati vaš BIOS, je namenoma napisal smeti tik ob začetku vdelane programske opreme, tako da bi ob naslednjem vklopu računalnika drugo navodilo strojne kode, ki ga je poskušal izvesti ob vklopu, povzročilo obesiti.

Torej sploh niste mogli zagnati računalnika, da bi obnovili vdelano programsko opremo ali ga znova zagnali.

In to je bil skoraj začetek dobe, ko čipi BIOS-a niso več v vtičnicah, kjer bi jih lahko potegnili iz matične plošče, če ste vedeli, kaj počnete, jih znova zagnali in vstavili nazaj.

Prispajkani so bili na matično ploščo.

Če želite, »V notranjosti ni delov, ki bi jih uporabnik lahko servisiral.«

Kar nekaj nesrečnih duš, ki so bili prizadeti, niso samo izbrisali svojih podatkov in fizično onemogočili zagon računalnika, ampak ga niso mogli popraviti in so v bistvu morali kupiti novo matično ploščo, Doug.

DOUG. In kako napreden je bil ta tip virusa?

To se zdi kot veliko stvari, ki jih morda ljudje še niso videli ali pa so bile res ekstremne.

RACA. Ideja o zapolnitvi prostora ni bila nova ...

… ker so se ljudje naučili zapomniti velikosti določenih ključnih sistemskih datotek.

Če bi bili uporabnik DOS-a, bi si lahko zapomnili velikost COMMAND.COM, za vsak primer, če bi se povečalo.

Lahko pa si zapomnite velikost npr. NOTEPAD.EXE, nato pa bi se lahko vsake toliko časa ozrl nazaj in rekel: »Ni se spremenil; mora biti v redu."

Ker očitno kot človeški protivirusni skener niste brskali po datoteki, temveč ste jo le pogledali.

Torej je bil ta trik precej znan.

Pred tem še nismo videli tega namernega, preračunanega poskusa ne le izbrisa vsebine vašega trdega diska (to je bilo v tistih časih presenetljivo in žal zelo pogosto kot stranski učinek), ampak dejansko zapora celotnega računalnika , zaradi česar je računalnik neuporaben.

Nepopravljivo.

In da vas prisili, da greste v trgovino s strojno opremo in zamenjate eno od komponent.

DOUG. Ni zabavno.

Sploh ni zabavno!

Torej, pogovorimo se o nečem bolj veselem.

Rad bi varnostno kopiral svoj Google Authenticator 2FA kodna zaporedja v Googlov oblak ...

… in nimam razloga za skrb, ker so med prenosom šifrirani, kajne, Paul?

RACA. To je fascinantna zgodba, saj se Google Authenticator zelo pogosto uporablja.

Edina funkcija, ki je nikoli ni imel, je možnost varnostnega kopiranja vaših računov 2FA in njihovih tako imenovanih začetnih semen (stvari, ki vam pomagajo ustvariti šestmestne kode) v oblak, tako da če izgubite telefon ali kupite novega telefona, jih lahko sinhronizirate nazaj z novo napravo, ne da bi morali iti in vse nastavljati znova.

In Google je pred kratkim objavil: "Končno bomo zagotovili to funkcijo."

Na spletu sem videl eno zgodbo, kjer je bil naslov Google Authenticator po 13 letih doda kritično, dolgo pričakovano funkcijo.

Tako so bili vsi nad tem strašno navdušeni!

[SMEH]

In je zelo priročen.

Ljudje počnejo ...

... veste, tiste kode QR, ki se pojavijo in vam omogočajo, da ustvarite seme za račun?

DOUG. [SMEH] Seveda, jaz svoje ves čas fotografiram.

RACA. [STOKNE] Jassss, vanj usmeriš kamero, ta ga skenira, nato pa pomisliš: »Kaj če ga spet potrebujem? Preden zapustim ta zaslon, ga bom fotografiral, nato pa imam varnostno kopijo.«

No, ne počni tega!

Ker to pomeni, da je nekje med vašimi e-poštnimi sporočili, med vašimi fotografijami, med vašim računom v oblaku v bistvu nešifrirana kopija tega semena.

In to je absolutni ključ do vašega računa.

To bi bilo torej podobno, kot da bi svoje geslo zapisali na kos papirja in ga fotografirali – verjetno ni dobra ideja.

To, da je Google to funkcijo (upali bi varno) vgradil v svoj program Authenticator, so mnogi videli kot zmagoslavje.

[DRAMATIČNI PREMOR]

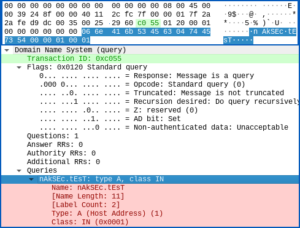

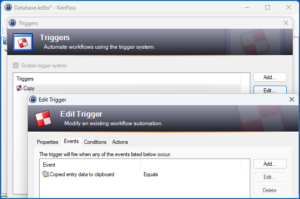

Vnesite @mysk_co (naš dober prijatelj Tommy Mysk, o katerem smo že večkrat govorili v podcastu).

Ugotovili so: »Zagotovo obstaja neka vrsta šifriranja, ki je edinstvena za vas, kot je geslo ... vendar ko sem izvedel sinhronizacijo, me aplikacija ni vprašala za geslo; ni mi ponudil izbire, da ga vstavim, kot to počne brskalnik Chrome, ko sinhronizirate stvari, kot so gesla in podrobnosti računa.«

In glej, glej, @mysk_co je ugotovil, da ko so vzeli TLS promet aplikacije in ga dešifrirali, kot bi se zgodilo, ko bi prispel v Google ...

… notri so bila semena!

Presenetljivo me je, da Google ni vgradil te funkcije: "Ali želite to šifrirati z geslom po vaši izbiri, da tudi mi ne moremo priti do vaših semen?"

Kajti v nasprotnem primeru, če ta semena pricurljajo ali so ukradena ali če jih zasežejo na podlagi zakonitega naloga za preiskavo, bo kdor koli pridobi podatke iz vašega oblaka lahko imel začetna semena za vse vaše račune.

In običajno stvari ne delujejo tako.

Ni vam treba biti nepridiprav, da želite stvari, kot so vaša gesla in semena 2FA, skrivati pred vsemi.

Njihov nasvet, nasvet @mysk_co (in temu bi se pridružil) je: "Ne uporabljajte te funkcije, dokler Google ne pride na zabavo z geslom, ki ga lahko dodate, če želite."

To pomeni, da stvari šifrirate vi *preden* se šifrirajo, da se prenesejo v povezavo HTTPS in pošljejo Googlu.

In to pomeni, da Google ne more prebrati vaših začetnih semen, tudi če bi to želel.

DOUG. V redu, moja najljubša stvar na svetu, ki jo lahko rečem v tem podcastu: pazili bomo na to.

Naša naslednja zgodba govori o podjetju PaperCut.

Gre tudi za a izvedba oddaljenega kode.

Ampak to je res bolj pika na i za to podjetje, ker je tako pregledno.

V tej zgodbi se veliko dogaja. Paul… pobrskajmo in poglejmo, kaj lahko najdemo.

Varnostne ranljivosti PaperCut pod aktivnim napadom – prodajalec stranke poziva, naj jih popravijo

RACA. Naj naredim a mea culpa podjetju PaperCut-the-company.

Ko sem videl besede PaperCut in potem sem videl ljudi, ki so govorili: »Ooohh, ranljivost; oddaljeno izvajanje kode; napadi; kiberdrama”…

DOUG. [SMEH] Vem, kam to pelje!

RACA. … Mislil sem, da je PaperCut BWAIN, hrošč z impresivnim imenom.

Pomislil sem: »To je kul ime; Stavim, da je to povezano s tiskalniki in da bo kot Heartbleed, ali LogJam, ali ShellShock, ali PrintNightmare – to je PaperCut!«

Pravzaprav je to samo ime podjetja.

Mislim, da je ideja ta, da vam pomaga zmanjšati količino odpadkov in nepotrebnih stroškov ter nezeleno uporabo papirja z zagotavljanjem upravljanja tiskalnika v vašem omrežju.

»Zmanjšanje« pomeni, da zmanjšate svoje stroške.

Na žalost je v tem primeru to pomenilo, da bi lahko napadalci presekali svojo pot v omrežje, ker je bilo nedavno odkritih dveh ranljivosti v skrbniških orodjih v njihovem strežniku.

In ena od teh napak (če jo želite izslediti, je to CVE-2023-27350) omogoča oddaljeno izvajanje kode:

Ta ranljivost potencialno omogoča nepreverjenemu napadalcu oddaljeno izvajanje kode na aplikacijskem strežniku Papercut. To je mogoče storiti na daljavo in brez prijave.

V bistvu mu povejte ukaz, ki ga želite zagnati, in zagnal ga bo namesto vas.

Dobra novica: popravili so oba hrošča, vključno s tem zelo nevarnim.

Napaka pri izvajanju kode na daljavo ... so jo popravili konec marca 2023.

Seveda niso vsi nalepili obližev.

In glej ga zlomka, približno sredi aprila 2023 so prejeli poročila, da je nekdo na tem.

Predvidevam, da so prevaranti pogledali popravke, ugotovili, kaj se je spremenilo, in pomislili: »Oooo, to je lažje izkoristiti, kot smo mislili, uporabimo to! Kako priročen vstop!«

In začeli so se napadi.

Mislim, da je bil prvi, ki so ga doslej našli, 14. april 2023.

In tako se je podjetje zelo potrudilo in na vrh svoje spletne strani celo postavilo pasico z napisom: "Nujno sporočilo za naše stranke: prosimo, namestite popravek."

Prevaranti so že pristali na tem in ne gre dobro.

Po besedah raziskovalcev groženj v ekipi Sophos X-Ops že imamo dokaze o uporabi različnih tolp prevarantov.

Zato menim, da vemo za en napad, za katerega je videti, da je bila ekipa Clopove izsiljevalske programske opreme; še ena, za katero menim, da je bila zaslužna tolpa izsiljevalske programske opreme LockBit; in tretji napad, pri katerem so sleparji zlorabljali podvig za kriptovalute – kjer vam pokurijo elektriko, vzamejo pa kriptokovance.

In kar je še huje, ravno to jutro [2023-04-26] sem prejel obvestilo od enega od naših raziskovalcev groženj, da se je nekdo, blagor mu srce, odločil, da je "za obrambne namene in za akademske raziskave" zelo pomembno, da imamo vsi dostop do 97-vrstične skripte Python ...

... ki vam omogoča, da to poljubno izkoriščate, [IRONIČNO] samo zato, da razumete, kako deluje.

DOUG. [STOKANJE] Aaaaargh.

RACA. Torej, če niste popravili ...

DOUG. prosim pohitite!

To se slabo sliši!

RACA. "Prosim, pohiti" ... Mislim, da je to najmirnejši način izraza, Doug.

DOUG. Ostali bomo na vlaku za daljinsko izvajanje kode in naslednja postaja je Chromium Junction.

A dvojni ničelni dan, enega, ki vključuje slike, in enega, ki vključuje JavaScript, Paul.

Dvojni ničelni dan v Chromu in Edgeu – preverite svoje različice zdaj!

RACA. Res, Doug.

Prebral jih bom, če jih želiš izslediti.

Imamo CVE-2023-2033, in to je v žargonu Zmeda v V8 v brskalniku Google Chrome.

In imamo CVE-2023-2136, Celoštevilsko prelivanje v Skii v Google Chromu.

Če želite pojasniti, je V8 ime odprtokodnega "motorja" JavaScript, če želite, v jedru brskalnika Chromium, Skia pa je knjižnica za obdelavo grafike, ki jo projekt Chromium uporablja za upodabljanje HTML in grafične vsebine.

Lahko si predstavljate, da je težava s sprožilnimi hrošči bodisi v delu za upodabljanje grafike bodisi v delu za obdelavo JavaScript v vašem brskalniku ...

... je, da so prav ti deli zasnovani za uživanje, obdelavo in predstavljanje stvari, ki *prihajajo na daljavo s spletnih mest, ki jim ne zaupate*, tudi ko jih samo pogledate.

In tako, ko brskalnik to pripravi, da si ga ogledate, lahko označite ne eno, ampak obe hrošči.

Kolikor razumem, eden od njih, JavaScript, v bistvu omogoča oddaljeno izvajanje kode, kjer lahko brskalnik zaženete kodo, ki je ne bi smel izvajati.

In drugi omogoča, kar je splošno znano kot pobeg iz peskovnika.

Torej poskrbite, da se vaša koda izvaja, nato pa skočite izven omejitev, ki naj bi omejile izvajanje kode v brskalniku.

Čeprav so bili ti hrošči odkriti ločeno in so bili ločeno popravljeni 14. aprila 2023 oziroma 18. aprila 2023, si ne morete pomagati, da se ne vprašate (ker so nič dni), ali jih je nekdo dejansko uporabljal v kombinaciji.

Ker si lahko predstavljate: ena vam omogoča vdor *v* brskalnik, druga pa vam omogoča vdor *ven* iz brskalnika.

Torej ste v enaki situaciji, kot ste bili, ko smo nedavno govorili o tem Apple zero-days, kjer je bil eden v WebKitu, upodabljalniku brskalnika, tako da je to pomenilo, da bi vaš brskalnik lahko bil uničen, medtem ko ste gledali stran ...

… drugi pa je bil v jedru, kjer je lahko koda v brskalniku nenadoma skočila iz brskalnika in se zakopala naravnost v glavni nadzorni del sistema.

Ne vemo, ali sta bila v primerih hrošča Chrome in Edge uporabljena skupaj, vendar to zagotovo pomeni, da je zelo, zelo vredno preveriti, ali so vaše samodejne posodobitve res uspele!

DOUG. Da, opazil bi, da sem preveril svoj Microsoft Edge in se je samodejno posodobil.

Vendar se lahko zgodi, da obstaja preklop za posodobitev, ki je privzeto izklopljen – če imate merjene povezave, to je, če ima vaš ponudnik internetnih storitev omejitev ali če uporabljate mobilno omrežje – tako da posodobitev ne boste prejeli samodejno, razen če to proaktivno vklopite.

In preklop ne začne veljati, dokler znova ne zaženete brskalnika.

Torej, če ste eden tistih ljudi, ki ima svoj brskalnik nenehno odprt in ga nikoli ne zapre ali znova zažene, potem ...

…ja, vredno je preveriti!

Ti brskalniki dobro opravljajo samodejne posodobitve, vendar to ni samoumevno.

RACA. To je zelo dobra poanta, Doug.

O tem nisem razmišljal.

Če imate izklopljeno merjeno povezavo, posodobitev morda kljub vsemu ne boste prejemali.

DOUG. V redu, Googlovi CVE-ji so nekoliko nejasni, kot so pogosto od katerega koli podjetja.

Torej, Phil (eden od naših bralcev) je vprašal ... pravi, da del CVE pravi, da lahko nekaj pride "prek oblikovane strani HTML."

Pravi, da je to še vedno preveč nejasno.

Tako delno pravi:

Mislim, da bi moral domnevati, ker je šibkost V8, lahko JavaScript-plus-HTML, in ne le kak pokvarjen HTML sam, pridobi kazalec navodil CPE? Prav ali narobe?

In potem nadaljuje, da so CVE-ji "Zaenkrat zame neuporaben, da bi dobil namig o tem."

Tako je Phil nekoliko zmeden, tako kot verjetno mnogi izmed nas tukaj.

Paul?

RACA. Ja, mislim, da je to odlično vprašanje.

V tem primeru razumem, zakaj Google ne želi povedati preveč o hroščih.

V naravi so; so nič dni; prevaranti že vedo zanje; poskusimo ga še nekaj časa obdržati pod klobukom.

Predvidevam, da razlog, zakaj so pravkar rekli »izdelana stran HTML«, ni bil v tem, da bi namigoval, da bi samo HTML (koda HTML »kotni oklepaj/oznaka/kotni oklepaj«, če želite), lahko sprožil napako.

Mislim, da vas Google skuša opozoriti, da vas preprosto gledanje – brskanje »samo za branje“ – lahko vseeno spravi v težave.

Ideja takega hrošča, ker gre za oddaljeno izvajanje kode, je: pogledaš; brskalnik poskuša nekaj predstaviti na svoj nadzorovan način; mora biti 100% varen.

Toda v tem primeru je lahko 100% *nevarno*.

In mislim, da to hočejo povedati.

In na žalost se mi zdi, da je ta zamisel o »CVE-jih »neuporabna« zame« pogosto taka.

DOUG. [SMEH] Nisi sam, Phil!

RACA. To je le nekaj stavkov blebetanja in žargona o kibernetski varnosti.

Mislim, včasih pri CVE-jih greste na stran in tam samo piše: »Ta identifikator hrošča je bil rezerviran in podrobnosti bodo sledile kasneje,« kar je skoraj neuporabno. [SMEH]

Torej, kar vam to v resnici želi povedati, na žargonističen način, je, da *preprosto gledanje*, preprosto ogledovanje spletne strani, ki naj bi bila varna (ničesar se niste odločili prenesti; niste se odločili izvesti kar koli; niste pooblastili brskalnika za shranjevanje datoteke)… samo postopek priprave strani, preden vidite, da je lahko dovolj, da vas ogrozi.

Mislim, da to mislijo z "izdelano vsebino HTML."

DOUG. V redu, najlepša hvala, Paul, da si to razjasnil.

In najlepša hvala, Phil, da si to poslal.

Če imate zanimivo zgodbo, komentar ali vprašanje, ki bi ga radi poslali, ga bomo z veseljem prebrali v podcastu.

Lahko pošljete e-poštno sporočilo na tips@sophos.com, lahko komentirate katerega koli od naših člankov ali pa nas kontaktirate na socialnem omrežju: @nakedsecurity.

To je naša današnja predstava; najlepša hvala za posluh.

Za Paula Ducklina sem Doug Aamoth, opominjam vas do naslednjič, da…

OBOJE. Bodite varni!

[GLASBENI MODEM]

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoAiStream. Podatkovna inteligenca Web3. Razširjeno znanje. Dostopite tukaj.

- Kovanje prihodnosti z Adryenn Ashley. Dostopite tukaj.

- vir: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- :ima

- : je

- :ne

- :kje

- $GOR

- 100% varna

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- sposobnost

- Sposobna

- O meni

- absolutna

- akademsko

- dostop

- Po

- Račun

- računi

- aktivna

- dejavnost

- dejansko

- dodajte

- Dodaja

- admin

- uprava

- napredno

- nasveti

- po

- proti

- Avgust

- vsi

- dodelitev

- omogoča

- sam

- že

- V redu

- Prav tako

- am

- med

- an

- in

- razglasitve

- Še ena

- kaj

- kdo

- kjerkoli

- aplikacija

- Apple

- uporaba

- uporabna

- Uporabi

- april

- APT

- SE

- članki

- AS

- At

- napad

- Napadi

- Poskusi

- audio

- Avtor

- Samodejno

- samodejno

- nazaj

- backup

- banner

- V bistvu

- BE

- ker

- bilo

- pred

- Začetek

- počutje

- Verjemite

- spodaj

- Stavim

- Big

- Bit

- tako

- Break

- brskalnik

- brskalniki

- Brskanje

- Bug

- hrošči

- izgradnjo

- gorijo

- vendar

- nakup

- by

- izračuna

- se imenuje

- kamera

- CAN

- Lahko dobiš

- cap

- primeru

- primeri

- Vzrok

- nekatere

- Zagotovo

- preveriti

- preverjeno

- preverjanje

- čipi

- izbira

- izbran

- Krom

- krom brskalnik

- krom

- Obračun

- Cloud

- Grozd

- Koda

- COM

- kombinacija

- kako

- prihaja

- komentar

- Skupno

- podjetje

- deli

- računalnik

- računalništvo

- zmeden

- zmeda

- povezava

- povezave

- nenehno

- porabijo

- vsebina

- Vsebina

- nadzor

- nadzorom

- Priročen

- Cool

- Core

- poškodovan

- bi

- par

- Tečaj

- pokrov

- CPU

- kritično

- Crooks

- Cryptojacking

- Stranke, ki so

- Cut

- rezanje

- cve

- Cybersecurity

- datum

- dan

- Dnevi

- odločil

- privzeto

- defenzivna

- zasnovan

- uniči

- Podrobnosti

- naprava

- DID

- drugačen

- DIG

- odkril

- do

- ne

- Ne

- tem

- opravljeno

- dont

- DOS

- navzdol

- prenesi

- dramatično

- Drop

- lažje

- Edge

- učinek

- učinkovito

- bodisi

- elektrika

- E-naslov

- e-pošta

- šifriran

- šifriranje

- konec

- dovolj

- Era

- pobegniti

- v bistvu

- vzpostaviti

- Tudi

- Tudi vsak

- vsi

- vse

- dokazi

- razburjen

- izvršiti

- izvedba

- obstoječih

- Stroški

- Pojasnite

- Izkoristite

- dodatna

- ekstremna

- oči

- zanimivo

- Feature

- Nekaj

- ugotovil

- file

- datoteke

- izpolnite

- napolnjena

- končno

- Najdi

- prva

- fiksna

- sledi

- za

- moč

- je pokazala,

- prijatelj

- iz

- zabava

- Gang

- splošno

- ustvarjajo

- dobili

- pridobivanje

- dana

- daje

- Go

- goes

- dogaja

- dobro

- dobro delo

- Google Chrome

- Googlova

- grafika

- veliko

- kramp

- taksist

- imel

- Ravnanje

- priročen

- Hang

- se zgodi

- srečna

- Trdi

- strojna oprema

- klobuk

- Imajo

- ob

- he

- naslov

- s srcem

- pomoč

- tukaj

- hit

- držite

- upam,

- Kako

- HTML

- HTTPS

- človeškega

- i

- Ideja

- identifikator

- if

- slike

- slika

- Pomembno

- Impresivno

- in

- Vključno

- povečal

- Namesto

- Zanimivo

- v

- ISP

- IT

- ITS

- sam

- žargon

- JavaScript

- Job

- skoči

- samo

- Imejte

- Ključne

- Otrok

- Vedite

- znano

- Zadnja

- pozneje

- Leap

- UČITE

- naučili

- pustite

- Lets

- Knjižnica

- Leži

- kot

- Poslušanje

- malo

- prijavi

- dolgo pričakovano

- Poglej

- Pogledal

- si

- POGLEDI

- izgubiti

- Sklop

- ljubezen

- stroj

- je

- Glavne

- Znamka

- upravlja

- več

- marec

- pomeni

- pomeni

- Sporočilo

- Microsoft

- Microsoft Edge

- Bližnji

- morda

- Mobilni

- mesec

- več

- jutro

- Najbolj

- veliko

- Glasba

- Glasbeno

- Gola varnost

- Goli varnostni podcast

- Ime

- Blizu

- Nimate

- mreža

- Kljub temu

- Novo

- novice

- Naslednja

- Običajno

- nič

- Obvestilo

- zdaj

- of

- off

- ponudba

- pogosto

- on

- ONE

- na spletu

- samo

- odprite

- open source

- or

- Da

- Ostalo

- drugače

- naši

- ven

- zunaj

- več

- Stran

- Papir

- del

- deli

- zabava

- Geslo

- gesla

- Patch

- Obliži

- paul

- ljudje

- FILA

- telefon

- slike

- Fizično

- slike

- kos

- Kraj

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- predvajalnik

- prosim

- Podcast

- Poddaje

- Točka

- mogoče

- Prispevkov

- potencialno

- priprava

- predstaviti

- verjetno

- problem

- Postopek

- obravnavati

- Program

- Projekt

- zagotavljajo

- zagotavljanje

- namene

- dal

- Dajanje

- Python

- qr-kode

- vprašanje

- izsiljevalska

- Preberi

- bralci

- res

- Razlog

- Pred kratkim

- Obnovi

- daljinsko

- upodabljanje

- zamenjajte

- Poročila

- raziskovalci

- pridržane

- oziroma

- REST

- rss

- Run

- tek

- varna

- Je dejal

- Enako

- peskovnik

- Shrani

- rek

- pravi

- Zaslon

- Iskalnik

- drugi

- skrivnost

- Varno

- varnost

- glej

- seme

- Semena

- Zdi se,

- videl

- Segment

- zaseženi

- pošljite

- pošiljanja

- resno

- nastavite

- nastavitev

- več

- Trgovina

- shouldnt

- Prikaži

- Zapri

- preprosto

- saj

- Razmere

- Velikosti

- velikosti

- Snap

- So

- doslej

- socialna

- nekaj

- Nekaj

- nekje

- Soundcloud

- Vesolje

- Spotify

- namaz

- Vohunska programska oprema

- Začetek

- začel

- Začetek

- bivanje

- Še vedno

- ukradeno

- stop

- ustavil

- zgodbe

- Zgodba

- predloži

- taka

- naj

- presenetljivo

- sistem

- miza

- Bodite

- ob

- Pogovor

- pogovor

- skupina

- povej

- kot

- hvala

- da

- O

- svet

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- stvar

- stvari

- mislim

- tretja

- ta

- ta teden

- tisti,

- mislil

- Grožnja

- čas

- krat

- TLS

- do

- danes

- skupaj

- tudi

- orodja

- vrh

- sledenje

- Prometa

- Vlak

- tranzit

- pregleden

- Poskušal

- sprožijo

- Težava

- Obrnjen

- tip

- tipično

- pod

- razumeli

- razumevanje

- na žalost

- edinstven

- Nadgradnja

- posodobljeno

- posodobitve

- poziva,

- URL

- us

- Uporaba

- uporaba

- Rabljeni

- uporabnik

- uporabo

- Prodajalec

- zelo

- ogled

- virus

- Ranljivosti

- ranljivost

- želeli

- Nalog

- je

- Odpadki

- način..

- we

- šibkost

- web

- spletni komplet

- Spletna stran

- teden

- Dobro

- so bili

- Kaj

- kdaj

- ali

- ki

- medtem

- WHO

- kdorkoli

- zakaj

- pogosto

- Wild

- bo

- okna

- brisanje

- z

- brez

- besede

- delo

- deluje

- svet

- slabše

- vredno

- bi

- pisati

- pisanje

- Napačen

- leto

- let

- še

- jo

- Vaša rutina za

- zefirnet

- nič