Naprave IoT so kljub svojim prednostim zelo dovzetne za zlonamerno programsko opremo. Njihova omejena velikost in računalniška moč sta lahka tarča. Zaščita teh naprav pred napadi je vsakodnevni izziv za varnostne ekipe podjetij.

Oglejmo si podrobneje, zakaj je zlonamerna programska oprema IoT tako zaskrbljujoča, in preučimo načine za zaščito naprav IoT pred napadi zlonamerne programske opreme.

Zakaj so naprave IoT dovzetne za zlonamerno programsko opremo

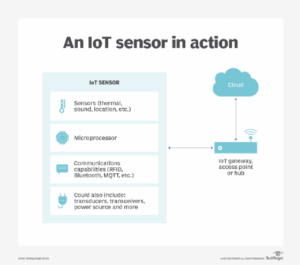

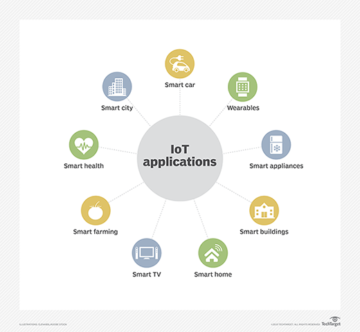

Naprava IoT je kategorizirana kot katera koli nestandardna računalniška naprava. Lahko so potrošniški izdelki, med njimi pametni televizorji in nosljivi izdelki, lahko pa so industrijski, kot so nadzorni sistemi, nadzorne kamere, sledilci sredstev ali medicinske naprave. Ne glede na svojo osredotočenost so naprave IoT spremenile način delovanja in življenja sveta.

Obstaja na tisoče različnih vrst naprav IoT, vendar si vse delijo možnost povezovanja v omrežje. Povezljivost omogoča daljinsko upravljanje teh naprav ter omogoča dostop do njihovih podatkov in njihovo zbiranje.

Kljub številnim prednostim so zaradi podatkov, ki jih ustvarjajo, zbirajo in delijo, ter operacij, ki jih izvajajo, naprave IoT izjemno privlačne za zlonamerne hekerje. Dejstvo, da so povezani v omrežje, jih pušča odprte za napade na daljavo, njihova oblika pa pomeni, da nimajo potrebne vgrajene varnosti za zaščito pred grožnjami in izkoriščanjem.

Slabosti in ranljivosti interneta stvari

Glede na Bitdefenderjevo poročilo o varnostnem okolju IoT za leto 2023 imajo domovi v Združenih državah povprečno 46 naprav, povezanih z internetom, in vsakih 24 ur doživijo povprečno osem napadov na te naprave. In to so samo potrošniške naprave IoT.

Porazdeljeni IoT honeypots Nozomi Networks so bili avgusta 2023 dnevno priča več sto in tisočim edinstvenim naslovom IP napadalcev.

Namen IoT napadov je pridobiti nadzor nad napravo, ukrasti ali izbrisati občutljive podatke ali jih pridobiti v Botnet. Uspešni napadi – zlasti če so vloženi proti povezanim napravam, ki poganjajo kritično infrastrukturo ali zdravstvene sisteme – lahko povzročijo resne fizične posledice.

Naslednja varnostna vprašanja narediti IoT naprave dovzetne za zlonamerno programsko opremo:

- Omejitve naprave. Večina naprav IoT je zasnovanih z minimalnimi zmogljivostmi strojne in programske opreme, ki zadostujejo za opravljanje njihovih nalog. To pušča malo zmogljivosti za celovite varnostne mehanizme ali zaščito podatkov, zaradi česar so bolj ranljivi za napade.

- Trdo kodirana in privzeta gesla. Trdo kodirana in privzeta gesla dajejo napadalcem, ki uporabljajo taktike surove sile, veliko možnost, da vdrejo v avtentikacijo naprave. Botnetno omrežje HEH na primer okuži naprave z uporabo vkodiranih poverilnic in vsiljenih gesel.

- Pomanjkanje šifriranja. Podatki, shranjeni ali preneseni v obliki odprtega besedila, so ranljivi za prisluškovanje, poškodbe in ugrabitve. Pomembne podatke o telemetriji, poslane na primer iz naprave IoT, bi lahko manipulirali, da bi zagotovili napačne rezultate.

- Ranljive komponente. Uporaba običajnih komponent strojne opreme pomeni vsakogar, ki pozna elektronska vezja in komunikacijske protokole, kot je npr Univerzalni asinhroni sprejemnik/oddajnik in Inter-Integrated Circuit, lahko razstavi napravo in poišče ranljivosti strojne opreme.

- Raznolikost naprav. V primerjavi z namiznimi, prenosnimi in mobilnimi telefoni se naprave IoT močno razlikujejo glede na obliko in OS. Enako velja za omrežne tehnologije in protokole, ki jih uporabljajo naprave IoT. Ta raznolikost zahteva bolj zapletene varnostne ukrepe in nadzor za zagotavljanje standardne ravni zaščite.

- Pomanjkanje revizijskih zmožnosti. Napadalci ogrožajo in izkoriščajo naprave IoT, ne da bi se bali, da bodo njihove dejavnosti zabeležene ali zaznane. Okužene naprave morda ne bodo pokazale opaznega poslabšanja delovanja ali storitve.

- Slabi mehanizmi posodabljanja. Veliko naprav nima možnosti za varno posodabljanje vdelane programske opreme ali programske opreme. Zaradi tega primanjkljaja morajo podjetja nameniti znatna sredstva za zaščito naprav IoT pred novimi ranljivostmi, zaradi česar so številne naprave izpostavljene. Poleg tega imajo naprave interneta stvari običajno dolge uvedbe, zato jih je vse težje zaščititi pred novimi modeli napadov.

- Pomanjkanje varnostne ozaveščenosti. Organizacije pogosto uporabljajo naprave IoT, ne da bi v celoti razumele njihove slabosti in vpliv, ki ga imajo na splošno varnost omrežja. Podobno večini potrošnikov primanjkuje znanja za spreminjanje privzetih gesel in nastavitev, preden povežejo novo napravo z internetom, zaradi česar je pripomoček lahka tarča za napadalce.

Zlonamerna programska oprema in napadi interneta stvari

Naprave IoT so lahko vpletene v poljubno število vdorov v kibernetsko varnost in okužb z zlonamerno programsko opremo, njihovi učinki pa so lahko takojšnji, kaskadni in povzročajo velike motnje. Napadi vključujejo botnete, izsiljevalsko programsko opremo, uničevalno programsko opremo in lažne naprave.

- IoT botneti. Zlonamerna programska oprema botnetov je pogosto odprtokodna in prosto dostopna na podzemnih forumih. Zasnovan je tako, da okuži in nadzoruje čim več naprav, hkrati pa blokira drugo zlonamerno programsko opremo botnetov, da bi prevzela nadzor nad napravo. Naprave IoT zaradi svoje slabe varnosti omogočajo akterjem groženj, da jih rekrutirajo kot bote in ustvarijo ogromne botnete za sprožanje uničujočih napadov DDoS. Pravzaprav glede na poročilo Nokia Threat Intelligence Report za leto 2023 IoT botneti ustvarijo več kot 40 % vsega prometa DDoS danes, kar je petkratno povečanje v zadnjem letu. Prvi večji napad botneta IoT se je zgodil leta 2016 Napad botneta Mirai. Okuženih je bilo več kot 600,000 naprav IoT, vključno s kamerami CCTV in gospodinjskimi usmerjevalniki. Več večjih spletnih mest je bilo več ur brez povezave. IoT botneti lahko sprožijo druge napade, vključno z napadi na surovo silo, napadi z lažnim predstavljanjem in kampanjami z neželeno pošto.

- ransomware. Čeprav veliko naprav IoT ne shranjuje dragocenih podatkov lokalno, lahko še vedno postanejo žrtve napada izsiljevalske programske opreme. Izsiljevalska programska oprema IoT zaklene funkcionalnost naprave, zamrzne pametne naprave in zaustavi poslovne operacije ali kritično infrastrukturo. Izsiljevalska programska oprema FLocker in El Gato na primer ciljata na mobilne telefone, tablice in pametne televizorje, pri čemer napadalci zahtevajo plačilo, preden odklenejo okužene naprave. Čeprav bi bilo mogoče samo ponastaviti okužene naprave IoT, to storite na stotine ali tisoče naprav, preden se razkrije večja situacija, daje napadalcu veliko vpliva. Napad z izsiljevalsko programsko opremo ob pravem času ali na pravem mestu žrtvi daje malo ali nič možnosti, kot da plača odkupnino.

- Destructionware. To je izmišljen izraz, vendar zajema namen te zlonamerne programske opreme interneta stvari. Destructionware je napad, katerega namen je ohromiti infrastrukturo v politične, ideološke ali preprosto zlonamerne namene. Primer: Napad na ukrajinsko električno omrežje leta 2015. Prefinjen in dobro načrtovan napad je uničil celotno električno omrežje; minili so meseci, preden je bilo delovanje popolnoma obnovljeno. Del napada je vključeval prepis vdelane programske opreme na kritičnih pretvornikih serijsko v ethernet, s čimer je pristnim operaterjem onemogočeno izdajanje daljinskih upravljalnikov. Okužene naprave so morali zamenjati z novimi. Podoben napad zgodilo v letu 2022.

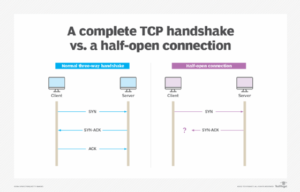

- Prevarantske naprave. Namesto da bi poskušali prevzeti nadzor nad napravami IoT, številni kiberkriminalci preprosto povežejo lažno napravo z omrežjem IoT, če ta ni popolnoma zaščitena. To ustvari dostopno točko, s katere se lahko napadalec obrne naprej v omrežje.

Kako odkriti napade zlonamerne programske opreme IoT

Naprave interneta stvari so zdaj bistveni sestavni deli skoraj vsake večje industrije. Varnostne ekipe morajo razumeti kompleksne dejavnike tveganja, specifične za njihovo uvedbo in uporabo. Tehnike odkrivanja zlonamerne programske opreme interneta stvari pa so v veliki meri še vedno v teku. Na primer, standardne vgrajene tehnike dinamične in statične analize niso mogoče zaradi različnih arhitektur in omejitev virov IoT naprav.

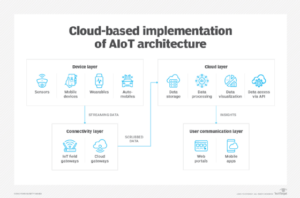

Najboljši pristop k odkrivanju zlonamerne programske opreme interneta stvari je centralni nadzorni sistem, ki prečeše dejavnosti naprave, kot so omrežni promet, poraba virov in interakcije uporabnikov, ter nato uporablja AI za ustvarjanje vedenjskih profilov. Ti profili lahko pomagajo odkriti morebitna odstopanja, ki izvirajo iz kibernetskih napadov ali zlonamernih sprememb programske opreme, ne glede na vrsto naprave. Naprave, ki ustvarjajo ali obdelujejo zaupne podatke, morajo uporabljati a model decentraliziranega zveznega učenja za zagotavljanje zasebnosti podatkov, medtem ko se modeli usposabljajo.

Prihodnje metode odkrivanja interneta stvari bi lahko vključevale analizo elektromagnetnega signala. Varnostni raziskovalci, ki delajo pri IRISA, npr. identificirati zlonamerna programska oprema, ki se izvaja na napravi Raspberry Pi z 98-odstotno natančnostjo z analizo elektromagnetne aktivnosti. Velika prednost te tehnike je, da je zlonamerna programska oprema ne more zaznati, blokirati ali se ji izogniti.

Kako preprečiti zlonamerno programsko opremo IoT

Dokler ni izvedljive in učinkovite metode za hitro odkrivanje in blokiranje zlonamerne programske opreme, je najboljši pristop zagotoviti, da so naprave popolnoma zaščitene pred in med uvedbo.

Izvedite naslednje korake:

- Omogoči močno avtorizacijo. Vedno spremenite privzeta gesla. Kjer je mogoče, uporabite večfaktorsko avtentikacijo.

- Uporabite vedno vključeno šifriranje. Vedno šifrirajte vse podatke in omrežne komunikacijske kanale.

- Onemogočite nepotrebne funkcije. Če se nekatere funkcije ne uporabljajo – na primer Bluetooth, če naprava komunicira prek Wi-Fi – jih onemogočite, da zmanjšate površino napada.

- Uporabite popravke in posodobitve. Tako kot pri vseh drugih omrežnih sredstvih posodabljajte vse aplikacije in naprave interneta stvari, zlasti vdelano programsko opremo. To je lahko problematično za starejše naprave, ki jih ni mogoče popraviti. Če nadgradnja ni mogoča, postavite naprave v ločeno omrežje, da ne ogrožajo drugih naprav. Prehodne naprave lahko pomaga zaščititi tovrstne naprave pred odkritjem in napadom.

- Varni API-ji. API-ji so pomemben del ekosistema IoT. Zagotavljajo vmesnik med napravami in zalednimi sistemi. Posledično preizkusite vse API-je, ki jih uporabljajo naprave IoT, in jih preverite, da zagotovite, da lahko prek njih komunicirajo samo pooblaščene naprave.

- Ohranite obsežen popis sredstev. Vsako IoT napravo dodajte v orodje za upravljanje zalog. ID zapisa, lokacija, zgodovina storitev in druge pomembne meritve. To izboljša preglednost ekosistema interneta stvari, pomaga varnostnim ekipam prepoznati lažne naprave, ki se povezujejo z omrežjem, in označi nenormalne prometne vzorce, ki bi lahko nakazovali napad v teku. Orodja za odkrivanje omrežja lahko tudi pomagajo ekipam, da ostanejo na vrhu velikih in hitro rastočih omrežij IoT.

- Izvedite močno varnost omrežja. Ločite vsa omrežja, s katerimi se povezujejo naprave interneta stvari, in uvedite namensko obrambo perimetra.

- Spremljajte zaledne aplikacije IoT. Nastavite opozorila za opozarjanje na nenavadno dejavnost in redno pregledujte ranljivosti.

- Bodite proaktivni glede varnosti. Izvedite ublažitve, ko so odkrite nove metode napada ali zlonamerna programska oprema. Bodite na tekočem z razvojem na področju groženj interneta stvari. Pripravite dobro vajen načrt za odkrivanje in odzvati na izsiljevalsko programsko opremo in DDoS napadi.

- Vzpostavite politike dela od doma. Ker vse več ljudi povezuje potrošniške naprave IoT s svojimi domačimi omrežji, morajo zaposleni, ki delajo od doma, dosledno upoštevati politike, ki urejajo, kako dostopajo do omrežij in virov podjetja. Pametne domače naprave imajo lahko tudi šibko varnost, odpiranje tveganja da lahko napadalec ustvari vstopno točko v omrežje podjetja. Zaposlene seznanite z varnostnimi tveganji, ki jih povzročajo njihove pametne naprave, in kako zagotoviti, da so varni pred napadi.

- Vzpostavite program za nagrado za napake. Ponudite nagrade etičnim hekerjem, ki uspešno odkrijejo in prijavijo ranljivost ali napako v strojni ali programski opremi ekosistema IoT.

Prihodnost IoT napadov

Vzpostavitev načrta za ublažitev ranljivosti zlonamerne programske opreme interneta stvari in določanje, kako se zoperstaviti napadom interneta stvari, je prednostna naloga za vse organizacije. Pogostost napadov IoT se bo samo povečevala, ko bo svet vse bolj odvisen od pametnih tehnologij.

Ekosistemi IoT so naravno zapleteni z veliko napadalno površino; zlonamerni hekerji upravičeno gledajo na naprave interneta stvari kot na nizko sadje. Zaradi pomanjkanja globalno sprejetih varnostnih standardov interneta stvari je ohranjanje varnosti naprav interneta stvari veliko večji izziv. Pobude, kot tiste iz NIST, ENISAje Evropski inštitut za telekomunikacijske standarde in ioXt Alliance, bo vodilo do močno izboljšane vgrajene varnosti za prihodnje naprave IoT. Zakon EU o kibernetski odpornosti je medtem namenjen zagotavljanju proizvajalci izboljšajo varnost svojih digitalnih naprav.

Michael Cobb, CISSP-ISSAP, je priznani varnostni avtor z več kot 20-letnimi izkušnjami v industriji IT.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.techtarget.com/searchsecurity/tip/How-to-protect-your-organization-from-IoT-malware

- : je

- :ne

- :kje

- $GOR

- 000

- 01

- 1

- 20

- 20 let

- 2015

- 2016

- 2023

- 24

- 30

- 32

- 40

- 46

- 50

- a

- sposobnost

- Sposobna

- sprejeta

- dostop

- dostopna

- Po

- natančnost

- Zakon

- dejavnosti

- dejavnost

- akterji

- Poleg tega

- naslovi

- Prednost

- proti

- AI

- Cilj

- Cilje

- Opozorila

- vsi

- Prav tako

- vedno

- med

- an

- Analiza

- analiziranje

- in

- kaj

- kdo

- narazen

- API-ji

- aplikacije

- pristop

- SE

- AS

- sredstvo

- Sredstva

- At

- napad

- Napadi

- privlačen

- Revizija

- Avgust

- Preverjanje pristnosti

- Avtor

- pooblastilo

- pooblaščeni

- Na voljo

- povprečno

- zaveda

- zavest

- Back-end

- BE

- postane

- pred

- počutje

- Prednosti

- BEST

- med

- Big

- Block

- blokirana

- blokiranje

- bluetooth

- botnet

- botneti

- bote

- Bounty

- program bounty

- kršitve

- Bug

- hroščev

- vgrajeno

- poslovni

- poslovanje

- vendar

- by

- prišel

- kamere

- Kampanje

- CAN

- ne more

- Zmogljivosti

- kapaciteta

- ujame

- primeru

- Vzrok

- CCTV

- Osrednji

- nekatere

- izziv

- izziv

- priložnost

- spremenite

- spremenilo

- kanali

- preveriti

- zbiranje

- Zavezati

- Skupno

- komunicirajo

- Komunikacija

- Podjetja

- podjetje

- kompleksna

- deli

- celovito

- Kompromis

- računalništvo

- računalniška moč

- Skrb

- Connect

- povezane

- povezanih naprav

- Povezovanje

- Povezovanje

- omejitve

- Potrošnik

- Potrošniški izdelki

- Potrošniki

- poraba

- nadzor

- nadzorom

- Nadzor

- Corporate

- Korupcija

- bi

- Števec

- pokanje

- ustvarjajo

- ustvari

- Mandatno

- kritično

- Kritična infrastruktura

- cyber

- Kibernetski napadi

- cybercriminals

- Cybersecurity

- vsak dan

- datum

- zasebnost podatkov

- Varstvo podatkov

- Datum

- DDoS

- namenjen

- globlje

- privzeto

- zahtevno

- razporedi

- uvajanje

- razmestitve

- zasnovan

- Kljub

- odkrivanje

- Zaznali

- Odkrivanje

- določanje

- uničujoče

- razvoju

- naprava

- naprave

- drugačen

- težko

- digitalni

- odkriti

- odkril

- Odkritje

- motnje

- porazdeljena

- razne

- raznolikost

- tem

- don

- navzdol

- 2

- med

- dinamično

- lahka

- ekosistem

- Ekosistemi

- Učinkovito

- Učinki

- el

- Electronic

- Zaposleni

- zaposlovanja

- omogočajo

- omogoča

- šifriranje

- ogromno

- zagotovitev

- Podjetje

- varnost podjetja

- Celotna

- Vpis

- bistvena

- etično

- EU

- Evropa

- Tudi vsak

- vsak dan

- preučiti

- Primer

- obstajajo

- širi

- izkušnje

- Izkoristite

- izkoriščanje

- izpostavljena

- izredno

- Dejstvo

- Faktor

- dejavniki

- Padec

- strah

- Lastnosti

- prva

- zastave

- Osredotočite

- sledi

- po

- za

- obrazec

- forumi

- prosto

- Zamrzovanje

- frekvenca

- iz

- v celoti

- funkcionalnost

- nadalje

- Prihodnost

- Gain

- ustvarjajo

- pristen

- Daj

- daje

- Globalno

- zelo

- Mreža

- hekerji

- imel

- ročaj

- strojna oprema

- Imajo

- pomoč

- Pomaga

- zelo

- zgodovina

- Domov

- Homes

- URE

- gospodinjstvo

- Kako

- Kako

- Vendar

- HTTPS

- Stotine

- ICON

- ID

- identificirati

- if

- Takojšen

- vpliv

- Pomembno

- izboljšanje

- izboljšalo

- izboljšuje

- in

- vključujejo

- Vključno

- Povečajte

- vedno

- Navedite

- industrijske

- Industrija

- Okužbe

- Podatki

- Infrastruktura

- pobud

- Namesto

- Intelligence

- namen

- interakcije

- vmesnik

- Internet

- v

- inventar

- Inventory Management

- vključeni

- Internet stvari

- IoT naprava

- naprave

- IP

- IP naslovi

- isn

- vprašanje

- IT

- IT industrija

- jpg

- samo

- Imejte

- vzdrževanje

- znanje

- Pomanjkanje

- Pokrajina

- prenosniki

- velika

- kosilo

- vodi

- učenje

- odhodu

- Stopnja

- Vzvod

- Limited

- malo

- živi

- lokalno

- kraj aktivnosti

- Ključavnice

- Long

- Poglej

- Sklop

- velika

- Znamka

- IZDELA

- Izdelava

- zlonamerna programska oprema

- odkrivanje zlonamerne programske opreme

- upravljanje

- manipulirati

- več

- pomeni

- pomeni

- medtem

- ukrepe

- Mehanizmi

- medicinski

- Metoda

- Metode

- Meritve

- morda

- minimalna

- Omiliti

- Mobilni

- Mobilni telefoni

- modeli

- spremembe

- spremljanje

- mesecev

- več

- Najbolj

- veliko

- večfaktorska overitev

- morajo

- potrebno

- mreža

- Varnostna mreža

- omrežni promet

- omrežij

- Novo

- nst

- št

- Nokia

- zdaj

- Številka

- of

- offline

- pogosto

- starejši

- on

- Na krovu

- tiste

- samo

- odprite

- open source

- operacije

- operaterji

- Možnost

- or

- Organizacija

- organizacije

- OS

- Ostalo

- več

- Splošni

- del

- zlasti

- gesla

- preteklosti

- Obliži

- vzorci

- Plačajte

- Plačilo

- ljudje

- opravlja

- performance

- Ribarjenje

- lažni napadi

- telefoni

- fizično

- pivot

- Kraj

- Golo besedilo

- Načrt

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Veliko

- Točka

- politike

- političnih

- slaba

- mogoče

- moč

- Električno omrežje

- preprečiti

- prednostna naloga

- zasebnost

- Proaktivna

- Izdelki

- Profili

- Program

- Napredek

- zaščito

- zaščiteni

- zaščito

- zaščita

- protokoli

- zagotavljajo

- namene

- dal

- hitro

- razvejanosti

- Ransom

- izsiljevalska

- Napad izsiljevalske programske opreme

- hitro

- Malina

- Raspberry Pi

- zapis

- Zabeležena

- rekrut

- zmanjša

- Ne glede na to

- redno

- daljinsko

- daljavo

- Priznan

- nadomesti

- poročilo

- zahteva

- raziskovalci

- odpornost

- vir

- viri

- obnovljena

- povzroči

- Rezultati

- Nagrade

- Pravica

- Tveganje

- dejavniki tveganja

- tveganja

- tek

- s

- varna

- Enako

- skeniranje

- Oddelek

- zavarovanje

- Varno

- varnost

- Ozaveščenost o varnosti

- Varnostni ukrepi

- varnostnih raziskovalcev

- varnostna tveganja

- občutljiva

- poslan

- ločena

- Storitev

- nastavite

- nastavitve

- več

- huda

- Delite s prijatelji, znanci, družino in partnerji :-)

- primanjkljaj

- shouldnt

- Prikaži

- Signal

- pomemben

- bistveno

- Podoben

- preprosto

- Razmere

- Velikosti

- pametna

- Pameten dom

- pametne naprave za dom

- So

- Software

- prefinjeno

- vir

- spam

- specifična

- standardna

- standardi

- Države

- bivanje

- Koraki

- Še vedno

- trgovina

- shranjeni

- stres

- močna

- uspešno

- Uspešno

- taka

- dovolj

- Površina

- nadzor

- dovzetne

- sistem

- sistemi

- T

- taktike

- Bodite

- ob

- ciljna

- Cilji

- Naloge

- Skupine

- tehnika

- tehnike

- Tehnologije

- telekomunikacije

- Izraz

- Test

- kot

- da

- O

- Prihodnost

- svet

- njihove

- Njih

- sami

- POTEM

- Tukaj.

- te

- jih

- ta

- tisti,

- tisoče

- Grožnja

- akterji groženj

- obveščevalna nevarnost

- grožnje

- skozi

- čas

- krat

- do

- danes

- vzel

- orodje

- orodja

- vrh

- sledilci

- Prometa

- usposobljeni

- Res

- poskuša

- tip

- Vrste

- Ukrajina

- razumeli

- razumevanje

- edinstven

- Velika

- Združene države Amerike

- odklepanje

- nenavadno

- Nadgradnja

- posodobitve

- uporaba

- Rabljeni

- Uporabniki

- uporablja

- uporabo

- navadno

- dragocene

- zelo

- preko

- preživetja

- Žrtva

- Poglej

- praktično

- vidljivost

- Ranljivosti

- ranljivost

- Ranljivi

- je

- način..

- načini

- oblačila in dodatki

- spletne strani

- Dobro

- so bili

- kdaj

- ki

- medtem

- WHO

- zakaj

- Wi-fi

- bo

- z

- v

- brez

- priča

- delo

- Delo od doma

- deluje

- deluje

- svet

- leto

- let

- Vaša rutina za

- zefirnet