Amazon RedShift pospeši vaš čas do vpogledov s hitrim, enostavnim in varnim shranjevanjem podatkov v oblaku v velikem obsegu. Več deset tisoč strank se zanaša na Amazon Redshift za analizo eksabajtov podatkov in izvajanje zapletenih analitičnih poizvedb.

Svoje prednostne odjemalce SQL lahko uporabite za analizo svojih podatkov v Amazon RedShift podatkovno skladišče. Brezhibno se povežite z uporabo poverilnic ponudnika identitete (IdP) ali enotne prijave (SSO) za povezavo s podatkovnim skladiščem Redshift, da ponovno uporabite obstoječe uporabniške poverilnice in se izognete dodatni nastavitvi in konfiguraciji uporabnika. Uporaba nadzor dostopa na podlagi vlog (RBAC), lahko poenostavite upravljanje uporabniških privilegijev, dovoljenj baze podatkov in upravljanje varnostnih dovoljenj v Amazon Redshift. Uporabite lahko tudi vloge zbirke podatkov z rdečim premikom, da definirate niz povišanih dovoljenj, na primer za nadzornika sistema ali skrbnika baze podatkov.

Uporaba AWS upravljanje identitete in dostopa (IAM) z RBAC lahko organizacije poenostavijo upravljanje uporabnikov, saj vam ni več treba ročno ustvarjati uporabnikov in jih preslikavati v vloge baze podatkov. Preslikane vloge baze podatkov lahko definirate kot glavno oznako za skupine IdP ali vlogo IAM, tako da se vloge baze podatkov Redshift in uporabniki, ki so člani teh skupin IdP, samodejno dodelijo vlogam baze podatkov.

V začetku leta 2023 smo lansiral podporo za integracijo Okta z Amazon Redshift brez strežnika z uporabo vlog baze podatkov. V tem prispevku se osredotočamo na Okta kot IdP in nudimo navodila po korakih za integracijo gruče, ki je opremljena z Redshift, z Okto z uporabo Redshift Query Editor v2 in z odjemalci SQL, kot je SQL Workbench/J. Ta mehanizem lahko uporabite z drugimi ponudniki IdP, kot sta Azure Active Directory ali Ping, s katero koli aplikacijo ali orodjem, ki uporablja Amazonov gonilnik JDBC, ODBC ali Python.

Pred kratkim smo objavili tudi Amazon RedShift integracija z AWS IAM Identity Center, podporni širjenje zaupanja vredne identitete, ki vam omogoča uporabo tretji ponudniki identitete (IdP) kot so Microsoft Entra ID (Azure AD), Okta, Ping in OneLogin. Ta integracija poenostavi postopek preverjanja pristnosti in avtorizacije za uporabnike Amazon Redshift Urejevalnik poizvedb V2 or Amazon Quicksight, kar jim olajša varen dostop do vašega podatkovnega skladišča. AWS IAM Identity Center ponuja samodejno zagotavljanje uporabnikov in skupin od Okte do sebe z uporabo protokola System for Cross-domain Identity Management (SCIM) 2.0. Ta integracija omogoča brezhibno sinhronizacijo informacij med dvema storitvama, kar zagotavlja natančne in posodobljene informacije v AWS IAM Identity Center. Nanašati se na Integrirajte Okta z Amazon Redshift Query Editor V2 z uporabo AWS IAM Identity Center za brezhibno enotno prijavo objavo v spletnem dnevniku, če želite izvedeti več o nastavitvi enotne prijave (SSO) v Amazon Redshift z integracijo z IdC in Okto kot ponudnikom identitete.

Če vas zanima uporaba enotne prijave na osnovi IAM z vlogami zbirke podatkov Amazon Redshift, lahko nadaljujete z branjem tega bloga.

Pregled rešitev

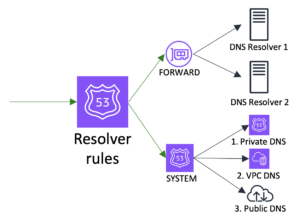

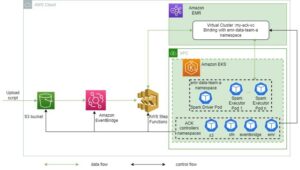

Naslednji diagram ponazarja potek preverjanja pristnosti Okta z gručo, ki jo zagotavlja Redshift, z uporabo zveznih vlog IAM in samodejnega preslikave vlog baze podatkov.

Potek dela vsebuje naslednje korake:

- Bodisi uporabnik izbere aplikacijo IdP v svojem brskalniku ali pa odjemalec SQL sproži zahtevo za preverjanje pristnosti uporabnika IdP (Okta).

- Po uspešnem preverjanju pristnosti Okta predloži zahtevo končni točki federacije AWS s trditvijo SAML, ki vsebuje glavne oznake.

- Končna točka federacije AWS potrdi trditev SAML in prikliče Storitev AWS Security Token (AWS STS) API

AssumeRoleWithSAML. Trditev SAML vsebuje podatke o uporabniku in skupini IdP, ki so shranjeni vRedshiftDbUserinRedshiftDbRolesglavne oznake oz. Začasne poverilnice IAM so vrnjene odjemalcu SQL ali, če uporabljate urejevalnik poizvedb v2, je uporabnikov brskalnik preusmerjen na konzolo urejevalnika poizvedb v2 z uporabo začasnih poverilnic IAM. - Začasne poverilnice IAM uporablja odjemalec SQL ali urejevalnik poizvedb v2 za klic API-ja Redshift

GetClusterCredentialsWithIAM. Ta API uporablja glavne oznake za določanje vlog uporabnika in baze podatkov, ki jim uporabnik pripada. Povezani uporabnik baze podatkov je ustvarjen, če se uporabnik vpisuje prvič in so mu samodejno dodeljene ujemajoče se vloge baze podatkov. Začasno geslo se vrne odjemalcu SQL. - Z uporabo uporabnika baze podatkov in začasnega gesla se odjemalec SQL ali urejevalnik poizvedb v2 poveže z Amazon Redshift. Ob prijavi je uporabnik pooblaščen na podlagi vlog baze podatkov Redshift, ki so bile dodeljene v 4. koraku.

Predpogoji

Za nastavitev te rešitve potrebujete naslednje predpogoje:

Povežite se z gručo, ki jo zagotavlja Redshift, kot zvezni uporabnik z urejevalnikom poizvedb v2

Če se želite povezati z urejevalnikom poizvedb v2, izvedite naslednje korake:

- Sledite vsem korakom, opisanim v razdelkih Nastavite svojo aplikacijo Okta in Nastavite konfiguracijo AWS V nadaljevanju objava.

- Za pravilnik IAM o dostopu Amazon Redshift zamenjajte pravilnik z naslednjim JSON, če želite uporabiti

GetClusterCredentialsWithIAMAPI-ji:

Zdaj ste pripravljeni na povezavo z gručo, ki jo je zagotovil Redshift, z uporabo urejevalnika poizvedb v2 in zvezne prijave.

- Uporabite URL SSO iz Okte in se prijavite v svoj račun Okta s svojimi uporabniškimi poverilnicami. Za to predstavitev se prijavimo z uporabnikom Ethan.

- V urejevalniku poizvedb v2 izberite gručo, ki jo je zagotovil Redshift (desni klik) in izberite Ustvarite povezavo.

- za Preverjanje pristnostitako, da izberete Začasne poverilnice z vašo identiteto IAM.

- za Baze podatkov, vnesite ime baze podatkov, s katero se želite povezati.

- Izberite Ustvarite povezavo.

- Zaženite naslednji ukaz, da preverite, ali ste prijavljeni kot zvezni uporabnik, in tudi, da pridobite seznam vlog, povezanih s tem uporabnikom za trenutno sejo:

Ker je Ethan del prodajne skupine in so mu bila podeljena dovoljenja za dostop do tabel v sales_schema, bi moral imeti možnost dostopati do teh tabel brez težav. Če pa poskuša dostopati do tabel v finance_schema, bi prejel napako zavrnjenega dovoljenja, ker Ethan ni del finančne skupine v Okti.

Povežite se z gručo, ki jo zagotavlja Redshift, kot zvezni uporabnik prek odjemalca tretje osebe

Če se želite povezati kot zvezni uporabnik prek odjemalca tretje osebe, izvedite naslednje korake:

- Sledite 1. in 2. koraku, ki sta opisana v zgornjem razdelku (povežite se z gručo, ki jo zagotavlja Redshift, kot zvezni uporabnik z urejevalnikom poizvedb v2).

- Uporaba Redshift gonilnik JDBC v2.1.0.18 in novejšo, ker podpira avtentikacijo s skupinsko zvezo IAM. Za URL vnesite

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.Na primer,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

V prejšnjem URL-ju groupfederation je obvezen parameter, ki vam omogoča preverjanje pristnosti s poverilnicami IAM za oskrbovano gručo Redshift. Brez groupfederation parameter, ne bo uporabljal vlog zbirke podatkov Redshift.

- za Uporabniško ime in Geslo, vnesite svoje poverilnice Okta.

- Če želite nastaviti razširjene lastnosti, sledite korakom 4–9 v razdelku Konfigurirajte odjemalca SQL (SQL Workbench/J) V nadaljevanju objava.

Uporabnik Ethan bo lahko dostopal do sales_schema mize. Če Ethan poskuša dostopati do tabel v finance_schema, bo dobil napako zavrnjenega dovoljenja.

Odpravljanje težav

Če vaša povezava ni delovala, upoštevajte naslednje:

- Omogoči prijavo v gonilnik. Za navodila glejte Konfigurirajte beleženje.

- Prepričajte se, da uporabljate najnovejše Gonilnik Amazon Redshift JDBC različica.

- Če se med nastavljanjem aplikacije na Okti pojavljajo napake, se prepričajte, da imate skrbniški dostop.

- Če lahko preverite pristnost prek odjemalca SQL, vendar imate težavo z dovoljenjem ali ne vidite predmetov, podelite ustrezno dovoljenje vlogi.

Čiščenje

Ko končate s testiranjem rešitve, počistite vire, da se izognete prihodnjim stroškom:

- Izbrišite oskrbljeno gručo Redshift.

- Izbrišite vloge IAM, IdP-je IAM in pravilnike IAM.

zaključek

V tej objavi smo zagotovili navodila po korakih za integracijo gruče, ki jo je zagotovil Redshift, z Okta z uporabo Redshift Query Editor v2 in SQL Workbench/J s pomočjo zveznih vlog IAM in samodejnega preslikave vlog baze podatkov. Podobno nastavitev lahko uporabite z drugimi odjemalci SQL (kot sta DBeaver ali DataGrip). Pokazali smo tudi, kako se članstvo v skupini Okta samodejno preslika z vlogami gruče, ki jih zagotavlja Redshift, za nemoteno uporabo preverjanja pristnosti na podlagi vlog.

Če imate kakršne koli povratne informacije ali vprašanja, jih pustite v komentarjih.

O avtorjih

Debu Panda je višji vodja produktnega upravljanja pri AWS. Je vodilni v industriji na področju analitike, aplikacijske platforme in tehnologij podatkovnih baz ter ima več kot 25 let izkušenj v svetu IT.

Debu Panda je višji vodja produktnega upravljanja pri AWS. Je vodilni v industriji na področju analitike, aplikacijske platforme in tehnologij podatkovnih baz ter ima več kot 25 let izkušenj v svetu IT.

Ranjan Burman je strokovnjak za analitične rešitve pri AWS. Specializiran je za Amazon Redshift in strankam pomaga zgraditi razširljive analitične rešitve. Ima več kot 16 let izkušenj na področju različnih tehnologij podatkovnih zbirk in skladiščenja podatkov. Navdušen je nad avtomatizacijo in reševanjem težav strank z rešitvami v oblaku.

Ranjan Burman je strokovnjak za analitične rešitve pri AWS. Specializiran je za Amazon Redshift in strankam pomaga zgraditi razširljive analitične rešitve. Ima več kot 16 let izkušenj na področju različnih tehnologij podatkovnih zbirk in skladiščenja podatkov. Navdušen je nad avtomatizacijo in reševanjem težav strank z rešitvami v oblaku.

Maneesh Sharma je višji inženir podatkovnih baz pri AWS z več kot desetletnimi izkušnjami pri načrtovanju in izvajanju obsežnih podatkovnih skladišč in analitičnih rešitev. Sodeluje z različnimi partnerji Amazon Redshift in strankami, da bi spodbudil boljšo integracijo.

Maneesh Sharma je višji inženir podatkovnih baz pri AWS z več kot desetletnimi izkušnjami pri načrtovanju in izvajanju obsežnih podatkovnih skladišč in analitičnih rešitev. Sodeluje z različnimi partnerji Amazon Redshift in strankami, da bi spodbudil boljšo integracijo.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :ima

- : je

- :ne

- $GOR

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Sposobna

- O meni

- nad

- pospeši

- dostop

- Račun

- natančna

- Ukrep

- aktivna

- Active Directory

- Ad

- Dodatne

- admin

- vsi

- omogočajo

- Dovoli

- omogoča

- Prav tako

- Amazon

- Amazon Web Services

- an

- Analitično

- analitika

- analizirati

- in

- razglasitve

- kaj

- API

- aplikacija

- uporaba

- aplikacije

- Arhitektura

- SE

- AS

- dodeljena

- povezan

- At

- preverjanje pristnosti

- Preverjanje pristnosti

- pooblastilo

- pooblaščeni

- Samodejno

- samodejno

- avtomatizacija

- izogniti

- AWS

- Azure

- temeljijo

- BE

- ker

- bilo

- pripada

- Boljše

- med

- Blog

- brskalnik

- izgradnjo

- vendar

- by

- klic

- CAN

- center

- Stroški

- Izberite

- čiščenje

- stranke

- stranke

- Cloud

- Grozd

- COM

- komentarji

- dokončanje

- kompleksna

- konfiguracija

- Connect

- povezava

- povezuje

- Razmislite

- Konzole

- Vsebuje

- naprej

- nadzor

- ustvarjajo

- ustvaril

- Mandatno

- Trenutna

- stranka

- Stranke, ki so

- datum

- podatkovno skladišče

- Baze podatkov

- desetletje

- opredeliti

- Predstavitev

- opisano

- oblikovanje

- Ugotovite,

- drugačen

- opravljeno

- pogon

- voznik

- lažje

- lahka

- urednik

- učinek

- povišana

- Končna točka

- inženir

- zagotoviti

- Vnesite

- Napaka

- napake

- ethan

- Eter (ETH)

- Primer

- obstoječih

- izkušnje

- podaljšan

- FAST

- Federacija

- povratne informacije

- financiranje

- prva

- prvič

- Pretok

- Osredotočite

- sledi

- po

- za

- iz

- Prihodnost

- dobili

- pridobivanje

- gif

- odobri

- odobreno

- skupina

- Skupine

- Navodila

- Imajo

- he

- pomoč

- Pomaga

- Kako

- Vendar

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- identiteta

- upravljanje identitete

- if

- ponazarja

- izvajanja

- in

- Industrija

- vodja industrije

- Podatki

- Iniciatorji

- vpogledi

- Navodila

- integrirati

- integracija

- zainteresirani

- prikliče

- vprašanje

- Vprašanja

- IT

- sam

- jpg

- json

- obsežne

- Zadnji

- Vodja

- UČITE

- pustite

- vzvod

- kot

- Seznam

- prijavi

- prijavljen

- sečnja

- prijava

- več

- Znamka

- Izdelava

- upravljanje

- upravitelj

- upravljanje

- obvezna

- ročno

- map

- kartiranje

- ujemanje

- Mehanizem

- člani

- članstvo

- Microsoft

- monitor

- več

- Ime

- Nimate

- št

- predmeti

- of

- Ponudbe

- OKTA

- on

- or

- organizacije

- Ostalo

- parameter

- del

- partnerji

- strastno

- Geslo

- Dovoljenje

- Dovoljenja

- ping

- platforma

- platon

- Platonova podatkovna inteligenca

- PlatoData

- prosim

- politike

- politika

- Prispevek

- prednostno

- predpogoji

- , ravnateljica

- privilegiji

- Težave

- Postopek

- Izdelek

- upravljanje izdelkov

- Lastnosti

- protokol

- zagotavljajo

- če

- Ponudnik

- ponudniki

- Python

- poizvedbe

- vprašanja

- reading

- pripravljen

- prejeti

- glejte

- pomembno

- zanašajo

- zamenjajte

- zahteva

- vir

- viri

- oziroma

- ponovna

- Z desno tipko miške kliknite

- vloga

- vloge

- Run

- prodaja

- razširljive

- Lestvica

- brezšivne

- brez težav

- Oddelek

- oddelki

- zavarovanje

- Varno

- varnost

- varnostni žeton

- glej

- izberite

- višji

- Storitve

- Zasedanje

- nastavite

- nastavitev

- nastavitev

- shouldnt

- je pokazala,

- podpis

- Podoben

- poenostavlja

- poenostavitev

- sam

- So

- Rešitev

- rešitve

- Reševanje

- specialist

- specializirano

- SQL

- Izjava

- Korak

- Koraki

- shranjeni

- uspešno

- taka

- podpora

- Podpira

- Preverite

- Sinhronizacija

- sistem

- TAG

- Tehnologije

- začasna

- deset

- Testiranje

- kot

- da

- O

- njihove

- Njih

- POTEM

- tretjih oseb

- ta

- tisti,

- tisoče

- čas

- do

- žeton

- orodja

- dva

- up-to-date

- naprej

- URL

- uporaba

- Rabljeni

- uporabnik

- Uporabniki

- uporablja

- uporabo

- Uporaben

- POTRDI

- potrjuje

- različnih

- različica

- preko

- želeli

- Skladišče

- skladiščenje

- we

- web

- spletne storitve

- so bili

- ki

- medtem

- WHO

- bo

- z

- brez

- delo

- potek dela

- svet

- bi

- let

- jo

- Vaša rutina za

- zefirnet