Время чтения: 5 минутСуществует дилемма по поводу сбора событий продуктов для обнаружения и реагирования конечных точек (EDR). Сбор всех событий, генерируемых конечными точками, означает наличие узких мест в конечной точке и в сети. Собирая меньше, вы можете пропустить важные события; сбор большего количества может привести к низкой производительности конечных точек.

Текущие поставщики EDR, включая Crowdstrike, используют предопределенную схему событий, в которой все жестко запрограммированы в их агентах. Crowdstrike объявляет, что они используют 400 различных событий (где процент из них является их собственными событиями, связанными с агентом), которые являются статическими, с предопределенными правилами, такими как проверки определенных местоположений файлов реестра и т. Д.

Ниже приведены их основные категории событий:

- События реестра

- События файла

- События поведения

- События браузера

- Буфер обмена

- События процесса

- Запланированные события задачи

- Сервисные мероприятия

- События потока

- Переменные среды

- События FW

- События правил IOA

- События NetShare

- События USB

- Инъекционные события

- Сетевые события

- Журнал событий Windows

- События FS

- Установить события

- События Java

- События ядра

- События модуля

- События LSASS

- Карантинные действия

- Действия программ-вымогателей

- События клиента SMB

Для каждой категории генерируются определенные события, такие как PdfFileWritten, DmpFileWritten, DexFileWritten и т. Д., Но это все операции записи файла, в которых был изменен только тип файла. То же самое касается событий реестра, событий обслуживания и т. Д.

Но как насчет операции записи файла в файл неизвестного или общего типа? Как насчет не одного события, а целого ряда событий? Или частота событий? Или шаблоны одних и тех же событий, которые важны? В таких случаях статическая модель событий, такая как Crowdstrike, имеет очень ограниченную область обнаружения этих новых типов APT-атак. Мы можем рассматривать модель событий Crowdstrike как «коллекцию событий на основе сигнатур», которая очень напоминает старые AV-сканеры на основе сигнатур.

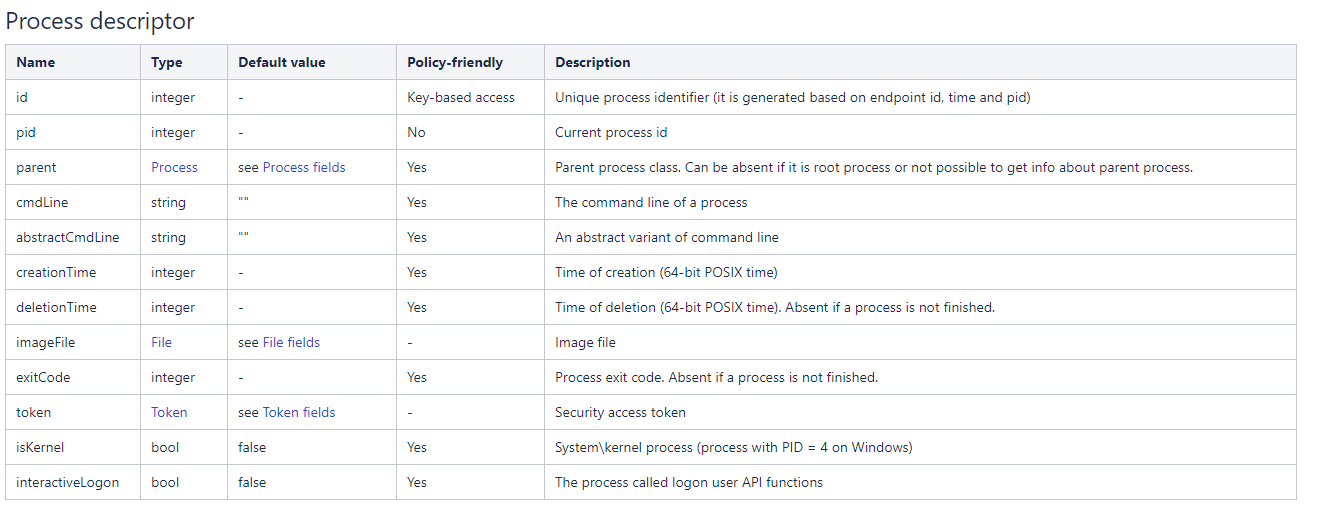

Comodo's Dragon Enterprise представляет «Адаптивное моделирование событий» где события определяются из базовых дескрипторов, таких как

Процесс:

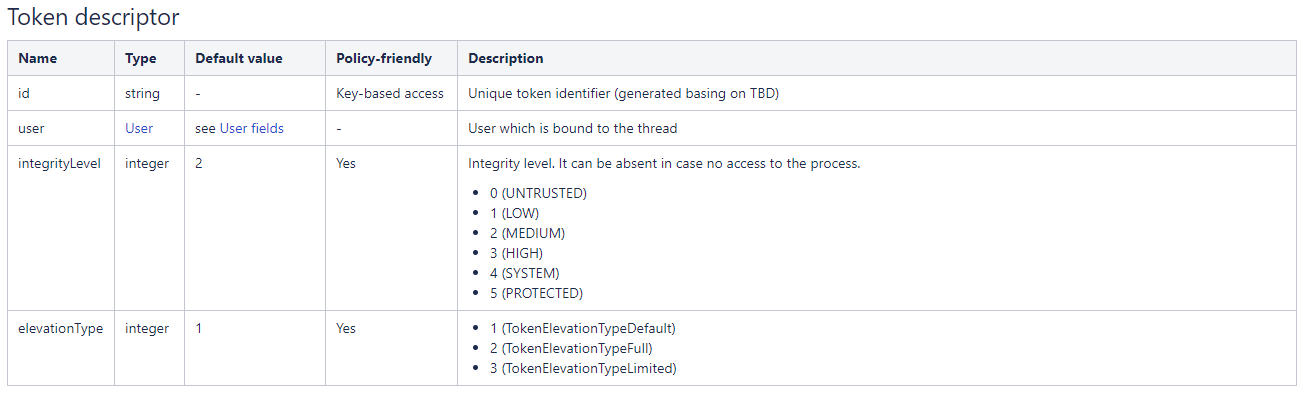

Маркеров:

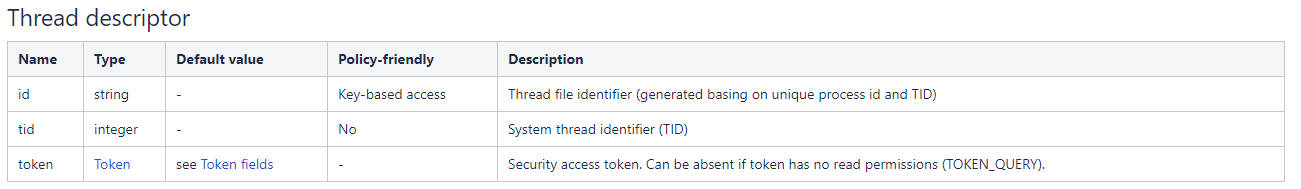

Нить:

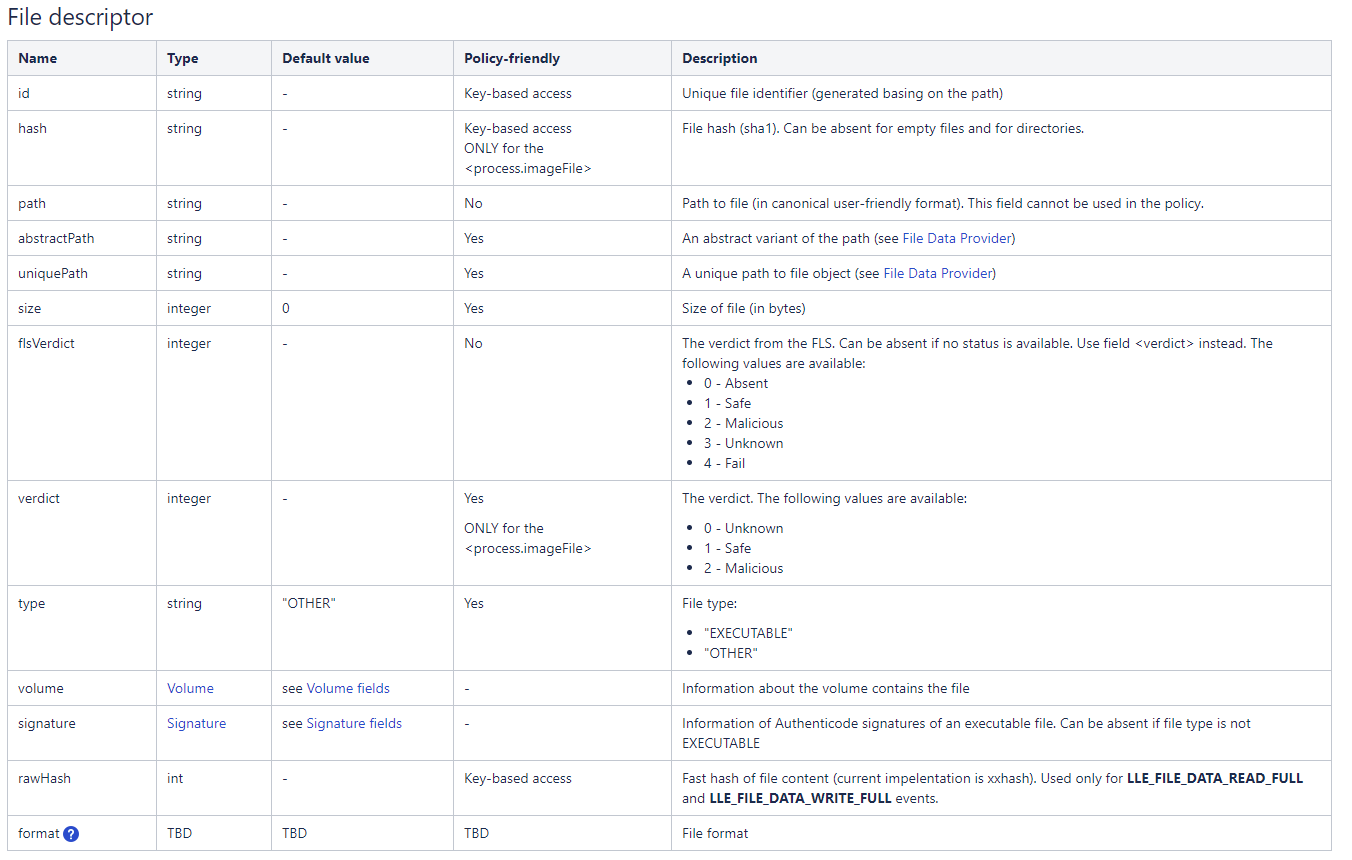

Файл:

Некоторые другие дескрипторы:

- Информация о пользователе

- реестра

- Память

- Cеть

- службы,

- объем,

- IP и др.

и события низкого уровня (LLE) генерируются в результате одного элементарного действия. Они основаны на необработанных событиях от разных компонентов, но обеспечивают некоторый уровень абстракции от источника событий и данных, специфичных для API и контроллера. Например, разные необработанные события от разных контроллеров и с другим набором полей могут быть преобразованы в LLE одного типа.

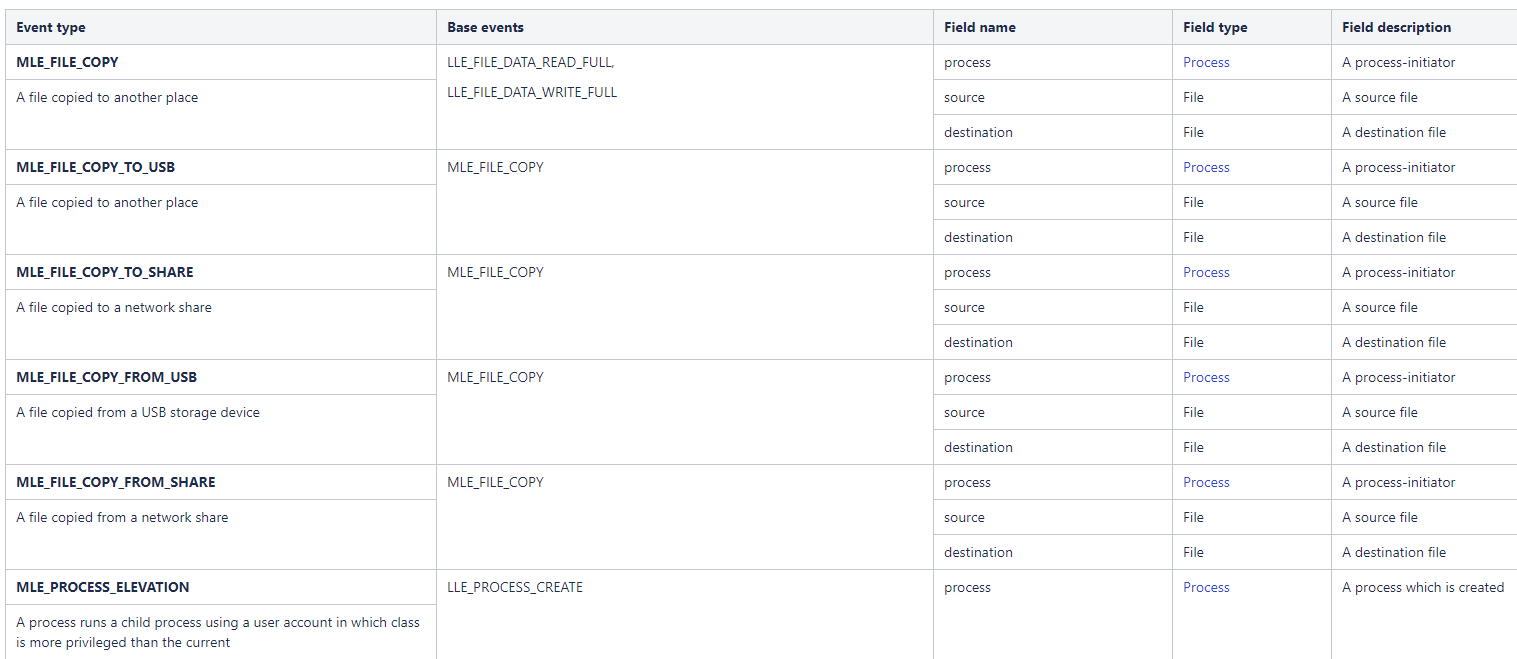

События среднего уровня (MLE) - это события, которые генерируются в результате последовательности LLE. Ниже приведены некоторые примеры:

Обычно они генерируются компонентами сопоставления локальных шаблонов. Каждый дескриптор события имеет собственный набор полей. Однако у событий есть стандартные общие поля.

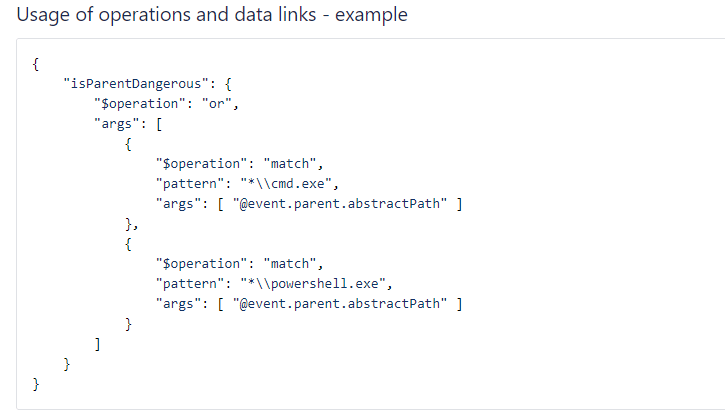

Дескриптор события используется при сопоставлении политики. Политика может обращаться к полям в правилах условий и сравнивать их с предопределенными значениями. Однако не все поля событий можно использовать для проверки политики.

Некоторые поля являются не скалярными типами, а сложными (словари и последовательности). Доступ к полям словаря осуществляется с помощью символа «.». Доступ к полям последовательности обеспечивается с помощью обозначения «[]». Ниже приведены примеры:

процесс.pid

процесс.parent.pid

process.accessMask [0]

Рисунок 1 Пример политик адаптивного моделирования событий

Логические объекты (такие как Процесс, Файл, Пользователь) в событиях представлены в виде словарей с предопределенным форматом. Описывается формат каждого объекта, и его поля могут использоваться для сопоставления политик, если это указано. Дескриптор объекта может содержать поля, которые относятся к другим объектам.

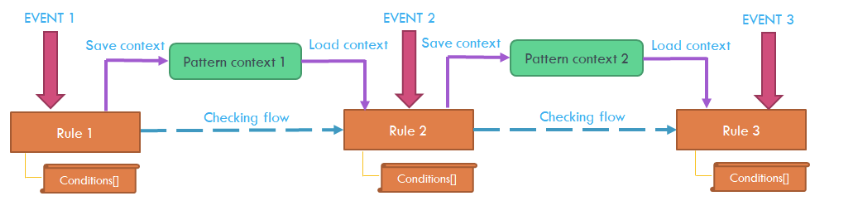

Рис.2.Сцепление паттернов

Используя это определение, Comodo Dragon Platform определяет сбор событий на основе политик, которые могут применяться не только к самой конечной точке, но могут быть разными для каждого процесса, службы или действий пользователя. Благодаря этому мы не только можем собирать все, что собирает Crowdstrike, но и адаптируемся во время инцидентов. Почему мы должны собирать и отправлять все события записи огня для доверенного процесса, если он еще не внедрен? Если происходит инъекция или другой форк, Dragon Platform начинает сбор всех деталей для этого процесса, оставляя другой сбор процессов нетронутым. Вот несколько примеров событий, на которых Crowdstrike не собирает данные о событиях низкого уровня:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_ОПАСНО_ФАЙЛ_СКАЧАТЬ

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise выполняет все сопоставления с образцом динамически на конечной точке, контролирует, что собирать, что сопоставлять и хочет отправить на основе определений адаптивной политики.

С другой стороны, Dragon Enterprise также анализирует временной ряд соответствующих событий, Наше адаптивное моделирование событий также исследует различные степени периодичности данных, включая систематический пользовательский процесс, процесс-процесс, интеграцию процесса-системы, а также эффекты дня недели и времени суток, и делает выводы о обнаруженные события (например, популярность или уровень посещаемости).

Как и сложные постоянные угрозы (APT), внутренние угрозы также следует рассматривать в рамках EDR. Агрегированное поведение отдельных людей обычно демонстрирует периодичность во времени в нескольких масштабах (ежедневно, еженедельно и т. Д.), Которая отражает ритмы основной человеческой деятельности и делает данные неоднородными. В то же время данные часто искажаются из-за нескольких периодов «всплеска» необычного поведения. Проблема обнаружения и извлечения этих аномальных событий осложняется обоими элементами. В этом контексте Dragon Enterprises использует обучение без учителя, основанное на изменяющихся во времени моделях процессов, которые также могут учитывать аномальные события. Мы сгенерировали адаптивно и автономно обучение отделению необычных «всплесков» событий от следов нормальной человеческой деятельности.

Для получения дополнительной информации о Comodo Dragon Enterprise и Crowdstrike посетите https://bit.ly/3fWZqyJ

Обнаружение конечной точки и ответ

сообщение Что такое адаптивное моделирование событий Comodo Dragon Platform и почему мы думаем, что это лучше, чем толпы Появившийся сначала на Новости Comodo и информация об интернет-безопасности.

- Коинсмарт. Лучшая в Европе биржа биткойнов и криптовалют.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. БЕСПЛАТНЫЙ ДОСТУП.

- КриптоХок. Альткоин Радар. Бесплатная пробная версия.

- Источник: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- доступ

- Учетная запись

- агенты

- Все

- объявляет

- APT

- нападки

- AV

- Блог

- случаев

- контроль

- Проверки

- Сбор

- Общий

- данным

- обнаружение

- Dragon

- Конечная точка

- Предприятие

- и т.д

- События

- События

- Поля

- Для пожарных

- вилка

- формат

- здесь

- HTTPS

- В том числе

- информация

- Инсайдер

- интеграции.

- IT

- изучение

- уровень

- Ограниченный

- локальным

- модель

- моделирование

- сеть

- Операционный отдел

- Другое

- шаблон

- Платформа

- политика

- Продукция

- Сырье

- ответ

- условиями,

- безопасность

- Серии

- набор

- угрозы

- время

- топ

- неконтролируемое обучение

- поставщики

- Против

- еженедельно

- Что такое