->

Изображение: Black_Kira / Shutterstock.com

В коде практически всего программного обеспечения имеются ошибки (баги) и уязвимости безопасности. Чем обширнее код, тем их больше. Многие из этих недостатков безопасности со временем обнаруживаются пользователями или даже самим производителем и устраняются с помощью исправления или следующего обновления. Некоторые, однако, впервые выслежен преступными хакерами которые сначала держат это знание при себе. Затем они либо сами используют дыру в безопасности для проникновения в системы других людей, либо продают свою находку, часто за ужасающие суммы.

Что такое дефект нулевого дня?

Такие вновь обнаруженные уязвимости безопасности называются нулевые дни, иногда также пишется 0 день. Это относится к количеству времени, которое есть у производителя, чтобы закрыть пробел. «Нулевые дни» означает, что у компании вообще нет времени на разработку патча и его публикацию. Это связано с тем, что хакеры уже активно эксплуатируют уязвимость. Для этого они используют эксплойт нулевого дня, то есть метод, специально разработанный для этой уязвимости, и используют его для проведения атаки нулевого дня.

Как только производитель ПО узнает об уязвимости, он может разработать патч, специально изменяющий ответственную часть кода. Или публикует обновление, т.е. исправленную и подчищенную версию своей программы. Как только выходит патч или обновление, эксплойт перестает действовать, угроза нулевого дня официально устранена.

Однако, поскольку многие пользователи не устанавливают исправления сразу, а лишь спустя несколько дней или недель, опасность, которую представляет уязвимость, сохраняется на некоторое время.

Атаки нулевого дня являются одними из самых опасных. Потому что пока уязвимость неизвестна производителям и пользователям, они не принимают никаких превентивных защитных мер. В течение дней, иногда недель или месяцев, злоумышленники могут незаметно разведывать компьютерные системы других людей, получать более высокие права, загружать конфиденциальные данные или устанавливать вредоносное ПО. Антивирусные инструменты предназначены для обнаружения подобных действий. Тем не менее злоумышленникам раз за разом удается настолько хорошо замаскироваться, что иногда они остаются незамеченными.

Дополнительная литература: Лучшее антивирусное программное обеспечение для ПК с Windows

Заветная секретная информация: Призы в миллион и больше

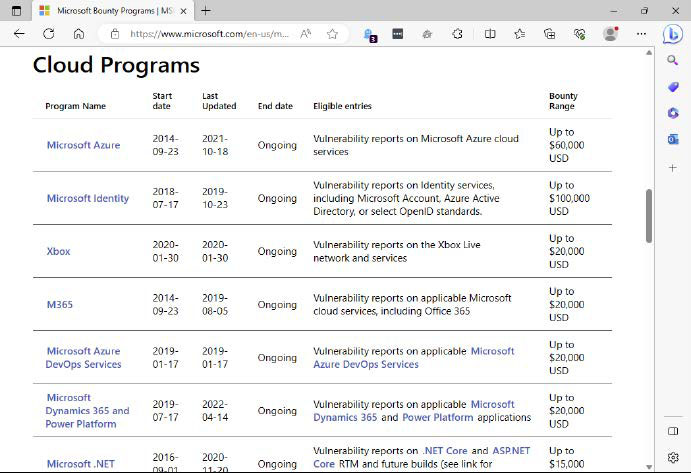

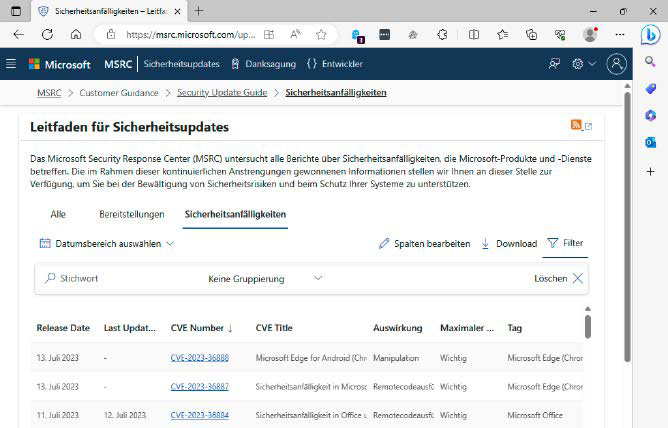

На своем веб-сайте по вознаграждению за обнаружение ошибок Microsoft перечисляет максимальные суммы, которые она заплатит за вновь обнаруженные дыры в безопасности. За некоторые товары нашедший может получить до 100,000 XNUMX долларов США.

IDG,

Уязвимость нулевого дня имеет высокую ценность на черном рынке. В темной сети предлагаются шести-семизначные суммы за недавно обнаруженную и еще не исправленную дыру в безопасности Windows. Но в уязвимостях заинтересованы не только преступники. В прошлом спецслужбы также использовали бреши для проведения атак на базы данных и инфраструктуру других государств.

Самым известным примером является Stuxnet: Компьютерный червь, предположительно разработанный Израилем и США, был внедрен в системы иранской ядерной программы. Через несколько ранее неизвестных дыр в безопасности Windows ему удалось внедриться в систему. Затем он манипулировал управлением центрифугами для производства делящегося материала так, что через короткое время они вышли из строя, но не выдал сообщения об ошибке.

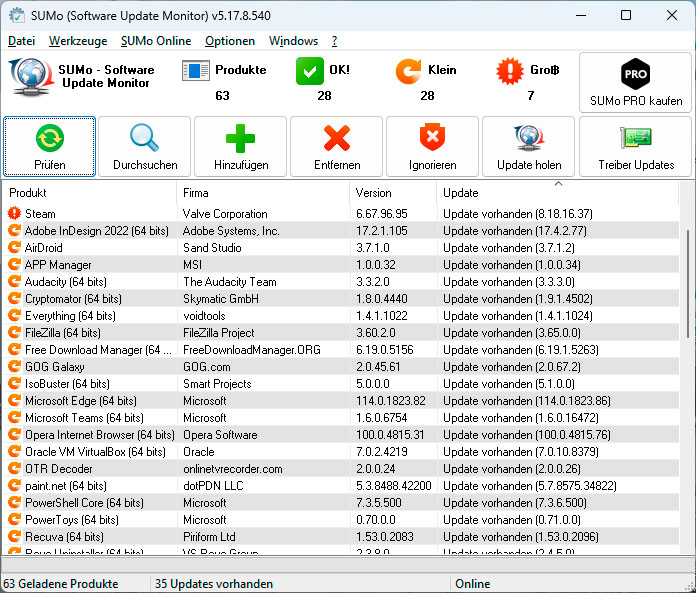

С помощью бесплатного инструмента Sumo вы можете узнать, для каких ваших программ доступны обновления, а затем установить именно их.

IDG,

Правительства и компании также используют уязвимости нулевого дня для промышленного шпионажа, то есть для доступа к планам новых разработок, данным компаний и контактным адресам. И, наконец, к этому средству прибегают и хактивисты, чтобы привлечь внимание к своим политическим или социальным целям.

Из-за высокой потенциальной опасности ошибок нулевого дня и высоких сумм, выплачиваемых за их раскрытие, несколько крупных компаний-разработчиков программного обеспечения запустили программы вознаграждения за ошибки. Эту «награду за ошибки» платят такие производители, как Microsoft, за недавно обнаруженные дыры в безопасности и другие ошибки в их операционных системах и приложениях. Награды в основном зависят от серьезности ошибки и варьируются от трех до шести цифр.

Внимание: 5 самых опасных атак на Wi-Fi и как с ними бороться

Как обнаружить атаки нулевого дня

При поиске вредоносного ПО современные антивирусные программы работают не только с сигнатурами вирусов, но также с помощью эвристических методов и искусственного интеллекта. Производители обучают их моделям поведения известных вредоносных программ, чтобы иметь возможность обнаруживать новые варианты. Однако это работает лишь в ограниченной степени, поскольку эксплойты нулевого дня всегда используют разные методы атаки.

Решения безопасности на основе поведения часто используются в компаниях. Системы обнаружения вторжений отслеживают файлы журналов и системную информацию, такую как загрузка ЦП, для выявления заметных действий в сети и на отдельных компьютерах. В этом случае они выдают предупреждающее сообщение или отправляют администратору электронное письмо. Системы предотвращения вторжений идут еще дальше и автоматически инициируют контрмеры, такие как изменения в конфигурации брандмауэра. Однако такие приложения очень дороги и подходят только для бизнеса.

Поиск информации о новых уязвимостях безопасности

До конца 1990-х годов уязвимости безопасности систематически не фиксировались. Но поскольку в быстро растущем числе приложений Windows были обнаружены новые уязвимости, два сотрудника Митра Корпорация начал думать о разумной системе их учета и управления.

Корпорация US Mitre была основана в 1958 году как аналитический центр вооруженных сил США и сегодня консультирует ряд американских властей по вопросам безопасности. Некоммерческая организация финансируется CISA (Агентством кибербезопасности и безопасности инфраструктуры) и DHS (Министерством внутренней безопасности).

Результатом обсуждений стала система CVE (Common Vulnerabilities and Exposures), представленная в 1999 году. С тех пор всем уязвимостям безопасности присваиваются номера или идентификаторы CVE в формате CVE-XXXX-XXXXX. Первые четыре символа обозначают год каталогизации уязвимости, стоящие за ней цифры (их может быть больше пяти) представляют собой последовательную нумерацию уязвимости. Тем временем система CVE превратилась в международно признанный стандарт.

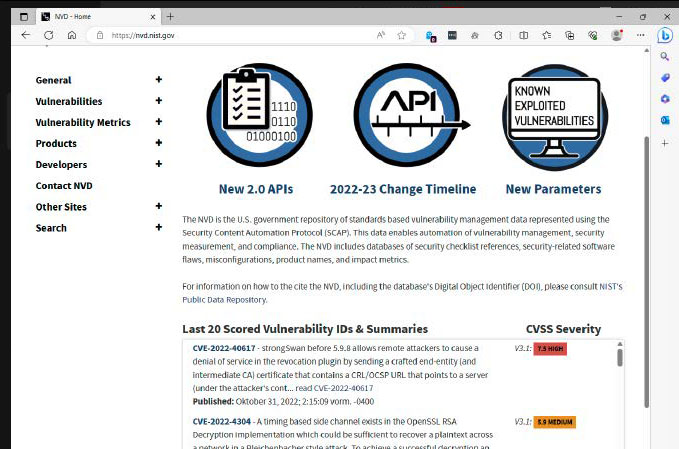

Национальная база данных уязвимостей США показывает 20 последних обнаруженных уязвимостей и их номера CVE. Кроме того, есть информация о способе действия и доступных патчах.

IDG,

Корпорация Mitre создала сайт www.cve.org для базы данных CVE. Там вы можете выполнить поиск по номерам CVE или по таким ключевым словам, как «Ядро Windows».

Кроме того, вы можете загрузить всю базу данных, содержащую более 207,000 XNUMX записей. С веб-сайтом CVE тесно связана Национальная база данных уязвимостей (NVD). В https://nvd.nist.gov вы найдете 20 последних обнаруженных уязвимостей, включая некоторые пояснения и ссылки на все доступные исправления.

Там же вы найдете оценку опасности уязвимости от «Низкой» до «Средней», до «Высокой» и «Критической». Если там появится используемое вами приложение, уязвимость которого отмечена как «Высокая» или «Критическая», проверьте сайт производителя, чтобы узнать, доступен ли уже патч.

Microsoft также использует стандарт CVE, но хранит собственный список вновь обнаруженных уязвимостей в своих продуктах по адресу: https://msrc.microsoft.com/update-guide/vulnerability Компания автоматически распространяет исправления через ежемесячные обновления безопасности; ручная установка не требуется.

Компания публикует недавно обнаруженные уязвимости безопасности в своих продуктах в Центре реагирования безопасности Microsoft. Вам не нужно беспокоиться об установке патчей, это делается автоматически.

IDG,

Как защитить себя от эксплойтов нулевого дня

Атаки нулевого дня направлены не только против компаний. Хакерские группы иногда также пытаются заманить частных пользователей на вредоносные веб-сайты с помощью широко распространенных фишинговых атак по электронной почте или убедить их установить программное обеспечение с помощью эксплойтов нулевого дня, иногда с помощью мошенническая реклама Google.

Обезопасить себя можно с помощью нескольких простых мер:

- Устанавливайте патчи и обновления по мере их появления. Windows делает это автоматически по умолчанию, поэтому вам не следует ничего менять. Используйте такие инструменты, как Сумо для поиска доступных обновлений для приложений Windows.

- Загружайте программное обеспечение только из надежных источников, таких как веб-сайт производителя.

- Устанавливайте только те программы, которые вам действительно нужны. Чем больше программного обеспечения на компьютере, тем больше потенциальных уязвимостей.

- Используйте брандмауэр. Брандмауэр Windows включен по умолчанию, и его не следует отключать.

- Узнайте о типичные фишинговые уловки используется преступниками.

Что делать, если возникли проблемы с обновлениями?

Вам всегда следует немедленно устанавливать ежемесячные обновления безопасности и исправления для Windows, чтобы устранить вновь обнаруженные уязвимости.

Однако установка обновления Windows не всегда проходит успешно. Иногда операционная система прерывает процесс с сообщением об ошибке. В таком случае попробуйте следующее:

1. Часто просто скачать файлы обновлений не получалось. Решение — очистить кэш обновлений и повторить попытку. Проще всего это сделать через средство устранения неполадок Windows: вызовите «Настройки» в меню «Пуск» и нажмите «Устранение неполадок — «Другие способы устранения неполадок» на вкладке «Система». Затем нажмите «Выполнить» для «Центр обновления Windows» и, наконец, «Закрыть». Затем перезапустите Windows, открыв окно «Выполнить» с помощью комбинации клавиш Windows-R, набрав команду «shutdown /g» и нажав «ОК». Затем попробуйте установить обновления еще раз.

2. Часто на диске C: просто не хватает места. Проверьте это, открыв Проводник и выбрав «Этот компьютер». На диске C: должно оставаться не менее 32 ГБ свободного места. Если нет, откройте параметры «Память» в «Свойствах» в разделе «Система» и установите переключатель «Оптимизация памяти» в положение «Вкл.». Нажмите «Рекомендации по очистке» и обратите внимание, в частности, на пункты «Большие или неиспользуемые файлы» и «Неиспользуемые приложения». Вам также следует очистить корзину Windows.

Майкл Крайдер / IDG

3. Попробуйте установить обновление вручную. Найдите в «Настройках» раздела «Система – Центр обновления Windows», а также в разделе «История обновлений» сообщение о неудавшемся обновлении. Запишите номер КБ обновления и введите его в каталог обновлений Windows по адресу www.catalog.update.microsoft.com. Убедитесь, что обновление соответствует вашей версии Windows, загрузите его и установите вручную.

4. Если вы используете антивирусный сканер, отличный от Microsoft Defender, вам следует временно удалить его. Затем перезагрузите Windows и попробуйте запустить обновление.

5. Отключите все подключенные USB-устройства, например флэш-накопители или внешние накопители.

6. Откройте Панель управления Windows (проще всего это сделать, введя «управление» в поле поиска панели задач) и вызовите Диспетчер устройств. Если там появятся записи со знаком вопроса, удалите это оборудование, щелкнув правой кнопкой мыши и выбрав «Удалить устройство». Затем попробуйте запустить обновление. После перезагрузки Windows снова распознает устройства и установит последние версии драйверов.

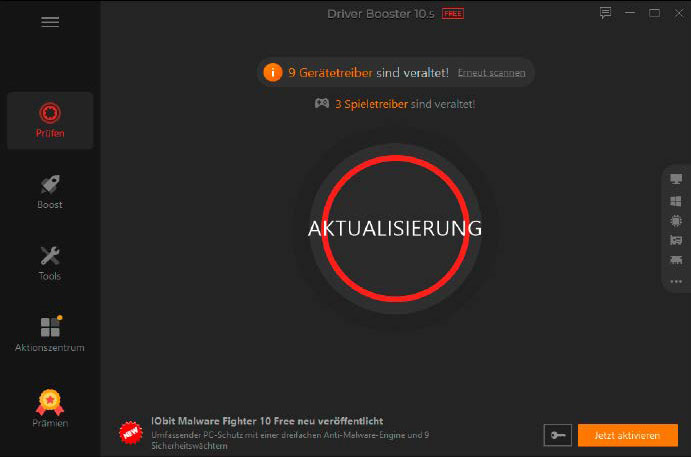

7. Обновите драйверы на вашем компьютере. Используйте такой инструмент, как Driver Booster Бесплатно для проверки устаревших версий драйверов. Загрузите последние версии, настройте их и попробуйте снова установить обновление Windows.

Убедитесь, что ваши драйверы обновлены. Например, инструмент Driver Booster Free может помочь вам найти устаревшие версии.

IDG,

Эта статья была переведена с немецкого на английский и изначально опубликована на сайте pcwelt.de.

Скидочные Купоны

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- :имеет

- :является

- :нет

- $UP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- в состоянии

- О нас

- Действие

- активно

- активно

- на самом деле

- дополнение

- адреса

- После

- снова

- против

- агентство

- Все

- почти

- уже

- чем

- причислены

- Несмотря на то, что

- всегда

- американские

- среди

- количество

- amp

- an

- и

- и инфраструктура

- антивирус

- антивирусное программное обеспечение

- любой

- все

- появиться

- появившийся

- появляется

- Применение

- Приложения

- Применить

- МЫ

- вооруженный

- гайд

- искусственный

- искусственный интеллект

- AS

- оценки;

- At

- атаковать

- нападки

- внимание

- автор

- Власти

- автоматически

- доступен

- основанный

- BE

- , так как:

- было

- начал

- за

- ЛУЧШЕЕ

- BIN

- к

- Черный

- ракета-носитель

- щедроты

- щедрость

- Ошибка

- ошибка баунти

- ошибки

- бизнес

- но

- by

- кэш

- призывают

- под названием

- CAN

- Может получить

- карта

- нести

- случаев

- каталог

- Категории

- Центр

- изменение

- изменения

- символы

- проверка

- CISA

- нажмите на

- Закрыть

- тесно

- код

- COM

- сочетание

- Комментарии

- Общий

- Компании

- Компания

- полностью

- компьютер

- компьютеры

- Конфигурация

- подключенный

- последовательный

- обращайтесь

- контроль

- панель управления

- КОРПОРАЦИЯ

- ЦП

- кредит

- Криминальное

- Преступники

- CSS

- CVE

- Информационная безопасность

- Агентство кибербезопасности и безопасности инфраструктуры

- ОПАСНО!

- опасно

- темно

- Dark Web

- данным

- База данных

- базы данных

- Время

- день

- Дней

- По умолчанию

- задерживать

- Это

- Кафедра

- Департамент внутренней безопасности

- описание

- предназначенный

- обнаруживать

- обнаруженный

- обнаружение

- развивать

- развитый

- события

- устройство

- Устройства

- Департамента Национальной Безопасности (DHS)

- DID

- Умереть

- различный

- цифры

- направленный

- раскрытие

- открытый

- распределенный

- do

- приносит

- долларов

- сделанный

- вниз

- скачать

- рисовать

- управлять

- водитель

- драйверы

- диски

- e

- Электронная почта:

- Простейший

- Эффективный

- или

- ликвидировать

- вставлять

- сотрудников

- пустой

- конец

- Английский

- Enter

- входящий

- Весь

- ошибка

- ошибки

- шпионаж

- Эфир (ETH)

- Даже

- пример

- существует

- дорогим

- объяснены

- Эксплуатировать

- Эксплуатируемый

- использует

- исследователь

- обширный

- степень

- и, что лучший способ

- Oшибка

- ложный

- несколько

- поле

- бороться

- цифры

- Файлы

- в заключение

- Найдите

- Finder

- брандмауэр

- Во-первых,

- 5

- Flash

- недостаток

- недостатки

- следовать

- после

- Что касается

- Войска

- формат

- найденный

- Основана

- 4

- Бесплатно

- от

- фундированный

- далее

- разрыв

- пробелы

- Немецкий

- получить

- данный

- Go

- Цели

- Группы

- Рост

- хакер

- Хакеры

- Аппаратные средства

- Есть

- высота

- помощь

- High

- высший

- его

- Отверстие

- Отверстия

- родина

- Национальная Безопаность

- Как

- How To

- Однако

- HTML

- HTTPS

- i

- ICON

- ID

- идентифицированный

- определения

- if

- изображение

- немедленно

- in

- В том числе

- индекс

- указывать

- individual

- промышленность

- инфильтрированной

- информация

- Инфраструктура

- устанавливать

- установка

- Установка

- Интеллекта

- заинтересованный

- на международном уровне

- Интернет

- в

- выпустили

- обнаружения вторжений

- иранец

- Израиль

- вопрос

- вопросы

- IT

- пункты

- ЕГО

- саму трезвость

- JPG

- Сохранить

- Основные

- ключевые слова

- знания

- известный

- большой

- Поздно

- последний

- запустили

- наименее

- такое как

- Ограниченный

- связанный

- связи

- Список

- Списки

- журнал

- Длинное

- дольше

- посмотреть

- терять

- поддерживает

- сделать

- вредоносных программ

- управляемого

- менеджер

- управления

- манипулировать

- руководство

- вручную

- ПРОИЗВОДИТЕЛЬ

- Производители

- многих

- отметка

- с пометкой

- рынок

- спички

- материала

- матрица

- макс-ширина

- максимальный

- Май..

- означает

- Между тем

- меры

- Меню

- сообщение

- метод

- методы

- Microsoft

- миллиона

- мин

- минут

- MIT

- режим

- Модерн

- монитор

- ежемесячно

- месяцев

- БОЛЕЕ

- самых

- в основном

- национальный

- необходимо

- Необходимость

- сеть

- Тем не менее

- Новые

- вновь

- следующий

- NIST

- нет

- некоммерческий

- некоммерческая организация

- Ничто

- в своих размышлениях

- ядерный

- номер

- номера

- получать

- октябрь

- of

- предложенный

- Официально

- .

- on

- ONE

- только

- открытый

- открытие

- операционный

- операционная система

- операционные системы

- оптимизированный

- Опции

- or

- заказ

- организация

- первоначально

- Другое

- внешний

- за

- собственный

- страница

- выплачен

- панель

- часть

- особый

- мимо

- Патчи

- Патчи

- паттеранами

- ОПЛАТИТЬ

- народный

- фишинг

- фишинговые атаки

- Планы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Сменная

- плагин

- политический

- поставленный

- После

- потенциал

- Премиум

- предотвращение

- предварительно

- первичный

- частная

- призы

- Pro

- проблемам

- процесс

- Производство

- Продукция

- Профиль

- FitPartner™

- программы

- программы

- Программы

- для защиты

- защиту

- защитный

- публиковать

- Публикует

- вопрос

- ассортимент

- быстро

- Reading

- недавно

- признанное

- признавать

- записанный

- запись

- понимается

- оставаться

- остатки

- удаление

- , по имеющимся данным

- курорт

- ответ

- ответственный

- результат

- правые

- Роботы

- Роланд

- корень

- Run

- Samsung

- Разведчик

- Поиск

- поиск

- Secret

- безопасность

- Программное обеспечение безопасности

- обновления безопасности

- уязвимость безопасности

- посмотреть

- выбор

- продаем

- Отправить

- поисковая оптимизация

- Услуги

- набор

- несколько

- строгость

- Короткое

- должен

- Шоу

- выключение

- Shutterstock

- Подписи

- просто

- просто

- с

- одинарной

- сайте

- ШЕСТЬ

- So

- Соцсети

- Software

- Решение

- Решения

- некоторые

- иногда

- Скоро

- Источник

- Источники

- Space

- специально

- конкретно

- стандарт

- Начало

- Области

- Шаг

- По-прежнему

- диск

- абонент

- быть успешными

- успешный

- такие

- подходящее

- суммы

- Убедитесь

- Коммутатор

- включается

- система

- системы

- ТАБЛИЦЫ

- TAG

- взять

- бак

- Нажмите

- чем

- который

- Ассоциация

- их

- Их

- сами

- тогда

- Там.

- Эти

- они

- think

- мозговым центром

- этой

- угроза

- три

- Через

- время

- Название

- в

- сегодня

- инструментом

- инструменты

- Train

- вызвать

- заслуживающий доверия

- стараться

- два

- напишите

- под

- незамеченной

- неизвестный

- неиспользованный

- Обновление ПО

- Updates

- URL

- us

- Доллары США

- США

- USB

- использование

- используемый

- пользователей

- использования

- ценностное

- версия

- очень

- с помощью

- вирус

- из

- Уязвимости

- уязвимость

- предупреждение

- законопроект

- Путь..

- Web

- Вебсайт

- веб-сайты

- Недели

- ЧТО Ж

- были

- Что

- Что такое

- когда

- , которые

- в то время как

- КТО

- чья

- Wi-Fi

- широко

- будете

- окно

- окна

- Окна 11

- в

- без

- Работа

- работает

- червь

- беспокоиться

- письменный

- год

- еще

- являетесь

- ВАШЕ

- себя

- зефирнет

- нуль

- Zero Day

- уязвимости нулевого дня