Конструкция SoC для обеспечения безопасности со временем росла и развивалась, чтобы противостоять многочисленным потенциальным источникам угроз. Многие контрмеры возникли для борьбы с тем, как хакеры могут получить контроль над системами через недостатки конструкции программного или аппаратного обеспечения. Результатом являются такие вещи, как улучшенные генераторы случайных чисел, безопасное хранение ключей, криптография и защита памяти. Кроме того, в SoC добавлены аппаратные модули безопасности, безопасная цепочка загрузки, выделенные привилегированные процессоры и т. д. Однако часто упускается из виду один метод атаки — атаки по побочным каналам. Возможно, это связано с тем, что относительный риск и сложность таких атак недооценены.

На предстоящем вебинаре Тим Рамсдейл, генеральный директор Agile Analog, предлагает трезвый взгляд на угрозу атак по побочным каналам на SoC. Вебинар на тему «Почему меня должны волновать атаки по побочным каналам на мою SoC?» не только объясняет, что они представляют собой большую угрозу, чем часто полагают, но и предлагает эффективное решение проблемы.

Вам нужно всего лишь заглянуть на YouTube, чтобы найти презентации, сделанные на мероприятиях Defcon, которые иллюстрируют, как SoC на базе RISC-V, Apple Airtags или устройства ARM Trustzone-M уязвимы для сбоев в атаках. Ваша первая мысль заключается в том, что это можно сделать, если удачно выбрать момент, прикоснувшись к оголенным проводам, случайно нажав кнопку, или потребуется полностью оснащенная криминалистическая лаборатория. Если бы это было так, угроза была бы настолько минимальной, что ее можно было бы игнорировать. Тим отмечает, что компания Mouser предлагает комплект с открытым исходным кодом, позволяющий автоматизировать и сделать эти атаки систематическими. Этот комплект поставляется с микропроцессором и простым в использовании пользовательским интерфейсом, а также способен атаковать тактовую частоту и мощность.

На вебинаре объясняется, как могут осуществляться подобные атаки и почему они представляют большую угрозу, чем вы думаете. Представьте себе, что злоумышленник в вашем устройстве может случайным образом изменить состояние любого отдельного регистра – например, бита безопасности? Предположим, результат контрольной суммы BootROM может быть поврежден? Изменение напряжения и тактовых сигналов в течение очень коротких периодов времени может привести к необнаружимым изменениям в состоянии, что приведет к доступу, который может позволить запустить вредоносный код в привилегированном режиме.

Кроме того, доступ, полученный с помощью этих методов, может позволить хакерам исследовать другие слабые места в вашей системе. Благодаря знаниям, полученным в результате одноразовой атаки по побочному каналу, можно обнаружить более легко повторяемый эксплойт, который не требует прямого контакта с целевым устройством. Устройства Интернета вещей также особенно уязвимы, поскольку они подключены и часто подвергаются физическому контакту.

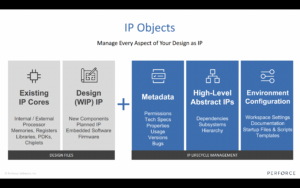

Agile Analog разработала решение для обнаружения атак по побочным каналам. У них есть наборы датчиков, которые способны обнаруживать эффекты, возникающие при несанкционированном доступе к часам или контактам питания. Их блоки защиты от атак по побочным каналам имеют собственные внутренние LDO и генераторы тактовых импульсов, обеспечивающие их работу во время атак. Логика управления, анализа и мониторинга легко интегрируется с модулями безопасности SoC.

Во время вебинара Тим объясняет детали того, как их решение может отслеживать и сообщать об атаках или даже попытках атак. Сюда могут относиться атаки, которые происходят в цепочке поставок до того, как устройство будет добавлено в готовую систему. Этот вебинар носит информативный характер и содержит полезную информацию о повышении безопасности SoC. Если вы хотите посмотреть трансляцию вебинара, то это будет в четверг 28 октября.th в 9 утра по тихоокеанскому времени. Вы можете зарегистрироваться бесплатно по этой ссылке.

Поделитесь этим постом через: Источник: https://semiwiki.com/ip/304138-webinar-on-protecting-against-side-channel-attacks/

- &

- доступ

- анализ

- Apple

- ARM

- нападки

- Немного

- заботится

- Вызывать

- Генеральный директор

- код

- крипто-

- сделка

- Проект

- Устройства

- открытый

- Эффективный

- и т.д

- События

- Эксплуатировать

- First

- недостатки

- Бесплатно

- Хакеры

- Аппаратные средства

- здесь

- Как

- HTTPS

- информация

- КАТО

- несколько устройств

- IT

- Основные

- комплект

- знания

- ведущий

- LINK

- Мониторинг

- Предложения

- открытый

- с открытым исходным кодом

- Другое

- физический

- мощностью

- Presentations

- защиту

- отчету

- Итоги

- Снижение

- Бег

- безопасность

- датчик

- Короткое

- So

- Software

- Область

- диск

- поставка

- цепочками поставок

- система

- системы

- снижения вреда

- время

- ui

- Уязвимый

- Смотреть

- webinar

- YouTube