Появилась новая уязвимость SSH, Водяная черепаха (бумага в формате pdf), и у него есть потенциал быть неприятным — но только в крайне ограниченных обстоятельствах. Чтобы понять проблему, нам нужно понять, для чего предназначен SSH. Он заменяет telnet как инструмент для доступа к оболочке командной строки на удаленном компьютере. Telnet отправляет весь этот текст в открытом виде, но SSH упаковывает его в зашифрованный туннель с открытым ключом. Он был разработан для безопасного взаимодействия с недружественной сетью, поэтому клиенты SSH так четко сообщают о принятии новых ключей и предупреждают, когда ключ изменился.

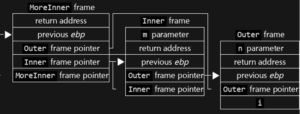

SSH использует счетчик последовательностей для обнаружения махинаций типа «человек посередине» (MitM), таких как удаление, воспроизведение или изменение порядка пакетов. Эта последовательность фактически не включается в пакет, но используется как часть проверки подлинности сообщения (MAC) в нескольких режимах шифрования. Это означает, что если пакет удаляется из зашифрованного туннеля, MAC-адрес не работает для остальных пакетов, что приводит к полному сбросу соединения. Эта последовательность фактически начинается с нуля, с первого незашифрованного пакета, отправленного после обмена баннерами версий. Теоретически это означает, что злоумышленник, возящийся с пакетами на этапе предварительного шифрования, также сделает недействительным все соединение. Есть только одна проблема.

Нововведение исследователей Terrapin заключается в том, что злоумышленник, имеющий доступ MitM к соединению, может вставить несколько безопасных сообщений на этапе предварительного шифрования, а затем незаметно удалить первое количество сообщений на этапе зашифрования. Всего лишь небольшая перезапись последовательности TCP для всех сообщений между ними, и ни сервер, ни клиент не смогут обнаружить обман. Это действительно интересный трюк — но что мы можем с ним сделать?

Для большинства реализаций SSH это немного. Версия 9.6 OpenSSH устраняет ошибку, называя ее криптографически новой, но отмечая, что фактическое воздействие ограничивается отключением некоторых функций запутывания времени, добавленных в версию 9.5.

Другого заметного влияния на секретность или целостность сеанса нет.

Однако, по крайней мере, для еще одного SSH-сервера, AsyncSSH, существует на кону гораздо больше. Эта библиотека Python является одновременно SSH-сервером и клиентом, и в каждой из них есть уязвимость Terrapin. Для клиента AsyncSSH эта уязвимость позволяет внедрить информационные сообщения о расширении до перехода в зашифрованное состояние. В приведенном примере алгоритм аутентификации клиента можно понизить, что не кажется особенно полезным.

Более заметная уязвимость возникает, когда любой SSH-клиент используется для подключения к серверу AsynchSSH. Если у злоумышленника также есть учетная запись на этом сервере, соединение жертвы может быть перенаправлено в оболочку, контролируемую злоумышленником. Хотя это не нарушает шифрование SSH напрямую, по сути оно имеет тот же эффект. Это не невероятная уязвимость, поскольку необходимый набор обстоятельств очень узок для ее использования. Это определенно уникальный и новый подход, и мы ожидаем новых результатов от других исследователей, использующих эту технику.

AlphV был конфискован и не конфискован

В веселой саге ФБР сыграло с AlphV через сайт-вымогатель .onion. Луковый сервис TOR использует общедоступный-частный ключ, где открытый ключ — это адрес .onion, а закрытый ключ управляет всей магией маршрутизации, которая соединяет пользователя с сервисом. ФБР, очевидно, захватило физический сервер и использовало захваченный закрытый ключ для перенаправления адреса .onion на страницу удаления.

Судя по всему, администраторы AlphV сохранили контроль и над этим закрытым ключом, поскольку довольно дерзкое сообщение продолжало заменять уведомление ФБР. В «незахваченной» версии черный кот представляет новый адрес .onion. Да, и в отместку за пренебрежение AlphV отменил свои ограничения на нападения на больницы и другую критически важную инфраструктуру. Единственным недостатком, который остается, является их нежелание нацеливаться на Содружество Независимых Государств, также известное как бывший Советский Союз.

Авторазлив

Поначалу это звучит довольно плохо. Приложения Android получают доступ к учетным данным менеджера паролей. Но более глубокий взгляд может смягчить наши страдания. Итак, во-первых, помните, что приложения Android имеют собственный вид для обычных операций, а также веб-представление для отображения веб-контента. Проблема здесь в том, что когда менеджер паролей автоматически заполняет веб-сайт в этом веб-представлении, содержимое просачивается обратно в собственный интерфейс приложения.

Модель угрозы заключается в том, что ненадежное приложение запускает веб-сайт для процесса аутентификации «Войти с помощью». Ваш менеджер паролей обнаруживает сайт Facebook/Google/Microsoft и предлагает автоматически заполнить учетные данные. И после автозаполнения приложение само их фиксирует. Google и компаниям, занимающимся менеджерами паролей, требуется некоторое время, чтобы прийти к согласию относительно того, в чем именно заключается проблема и необходимы ли ее исправления. Больше подробностей, доступен PDF-файл.

Биты и байты

Хэш-коллизии, как правило, — это плохо. Если у алгоритма хеширования есть реальная вероятность коллизии, пришло время отказаться от него для какой-либо серьезной работы. Но что, если нам нужно будет столкнуть только первые 7 байтов? Например, при использовании с git SHA-256 часто усекается до первых 7 байтов ради удобства использования. Насколько сложно с ними столкнуться? А как насчет добавления последних 7 байт? [Дэвид Бьюкенен] подсчитал для нас цифры, и скажем так, вам действительно нужно проверить все байты 256-битного хеша на криптографическую устойчивость. С некоторыми уловками для повышения эффективности 128 бит хэша SHA256 стоят всего 93,000 XNUMX долларов и займут около месяца.

Вот новая/старая идея: отправьте электронное письмо, включив в него . и второе письмо с полными заголовками. Что будет делать принимающий почтовый сервер? В некоторых случаях это странное электронное письмо рассматривается как одно сообщение, а в некоторых — как два. Другими словами, вы получаете контрабанду SMTP. Это действительно проблема, поскольку он обманом заставляет один почтовый хост отправлять ваши произвольные электронные письма как доверенные сообщения. Хотите отправить сообщение как bill.gates(at)microsoft.com и получить DKIM? Переправьте сообщение через серверы Office365! С другой стороны, об этом уже сообщили куче уязвимых сервисов, так что вы, вероятно, упустили свой шанс.

И чтобы немного развлечься, Симулятор фишинга от Microsoft ловит настоящий фишинг! То есть у Microsoft теперь есть инструмент Attack Simulator, который может помочь вам отправлять поддельные фишинговые электронные письма и научить пользователей не нажимать на эту ссылку. [Вайша Бернард] тестировала инструмент и поняла, что одна из фиктивных ссылок вела на несуществующую страницу слияния и отправлялась с незарегистрированного домена. Зарегистрируйте оба, и у этого симулятора фишинга появятся настоящие зубы. Судя по всему, [Вайша] заработал несколько наград за исправление ошибок, наконец, исправив всю проблему, что доказывает, что любопытство окупается.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :имеет

- :является

- :нет

- :куда

- 000

- 7

- 9

- a

- О нас

- принимающий

- доступ

- Учетная запись

- фактического соединения

- на самом деле

- добавленный

- добавить

- адрес

- адреса

- После

- против

- ака

- алгоритм

- Все

- позволяет

- уже

- причислены

- an

- и

- android

- предвидеть

- любой

- приложение

- подхода

- Программы

- МЫ

- AS

- At

- атаковать

- Аутентификация

- назад

- Плохой

- баннеры

- BE

- было

- не являетесь

- между

- Билл

- Немного

- Черный

- изоферменты печени

- щедроты

- Ломать

- Ошибка

- баги

- Строительство

- Группа

- но

- вызова

- CAN

- захваченный

- случаев

- КПП

- шанс

- менялась

- проверка

- обстоятельство

- обстоятельства

- Очистить

- нажмите на

- клиент

- клиентов

- CO

- сталкиваться

- столкновение

- COM

- содружество

- Компании

- полный

- компьютер

- слияние

- Свяжитесь

- связи

- подключает

- содержание

- содержание

- контроль

- контрольная

- Расходы

- счетчик

- Полномочия

- критической

- Критическая инфраструктура

- криптографический

- криптографически

- любопытный

- DA

- Давид

- обман

- более глубокий

- определенно

- предназначенный

- подробнее

- обнаруживать

- непосредственно

- бедствие

- do

- приносит

- не

- домен

- Пониженный

- Падение

- каждый

- заработанный

- эффект

- затрат

- Писем

- зашифрованный

- шифрование

- Весь

- по существу

- точно,

- пример

- обмен

- эксплуатация

- расширение

- чрезвычайно

- Глаза

- не удается

- не настоящие

- ФБР

- выполнимый

- Особенности

- в заключение

- результаты

- Во-первых,

- фиксированной

- исправления

- поток

- Что касается

- от

- полный

- fun

- в общем

- получить

- идти

- данный

- Отдаете

- идет

- есть

- рука

- Жесткий

- хэш

- Хеширования

- Есть

- Заголовки

- помощь

- здесь

- веселый

- больницы

- кашель

- Как

- HTML

- HTTPS

- идея

- if

- Влияние

- реализации

- in

- В других

- включают

- включены

- независимые

- info

- Инфраструктура

- первоначально

- Инновации

- внутри

- пример

- целостность

- интересный

- Интерфейс

- в

- IT

- саму трезвость

- JPG

- всего

- только один

- хранится

- Основные

- ключи

- Фамилия

- запускает

- наименее

- Библиотека

- такое как

- Ограниченный

- линия

- LINK

- связи

- мало

- посмотреть

- потерянный

- макинтош

- магия

- менеджер

- означает

- сообщение

- Сообщения

- Microsoft

- может быть

- MITM

- модель

- Режимы

- Месяц

- БОЛЕЕ

- самых

- много

- с разными

- родной

- необходимо

- Необходимость

- необходимый

- ни

- сеть

- Новые

- нет

- ни

- "обычные"

- примечательный

- Уведомление..

- отметив,

- роман

- сейчас

- номер

- номера

- of

- от

- Предложения

- .

- oh

- Старый

- on

- ONE

- только

- Операционный отдел

- or

- Другое

- наши

- внешний

- за

- пакеты

- страница

- часть

- особенно

- Пароль

- Password Manager

- страна

- фаза

- фишинг

- физический

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- играл

- потенциал

- разрабатывает

- довольно

- Предварительный

- частная

- Секретный ключ

- вероятно

- Проблема

- что такое варган?

- публичный ключ

- Питон

- вымогателей

- скорее

- реальные

- реализованный

- на самом деле

- получение

- переориентировать

- зарегистрироваться

- освободить

- нежелание

- остатки

- помнить

- удаленные

- удален

- исследователи

- ОТДЫХ

- ограничение

- сохраняется

- возмездие

- перезаписи

- прочность

- маршрутизация

- Run

- безопасно

- сага

- Сакэ

- то же

- сообщили

- Во-вторых

- безопасность

- казаться

- видел

- изъяли

- Отправить

- отправка

- послать

- Последовательность

- серьезный

- сервер

- обслуживание

- Услуги

- Сессия

- набор

- несколько

- SHA256

- Оболочка

- показывать

- показ

- имитатор

- одинарной

- сайте

- So

- некоторые

- советский

- начинается

- Области

- TAG

- взять

- с

- цель

- направлены

- техника

- тестXNUMX

- Тестовый забег

- текст

- который

- Ассоциация

- их

- Их

- тогда

- теория

- задача

- этой

- На этой неделе

- те

- угроза

- Через

- время

- синхронизация

- в

- слишком

- инструментом

- Tor

- Train

- переход

- срабатывание

- надежных

- тоннель

- два

- понимать

- недружественный

- союз

- созданного

- незарегистрированный

- на

- юзабилити

- использование

- используемый

- Информация о пользователе

- пользователей

- использования

- версия

- очень

- Вид

- уязвимость

- Уязвимый

- хотеть

- законопроект

- we

- Web

- Вебсайт

- неделя

- ЧТО Ж

- Что

- когда

- который

- в то время как

- все

- зачем

- будете

- слова

- Работа

- бы

- являетесь

- ВАШЕ

- зефирнет

- нуль