Дата отчета: 2023-12-20

Дата инцидента: 2023-12-14

Тип обнаруженного инцидента: Несанкционированный доступ и вредоносный код

Управляющее резюме

Ledger обнаружил эксплойт с использованием Ledger Connect Kit в четверг, 14 декабря 2023 года. Этот эксплойт внедрял вредоносный код в DApps, которые использовали Ledger Connect Kit, обманом заставляя пользователей EVM DApp подписывать транзакции, которые опустошают их кошельки. Эксплойт был быстро обнаружен, и вскоре после этого было принято решение. Тем временем небольшое количество пользователей подверглось атаке и подписало транзакции, истощившие их кошелек.

Лента

Часы на временной шкале указаны с использованием часового пояса Центральноевропейское время (CET):

2023: Утро: Бывший сотрудник Ledger стал жертвой сложной фишинговой атаки, которая получила доступ к его учетной записи NPMJS в обход 2FA с использованием токена сеанса этого человека.

2023 – 12:14 / 09:49 / 10:44: Злоумышленник опубликовал в NPMJS (менеджере пакетов для кода Javascript, совместно используемого приложениями) вредоносную версию Ledger Connect Kit (затрагивает версии 1.1.5, 1.1.6 и 1.1.7). Вредоносный код использовал мошеннический проект WalletConnect для перенаправления активов в кошельки хакеров.

2023: 12: Ledger узнал о продолжающейся атаке благодаря быстрой реакции различных участников экосистемы, включая Blockaid, который связался с командой Ledger и поделился обновлениями о X.

2023: 12: Технологические группы и группы безопасности Ledger были предупреждены об атаке, и подлинная версия исправления Ledger Connect Kit была развернута командами Ledger в течение 40 минут после того, как Ledger узнал об этом. Из-за особенностей CDN (сети доставки контента) и механизмов кэширования в Интернете вредоносный файл оставался доступным некоторое время. От компрометации NPMJS до полного разрешения прошло примерно 5 часов. Такая повышенная доступность вредоносного кода стала результатом того, что CDN потребовалось время для распространения и обновления своих кешей по всему миру последней, подлинной версией файла. Несмотря на пятичасовое присутствие файла, по результатам нашего расследования, по нашим оценкам, период, в течение которого активные активы пользователей были активно опустошены, в общей сложности ограничивался менее чем двумя часами.

Ledger быстро координировал свои действия с нашим партнером WalletConnect, который отключил мошеннический экземпляр WalletConnect, используемый для вывода активов пользователей.

2023: 12 По нашей координации Tether заморозил USDT злоумышленника(ов) (см. TX).

Анализ первопричин, выводы и меры предотвращения

Контекст

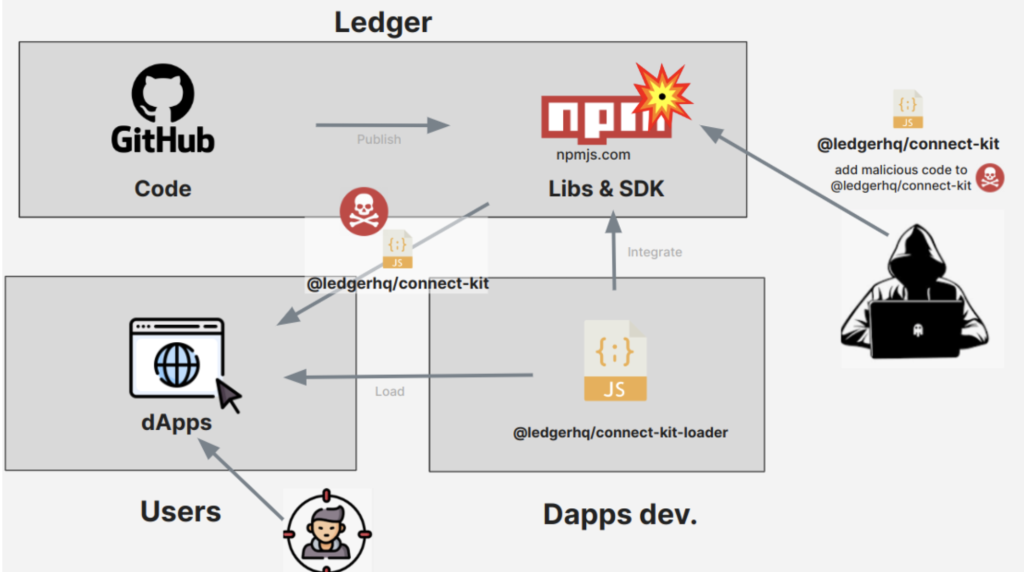

Ledger Connect-Kit — это библиотека Java Script с открытым исходным кодом, позволяющая разработчикам подключать свои DApps к оборудованию Ledger. Его можно интегрировать с помощью Connect-Kit-загрузчик компонент, который позволяет DApp загружать Connect-Kit во время выполнения из CDN. Это позволяет разработчикам DApp всегда иметь самую последнюю версию Connect-Kit без необходимости вручную обновлять версии пакетов и выпускать новые сборки. CDN, используемый Ledger для распространения, — NPMJS. Большинство DApps интегрировали Connect-Kit с помощью упомянутого Connect-Kit-загрузчика.

В случае с эксплойтом Ledger Connect Kit злоумышленник ни разу не имел доступа к какой-либо инфраструктуре Ledger, хранилищу кода Ledger или к самим DApps. Злоумышленнику удалось внедрить пакет вредоносного кода в CDN вместо самого Connect-Kit. Этот вредоносный код Connect-Kit был затем динамически загружен DApps, которые уже интегрировали загрузчик Connect-Kit.

Эксплойт Ledger Connect Kit подчеркивает риски, с которыми Ledger и отрасль коллективно сталкиваются, пытаясь защитить пользователей, а также является напоминанием о том, что коллективно нам необходимо продолжать поднимать планку безопасности вокруг DApps, где пользователи будут использовать подпись на основе браузера. На этот раз подвергся эксплуатации сервис Ledger, но в будущем это может случиться и с другим сервисом или библиотекой.

Основная причина

Чтобы иметь возможность внедрить пакет вредоносного кода в NPMJS, злоумышленник обманом использовал бывшего сотрудника, чтобы тот использовал его доступ к NPMJS. Доступ бывшего сотрудника к системам Ledger (включая Github, сервисы на основе единого входа, все внутренние инструменты Ledger и внешние инструменты) был должным образом отозван, но, к сожалению, доступ бывших сотрудников к NPMJS не был отозван должным образом.

Мы можем подтвердить, что это был досадный единичный инцидент. Доступ к инфраструктуре Ledger со стороны сотрудников Ledger автоматически аннулируется при увольнении сотрудника, однако из-за того, что текущие технологические услуги и инструменты в настоящее время работают во всем мире, мы не можем автоматически отозвать доступ к определенным внешним инструментам (включая NPMJS), и их необходимо обрабатывать вручную с помощью Контрольный список увольнения сотрудников для каждого отдельного человека. В Ledger существует и регулярно обновляется процедура отключения, при которой мы отстраняем увольняющихся сотрудников от всех внешних инструментов. В этом отдельном случае доступ к NPMJS не был отозван вручную, о чем мы сожалеем и проводим аудит с помощью внешнего стороннего партнера.

Это была изощренная атака, проведенная злоумышленником. Несмотря на то, что в целевой учетной записи NPMJS была применена двухфакторная аутентификация (2FA), которая обычно сдерживает многие попытки, злоумышленник обошел эту меру безопасности, воспользовавшись ключом API, связанным с учетной записью бывшего сотрудника.

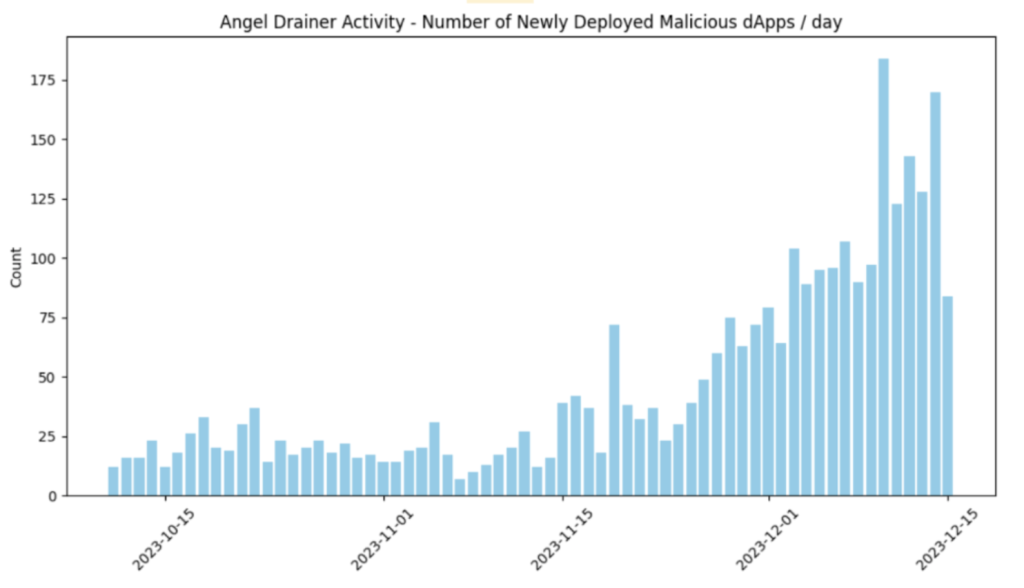

Эта конкретная атака позволила злоумышленнику загрузить новую вредоносную версию Ledger Connect Kit, которая содержала так называемое вредоносное ПО Angel Drainer. Angel Drainer — это вредоносное ПО как услуга, специально разработанная для создания вредоносных транзакций, которые опустошают кошельки при их подписании. Это полноценная инфраструктура, специализирующаяся на цепочках EVM, которая развертывает смарт-контракты по требованию и создает индивидуальные транзакции, чтобы максимизировать ущерб.

К сожалению, NPMJS.com не допускает множественную авторизацию или проверку подписи для автоматической издательский. Мы работаем над добавлением специальных механизмов, обеспечивающих дополнительный контроль на этапе развертывания.

Результаты

Это была хорошо подготовленная атака, осуществленная опытными злоумышленниками. Реализованная техника фишинга не фокусировалась на учетных данных, что мы видим в большинстве атак Front-End, влияющих на экосистему, а вместо этого злоумышленник работал непосредственно с токеном сеанса.

В качестве вредоносного ПО использовалось Angel Drainer, и за последние три месяца команда безопасности Ledger отметила рост преступной деятельности с использованием этого вредоносного ПО (см. Отчет о блокаде). В сети мы также можем видеть, что украденные средства делятся: 85% достаются эксплуататору и 15% — Angel Drainer, что можно рассматривать как вредоносное ПО как услугу.

Этот Angel Drainer обманом заставляет пользователей подписывать различные типы транзакций в зависимости от типа актива, на который он нацелен в данный момент. Для токенов ERC20 и NFT он просит пользователей подписать утверждение и позволять Сообщения. Для собственных токенов сливатель просит пользователя подписать либо фальшивую транзакцию «претензии», в которой утверждать метод просто очищает средства или простые переводы токенов, которые позже можно будет очистить, развернув смарт-контракт по соответствующему адресу.

Вот почему мы продолжаем поощрять Clear Signing как отрасль, чтобы пользователи могли проверять то, что они видят на надежном дисплее на своем аппаратном устройстве Ledger.

Корректирующие действия

Группы безопасности и технологий Ledger, включая исполнительную команду Ledger, в настоящее время проверяют и проверяют все наши средства контроля доступа к внутренним и внешним инструментам и системам Ledger, которые мы используем.

Ledger усилит свою политику в отношении проверки кода, развертывания, распространения и контроля доступа, включая добавление всех внешних инструментов к нашим проверкам обслуживания и отключению. Мы продолжим обобщать подписывание кода, когда это будет уместно. Кроме того, мы проводим периодические внутренние аудиты, чтобы убедиться, что это реализовано должным образом.

Ledger уже организует тренинги по безопасности, включая обучение фишингу. Программа обучения внутренней безопасности также будет усилена в начале 2024 года для всех сотрудников соответствующих отделов. Ledger уже организует регулярные оценки безопасности третьих сторон и будет продолжать уделять приоритетное внимание этим оценкам.

В начале 2024 года будет проведен специальный аудит третьей стороной, ориентированный на контроль доступа, продвижение и распространение кода.

Кроме того, мы укрепим наши системы мониторинга и оповещения инфраструктуры, чтобы иметь возможность еще быстрее обнаруживать будущие инциденты и реагировать на них.

Наконец, мы удвоим усилия по предотвращению слепой подписи, удалив ее в качестве опции для пользователей Ledger, чтобы обеспечить максимальную безопасность, и проинформируем пользователей о потенциальном влиянии подписания транзакций без безопасного отображения или понимания того, что они подписывают, не используя Очистить подпись.

Мы еще раз благодарим наших партнеров по экосистеме за быструю работу с командами Ledger над выявлением и устранением уязвимости.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.ledger.com/blog/security-incident-report

- :имеет

- :является

- :нет

- :куда

- 09

- 1

- 10

- 11

- 15%

- 2023

- 2024

- 26

- 2FA

- 40

- 51

- 53

- 7

- a

- в состоянии

- доступ

- доступной

- Учетная запись

- активно

- активно

- актеры

- Ad

- добавить

- дополнение

- Дополнительно

- адрес

- затрагивающий

- После

- снова

- Все

- позволять

- Позволяющий

- позволяет

- уже

- причислены

- всегда

- an

- анализ

- и

- ангел

- Другой

- любой

- API

- примерно

- Программы

- МЫ

- около

- AS

- оценки

- активы

- Активы

- связанный

- At

- атаковать

- нападки

- попытки

- аудит

- аудит

- аудит

- Аутентификация

- автоматически

- свободных мест

- знать

- бар

- основанный

- BE

- становление

- не являетесь

- между

- слепой

- кратко

- строит

- но

- by

- CAN

- не могу

- случаев

- Вызывать

- центральный

- определенный

- цепи

- Проверки

- Очистить

- код

- Обзор кода

- коллективно

- выходит

- полный

- компонент

- проводятся

- проведение

- подтвердить

- Свяжитесь

- содержащегося

- содержание

- продолжать

- контракт

- контрактов

- контроль

- контрольная

- согласованный

- координация

- соответствующий

- может

- выработать

- Полномочия

- Криминальное

- Текущий

- В настоящее время

- повреждение

- DAPP

- Разработчики децентрализованных приложений

- DApps

- Декабрь

- поставка

- Спрос

- ведомства

- в зависимости

- развернуть

- развертывание

- развертывание

- развертывает

- предназначенный

- Несмотря на

- подробный

- обнаруживать

- обнаруженный

- застройщиков

- устройство

- DID

- различный

- непосредственно

- инвалид

- Дисплей

- распределение

- приносит

- двойной

- вниз

- истощать

- осушенных

- два

- в течение

- динамично

- каждый

- Рано

- экосистема

- воспитывать

- или

- Сотрудник

- сотрудников

- включен

- поощрять

- обеспечение соблюдения

- заниматься

- обеспечивать

- ERC20

- оценка

- Эфир (ETH)

- Европейская кухня

- Даже

- EVM

- выполненный

- исполнительный

- существующий

- опытные

- Эксплуатировать

- Эксплуатируемый

- расширенная

- и, что лучший способ

- Face

- не настоящие

- быстрее

- Файл

- результаты

- 5

- фиксированный

- Фокус

- внимание

- Что касается

- Бывший

- от

- средства

- украденные средства

- далее

- будущее

- получила

- подлинный

- GitHub

- ГЛОБАЛЬНО

- происходить

- Аппаратные средства

- аппаратное устройство

- Есть

- имеющий

- основной момент

- час

- ЧАСЫ

- Как

- Однако

- HTTP

- HTTPS

- идентифицирующий

- Влияние

- в XNUMX году

- in

- инцидент

- инцидентов

- включены

- В том числе

- Увеличение

- individual

- промышленность

- Инфраструктура

- внутри

- пример

- вместо

- интегрировать

- интегрированный

- в нашей внутренней среде,

- Интернет

- в

- ходе расследования,

- изолированный

- IT

- ЕГО

- саму трезвость

- Java

- JavaScript

- Основные

- комплект

- новее

- последний

- Ledger

- Меньше

- Кредитное плечо

- Библиотека

- мало

- загрузка

- дольше

- Низкий

- сделанный

- техническое обслуживание

- сделать

- вредоносных программ

- менеджер

- вручную

- многих

- макс-ширина

- Максимизировать

- то время

- проводить измерение

- механизмы

- упомянутый

- Сообщения

- минут

- Мониторинг

- месяцев

- утро

- самых

- должен

- родной

- природа

- Необходимость

- сеть

- Новые

- NFT

- токены nft

- нормально

- of

- on

- В сети

- постоянный

- открытый

- с открытым исходным кодом

- работать

- Опция

- or

- заказ

- организует

- наши

- внешний

- пакет

- партнер

- партнеры

- вечеринка

- Прошло

- мимо

- фишинг

- фишинг-атака

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- pm

- сборах

- потенциал

- практиками

- подготовленный

- присутствие

- предупреждение

- Расставляйте приоритеты

- процедуры

- FitPartner™

- Проект

- продвижение

- должным образом

- для защиты

- опубликованный

- Push

- быстро

- повышение

- достиг

- реагировать

- реакция

- последний

- повторяющийся

- относиться

- назвало

- сожалеть

- регулярный

- регулярно

- усиливает

- освободить

- соответствующие

- остались

- напоминание

- удаление

- удаление

- отчету

- хранилище

- Запросы

- Постановления

- решения

- те

- результат

- обзоре

- обзор

- рисках,

- s

- скрипт

- безопасный

- безопасность

- посмотреть

- видел

- обслуживание

- Услуги

- Сессия

- сессиях

- общие

- подпись

- подпись

- подписанный

- подписание

- просто

- просто

- умный

- умный контракт

- Смарт-контракты

- So

- сложный

- Источник

- специализированный

- конкретный

- конкретно

- раскол

- Этап

- Начало

- украли

- Убедитесь

- быстро

- системы

- с учетом

- приняты

- целевое

- направлены

- команда

- команды

- техника

- Технологии

- Tether

- чем

- спасибо

- благодаря

- который

- Ассоциация

- Будущее

- их

- сами

- тогда

- Эти

- они

- В третьих

- этой

- три

- Четверг

- время

- в

- знак

- Лексемы

- инструменты

- Всего

- Обучение

- сделка

- Сделки

- переводы

- надежных

- два

- напишите

- Типы

- понимание

- несчастный

- К сожалению

- Обновление ПО

- Updates

- USDT

- использование

- используемый

- Информация о пользователе

- пользователей

- через

- все возможное

- проверка

- проверить

- версия

- Жертва

- объем

- Кошелек

- Кошельки

- законопроект

- we

- ЧТО Ж

- были

- Что

- Что такое

- когда

- который

- КТО

- зачем

- будете

- окно

- в

- без

- работавший

- работает

- бы

- X

- зефирнет