ОДНА НЕДЕЛЯ, ДВЕ БВАИНЫ

Apple патчи два нулевых дня, один во второй раз. Как появилась 30-летняя криптосистема треснувший. Все ваши секреты принадлежат Зенблед. Вспоминая ту изворотливую рекламу ПК/Mac.

Нет аудиоплеера ниже? Слушать непосредственно на Саундклауд.

С Дугом Аамотом и Полом Даклином. Интро и аутро музыка Эдит Мадж.

Вы можете слушать нас на Soundcloud, Подкасты Apple, Подкасты Google, Spotify и везде, где есть хорошие подкасты. Или просто скинь URL нашего RSS-канала в свой любимый подкэтчер.

ПРОЧИТАЙТЕ СТЕНОКРИФИК

ДУГЛАС. Патчи Apple, безопасность против производительности и взлом полицейских радиостанций.

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать в подкаст, все.

Я Дуг Аамот; он Пол Даклин.

Пол, как дела, приятель?

УТКА. Это июль, Дуглас!

ДУГЛАС. Что ж, давайте поговорим об июле в нашем Эта неделя в истории технологий сегмент.

28 июля 1993 года мы получили версию 1.0 Язык программирования Lua.

И даже если вы никогда не слышали о «Маленьком языке, который мог», вы, вероятно, извлекли из него пользу.

Lua используется в таких приложениях, как Roblox, World of Warcraft, Angry Birds, веб-приложениях от Venmo и Adobe, не говоря уже о Wireshark, Nmap, Neovim и во множестве более распространенных приложений со сценариями.

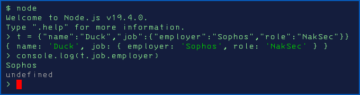

Пол, вы используете Lua в некоторых статьях Naked Security, если я не ошибаюсь.

УТКА. Я большой поклонник Lua, Дуглас.

Я использую его довольно широко для своих собственных сценариев.

Это то, что я называю «стройной, подлой боевой машиной».

У него есть несколько замечательных характеристик: его очень легко выучить; это очень легкий язык для чтения; и тем не менее вы даже можете писать программы в функциональном стиле.

(Говоря технически, функции — это первоклассные объекты в языке, поэтому вы можете делать всевозможные изящные вещи, которые вы не можете сделать с более традиционными языками, такими как C.)

И я часто использую его для того, что иначе было бы псевдокодом в статьях Naked Security.

Потому что (A) вы можете скопировать и вставить код и попробовать его самостоятельно, если хотите, и (B) он на самом деле удивительно читаем даже для людей, не знакомых с программированием.

Слово Lua означает «луна» на португальском языке.

ДУГЛАС. Прекрасный!

Хорошо, давайте остановимся на теме кода.

Мы уже несколько раз говорили о втором патче Apple Rapid Response.

Он был там, его не было, что с ним случилось?

Что ж, этот патч теперь является частью полное обновление, и тот, который на самом деле заплатил второй нулевой день, Пол.

Apple рассылает недавний шпионский патч «Rapid Response» всем, исправляет второй нулевой день

УТКА. Да.

Если ты помнишь это Быстрый ответ, как ты говорил…

…вышло обновление с версией (a), как они обозначают первый, тогда возникла проблема с этим (просмотр некоторых веб-сайтов, которые не анализировали строки User-Agent должным образом).

И поэтому Apple сказала: «О, не волнуйтесь, мы выпустим версию (b) через некоторое время ».

И затем следующее, что мы увидели, была версия (c).

Вы правы, идея этих быстрых ответов в том, что они в конечном итоге превращаются в полные обновления, где вы получаете полный номер новой версии.

Так что, даже если вы боитесь быстрых ответов, вы получите эти исправления позже, если не раньше.

Нулевой день в WebKit (который был исправлен Rapid-Response) теперь сопровождался нулевым исправлением для дыры на уровне ядра.

И бывают (как бы это сказать?) «интересные совпадения», когда сравни это с последним крупным обновлением безопасности Apple в июне 2023 года.

А именно, что нулевой день, исправленный в части Rapid Response, был в WebKit и был приписан «анонимному исследователю».

Нулевой день, исправленный в ядре, был приписан российской антивирусной компании «Касперский», которая, как известно, сообщила, что они обнаружили кучу нулевых дней на iPhone своих руководителей, предположительно использовавшихся для имплантации шпионского ПО.

Таким образом, умные деньги говорят, хотя Apple явно не упомянула об этом в своих бюллетенях по безопасности, что это еще одно исправление, связанное с так называемым Триангуляционный троян.

Другими словами, шпионское ПО в дикой природе, которое использовалось как минимум в некоторых целевых атаках.

Это делает Rapid Response еще более понятным (относительно того, почему Apple хотела сделать это быстро), потому что это в первую очередь предотвращает использование браузера для обмана вашего телефона.

И это делает это обновление суперважным, потому что оно означает, что оно закрывает дыру за дырой, которую, как мы предполагаем, могли бы использовать мошенники после компрометации вашего браузера.

Они будут привязаны к этой второй уязвимости, которая даст им, по сути, полный контроль.

ДУГЛАС. Итак, мы переходим от двухнедельной давности к 30-летней давности…

…и это такой интересная история.

Это поучительная история о том, что не стоит пытаться скрывать криптографические секреты за соглашениями о неразглашении. [Неразглашение]

В комплекте с новым BWAIN, Пол.

У нас новый BWAIN!

Взлом полицейских радиостанций: в центре внимания криптобреши 30-летней давности

УТКА. «Ошибка с впечатляющим названием».

Если сохранение алгоритма в секрете необходимо для его корректной работы…

…достаточно одного человека, чтобы взять взятку, или совершить ошибку, или перепроектировать ваш продукт, чтобы все развалилось.

Именно это и сделала эта радиосистема TETRA.

Он опирался на нестандартные, проприетарные алгоритмы шифрования, составляющие коммерческую тайну, в результате чего за эти годы они так и не получили должного внимания.

ТЕТРА это Наземное транковое радио.

Это похоже на мобильную телефонию, но с некоторыми значительными преимуществами для таких людей, как правоохранительные органы и службы экстренного реагирования, а именно, у нее более длинный радиус действия, поэтому вам нужно гораздо меньше базовых станций.

И с самого начала он был разработан для связи «один-к-одному» и «один-ко-многим», что идеально, когда вы пытаетесь скоординировать группу людей для реагирования на чрезвычайную ситуацию.

К сожалению, оказалось, что у него есть некоторые недостатки, которые были обнаружены только в 2021 году группой голландских исследователей.

И они терпеливо ждали почти два года, чтобы сделать свое ответственное раскрытие, чтобы рассказать подробности об ошибках, которые они будут делать на нескольких конференциях, начиная с Black Hat 2023.

Вы можете понять, почему они хотят сделать большой ажиотаж по этому поводу сейчас, потому что они сидят на этой информации, работают с поставщиками над подготовкой исправлений с конца 2021 года.

На самом деле, CVE, номера ошибок, которые они получили, все CVE-2022-xxxx, что просто указывает на то, насколько инерционна система, которую им пришлось преодолеть, чтобы получить исправления для этих дыр.

ДУГЛАС. И наш BWAIN — это TETRA:BURST, это захватывающе.

Давайте поговорим о некоторых из этих отверстий.

УТКА. Всего существует пять CVE, но есть две основные проблемы, которые я бы назвал «обучаемыми моментами».

Первая из них, CVE-2022-24401, касается сложного вопроса согласования ключей.

Как ваша базовая станция и чей-то телефон согласовывают ключ, который они собираются использовать для этого конкретного разговора, чтобы он надежно отличался от любого другого ключа?

TETRA сделала это, полагаясь на текущее время, которое явно движется только в прямом направлении. (Насколько нам известно.)

Проблема в том, что не было этапа аутентификации или проверки данных.

Когда телефон подключается к базовой станции и получает отметку времени, у него нет возможности проверить: «Это реальная отметка времени от базовой станции, которой я доверяю?»

На временной метке не было цифровой подписи, а это означало, что вы могли настроить мошенническую базовую станцию и обманом заставить ее говорить с вами, используя *вашу* временную метку.

Другими словами, ключ шифрования чужого разговора *который вы уже перехватили и записали вчера*…

…сегодня вы могли невинно поговорить с кем-то не потому, что хотели поговорить, а потому, что хотели восстановить ключевой поток.

Затем вы могли бы использовать этот ключевой поток, *потому что это тот же самый, который использовался вчера*, для разговора, который вы перехватили.

И, конечно же, еще одна вещь, которую вы можете сделать, это если вы решили, что хотите перехватить что-то в следующий вторник, вы можете обманом заставить кого-то поговорить с вами *сегодня*, используя фальшивую метку времени на следующей неделе.

Затем, когда вы перехватите этот разговор в будущем, вы сможете расшифровать его, потому что вы получили поток ключей из разговора, который у вас был сегодня.

ДУГЛАС. Итак, это первая ошибка.

А мораль этой истории такова: Не полагайтесь на данные, которые вы не можете проверить.

Во второй ошибке мораль истории такова: Не создавайте лазейки или другие преднамеренные слабости.

Это большое нет-нет, Пол!

УТКА. Это точно.

Это CVE 2022-24402.

Я видел в средствах массовой информации, что были некоторые споры о том, действительно ли это считается бэкдором, потому что это было сделано намеренно, и все, кто подписал NDA, знали, что это было там (или должны были понять).

Но давайте назовем это бэкдором, потому что это намеренно запрограммированный механизм, с помощью которого операторы некоторых типов устройств (к счастью, не тех, которые обычно продаются правоохранительным органам или службам экстренного реагирования, а тех, которые продаются коммерческим организациям)….

… есть специальный режим, в котором вместо 80-битных ключей шифрования есть волшебная кнопка, которая говорит: «Эй, ребята, используйте только 32-битные вместо 80-битных».

И когда вы думаете, что мы избавились от DES, стандарт шифрования данных, на рубеже тысячелетий, поскольку у него были только 56-битные ключи, вы можете себе представить, *сегодня, в 2023 году*, насколько на самом деле слаб 32-битный ключ шифрования.

Затраты времени и материалов на атаку грубой силы, вероятно, тривиальны.

Вы можете себе представить, что с парой неплохих ноутбуков вы сможете сделать это за полдня для любого разговора, который хотите расшифровать.

ДУГЛАС. Хорошо, очень хорошо.

И последнее, но не менее важное: у нас есть…

…если вы помните Heartbleed в 2014 году, не паникуйте, но есть новинка под названием Зенблед

Zenbleed: как стремление к производительности процессора может поставить под угрозу ваши пароли

УТКА. Да, это BWAIN номер два недели. [СМЕЕТСЯ]

ДУГЛАС. Да, это другой BWAIN! [СМЕХ]

УТКА. Я собирался написать об этом, потому что у него симпатичное название Zenbleed (название «Zen» происходит от того факта, что ошибка относится к серии процессоров AMD Zen 2, насколько я знаю), и потому что это было найдено легендарный охотник за ошибками из Google Project Zero Тэвис Орманди, который обратил свое внимание на то, что происходит внутри самих процессоров.

Атаки «кровопускания»… Я просто опишу их словами, которые я написал в статье:

Суффикс «-bleed» используется для обозначения уязвимостей, из-за которых происходит случайная утечка данных, которую ни злоумышленник, ни жертва не могут реально контролировать.

Таким образом, bleed-атака — это такая атака, при которой вы не можете ткнуть вязальной спицей в компьютер через Интернет и воскликнуть: «Ага! Теперь я хочу, чтобы вы нашли эту конкретную базу данных под названием sales.sql и загрузи его мне».

И вы не можете воткнуть спицу в другое отверстие и сказать: «Я хочу, чтобы вы смотрели смещение памяти 12, пока не появится номер кредитной карты, а затем сохранили это на диск на потом».

Вы просто получаете псевдослучайные данные, которые просачиваются из чужих программ.

Вы получаете произвольные вещи, которые вы не должны видеть, которые вы можете собирать по своему желанию в течение минут, часов, дней, даже недель, если хотите.

Затем вы сможете работать с большими данными по этим украденным вещам и посмотреть, что из этого получится.

Вот что нашел здесь Тэвис Орманди.

Это в основном проблема с векторной обработкой, когда процессоры Intel и AMD работают не в обычном 64-битном режиме (где они могут, скажем, складывать два 64-битных целых числа за один раз), а там, где они могут работать с 256 битами. -битные порции данных за раз.

И это полезно для таких вещей, как взлом паролей, криптомайнинг, обработка изображений и многое другое.

Это целый отдельный набор инструкций внутри процессора; целый отдельный набор внутренних регистров; целый набор причудливых и действительно мощных вычислений, которые вы можете выполнить с этими сверхбольшими числами для получения сверхбольших результатов производительности.

Каков шанс, что они без ошибок?

И это то, что искал Тэвис Орманди.

Он обнаружил, что очень специальная инструкция, которая в основном используется, чтобы избежать снижения производительности…

… у вас есть эта волшебная инструкция под названием VZEROUPPER это говорит ЦП: «Поскольку я использовал эти причудливые 256-битные регистры, но они меня больше не интересуют, вам не нужно беспокоиться о сохранении их состояния на потом».

Угадай, что?

Эта волшебная инструкция, которая одновременно обнуляет старшие 128 бит всех 256-битных векторных регистров, и все это с помощью одной инструкции (вы можете видеть, что здесь много сложности)…

… в основном, иногда происходит утечка данных из каких-то других процессов или потоков, которые были запущены недавно.

Если вы правильно злоупотребляете этой инструкцией, и Тэвис Орманди узнал, как это сделать, вы делаете свои собственные магические векторные инструкции и используете эту супер-крутую VZEROUPPER инструкции особым образом, и происходит то, что векторные регистры в вашей программе иногда начинают появляться со значениями данных, которые они не должны иметь.

И эти значения данных не случайны.

На самом деле это 16-байтовые (128-битные) фрагменты данных, *пришедшие из чьего-то другого процесса*.

Вы не знаете, чьи.

Вы просто знаете, что эти мошеннические данные время от времени появляются призрачно.

К сожалению, Тависо обнаружил, что, неправильно используя эту инструкцию правильным или неправильным образом, он мог фактически извлекать 30 КБ мошеннических, призрачных данных из чужих процессов в секунду на каждое ядро ЦП.

И хотя это звучит как очень низкая скорость передачи данных (кому в наши дни нужны 30 КБ в секунду при интернет-соединении? — никто)…

… когда дело доходит до получения случайных 16-байтовых фрагментов данных из чужих программ, на самом деле получается около 3 ГБ в день на каждое ядро.

Будут фрагменты веб-страниц других людей; будут имена пользователей; могут быть базы паролей; могут быть токены аутентификации.

Все, что вам нужно сделать, это просмотреть этот обширный запас стогов сена и найти любые иголки, которые выглядят интересными.

И самое плохое в этом то, что *это не просто другие процессы, работающие с тем же уровнем привилегий, что и вы*.

Таким образом, если вы вошли в систему как «Doug», эта ошибка не просто отслеживает другие процессы, работающие под учетной записью операционной системы «Doug».

Как отмечает сам Тависо:

Основные операции, такие как

strlen, memcpyи strcmp...

(Это стандартные функции, которые все программы используют для нахождения длины текстовых строк, для копирования памяти и для сравнения двух элементов текста.)

Эти базовые операции будут использовать векторные регистры, поэтому мы можем эффективно использовать эту технику, чтобы отслеживать эти операции, происходящие в любом месте системы!

И тут же позволил себе, понятное дело, восклицательный знак.

Неважно, происходят ли они в других виртуальных машинах, песочницах, контейнерах, процессах и т. д.

Я думаю, что он действительно использовал там второй восклицательный знак.

Другими словами, *любой процесс*, будь то операционная система, будь то другой пользователь на той же виртуальной машине, что и вы, будь то программа, которая управляет виртуальной машиной, будь то песочница, которая должна выполнять сверхприватную обработку паролей.

Вы просто получаете постоянный поток 16-байтовых фрагментов данных, поступающих от других людей, и все, что вам нужно делать, это сидеть, смотреть и ждать.

ДУГЛАС. Итак, если не ждать, пока поставщик материнской платы выпустит патч…

Если вы используете Mac, вам не нужно беспокоиться об этом, потому что есть Mac на базе ARM и Mac на базе Intel, но нет компьютеров Mac с AMD, но как насчет пользователей Windows с процессорами AMD и, возможно, некоторых пользователей Linux?

УТКА. В вашем дистрибутиве Linux может быть обновление микрокода прошивки, которое будет применяться автоматически.

И есть по существу недокументированная (или, в лучшем случае, очень плохо документированная) функция AMD, специальная команда, которую вы можете дать чипу через так называемые MSR, или регистры для конкретных моделей.

Они подобны инструментам настройки конфигурации для каждого конкретного раунда чипов.

Вы можете сделать настройку, которая, по-видимому, защищает ваш чип от этой ошибки, поэтому вы можете применить ее.

Для этого есть команды для Linux и BSD, но, к сожалению, я не знаю подобных команд для Windows.

Возиться с регистрами ЦП конкретной модели [MSR] можно в Windows, но, вообще говоря, вам нужен драйвер ядра.

Обычно это означает получить его от какой-то неизвестной третьей стороны, самостоятельно скомпилировать, установить, отключить подпись драйвера…

…так что делайте это только в том случае, если вам это абсолютно необходимо, и вы абсолютно точно знаете, что делаете.

Если вы действительно отчаянно нуждаетесь в Windows, и у вас есть процессор AMD Zen 2, я думаю… (Я не пробовал, потому что у меня нет под рукой подходящего компьютера для моих экспериментов.)

ДУГЛАС. Вы должны тратить один. [СМЕЕТСЯ]

Это связано с работой!

УТКА. Вы могли бы, вероятно, если вы скачаете и установите WinDbg [произносится как «пустышка»], Microsoft Debugger…

… это позволяет вам включить локальную отладку ядра, подключиться к вашему собственному ядру и возиться с регистрами конкретной модели [ДРАМАТИЧЕСКИЙ ГОЛОС] *на свой страх и риск*.

И, конечно же, если вы используете OpenBSD, насколько я слышал, старый добрый Тео [де Раадт] сказал: «Знаете что, есть смягчение; это включение этого специального бита, который останавливает работу ошибки. Мы собираемся сделать это по умолчанию в OpenBSD, потому что мы предпочитаем стараться обеспечить безопасность даже за счет производительности».

Но для всех остальных вам придется либо подождать, пока это не будет исправлено, либо сделать небольшой микро-взлом, и все это самостоятельно!

ДУГЛАС. Хорошо, очень хорошо.

Мы будем следить за этим, помяните мои слова.

И поскольку солнце начинает садиться в нашем сегодняшнем шоу, давайте послушаем одного из наших читателей на Facebook.

Это относится к истории Apple, о которой говорили в начале шоу.

Энтони пишет:

Я помню, когда-то пользователи Apple восторженно кричали о том, что архитектура Apple водонепроницаема и не требует исправлений безопасности.

Пол, возникает интересный вопрос, потому что я думаю, что мы возвращаемся к этому, по крайней мере, ежегодно.

Что мы скажем людям, которые говорят, что Apple настолько безопасна, что им не нужно никаких программ безопасности, или им не нужно беспокоиться о взломе, вредоносных программах или подобных вещах?

УТКА. Что ж, обычно мы мило улыбаемся и говорим: «Эй, кто-нибудь помнит ту рекламу? Я ПК/Я Mac. Я ПК/Я Mac. Как это получилось?» [СМЕХ]

ДУГЛАС. Хорошо сказано!

И большое спасибо, Энтони, за то, что написали это.

Если у вас есть интересная история, комментарий или вопрос, который вы хотели бы отправить, мы будем рады прочитать его в подкасте.

Вы можете отправить письмо на tip@sophos.com, прокомментировать любую из наших статей или связаться с нами в социальных сетях: @nakedSecurity.

Это наше шоу на сегодня; большое спасибо, что выслушали.

Для Пола Даклина я Дуг Аамот, напоминаю вам, до следующего раза, чтобы…

ОБА. Оставайтесь в безопасности!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Автомобили / электромобили, Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- Смещения блоков. Модернизация права собственности на экологические компенсации. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- в состоянии

- О нас

- об этом

- абсолютно

- злоупотребление

- в сопровождении

- Учетная запись

- через

- на самом деле

- Добавить

- саман

- объявления

- Преимущества

- После

- против

- тому назад

- ДОГОВОР

- соглашения

- алгоритм

- алгоритмы

- Все

- разрешено

- позволяет

- уже

- в порядке

- Несмотря на то, что

- am

- AMD

- an

- и

- Ежегодно

- Anonymous

- Другой

- Энтони

- любой

- кто угодно

- откуда угодно

- кроме

- Apple

- Применить

- Программы

- архитектура

- МЫ

- около

- гайд

- статьи

- AS

- At

- атаковать

- нападки

- внимание

- аудио

- Аутентификация

- автор

- автоматически

- избежать

- знать

- b

- назад

- задняя дверь

- Черные ходы

- Плохой

- Использование темпера с изогнутым основанием

- основной

- в основном

- BE

- , так как:

- было

- за

- не являетесь

- ниже

- ЛУЧШЕЕ

- большой

- птицы

- Немного

- Черный

- Black Hat

- Бразилия

- принес

- браузер

- просмотр

- Ошибка

- ошибки

- строить

- Группа

- но

- кнопка

- by

- призывают

- под названием

- пришел

- CAN

- карта

- предостерегающий

- определенный

- шанс

- характеристика

- контроль

- чип

- чипсы

- явно

- закрытие

- код

- собирать

- COM

- как

- выходит

- приход

- комментарий

- коммерческая

- Связь

- сравнив

- полный

- сложность

- компромат

- компьютер

- конференции

- Свяжитесь

- связи

- подключает

- Контейнеры

- контроль

- контрольная

- Разговор

- копирование

- Основные

- Цена

- может

- Пара

- курс

- ЦП

- кредит

- кредитная карта

- Крюки

- толпа

- крипто-

- криптографический

- Крипто Майнинг

- Текущий

- CVE

- данным

- База данных

- базы данных

- день

- Дней

- Акции

- Decrypt

- По умолчанию

- описывать

- предназначенный

- подробнее

- устройство

- DID

- различный

- Интернет

- направление

- раскрытие

- открытый

- do

- документированный

- приносит

- не

- дело

- сделанный

- Dont

- скачать

- драматично

- водитель

- Падение

- Голландский

- каждый

- легко

- фактически

- или

- еще

- Еще

- крайняя необходимость

- включить

- шифрование

- принуждение

- по существу

- Даже

- со временем

- все члены

- захватывающий

- Эксперименты

- обширный

- широко

- извлечение

- Глаза

- что его цель

- факт

- не настоящие

- Осень

- знакомый

- лихо

- вентилятор

- далеко

- Особенность

- меньше

- борьба

- фигурный

- Найдите

- обнаружение

- Во-первых,

- 5

- фиксированный

- фиксированной

- недостатки

- Что касается

- К счастью

- вперед

- найденный

- Бесплатно

- дружественный

- от

- полный

- функциональная

- Функции

- будущее

- в общем

- получить

- получающий

- Дайте

- Go

- будет

- хорошо

- оскал

- взлом

- было

- рука

- произошло

- Случай

- происходит

- имеет

- Есть

- имеющий

- he

- слышать

- услышанный

- heartbleed

- здесь

- Скрытый

- его

- Удар

- Отверстие

- Отверстия

- ЧАСЫ

- Как

- How To

- HTTP

- HTTPS

- i

- БОЛЬНОЙ

- идея

- идеальный

- if

- изображение

- картина

- впечатляющий

- in

- В других

- указывает

- инерция

- информация

- внутри

- устанавливать

- Установка

- вместо

- инструкции

- Intel

- заинтересованный

- интересный

- в нашей внутренней среде,

- Интернет

- интернет-соединение

- в

- вопрос

- вопросы

- IT

- пункты

- ЕГО

- июль

- июнь

- всего

- Kaspersky

- Сохранить

- хранение

- Основные

- ключи

- Знать

- известный

- язык

- Языки

- ноутбуки

- в значительной степени

- Фамилия

- Поздно

- новее

- закон

- правоохранительной

- утечка

- Утечки

- УЧИТЬСЯ

- наименее

- легендарный

- Длина

- уровень

- такое как

- Linux

- Listening

- мало

- локальным

- Войти

- дольше

- посмотреть

- искать

- серия

- любят

- макинтош

- Продукция

- магия

- Главная

- основной

- сделать

- ДЕЛАЕТ

- Создание

- вредоносных программ

- отметка

- Вопрос

- макс-ширина

- Май..

- может быть

- me

- значить

- означает

- означает,

- механизм

- Медиа

- Память

- Microsoft

- может быть

- Тысячеле́тие

- мыслящий

- минут

- ошибка

- смягчение

- Мобильный телефон

- режим

- деньги

- моральный

- БОЛЕЕ

- движется

- много

- Музыка

- музыкальный

- my

- Голая Безопасность

- Голый Подкаст Безопасности

- имя

- а именно

- почти

- неразбавленный

- необходимо

- Необходимость

- необходимый

- ни

- никогда

- Новые

- следующий

- Следующая неделя

- хороший

- нет

- ни

- "обычные"

- сейчас

- номер

- номера

- объекты

- of

- от

- смещение

- .

- Старый

- on

- ONE

- те,

- только

- операционный

- операционная система

- Операционный отдел

- Операторы

- or

- Организации

- Другое

- в противном случае

- наши

- внешний

- за

- Преодолеть

- собственный

- страниц

- Паника

- часть

- особый

- вечеринка

- Пароль

- пароли

- Патчи

- Патчи

- Заделка

- терпеливо

- Пол

- PC

- Люди

- народный

- для

- производительность

- человек

- Телефон

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- игрок

- Подкаст

- Подкасты

- Точка

- пунктов

- совать

- Полиция

- Португальский

- Блог

- мощный

- нажмите

- привилегия

- вероятно

- Проблема

- Процессы

- обработка

- процессор

- процессоры

- Продукт

- FitPartner™

- Программирование

- Программы

- Проект

- выраженный

- должным образом

- ( изучите наши патенты),

- цель

- положил

- поиск

- вопрос

- быстро

- Радио

- случайный

- ассортимент

- быстро

- Обменный курс

- Читать

- читатели

- готовый

- реальные

- на самом деле

- последний

- недавно

- записанный

- Recover

- снижение

- регистры

- Связанный

- полагаться

- опираясь

- помнить

- помнить

- Сообщается

- исследователи

- Реагируйте

- ответ

- ответы

- ответственный

- результат

- Итоги

- избавиться

- правую

- Рио де Жанейро

- Roblox

- год

- Новости

- Run

- Бег

- русский

- Сказал

- то же

- песочница

- песочницы

- Сохранить

- экономия

- видел

- сообщили

- поговорка

- говорит

- рассмотрение

- Во-вторых

- Secret

- безопасный

- безопасность

- Программное обеспечение безопасности

- посмотреть

- видел

- сегмент

- отдельный

- Серии

- набор

- Наборы

- установка

- несколько

- судов

- Короткое

- должен

- показывать

- показ

- подписанный

- значительный

- подписание

- аналогичный

- с

- сидеть

- Сидящий

- медленной

- умный

- So

- уже

- Соцсети

- Software

- проданный

- некоторые

- Кто-то

- удалось

- Soundcloud

- Говоря

- особый

- конкретный

- Spotify

- шпионских программ

- Этап

- стандарт

- Начало

- Начало

- Область

- станция

- Станции

- оставаться

- устойчивый

- Придерживаться

- украли

- Останавливает

- История

- стиль

- предмет

- отправить

- такие

- подходящее

- Вс

- поставка

- предполагаемый

- система

- взять

- принимает

- рассказ

- Говорить

- говорить

- целевое

- технологии

- технически

- говорит

- спасибо

- благодаря

- который

- Ассоциация

- Будущее

- их

- Их

- сами

- тогда

- Там.

- Эти

- они

- задача

- вещи

- think

- В третьих

- этой

- те

- хоть?

- Через

- время

- раз

- отметка времени

- в

- сегодня

- вместе

- Лексемы

- инструменты

- топ

- Всего

- традиционный

- пыталась

- Доверие

- стараться

- вторник

- ОЧЕРЕДЬ

- Оказалось

- Поворот

- два

- Типы

- типично

- под

- понимать

- понятный

- По вполне понятным причинам

- К сожалению

- неизвестный

- до

- Обновление ПО

- модернизация

- обновления

- URL

- us

- использование

- используемый

- Информация о пользователе

- пользователей

- через

- обычно

- Наши ценности

- продавец

- поставщики

- Venmo

- проверка

- проверить

- версия

- Против

- очень

- с помощью

- Жертва

- Виртуальный

- Режимы

- Уязвимости

- уязвимость

- ждать

- Ожидание

- хотеть

- стремятся

- военный корабль

- законопроект

- Смотреть

- водонепроницаемый

- Путь..

- we

- Web

- вебкит

- веб-сайты

- неделя

- Недели

- ЧТО Ж

- пошел

- были

- Что

- любой

- когда

- будь то

- который

- КТО

- все

- чья

- зачем

- широко распространена

- будете

- окна

- Пользователи Windows

- Word

- слова

- Работа

- работает

- работает

- Мир

- беспокоиться

- бы

- записывать

- письмо

- лет

- Да

- еще

- являетесь

- ВАШЕ

- себя

- Дзен

- зефирнет

- нуль