ЦИКЛ ЦИКЛ

Нет аудиоплеера ниже? Слушать непосредственно на Саундклауд.

С Дугом Аамотом и Полом Даклином. Интро и аутро музыка Эдит Мадж.

Вы можете слушать нас на Soundcloud, Подкасты Apple, Подкасты Google, Spotify, Брошюровщик и везде, где есть хорошие подкасты. Или просто скинь URL нашего RSS-канала в свой любимый подкэтчер.

ПРОЧИТАЙТЕ СТЕНОКРИФИК

ДУГ. Соковыжималки, публичная психотерапия и Веселье с ФОРТРАНОМ.

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать в подкаст, все.

Я Дуг Аамот; он Пол Даклин.

Пол, как поживаете сегодня, сэр?

УТКА. Я очень хорошо себя чувствую, Дуглас.

Меня заинтриговала ваша фраза «Развлекайтесь с FORTRAN».

Теперь я знаю FORTRAN сам, и веселье — не первое прилагательное, которое приходит на ум, чтобы описать его. [СМЕЕТСЯ]

ДУГ. Ну, вы можете сказать: «Вы не можете произнести «ФОРТРАН» без «веселья».

Это не совсем точно, но…

УТКА. На самом деле это поразительно *неточно*, Дуг! [СМЕЕТСЯ]

ДУГ. [СМЕЕТСЯ] Имейте это в виду, потому что это связано с неточностями.

На этой неделе, 19 апреля 1957 года, была запущена первая программа на FORTRAN.

FORTRAN упростил программирование, начиная с программы, запущенной в Westinghouse, которая выдавала ошибку при первой попытке — она выдавала диагностику «пропущенной запятой».

Но вторая попытка оказалась удачной.

Как тебе это?

УТКА. Это увлекательно, Дуг, потому что мое собственное — то, что я всегда считал «знанием», но, как оказалось, вполне может оказаться городской легендой…

…моя собственная история о ФОРТРАНе началась примерно через пять лет после запуска космического зонда «Маринер-1».

Космические корабли не всегда следуют точно туда, куда должны идти, и должны корректировать себя.

Теперь представьте себе, какие расчеты были задействованы — это было довольно сложно в 1960-х годах.

И мне это сказали полуофициально (имеется в виду: «Я слышал это от преподавателя в университете, когда изучал информатику, но это не входило в программу»)…

...очевидно, эта ошибка заключалась в строке на ФОРТРАНе, которая должна была сказать DO 51 I = 1,100, который является «циклом for».

Там написано: «Сделайте 100 петель до 51-й строчки включительно».

Но человек напечатал DO 51 I = 1.100, с точкой, а не запятой.

FORTRAN игнорирует пробелы, поэтому интерпретируется DO51I = как присвоение переменной, присвоил этой переменной значение 1.100, а затем прошел цикл один раз... потому что ему не было сказано зацикливаться в строке 51, а строка 51 просто выполнялась один раз.

Я всегда предполагал, что это была коррекционная петля — предполагалось, что она должна была пройти сто раз, чтобы вернуть космический корабль на цель, а у нее была только одна попытка, и поэтому она не работала.

[СМЕЕТ]

И кажется, что на самом деле это может быть неправдой… может быть немного городской легендой.

Потому что есть еще одна история, в которой говорится, что на самом деле ошибка была связана с проблемой в спецификациях, где кто-то написал уравнения, которые нужно было закодировать.

И для одной из переменных они сказали: «Используйте текущее значение этой переменной», хотя на самом деле вы должны были сгладить значение этой переменной, усредняя его по предыдущим показаниям.

Вы можете себе представить, почему это могло бы сбить что-то с курса, если бы это было связано с коррекцией курса.

Так что я не знаю, что правда, но мне нравится DO 51 I = 1,100 история, и я планирую продолжать ужинать с ней столько, сколько смогу, Дуг.

ДУГ. [СМЕЕТСЯ] Как я уже сказал, "Развлекайтесь с FORTRAN".

УТКА. Хорошо, я понимаю твою точку зрения, Даг.

УТКА. Обе эти истории забавны…

Что-то не очень веселое - обновление к обновление к обновление.

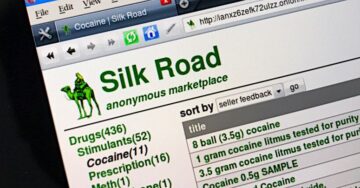

Я полагаю, что это как минимум третий раз, когда мы говорим об этой истории, но это психотерапевтическая клиника в Финляндии, которая хранила все свои данные о пациентах, включая заметки о сеансах, онлайн в облаке под паролем по умолчанию, который был использован злодеи.

Эти злодеи пытались выманить деньги из компании.

И когда компания сказала нет, они пошли за пациентами.

УТКА. Как это должно быть ужасно, а?

Дело было не только в том, что у них были идентификационные номера пациентов и финансовая информация о том, как они оплачивали свое лечение.

И дело было не только в том, что у них были какие-то заметки… судя по всему, сеансы были записаны и расшифрованы, и *они* были загружены.

Так что в основном у них было все, что вы сказали своему терапевту…

…и интересно, думали ли вы, что ваши слова сохранятся навсегда.

Возможно, где-то мелким шрифтом.

Во всяком случае, как вы говорите, так и случилось.

Шантажист преследовал компанию примерно за 450,000 XNUMX евро (что в то время составляло около полумиллиона долларов США), и они не были склонны платить.

Поэтому они подумали: «Эй, а почему бы мне просто не связаться со всеми пациентами? Потому что у меня есть все их контактные данные * и * у меня есть все их самые глубокие, самые темные секреты и страхи».

Мошенник прикинул: «Я могу связаться с ними и сказать: «У вас есть 24 часа, чтобы заплатить мне 200 евро; затем я даю вам 48 часов, чтобы заплатить мне 500 евро; а потом я тебя доксирую — я выложу твои данные на всеобщее обозрение».

И я прочитал одну статью, в которой говорилось, что, когда пациенты не приносили деньги, он на самом деле находил людей, которые упоминались в их разговорах.

ДУГ. Разве чья-то мать не была втянута в это или что-то в этом роде?

УТКА. Да!

Они сказали: «Эй, у нас есть разговоры с вашим сыном; мы собираемся сбросить все, что он сказал о вас из частной сессии.

В любом случае, хорошая новость заключается в том, что жертвы решили, что они определенно не собираются терпеть это лежание.

И многие из них сообщили об этом в финскую полицию, и это побудило их отнестись к этому как к серьезному делу.

И с тех пор расследования продолжаются.

Там кто-то… Кажется, он все еще находится под стражей в Финляндии; он еще не закончил свой суд по делу о вымогательстве.

Но они также решили: «Знаете что, генеральный директор компании, которая так потрепала данные, должен нести личную ответственность».

Он не может просто сказать: «О, это была компания; мы заплатим штраф» (что они и сделали и в итоге обанкротились).

Этого недостаточно — он должен быть боссом этой компании; он должен устанавливать стандарты и определять, как они работают.

Так что он тоже предстал перед судом.

И его только что признали виновным и приговорили к трем месяцам тюремного заключения, правда, условно.

Так что, если он будет держать нос в чистоте, он может не попасть в тюрьму… но его привлекли к ответственности за это в суде и вынесли обвинительный приговор.

Как бы легко ни звучало это предложение, это звучит как хорошее начало, не так ли?

ДУГ. Многие комментарии к этому посту говорят, что они должны заставить его отправиться в тюрьму; он действительно должен провести время в тюрьме.

Но один из комментаторов, я думаю, справедливо отмечает, что это обычное дело для впервые совершивших ненасильственные преступления…

…и теперь у него есть судимость, так что он может больше никогда не работать в этом городе, так сказать.

УТКА. Да, и, возможно, что еще более важно, это заставит любого задуматься, прежде чем дать ему право принимать такие плохие решения в будущем.

Потому что, похоже, дело было не только в том, что он позволял своей ИТ-команде делать грязную работу или срезать углы.

Кажется, они знали, что их взломали дважды, я думаю, в 2018 и 2019 годах, и решили: «Ну, если мы ничего не скажем, нам это сойдет с рук».

А затем в 2020 году, очевидно, мошенник завладел данными и злоупотребил ими таким образом, что вы не могли сомневаться, откуда они взялись.

Это было не просто: «О, интересно, откуда у них мой адрес электронной почты и национальный идентификационный номер?»

Вы можете получить стенограмму частной психотерапии Клиники X только в Клинике X, как и следовало ожидать!

ДУГ. Да.

УТКА. Так что есть еще один аспект, что если бы они раскрылись в 2018 году; если бы они раскрыли нарушение, как и предполагалось, тогда…

(A) Они поступили бы правильно по закону.

(Б) Они поступили бы правильно со своими пациентами, которые могли бы начать принимать меры предосторожности заранее.

И (С), у них было бы некоторое угрызение совести, чтобы они пошли и заделали дыры вместо того, чтобы сказать: «О, давайте просто помолчим об этом, потому что, если мы заявляем, что не знали, тогда нам не нужно сделать что-нибудь, и мы могли бы просто продолжать в том же духе, что мы уже сделали».

Это определенно не считалось невинной ошибкой.

И поэтому, когда речь идет о киберпреступности и утечке данных, можно быть одновременно и жертвой, и преступником.

ДУГ. Хорошая мысль хорошо поставлена!

Давайте двигаться дальше.

Еще в феврале 2023 года мы говорили о мошеннические приложения 2FA в магазинах приложений, и как иногда они просто задерживаются.

И задержаться у них есть.

Пол, вы собираетесь провести живую демонстрацию того, как работает одно из этих популярных приложений, чтобы все могли увидеть… и оно все еще там, верно?

Остерегайтесь мошеннических приложений 2FA в App Store и Google Play — не дайте себя взломать!

УТКА. Это.

К сожалению, подкаст выйдет сразу после того, как будет готова демонстрация, но это исследование, проведенное парой независимых разработчиков Apple, Томми Мыском и Талалом Хаджем Бакри.

В Твиттере вы можете найти их как @mysk_co.

Они регулярно изучают материалы по кибербезопасности, чтобы они могли обеспечить кибербезопасность в своем специализированном кодировании.

Они программисты по моему сердцу, потому что они не просто делают достаточно, чтобы выполнить работу, они делают более чем достаточно, чтобы сделать работу хорошо.

И это было примерно в то время, если вы помните, что Twitter сказал: «Эй, мы собираемся отказаться от двухфакторной аутентификации на основе SMS. Поэтому, если вы полагаетесь на это, вам нужно пойти и получить приложение 2FA. Мы оставим это вам, чтобы найти его; есть грузы».

Twitter говорит пользователям: платите, если хотите продолжать использовать небезопасную 2FA

Теперь, если вы просто зашли в App Store или Google Play и набрали Authenticator App, у вас так много хитов, откуда вы знаете, какой из них выбрать?

И на обоих магазинах, я полагаю, верхние оказались жуликами.

В случае с самым популярным поисковым приложением (по крайней мере, в Apple Store и некоторых из самых популярных приложений в Google Play) оказалось, что разработчики приложений решили, что для мониторинга своих приложений они будут используйте Google Analytics, чтобы записывать, как люди используют приложения — телеметрию, как это называется.

Многие приложения делают это.

Но эти разработчики были либо скрытно злонамеренными, либо настолько невежественными или небрежными, что среди материалов, которые они собрали о поведении приложения, они также взяли копию начального числа двухфакторной аутентификации, которое используется для генерации всех кодов для этого. счет!

По сути, у них были ключи ко всем замкам двухфакторной аутентификации… все, по-видимому, невинно, через программную аналитику.

Но так оно и было.

Они собирают данные, которые абсолютно не должны покидать телефон.

Главный ключ к каждому шестизначному коду, который приходит каждые 30 секунд, навсегда, для каждой учетной записи на вашем телефоне.

Как насчет этого, Даг?

ДУГ. Звучит плохо.

Что ж, будем ждать презентации.

Мы откопаем запись и предоставим ее людям в подкасте на следующей неделе… Я взволнован!

Хорошо, переходим к нашей последней теме, мы говорим о джокджекинг.

Прошло много времени… прошло более десяти лет с тех пор, как мы впервые услышали этот термин.

И я должен признать, Пол, когда я начал читать это, я начал закатывать глаза, а затем остановился, потому что: «Почему ФБР и Федеральная комиссия по связи выпускают предупреждение о джокджекинге? Это должно быть что-то большое».

Но их советы не имеют большого смысла.

Что-то должно происходить, но в то же время это не кажется чем-то большим.

УТКА. Я думаю, что соглашусь с этим, Даг, и именно поэтому я собирался написать это.

FCC… для тех, кто не в Соединенных Штатах, это Федеральная комиссия по связи, поэтому, когда дело доходит до таких вещей, как мобильные сети, можно подумать, что они знают свое дело.

А ФБР, конечно же, по сути федеральная полиция.

Итак, как вы говорите, это стало масштабной историей.

Он получил признание во всем мире.

Это, безусловно, было повторено во многих средствах массовой информации в Великобритании: [ДРАМАТИЧЕСКИЙ ГОЛОС] «Остерегайтесь зарядных станций в аэропортах».

Как вы сказали, это было похоже на небольшой взрыв из прошлого.

Я не знал, почему сейчас это будет явной и реальной «огромной опасностью на потребительском уровне».

Я думаю, что это был 2011 год, когда этот термин был придуман для описания идеи о том, что мошенническая зарядная станция может просто не обеспечивать электроэнергию.

У него может быть скрытый компьютер на другом конце кабеля или на другой стороне розетки, который пытается смонтировать ваш телефон как устройство (например, как мультимедийное устройство) и выкачивать из него файлы без вашего ведома. , все под видом просто предоставления вам 5 вольт постоянного тока.

И кажется, что это было просто предупреждение, потому что иногда стоит повторить старые предупреждения.

Мои собственные тесты показали, что меры по смягчению последствий, которые Apple внедрила еще в 2011 году, все еще работают, когда на конференции Black Hat 2011 впервые был продемонстрирован джокджекинг.

Когда вы подключаете устройство в первый раз, вам предлагается выбор Trust/Don't Trust.

Итак, здесь есть две вещи.

Во-первых, вы должны вмешаться.

А во-вторых, если ваш телефон заблокирован, никто не сможет добраться до Trust/Don't Trust кнопку тайно, просто протянув руку и нажав кнопку для вас.

На Android я нашел что-то подобное.

Когда вы подключаете устройство, оно начинает заряжаться, но вам нужно зайти в меню «Настройки», войти в раздел USB-подключения и переключиться из режима «Нет данных» в режим «поделиться моими фотографиями» или «поделиться всеми моими файлами».

Существует небольшое предупреждение для пользователей iPhone, когда вы подключаете его к Mac.

Если ты ударишь Trust по ошибке у вас действительно есть проблема, что в будущем, когда вы подключите его, даже если телефон заблокирован, ваш Mac будет взаимодействовать с вашим телефоном за вашей спиной, поэтому вам не потребуется разблокировать телефон.

И обратная сторона этого, о которой, я думаю, слушатели должны знать, это то, что на iPhone, и я считаю это ошибкой (другие могут просто сказать: «О нет, это мнение. Оно субъективно. Ошибки могут быть только объективными ошибками). »)…

…нет возможности просмотреть список устройств, которым вы ранее доверяли, и удалить отдельные устройства из списка.

Каким-то образом Apple ожидает, что вы помните все устройства, которым вы доверяли, и если вы хотите не доверять *одному* из них, вам нужно войти и, по сути, сбросить настройки конфиденциальности на своем телефоне и не доверять *всем* им.

Кроме того, этот вариант зарыт, Даг, и я прочитаю его здесь, потому что вы, вероятно, не найдете его самостоятельно. [СМЕЕТСЯ]

это под Настройки > Общие > Перенос или сброс iPhone > Сбросить местоположение и конфиденциальность.

И в заголовке написано «Подготовка к новому iPhone».

Таким образом, подразумевается, что вам нужно будет использовать это только при переходе с одного iPhone на другой.

Но на самом деле кажется, как вы сказали в самом начале, Даг, с джокджекингом, что существует вероятность того, что у кого-то есть нулевой день, а это означает, что подключение к ненадежному или неизвестному компьютеру может подвергнуть вас риску.

ДУГ. Я пытаюсь представить, что повлечет за собой захват одной из этих машин.

Это большая машина размером с мусорный бак; вам придется взломать корпус.

Это не похоже на скиммер банкомата, куда можно просто что-то надеть.

Я не знаю, что здесь происходит, что мы получаем это предупреждение, но кажется, что было бы очень сложно заставить что-то подобное работать.

Но, как говорится, у нас есть несколько советов: По возможности избегайте неизвестных зарядных разъемов или кабелей.

Этот подходит.

УТКА. Даже зарядная станция, которая была настроена совершенно добросовестно, может не иметь пристойного регулирования напряжения, которое вам хотелось бы.

И, в качестве обратной стороны, я бы посоветовал, если вы находитесь в дороге и понимаете: «О, мне внезапно понадобилось зарядное устройство, у меня нет с собой собственного зарядного устройства», будьте очень осторожны с фунтами стерлингов. магазин или долларовый магазин сверхдешевых зарядных устройств.

Если вы хотите знать, почему, зайдите на YouTube и найдите парня по имени Большой Клайв.

Он покупает такие дешевые электронные устройства, разбирает их, анализирует схему и снимает видео.

У него есть фантастическое видео о подделка зарядного устройства Apple...

…[подделка], похожая на зарядное устройство Apple USB, которое он купил за 1 фунт стерлингов в магазине фунта стерлингов в Шотландии.

А когда он его разберет, будьте готовы к шоку.

Он также распечатывает принципиальную схему производителя, просматривает ее фломастером и кладет ее под камеру.

«Там плавкий резистор; они не включили это; они пропустили это [зачеркивает отсутствующий компонент]».

«Вот защитная схема; они упустили все эти компоненты [больше зачеркнуто]».

И в конце концов он сократил примерно половину компонентов, которые, по утверждению производителя, были в устройстве.

Есть точка, где есть разрыв между сетевым напряжением (которое в Великобритании составляет 230 вольт переменного тока при частоте 50 Гц) и дорожкой на печатной плате, которая соответствует напряжению питания (которое для USB составляет 5 вольт)…

…и этот зазор, Дуг, вероятно, составляет долю миллиметра.

Как насчет этого?

Так что да, избегайте неизвестных разъемов.

ДУГ. Отличный совет.

УТКА. Носите свои собственные разъемы!

ДУГ. Это хороший вариант, особенно если вы в бегах и вам нужно быстро зарядиться, если не считать последствий для безопасности: Заблокируйте или выключите телефон, прежде чем подключать его к зарядному устройству или компьютеру.

Если вы выключите свой телефон, он будет заряжаться намного быстрее, так что это то, что нужно!

УТКА. Это также гарантирует, что если ваш телефон действительно будет украден… что, как вы могли бы утверждать, немного более вероятно на одной из этих многопользовательских зарядных станций, не так ли?

ДУГ. Да!

УТКА. Это также означает, что если вы подключите его и Trust подсказка действительно всплывает, это не просто сидеть там, чтобы кто-то сказал: «Ха, это выглядит весело» и нажать кнопку, которую вы не ожидали.

ДУГ. Хорошо, и тогда у нас есть: Подумайте о том, чтобы не доверять всем устройствам на вашем iPhone, прежде чем рисковать неизвестным компьютером или зарядным устройством.

Это настройка, которую вы только что прошли ранее в разделе Настройки > Общие > Перенос или сброс iPhone...

УТКА. Вошел *вниз*; путь вниз в бездну тьмы. [СМЕЕТСЯ]

Вам не *нужно* делать это (и это немного болезненно), но это означает, что вы не рискуете усугубить ошибку доверия, которую вы, возможно, совершали ранее.

Некоторые люди могут посчитать это излишеством, но это не «Вы должны сделать это», а просто хорошая идея, потому что возвращает вас к исходной точке.

ДУГ. И последний по порядку но не по значимости: Подумайте о приобретении USB-кабеля или разъема адаптера только для питания.

Они доступны, и они просто заряжаются, они не передают данные.

УТКА. Да, я не уверен, есть ли такой кабель в формате USB-C, но в USB-A их легко достать.

На самом деле вы можете заглянуть в розетку, и если в ней отсутствуют два средних разъема… Я разместил в статье о Naked Security изображение велосипедного фонаря, который у меня есть только с внешними разъемами.

Если вы видите только разъемы питания, то передача данных невозможна.

ДУГ. Хорошо, очень хорошо.

И позвольте нам услышать от одного из наших читателей… что-то вроде контрапункта по поводу джокджекинга.

Naked Security Reader NotConcerned, в частности, пишет:

Эта статья выглядит немного наивной. Конечно, взлом не является какой-то широко распространенной проблемой, но игнорировать любое предупреждение, основанное на очень простом тесте подключения телефонов к ПК с Windows и Mac и получении подсказки, довольно глупо. Это не доказывает, что не существует методов с нулевым количеством кликов или нажатий.

Что скажешь, Пол?

УТКА. [ЛЕГКИЙ ВЗДОХ] Я понял.

Может быть 0-day, что означает, что когда вы подключаете его к зарядной станции, может быть способ для некоторых моделей телефонов, некоторых версий операционной системы, некоторых конфигураций… где он может каким-то волшебным образом обойти Trust предложите или автоматически установите Android в режим PTP или режим передачи файлов вместо режима без данных.

Это не невозможно.

Но если вы собираетесь включить, вероятно, эзотерические нулевые дни на миллион долларов в список вещей, о которых такие организации, как Федеральная комиссия по связи и ФБР, делают общие предупреждения, то они должны предупреждать день за днем: «Не делайте этого». использовать свой телефон; не пользуйтесь браузером; не пользуйтесь ноутбуком; не используйте свой Wi-Fi; вообще ничего не нажимайте», на мой взгляд.

Поэтому я думаю, что в этом предупреждении меня беспокоит не то, что вы должны игнорировать его.

(Я думаю, что детали, которые мы поместили в статью, и советы, которые мы только что рассмотрели, предполагают, что мы относимся к этому более чем серьезно — у нас есть несколько достойных советов, которым вы можете следовать, если хотите.)

Что меня беспокоит в такого рода предупреждениях, так это то, что они были представлены как такая явная и реальная опасность, и были подняты по всему миру, так что это как бы намекает людям: «Ну, это означает, что, когда я в дороге все, что мне нужно сделать, это не подключать телефон в забавных местах, и все будет в порядке».

Принимая во внимание, что на самом деле есть, вероятно, 99 других вещей, которые дали бы вам гораздо больше безопасности, если бы вы их делали.

И вы, вероятно, не подвергаетесь значительному риску, если вам не хватает сока, и вам действительно *нужно* нужно перезарядить свой телефон, потому что вы думаете: «А что, если я не смогу позвонить в службу экстренной помощи?»

ДУГ. Хорошо, отлично.

Что ж, спасибо, NotConcerned, что написали об этом.

УТКА. [DEADPAN] Полагаю, это имя было иронией?

ДУГ. [СМЕЕТСЯ] Думаю, да.

Если у вас есть интересная история, комментарий или вопрос, который вы хотели бы отправить, мы будем рады прочитать его в подкасте.

Вы можете написать на почту tip@sophos.com, прокомментировать любую из наших статей или связаться с нами в социальных сетях: @nakedsecurity.

Это наше шоу на сегодня; большое спасибо, что выслушали.

Для Пола Даклина я Дуг Аамот, напоминаю вам, до следующего раза, чтобы…

ОБА. Оставайтесь в безопасности!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Рекомендуемое изображение перфокарты компьютера Арнольда Рейнхольда через Википедия. под CC BY-SA 2.5

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/04/20/s3-ep131-can-you-really-have-fun-with-fortran/

- :имеет

- :является

- :нет

- $UP

- 000

- 1

- 100

- 2011

- 2018

- 2019

- 2020

- 2023

- 2FA

- a

- О нас

- об этом

- абсолютно

- AC

- Учетная запись

- точный

- приобретение

- на самом деле

- адрес

- признавать

- продвижение

- совет

- После

- Аэропорты

- Все

- Позволяющий

- вдоль

- уже

- в порядке

- причислены

- всегда

- среди

- an

- аналитика

- и

- android

- Другой

- любой

- откуда угодно

- кроме

- приложение

- магазин приложений

- магазины приложений

- Apple

- Программы

- апрель

- МЫ

- спорить

- около

- гайд

- статьи

- AS

- внешний вид

- назначенный

- предполагается,

- At

- ATM

- аудио

- Аутентификация

- автор

- власть

- автоматически

- доступен

- усреднение

- назад

- Плохой

- плохие данные

- банкрот

- основанный

- основной

- в основном

- BE

- медведь

- стали

- , так как:

- было

- до

- начал

- начало

- за

- не являетесь

- верить

- ниже

- между

- большой

- Немного

- Черный

- Black Hat

- доска

- Босс

- изоферменты печени

- купил

- нарушение

- нарушения

- браузер

- Ошибка

- ошибки

- кнопка

- Покупает

- by

- кабель

- Кабели

- призывают

- под названием

- камера

- CAN

- Может получить

- карта

- нести

- Продолжать

- случаев

- Генеральный директор

- конечно

- заряд

- зарядка

- зарядные станции

- дешево

- выбор

- Выберите

- Схема

- утверждать

- заявил

- Очистить

- клиника

- облако

- код

- Кодирование

- придумано

- Сбор

- COM

- как

- комментарий

- Комментарии

- комиссии

- Общий

- Связь

- Компания

- компонент

- компоненты

- компьютер

- Информатика

- Конференция

- Соединительный

- связи

- Рассматривать

- считается

- обращайтесь

- Беседы

- убеждение

- углов

- может

- Подделка

- контрапункт

- курс

- корт

- трещина

- Криминальное

- Текущий

- Содержание под стражей

- Порез

- киберпреступности

- Информационная безопасность

- ОПАСНО!

- данным

- Нарушения данных

- день

- dc

- сделка

- решенный

- решение

- глубоком

- По умолчанию

- определенно

- поставка

- Демо

- убивают

- описывать

- подробность

- подробнее

- Определять

- застройщиков

- устройство

- Устройства

- DID

- КОПАТЬ

- скидка

- недоверие

- не

- дело

- долларов

- Dont

- DOT

- сомневаюсь

- вниз

- драматично

- Падение

- дамп

- Ранее

- или

- Электронный

- крайняя необходимость

- достаточно

- обеспечивает

- Enter

- уравнения

- ошибка

- особенно

- по существу

- Даже

- со временем

- НИКОГДА

- Каждая

- все члены

- многое

- точно,

- пример

- отлично

- ожидать

- надеется

- вымогательство

- Глаза

- вера

- фантастический

- увлекательный

- быстрее

- ФБР

- FCC

- страх

- февраль

- Федеральный

- Федеральная комиссия по связи

- федеральная полиция

- человек

- фигурный

- Файл

- Файлы

- окончательный

- финансовый

- Найдите

- Финляндия

- Во-первых,

- Впервые

- соответствовать

- фиксированный

- кувырок

- следовать

- Что касается

- Форс-мажор

- навсегда

- формат

- вперед

- найденный

- доля

- от

- fun

- веселая

- будущее

- разрыв

- порождать

- получить

- получающий

- Дайте

- данный

- Go

- идет

- будет

- хорошо

- Google Analytics

- Гугл игры

- большой

- виновный

- Половина

- произошло

- Жесткий

- имеет

- Есть

- he

- Заголовок

- слышать

- услышанный

- Сердце

- здесь

- Скрытый

- Удар

- Хиты

- держать

- Отверстия

- ЧАСЫ

- жилье

- Как

- HTTPS

- i

- БОЛЬНОЙ

- ID

- идея

- Личность

- изображение

- картина

- последствия

- что она

- in

- наклонены

- включают

- В том числе

- независимые

- individual

- вместо

- взаимодействовать

- интересный

- вмешиваться

- в

- Исследования

- вовлеченный

- iPhone

- эмиссионный

- IT

- ЕГО

- тюрьма

- работа

- JPG

- Сохранить

- Основные

- ключи

- Вид

- Знать

- портативный компьютер

- Фамилия

- запуск

- закон

- Оставлять

- преподаватель

- ответственность

- легкий

- такое как

- Вероятно

- линия

- Список

- Listening

- мало

- жить

- грузы

- расположение

- запертый

- Длинное

- посмотреть

- искать

- ВЗГЛЯДЫ

- серия

- любят

- макинтош

- машина

- Продукция

- сделанный

- сделать

- ДЕЛАЕТ

- Создание

- ПРОИЗВОДИТЕЛЬ

- многих

- массивный

- мастер

- Май..

- смысл

- означает

- Медиа

- СМИ

- упомянутый

- Меню

- просто

- методы

- средняя

- может быть

- миллиона

- против

- мыслящий

- отсутствующий

- ошибка

- смягчение

- Мобильный телефон

- мобильные сети

- режим

- Модели

- деньги

- монитор

- Месяц

- БОЛЕЕ

- мать

- ГОРУ

- двигаться

- перемещение

- Музыка

- музыкальный

- Голая Безопасность

- Голый Подкаст Безопасности

- имя

- национальный

- Необходимость

- необходимый

- сетей

- Новые

- Новости

- следующий

- нос

- Заметки

- сейчас

- номер

- номера

- цель

- раз

- of

- предложенный

- Старый

- on

- ONE

- постоянный

- онлайн

- только

- работать

- операционный

- операционная система

- Обзор

- Опция

- or

- заказ

- Организации

- Другое

- Другое

- наши

- Магазины

- за

- собственный

- выплачен

- боль

- часть

- Пароль

- мимо

- пациент

- данные пациента

- пациентов

- Пол

- ОПЛАТИТЬ

- страна

- PC

- вглядываться

- Люди

- возможно

- человек

- личного

- Телефон

- телефоны

- взял

- картина

- кусок

- НДФЛ

- Часть

- Мест

- план

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- игрок

- штекер

- Подкаст

- Подкасты

- Точка

- пунктов

- Полиция

- состояния потока

- поп

- Популярное

- возможность

- возможное

- После

- Блог

- мощностью

- подготовленный

- представить

- presentation

- представлены

- нажмите

- предыдущий

- Печать / PDF

- печать

- тюрьма

- политикой конфиденциальности.

- частная

- вероятно

- зонд

- Проблема

- Произведенный

- FitPartner™

- Программисты

- Программирование

- защитный

- Доказывать

- обеспечивать

- обеспечение

- психотерапия

- что такое варган?

- положил

- Оферты

- вопрос

- быстро

- достигнув результата

- Читать

- читатель

- Reading

- реализовать

- на самом деле

- перезарядка

- запись

- записанный

- запись

- регулярно

- "Регулирование"

- помнить

- повторять

- повторный

- отчету

- требовать

- исследованиям

- обзоре

- Снижение

- рисковать

- Дорога

- Катить

- год

- Новости

- Run

- Сохранность

- Безопасность и Защита

- Сказал

- то же

- говорит

- Наука

- Шотландия

- Поиск

- Во-вторых

- секунды

- Раздел

- безопасность

- семя

- кажется

- смысл

- предложение

- серьезный

- Сессия

- сессиях

- набор

- установка

- настройки

- потрясенный

- Короткое

- должен

- показывать

- значительный

- аналогичный

- упрощенный

- с

- Сэр

- Сидящий

- Размер

- небольшой

- So

- Соцсети

- некоторые

- Кто-то

- удалось

- где-то

- его

- Звук

- Soundcloud

- Space

- космический корабль

- пространства

- специалист

- спецификации

- SPELL

- тратить

- Spotify

- площадь

- стандартов

- Начало

- и политические лидеры

- начинается

- Области

- станция

- Станции

- оставаться

- По-прежнему

- остановившийся

- магазин

- магазины

- Истории

- История

- изучение

- отправить

- успешный

- такие

- предполагаемый

- подвесной

- Коммутатор

- система

- взять

- принимает

- с

- говорить

- Отводы

- цель

- Сложность задачи

- команда

- говорит

- 10

- тестXNUMX

- тестов

- чем

- благодаря

- который

- Ассоциация

- закон

- Великобритании

- мир

- их

- Их

- сами

- следовательно

- Эти

- задача

- вещи

- В третьих

- этой

- мысль

- три

- Через

- время

- Советы

- в

- сегодня

- топ

- тема

- прослеживать

- тяга

- Запись

- перевод

- переданы

- лечение

- суд

- правда

- Доверие

- надежных

- ОЧЕРЕДЬ

- Оказалось

- Uk

- В конечном счете

- под

- Объединенный

- США

- Университет

- отпереть

- загружено

- городской

- URL

- us

- Доллары США

- USB

- USB-C

- использование

- используемый

- пользователей

- ценностное

- с помощью

- Жертва

- жертвы

- Видео

- Режимы

- напряжение

- ходил

- предупреждение

- законопроект

- Путь..

- we

- неделя

- ЧТО Ж

- были

- Что

- будь то

- который

- КТО

- Wi-Fi

- широко распространена

- Википедия.

- будете

- окна

- без

- слова

- Работа

- работает

- Мир

- бы

- даст

- записывать

- письмо

- X

- лет

- являетесь

- ВАШЕ

- себя

- YouTube

- зефирнет

- нуль

![S3 Ep128: Так ты хочешь быть киберпреступником? [Аудио + текст]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)